Como Configurar WiFi para Sua Empresa: Um Guia Completo

Este guia oferece um plano abrangente e neutro em relação a fornecedores para a implantação de WiFi de nível empresarial, cobrindo segmentação de rede, seleção de hardware e protocolos de segurança de WPA3 a 802.1X. Ele detalha como líderes de TI nos setores de varejo, hotelaria e setor público podem transformar a infraestrutura sem fio de um centro de custo em um ativo estratégico, alavancando captive portals e análises para captura de dados primários, conformidade e ROI mensurável.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Detalhada

- Topologia e Segmentação de Rede

- Seleção de Hardware e Planejamento de RF

- Guia de Implementação

- Passo 1: Configuração da Infraestrutura Central

- Passo 2: Implantação e Provisionamento de Access Points

- Passo 3: Autenticação da Rede Corporativa

- Passo 4: Configuração da Rede de Convidados e Captive Portal

- Melhores Práticas

- Solução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

Resumo Executivo

A implantação de WiFi de nível empresarial não é mais uma tarefa de TI periférica; é um requisito essencial de negócios que impacta diretamente a eficiência operacional, a satisfação do cliente e a geração de receita. Para gerentes de TI, arquitetos de rede e CTOs nos setores de varejo, hotelaria, saúde e público, uma infraestrutura sem fio robusta forma a base da transformação digital. Este guia oferece um plano abrangente e neutro em relação a fornecedores para configurar WiFi em ambientes de negócios. Exploraremos as etapas críticas de implantação — desde pesquisas de site iniciais e seleção de hardware até a configuração avançada de redes corporativas e de convidados.

Além da mera conectividade, as implantações modernas de WiFi devem ser seguras, compatíveis e capazes de fornecer inteligência de negócios acionável. Examinaremos a implementação de WPA3-Enterprise para redes corporativas, a necessidade de VLANs isoladas e a implantação estratégica de captive portals. Além disso, este guia demonstrará como a integração de plataformas como Guest WiFi e WiFi Analytics da Purple transforma um centro de custo em um ativo estratégico, permitindo que os locais capturem dados primários, garantam a conformidade com o GDPR e impulsionem um ROI mensurável.

Análise Técnica Detalhada

A arquitetura de uma rede WiFi empresarial difere fundamentalmente das configurações de nível de consumidor. Ela requer uma abordagem em camadas para segurança, escalabilidade e gerenciamento de desempenho. No centro, a infraestrutura deve suportar alta densidade de clientes, roaming contínuo e controles de acesso granulares.

Topologia e Segmentação de Rede

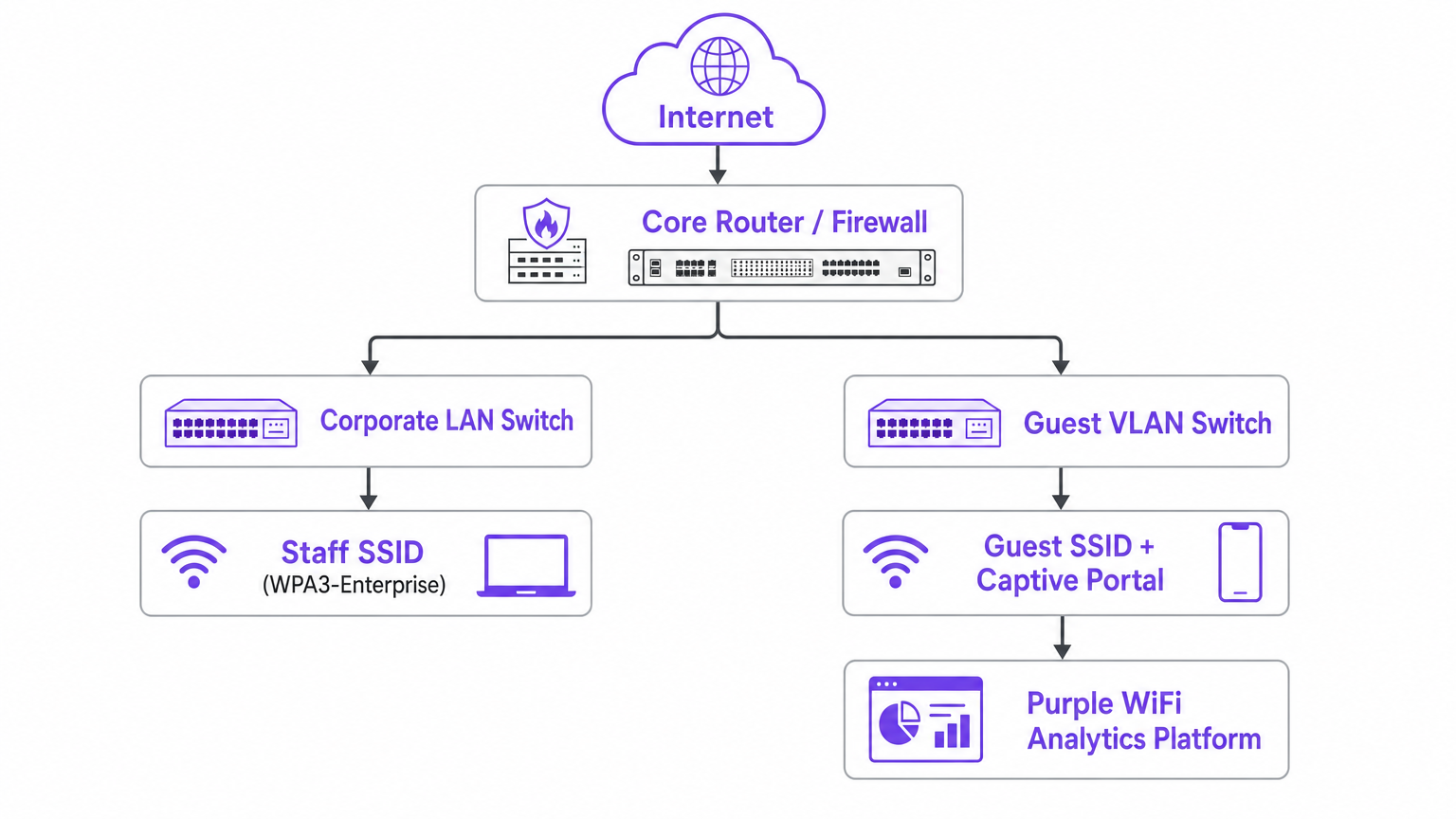

Uma rede plana é um risco de segurança significativo em um ambiente empresarial. O design de rede adequado exige a separação lógica do tráfego usando Virtual Local Area Networks (VLANs). A tabela abaixo descreve os três segmentos principais necessários em qualquer implantação comercial.

| Segmento de Rede | Usuários Primários | Padrão de Segurança | Requisito Chave |

|---|---|---|---|

| Corporativo / Equipe | Funcionários, sistemas POS | WPA3-Enterprise + 802.1X | Autenticação RADIUS, sem acesso de convidado |

| Convidado | Clientes, visitantes | Captive portal + Isolamento de Cliente | Captura de consentimento GDPR, acesso somente à internet |

| IoT / Instalações | Dispositivos inteligentes, câmeras | VLAN Isolada | Regras de firewall rigorosas, sem acesso corporativo |

Rede Corporativa/Equipe: Este segmento lida com dados internos sensíveis, sistemas de ponto de venda (POS) e operações de back-office. Deve ser protegida usando autenticação IEEE 802.1X, tipicamente alavancando um servidor RADIUS para autenticar usuários contra um diretório central (por exemplo, Active Directory ou LDAP). Isso garante que apenas pessoal e dispositivos autorizados possam acessar recursos críticos.

Rede de Convidados: A rede de convidados fornece acesso à internet para visitantes, clientes e contratados. Deve ser estritamente isolada da rede corporativa. O isolamento de cliente (também conhecido como isolamento de AP) deve ser habilitado para evitar que dispositivos na rede de convidados se comuniquem entre si, mitigando o risco de movimento lateral por atores maliciosos.

Rede IoT/Instalações: Uma VLAN separada deve ser dedicada a dispositivos de Internet das Coisas (IoT), como termostatos inteligentes, câmeras de segurança e sensores ambientais. Esses dispositivos frequentemente possuem posturas de segurança mais fracas e devem ser isolados do tráfego corporativo e de convidados.

Seleção de Hardware e Planejamento de RF

A seleção do hardware apropriado é crítica para atender aos requisitos de throughput e cobertura. Os Access Points (APs) devem ser escolhidos com base nos desafios ambientais específicos e na densidade de clientes esperada.

Os padrões sem fio devem ser padronizados em WiFi 6 (802.11ax) ou WiFi 6E para garantir capacidade e desempenho suficientes em ambientes densos. Esses padrões introduzem tecnologias como OFDMA e MU-MIMO, que melhoram significativamente a eficiência espectral em comparação com as implantações legadas de 802.11ac. O design da antena também desempenha um papel crítico: antenas omnidirecionais são adequadas para cobertura geral em áreas abertas, enquanto antenas direcionais são necessárias para implantações de alta densidade (por exemplo, estádios, auditórios) ou para fornecer cobertura em ambientes de RF desafiadores, como armazéns.

Uma pesquisa de site preditiva usando software especializado é um primeiro passo obrigatório, seguida por uma pesquisa ativa no local. Este processo determina o posicionamento ideal dos APs, identifica potenciais fontes de interferência (por exemplo, estruturas metálicas, radar) e garante força de sinal (RSSI) e Relação Sinal-Ruído (SNR) adequadas em todo o local. Um RSSI mínimo de -67 dBm é tipicamente o alvo para serviços de voz e dados empresariais confiáveis.

Guia de Implementação

A implantação de uma rede WiFi empresarial requer uma abordagem sistemática para garantir segurança, confiabilidade e uma experiência de usuário perfeita.

Passo 1: Configuração da Infraestrutura Central

Comece configurando a infraestrutura central de roteamento e switching. Estabeleça as VLANs necessárias e configure as regras de firewall para impor a separação de tráfego. Garanta que os switches Power over Ethernet (PoE) estejam adequadamente provisionados para alimentar os APs, considerando os requisitos de energia do hardware moderno WiFi 6/6E (frequentemente exigindo PoE+ ou PoE++).

Passo 2: Implantação e Provisionamento de Access Points

Monte os APs de acordo com o design da pesquisa de site. Em ambientes como Varejo ou Hotelaria , a estética pode ditar o posicionamento, mas o desempenho de RF não deve ser comprometido. Provisione os APs usando um controlador centralizado na nuvem ou local. Isso permite o gerenciamento unificado de configuração, atualizações de firmware e monitoramento em todos os locais.

Passo 3: Autenticação da Rede Corporativa

Implemente a autenticação 802.1X para o SSID corporativo. Configure o servidor RADIUS e estabeleça a infraestrutura de certificado (PKI) necessária para métodos EAP seguros (por exemplo, EAP-TLS ou PEAP). Isso garante que cada usuário ou dispositivo seja autenticado individualmente e que as chaves de criptografia sejam geradas dinamicamente por sessão.

Passo 4: Configuração da Rede de Convidados e Captive Portal

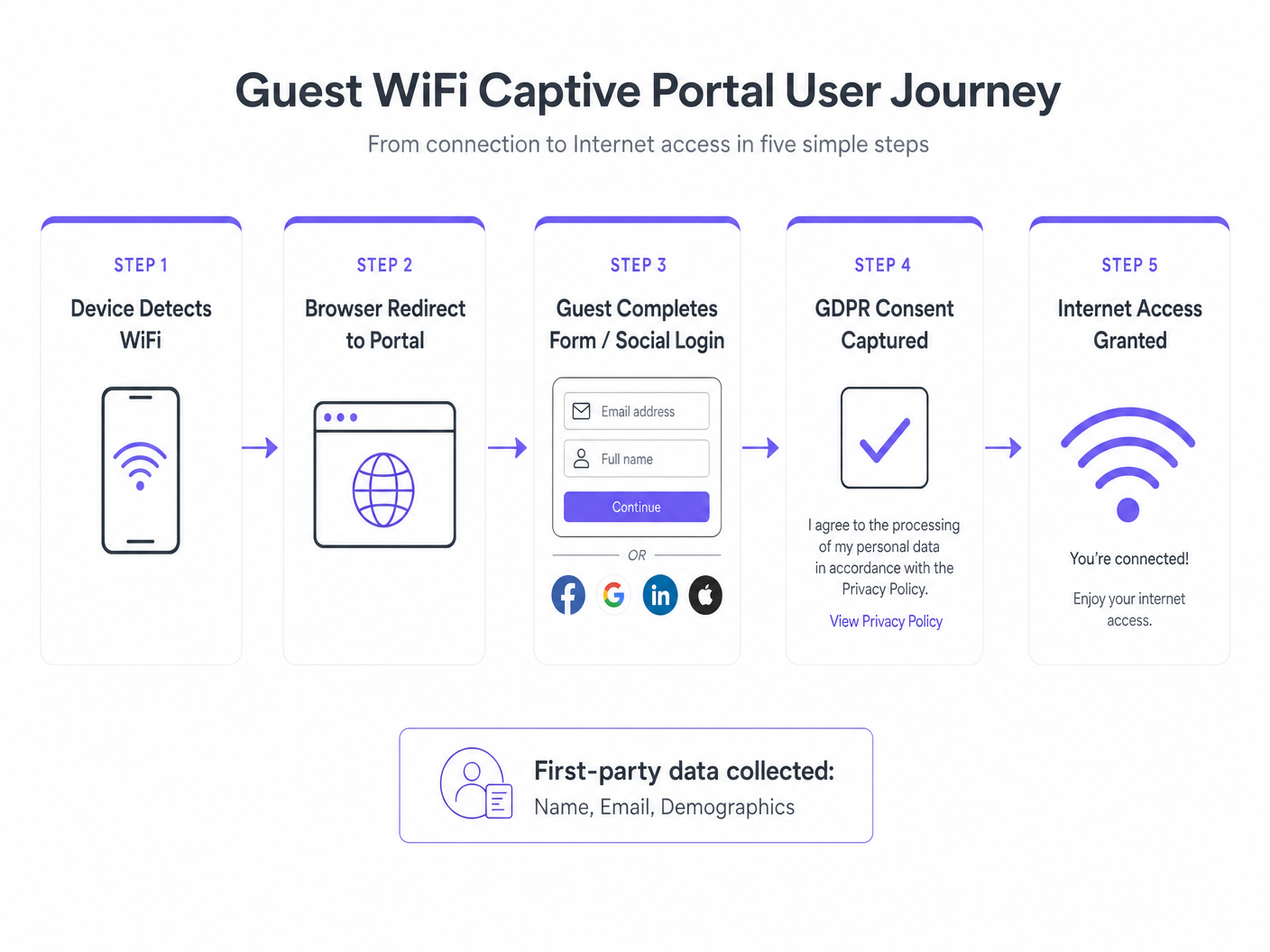

A rede de convidados é um ponto de contato crítico para o engajamento do cliente. Implemente um SSID aberto e direcione todo o tráfego através de um Captive Portal. O Captive Portal serve a múltiplas funções: autenticar e integrar usuários via logins de redes sociais, registro por e-mail ou SMS; apresentar Termos e Condições e capturar consentimento explícito para o processamento de dados para garantir a conformidade com GDPR ou CCPA; e coletar dados demográficos e comportamentais valiosos de primeira parte.

A integração de uma plataforma como a Purple otimiza este processo, fornecendo páginas de splash personalizáveis, gerenciamento automatizado de conformidade e integração perfeita com sistemas CRM existentes. Além disso, a Purple atua como um provedor de identidade gratuito para serviços como OpenRoaming sob a licença Connect, oferecendo uma experiência de integração perfeita para os usuários, mantendo padrões de segurança robustos.

Melhores Práticas

Aderir aos padrões da indústria e às melhores práticas é essencial para manter uma rede segura e de alto desempenho.

Implementar WPA3: Onde o hardware suportar, torne o WPA3 obrigatório para todas as novas implantações. O WPA3 oferece criptografia mais forte e mitiga vulnerabilidades associadas ao WPA2, como ataques de dicionário em chaves pré-compartilhadas.

Ativar Direcionamento de Clientes (Client Steering): Configure a rede para direcionar ativamente os clientes para as bandas de 5 GHz ou 6 GHz, aliviando o congestionamento na banda de 2.4 GHz, que é muito utilizada. Isso é particularmente importante em ambientes de varejo e hospitalidade de alta densidade.

Auditorias de Segurança Regulares: Conduza testes de penetração e avaliações de vulnerabilidade periódicos para identificar e remediar fraquezas de segurança. Isso é particularmente crítico em ambientes sujeitos a estruturas de conformidade como PCI DSS (por exemplo, ambientes de varejo ou Saúde ).

Considerar Serviços de Localização: Em locais complexos, considere implementar serviços baseados em localização para aprimorar a experiência do visitante. Consulte nosso Sistema de Posicionamento Interno: Guia UWB, BLE e WiFi para casos de uso avançados, como rastreamento de ativos e localização em grandes espaços.

Solução de Problemas e Mitigação de Riscos

Mesmo as redes mais bem projetadas encontrarão problemas. Uma abordagem proativa para monitoramento e solução de problemas é essencial.

Interferência de Co-Canal (CCI): Em implantações densas, os APs operando no mesmo canal podem interferir uns com os outros, degradando o desempenho. Utilize os recursos de atribuição dinâmica de canais (DCA) dentro do controlador sem fio para otimizar a alocação de canais e minimizar a CCI. Este é um problema comum em edifícios de escritórios de vários andares e centros comerciais.

Detecção de APs Maliciosos (Rogue AP Detection): Implemente Sistemas de Prevenção de Intrusões Sem Fio (WIPS) para detectar e mitigar pontos de acesso maliciosos — dispositivos não autorizados conectados à rede corporativa que podem contornar os controles de segurança e expor dados sensíveis.

Disponibilidade do Captive Portal: Garanta que a infraestrutura do Captive Portal seja altamente disponível. Uma falha aqui impede o acesso de convidados e interrompe a coleta de dados. Monitore de perto o tempo de atividade e os tempos de resposta do portal, e considere configurações de hospedagem redundantes para implantações de missão crítica.

Ambientes Especializados: A implantação de WiFi em setores específicos apresenta desafios únicos. Ambientes clínicos exigem estrita adesão às diretrizes de segurança e interferência; consulte nosso guia sobre WiFi em Hospitais: Um Guia para Redes Clínicas Seguras para informações detalhadas. Da mesma forma, os centros de Transporte têm requisitos específicos; consulte Seu Guia para Soluções Empresariais de Wi-Fi em Carros para insights relevantes.

ROI e Impacto nos Negócios

O investimento em WiFi empresarial deve ser justificado por resultados de negócios mensuráveis. Além de fornecer conectividade, a rede deve funcionar como um ativo estratégico que gera inteligência acionável.

Ao aproveitar o WiFi Analytics , as empresas podem obter insights profundos sobre o comportamento dos visitantes. As principais métricas incluem fluxo de pessoas e tempo de permanência (compreender quantas pessoas visitam o local e por quanto tempo ficam), taxas de retorno (medir a fidelidade do cliente rastreando a frequência de visitas de retorno) e taxas de conversão (em ambientes de varejo, correlacionando dados de engajamento de WiFi com dados de ponto de venda para entender o impacto nas vendas).

Esses insights permitem a tomada de decisões baseada em dados, permitindo que as empresas otimizem os níveis de pessoal, melhorem os layouts dos locais e entreguem campanhas de marketing direcionadas com base em dados demográficos e de localização em tempo real. A rede transita de um custo de TI para uma plataforma geradora de receita, proporcionando um retorno atraente e mensurável sobre o investimento em infraestrutura.

Termos-Chave e Definições

802.1X

An IEEE standard for port-based Network Access Control (PNAC), providing an authentication mechanism to devices wishing to attach to a LAN or WLAN. It requires a supplicant (client), authenticator (AP or switch), and authentication server (RADIUS).

Essential for securing corporate networks, ensuring only authenticated users and devices can access internal resources. Eliminates the risk of shared pre-shared key (PSK) compromise.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs, creating isolated broadcast domains at Layer 2 of the OSI model.

Used to segment traffic (e.g., separating guest traffic from corporate point-of-sale systems) to improve security and network performance. Mandatory in any multi-tenant or mixed-use wireless deployment.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before internet access is granted, typically implemented via DNS and HTTP redirection.

Crucial for guest networks to enforce terms of service, capture GDPR consent, and collect marketing data before providing internet access. Also the primary mechanism for first-party data acquisition.

Client Isolation (AP Isolation)

A security feature that prevents devices connected to the same Access Point or SSID from communicating directly with each other at Layer 2.

Mandatory on guest networks to prevent malicious actors from scanning or attacking other users' devices on the same public subnet. Should be enabled on all public-facing SSIDs without exception.

WPA3-Enterprise

The latest WiFi security protocol designed for enterprise networks, requiring a RADIUS server for individual user authentication and providing 192-bit minimum-strength security in its highest mode.

Replaces WPA2-Enterprise to provide robust encryption and protection against brute-force dictionary attacks on corporate SSIDs. Mandatory for any new enterprise deployment.

RSSI (Received Signal Strength Indicator)

A measurement of the power present in a received radio signal, expressed in dBm (decibels relative to one milliwatt). A higher (less negative) value indicates a stronger signal.

Used during site surveys to ensure adequate coverage. A minimum RSSI of -65 dBm to -67 dBm is typically targeted for reliable enterprise voice and data. Values below -75 dBm indicate poor coverage.

Client Steering (Band Steering)

A feature that encourages dual-band or tri-band capable clients to connect to the less congested 5 GHz or 6 GHz bands rather than the 2.4 GHz band, using techniques like probe response suppression.

Improves overall network capacity and performance in high-density environments by optimising spectrum utilisation. Critical in retail and hospitality deployments where 2.4 GHz congestion is common.

OpenRoaming

A Wireless Broadband Alliance (WBA) federation of WiFi networks that allows users to automatically and securely connect to participating networks without interacting with a captive portal, using identity federation standards.

Provides a seamless onboarding experience for users while maintaining enterprise-grade security. Purple acts as a free identity provider for OpenRoaming under the Connect licence, enabling venues to participate in the federation.

Co-Channel Interference (CCI)

Interference that occurs when two or more Access Points operate on the same radio frequency channel within range of each other, causing contention and degraded throughput.

A common cause of poor WiFi performance in dense deployments. Mitigated through careful channel planning, Dynamic Channel Assignment (DCA), and appropriate AP placement during the site survey phase.

Estudos de Caso

A 200-room hotel needs to upgrade its legacy WiFi to support both corporate operations (PMS, POS) and high-density guest access in conference rooms, while ensuring GDPR compliance for guest data collection.

Deploy WiFi 6 APs following a rigorous predictive and active site survey, paying particular attention to RF propagation through concrete walls and elevator shafts. Implement three distinct VLANs: Corporate (secured via 802.1X/RADIUS with EAP-TLS), IoT (for smart TVs, thermostats, and door locks), and Guest. The Guest VLAN is routed through a Purple captive portal configured to handle social authentication via Facebook, Google, and email, present branded terms and conditions, capture explicit GDPR consent with a double opt-in mechanism, and collect first-party demographic data. Enable client steering to push conference room devices to the 5 GHz band, and configure per-AP transmit power to avoid co-channel interference between densely packed APs on each floor.

A national retail chain with 50 stores is experiencing poor WiFi performance on the shop floor, impacting staff using mobile inventory scanners and frustrating customers attempting to access the loyalty app. The existing infrastructure uses 802.11n APs with no centralised management.

Conduct an RF spectrum analysis across a representative sample of stores to identify interference sources (microwave ovens, competing SSIDs, Bluetooth devices). Replace legacy 802.11n hardware with WiFi 6 APs managed via a cloud controller. Implement aggressive client steering to push modern devices (both staff scanners and customer smartphones) to the 5 GHz and 6 GHz bands, alleviating congestion on the 2.4 GHz band. Configure Dynamic Channel Assignment (DCA) to mitigate Co-Channel Interference (CCI) between densely packed APs. Establish a dedicated IoT VLAN for inventory scanners and a separate guest VLAN with a Purple captive portal to capture loyalty programme sign-ups and drive CRM integration.

Análise de Cenário

Q1. A public sector organisation is deploying free WiFi across several municipal buildings. They want to ensure the network is secure but do not want the administrative overhead of managing individual user accounts for the public. What is the recommended approach, and what compliance obligations must be met?

💡 Dica:Consider the balance between accessibility for the public and the need for basic security controls, data capture, and legal compliance under GDPR.

Mostrar Abordagem Recomendada

Deploy an open SSID for the public network and mandate the use of a captive portal. Enable Client Isolation on the APs to protect users from each other. Use the captive portal to capture GDPR-compliant consent (explicit, informed, and freely given) and offer self-service authentication methods like SMS or social login, avoiding the need for manual account creation by IT staff. Ensure a clear Privacy Policy is linked from the splash page. The network should be on a dedicated Guest VLAN, isolated from all internal municipal systems.

Q2. During a site survey for a large warehouse, you notice significant signal attenuation caused by metal racking filled with dense liquid products. Omnidirectional antennas are failing to provide adequate coverage down the aisles. How should you adjust the deployment design?

💡 Dica:Think about how RF energy can be focused rather than broadcast in a 360-degree pattern, and consider the specific geometry of warehouse aisles.

Mostrar Abordagem Recomendada

Replace the omnidirectional APs with units utilising directional antennas (e.g., patch or sector antennas). Mount these at the ends of the aisles, pointing down the corridors. This focuses the RF energy where it is needed, mitigating the attenuation caused by the dense racking and improving the Signal-to-Noise Ratio (SNR) for devices operating within the aisles. Consider also deploying APs at mid-aisle positions on the racking itself for very long aisles, using lower transmit power to avoid co-channel interference.

Q3. A retail client wants to understand the conversion rate of customers who log into the guest WiFi versus those who simply walk into the store. What integration is necessary to achieve this, and what data privacy considerations apply?

💡 Dica:You need to correlate network identity data with transactional data, and this correlation involves personal data under GDPR.

Mostrar Abordagem Recomendada

Integrate the WiFi Analytics platform (e.g., Purple) with the retailer's Point-of-Sale (POS) or CRM system via API. By matching the identity data captured at the captive portal (such as an email address) with the customer profile in the POS system when a purchase is made, the business can accurately measure the impact of WiFi engagement on sales conversion. From a data privacy perspective, this integration must be disclosed in the Privacy Policy presented at the captive portal, and the user's consent must explicitly cover this use of their data. Data minimisation principles under GDPR should be applied, retaining only the data necessary for the stated purpose.