Come Configurare il WiFi per la Tua Attività: Una Guida Completa

Questa guida fornisce un progetto completo e indipendente dal fornitore per l'implementazione di WiFi di livello enterprise, coprendo la segmentazione della rete, la selezione dell'hardware e i protocolli di sicurezza da WPA3 a 802.1X. Dettaglia come i leader IT nei settori della vendita al dettaglio, dell'ospitalità e del settore pubblico possono trasformare l'infrastruttura wireless da un centro di costo a una risorsa strategica, sfruttando i captive portal e l'analisi per l'acquisizione di dati di prima parte, la conformità e un ROI misurabile.

🎧 Ascolta questa guida

Visualizza trascrizione

- Riepilogo Esecutivo

- Approfondimento Tecnico

- Topologia e Segmentazione della Rete

- Selezione dell'Hardware e Pianificazione RF

- Guida all'Implementazione

- Fase 1: Configurazione dell'Infrastruttura Core

- Fase 2: Implementazione e Provisioning degli Access Point

- Fase 3: Autenticazione della rete aziendale

- Fase 4: Configurazione della rete ospite e del Captive Portal

- Migliori Pratiche

- Risoluzione dei Problemi e Mitigazione dei Rischi

- ROI e Impatto sul Business

Riepilogo Esecutivo

L'implementazione di WiFi di livello enterprise non è più un compito IT periferico; è un requisito aziendale fondamentale che incide direttamente sull'efficienza operativa, sulla soddisfazione del cliente e sulla generazione di entrate. Per i responsabili IT, gli architetti di rete e i CTO nei settori della vendita al dettaglio, dell'ospitalità, della sanità e del settore pubblico, un'infrastruttura wireless robusta costituisce la base della trasformazione digitale. Questa guida fornisce un progetto completo e indipendente dal fornitore per la configurazione del WiFi per gli ambienti aziendali. Esploreremo le fasi critiche dell'implementazione, dai sopralluoghi iniziali e la selezione dell'hardware alla configurazione avanzata delle reti aziendali e ospiti.

Oltre alla semplice connettività, le moderne implementazioni WiFi devono essere sicure, conformi e in grado di fornire informazioni aziendali utili. Esamineremo l'implementazione di WPA3-Enterprise per le reti aziendali, la necessità di VLAN isolate e l'implementazione strategica dei captive portal. Inoltre, questa guida dimostrerà come l'integrazione di piattaforme come Guest WiFi e WiFi Analytics di Purple trasformi un centro di costo in una risorsa strategica, consentendo alle sedi di acquisire dati di prima parte, garantire la conformità GDPR e generare un ROI misurabile.

Approfondimento Tecnico

L'architettura di una rete WiFi aziendale differisce fondamentalmente dalle configurazioni di livello consumer. Richiede un approccio stratificato alla sicurezza, alla scalabilità e alla gestione delle prestazioni. Al centro, l'infrastruttura deve supportare un'elevata densità di client, un roaming senza interruzioni e controlli di accesso granulari.

Topologia e Segmentazione della Rete

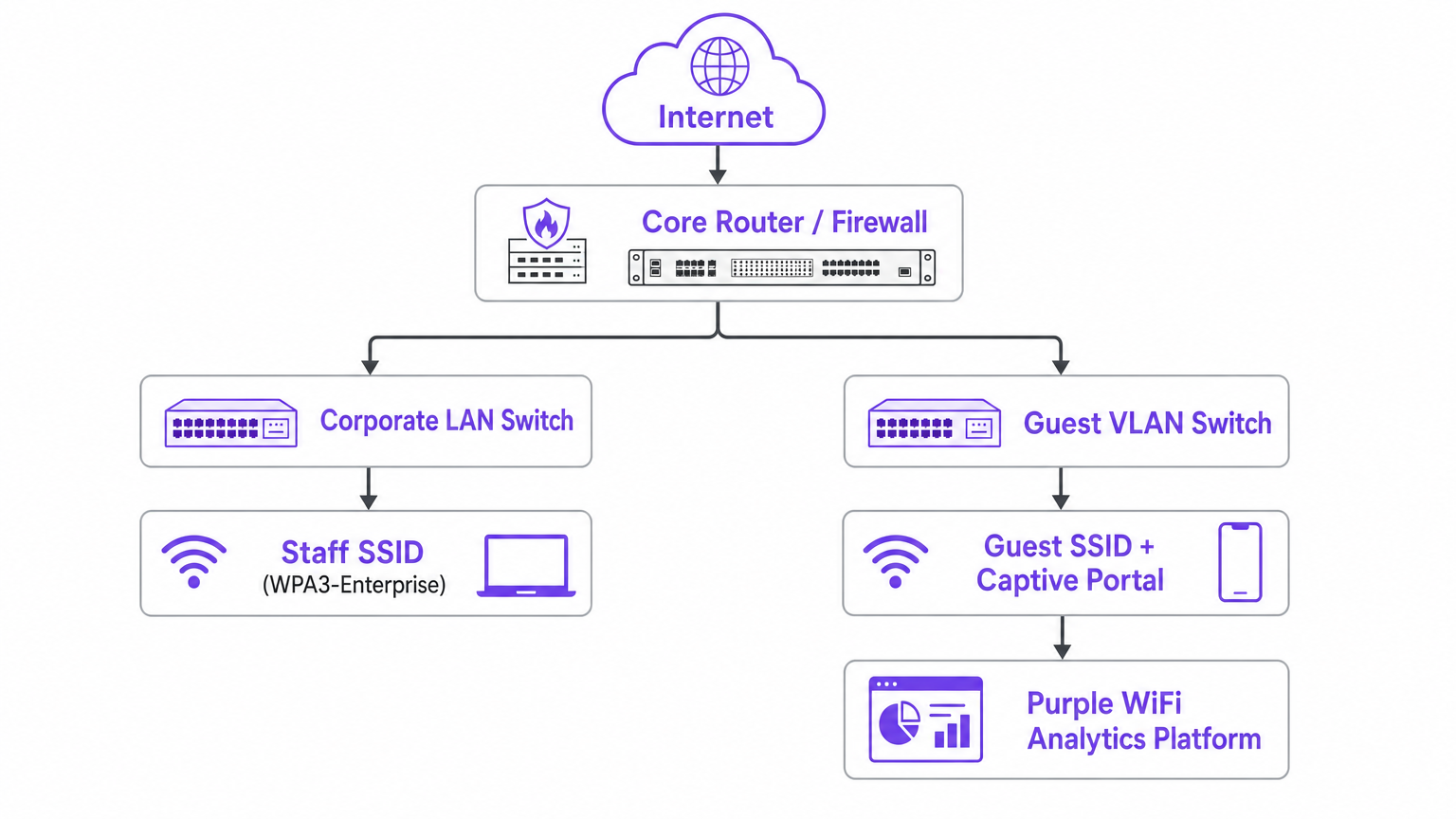

Una rete piatta è un rischio significativo per la sicurezza in un ambiente aziendale. Una corretta progettazione della rete richiede la separazione logica del traffico utilizzando le Virtual Local Area Network (VLAN). La tabella seguente delinea i tre segmenti principali richiesti in qualsiasi implementazione commerciale.

| Segmento di Rete | Utenti Primari | Standard di Sicurezza | Requisito Chiave |

|---|---|---|---|

| Aziendale / Personale | Dipendenti, sistemi POS | WPA3-Enterprise + 802.1X | Autenticazione RADIUS, nessun accesso ospite |

| Ospiti | Clienti, visitatori | Captive portal + Client Isolation | Acquisizione consenso GDPR, accesso solo a internet |

| IoT / Strutture | Dispositivi smart, telecamere | VLAN isolata | Regole firewall rigorose, nessun accesso aziendale |

Rete Aziendale/Personale: Questo segmento gestisce dati interni sensibili, sistemi point-of-sale (POS) e operazioni di back-office. Deve essere protetto utilizzando l'autenticazione IEEE 802.1X, tipicamente sfruttando un server RADIUS per autenticare gli utenti rispetto a una directory centrale (ad esempio, Active Directory o LDAP). Ciò garantisce che solo il personale e i dispositivi autorizzati possano accedere alle risorse critiche.

Rete Ospiti: La rete ospiti fornisce accesso a internet a visitatori, clienti e appaltatori. Deve essere rigorosamente isolata dalla rete aziendale. L'isolamento client (noto anche come AP isolation) dovrebbe essere abilitato per impedire ai dispositivi sulla rete ospiti di comunicare tra loro, mitigando il rischio di movimento laterale da parte di attori malintenzionati.

Rete IoT/Strutture: Una VLAN separata dovrebbe essere dedicata ai dispositivi Internet of Things (IoT), come termostati smart, telecamere di sicurezza e sensori ambientali. Questi dispositivi spesso hanno posture di sicurezza più deboli e dovrebbero essere isolati sia dal traffico aziendale che da quello degli ospiti.

Selezione dell'Hardware e Pianificazione RF

La selezione dell'hardware appropriato è fondamentale per soddisfare i requisiti di throughput e copertura. Gli Access Point (AP) dovrebbero essere scelti in base alle specifiche sfide ambientali e alla densità di client prevista.

Gli standard wireless dovrebbero essere standardizzati su WiFi 6 (802.11ax) o WiFi 6E per garantire capacità e prestazioni sufficienti in ambienti densi. Questi standard introducono tecnologie come OFDMA e MU-MIMO, che migliorano significativamente l'efficienza spettrale rispetto alle implementazioni 802.11ac legacy. Anche il design dell'antenna gioca un ruolo critico: le antenne omnidirezionali sono adatte per la copertura generale in aree aperte, mentre le antenne direzionali sono necessarie per implementazioni ad alta densità (ad esempio, stadi, auditorium) o per fornire copertura in ambienti RF difficili come i magazzini.

Un sopralluogo predittivo utilizzando software specializzato è un primo passo obbligatorio, seguito da un sopralluogo attivo in loco. Questo processo determina il posizionamento ottimale degli AP, identifica potenziali fonti di interferenza (ad esempio, strutture metalliche, radar) e garantisce una forza del segnale (RSSI) e un rapporto segnale/rumore (SNR) adeguati in tutta la sede. Un RSSI minimo di -67 dBm è tipicamente l'obiettivo per servizi voce e dati aziendali affidabili.

Guida all'Implementazione

L'implementazione di una rete WiFi aziendale richiede un approccio sistematico per garantire sicurezza, affidabilità e un'esperienza utente senza interruzioni.

Fase 1: Configurazione dell'Infrastruttura Core

Iniziare configurando l'infrastruttura di routing e switching core. Stabilire le VLAN necessarie e configurare le regole del firewall per imporre la separazione del traffico. Assicurarsi che gli switch Power over Ethernet (PoE) siano adeguatamente dimensionati per alimentare gli AP, considerando i requisiti di alimentazione dell'hardware WiFi 6/6E moderno (che spesso richiede PoE+ o PoE++).

Fase 2: Implementazione e Provisioning degli Access Point

Montare gli AP secondo il progetto del sopralluogo. In ambienti come Retail o Hospitality , l'estetica può dettare il posizionamento, ma le prestazioni RF non devono essere compromesse. Effettuare il provisioning degli AP utilizzando un controller centralizzato basato su cloud o on-premises. Ciò consente una gestione unificata della configurazione, aggiornamenti del firmware e monitoraggio su tutti i siti.

Fase 3: Autenticazione della rete aziendale

Implementare l'autenticazione 802.1X per l'SSID aziendale. Configurare il server RADIUS e stabilire l'infrastruttura di certificati necessaria (PKI) per metodi EAP sicuri (ad es. EAP-TLS o PEAP). Ciò garantisce che ogni utente o dispositivo sia autenticato individualmente e che le chiavi di crittografia siano generate dinamicamente per sessione.

Fase 4: Configurazione della rete ospite e del Captive Portal

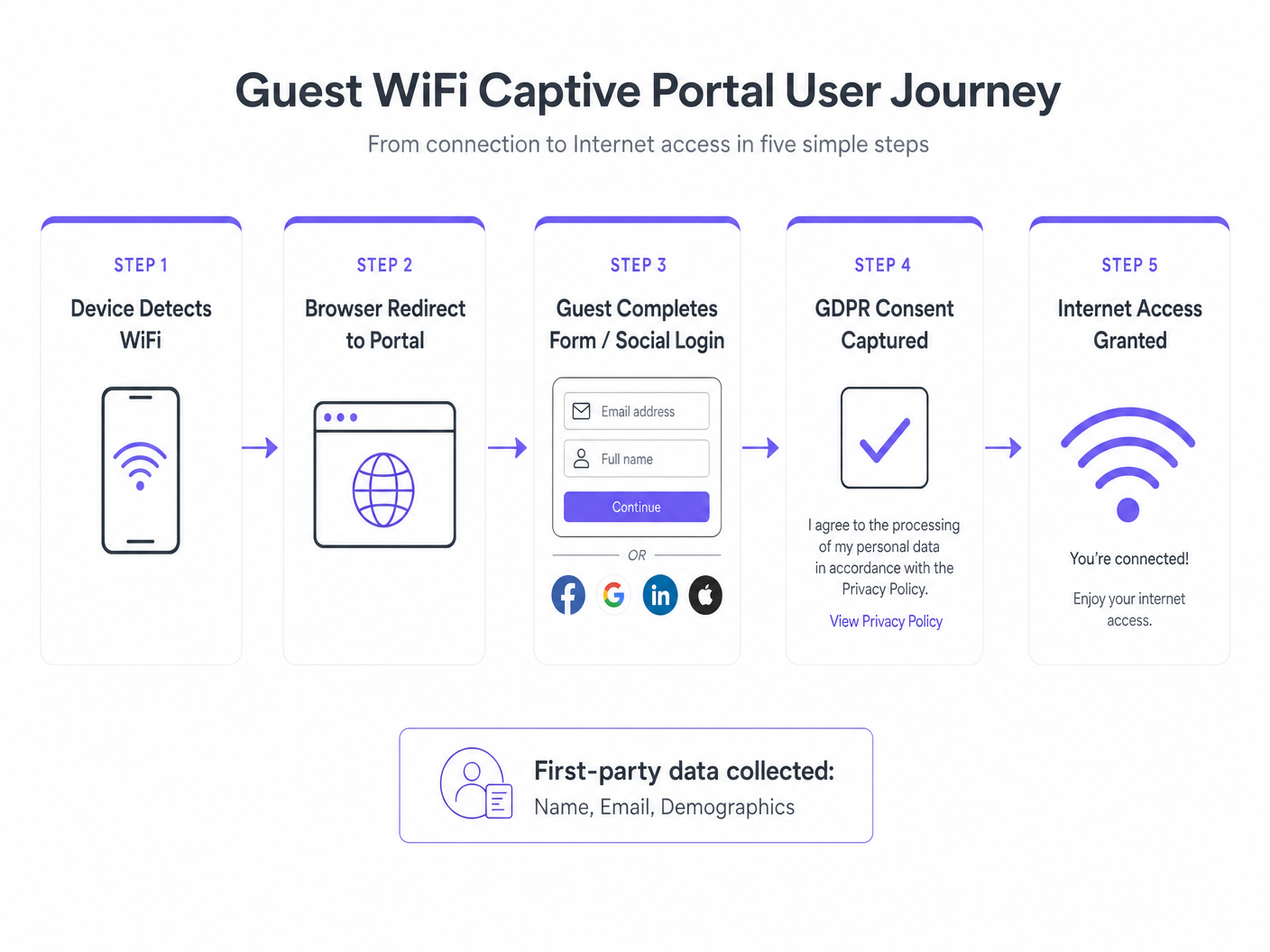

La rete ospite è un punto di contatto fondamentale per il coinvolgimento dei clienti. Implementare un SSID aperto e instradare tutto il traffico attraverso un captive portal. Il captive portal svolge molteplici funzioni: autenticare e integrare gli utenti tramite accessi ai social media, registrazione e-mail o SMS; presentare i Termini e Condizioni e acquisire il consenso esplicito per il trattamento dei dati per garantire la conformità con GDPR o CCPA; e raccogliere preziosi dati demografici e comportamentali di prima parte.

L'integrazione di una piattaforma come Purple semplifica questo processo, fornendo splash page personalizzabili, gestione automatizzata della conformità e integrazione perfetta con i sistemi CRM esistenti. Inoltre, Purple funge da provider di identità gratuito per servizi come OpenRoaming con licenza Connect, offrendo un'esperienza di onboarding senza interruzioni per gli utenti pur mantenendo robusti standard di sicurezza.

Migliori Pratiche

Aderire agli standard di settore e alle migliori pratiche è essenziale per mantenere una rete sicura e performante.

Implementare WPA3: Laddove l'hardware lo supporti, rendere obbligatorio WPA3 per tutte le nuove implementazioni. WPA3 fornisce una crittografia più forte e mitiga le vulnerabilità associate a WPA2, come gli attacchi a dizionario sulle chiavi pre-condivise.

Abilitare il Client Steering: Configurare la rete per indirizzare attivamente i client alle bande a 5 GHz o 6 GHz, alleviando la congestione sulla banda a 2.4 GHz, fortemente utilizzata. Ciò è particolarmente importante negli ambienti retail e hospitality ad alta densità.

Audit di Sicurezza Regolari: Condurre periodicamente penetration test e valutazioni delle vulnerabilità per identificare e correggere le debolezze di sicurezza. Ciò è particolarmente critico in ambienti soggetti a framework di conformità come PCI DSS (ad es. ambienti retail o sanitari ).

Considerare i Servizi di Localizzazione: In luoghi complessi, considerare l'implementazione di servizi basati sulla localizzazione per migliorare l'esperienza del visitatore. Fare riferimento alla nostra Guida ai Sistemi di Posizionamento Indoor: UWB, BLE e WiFi per casi d'uso avanzati come il tracciamento degli asset e la navigazione in grandi strutture.

Risoluzione dei Problemi e Mitigazione dei Rischi

Anche le reti meglio progettate incontreranno problemi. Un approccio proattivo al monitoraggio e alla risoluzione dei problemi è essenziale.

Interferenza Co-Canale (CCI): In implementazioni dense, gli AP che operano sullo stesso canale possono interferire tra loro, degradando le prestazioni. Utilizzare le funzionalità di assegnazione dinamica dei canali (DCA) all'interno del controller wireless per ottimizzare l'allocazione dei canali e minimizzare la CCI. Questo è un problema comune negli edifici per uffici a più piani e nei centri commerciali.

Rilevamento di AP Rogue: Implementare Sistemi di Prevenzione delle Intrusioni Wireless (WIPS) per rilevare e mitigare gli access point rogue — dispositivi non autorizzati collegati alla rete aziendale che possono aggirare i controlli di sicurezza ed esporre dati sensibili.

Disponibilità del Captive Portal: Assicurarsi che l'infrastruttura del captive portal sia altamente disponibile. Un guasto qui impedisce l'accesso degli ospiti e interrompe la raccolta dei dati. Monitorare attentamente l'uptime e i tempi di risposta del portale e considerare configurazioni di hosting ridondanti per implementazioni mission-critical.

Ambienti Specializzati: L'implementazione del WiFi in settori specifici presenta sfide uniche. Gli ambienti clinici richiedono una stretta aderenza alle linee guida di sicurezza e interferenza; consultare la nostra guida su WiFi negli Ospedali: Una Guida alle Reti Cliniche Sicure per informazioni dettagliate. Allo stesso modo, gli hub di Trasporto hanno requisiti specifici; fare riferimento a La Tua Guida alle Soluzioni Wi-Fi Aziendali In-Car per approfondimenti pertinenti.

ROI e Impatto sul Business

L'investimento nel WiFi aziendale deve essere giustificato da risultati di business misurabili. Oltre a fornire connettività, la rete dovrebbe funzionare come un asset strategico che genera intelligenza azionabile.

Sfruttando WiFi Analytics , le aziende possono ottenere approfondimenti dettagliati sul comportamento dei visitatori. Le metriche chiave includono il numero di visitatori e il tempo di permanenza (comprendere quante persone visitano il luogo e quanto tempo vi rimangono), i tassi di ritorno (misurare la fedeltà dei clienti tracciando la frequenza delle visite di ritorno) e i tassi di conversione (negli ambienti retail, correlare i dati di engagement WiFi con i dati del punto vendita per comprendere l'impatto sulle vendite).

Questi approfondimenti consentono un processo decisionale basato sui dati, permettendo alle aziende di ottimizzare i livelli di personale, migliorare la disposizione dei luoghi e realizzare campagne di marketing mirate basate su dati di localizzazione e demografici in tempo reale. La rete passa da un costo IT a una piattaforma generatrice di entrate, offrendo un ritorno sull'investimento infrastrutturale convincente e misurabile.

Termini chiave e definizioni

802.1X

An IEEE standard for port-based Network Access Control (PNAC), providing an authentication mechanism to devices wishing to attach to a LAN or WLAN. It requires a supplicant (client), authenticator (AP or switch), and authentication server (RADIUS).

Essential for securing corporate networks, ensuring only authenticated users and devices can access internal resources. Eliminates the risk of shared pre-shared key (PSK) compromise.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs, creating isolated broadcast domains at Layer 2 of the OSI model.

Used to segment traffic (e.g., separating guest traffic from corporate point-of-sale systems) to improve security and network performance. Mandatory in any multi-tenant or mixed-use wireless deployment.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before internet access is granted, typically implemented via DNS and HTTP redirection.

Crucial for guest networks to enforce terms of service, capture GDPR consent, and collect marketing data before providing internet access. Also the primary mechanism for first-party data acquisition.

Client Isolation (AP Isolation)

A security feature that prevents devices connected to the same Access Point or SSID from communicating directly with each other at Layer 2.

Mandatory on guest networks to prevent malicious actors from scanning or attacking other users' devices on the same public subnet. Should be enabled on all public-facing SSIDs without exception.

WPA3-Enterprise

The latest WiFi security protocol designed for enterprise networks, requiring a RADIUS server for individual user authentication and providing 192-bit minimum-strength security in its highest mode.

Replaces WPA2-Enterprise to provide robust encryption and protection against brute-force dictionary attacks on corporate SSIDs. Mandatory for any new enterprise deployment.

RSSI (Received Signal Strength Indicator)

A measurement of the power present in a received radio signal, expressed in dBm (decibels relative to one milliwatt). A higher (less negative) value indicates a stronger signal.

Used during site surveys to ensure adequate coverage. A minimum RSSI of -65 dBm to -67 dBm is typically targeted for reliable enterprise voice and data. Values below -75 dBm indicate poor coverage.

Client Steering (Band Steering)

A feature that encourages dual-band or tri-band capable clients to connect to the less congested 5 GHz or 6 GHz bands rather than the 2.4 GHz band, using techniques like probe response suppression.

Improves overall network capacity and performance in high-density environments by optimising spectrum utilisation. Critical in retail and hospitality deployments where 2.4 GHz congestion is common.

OpenRoaming

A Wireless Broadband Alliance (WBA) federation of WiFi networks that allows users to automatically and securely connect to participating networks without interacting with a captive portal, using identity federation standards.

Provides a seamless onboarding experience for users while maintaining enterprise-grade security. Purple acts as a free identity provider for OpenRoaming under the Connect licence, enabling venues to participate in the federation.

Co-Channel Interference (CCI)

Interference that occurs when two or more Access Points operate on the same radio frequency channel within range of each other, causing contention and degraded throughput.

A common cause of poor WiFi performance in dense deployments. Mitigated through careful channel planning, Dynamic Channel Assignment (DCA), and appropriate AP placement during the site survey phase.

Casi di studio

A 200-room hotel needs to upgrade its legacy WiFi to support both corporate operations (PMS, POS) and high-density guest access in conference rooms, while ensuring GDPR compliance for guest data collection.

Deploy WiFi 6 APs following a rigorous predictive and active site survey, paying particular attention to RF propagation through concrete walls and elevator shafts. Implement three distinct VLANs: Corporate (secured via 802.1X/RADIUS with EAP-TLS), IoT (for smart TVs, thermostats, and door locks), and Guest. The Guest VLAN is routed through a Purple captive portal configured to handle social authentication via Facebook, Google, and email, present branded terms and conditions, capture explicit GDPR consent with a double opt-in mechanism, and collect first-party demographic data. Enable client steering to push conference room devices to the 5 GHz band, and configure per-AP transmit power to avoid co-channel interference between densely packed APs on each floor.

A national retail chain with 50 stores is experiencing poor WiFi performance on the shop floor, impacting staff using mobile inventory scanners and frustrating customers attempting to access the loyalty app. The existing infrastructure uses 802.11n APs with no centralised management.

Conduct an RF spectrum analysis across a representative sample of stores to identify interference sources (microwave ovens, competing SSIDs, Bluetooth devices). Replace legacy 802.11n hardware with WiFi 6 APs managed via a cloud controller. Implement aggressive client steering to push modern devices (both staff scanners and customer smartphones) to the 5 GHz and 6 GHz bands, alleviating congestion on the 2.4 GHz band. Configure Dynamic Channel Assignment (DCA) to mitigate Co-Channel Interference (CCI) between densely packed APs. Establish a dedicated IoT VLAN for inventory scanners and a separate guest VLAN with a Purple captive portal to capture loyalty programme sign-ups and drive CRM integration.

Analisi degli scenari

Q1. A public sector organisation is deploying free WiFi across several municipal buildings. They want to ensure the network is secure but do not want the administrative overhead of managing individual user accounts for the public. What is the recommended approach, and what compliance obligations must be met?

💡 Suggerimento:Consider the balance between accessibility for the public and the need for basic security controls, data capture, and legal compliance under GDPR.

Mostra l'approccio consigliato

Deploy an open SSID for the public network and mandate the use of a captive portal. Enable Client Isolation on the APs to protect users from each other. Use the captive portal to capture GDPR-compliant consent (explicit, informed, and freely given) and offer self-service authentication methods like SMS or social login, avoiding the need for manual account creation by IT staff. Ensure a clear Privacy Policy is linked from the splash page. The network should be on a dedicated Guest VLAN, isolated from all internal municipal systems.

Q2. During a site survey for a large warehouse, you notice significant signal attenuation caused by metal racking filled with dense liquid products. Omnidirectional antennas are failing to provide adequate coverage down the aisles. How should you adjust the deployment design?

💡 Suggerimento:Think about how RF energy can be focused rather than broadcast in a 360-degree pattern, and consider the specific geometry of warehouse aisles.

Mostra l'approccio consigliato

Replace the omnidirectional APs with units utilising directional antennas (e.g., patch or sector antennas). Mount these at the ends of the aisles, pointing down the corridors. This focuses the RF energy where it is needed, mitigating the attenuation caused by the dense racking and improving the Signal-to-Noise Ratio (SNR) for devices operating within the aisles. Consider also deploying APs at mid-aisle positions on the racking itself for very long aisles, using lower transmit power to avoid co-channel interference.

Q3. A retail client wants to understand the conversion rate of customers who log into the guest WiFi versus those who simply walk into the store. What integration is necessary to achieve this, and what data privacy considerations apply?

💡 Suggerimento:You need to correlate network identity data with transactional data, and this correlation involves personal data under GDPR.

Mostra l'approccio consigliato

Integrate the WiFi Analytics platform (e.g., Purple) with the retailer's Point-of-Sale (POS) or CRM system via API. By matching the identity data captured at the captive portal (such as an email address) with the customer profile in the POS system when a purchase is made, the business can accurately measure the impact of WiFi engagement on sales conversion. From a data privacy perspective, this integration must be disclosed in the Privacy Policy presented at the captive portal, and the user's consent must explicitly cover this use of their data. Data minimisation principles under GDPR should be applied, retaining only the data necessary for the stated purpose.