Comment configurer le WiFi pour votre entreprise : Un guide complet

Ce guide fournit un plan complet et neutre vis-à-vis des fournisseurs pour le déploiement d'un WiFi de qualité professionnelle, couvrant la segmentation du réseau, la sélection du matériel et les protocoles de sécurité, du WPA3 au 802.1X. Il explique comment les responsables informatiques des secteurs du commerce de détail, de l'hôtellerie et du secteur public peuvent transformer l'infrastructure sans fil d'un centre de coûts en un atout stratégique en tirant parti des portails captifs et des analyses pour la capture de données de première partie, la conformité et un ROI mesurable.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement Technique

- Topologie et Segmentation du Réseau

- Sélection du Matériel et Planification RF

- Guide d'Implémentation

- Étape 1 : Configuration de l'Infrastructure Centrale

- Étape 2 : Déploiement et Provisionnement des Points d'Accès

- Étape 3 : Authentification du réseau d'entreprise

- Étape 4 : Configuration du réseau invité et du Captive Portal

- Bonnes pratiques

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

Le déploiement d'un WiFi de qualité professionnelle n'est plus une tâche informatique périphérique ; c'est une exigence commerciale fondamentale qui a un impact direct sur l'efficacité opérationnelle, la satisfaction client et la génération de revenus. Pour les responsables informatiques, les architectes réseau et les CTO des secteurs du commerce de détail, de l'hôtellerie, de la santé et du secteur public, une infrastructure sans fil robuste constitue le fondement de la transformation numérique. Ce guide fournit un plan complet et neutre vis-à-vis des fournisseurs pour la configuration du WiFi dans les environnements professionnels. Nous explorerons les étapes critiques du déploiement — des études de site initiales et de la sélection du matériel à la configuration avancée des réseaux d'entreprise et invités.

Au-delà de la simple connectivité, les déploiements WiFi modernes doivent être sécurisés, conformes et capables de fournir des informations commerciales exploitables. Nous examinerons la mise en œuvre du WPA3-Enterprise pour les réseaux d'entreprise, la nécessité de VLAN isolés et le déploiement stratégique de portails captifs. De plus, ce guide démontrera comment l'intégration de plateformes comme Guest WiFi et WiFi Analytics de Purple transforme un centre de coûts en un atout stratégique, permettant aux établissements de capturer des données de première partie, d'assurer la conformité GDPR et de générer un ROI mesurable.

Approfondissement Technique

L'architecture d'un réseau WiFi professionnel diffère fondamentalement des configurations grand public. Elle nécessite une approche multicouche en matière de sécurité, d'évolutivité et de gestion des performances. Au cœur, l'infrastructure doit prendre en charge une densité client élevée, une itinérance transparente et des contrôles d'accès granulaires.

Topologie et Segmentation du Réseau

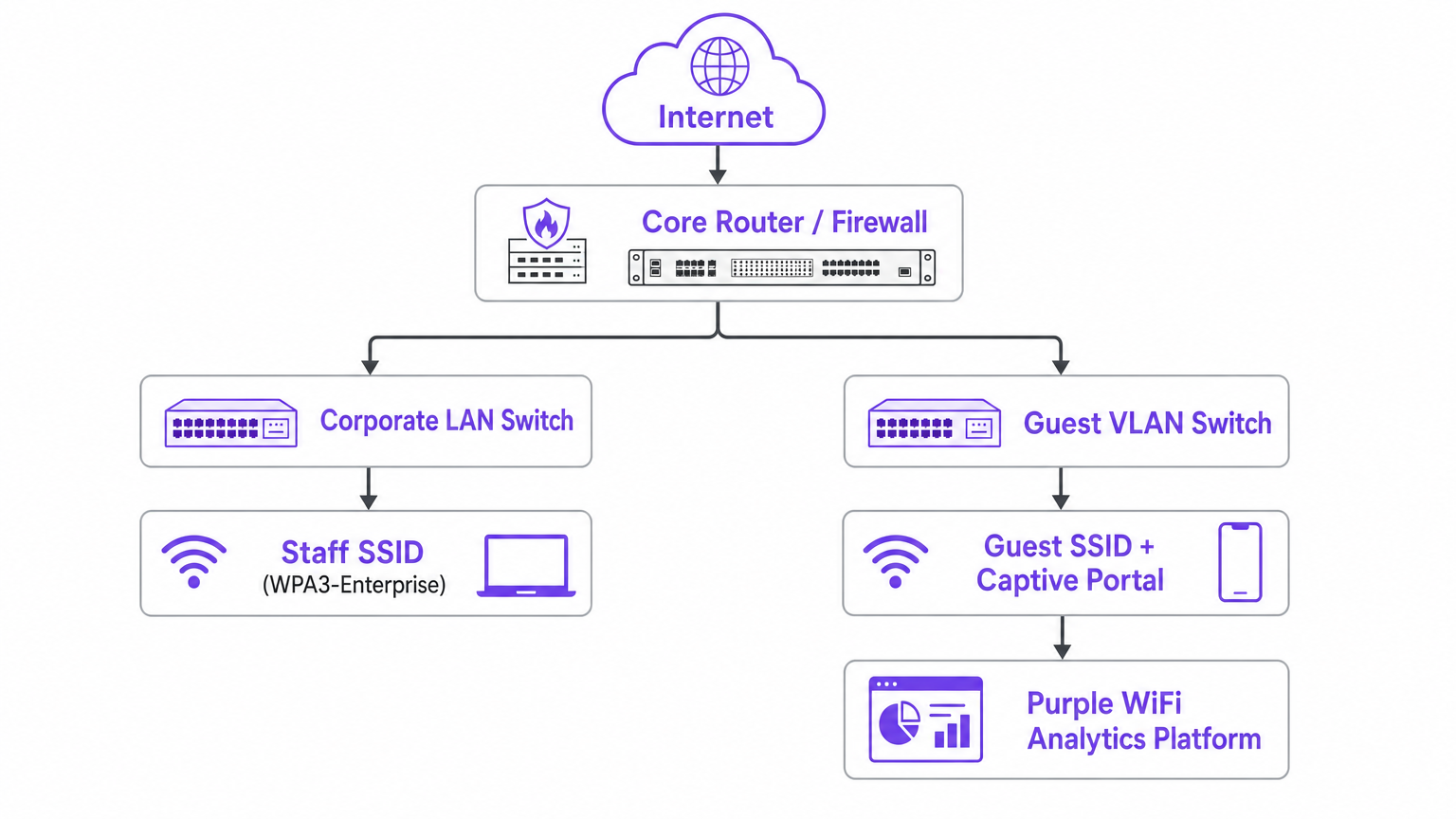

Un réseau plat représente un risque de sécurité important dans un environnement d'entreprise. Une conception de réseau appropriée nécessite la séparation logique du trafic à l'aide de réseaux locaux virtuels (VLANs). Le tableau ci-dessous présente les trois segments principaux requis dans tout déploiement commercial.

| Segment Réseau | Utilisateurs Principaux | Norme de Sécurité | Exigence Clé |

|---|---|---|---|

| Entreprise / Personnel | Employés, systèmes de PDV | WPA3-Enterprise + 802.1X | Authentification RADIUS, pas d'accès invité |

| Invités | Clients, visiteurs | Captive portal + Isolation Client | Capture de consentement GDPR, accès internet uniquement |

| IoT / Installations | Appareils intelligents, caméras | VLAN Isolé | Règles de pare-feu strictes, pas d'accès entreprise |

Réseau Entreprise/Personnel : Ce segment gère les données internes sensibles, les systèmes de point de vente (PDV) et les opérations de back-office. Il doit être sécurisé à l'aide de l'authentification IEEE 802.1X, utilisant généralement un serveur RADIUS pour authentifier les utilisateurs par rapport à un annuaire central (par exemple, Active Directory ou LDAP). Cela garantit que seuls le personnel et les appareils autorisés peuvent accéder aux ressources critiques.

Réseau Invités : Le réseau invités fournit un accès internet aux visiteurs, clients et sous-traitants. Il doit être strictement isolé du réseau d'entreprise. L'isolation client (également appelée isolation AP) doit être activée pour empêcher les appareils du réseau invités de communiquer entre eux, atténuant ainsi le risque de mouvement latéral par des acteurs malveillants.

Réseau IoT/Installations : Un VLAN séparé doit être dédié aux appareils de l'Internet des Objets (IoT), tels que les thermostats intelligents, les caméras de sécurité et les capteurs environnementaux. Ces appareils ont souvent des postures de sécurité plus faibles et doivent être isolés du trafic d'entreprise et des invités.

Sélection du Matériel et Planification RF

La sélection du matériel approprié est essentielle pour répondre aux exigences de débit et de couverture. Les points d'accès (AP) doivent être choisis en fonction des défis environnementaux spécifiques et de la densité client attendue.

Les normes sans fil doivent être standardisées sur le WiFi 6 (802.11ax) ou le WiFi 6E pour garantir une capacité et des performances suffisantes dans les environnements denses. Ces normes introduisent des technologies comme l'OFDMA et le MU-MIMO, qui améliorent considérablement l'efficacité spectrale par rapport aux déploiements 802.11ac hérités. La conception de l'antenne joue également un rôle critique : les antennes omnidirectionnelles conviennent à une couverture générale dans les zones ouvertes, tandis que les antennes directionnelles sont nécessaires pour les déploiements à haute densité (par exemple, stades, auditoriums) ou pour fournir une couverture dans des environnements RF difficiles comme les entrepôts.

Une étude de site prédictive utilisant un logiciel spécialisé est une première étape obligatoire, suivie d'une étude active sur site. Ce processus détermine l'emplacement optimal des AP, identifie les sources potentielles d'interférence (par exemple, structures métalliques, radar) et assure une force de signal (RSSI) et un rapport signal/bruit (SNR) adéquats sur l'ensemble du site. Un RSSI minimum de -67 dBm est généralement visé pour des services voix et données d'entreprise fiables.

Guide d'Implémentation

Le déploiement d'un réseau WiFi professionnel nécessite une approche systématique pour garantir la sécurité, la fiabilité et une expérience utilisateur fluide.

Étape 1 : Configuration de l'Infrastructure Centrale

Commencez par configurer l'infrastructure de routage et de commutation centrale. Établissez les VLANs nécessaires et configurez les règles de pare-feu pour appliquer la séparation du trafic. Assurez-vous que les commutateurs Power over Ethernet (PoE) sont correctement provisionnés pour alimenter les AP, en tenant compte des exigences d'alimentation du matériel WiFi 6/6E moderne (nécessitant souvent PoE+ ou PoE++).

Étape 2 : Déploiement et Provisionnement des Points d'Accès

Montez les AP conformément à la conception de l'étude de site. Dans des environnements comme le Commerce de Détail ou l' Hôtellerie , l'esthétique peut dicter l'emplacement, mais les performances RF ne doivent pas être compromises. Provisionnez les points d'accès (AP) à l'aide d'un contrôleur centralisé basé sur le cloud ou sur site. Cela permet une gestion unifiée de la configuration, des mises à jour du micrologiciel et une surveillance sur tous les sites.

Étape 3 : Authentification du réseau d'entreprise

Mettez en œuvre l'authentification 802.1X pour le SSID d'entreprise. Configurez le serveur RADIUS et établissez l'infrastructure de certificats (PKI) nécessaire pour les méthodes EAP sécurisées (par exemple, EAP-TLS ou PEAP). Cela garantit que chaque utilisateur ou appareil est authentifié individuellement et que les clés de chiffrement sont générées dynamiquement par session.

Étape 4 : Configuration du réseau invité et du Captive Portal

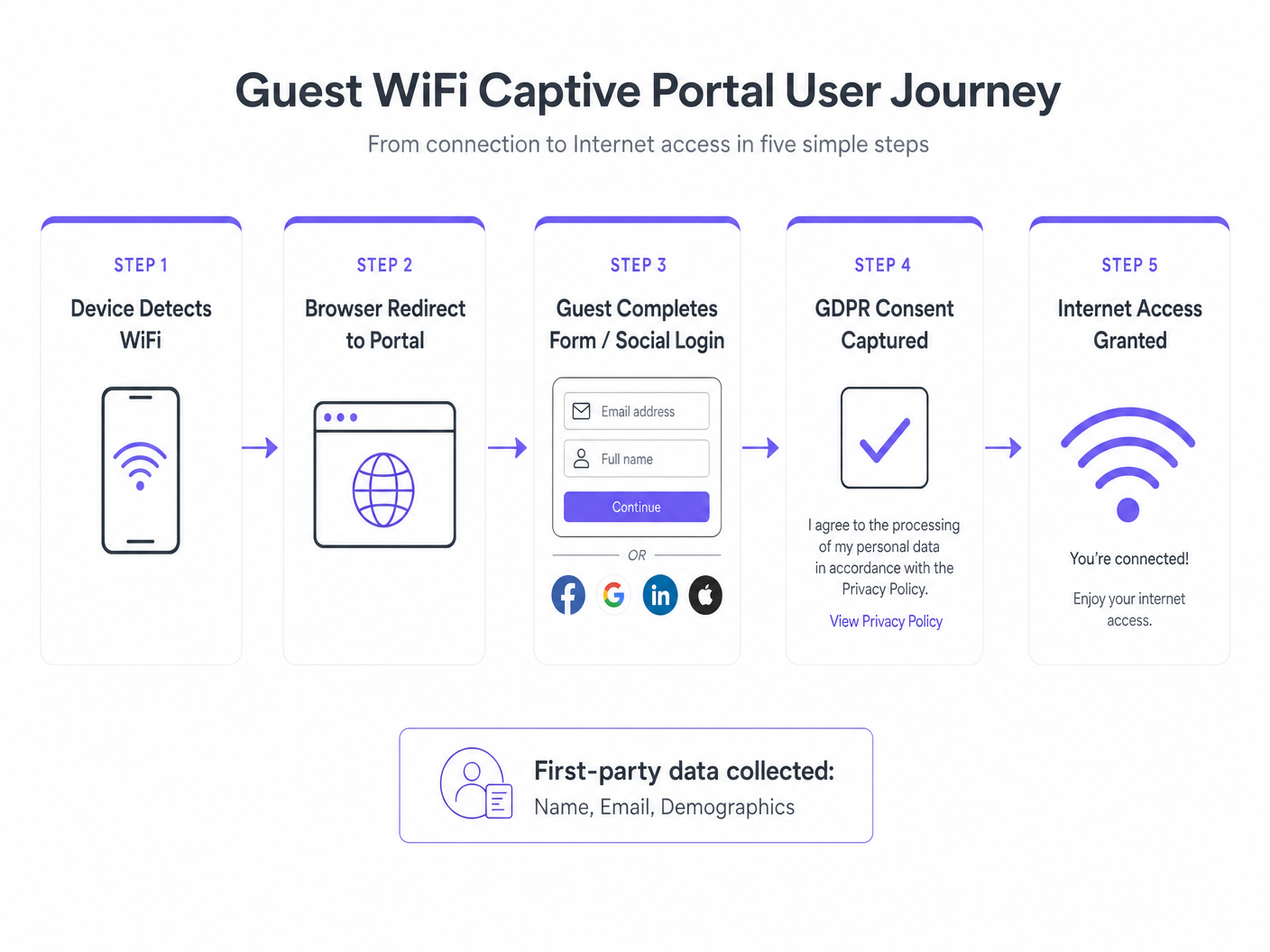

Le réseau invité est un point de contact essentiel pour l'engagement client. Mettez en œuvre un SSID ouvert et acheminez tout le trafic via un Captive Portal. Le Captive Portal remplit plusieurs fonctions : authentifier et intégrer les utilisateurs via les connexions aux médias sociaux, l'enregistrement par e-mail ou SMS ; présenter les conditions générales et recueillir le consentement explicite pour le traitement des données afin d'assurer la conformité avec le GDPR ou le CCPA ; et collecter des données démographiques et comportementales de première partie précieuses.

L'intégration d'une plateforme comme Purple simplifie ce processus, offrant des pages d'accueil personnalisables, une gestion automatisée de la conformité et une intégration transparente avec les systèmes CRM existants. De plus, Purple agit comme un fournisseur d'identité gratuit pour des services comme OpenRoaming sous la licence Connect, offrant une expérience d'intégration transparente aux utilisateurs tout en maintenant des normes de sécurité robustes.

Bonnes pratiques

Le respect des normes de l'industrie et des bonnes pratiques est essentiel pour maintenir un réseau sécurisé et performant.

Mettre en œuvre le WPA3 : Lorsque le matériel le prend en charge, imposez le WPA3 pour tous les nouveaux déploiements. Le WPA3 offre un chiffrement plus fort et atténue les vulnérabilités associées au WPA2, telles que les attaques par dictionnaire sur les clés pré-partagées.

Activer la direction des clients (Client Steering) : Configurez le réseau pour diriger activement les clients vers les bandes 5 GHz ou 6 GHz, soulageant ainsi la congestion sur la bande 2,4 GHz fortement utilisée. Ceci est particulièrement important dans les environnements de vente au détail et d'hôtellerie à forte densité.

Audits de sécurité réguliers : Effectuez des tests d'intrusion et des évaluations de vulnérabilité périodiques pour identifier et corriger les faiblesses de sécurité. Ceci est particulièrement critique dans les environnements soumis à des cadres de conformité comme le PCI DSS (par exemple, les environnements de vente au détail ou santé ).

Envisager les services de localisation : Dans les lieux complexes, envisagez de mettre en œuvre des services basés sur la localisation pour améliorer l'expérience des visiteurs. Consultez notre Guide des systèmes de positionnement intérieur : UWB, BLE et WiFi pour des cas d'utilisation avancés comme le suivi d'actifs et l'orientation dans les grands lieux.

Dépannage et atténuation des risques

Même les réseaux les mieux conçus rencontreront des problèmes. Une approche proactive de la surveillance et du dépannage est essentielle.

Interférence de co-canal (CCI) : Dans les déploiements denses, les points d'accès (AP) fonctionnant sur le même canal peuvent interférer les uns avec les autres, dégradant les performances. Utilisez les fonctionnalités d'attribution dynamique de canaux (DCA) au sein du contrôleur sans fil pour optimiser l'allocation des canaux et minimiser la CCI. C'est un problème courant dans les immeubles de bureaux à plusieurs étages et les centres commerciaux.

Détection des points d'accès non autorisés (Rogue AP) : Mettez en œuvre des systèmes de prévention d'intrusion sans fil (WIPS) pour détecter et atténuer les points d'accès non autorisés — des appareils non autorisés connectés au réseau d'entreprise qui peuvent contourner les contrôles de sécurité et exposer des données sensibles.

Disponibilité du Captive Portal : Assurez-vous que l'infrastructure du Captive Portal est hautement disponible. Une défaillance ici empêche l'accès des invités et perturbe la collecte de données. Surveillez attentivement la disponibilité et les temps de réponse du portail, et envisagez des configurations d'hébergement redondantes pour les déploiements critiques.

Environnements spécialisés : Le déploiement du WiFi dans des secteurs spécifiques présente des défis uniques. Les environnements cliniques exigent une stricte adhésion aux directives de sécurité et d'interférence ; consultez notre guide sur le WiFi dans les hôpitaux : Un guide pour des réseaux cliniques sécurisés pour des informations détaillées. De même, les pôles de transport ont des exigences spécifiques ; reportez-vous à Votre guide des solutions Wi-Fi d'entreprise embarquées pour des informations pertinentes.

ROI et impact commercial

L'investissement dans le WiFi d'entreprise doit être justifié par des résultats commerciaux mesurables. Au-delà de la simple connectivité, le réseau doit fonctionner comme un atout stratégique générant des informations exploitables.

En tirant parti de l' analyse WiFi , les entreprises peuvent obtenir des informations approfondies sur le comportement des visiteurs. Les métriques clés incluent la fréquentation et le temps de séjour (comprendre combien de personnes visitent le lieu et combien de temps elles y restent), les taux de retour (mesurer la fidélité des clients en suivant la fréquence des visites de retour) et les taux de conversion (dans les environnements de vente au détail, corréler les données d'engagement WiFi avec les données de point de vente pour comprendre l'impact sur les ventes).

Ces informations permettent une prise de décision basée sur les données, permettant aux entreprises d'optimiser les niveaux de personnel, d'améliorer l'aménagement des lieux et de diffuser des campagnes marketing ciblées basées sur des données de localisation et démographiques en temps réel. Le réseau passe d'une charge informatique à une plateforme génératrice de revenus, offrant un retour sur investissement d'infrastructure convaincant et mesurable.

Termes clés et définitions

802.1X

An IEEE standard for port-based Network Access Control (PNAC), providing an authentication mechanism to devices wishing to attach to a LAN or WLAN. It requires a supplicant (client), authenticator (AP or switch), and authentication server (RADIUS).

Essential for securing corporate networks, ensuring only authenticated users and devices can access internal resources. Eliminates the risk of shared pre-shared key (PSK) compromise.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs, creating isolated broadcast domains at Layer 2 of the OSI model.

Used to segment traffic (e.g., separating guest traffic from corporate point-of-sale systems) to improve security and network performance. Mandatory in any multi-tenant or mixed-use wireless deployment.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before internet access is granted, typically implemented via DNS and HTTP redirection.

Crucial for guest networks to enforce terms of service, capture GDPR consent, and collect marketing data before providing internet access. Also the primary mechanism for first-party data acquisition.

Client Isolation (AP Isolation)

A security feature that prevents devices connected to the same Access Point or SSID from communicating directly with each other at Layer 2.

Mandatory on guest networks to prevent malicious actors from scanning or attacking other users' devices on the same public subnet. Should be enabled on all public-facing SSIDs without exception.

WPA3-Enterprise

The latest WiFi security protocol designed for enterprise networks, requiring a RADIUS server for individual user authentication and providing 192-bit minimum-strength security in its highest mode.

Replaces WPA2-Enterprise to provide robust encryption and protection against brute-force dictionary attacks on corporate SSIDs. Mandatory for any new enterprise deployment.

RSSI (Received Signal Strength Indicator)

A measurement of the power present in a received radio signal, expressed in dBm (decibels relative to one milliwatt). A higher (less negative) value indicates a stronger signal.

Used during site surveys to ensure adequate coverage. A minimum RSSI of -65 dBm to -67 dBm is typically targeted for reliable enterprise voice and data. Values below -75 dBm indicate poor coverage.

Client Steering (Band Steering)

A feature that encourages dual-band or tri-band capable clients to connect to the less congested 5 GHz or 6 GHz bands rather than the 2.4 GHz band, using techniques like probe response suppression.

Improves overall network capacity and performance in high-density environments by optimising spectrum utilisation. Critical in retail and hospitality deployments where 2.4 GHz congestion is common.

OpenRoaming

A Wireless Broadband Alliance (WBA) federation of WiFi networks that allows users to automatically and securely connect to participating networks without interacting with a captive portal, using identity federation standards.

Provides a seamless onboarding experience for users while maintaining enterprise-grade security. Purple acts as a free identity provider for OpenRoaming under the Connect licence, enabling venues to participate in the federation.

Co-Channel Interference (CCI)

Interference that occurs when two or more Access Points operate on the same radio frequency channel within range of each other, causing contention and degraded throughput.

A common cause of poor WiFi performance in dense deployments. Mitigated through careful channel planning, Dynamic Channel Assignment (DCA), and appropriate AP placement during the site survey phase.

Études de cas

A 200-room hotel needs to upgrade its legacy WiFi to support both corporate operations (PMS, POS) and high-density guest access in conference rooms, while ensuring GDPR compliance for guest data collection.

Deploy WiFi 6 APs following a rigorous predictive and active site survey, paying particular attention to RF propagation through concrete walls and elevator shafts. Implement three distinct VLANs: Corporate (secured via 802.1X/RADIUS with EAP-TLS), IoT (for smart TVs, thermostats, and door locks), and Guest. The Guest VLAN is routed through a Purple captive portal configured to handle social authentication via Facebook, Google, and email, present branded terms and conditions, capture explicit GDPR consent with a double opt-in mechanism, and collect first-party demographic data. Enable client steering to push conference room devices to the 5 GHz band, and configure per-AP transmit power to avoid co-channel interference between densely packed APs on each floor.

A national retail chain with 50 stores is experiencing poor WiFi performance on the shop floor, impacting staff using mobile inventory scanners and frustrating customers attempting to access the loyalty app. The existing infrastructure uses 802.11n APs with no centralised management.

Conduct an RF spectrum analysis across a representative sample of stores to identify interference sources (microwave ovens, competing SSIDs, Bluetooth devices). Replace legacy 802.11n hardware with WiFi 6 APs managed via a cloud controller. Implement aggressive client steering to push modern devices (both staff scanners and customer smartphones) to the 5 GHz and 6 GHz bands, alleviating congestion on the 2.4 GHz band. Configure Dynamic Channel Assignment (DCA) to mitigate Co-Channel Interference (CCI) between densely packed APs. Establish a dedicated IoT VLAN for inventory scanners and a separate guest VLAN with a Purple captive portal to capture loyalty programme sign-ups and drive CRM integration.

Analyse de scénario

Q1. A public sector organisation is deploying free WiFi across several municipal buildings. They want to ensure the network is secure but do not want the administrative overhead of managing individual user accounts for the public. What is the recommended approach, and what compliance obligations must be met?

💡 Astuce :Consider the balance between accessibility for the public and the need for basic security controls, data capture, and legal compliance under GDPR.

Afficher l'approche recommandée

Deploy an open SSID for the public network and mandate the use of a captive portal. Enable Client Isolation on the APs to protect users from each other. Use the captive portal to capture GDPR-compliant consent (explicit, informed, and freely given) and offer self-service authentication methods like SMS or social login, avoiding the need for manual account creation by IT staff. Ensure a clear Privacy Policy is linked from the splash page. The network should be on a dedicated Guest VLAN, isolated from all internal municipal systems.

Q2. During a site survey for a large warehouse, you notice significant signal attenuation caused by metal racking filled with dense liquid products. Omnidirectional antennas are failing to provide adequate coverage down the aisles. How should you adjust the deployment design?

💡 Astuce :Think about how RF energy can be focused rather than broadcast in a 360-degree pattern, and consider the specific geometry of warehouse aisles.

Afficher l'approche recommandée

Replace the omnidirectional APs with units utilising directional antennas (e.g., patch or sector antennas). Mount these at the ends of the aisles, pointing down the corridors. This focuses the RF energy where it is needed, mitigating the attenuation caused by the dense racking and improving the Signal-to-Noise Ratio (SNR) for devices operating within the aisles. Consider also deploying APs at mid-aisle positions on the racking itself for very long aisles, using lower transmit power to avoid co-channel interference.

Q3. A retail client wants to understand the conversion rate of customers who log into the guest WiFi versus those who simply walk into the store. What integration is necessary to achieve this, and what data privacy considerations apply?

💡 Astuce :You need to correlate network identity data with transactional data, and this correlation involves personal data under GDPR.

Afficher l'approche recommandée

Integrate the WiFi Analytics platform (e.g., Purple) with the retailer's Point-of-Sale (POS) or CRM system via API. By matching the identity data captured at the captive portal (such as an email address) with the customer profile in the POS system when a purchase is made, the business can accurately measure the impact of WiFi engagement on sales conversion. From a data privacy perspective, this integration must be disclosed in the Privacy Policy presented at the captive portal, and the user's consent must explicitly cover this use of their data. Data minimisation principles under GDPR should be applied, retaining only the data necessary for the stated purpose.