So richten Sie WiFi für Ihr Unternehmen ein: Ein vollständiger Leitfaden

Dieser Leitfaden bietet einen umfassenden, herstellerneutralen Entwurf für die Bereitstellung von unternehmensweitem WiFi, der Netzwerksegmentierung, Hardwareauswahl und Sicherheitsprotokolle von WPA3 bis 802.1X abdeckt. Er beschreibt, wie IT-Verantwortliche in den Bereichen Einzelhandel, Gastgewerbe und öffentlicher Sektor die drahtlose Infrastruktur von einem Kostenfaktor in einen strategischen Vermögenswert umwandeln können, indem sie Captive Portals und Analysen für die Erfassung von Erstanbieterdaten, Compliance und messbaren ROI nutzen.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für die Geschäftsleitung

- Technischer Einblick

- Netzwerktopologie und Segmentierung

- Hardwareauswahl und HF-Planung

- Implementierungsleitfaden

- Schritt 1: Konfiguration der Kerninfrastruktur

- Schritt 2: Bereitstellung und Provisionierung von Access Points

- Schritt 3: Authentifizierung im Unternehmensnetzwerk

- Schritt 4: Einrichtung des Gastnetzwerks und des Captive Portal

- Bewährte Verfahren

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung für die Geschäftsleitung

Die Bereitstellung von unternehmensweitem WiFi ist keine periphere IT-Aufgabe mehr; sie ist eine zentrale Geschäftsanforderung, die sich direkt auf die betriebliche Effizienz, die Kundenzufriedenheit und die Umsatzgenerierung auswirkt. Für IT-Manager, Netzwerkarchitekten und CTOs in den Bereichen Einzelhandel, Gastgewerbe, Gesundheitswesen und öffentlicher Sektor bildet eine robuste drahtlose Infrastruktur die Grundlage der digitalen Transformation. Dieser Leitfaden bietet einen umfassenden, herstellerneutralen Entwurf für die Einrichtung von WiFi in Geschäftsumgebungen. Wir werden die kritischen Phasen der Bereitstellung untersuchen – von ersten Standortanalysen und der Hardwareauswahl bis zur erweiterten Konfiguration von Unternehmens- und Gastnetzwerken.

Über die reine Konnektivität hinaus müssen moderne WiFi-Bereitstellungen sicher, konform und in der Lage sein, verwertbare Geschäftsinformationen zu liefern. Wir werden die Implementierung von WPA3-Enterprise für Unternehmensnetzwerke, die Notwendigkeit isolierter VLANs und die strategische Bereitstellung von Captive Portals untersuchen. Darüber hinaus zeigt dieser Leitfaden, wie die Integration von Plattformen wie Purple's Guest WiFi und WiFi Analytics einen Kostenfaktor in einen strategischen Vermögenswert verwandelt, der es Veranstaltungsorten ermöglicht, Erstanbieterdaten zu erfassen, die GDPR-Compliance sicherzustellen und einen messbaren ROI zu erzielen.

Technischer Einblick

Die Architektur eines geschäftlichen WiFi-Netzwerks unterscheidet sich grundlegend von Consumer-Lösungen. Sie erfordert einen mehrschichtigen Ansatz für Sicherheit, Skalierbarkeit und Leistungsmanagement. Im Kern muss die Infrastruktur eine hohe Client-Dichte, nahtloses Roaming und granulare Zugriffskontrollen unterstützen.

Netzwerktopologie und Segmentierung

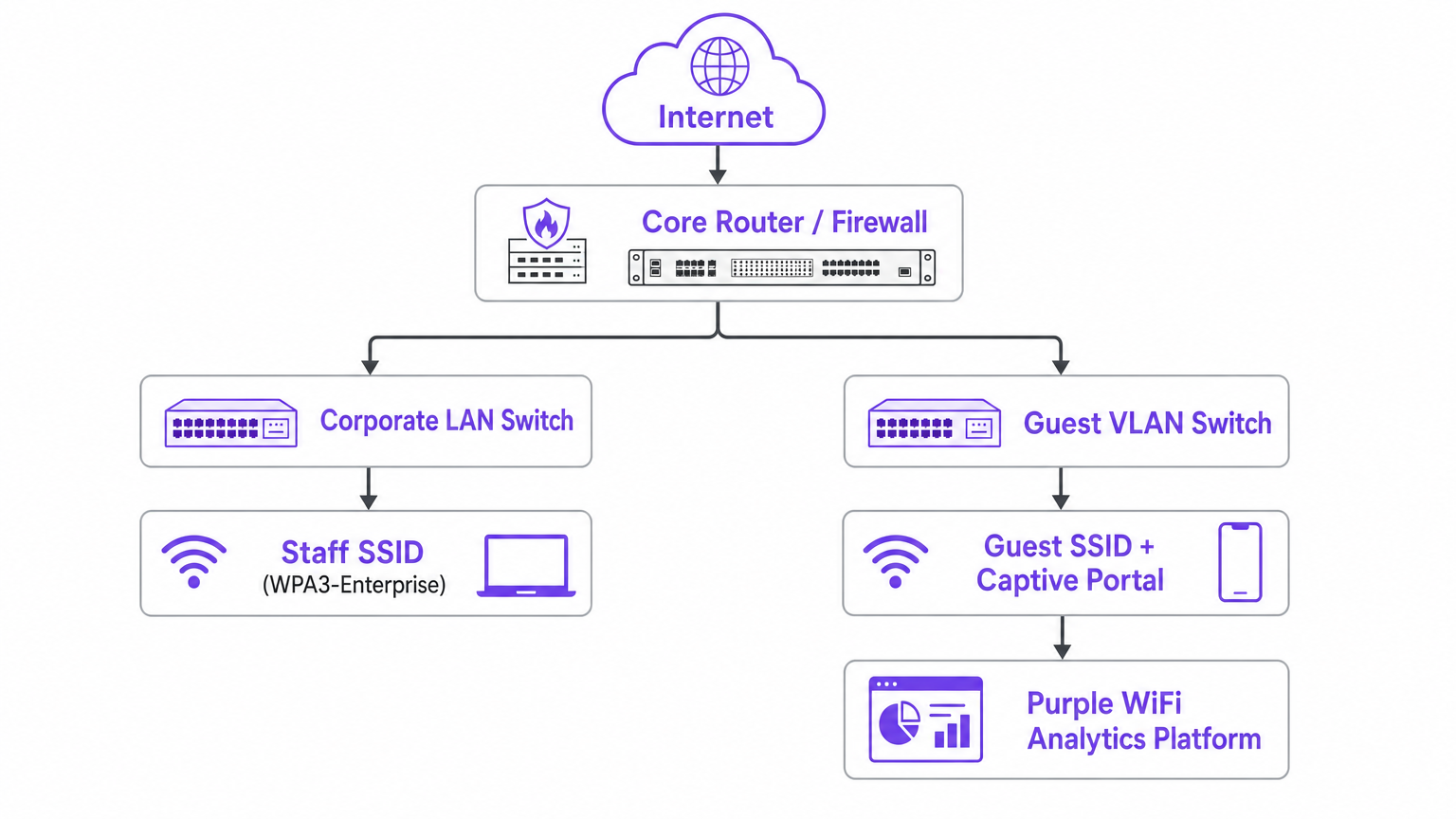

Ein flaches Netzwerk stellt ein erhebliches Sicherheitsrisiko in einer Unternehmensumgebung dar. Ein ordnungsgemäßes Netzwerkdesign erfordert die logische Trennung des Datenverkehrs mithilfe von Virtual Local Area Networks (VLANs). Die folgende Tabelle skizziert die drei Kernsegmente, die in jeder kommerziellen Bereitstellung erforderlich sind.

| Netzwerksegment | Primäre Benutzer | Sicherheitsstandard | Hauptanforderung |

|---|---|---|---|

| Unternehmen / Personal | Mitarbeiter, POS-Systeme | WPA3-Enterprise + 802.1X | RADIUS-Authentifizierung, kein Gastzugang |

| Gast | Kunden, Besucher | Captive Portal + Client-Isolation | GDPR-Zustimmungserfassung, nur Internetzugang |

| IoT / Einrichtungen | Smarte Geräte, Kameras | Isoliertes VLAN | Strenge Firewall-Regeln, kein Unternehmenszugang |

Unternehmens-/Personalnetzwerk: Dieses Segment verarbeitet sensible interne Daten, Point-of-Sale (POS)-Systeme und Back-Office-Vorgänge. Es muss mithilfe der IEEE 802.1X-Authentifizierung gesichert werden, typischerweise unter Verwendung eines RADIUS-Servers zur Authentifizierung von Benutzern gegenüber einem zentralen Verzeichnis (z. B. Active Directory oder LDAP). Dies stellt sicher, dass nur autorisiertes Personal und autorisierte Geräte auf kritische Ressourcen zugreifen können.

Gastnetzwerk: Das Gastnetzwerk bietet Besuchern, Kunden und Auftragnehmern Internetzugang. Es muss strikt vom Unternehmensnetzwerk isoliert sein. Client-Isolation (auch als AP-Isolation bekannt) sollte aktiviert werden, um zu verhindern, dass Geräte im Gastnetzwerk miteinander kommunizieren, wodurch das Risiko einer lateralen Bewegung durch böswillige Akteure gemindert wird.

IoT-/Einrichtungsnetzwerk: Ein separates VLAN sollte für Internet of Things (IoT)-Geräte wie smarte Thermostate, Überwachungskameras und Umweltsensoren reserviert werden. Diese Geräte weisen oft schwächere Sicherheitspositionen auf und sollten sowohl vom Unternehmens- als auch vom Gastverkehr isoliert werden.

Hardwareauswahl und HF-Planung

Die Auswahl der geeigneten Hardware ist entscheidend, um die Anforderungen an Durchsatz und Abdeckung zu erfüllen. Access Points (APs) sollten basierend auf den spezifischen Umgebungsbedingungen und der erwarteten Client-Dichte ausgewählt werden.

Drahtlose Standards sollten auf WiFi 6 (802.11ax) oder WiFi 6E standardisiert werden, um ausreichende Kapazität und Leistung in dichten Umgebungen zu gewährleisten. Diese Standards führen Technologien wie OFDMA und MU-MIMO ein, die die spektrale Effizienz im Vergleich zu älteren 802.11ac-Bereitstellungen erheblich verbessern. Das Antennendesign spielt ebenfalls eine entscheidende Rolle: Omnidirektionale Antennen eignen sich für die allgemeine Abdeckung in offenen Bereichen, während direktive Antennen für Bereitstellungen mit hoher Dichte (z. B. Stadien, Auditorien) oder zur Abdeckung in anspruchsvollen HF-Umgebungen wie Lagerhallen erforderlich sind.

Eine vorausschauende Standortanalyse mithilfe spezialisierter Software ist ein obligatorischer erster Schritt, gefolgt von einer aktiven Vor-Ort-Analyse. Dieser Prozess bestimmt die optimale Platzierung von APs, identifiziert potenzielle Störquellen (z. B. Metallstrukturen, Radar) und gewährleistet eine ausreichende Signalstärke (RSSI) und ein Signal-Rausch-Verhältnis (SNR) im gesamten Veranstaltungsort. Ein minimaler RSSI von -67 dBm wird typischerweise für zuverlässige Unternehmens-Sprach- und Datendienste angestrebt.

Implementierungsleitfaden

Die Bereitstellung eines geschäftlichen WiFi-Netzwerks erfordert einen systematischen Ansatz, um Sicherheit, Zuverlässigkeit und eine nahtlose Benutzererfahrung zu gewährleisten.

Schritt 1: Konfiguration der Kerninfrastruktur

Beginnen Sie mit der Konfiguration der zentralen Routing- und Switching-Infrastruktur. Richten Sie die erforderlichen VLANs ein und konfigurieren Sie die Firewall-Regeln, um die Datenverkehrstrennung durchzusetzen. Stellen Sie sicher, dass Power over Ethernet (PoE)-Switches ausreichend dimensioniert sind, um die APs mit Strom zu versorgen, unter Berücksichtigung der Leistungsanforderungen moderner WiFi 6/6E-Hardware (oftmals PoE+ oder PoE++ erforderlich).

Schritt 2: Bereitstellung und Provisionierung von Access Points

Montieren Sie die APs gemäß dem Design der Standortanalyse. In Umgebungen wie dem Einzelhandel oder dem Gastgewerbe , kann die Ästhetik die Platzierung bestimmen, aber die HF-Leistung darf nicht beeinträchtigt werden. Stellen Sie die APs über einen zentralisierten Cloud- oder On-Premises-Controller bereit. Dies ermöglicht ein einheitliches Konfigurationsmanagement, Firmware-Updates und die Überwachung über alle Standorte hinweg.

Schritt 3: Authentifizierung im Unternehmensnetzwerk

Implementieren Sie die 802.1X-Authentifizierung für die Unternehmens-SSID. Konfigurieren Sie den RADIUS-Server und richten Sie die erforderliche Zertifikatsinfrastruktur (PKI) für sichere EAP-Methoden (z. B. EAP-TLS oder PEAP) ein. Dies stellt sicher, dass jeder Benutzer oder jedes Gerät individuell authentifiziert wird und dass Verschlüsselungsschlüssel pro Sitzung dynamisch generiert werden.

Schritt 4: Einrichtung des Gastnetzwerks und des Captive Portal

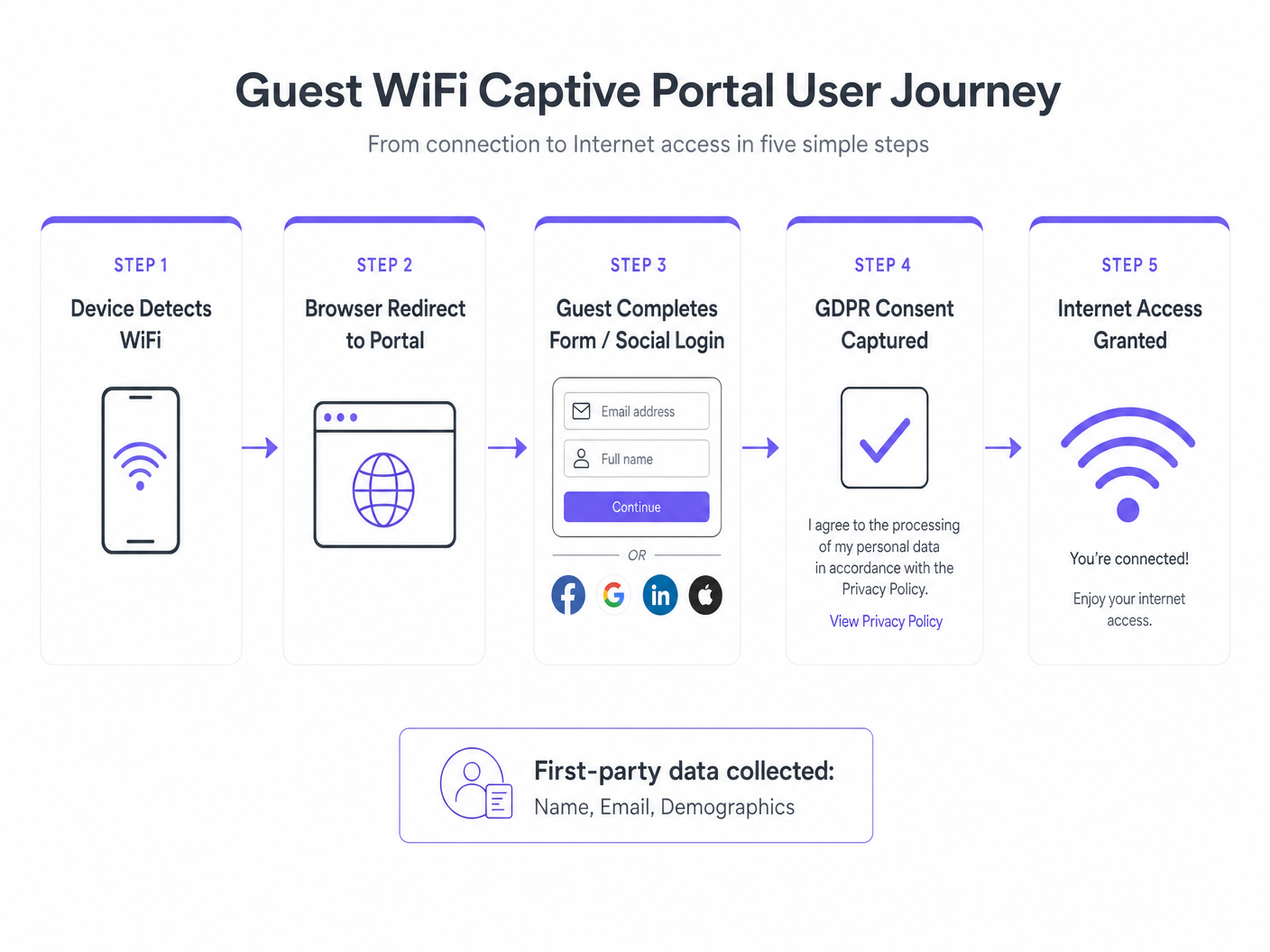

Das Gastnetzwerk ist ein entscheidender Berührungspunkt für die Kundenbindung. Implementieren Sie eine offene SSID und leiten Sie den gesamten Datenverkehr über ein Captive Portal. Das Captive Portal erfüllt mehrere Funktionen: Authentifizierung und Onboarding von Benutzern über Social-Media-Logins, E-Mail-Registrierung oder SMS; Präsentation von Allgemeinen Geschäftsbedingungen und Einholung der ausdrücklichen Zustimmung zur Datenverarbeitung, um die Einhaltung der GDPR oder CCPA zu gewährleisten; und Sammlung wertvoller demografischer und verhaltensbezogener Erstanbieterdaten.

Die Integration einer Plattform wie Purple optimiert diesen Prozess und bietet anpassbare Splash Pages, automatisiertes Compliance-Management und eine nahtlose Integration in bestehende CRM-Systeme. Darüber hinaus fungiert Purple als kostenloser Identitätsanbieter für Dienste wie OpenRoaming unter der Connect licence und bietet Benutzern ein nahtloses Onboarding-Erlebnis bei gleichzeitiger Aufrechterhaltung robuster Sicherheitsstandards.

Bewährte Verfahren

Die Einhaltung von Industriestandards und bewährten Verfahren ist unerlässlich, um ein sicheres und leistungsfähiges Netzwerk aufrechtzuerhalten.

WPA3 implementieren: Wo die Hardware es unterstützt, ist WPA3 für alle neuen Implementierungen vorzuschreiben. WPA3 bietet eine stärkere Verschlüsselung und mindert Schwachstellen, die mit WPA2 verbunden sind, wie z. B. Wörterbuchangriffe auf Pre-Shared Keys.

Client Steering aktivieren: Konfigurieren Sie das Netzwerk so, dass Clients aktiv auf die 5 GHz- oder 6 GHz-Bänder gelenkt werden, um die Überlastung auf dem stark genutzten 2,4 GHz-Band zu verringern. Dies ist besonders wichtig in Einzelhandels- und Gastgewerbeumgebungen mit hoher Dichte.

Regelmäßige Sicherheitsaudits: Führen Sie regelmäßige Penetrationstests und Schwachstellenanalysen durch, um Sicherheitslücken zu identifizieren und zu beheben. Dies ist besonders kritisch in Umgebungen, die Compliance-Frameworks wie PCI DSS unterliegen (z. B. Einzelhandel oder Healthcare Umgebungen).

Standortdienste in Betracht ziehen: In komplexen Veranstaltungsorten sollten standortbasierte Dienste implementiert werden, um das Besuchererlebnis zu verbessern. Beachten Sie unseren Indoor Positioning System: UWB, BLE, & WiFi Guide für fortgeschrittene Anwendungsfälle wie Asset Tracking und Wegfindung in großen Veranstaltungsorten.

Fehlerbehebung & Risikominderung

Selbst die am besten konzipierten Netzwerke werden auf Probleme stoßen. Ein proaktiver Ansatz bei der Überwachung und Fehlerbehebung ist unerlässlich.

Gleichkanalinterferenz (CCI): In dichten Implementierungen können APs, die auf demselben Kanal arbeiten, sich gegenseitig stören und die Leistung beeinträchtigen. Nutzen Sie die Funktionen zur dynamischen Kanalzuweisung (DCA) innerhalb des Wireless Controllers, um die Kanalbelegung zu optimieren und CCI zu minimieren. Dies ist ein häufiges Problem in mehrstöckigen Bürogebäuden und Einkaufszentren.

Erkennung von Rogue APs: Implementieren Sie Wireless Intrusion Prevention Systems (WIPS), um Rogue Access Points zu erkennen und zu entschärfen – unautorisierte Geräte, die mit dem Unternehmensnetzwerk verbunden sind und Sicherheitskontrollen umgehen sowie sensible Daten preisgeben können.

Verfügbarkeit des Captive Portal: Stellen Sie sicher, dass die Captive Portal-Infrastruktur hochverfügbar ist. Ein Ausfall hier verhindert den Gastzugang und unterbricht die Datenerfassung. Überwachen Sie die Betriebszeit und die Antwortzeiten des Portals genau und ziehen Sie redundante Hosting-Konfigurationen für geschäftskritische Implementierungen in Betracht.

Spezialisierte Umgebungen: Der Einsatz von WiFi in bestimmten Sektoren stellt einzigartige Herausforderungen dar. Klinische Umgebungen erfordern eine strikte Einhaltung von Sicherheits- und Interferenzrichtlinien; siehe unseren Leitfaden zu WiFi in Hospitals: A Guide to Secure Clinical Networks für detaillierte Informationen. Ähnlich haben Transport Drehkreuze spezifische Anforderungen; siehe Your Guide to Enterprise In Car Wi Fi Solutions für relevante Einblicke.

ROI & Geschäftsauswirkungen

Die Investition in Enterprise WiFi muss durch messbare Geschäftsergebnisse gerechtfertigt sein. Über die Bereitstellung von Konnektivität hinaus sollte das Netzwerk als strategisches Asset fungieren, das umsetzbare Informationen generiert.

Durch die Nutzung von WiFi Analytics können Unternehmen tiefe Einblicke in das Besucherverhalten gewinnen. Zu den Schlüsselkennzahlen gehören Besucherfrequenz und Verweildauer (um zu verstehen, wie viele Personen den Veranstaltungsort besuchen und wie lange sie bleiben), Wiederbesuchsraten (Messung der Kundenbindung durch Verfolgung der Häufigkeit von Wiederholungsbesuchen) und Konversionsraten (im Einzelhandel, Korrelation von WiFi-Engagement-Daten mit Point-of-Sale-Daten, um die Auswirkungen auf den Umsatz zu verstehen).

Diese Einblicke ermöglichen datengesteuerte Entscheidungen, die es Unternehmen erlauben, Personalbestände zu optimieren, Veranstaltungsort-Layouts zu verbessern und gezielte Marketingkampagnen basierend auf Echtzeit-Standort- und demografischen Daten zu liefern. Das Netzwerk wandelt sich von einem IT-Overhead zu einer umsatzgenerierenden Plattform, die eine überzeugende und messbare Rendite auf die Infrastrukturinvestition liefert.

Schlüsselbegriffe & Definitionen

802.1X

An IEEE standard for port-based Network Access Control (PNAC), providing an authentication mechanism to devices wishing to attach to a LAN or WLAN. It requires a supplicant (client), authenticator (AP or switch), and authentication server (RADIUS).

Essential for securing corporate networks, ensuring only authenticated users and devices can access internal resources. Eliminates the risk of shared pre-shared key (PSK) compromise.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs, creating isolated broadcast domains at Layer 2 of the OSI model.

Used to segment traffic (e.g., separating guest traffic from corporate point-of-sale systems) to improve security and network performance. Mandatory in any multi-tenant or mixed-use wireless deployment.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before internet access is granted, typically implemented via DNS and HTTP redirection.

Crucial for guest networks to enforce terms of service, capture GDPR consent, and collect marketing data before providing internet access. Also the primary mechanism for first-party data acquisition.

Client Isolation (AP Isolation)

A security feature that prevents devices connected to the same Access Point or SSID from communicating directly with each other at Layer 2.

Mandatory on guest networks to prevent malicious actors from scanning or attacking other users' devices on the same public subnet. Should be enabled on all public-facing SSIDs without exception.

WPA3-Enterprise

The latest WiFi security protocol designed for enterprise networks, requiring a RADIUS server for individual user authentication and providing 192-bit minimum-strength security in its highest mode.

Replaces WPA2-Enterprise to provide robust encryption and protection against brute-force dictionary attacks on corporate SSIDs. Mandatory for any new enterprise deployment.

RSSI (Received Signal Strength Indicator)

A measurement of the power present in a received radio signal, expressed in dBm (decibels relative to one milliwatt). A higher (less negative) value indicates a stronger signal.

Used during site surveys to ensure adequate coverage. A minimum RSSI of -65 dBm to -67 dBm is typically targeted for reliable enterprise voice and data. Values below -75 dBm indicate poor coverage.

Client Steering (Band Steering)

A feature that encourages dual-band or tri-band capable clients to connect to the less congested 5 GHz or 6 GHz bands rather than the 2.4 GHz band, using techniques like probe response suppression.

Improves overall network capacity and performance in high-density environments by optimising spectrum utilisation. Critical in retail and hospitality deployments where 2.4 GHz congestion is common.

OpenRoaming

A Wireless Broadband Alliance (WBA) federation of WiFi networks that allows users to automatically and securely connect to participating networks without interacting with a captive portal, using identity federation standards.

Provides a seamless onboarding experience for users while maintaining enterprise-grade security. Purple acts as a free identity provider for OpenRoaming under the Connect licence, enabling venues to participate in the federation.

Co-Channel Interference (CCI)

Interference that occurs when two or more Access Points operate on the same radio frequency channel within range of each other, causing contention and degraded throughput.

A common cause of poor WiFi performance in dense deployments. Mitigated through careful channel planning, Dynamic Channel Assignment (DCA), and appropriate AP placement during the site survey phase.

Fallstudien

A 200-room hotel needs to upgrade its legacy WiFi to support both corporate operations (PMS, POS) and high-density guest access in conference rooms, while ensuring GDPR compliance for guest data collection.

Deploy WiFi 6 APs following a rigorous predictive and active site survey, paying particular attention to RF propagation through concrete walls and elevator shafts. Implement three distinct VLANs: Corporate (secured via 802.1X/RADIUS with EAP-TLS), IoT (for smart TVs, thermostats, and door locks), and Guest. The Guest VLAN is routed through a Purple captive portal configured to handle social authentication via Facebook, Google, and email, present branded terms and conditions, capture explicit GDPR consent with a double opt-in mechanism, and collect first-party demographic data. Enable client steering to push conference room devices to the 5 GHz band, and configure per-AP transmit power to avoid co-channel interference between densely packed APs on each floor.

A national retail chain with 50 stores is experiencing poor WiFi performance on the shop floor, impacting staff using mobile inventory scanners and frustrating customers attempting to access the loyalty app. The existing infrastructure uses 802.11n APs with no centralised management.

Conduct an RF spectrum analysis across a representative sample of stores to identify interference sources (microwave ovens, competing SSIDs, Bluetooth devices). Replace legacy 802.11n hardware with WiFi 6 APs managed via a cloud controller. Implement aggressive client steering to push modern devices (both staff scanners and customer smartphones) to the 5 GHz and 6 GHz bands, alleviating congestion on the 2.4 GHz band. Configure Dynamic Channel Assignment (DCA) to mitigate Co-Channel Interference (CCI) between densely packed APs. Establish a dedicated IoT VLAN for inventory scanners and a separate guest VLAN with a Purple captive portal to capture loyalty programme sign-ups and drive CRM integration.

Szenarioanalyse

Q1. A public sector organisation is deploying free WiFi across several municipal buildings. They want to ensure the network is secure but do not want the administrative overhead of managing individual user accounts for the public. What is the recommended approach, and what compliance obligations must be met?

💡 Hinweis:Consider the balance between accessibility for the public and the need for basic security controls, data capture, and legal compliance under GDPR.

Empfohlenen Ansatz anzeigen

Deploy an open SSID for the public network and mandate the use of a captive portal. Enable Client Isolation on the APs to protect users from each other. Use the captive portal to capture GDPR-compliant consent (explicit, informed, and freely given) and offer self-service authentication methods like SMS or social login, avoiding the need for manual account creation by IT staff. Ensure a clear Privacy Policy is linked from the splash page. The network should be on a dedicated Guest VLAN, isolated from all internal municipal systems.

Q2. During a site survey for a large warehouse, you notice significant signal attenuation caused by metal racking filled with dense liquid products. Omnidirectional antennas are failing to provide adequate coverage down the aisles. How should you adjust the deployment design?

💡 Hinweis:Think about how RF energy can be focused rather than broadcast in a 360-degree pattern, and consider the specific geometry of warehouse aisles.

Empfohlenen Ansatz anzeigen

Replace the omnidirectional APs with units utilising directional antennas (e.g., patch or sector antennas). Mount these at the ends of the aisles, pointing down the corridors. This focuses the RF energy where it is needed, mitigating the attenuation caused by the dense racking and improving the Signal-to-Noise Ratio (SNR) for devices operating within the aisles. Consider also deploying APs at mid-aisle positions on the racking itself for very long aisles, using lower transmit power to avoid co-channel interference.

Q3. A retail client wants to understand the conversion rate of customers who log into the guest WiFi versus those who simply walk into the store. What integration is necessary to achieve this, and what data privacy considerations apply?

💡 Hinweis:You need to correlate network identity data with transactional data, and this correlation involves personal data under GDPR.

Empfohlenen Ansatz anzeigen

Integrate the WiFi Analytics platform (e.g., Purple) with the retailer's Point-of-Sale (POS) or CRM system via API. By matching the identity data captured at the captive portal (such as an email address) with the customer profile in the POS system when a purchase is made, the business can accurately measure the impact of WiFi engagement on sales conversion. From a data privacy perspective, this integration must be disclosed in the Privacy Policy presented at the captive portal, and the user's consent must explicitly cover this use of their data. Data minimisation principles under GDPR should be applied, retaining only the data necessary for the stated purpose.