Cómo configurar WiFi en un área grande o una propiedad de múltiples sitios

Esta guía autorizada detalla la arquitectura técnica, las estrategias de implementación y los marcos de seguridad necesarios para implementar una red WiFi robusta en grandes recintos y propiedades de múltiples sitios. Proporciona a los líderes de TI metodologías prácticas y neutrales respecto al proveedor para la transición de configuraciones ad-hoc a redes centralizadas de alta capacidad. La guía cubre la arquitectura de controladores, las redes de malla, la seguridad IEEE 802.1X, la planificación de capacidad y cómo aprovechar la red como un activo estratégico para el análisis.

🎧 Escucha esta guía

Ver transcripción

- Resumen Ejecutivo

- Análisis Técnico Detallado: Arquitectura y Estándares

- Gestión Centralizada y Arquitectura de Controlador

- Redes de Malla vs. Cableado Estructurado

- Marcos de Seguridad y Cumplimiento

- Guía de Implementación: Despliegue Paso a Paso

- Fase 1: Estudios de Sitio Predictivos y Activos

- Fase 2: Planificación de Capacidad sobre Cobertura

- Fase 3: Infraestructura de Conmutación y Alimentación por Ethernet (PoE)

- Fase 4: Arquitectura de SSID y Diseño de VLAN

- Fase 5: Validación Post-Implementación

- Mejores Prácticas para Propiedades Multi-Sitio

- Resolución de Problemas y Mitigación de Riesgos

- ROI e Impacto Comercial

Resumen Ejecutivo

La implementación de redes inalámbricas en un área grande o una propiedad de múltiples sitios requiere un cambio fundamental de las redes ad-hoc tradicionales a una arquitectura estructurada y centralizada. Para los gerentes de TI, arquitectos de red y directores de operaciones de recintos, el desafío no es simplemente proporcionar cobertura de señal, sino entregar una infraestructura escalable, segura y manejable que soporte una alta densidad de clientes y un roaming sin interrupciones. Esta guía proporciona metodologías prácticas y neutrales respecto al proveedor para la arquitectura de implementaciones de WiFi de nivel empresarial. Examinamos el papel crítico de los controladores centralizados, las topologías de malla y los marcos de seguridad robustos como IEEE 802.1X. Al implementar estas estrategias, las organizaciones pueden mitigar los riesgos de implementación, garantizar el cumplimiento de estándares como PCI DSS y GDPR, y aprovechar su infraestructura de red como un activo estratégico para el análisis y la inteligencia operativa.

Análisis Técnico Detallado: Arquitectura y Estándares

Al diseñar una red inalámbrica a gran escala, la arquitectura debe soportar tanto las demandas actuales de rendimiento como la escalabilidad futura. El modelo tradicional de punto de acceso (AP) autónomo es completamente inadecuado para grandes recintos debido a la sobrecarga administrativa y la falta de gestión coordinada de recursos de radio. En su lugar, una arquitectura basada en controlador es esencial.

Gestión Centralizada y Arquitectura de Controlador

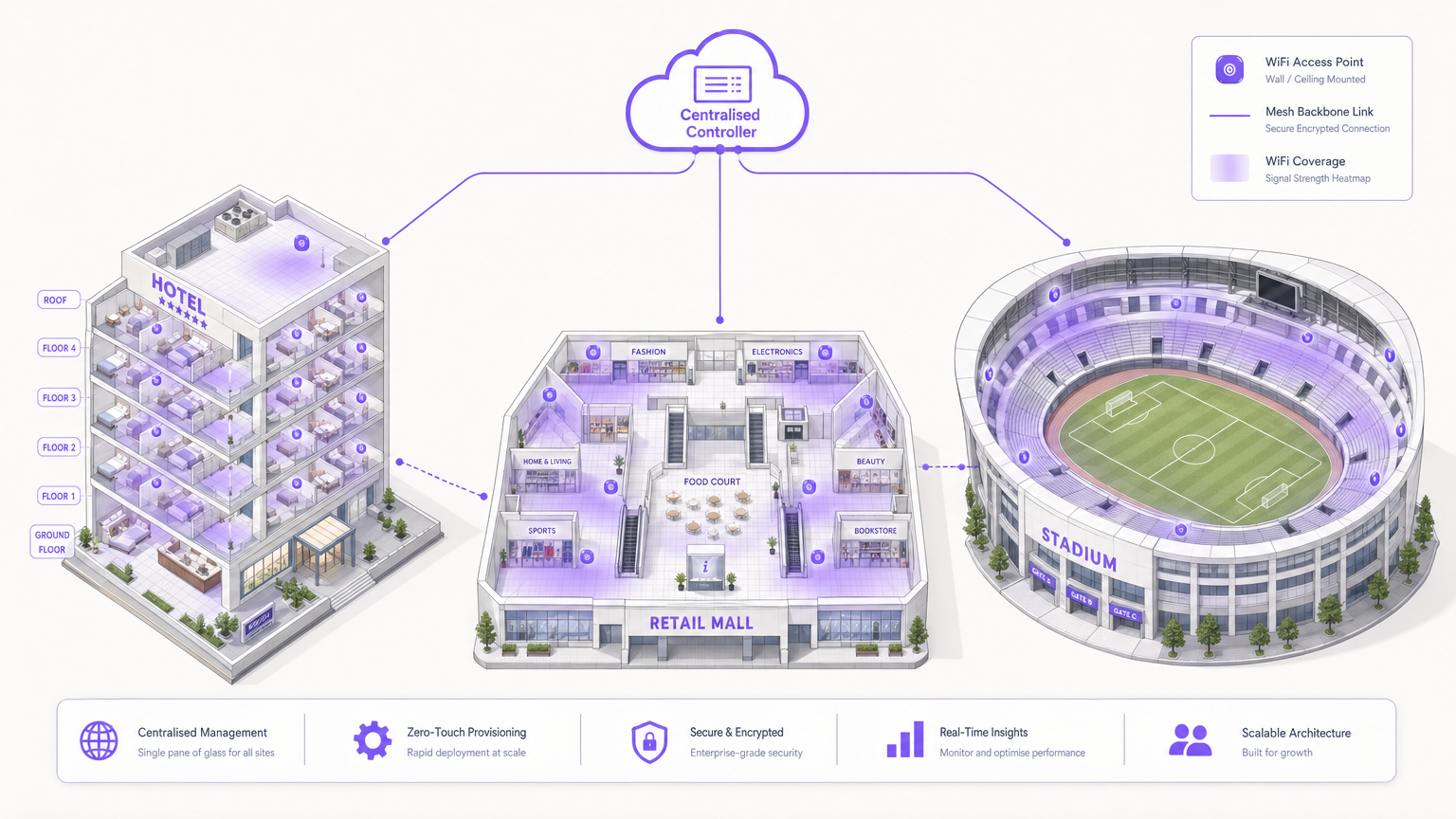

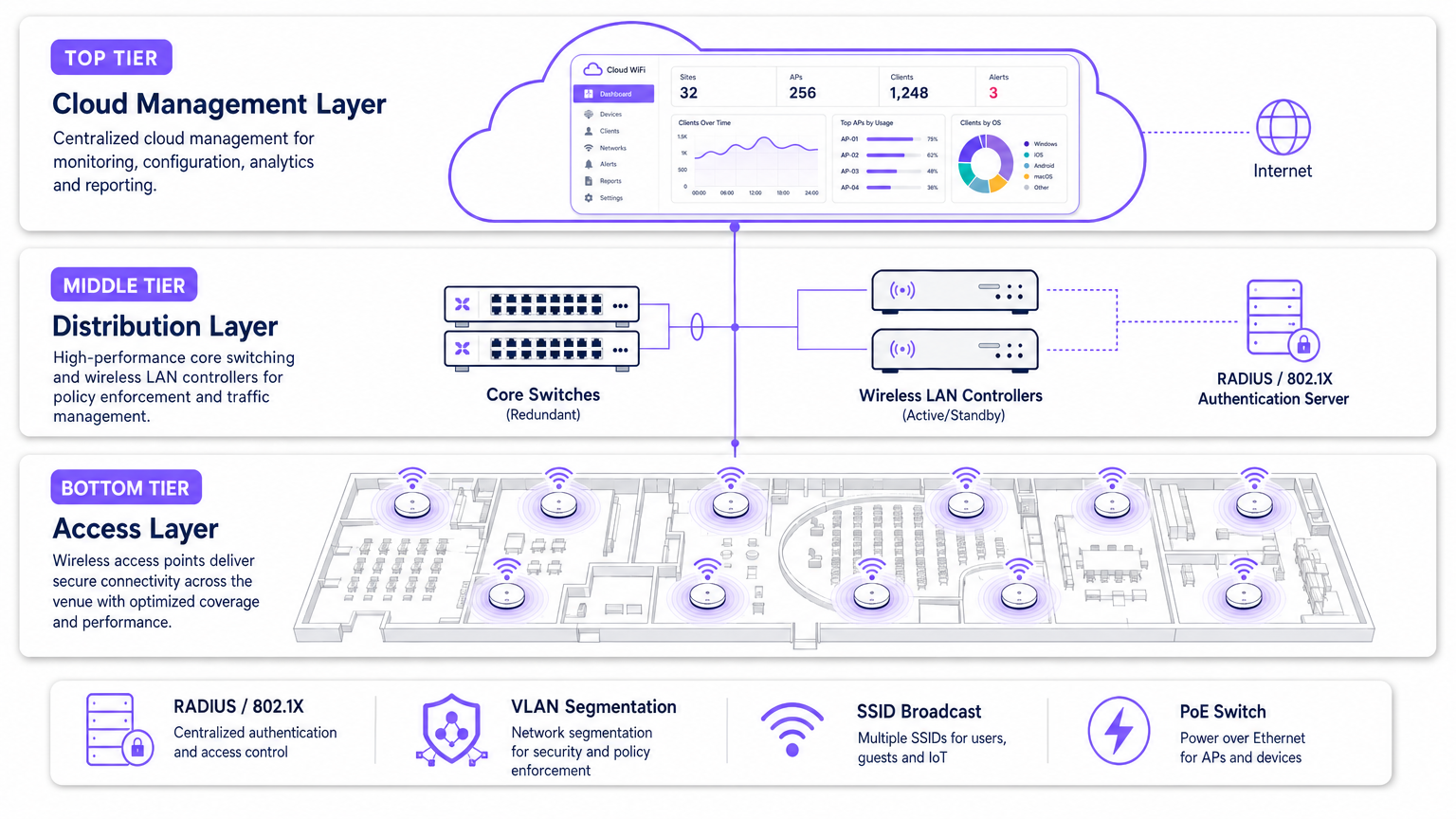

En una implementación de múltiples sitios, un plano de gestión centralizado es innegociable. Esta arquitectura separa el plano de control del plano de datos. El Wireless LAN Controller (WLC) gestiona la RF, las políticas de seguridad y el roaming de clientes, mientras que los APs simplemente reenvían el tráfico. Los controladores gestionados en la nube se han convertido en el estándar de la industria para propiedades distribuidas. Eliminan la necesidad de VPNs complejas para el transporte de tráfico de gestión a un centro de datos central y proporcionan un panel único para monitorear el estado de los APs en ubicaciones globales. Al integrarse con una plataforma de Guest WiFi , esta arquitectura centralizada permite una implementación uniforme del Captive Portal y una experiencia de usuario consistente en todos los recintos.

Redes de Malla vs. Cableado Estructurado

Si bien el cableado estructurado (Cat6a o fibra) a cada AP es el estándar de oro para el rendimiento, a menudo es física o económicamente imposible en grandes áreas exteriores o edificios históricos. En estos escenarios, se requiere una red de malla inalámbrica. Las redes de malla utilizan una banda de radio dedicada —típicamente 5GHz o 6GHz— para el backhaul inalámbrico entre APs, reduciendo la necesidad de conexiones Ethernet. Sin embargo, los arquitectos deben tener en cuenta la penalización por salto: el rendimiento se reduce a la mitad con cada salto inalámbrico. Por lo tanto, un nodo raíz (un AP con un enlace ascendente cableado) no debe soportar más de dos o tres saltos de malla. Para áreas exteriores extensas, los puentes inalámbricos punto a punto o punto a multipunto proporcionan un backhaul de alta capacidad a los switches de distribución remotos.

Marcos de Seguridad y Cumplimiento

Las implementaciones empresariales deben adherirse a estrictos protocolos de seguridad para proteger los datos corporativos y garantizar el cumplimiento normativo. La siguiente tabla resume las capas de seguridad clave para una implementación típica en un recinto de uso múltiple:

| Nivel de Acceso | Método de Autenticación | Estándar | Principal Impulsor de Cumplimiento |

|---|---|---|---|

| Personal Corporativo | WPA3-Enterprise + 802.1X | IEEE 802.1X / RADIUS | ISO 27001, política interna |

| Invitado / Visitante | Captive Portal + WPA3-SAE | Mecanismo de consentimiento GDPR | GDPR, intercepción legal |

| Dispositivos IoT / POS | WPA2-PSK en VLAN aislada | Segmentación de red PCI DSS | PCI DSS 3.2.1 |

| Operaciones Internas | WPA3-Enterprise + 802.1X | IEEE 802.1X | Política de seguridad operativa |

Para el acceso corporativo, WPA3-Enterprise con autenticación 802.1X es obligatorio. Esto requiere un servidor RADIUS para autenticar a los usuarios contra un servicio de directorio como Active Directory, asegurando que cada usuario reciba una clave de cifrado única y previniendo el movimiento lateral si un dispositivo se ve comprometido. Para el acceso de invitados, la integración de una solución de WiFi Analytics permite a los recintos comprender el comportamiento de los visitantes mientras se mantiene el cumplimiento de GDPR a través de mecanismos de consentimiento explícito en el Captive Portal. La segmentación de red mediante VLANs es un requisito crítico para el cumplimiento de PCI DSS en entornos de Retail donde los terminales de punto de venta operan en la misma infraestructura física.

Guía de Implementación: Despliegue Paso a Paso

La implementación de una red inalámbrica a gran escala es un proyecto multifase que requiere una planificación rigurosa antes de tender un solo cable.

Fase 1: Estudios de Sitio Predictivos y Activos

Nunca implemente basándose únicamente en planos. Un estudio predictivo utilizando software de planificación de RF proporciona una base para el recuento y la ubicación de los APs, pero un estudio activo 'AP-on-a-stick' es crucial para comprender la atenuación del mundo real causada por paredes, inventario, acero estructural y características arquitectónicas. Para entornos complejos como instalaciones de Healthcare con equipos especializados y requisitos estrictos de interferencia, consulte la guía especializada como nuestra WiFi en Hospitales: Una Guía para Redes Clínicas Seguras .

Fase 2: Planificación de Capacidad sobre Cobertura

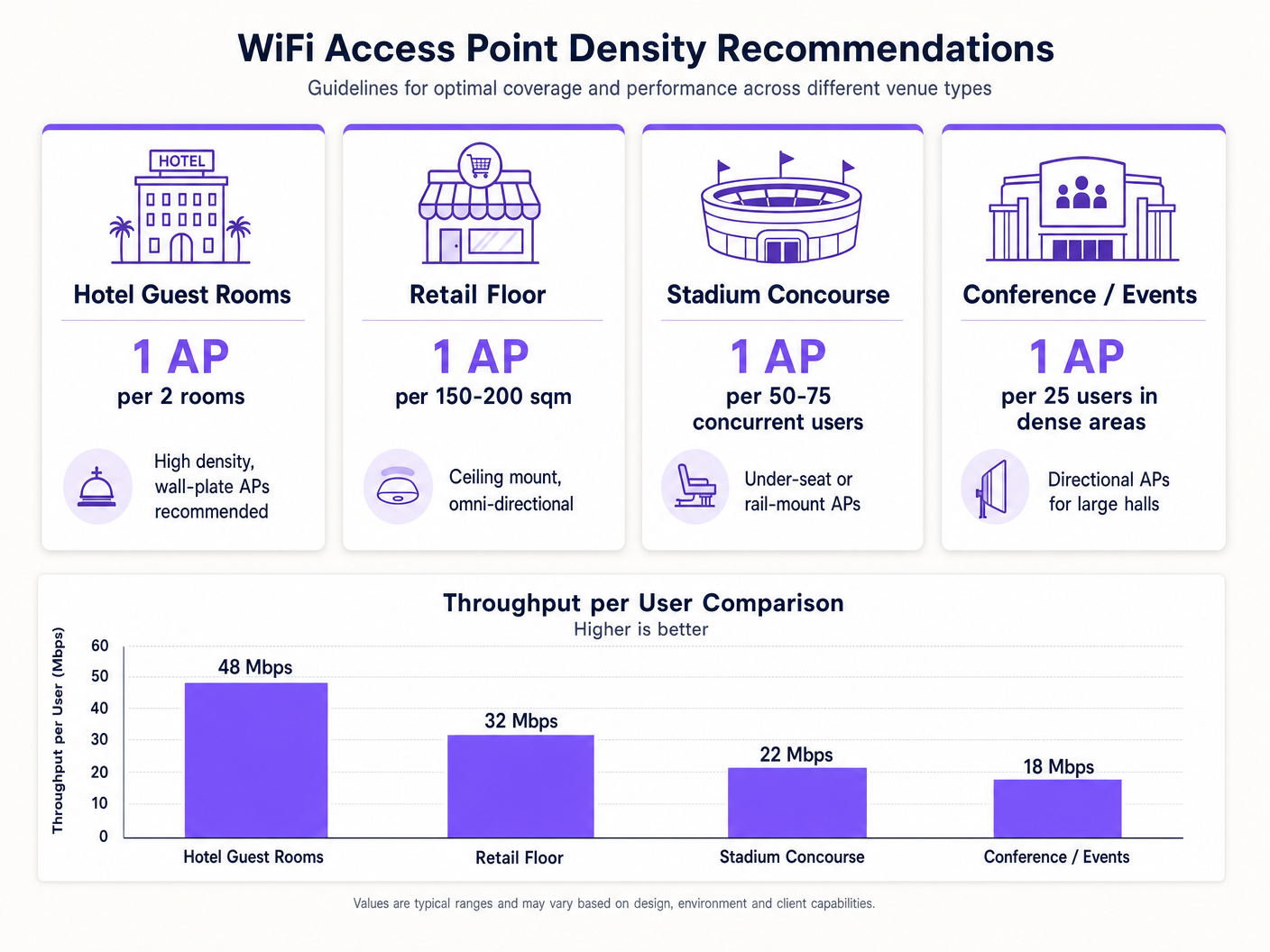

En las implementaciones modernas, la capacidad es la restricción principal, no la cobertura. Debe calcular la densidad de clientes esperada y los requisitos de rendimiento agregado antes de finalizar la ubicación de los APs. Desdiseño para el peor escenario — el número máximo de usuarios concurrentes, no el promedio.

Para centros de conferencias, pueden requerirse antenas direccionales para enfocar la energía de RF en bloques de asientos específicos, evitando la interferencia de co-canal (CCI) entre APs adyacentes. Si está gestionando restricciones de rendimiento en áreas densas, revise nuestra guía sobre Cómo Gestionar el Ancho de Banda en una Red WiFi .

Fase 3: Infraestructura de Conmutación y Alimentación por Ethernet (PoE)

Los switches de la capa de acceso deben soportar los requisitos de alimentación de los APs modernos. Los APs Wi-Fi 6 (802.11ax) y Wi-Fi 7 (802.11be) a menudo requieren PoE+ (802.3at, 30W) o PoE++ (802.3bt, 60W). Asegúrese de que los presupuestos de energía de sus switches sean suficientes para alimentar todos los puertos simultáneamente — no solo la potencia nominal máxima con una carga parcial. Implemente fuentes de alimentación redundantes para los switches de distribución centrales y considere la protección UPS para los armarios de red críticos.

Fase 4: Arquitectura de SSID y Diseño de VLAN

Resista la tentación de crear múltiples SSIDs para diferentes grupos de usuarios. Cada SSID consume tiempo de aire con sobrecarga de gestión. Una implementación bien diseñada utiliza un máximo de tres o cuatro SSIDs por sitio: uno para el personal corporativo (autenticado con 802.1X), uno para invitados (Captive Portal), uno para dispositivos IoT y operativos (VLAN aislada), y opcionalmente uno para voz o aplicaciones de alta prioridad. Asigne cada SSID a una VLAN dedicada y aplique políticas de firewall en la capa de distribución.

Fase 5: Validación Post-Implementación

Un estudio post-implementación es tan importante como el estudio pre-implementación. Recorra todo el recinto con una herramienta de estudio inalámbrico para validar la cobertura, medir los niveles de RSSI y confirmar que el roaming entre APs funciona correctamente. Verifique la utilización del canal en todos los APs y ajuste la potencia de transmisión donde se detecte CCI.

Mejores Prácticas para Propiedades Multi-Sitio

Plantillas de Configuración Estandarizadas son la herramienta más eficaz para gestionar una propiedad distribuida. Defina su estructura de SSID, asignaciones de VLAN, políticas de seguridad y configuraciones de QoS una vez en el controlador en la nube, luego aplique la plantilla a cada sitio. Una VLAN mal configurada en un solo puerto de switch puede causar que una sucursal entera pierda conectividad.

Monitoreo Proactivo es innegociable a escala. Depender de las quejas de los usuarios es una estrategia de monitoreo inaceptable para una operación de TI profesional. Implemente monitoreo basado en SNMP o API para rastrear el tiempo de actividad de los APs, el número de clientes, la utilización del canal y la salud del enlace ascendente. Configure alertas basadas en umbrales para que su equipo sea notificado antes de que los usuarios se vean afectados.

Roaming Continuo es crítico para entornos que requieren movilidad. Para centros de Transporte , almacenes logísticos y grandes propiedades de Hostelería , asegúrese de que los protocolos 802.11k (Medición de Recursos de Radio), 802.11v (Gestión de Transición BSS) y 802.11r (Transición Rápida BSS) estén habilitados en el controlador. Estos protocolos guían colectivamente a los dispositivos cliente al AP óptimo y permiten una reasociación rápida, previniendo caídas de llamadas VoIP e interrupciones de sesión. Si el seguimiento de ubicación es una prioridad estratégica, considere explorar Sistema de Posicionamiento Interior: Guía UWB, BLE y WiFi .

Resolución de Problemas y Mitigación de Riesgos

Incluso con una planificación meticulosa, surgirán problemas en producción. Comprender los modos de fallo comunes acelera la resolución y reduce el tiempo medio de reparación (MTTR).

| Síntoma | Causa Raíz | Solución |

|---|---|---|

| Velocidades lentas a pesar de señal fuerte | Interferencia de Co-Canal (CCI) | Reducir potencia de transmisión del AP; auditar asignaciones de canal |

| Dispositivos no hacen roaming a AP más cercano | Comportamiento de cliente 'pegajoso' | Habilitar 802.11k/v; ajustar tasas básicas mínimas |

| Usuarios no pueden obtener dirección IP | Agotamiento de pool DHCP | Reducir tiempo de concesión DHCP de invitados a 30-60 minutos |

| AP fuera de línea después de reinicio de switch | Presupuesto PoE insuficiente | Auditar presupuesto de energía del switch; actualizar a switch PoE de mayor potencia |

| Conectividad intermitente en zonas de malla | Congestión de backhaul inalámbrico | Reducir número de saltos de malla; añadir enlace ascendente cableado a nodo intermedio |

| Portal de invitados no carga en iOS | Fallo en la detección del Captive Portal | Asegurar que las reglas de DNS y redirección HTTP estén configuradas correctamente |

Mitigación de Riesgos para Grandes Implementaciones: Mantenga un inventario de APs de repuesto de aproximadamente el cinco por ciento del total de APs. Para recintos de misión crítica, implemente controladores de LAN inalámbrica redundantes en una configuración activo/en espera. Asegúrese de que su ISP proporcione un Acuerdo de Nivel de Servicio (SLA) con tiempo de actividad garantizado y un tiempo de resolución definido, y considere una conexión a internet secundaria para conmutación por error en sitios clave.

ROI e Impacto Comercial

Una red inalámbrica bien diseñada pasa de ser un centro de costos a un activo estratégico. Los beneficios operativos directos incluyen la reducción de tickets de soporte, un menor tiempo medio de resolución para problemas de conectividad y la eliminación de costosas visitas técnicas mediante el aprovisionamiento sin contacto y las capacidades de gestión remota.

Los beneficios comerciales indirectos suelen ser más significativos. Al implementar una infraestructura confiable con una plataforma de análisis integrada, los operadores de recintos pueden medir patrones de afluencia, tiempos de permanencia y tasas de visitas repetidas. Estos datos informan directamente las decisiones sobre personal, comercialización y gasto en marketing. Para ubicaciones de menor tamaño dentro de una propiedad más grande, los principios descritos en WiFi para Pequeñas Empresas: Cómo Configurar Correctamente sin Exceder el Presupuesto pueden proporcionar un plan rentable para sitios de sucursal.

El cálculo del ROI para una implementación a gran escala debe incluir los siguientes componentes:

| Componente del ROI | Enfoque de Medición |

|---|---|

| Tickets de soporte reducidos | Comparar volumen de tickets pre y post-implementación |

| Eliminación de visitas técnicas | Contar resoluciones remotasvisitas en línea vs. visitas en sitio |

| Valor de captura de datos de invitados | Tasa de enriquecimiento de CRM a partir de registros en el Captive Portal |

| Valor de análisis operativos | Decisiones de ingresos impulsadas por datos de afluencia y tiempo de permanencia |

| Reducción del riesgo de cumplimiento | Costo evitado de sanciones por incumplimiento de GDPR o PCI DSS |

En última instancia, el caso de negocio para invertir en infraestructura WiFi de nivel empresarial es más sólido cuando la red se trata como una plataforma de datos, no simplemente como una utilidad de conectividad. Las organizaciones que obtienen el mayor valor de sus implementaciones inalámbricas son aquellas que integran su red con sus sistemas CRM, de lealtad y operativos desde el primer día.

Términos clave y definiciones

Wireless LAN Controller (WLC)

A centralised device or cloud service that manages configuration, security policies, RF settings, and client roaming for multiple access points from a single management interface.

Essential for multi-site estates to provide a single point of management and coordinate radio resource management across all venues.

Co-Channel Interference (CCI)

Performance degradation that occurs when multiple access points operate on the same frequency channel and can detect each other's transmissions, forcing them to share airtime and reducing effective throughput.

The primary cause of slow WiFi in dense deployments despite strong signal strength; mitigated by careful channel planning and transmit power reduction.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism for devices attempting to connect to a LAN or WLAN, typically using a RADIUS server and EAP.

The mandatory authentication standard for corporate wireless networks in enterprise deployments, ensuring only authorised users and devices can access internal resources.

Captive Portal

A web page that a user of a public-access network is required to interact with before internet access is granted, typically used to enforce terms of service and collect user consent.

Used to enforce GDPR-compliant data collection on guest networks and integrate with analytics platforms for visitor intelligence.

Power over Ethernet (PoE)

A technology that delivers electrical power over twisted-pair Ethernet cabling to powered devices such as wireless access points, eliminating the need for separate power supplies.

Critical infrastructure consideration for AP deployments; Wi-Fi 6/7 APs typically require PoE+ (802.3at, 30W) or PoE++ (802.3bt, 60W), requiring careful switch power budget planning.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups devices from different physical network segments, enabling traffic isolation and policy enforcement without requiring separate physical infrastructure.

Used to segment guest, corporate, and IoT traffic on shared physical infrastructure; a mandatory requirement for PCI DSS compliance in retail and hospitality environments.

Zero-Touch Provisioning

A deployment method where network devices automatically download their configuration from a central cloud controller upon connecting to the internet, requiring no manual on-site configuration.

Drastically reduces deployment time and costs for multi-site rollouts, enabling IT teams to manage hundreds of locations without on-site technical staff.

RSSI (Received Signal Strength Indicator)

A measurement of the power level of a received radio signal, typically expressed in dBm (decibels relative to one milliwatt), where values closer to 0 indicate a stronger signal.

Used during site surveys to validate coverage and determine AP placement; a minimum RSSI of -67 dBm is typically required for reliable voice and video applications.

Casos de éxito

A 400-room luxury hotel with thick concrete walls is experiencing poor guest WiFi performance and frequent disconnects when guests move between the lobby and their rooms. The current setup uses corridor-mounted ceiling APs at 100mW transmit power.

Transition from a corridor-coverage model to an in-room microcell architecture. Deploy low-power wall-plate APs in every room or every second room depending on measured attenuation. Configure the wireless LAN controller to aggressively manage transmit power — typically 5-10mW per radio — to prevent APs from interfering with adjacent rooms. Enable 802.11k, 802.11v, and 802.11r to facilitate seamless roaming as guests move through the property. Implement strict VLAN segmentation to isolate guest traffic from the hotel's property management system. Integrate with Purple's Guest WiFi platform to deliver a consistent branded captive portal experience and capture first-party guest data for loyalty programmes.

A national retail chain needs to deploy WiFi across 500 branch locations to support staff inventory scanners, digital signage, and a new customer loyalty app. They have no dedicated IT staff at the branches and a limited central IT team.

Implement a cloud-managed network architecture with zero-touch provisioning. Pre-configure AP and switch templates in the cloud dashboard before shipping hardware to branches. Utilise zero-touch provisioning so store managers simply connect the devices to the internet connection to download their configuration automatically. Deploy a minimum of three SSIDs: one for staff devices on a corporate VLAN with 802.1X authentication, one for POS and IoT devices on a fully isolated VLAN compliant with PCI DSS requirements, and one for customers via a captive portal integrated with Purple's Guest WiFi platform. Set DHCP lease times to 30 minutes on the guest SSID to handle high device turnover.

Análisis de escenarios

Q1. You are designing the network for a new 50,000 sq ft distribution warehouse. The environment is highly dynamic with metal racking that changes position regularly. The operations team requires WiFi for handheld scanners and a new autonomous vehicle fleet. Which survey approach is most appropriate, and what antenna type would you specify for the APs?

💡 Sugerencia:Consider how metal surfaces impact RF propagation, and how the autonomous vehicles' movement patterns affect roaming requirements.

Mostrar enfoque recomendado

A predictive survey alone is insufficient due to the dynamic and highly reflective nature of metal racking. An active site survey using the exact AP models planned for deployment is required to measure real-world attenuation and multipath interference. For the AP antennas, directional or downtilt antennas are preferable to omni-directional units to focus energy along the racking aisles and reduce inter-aisle interference. For the autonomous vehicles, 802.11k/v/r must be enabled to ensure seamless roaming without session drops as vehicles traverse the warehouse floor.

Q2. A retail client wants to deploy guest WiFi across 200 stores. They want to ensure that if a local access switch fails, the store's point-of-sale (POS) system remains isolated from the guest network. They also need to capture customer email addresses at login for their loyalty programme. How should the network be architected?

💡 Sugerencia:Think about logical traffic separation and the compliance requirements for POS systems under PCI DSS.

Mostrar enfoque recomendado

The network must utilise strict VLAN segmentation with a minimum of two VLANs: one for POS and corporate devices, one for guests. Guest traffic should be firewalled off from the POS VLAN at the distribution layer, not just at the access layer. Client isolation must be enabled on the guest SSID to prevent guest devices communicating with each other. For customer data capture, a captive portal integrated with a platform such as Purple's Guest WiFi solution provides GDPR-compliant email capture with explicit consent, feeding directly into the loyalty CRM.

Q3. During post-deployment validation in a dense conference centre, users report slow speeds during a 500-person event. The controller dashboard shows high channel utilisation on 2.4GHz but low utilisation on 5GHz. What are the two most impactful remediation steps?

💡 Sugerencia:Consider both the device behaviour and the AP configuration options available to the network administrator.

Mostrar enfoque recomendado

First, enable Band Steering on the wireless controller to actively encourage dual-band capable clients to associate on the 5GHz band, which has significantly more non-overlapping channels and lower utilisation. Second, review and reduce the transmit power of the 2.4GHz radios — or selectively disable 2.4GHz on some APs — to shrink the interference radius and reduce Co-Channel Interference. In extreme density scenarios, disabling 2.4GHz entirely on alternating APs is a valid strategy, as virtually all modern devices support 5GHz.