Come configurare il WiFi in un'area estesa o in una proprietà multi-sito

Questa guida autorevole descrive in dettaglio l'architettura tecnica, le strategie di implementazione e i framework di sicurezza necessari per implementare un WiFi robusto in grandi sedi e proprietà multi-sito. Fornisce ai leader IT metodologie attuabili e neutrali rispetto al fornitore per la transizione da configurazioni ad-hoc a reti centralizzate ad alta capacità. La guida copre l'architettura del controller, il mesh networking, la sicurezza IEEE 802.1X, la pianificazione della capacità e come sfruttare la rete come risorsa strategica per l'analisi.

🎧 Ascolta questa guida

Visualizza trascrizione

- Riepilogo Esecutivo

- Approfondimento Tecnico: Architettura e Standard

- Gestione Centralizzata e Architettura del Controller

- Mesh Networking vs. Cablaggio Strutturato

- Framework di Sicurezza e Conformità

- Guida all'Implementazione: Implementazione Passo-Passo

- Fase 1: Sondaggi del Sito Predittivi e Attivi

- Fase 2: Pianificazione della Capacità rispetto alla Copertura

- Fase 3: Infrastruttura di Switching e Power over Ethernet (PoE)

- Fase 4: Architettura SSID e Progettazione VLAN

- Fase 5: Validazione Post-Implementazione

- Best Practice per Proprietà Multi-Sito

- Risoluzione dei Problemi e Mitigazione del Rischio

- ROI e Impatto sul Business

Riepilogo Esecutivo

L'implementazione di una rete wireless in un'area estesa o in una proprietà multi-sito richiede un cambiamento fondamentale dalla rete ad-hoc tradizionale a un'architettura strutturata e centralizzata. Per i responsabili IT, gli architetti di rete e i direttori delle operazioni delle sedi, la sfida non è semplicemente fornire copertura del segnale, ma fornire un'infrastruttura scalabile, sicura e gestibile che supporti un'elevata densità di client e un roaming senza interruzioni. Questa guida fornisce metodologie attuabili e neutrali rispetto al fornitore per l'architettura di implementazioni WiFi di livello enterprise. Esaminiamo il ruolo critico dei controller centralizzati, delle topologie mesh e dei robusti framework di sicurezza come IEEE 802.1X. Implementando queste strategie, le organizzazioni possono mitigare i rischi di implementazione, garantire la conformità con standard come PCI DSS e GDPR e sfruttare la propria infrastruttura di rete come risorsa strategica per l'analisi e l'intelligence operativa.

Approfondimento Tecnico: Architettura e Standard

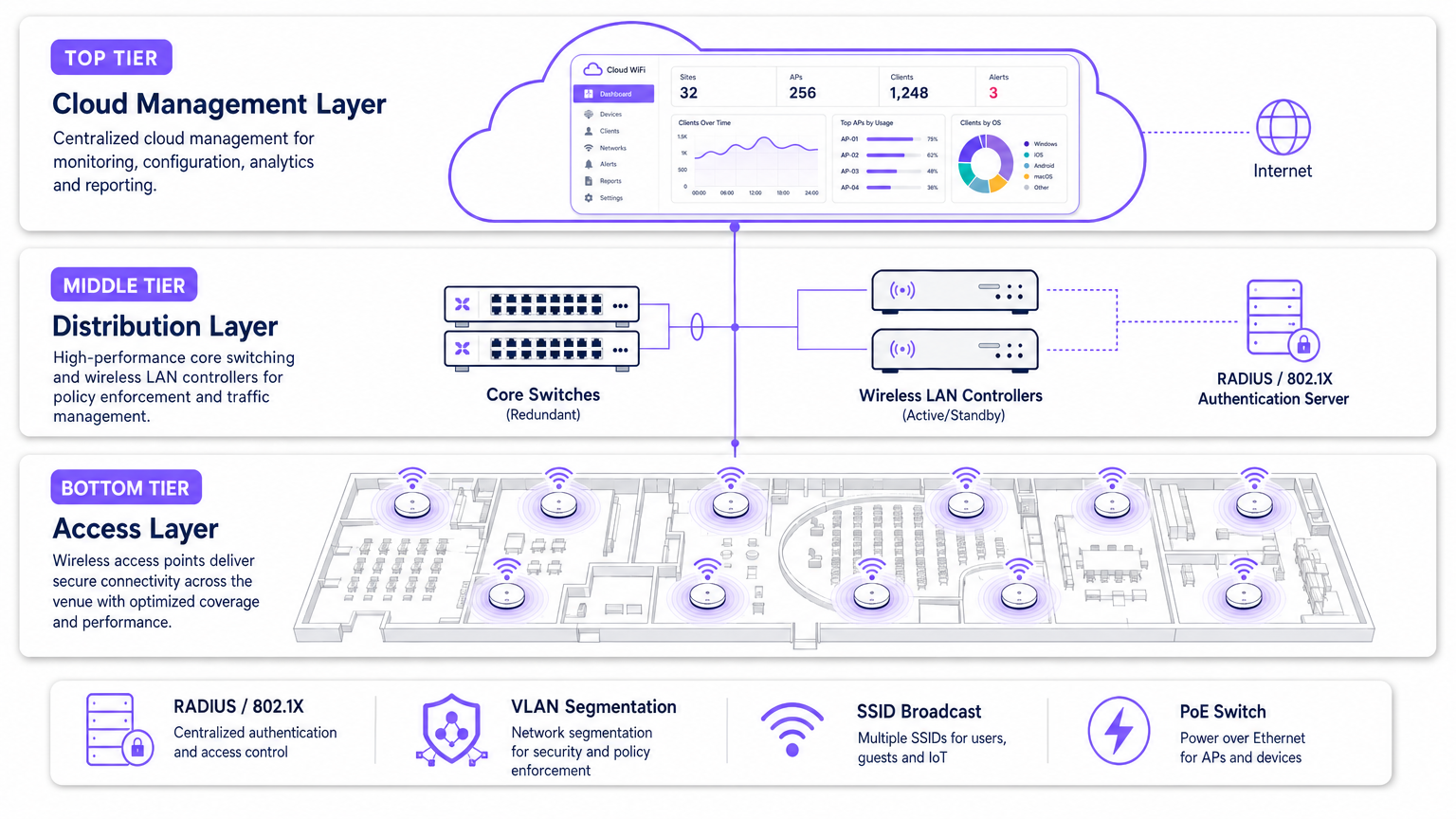

Quando si progetta una rete wireless su larga scala, l'architettura deve supportare sia le attuali richieste di throughput che la scalabilità futura. Il tradizionale modello di access point (AP) autonomo è del tutto inadatto per grandi sedi a causa del sovraccarico amministrativo e della mancanza di gestione coordinata delle risorse radio. Invece, un'architettura basata su controller è essenziale.

Gestione Centralizzata e Architettura del Controller

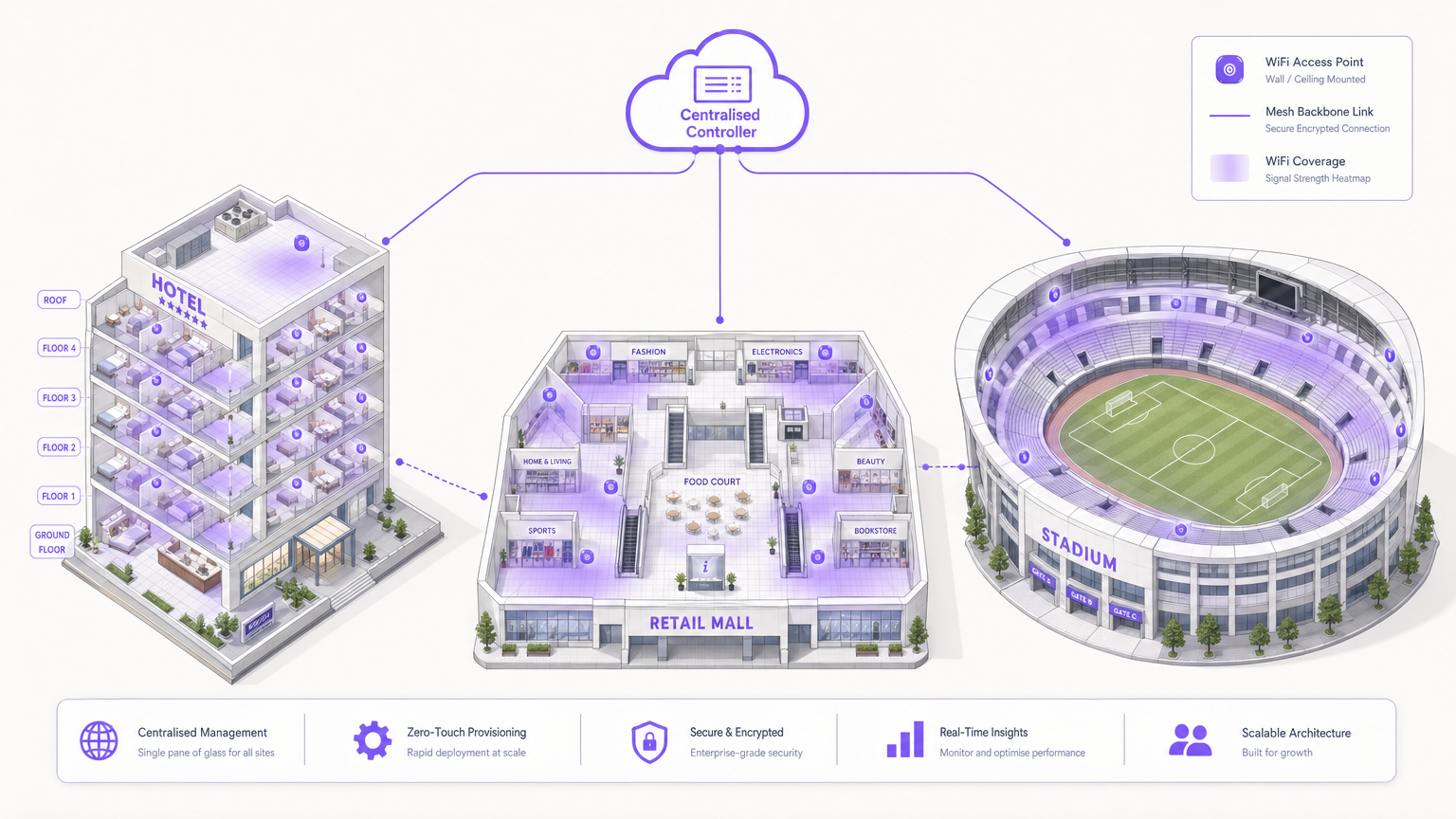

In un'implementazione multi-sito, un piano di gestione centralizzato è irrinunciabile. Questa architettura separa il piano di controllo dal piano dati. Il Wireless LAN Controller (WLC) gestisce la gestione RF, le politiche di sicurezza e il roaming dei client, mentre gli AP si limitano a inoltrare il traffico. I controller gestiti in cloud sono diventati lo standard del settore per le proprietà distribuite. Eliminano la necessità di VPN complesse per il backhaul del traffico di gestione a un data center centrale e forniscono un'unica interfaccia per il monitoraggio dello stato degli AP in tutte le sedi globali. Quando integrata con una piattaforma Guest WiFi , questa architettura centralizzata consente un'implementazione uniforme del captive portal e un'esperienza utente coerente in tutte le sedi.

Mesh Networking vs. Cablaggio Strutturato

Mentre il cablaggio strutturato (Cat6a o fibra) per ogni AP è lo standard d'oro per le prestazioni, è spesso fisicamente o economicamente impossibile in grandi aree esterne o edifici storici. In questi scenari, è richiesto il wireless mesh networking. Le reti mesh utilizzano una banda radio dedicata — tipicamente 5GHz o 6GHz — per il backhaul wireless tra gli AP, riducendo la necessità di cavi Ethernet. Tuttavia, gli architetti devono tenere conto della penalità di hop: il throughput si dimezza ad ogni hop wireless. Pertanto, un nodo radice (un AP con un uplink cablato) non dovrebbe supportare più di due o tre hop mesh. Per ampie aree esterne, i ponti wireless punto-punto o punto-multipunto forniscono un backhaul ad alta capacità agli switch di distribuzione remoti.

Framework di Sicurezza e Conformità

Le implementazioni aziendali devono aderire a rigorosi protocolli di sicurezza per proteggere i dati aziendali e garantire la conformità normativa. La seguente tabella riassume i principali livelli di sicurezza per un'implementazione tipica in una sede multiuso:

| Livello di Accesso | Metodo di Autenticazione | Standard | Driver di Conformità Primario |

|---|---|---|---|

| Personale Aziendale | WPA3-Enterprise + 802.1X | IEEE 802.1X / RADIUS | ISO 27001, politica interna |

| Ospiti / Visitatori | Captive Portal + WPA3-SAE | meccanismo di consenso GDPR | GDPR, intercettazione legale |

| Dispositivi IoT / POS | WPA2-PSK su VLAN isolata | PCI DSS network segmentation | PCI DSS 3.2.1 |

| Operazioni Back-of-House | WPA3-Enterprise + 802.1X | IEEE 802.1X | Politica di sicurezza operativa |

Per l'accesso aziendale, l'autenticazione WPA3-Enterprise con 802.1X è obbligatoria. Ciò richiede un server RADIUS per autenticare gli utenti rispetto a un servizio di directory come Active Directory, garantendo che ogni utente riceva una chiave di crittografia unica e prevenendo movimenti laterali se un dispositivo viene compromesso. Per l'accesso degli ospiti, l'integrazione di una soluzione WiFi Analytics consente alle sedi di comprendere il comportamento dei visitatori pur rimanendo conformi al GDPR tramite meccanismi di consenso esplicito al captive portal. La segmentazione della rete tramite VLAN è un requisito fondamentale per la conformità PCI DSS negli ambienti Retail dove i terminali punto vendita operano sulla stessa infrastruttura fisica.

Guida all'Implementazione: Implementazione Passo-Passo

L'implementazione di una rete wireless su larga scala è un progetto multifase che richiede una pianificazione rigorosa prima che venga posato un singolo cavo.

Fase 1: Sondaggi del Sito Predittivi e Attivi

Non implementare mai basandosi esclusivamente sulle planimetrie. Un sondaggio predittivo che utilizza software di pianificazione RF fornisce una base per il numero e il posizionamento degli AP, ma un sondaggio attivo 'AP-on-a-stick' è cruciale per comprendere l'attenuazione reale causata da pareti, inventario, acciaio strutturale e caratteristiche architettoniche. Per ambienti complessi come le strutture Healthcare con attrezzature specialistiche e rigorosi requisiti di interferenza, fare riferimento a linee guida specializzate come la nostra WiFi negli Ospedali: Una Guida alle Reti Cliniche Sicure .

Fase 2: Pianificazione della Capacità rispetto alla Copertura

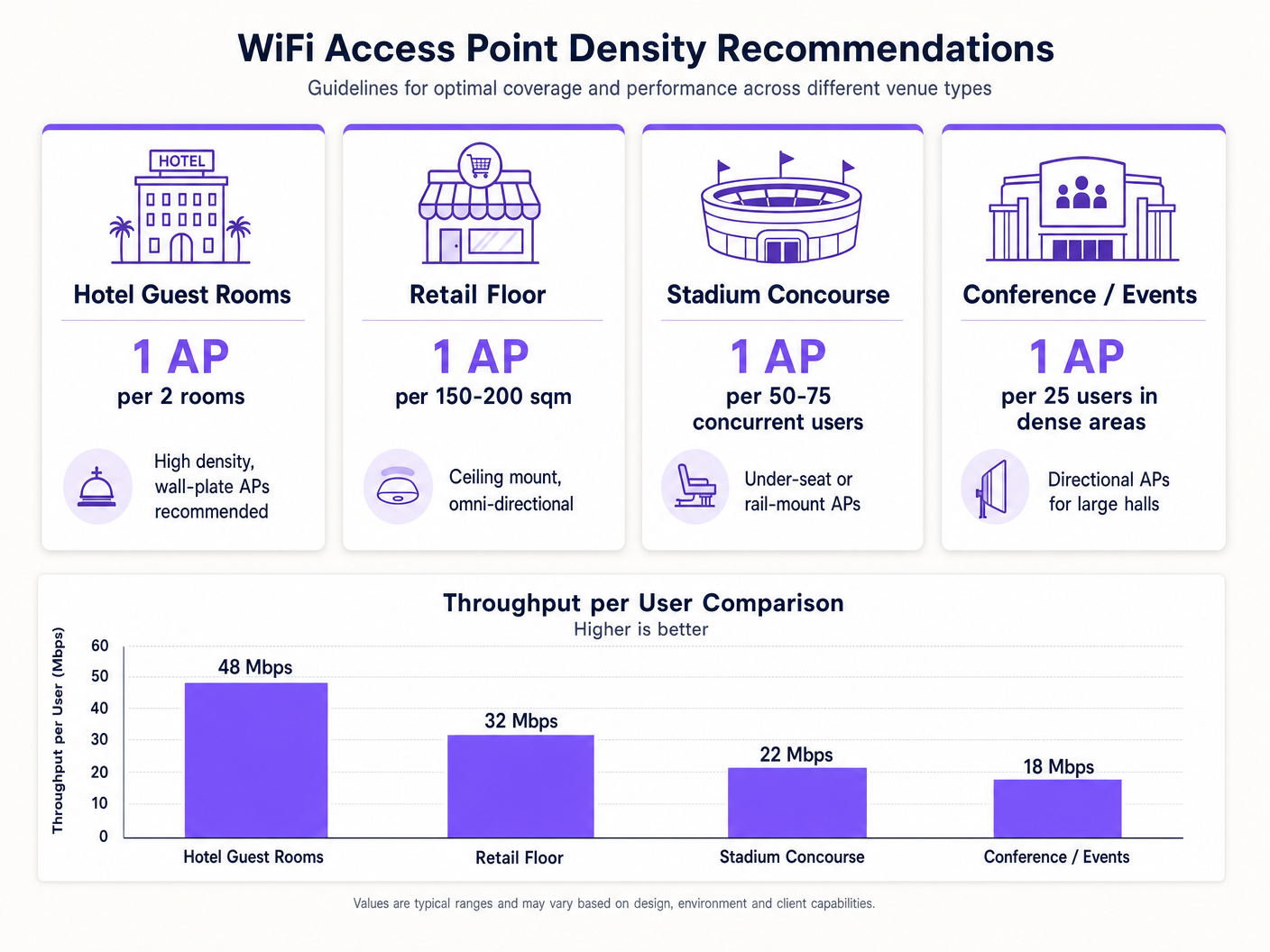

Nelle implementazioni moderne, la capacità è il vincolo primario, non la copertura. È necessario calcolare la densità di client prevista e i requisiti di throughput aggregato prima di finalizzare il posizionamento degli AP. Desprogettare per lo scenario peggiore — il numero massimo di utenti simultanei, non la media.

Per i centri congressi, potrebbero essere necessarie antenne direzionali per focalizzare l'energia RF in blocchi di posti specifici, evitando l'interferenza co-canale (CCI) tra AP adiacenti. Se si gestiscono vincoli di throughput in aree dense, consultare la nostra guida su Come gestire la larghezza di banda su una rete WiFi .

Fase 3: Infrastruttura di Switching e Power over Ethernet (PoE)

Gli switch dello strato di accesso devono supportare i requisiti di alimentazione degli AP moderni. Gli AP Wi-Fi 6 (802.11ax) e Wi-Fi 7 (802.11be) spesso richiedono PoE+ (802.3at, 30W) o PoE++ (802.3bt, 60W). Assicurarsi che i budget di alimentazione degli switch siano sufficienti per alimentare tutte le porte contemporaneamente — non solo la potenza massima nominale su un carico parziale. Implementare alimentatori ridondanti per gli switch di distribuzione core e considerare la protezione UPS per gli armadi di rete critici.

Fase 4: Architettura SSID e Progettazione VLAN

Resistere alla tentazione di creare più SSID per diversi gruppi di utenti. Ogni SSID consuma tempo di trasmissione con overhead di gestione. Un'implementazione ben progettata utilizza un massimo di tre o quattro SSID per sito: uno per il personale aziendale (autenticato 802.1X), uno per gli ospiti (captive portal), uno per i dispositivi IoT e operativi (VLAN isolata) e, opzionalmente, uno per applicazioni vocali o ad alta priorità. Mappare ogni SSID a una VLAN dedicata e applicare le policy del firewall a livello di distribuzione.

Fase 5: Validazione Post-Implementazione

Un'indagine post-implementazione è tanto importante quanto quella pre-implementazione. Percorrere l'intera sede con uno strumento di rilevamento wireless per convalidare la copertura, misurare i livelli RSSI e confermare che il roaming tra gli AP funzioni correttamente. Verificare l'utilizzo del canale su tutti gli AP e regolare la potenza di trasmissione dove viene rilevata CCI.

Best Practice per Proprietà Multi-Sito

Modelli di Configurazione Standardizzati sono lo strumento più efficace per la gestione di una proprietà distribuita. Definire la struttura del SSID, le assegnazioni VLAN, le policy di sicurezza e le impostazioni QoS una volta nel controller cloud, quindi applicare il modello a ogni sito. Una VLAN mal configurata su una singola porta dello switch può causare la perdita di connettività di un'intera filiale.

Monitoraggio Proattivo è non negoziabile su larga scala. Affidarsi ai reclami degli utenti è una strategia di monitoraggio inaccettabile per un'operazione IT professionale. Implementare il monitoraggio basato su SNMP o API per tracciare l'uptime degli AP, il numero di client, l'utilizzo del canale e lo stato del link upstream. Impostare avvisi basati su soglie in modo che il team venga notificato prima che gli utenti siano colpiti.

Roaming Senza Interruzioni è fondamentale per gli ambienti che richiedono mobilità. Per gli hub di Trasporto , i magazzini logistici e le grandi proprietà Ospitalità , assicurarsi che i protocolli 802.11k (Radio Resource Measurement), 802.11v (BSS Transition Management) e 802.11r (Fast BSS Transition) siano abilitati sul controller. Questi protocolli guidano collettivamente i dispositivi client all'AP ottimale e consentono una rapida riassociazione, prevenendo interruzioni di chiamate VoIP e sessioni. Se il tracciamento della posizione è una priorità strategica, considerare di esplorare Sistema di Posizionamento Indoor: Guida UWB, BLE e WiFi .

Risoluzione dei Problemi e Mitigazione del Rischio

Anche con una pianificazione meticolosa, i problemi sorgeranno in produzione. Comprendere le modalità di guasto comuni accelera la risoluzione e riduce il tempo medio di riparazione (MTTR).

| Sintomo | Causa Radice | Rimedio |

|---|---|---|

| Velocità lente nonostante segnale forte | Interferenza Co-Canale (CCI) | Ridurre la potenza di trasmissione dell'AP; verificare le assegnazioni dei canali |

| Dispositivi non in roaming verso AP più vicini | Comportamento "sticky client" | Abilitare 802.11k/v; regolare le velocità di base minime |

| Utenti impossibilitati a ottenere indirizzo IP | Esaurimento pool DHCP | Ridurre il tempo di lease DHCP per gli ospiti a 30-60 minuti |

| AP offline dopo il riavvio dello switch | Budget PoE insufficiente | Verificare il budget di alimentazione dello switch; aggiornare a switch PoE con maggiore potenza |

| Connettività intermittente nelle zone mesh | Congestione del backhaul wireless | Ridurre il numero di hop mesh; aggiungere uplink cablato al nodo intermedio |

| Captive portal non si carica su iOS | Errore di rilevamento del captive portal | Assicurarsi che le regole DNS e di reindirizzamento HTTP siano configurate correttamente |

Mitigazione del Rischio per Grandi Implementazioni: Mantenere un inventario di AP di riserva pari a circa il cinque percento del numero totale di AP. Per le sedi mission-critical, implementare controller LAN wireless ridondanti in una configurazione attivo/standby. Assicurarsi che il proprio ISP fornisca un Service Level Agreement (SLA) con uptime garantito e un tempo di risoluzione definito, e considerare una connessione internet secondaria per il failover nei siti chiave.

ROI e Impatto sul Business

Una rete wireless ben architettata si trasforma da centro di costo a risorsa strategica. I benefici operativi diretti includono la riduzione dei ticket di helpdesk, un tempo medio di risoluzione inferiore per i problemi di connettività e l'eliminazione di costosi interventi in loco grazie al provisioning zero-touch e alle capacità di gestione remota.

I benefici aziendali indiretti sono spesso più significativi. Implementando un'infrastruttura affidabile con una piattaforma di analisi integrata, gli operatori delle sedi possono misurare i modelli di affluenza, i tempi di permanenza e i tassi di visite ripetute. Questi dati informano direttamente le decisioni relative al personale, al merchandising e alla spesa di marketing. Per le sedi con un'impronta più piccola all'interno di una proprietà più grande, i principi delineati in WiFi per Piccole Imprese: Come Configurare Correttamente Senza Sforare il Budget possono fornire un modello economico per i siti di filiale.

Il calcolo del ROI per un'implementazione su larga scala dovrebbe includere i seguenti componenti:

| Componente ROI | Approccio di Misurazione |

|---|---|

| Riduzione dei ticket di helpdesk | Confrontare il volume dei ticket pre e post-implementazione |

| Eliminazione degli interventi in loco | Contare le risoluzioni remoteonline vs. visite in loco |

| Valore di acquisizione dati ospiti | Tasso di arricchimento del CRM dalle iscrizioni al Captive Portal |

| Valore dell'analisi operativa | Decisioni sui ricavi basate sui dati di affluenza e permanenza |

| Riduzione del rischio di conformità | Costo evitato delle sanzioni per non conformità GDPR o PCI DSS |

In definitiva, il business case per investire in un'infrastruttura WiFi di livello enterprise è più solido quando la rete è trattata come una piattaforma dati, non semplicemente come un'utilità di connettività. Le organizzazioni che traggono il massimo valore dalle loro implementazioni wireless sono quelle che integrano la loro rete con i loro sistemi CRM, di fidelizzazione e operativi fin dal primo giorno.

Termini chiave e definizioni

Wireless LAN Controller (WLC)

A centralised device or cloud service that manages configuration, security policies, RF settings, and client roaming for multiple access points from a single management interface.

Essential for multi-site estates to provide a single point of management and coordinate radio resource management across all venues.

Co-Channel Interference (CCI)

Performance degradation that occurs when multiple access points operate on the same frequency channel and can detect each other's transmissions, forcing them to share airtime and reducing effective throughput.

The primary cause of slow WiFi in dense deployments despite strong signal strength; mitigated by careful channel planning and transmit power reduction.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism for devices attempting to connect to a LAN or WLAN, typically using a RADIUS server and EAP.

The mandatory authentication standard for corporate wireless networks in enterprise deployments, ensuring only authorised users and devices can access internal resources.

Captive Portal

A web page that a user of a public-access network is required to interact with before internet access is granted, typically used to enforce terms of service and collect user consent.

Used to enforce GDPR-compliant data collection on guest networks and integrate with analytics platforms for visitor intelligence.

Power over Ethernet (PoE)

A technology that delivers electrical power over twisted-pair Ethernet cabling to powered devices such as wireless access points, eliminating the need for separate power supplies.

Critical infrastructure consideration for AP deployments; Wi-Fi 6/7 APs typically require PoE+ (802.3at, 30W) or PoE++ (802.3bt, 60W), requiring careful switch power budget planning.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups devices from different physical network segments, enabling traffic isolation and policy enforcement without requiring separate physical infrastructure.

Used to segment guest, corporate, and IoT traffic on shared physical infrastructure; a mandatory requirement for PCI DSS compliance in retail and hospitality environments.

Zero-Touch Provisioning

A deployment method where network devices automatically download their configuration from a central cloud controller upon connecting to the internet, requiring no manual on-site configuration.

Drastically reduces deployment time and costs for multi-site rollouts, enabling IT teams to manage hundreds of locations without on-site technical staff.

RSSI (Received Signal Strength Indicator)

A measurement of the power level of a received radio signal, typically expressed in dBm (decibels relative to one milliwatt), where values closer to 0 indicate a stronger signal.

Used during site surveys to validate coverage and determine AP placement; a minimum RSSI of -67 dBm is typically required for reliable voice and video applications.

Casi di studio

A 400-room luxury hotel with thick concrete walls is experiencing poor guest WiFi performance and frequent disconnects when guests move between the lobby and their rooms. The current setup uses corridor-mounted ceiling APs at 100mW transmit power.

Transition from a corridor-coverage model to an in-room microcell architecture. Deploy low-power wall-plate APs in every room or every second room depending on measured attenuation. Configure the wireless LAN controller to aggressively manage transmit power — typically 5-10mW per radio — to prevent APs from interfering with adjacent rooms. Enable 802.11k, 802.11v, and 802.11r to facilitate seamless roaming as guests move through the property. Implement strict VLAN segmentation to isolate guest traffic from the hotel's property management system. Integrate with Purple's Guest WiFi platform to deliver a consistent branded captive portal experience and capture first-party guest data for loyalty programmes.

A national retail chain needs to deploy WiFi across 500 branch locations to support staff inventory scanners, digital signage, and a new customer loyalty app. They have no dedicated IT staff at the branches and a limited central IT team.

Implement a cloud-managed network architecture with zero-touch provisioning. Pre-configure AP and switch templates in the cloud dashboard before shipping hardware to branches. Utilise zero-touch provisioning so store managers simply connect the devices to the internet connection to download their configuration automatically. Deploy a minimum of three SSIDs: one for staff devices on a corporate VLAN with 802.1X authentication, one for POS and IoT devices on a fully isolated VLAN compliant with PCI DSS requirements, and one for customers via a captive portal integrated with Purple's Guest WiFi platform. Set DHCP lease times to 30 minutes on the guest SSID to handle high device turnover.

Analisi degli scenari

Q1. You are designing the network for a new 50,000 sq ft distribution warehouse. The environment is highly dynamic with metal racking that changes position regularly. The operations team requires WiFi for handheld scanners and a new autonomous vehicle fleet. Which survey approach is most appropriate, and what antenna type would you specify for the APs?

💡 Suggerimento:Consider how metal surfaces impact RF propagation, and how the autonomous vehicles' movement patterns affect roaming requirements.

Mostra l'approccio consigliato

A predictive survey alone is insufficient due to the dynamic and highly reflective nature of metal racking. An active site survey using the exact AP models planned for deployment is required to measure real-world attenuation and multipath interference. For the AP antennas, directional or downtilt antennas are preferable to omni-directional units to focus energy along the racking aisles and reduce inter-aisle interference. For the autonomous vehicles, 802.11k/v/r must be enabled to ensure seamless roaming without session drops as vehicles traverse the warehouse floor.

Q2. A retail client wants to deploy guest WiFi across 200 stores. They want to ensure that if a local access switch fails, the store's point-of-sale (POS) system remains isolated from the guest network. They also need to capture customer email addresses at login for their loyalty programme. How should the network be architected?

💡 Suggerimento:Think about logical traffic separation and the compliance requirements for POS systems under PCI DSS.

Mostra l'approccio consigliato

The network must utilise strict VLAN segmentation with a minimum of two VLANs: one for POS and corporate devices, one for guests. Guest traffic should be firewalled off from the POS VLAN at the distribution layer, not just at the access layer. Client isolation must be enabled on the guest SSID to prevent guest devices communicating with each other. For customer data capture, a captive portal integrated with a platform such as Purple's Guest WiFi solution provides GDPR-compliant email capture with explicit consent, feeding directly into the loyalty CRM.

Q3. During post-deployment validation in a dense conference centre, users report slow speeds during a 500-person event. The controller dashboard shows high channel utilisation on 2.4GHz but low utilisation on 5GHz. What are the two most impactful remediation steps?

💡 Suggerimento:Consider both the device behaviour and the AP configuration options available to the network administrator.

Mostra l'approccio consigliato

First, enable Band Steering on the wireless controller to actively encourage dual-band capable clients to associate on the 5GHz band, which has significantly more non-overlapping channels and lower utilisation. Second, review and reduce the transmit power of the 2.4GHz radios — or selectively disable 2.4GHz on some APs — to shrink the interference radius and reduce Co-Channel Interference. In extreme density scenarios, disabling 2.4GHz entirely on alternating APs is a valid strategy, as virtually all modern devices support 5GHz.