So richten Sie WiFi in einem großen Bereich oder einem Multi-Site-Anwesen ein

Dieser maßgebliche Leitfaden beschreibt die technische Architektur, Bereitstellungsstrategien und Sicherheitsrahmen, die für die Implementierung von robustem WiFi in großen Veranstaltungsorten und Multi-Site-Anwesen erforderlich sind. Er bietet IT-Führungskräften umsetzbare, herstellerneutrale Methoden für den Übergang von Ad-hoc-Einrichtungen zu zentralisierten Hochleistungsnetzwerken. Der Leitfaden behandelt Controller-Architektur, Mesh-Networking, IEEE 802.1X-Sicherheit, Kapazitätsplanung und wie das Netzwerk als strategisches Analytics-Asset genutzt werden kann.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für Führungskräfte

- Technischer Deep-Dive: Architektur und Standards

- Zentralisiertes Management und Controller-Architektur

- Mesh-Networking vs. strukturierte Verkabelung

- Sicherheitsrahmen und Compliance

- Implementierungsleitfaden: Schritt-für-Schritt-Bereitstellung

- Phase 1: Prädiktive und aktive Standortbegehungen

- Phase 2: Kapazitätsplanung statt Abdeckung

- Phase 3: Switching- und Power over Ethernet (PoE)-Infrastruktur

- Phase 4: SSID-Architektur und VLAN-Design

- Phase 5: Validierung nach der Bereitstellung

- Best Practices für Multi-Site-Umgebungen

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung für Führungskräfte

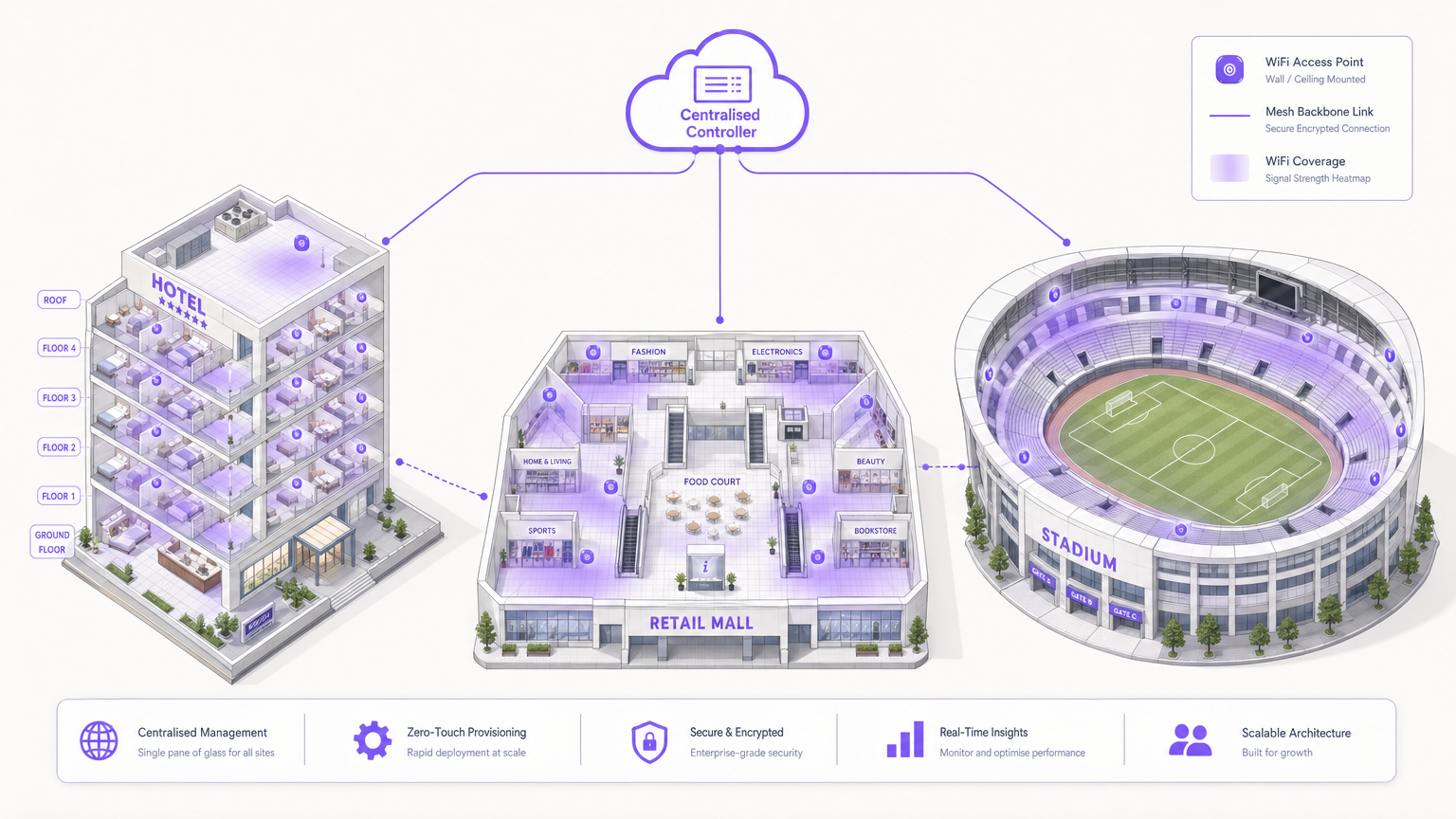

Die Bereitstellung drahtloser Netzwerke in einem großen Bereich oder einem Multi-Site-Anwesen erfordert einen grundlegenden Wandel von traditionellen Ad-hoc-Netzwerken zu einer strukturierten, zentralisierten Architektur. Für IT-Manager, Netzwerkarchitekten und Direktoren des Veranstaltungsbetriebs besteht die Herausforderung nicht nur darin, Signalabdeckung bereitzustellen, sondern eine skalierbare, sichere und verwaltbare Infrastruktur zu liefern, die eine hohe Client-Dichte und nahtloses Roaming unterstützt. Dieser Leitfaden bietet umsetzbare, herstellerneutrale Methoden für die Architektur von Enterprise-Grade WiFi-Bereitstellungen. Wir untersuchen die entscheidende Rolle von zentralisierten Controllern, Mesh-Topologien und robusten Sicherheitsrahmen wie IEEE 802.1X. Durch die Implementierung dieser Strategien können Organisationen Bereitstellungsrisiken mindern, die Einhaltung von Standards wie PCI DSS und GDPR gewährleisten und ihre Netzwerkinfrastruktur als strategisches Asset für Analytics und operative Intelligenz nutzen.

Technischer Deep-Dive: Architektur und Standards

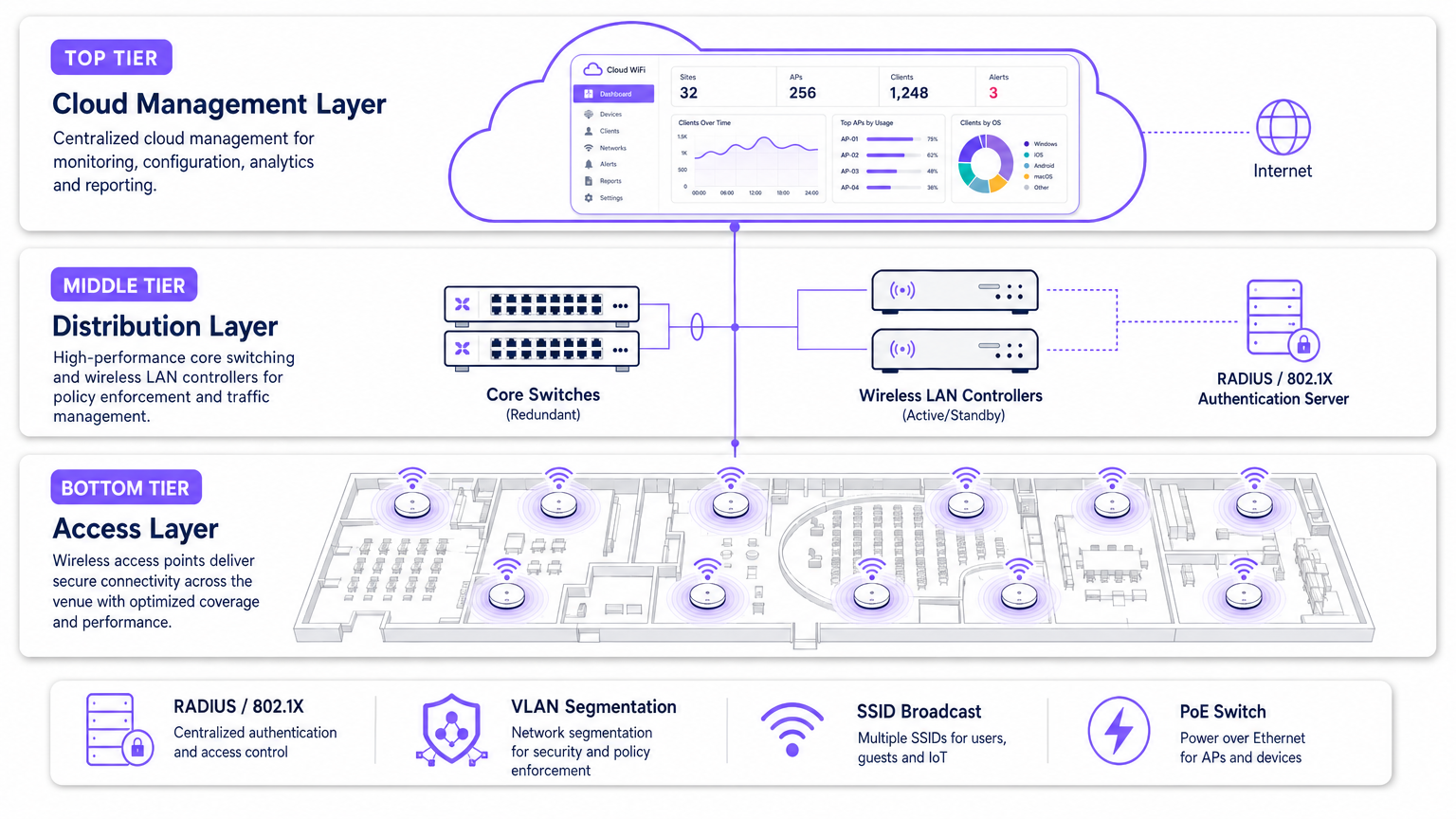

Beim Entwurf eines großflächigen drahtlosen Netzwerks muss die Architektur sowohl die aktuellen Durchsatzanforderungen als auch die zukünftige Skalierbarkeit unterstützen. Das traditionelle autonome Access Point (AP)-Modell ist für große Veranstaltungsorte aufgrund des administrativen Aufwands und des Mangels an koordiniertem Funkressourcenmanagement völlig ungeeignet. Stattdessen ist eine Controller-basierte Architektur unerlässlich.

Zentralisiertes Management und Controller-Architektur

Bei einer Multi-Site-Bereitstellung ist eine zentralisierte Management-Ebene nicht verhandelbar. Diese Architektur trennt die Steuerungsebene von der Datenebene. Der Wireless LAN Controller (WLC) übernimmt das RF-Management, Sicherheitsrichtlinien und Client-Roaming, während die APs den Datenverkehr einfach weiterleiten. Cloud-managed Controller sind zum Industriestandard für verteilte Anwesen geworden. Sie eliminieren die Notwendigkeit komplexer VPNs, um den Management-Traffic zu einem zentralen Rechenzentrum zurückzuführen, und bieten eine einzige Oberfläche zur Überwachung der AP-Integrität an globalen Standorten. Bei der Integration mit einer Guest WiFi -Plattform ermöglicht diese zentralisierte Architektur eine einheitliche Captive Portal-Bereitstellung und ein konsistentes Benutzererlebnis an allen Standorten.

Mesh-Networking vs. strukturierte Verkabelung

Während strukturierte Verkabelung (Cat6a oder Glasfaser) zu jedem AP der Goldstandard für die Leistung ist, ist sie in großen Außenbereichen oder historischen Gebäuden oft physisch oder wirtschaftlich unmöglich. In diesen Szenarien ist drahtloses Mesh-Networking erforderlich. Mesh-Netzwerke nutzen ein dediziertes Funkband – typischerweise 5GHz oder 6GHz – für das drahtlose Backhaul zwischen APs, wodurch der Bedarf an Ethernet-Anschlüssen reduziert wird. Architekten müssen jedoch die Hop-Penalty berücksichtigen: Der Durchsatz halbiert sich mit jedem drahtlosen Hop. Daher sollte ein Root-Knoten (ein AP mit einem kabelgebundenen Uplink) nicht mehr als zwei oder drei Mesh-Hops unterstützen. Für weitläufige Außenbereiche bieten Point-to-Point- oder Point-to-Multipoint-Funkbrücken ein Hochleistungs-Backhaul zu entfernten Verteilerswitches.

Sicherheitsrahmen und Compliance

Enterprise-Bereitstellungen müssen strenge Sicherheitsprotokolle einhalten, um Unternehmensdaten zu schützen und die Einhaltung gesetzlicher Vorschriften zu gewährleisten. Die folgende Tabelle fasst die wichtigsten Sicherheitsebenen für eine typische Bereitstellung an einem Mehrzweck-Veranstaltungsort zusammen:

| Zugriffsebene | Authentifizierungsmethode | Standard | Primärer Compliance-Treiber |

|---|---|---|---|

| Unternehmensmitarbeiter | WPA3-Enterprise + 802.1X | IEEE 802.1X / RADIUS | ISO 27001, interne Richtlinie |

| Gast / Besucher | Captive Portal + WPA3-SAE | GDPR-Zustimmungsmechanismus | GDPR, rechtmäßige Abhörung |

| IoT / POS Devices | WPA2-PSK on isolated VLAN | PCI DSS-Netzwerksegmentierung | PCI DSS 3.2.1 |

| Betrieb im Back-of-House | WPA3-Enterprise + 802.1X | IEEE 802.1X | Betriebliche Sicherheitsrichtlinie |

Für den Unternehmenszugang ist WPA3-Enterprise mit 802.1X-Authentifizierung obligatorisch. Dies erfordert einen RADIUS-Server zur Authentifizierung von Benutzern gegenüber einem Verzeichnisdienst wie Active Directory, wodurch sichergestellt wird, dass jeder Benutzer einen eindeutigen Verschlüsselungsschlüssel erhält und laterale Bewegungen verhindert werden, falls ein Gerät kompromittiert wird. Für den Gastzugang ermöglicht die Integration einer WiFi Analytics -Lösung Veranstaltungsorten, das Besucherverhalten zu verstehen und gleichzeitig GDPR-konform zu bleiben, durch explizite Zustimmungsmechanismen am Captive Portal. Die Netzwerksegmentierung mittels VLANs ist eine kritische Anforderung für die PCI DSS-Compliance in Retail -Umgebungen, in denen Point-of-Sale-Terminals auf derselben physischen Infrastruktur betrieben werden.

Implementierungsleitfaden: Schritt-für-Schritt-Bereitstellung

Die Bereitstellung eines großflächigen drahtlosen Netzwerks ist ein mehrphasiges Projekt, das eine rigorose Planung erfordert, bevor ein einziges Kabel verlegt wird.

Phase 1: Prädiktive und aktive Standortbegehungen

Niemals ausschließlich auf der Grundlage von Grundrissen bereitstellen. Eine prädiktive Begehung mit RF-Planungssoftware liefert eine Basis für die AP-Anzahl und -Platzierung, aber eine aktive 'AP-on-a-stick'-Begehung ist entscheidend, um die reale Dämpfung durch Wände, Inventar, Baustahl und architektonische Merkmale zu verstehen. Für komplexe Umgebungen wie Healthcare -Einrichtungen mit Spezialausrüstung und strengen Interferenzanforderungen verweisen wir auf spezialisierte Leitfäden wie unseren WiFi in Hospitals: A Guide to Secure Clinical Networks .

Phase 2: Kapazitätsplanung statt Abdeckung

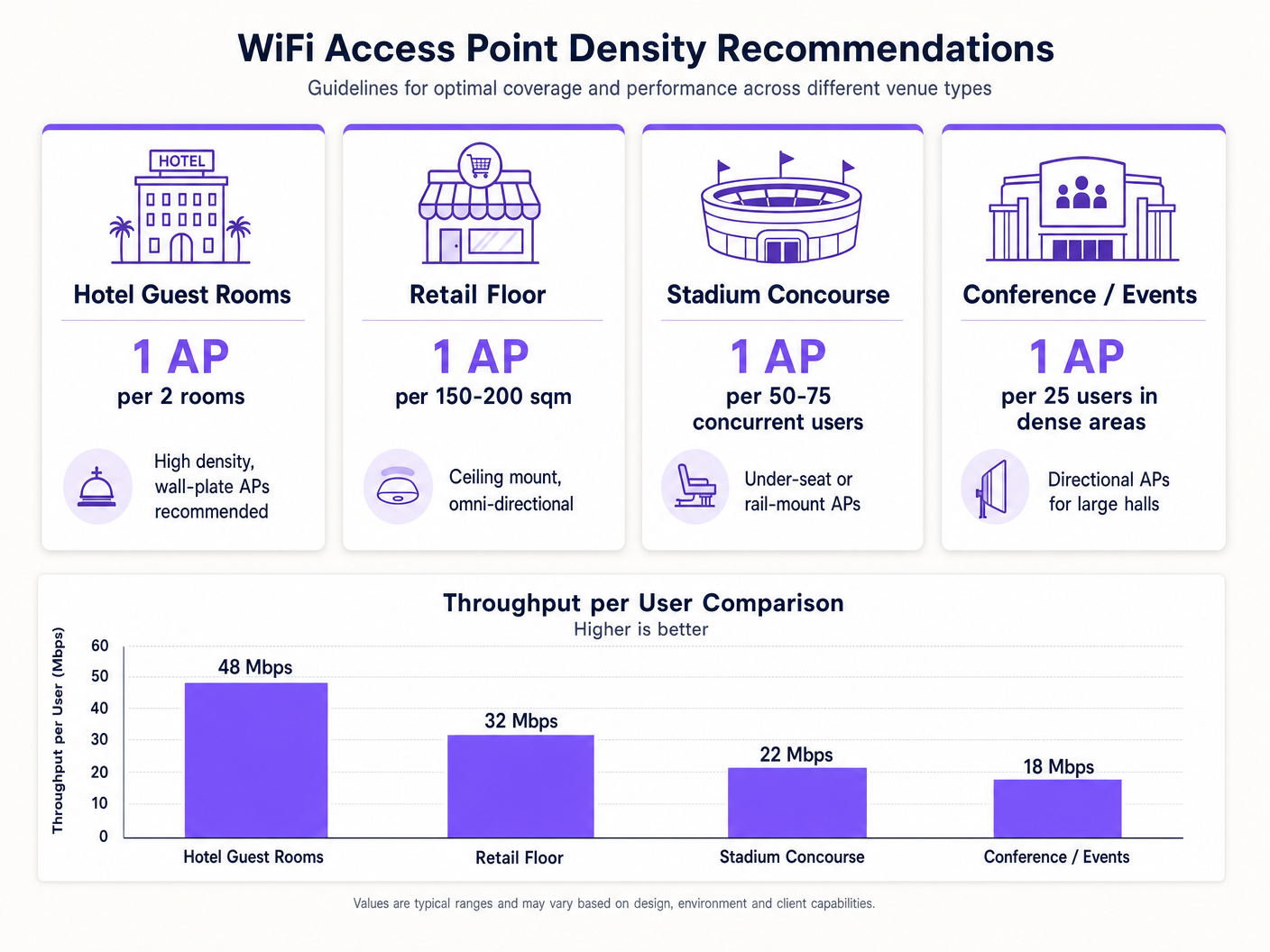

Bei modernen Bereitstellungen ist die Kapazität die primäre Einschränkung, nicht die Abdeckung. Sie müssen die erwartete Client-Dichte und die aggregierten Durchsatzanforderungen berechnen, bevor Sie die AP-Platzierung finalisieren. DesAuslegung für das Worst-Case-Szenario – die maximale Anzahl gleichzeitiger Benutzer, nicht den Durchschnitt.

Für Konferenzzentren können Richtantennen erforderlich sein, um HF-Energie auf bestimmte Sitzblöcke zu konzentrieren und Gleichkanalinterferenzen (CCI) zwischen benachbarten APs zu vermeiden. Wenn Sie Durchsatzbeschränkungen in dichten Bereichen verwalten, lesen Sie unseren Leitfaden zu Bandbreitenmanagement in einem WiFi-Netzwerk .

Phase 3: Switching- und Power over Ethernet (PoE)-Infrastruktur

Die Access-Layer-Switches müssen die Leistungsanforderungen moderner APs unterstützen. Wi-Fi 6 (802.11ax) und Wi-Fi 7 (802.11be) APs benötigen oft PoE+ (802.3at, 30W) oder PoE++ (802.3bt, 60W). Stellen Sie sicher, dass die Leistungsbudgets Ihrer Switches ausreichen, um alle Ports gleichzeitig zu versorgen – nicht nur die maximale Nennleistung bei Teillast. Implementieren Sie redundante Netzteile für Core-Distributions-Switches und ziehen Sie einen USV-Schutz für kritische Netzwerkschränke in Betracht.

Phase 4: SSID-Architektur und VLAN-Design

Widerstehen Sie der Versuchung, mehrere SSIDs für verschiedene Benutzergruppen zu erstellen. Jede SSID verbraucht Sendezeit durch Management-Overhead. Eine gut konzipierte Bereitstellung verwendet maximal drei bis vier SSIDs pro Standort: eine für Unternehmensmitarbeiter (802.1X-authentifiziert), eine für Gäste (Captive Portal), eine für IoT- und Betriebsgeräte (isoliertes VLAN) und optional eine für Sprach- oder hochprioritäre Anwendungen. Ordnen Sie jede SSID einem dedizierten VLAN zu und erzwingen Sie Firewall-Richtlinien auf der Verteilungsebene.

Phase 5: Validierung nach der Bereitstellung

Eine Umfrage nach der Bereitstellung ist ebenso wichtig wie die Umfrage vor der Bereitstellung. Gehen Sie den gesamten Veranstaltungsort mit einem Wireless-Survey-Tool ab, um die Abdeckung zu validieren, RSSI-Werte zu messen und zu bestätigen, dass das Roaming zwischen APs korrekt funktioniert. Überprüfen Sie die Kanalnutzung über alle APs hinweg und passen Sie die Sendeleistung an, wo CCI erkannt wird.

Best Practices für Multi-Site-Umgebungen

Standardisierte Konfigurationsvorlagen sind das effektivste Werkzeug für die Verwaltung einer verteilten Umgebung. Definieren Sie Ihre SSID-Struktur, VLAN-Zuweisungen, Sicherheitsrichtlinien und QoS-Einstellungen einmal im Cloud-Controller und wenden Sie die Vorlage dann auf jeden Standort an. Ein falsch konfiguriertes VLAN an einem einzelnen Switch-Port kann dazu führen, dass eine gesamte Niederlassung die Konnektivität verliert.

Proaktives Monitoring ist im großen Maßstab unerlässlich. Sich auf Benutzerbeschwerden zu verlassen, ist eine inakzeptable Monitoring-Strategie für einen professionellen IT-Betrieb. Implementieren Sie SNMP- oder API-basiertes Monitoring, um die AP-Verfügbarkeit, Client-Anzahl, Kanalnutzung und die Gesundheit der Upstream-Verbindung zu verfolgen. Richten Sie schwellenwertbasierte Warnungen ein, damit Ihr Team benachrichtigt wird, bevor Benutzer betroffen sind.

Nahtloses Roaming ist entscheidend für Umgebungen, die Mobilität erfordern. Für Transport -Hubs, Logistiklager und große Gastgewerbe -Immobilien stellen Sie sicher, dass die Protokolle 802.11k (Radio Resource Measurement), 802.11v (BSS Transition Management) und 802.11r (Fast BSS Transition) auf dem Controller aktiviert sind. Diese Protokolle leiten Client-Geräte gemeinsam zum optimalen AP und ermöglichen eine schnelle Neuverbindung, wodurch VoIP-Anrufabbrüche und Sitzungsunterbrechungen verhindert werden. Wenn die Standortverfolgung eine strategische Priorität ist, sollten Sie den Leitfaden für Indoor-Positionierungssysteme: UWB, BLE & WiFi in Betracht ziehen.

Fehlerbehebung & Risikominderung

Auch bei sorgfältiger Planung treten im Betrieb Probleme auf. Das Verständnis gängiger Fehlerursachen beschleunigt die Lösung und reduziert die mittlere Reparaturzeit (MTTR).

| Symptom | Grundursache | Abhilfe |

|---|---|---|

| Langsame Geschwindigkeiten trotz starkem Signal | Gleichkanalinterferenz (CCI) | Sendeleistung des AP reduzieren; Kanalzuweisungen prüfen |

| Geräte wechseln nicht zu näherem AP | Sticky-Client-Verhalten | 802.11k/v aktivieren; minimale Basisraten anpassen |

| Benutzer können keine IP-Adresse erhalten | DHCP-Pool-Erschöpfung | DHCP-Lease-Zeit für Gäste auf 30-60 Minuten reduzieren |

| AP offline nach Switch-Neustart | Unzureichendes PoE-Budget | Switch-Leistungsbudget prüfen; Upgrade auf PoE-Switch mit höherer Wattzahl |

| Zeitweise Konnektivität in Mesh-Zonen | Überlastung des Wireless-Backhauls | Mesh-Hop-Anzahl reduzieren; kabelgebundenen Uplink zu Zwischenknoten hinzufügen |

| Guest Portal lädt nicht auf iOS | Captive Portal-Erkennung fehlgeschlagen | Sicherstellen, dass DNS- und HTTP-Weiterleitungsregeln korrekt konfiguriert sind |

Risikominderung für große Bereitstellungen: Halten Sie einen Ersatz-AP-Bestand von etwa fünf Prozent der gesamten AP-Anzahl vor. Für geschäftskritische Veranstaltungsorte setzen Sie redundante Wireless LAN Controller in einer Aktiv/Standby-Konfiguration ein. Stellen Sie sicher, dass Ihr ISP ein Service Level Agreement (SLA) mit garantierter Verfügbarkeit und einer definierten Lösungszeit bereitstellt, und ziehen Sie eine sekundäre Internetverbindung für Failover an wichtigen Standorten in Betracht.

ROI & Geschäftsauswirkungen

Ein gut konzipiertes Wireless-Netzwerk wandelt sich von einem Kostenfaktor zu einem strategischen Asset. Die direkten operativen Vorteile umfassen reduzierte Helpdesk-Tickets, eine kürzere mittlere Lösungszeit für Konnektivitätsprobleme und die Eliminierung kostspieliger Vor-Ort-Einsätze durch Zero-Touch-Provisioning und Remote-Management-Funktionen.

Die indirekten Geschäftsvorteile sind oft bedeutender. Durch die Bereitstellung einer zuverlässigen Infrastruktur mit einer integrierten Analyseplattform können Veranstaltungsbetreiber Besucherströme, Verweildauern und Wiederbesuchsraten messen. Diese Daten fließen direkt in Entscheidungen über Personalbesetzung, Merchandising und Marketingausgaben ein. Für kleinere Standorte innerhalb einer größeren Umgebung können die in Small Business WiFi: So gelingt die Einrichtung ohne das Budget zu sprengen dargelegten Prinzipien eine kostengünstige Blaupause für Zweigstellen bieten.

Die ROI-Berechnung für eine groß angelegte Bereitstellung sollte die folgenden Komponenten umfassen:

| ROI-Komponente | Messansatz |

|---|---|

| Reduzierte Helpdesk-Tickets | Ticketvolumen vor und nach der Bereitstellung vergleichen |

| Eliminierung von Vor-Ort-Einsätzen | Anzahl der Remote-LösungenConversions vs. Vor-Ort-Besuche |

| Wert der Gästedatenerfassung | CRM-Anreicherungsrate durch Captive Portal-Anmeldungen |

| Wert der Betriebsanalysen | Umsatzentscheidungen, die auf Besucherfrequenz- und Verweildaten basieren |

| Reduzierung des Compliance-Risikos | Vermiedene Kosten für GDPR- oder PCI DSS-Nichteinhaltungsstrafen |

Letztendlich ist der Business Case für Investitionen in eine unternehmensgerechte WiFi-Infrastruktur am stärksten, wenn das Netzwerk als Datenplattform und nicht nur als Konnektivitätsdienst behandelt wird. Die Unternehmen, die den größten Nutzen aus ihren drahtlosen Implementierungen ziehen, sind diejenigen, die ihr Netzwerk von Anfang an mit ihren CRM-, Loyalitäts- und Betriebssystemen integrieren.

Schlüsselbegriffe & Definitionen

Wireless LAN Controller (WLC)

A centralised device or cloud service that manages configuration, security policies, RF settings, and client roaming for multiple access points from a single management interface.

Essential for multi-site estates to provide a single point of management and coordinate radio resource management across all venues.

Co-Channel Interference (CCI)

Performance degradation that occurs when multiple access points operate on the same frequency channel and can detect each other's transmissions, forcing them to share airtime and reducing effective throughput.

The primary cause of slow WiFi in dense deployments despite strong signal strength; mitigated by careful channel planning and transmit power reduction.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism for devices attempting to connect to a LAN or WLAN, typically using a RADIUS server and EAP.

The mandatory authentication standard for corporate wireless networks in enterprise deployments, ensuring only authorised users and devices can access internal resources.

Captive Portal

A web page that a user of a public-access network is required to interact with before internet access is granted, typically used to enforce terms of service and collect user consent.

Used to enforce GDPR-compliant data collection on guest networks and integrate with analytics platforms for visitor intelligence.

Power over Ethernet (PoE)

A technology that delivers electrical power over twisted-pair Ethernet cabling to powered devices such as wireless access points, eliminating the need for separate power supplies.

Critical infrastructure consideration for AP deployments; Wi-Fi 6/7 APs typically require PoE+ (802.3at, 30W) or PoE++ (802.3bt, 60W), requiring careful switch power budget planning.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups devices from different physical network segments, enabling traffic isolation and policy enforcement without requiring separate physical infrastructure.

Used to segment guest, corporate, and IoT traffic on shared physical infrastructure; a mandatory requirement for PCI DSS compliance in retail and hospitality environments.

Zero-Touch Provisioning

A deployment method where network devices automatically download their configuration from a central cloud controller upon connecting to the internet, requiring no manual on-site configuration.

Drastically reduces deployment time and costs for multi-site rollouts, enabling IT teams to manage hundreds of locations without on-site technical staff.

RSSI (Received Signal Strength Indicator)

A measurement of the power level of a received radio signal, typically expressed in dBm (decibels relative to one milliwatt), where values closer to 0 indicate a stronger signal.

Used during site surveys to validate coverage and determine AP placement; a minimum RSSI of -67 dBm is typically required for reliable voice and video applications.

Fallstudien

A 400-room luxury hotel with thick concrete walls is experiencing poor guest WiFi performance and frequent disconnects when guests move between the lobby and their rooms. The current setup uses corridor-mounted ceiling APs at 100mW transmit power.

Transition from a corridor-coverage model to an in-room microcell architecture. Deploy low-power wall-plate APs in every room or every second room depending on measured attenuation. Configure the wireless LAN controller to aggressively manage transmit power — typically 5-10mW per radio — to prevent APs from interfering with adjacent rooms. Enable 802.11k, 802.11v, and 802.11r to facilitate seamless roaming as guests move through the property. Implement strict VLAN segmentation to isolate guest traffic from the hotel's property management system. Integrate with Purple's Guest WiFi platform to deliver a consistent branded captive portal experience and capture first-party guest data for loyalty programmes.

A national retail chain needs to deploy WiFi across 500 branch locations to support staff inventory scanners, digital signage, and a new customer loyalty app. They have no dedicated IT staff at the branches and a limited central IT team.

Implement a cloud-managed network architecture with zero-touch provisioning. Pre-configure AP and switch templates in the cloud dashboard before shipping hardware to branches. Utilise zero-touch provisioning so store managers simply connect the devices to the internet connection to download their configuration automatically. Deploy a minimum of three SSIDs: one for staff devices on a corporate VLAN with 802.1X authentication, one for POS and IoT devices on a fully isolated VLAN compliant with PCI DSS requirements, and one for customers via a captive portal integrated with Purple's Guest WiFi platform. Set DHCP lease times to 30 minutes on the guest SSID to handle high device turnover.

Szenarioanalyse

Q1. You are designing the network for a new 50,000 sq ft distribution warehouse. The environment is highly dynamic with metal racking that changes position regularly. The operations team requires WiFi for handheld scanners and a new autonomous vehicle fleet. Which survey approach is most appropriate, and what antenna type would you specify for the APs?

💡 Hinweis:Consider how metal surfaces impact RF propagation, and how the autonomous vehicles' movement patterns affect roaming requirements.

Empfohlenen Ansatz anzeigen

A predictive survey alone is insufficient due to the dynamic and highly reflective nature of metal racking. An active site survey using the exact AP models planned for deployment is required to measure real-world attenuation and multipath interference. For the AP antennas, directional or downtilt antennas are preferable to omni-directional units to focus energy along the racking aisles and reduce inter-aisle interference. For the autonomous vehicles, 802.11k/v/r must be enabled to ensure seamless roaming without session drops as vehicles traverse the warehouse floor.

Q2. A retail client wants to deploy guest WiFi across 200 stores. They want to ensure that if a local access switch fails, the store's point-of-sale (POS) system remains isolated from the guest network. They also need to capture customer email addresses at login for their loyalty programme. How should the network be architected?

💡 Hinweis:Think about logical traffic separation and the compliance requirements for POS systems under PCI DSS.

Empfohlenen Ansatz anzeigen

The network must utilise strict VLAN segmentation with a minimum of two VLANs: one for POS and corporate devices, one for guests. Guest traffic should be firewalled off from the POS VLAN at the distribution layer, not just at the access layer. Client isolation must be enabled on the guest SSID to prevent guest devices communicating with each other. For customer data capture, a captive portal integrated with a platform such as Purple's Guest WiFi solution provides GDPR-compliant email capture with explicit consent, feeding directly into the loyalty CRM.

Q3. During post-deployment validation in a dense conference centre, users report slow speeds during a 500-person event. The controller dashboard shows high channel utilisation on 2.4GHz but low utilisation on 5GHz. What are the two most impactful remediation steps?

💡 Hinweis:Consider both the device behaviour and the AP configuration options available to the network administrator.

Empfohlenen Ansatz anzeigen

First, enable Band Steering on the wireless controller to actively encourage dual-band capable clients to associate on the 5GHz band, which has significantly more non-overlapping channels and lower utilisation. Second, review and reduce the transmit power of the 2.4GHz radios — or selectively disable 2.4GHz on some APs — to shrink the interference radius and reduce Co-Channel Interference. In extreme density scenarios, disabling 2.4GHz entirely on alternating APs is a valid strategy, as virtually all modern devices support 5GHz.