Comment configurer le WiFi dans une grande zone ou un domaine multi-sites

Ce guide faisant autorité détaille l'architecture technique, les stratégies de déploiement et les cadres de sécurité nécessaires pour implémenter un WiFi robuste dans de grands lieux et des domaines multi-sites. Il fournit aux leaders informatiques des méthodologies exploitables et neutres vis-à-vis des fournisseurs pour passer de configurations ad-hoc à des réseaux centralisés à haute capacité. Le guide couvre l'architecture des contrôleurs, le maillage de réseau, la sécurité IEEE 802.1X, la planification de la capacité et la manière de tirer parti du réseau comme atout stratégique pour l'analyse.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement Technique : Architecture et Normes

- Gestion Centralisée et Architecture de Contrôleur

- Réseau Maillé vs. Câblage Structuré

- Cadres de Sécurité et Conformité

- Guide d'Implémentation : Déploiement Étape par Étape

- Phase 1 : Études de Site Prédictives et Actives

- Phase 2 : Planification de la Capacité plutôt que de la Couverture

- Phase 3 : Infrastructure de commutation et d'alimentation par Ethernet (PoE)

- Phase 4 : Architecture SSID et conception VLAN

- Phase 5 : Validation post-déploiement

- Bonnes pratiques pour les domaines multi-sites

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

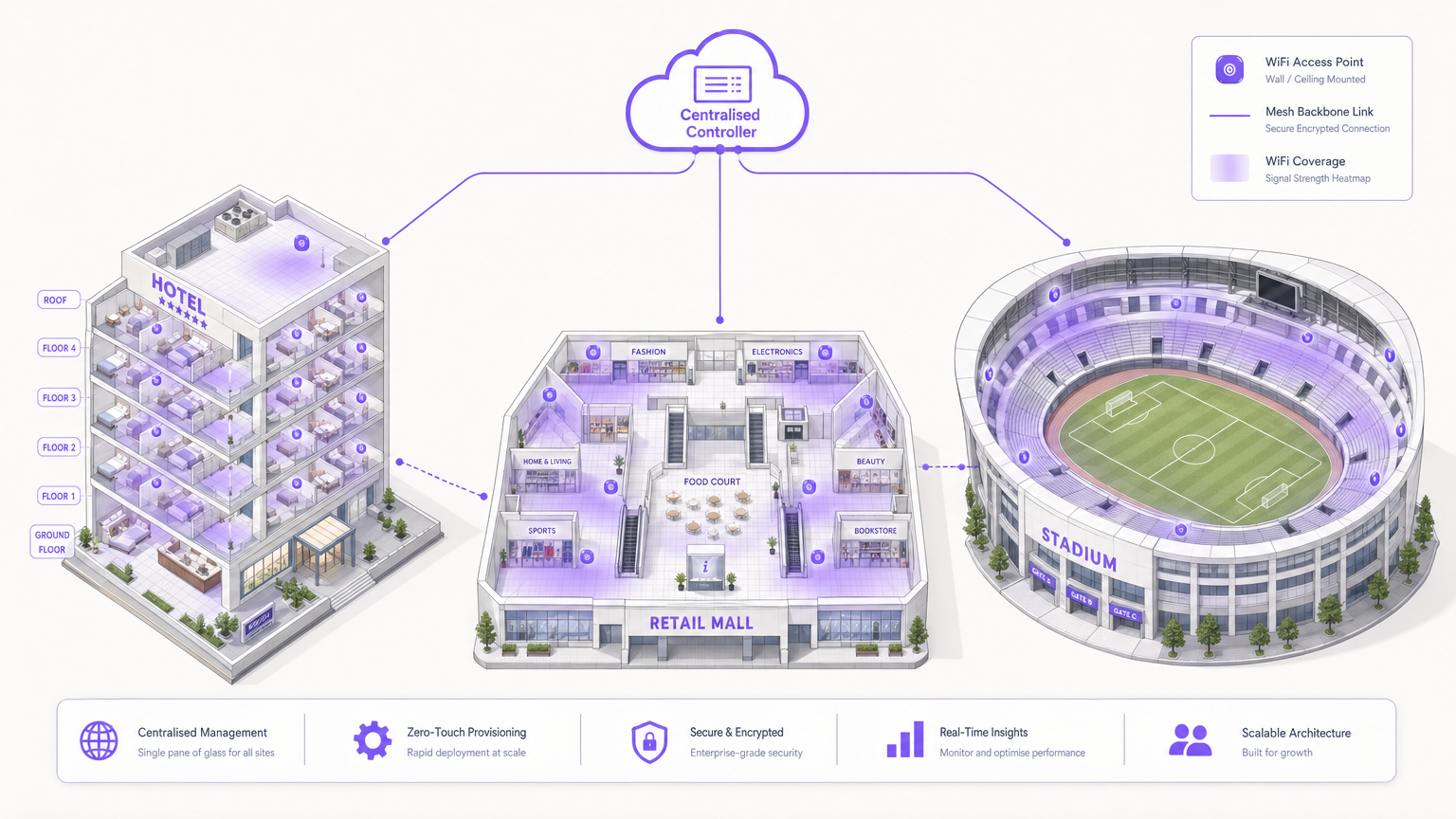

Le déploiement de réseaux sans fil sur une grande zone ou un domaine multi-sites exige un changement fondamental, passant des réseaux ad-hoc traditionnels à une architecture structurée et centralisée. Pour les responsables informatiques, les architectes réseau et les directeurs des opérations de site, le défi n'est pas simplement de fournir une couverture de signal, mais de livrer une infrastructure évolutive, sécurisée et gérable qui prend en charge une densité client élevée et une itinérance transparente. Ce guide fournit des méthodologies exploitables et neutres vis-à-vis des fournisseurs pour l'architecture de déploiements WiFi de niveau entreprise. Nous examinons le rôle critique des contrôleurs centralisés, des topologies maillées et des cadres de sécurité robustes comme IEEE 802.1X. En mettant en œuvre ces stratégies, les organisations peuvent atténuer les risques de déploiement, assurer la conformité avec des normes telles que PCI DSS et GDPR, et tirer parti de leur infrastructure réseau comme un atout stratégique pour l'analyse et l'intelligence opérationnelle.

Approfondissement Technique : Architecture et Normes

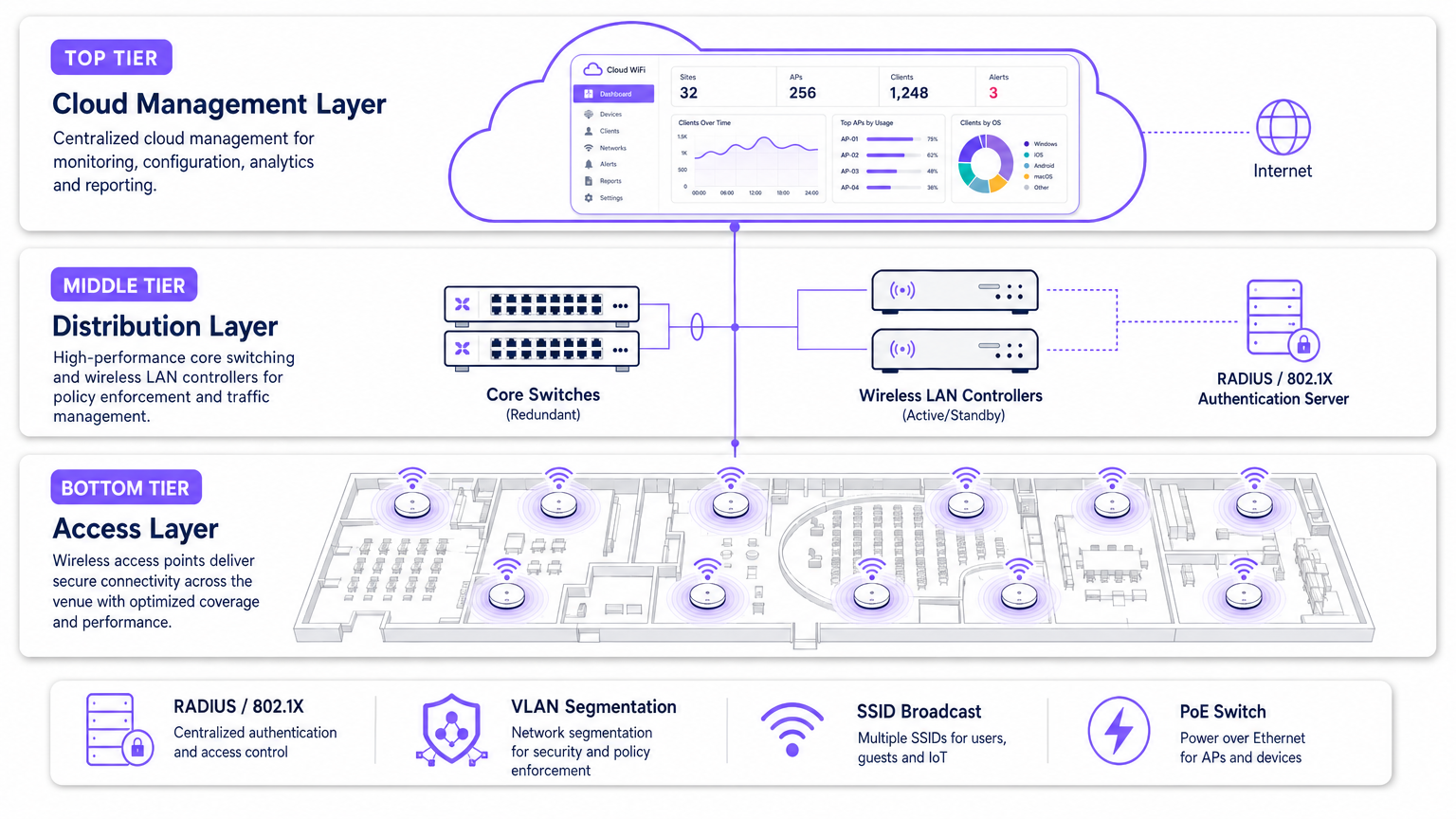

Lors de la conception d'un réseau sans fil à grande échelle, l'architecture doit prendre en charge à la fois les demandes de débit actuelles et l'évolutivité future. Le modèle traditionnel de point d'accès (AP) autonome est totalement inadapté aux grands lieux en raison de la surcharge administrative et du manque de gestion coordonnée des ressources radio. Au lieu de cela, une architecture basée sur un contrôleur est essentielle.

Gestion Centralisée et Architecture de Contrôleur

Dans un déploiement multi-sites, un plan de gestion centralisé est non négociable. Cette architecture sépare le plan de contrôle du plan de données. Le contrôleur de réseau local sans fil (WLC) gère la gestion RF, les politiques de sécurité et l'itinérance des clients, tandis que les APs transmettent simplement le trafic. Les contrôleurs gérés dans le cloud sont devenus la norme de l'industrie pour les domaines distribués. Ils éliminent le besoin de VPN complexes pour acheminer le trafic de gestion vers un centre de données central et offrent un tableau de bord unique pour surveiller l'état des APs sur des sites mondiaux. Lors de l'intégration avec une plateforme Guest WiFi , cette architecture centralisée permet un déploiement uniforme du Captive Portal et une expérience utilisateur cohérente sur tous les sites.

Réseau Maillé vs. Câblage Structuré

Bien que le câblage structuré (Cat6a ou fibre) vers chaque AP soit la norme d'or en matière de performance, il est souvent physiquement ou économiquement impossible dans les grandes zones extérieures ou les bâtiments historiques. Dans ces scénarios, le réseau maillé sans fil est nécessaire. Les réseaux maillés utilisent une bande radio dédiée — généralement 5GHz ou 6GHz — pour le backhaul sans fil entre les APs, réduisant ainsi le besoin de prises Ethernet. Cependant, les architectes doivent tenir compte de la pénalité de saut : le débit est divisé par deux à chaque saut sans fil. Par conséquent, un nœud racine (un AP avec une liaison montante filaire) ne devrait pas prendre en charge plus de deux ou trois sauts de maillage. Pour les vastes zones extérieures, les ponts sans fil point-à-point ou point-à-multipoint fournissent un backhaul haute capacité vers des commutateurs de distribution distants.

Cadres de Sécurité et Conformité

Les déploiements d'entreprise doivent adhérer à des protocoles de sécurité stricts pour protéger les données de l'entreprise et assurer la conformité réglementaire. Le tableau suivant résume les principales couches de sécurité pour un déploiement typique de site multi-usage :

| Access Tier | Authentication Method | Standard | Primary Compliance Driver |

|---|---|---|---|

| Personnel d'entreprise | WPA3-Enterprise + 802.1X | IEEE 802.1X / RADIUS | ISO 27001, politique interne |

| Invité / Visiteur | Captive Portal + WPA3-SAE | mécanisme de consentement GDPR | GDPR, interception légale |

| Appareils IoT / PDV | WPA2-PSK on isolated VLAN | segmentation réseau PCI DSS | PCI DSS 3.2.1 |

| Opérations en coulisses | WPA3-Enterprise + 802.1X | IEEE 802.1X | politique de sécurité opérationnelle |

Pour l'accès d'entreprise, WPA3-Enterprise avec authentification 802.1X est obligatoire. Cela nécessite un serveur RADIUS pour authentifier les utilisateurs par rapport à un service d'annuaire tel qu'Active Directory, garantissant que chaque utilisateur reçoit une clé de chiffrement unique et empêchant les mouvements latéraux si un appareil est compromis. Pour l'accès invité, l'intégration d'une solution WiFi Analytics permet aux sites de comprendre le comportement des visiteurs tout en restant conforme au GDPR grâce à des mécanismes de consentement explicites au niveau du Captive Portal. La segmentation réseau utilisant des VLAN est une exigence critique pour la conformité PCI DSS dans les environnements de Détail où les terminaux de point de vente fonctionnent sur la même infrastructure physique.

Guide d'Implémentation : Déploiement Étape par Étape

Le déploiement d'un réseau sans fil à grande échelle est un projet multi-phases qui nécessite une planification rigoureuse avant de tirer un seul câble.

Phase 1 : Études de Site Prédictives et Actives

Ne jamais déployer en se basant uniquement sur des plans d'étage. Une étude prédictive utilisant un logiciel de planification RF fournit une base pour le nombre et le placement des APs, mais une étude active 'AP-on-a-stick' est cruciale pour comprendre l'atténuation réelle causée par les murs, l'inventaire, l'acier de construction et les caractéristiques architecturales. Pour les environnements complexes comme les établissements de Santé avec des équipements spécialisés et des exigences strictes en matière d'interférences, consultez des guides spécialisés tels que notre WiFi dans les Hôpitaux : Un Guide pour des Réseaux Cliniques Sécurisés .

Phase 2 : Planification de la Capacité plutôt que de la Couverture

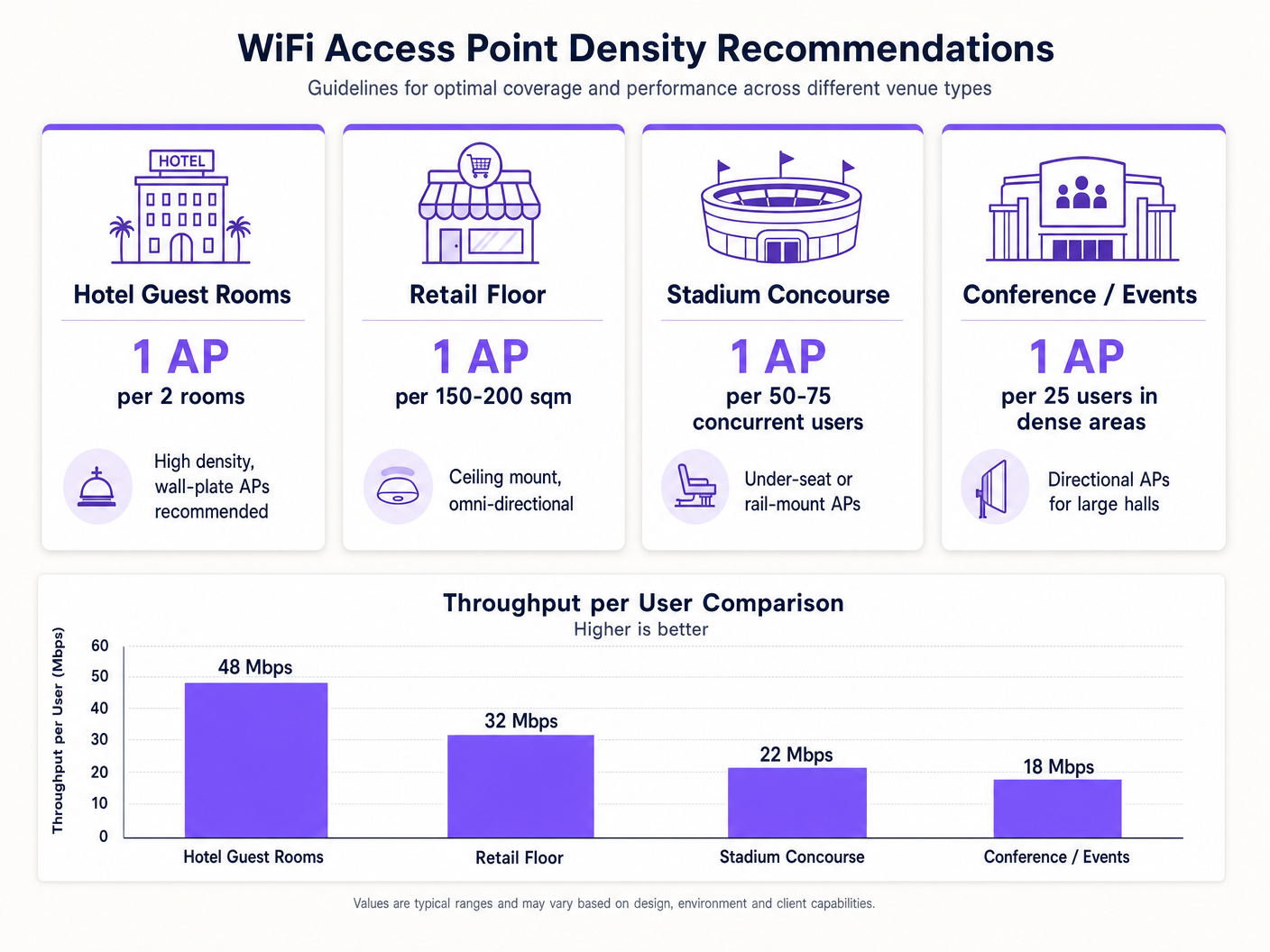

Dans les déploiements modernes, la capacité est la contrainte principale, pas la couverture. Vous devez calculer la densité client attendue et les exigences de débit agrégé avant de finaliser le placement des APs. Desconçu pour le scénario le plus défavorable — le nombre maximal d'utilisateurs simultanés, pas la moyenne.

Pour les centres de conférence, des antennes directionnelles peuvent être nécessaires pour concentrer l'énergie RF dans des blocs de sièges spécifiques, évitant ainsi les interférences de co-canal (CCI) entre les AP adjacents. Si vous gérez des contraintes de débit dans des zones denses, consultez notre guide sur Comment gérer la bande passante sur un réseau WiFi .

Phase 3 : Infrastructure de commutation et d'alimentation par Ethernet (PoE)

Les commutateurs de la couche d'accès doivent prendre en charge les exigences d'alimentation des AP modernes. Les AP Wi-Fi 6 (802.11ax) et Wi-Fi 7 (802.11be) nécessitent souvent du PoE+ (802.3at, 30W) ou du PoE++ (802.3bt, 60W). Assurez-vous que les budgets d'alimentation de vos commutateurs sont suffisants pour alimenter tous les ports simultanément — et pas seulement la puissance maximale nominale sur une charge partielle. Mettez en œuvre des alimentations redondantes pour les commutateurs de distribution centraux et envisagez une protection UPS pour les armoires réseau critiques.

Phase 4 : Architecture SSID et conception VLAN

Résistez à la tentation de créer plusieurs SSID pour différents groupes d'utilisateurs. Chaque SSID consomme du temps d'antenne avec une surcharge de gestion. Un déploiement bien conçu utilise un maximum de trois à quatre SSID par site : un pour le personnel de l'entreprise (authentifié 802.1X), un pour les invités (Captive Portal), un pour les appareils IoT et opérationnels (VLAN isolé), et éventuellement un pour la voix ou les applications à haute priorité. Mappez chaque SSID à un VLAN dédié et appliquez des politiques de pare-feu au niveau de la couche de distribution.

Phase 5 : Validation post-déploiement

Une étude post-déploiement est aussi importante que l'étude pré-déploiement. Parcourez l'ensemble du site avec un outil d'étude sans fil pour valider la couverture, mesurer les niveaux RSSI et confirmer que l'itinérance entre les AP fonctionne correctement. Vérifiez l'utilisation des canaux sur tous les AP et ajustez la puissance de transmission là où des CCI sont détectées.

Bonnes pratiques pour les domaines multi-sites

Les modèles de configuration standardisés sont l'outil le plus efficace pour gérer un domaine distribué. Définissez votre structure SSID, vos attributions VLAN, vos politiques de sécurité et vos paramètres QoS une fois dans le contrôleur cloud, puis appliquez le modèle à chaque site. Un VLAN mal configuré sur un seul port de commutateur peut entraîner la perte de connectivité de toute une branche.

La surveillance proactive est non négociable à grande échelle. S'appuyer sur les plaintes des utilisateurs est une stratégie de surveillance inacceptable pour une opération informatique professionnelle. Mettez en œuvre une surveillance basée sur SNMP ou API pour suivre la disponibilité des AP, le nombre de clients, l'utilisation des canaux et la santé des liaisons montantes. Définissez des alertes basées sur des seuils afin que votre équipe soit informée avant que les utilisateurs ne soient impactés.

L'itinérance transparente est essentielle pour les environnements nécessitant de la mobilité. Pour les pôles de Transport , les entrepôts logistiques et les grandes propriétés Hôtelières , assurez-vous que les protocoles 802.11k (Mesure des ressources radio), 802.11v (Gestion de la transition BSS) et 802.11r (Transition BSS rapide) sont activés sur le contrôleur. Ces protocoles guident collectivement les appareils clients vers l'AP optimal et permettent une réassociation rapide, évitant les coupures d'appels VoIP et les interruptions de session. Si le suivi de localisation est une priorité stratégique, envisagez d'explorer Système de positionnement intérieur : Guide UWB, BLE et WiFi .

Dépannage et atténuation des risques

Même avec une planification méticuleuse, des problèmes surviendront en production. Comprendre les modes de défaillance courants accélère la résolution et réduit le temps moyen de réparation (MTTR).

| Symptôme | Cause première | Remédiation |

|---|---|---|

| Vitesses lentes malgré un signal fort | Interférence de co-canal (CCI) | Réduire la puissance de transmission de l'AP ; auditer les attributions de canaux |

| Appareils ne s'itinérant pas vers l'AP le plus proche | Comportement de client "collant" | Activer 802.11k/v ; ajuster les débits de base minimaux |

| Utilisateurs incapables d'obtenir une adresse IP | Épuisement du pool DHCP | Réduire le temps de bail DHCP invité à 30-60 minutes |

| AP hors ligne après le redémarrage du commutateur | Budget PoE insuffisant | Auditer le budget d'alimentation du commutateur ; passer à un commutateur PoE de puissance supérieure |

| Connectivité intermittente dans les zones maillées | Congestion du backhaul sans fil | Réduire le nombre de sauts du maillage ; ajouter une liaison montante filaire au nœud intermédiaire |

| Portail invité ne se chargeant pas sur iOS | Échec de la détection du Captive Portal | S'assurer que les règles de redirection DNS et HTTP sont correctement configurées |

Atténuation des risques pour les grands déploiements : Maintenez un inventaire d'AP de rechange d'environ cinq pour cent du nombre total d'AP. Pour les sites critiques, déployez des contrôleurs de réseau local sans fil redondants dans une configuration actif/veille. Assurez-vous que votre FAI fournit un accord de niveau de service (SLA) avec une disponibilité garantie et un temps de résolution défini, et envisagez une connexion Internet secondaire pour la reprise après sinistre sur les sites clés.

ROI et impact commercial

Un réseau sans fil bien architecturé passe d'un centre de coûts à un atout stratégique. Les avantages opérationnels directs incluent une réduction des tickets de support, un temps moyen de résolution plus court pour les problèmes de connectivité, et l'élimination des déplacements coûteux grâce à l'approvisionnement sans contact et aux capacités de gestion à distance.

Les avantages commerciaux indirects sont souvent plus significatifs. En déployant une infrastructure fiable avec une plateforme d'analyse intégrée, les opérateurs de sites peuvent mesurer les schémas de fréquentation, les temps de séjour et les taux de visites répétées. Ces données éclairent directement les décisions concernant le personnel, le merchandising et les dépenses marketing. Pour les emplacements de plus petite taille au sein d'un domaine plus vaste, les principes décrits dans WiFi pour petites entreprises : Comment réussir l'installation sans dépasser le budget peuvent fournir un plan rentable pour les sites secondaires.

Le calcul du ROI pour un déploiement à grande échelle devrait inclure les composants suivants :

| Composant du ROI | Approche de mesure |

|---|---|

| Réduction des tickets de support | Comparer le volume de tickets avant et après le déploiement |

| Élimination des déplacements | Compter les résolutions à distanons vs. visites sur site |

| Valeur de la capture de données des invités | Taux d'enrichissement du CRM à partir des inscriptions au Captive Portal |

| Valeur de l'analyse opérationnelle | Décisions de revenus basées sur les données de fréquentation et de temps de présence |

| Réduction du risque de conformité | Coût évité des pénalités de non-conformité au GDPR ou PCI DSS |

En fin de compte, l'analyse de rentabilisation pour l'investissement dans une infrastructure WiFi de qualité entreprise est la plus solide lorsque le réseau est traité comme une plateforme de données, et non pas simplement comme un utilitaire de connectivité. Les organisations qui tirent le plus de valeur de leurs déploiements sans fil sont celles qui intègrent leur réseau à leurs systèmes CRM, de fidélisation et opérationnels dès le premier jour.

Termes clés et définitions

Wireless LAN Controller (WLC)

A centralised device or cloud service that manages configuration, security policies, RF settings, and client roaming for multiple access points from a single management interface.

Essential for multi-site estates to provide a single point of management and coordinate radio resource management across all venues.

Co-Channel Interference (CCI)

Performance degradation that occurs when multiple access points operate on the same frequency channel and can detect each other's transmissions, forcing them to share airtime and reducing effective throughput.

The primary cause of slow WiFi in dense deployments despite strong signal strength; mitigated by careful channel planning and transmit power reduction.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism for devices attempting to connect to a LAN or WLAN, typically using a RADIUS server and EAP.

The mandatory authentication standard for corporate wireless networks in enterprise deployments, ensuring only authorised users and devices can access internal resources.

Captive Portal

A web page that a user of a public-access network is required to interact with before internet access is granted, typically used to enforce terms of service and collect user consent.

Used to enforce GDPR-compliant data collection on guest networks and integrate with analytics platforms for visitor intelligence.

Power over Ethernet (PoE)

A technology that delivers electrical power over twisted-pair Ethernet cabling to powered devices such as wireless access points, eliminating the need for separate power supplies.

Critical infrastructure consideration for AP deployments; Wi-Fi 6/7 APs typically require PoE+ (802.3at, 30W) or PoE++ (802.3bt, 60W), requiring careful switch power budget planning.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups devices from different physical network segments, enabling traffic isolation and policy enforcement without requiring separate physical infrastructure.

Used to segment guest, corporate, and IoT traffic on shared physical infrastructure; a mandatory requirement for PCI DSS compliance in retail and hospitality environments.

Zero-Touch Provisioning

A deployment method where network devices automatically download their configuration from a central cloud controller upon connecting to the internet, requiring no manual on-site configuration.

Drastically reduces deployment time and costs for multi-site rollouts, enabling IT teams to manage hundreds of locations without on-site technical staff.

RSSI (Received Signal Strength Indicator)

A measurement of the power level of a received radio signal, typically expressed in dBm (decibels relative to one milliwatt), where values closer to 0 indicate a stronger signal.

Used during site surveys to validate coverage and determine AP placement; a minimum RSSI of -67 dBm is typically required for reliable voice and video applications.

Études de cas

A 400-room luxury hotel with thick concrete walls is experiencing poor guest WiFi performance and frequent disconnects when guests move between the lobby and their rooms. The current setup uses corridor-mounted ceiling APs at 100mW transmit power.

Transition from a corridor-coverage model to an in-room microcell architecture. Deploy low-power wall-plate APs in every room or every second room depending on measured attenuation. Configure the wireless LAN controller to aggressively manage transmit power — typically 5-10mW per radio — to prevent APs from interfering with adjacent rooms. Enable 802.11k, 802.11v, and 802.11r to facilitate seamless roaming as guests move through the property. Implement strict VLAN segmentation to isolate guest traffic from the hotel's property management system. Integrate with Purple's Guest WiFi platform to deliver a consistent branded captive portal experience and capture first-party guest data for loyalty programmes.

A national retail chain needs to deploy WiFi across 500 branch locations to support staff inventory scanners, digital signage, and a new customer loyalty app. They have no dedicated IT staff at the branches and a limited central IT team.

Implement a cloud-managed network architecture with zero-touch provisioning. Pre-configure AP and switch templates in the cloud dashboard before shipping hardware to branches. Utilise zero-touch provisioning so store managers simply connect the devices to the internet connection to download their configuration automatically. Deploy a minimum of three SSIDs: one for staff devices on a corporate VLAN with 802.1X authentication, one for POS and IoT devices on a fully isolated VLAN compliant with PCI DSS requirements, and one for customers via a captive portal integrated with Purple's Guest WiFi platform. Set DHCP lease times to 30 minutes on the guest SSID to handle high device turnover.

Analyse de scénario

Q1. You are designing the network for a new 50,000 sq ft distribution warehouse. The environment is highly dynamic with metal racking that changes position regularly. The operations team requires WiFi for handheld scanners and a new autonomous vehicle fleet. Which survey approach is most appropriate, and what antenna type would you specify for the APs?

💡 Astuce :Consider how metal surfaces impact RF propagation, and how the autonomous vehicles' movement patterns affect roaming requirements.

Afficher l'approche recommandée

A predictive survey alone is insufficient due to the dynamic and highly reflective nature of metal racking. An active site survey using the exact AP models planned for deployment is required to measure real-world attenuation and multipath interference. For the AP antennas, directional or downtilt antennas are preferable to omni-directional units to focus energy along the racking aisles and reduce inter-aisle interference. For the autonomous vehicles, 802.11k/v/r must be enabled to ensure seamless roaming without session drops as vehicles traverse the warehouse floor.

Q2. A retail client wants to deploy guest WiFi across 200 stores. They want to ensure that if a local access switch fails, the store's point-of-sale (POS) system remains isolated from the guest network. They also need to capture customer email addresses at login for their loyalty programme. How should the network be architected?

💡 Astuce :Think about logical traffic separation and the compliance requirements for POS systems under PCI DSS.

Afficher l'approche recommandée

The network must utilise strict VLAN segmentation with a minimum of two VLANs: one for POS and corporate devices, one for guests. Guest traffic should be firewalled off from the POS VLAN at the distribution layer, not just at the access layer. Client isolation must be enabled on the guest SSID to prevent guest devices communicating with each other. For customer data capture, a captive portal integrated with a platform such as Purple's Guest WiFi solution provides GDPR-compliant email capture with explicit consent, feeding directly into the loyalty CRM.

Q3. During post-deployment validation in a dense conference centre, users report slow speeds during a 500-person event. The controller dashboard shows high channel utilisation on 2.4GHz but low utilisation on 5GHz. What are the two most impactful remediation steps?

💡 Astuce :Consider both the device behaviour and the AP configuration options available to the network administrator.

Afficher l'approche recommandée

First, enable Band Steering on the wireless controller to actively encourage dual-band capable clients to associate on the 5GHz band, which has significantly more non-overlapping channels and lower utilisation. Second, review and reduce the transmit power of the 2.4GHz radios — or selectively disable 2.4GHz on some APs — to shrink the interference radius and reduce Co-Channel Interference. In extreme density scenarios, disabling 2.4GHz entirely on alternating APs is a valid strategy, as virtually all modern devices support 5GHz.