Extreme Networks and Purple WiFi: ExtremeCloud IQ एकीकरण

यह तकनीकी संदर्भ मार्गदर्शिका Extreme Networks के ExtremeCloud IQ प्लेटफॉर्म के साथ Purple WiFi को एकीकृत करने के लिए एक व्यापक खाका प्रदान करती है। यह वास्तुशिल्प प्रवाह, Captive Portal पुनर्निर्देशन और RADIUS प्रमाणीकरण के लिए कॉन्फ़िगरेशन चरणों, और उद्यम वातावरण में सुरक्षित, डेटा-समृद्ध अतिथि पहुँच प्राप्त करने के लिए सर्वोत्तम प्रथाओं का विवरण देती है।

🎧 इस गाइड को सुनें

ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण

- वास्तुशिल्प अवलोकन

- RADIUS प्रमाणीकरण प्रवाह

- हार्डवेयर संगतता

- कार्यान्वयन मार्गदर्शिका

- चरण 1: SSID और Captive Portal कॉन्फ़िगरेशन

- चरण 2: AAA और RADIUS सर्वर सेटअप

- चरण 3: गतिशील VLAN असाइनमेंट (वैकल्पिक लेकिन अनुशंसित)

- सर्वोत्तम अभ्यास

- समस्या निवारण और जोखिम न्यूनीकरण

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

Extreme Networks इंफ्रास्ट्रक्चर पर मानकीकरण करने वाले उद्यम स्थानों के लिए, एक उत्पादन-ग्रेड अतिथि WiFi समाधान तैनात करने के लिए भौतिक नेटवर्क परत और एप्लिकेशन इंटेलिजेंस परत के बीच घनिष्ठ एकीकरण की आवश्यकता होती है। यह तकनीकी संदर्भ मार्गदर्शिका ExtremeCloud IQ वातावरण के भीतर Purple WiFi की वास्तुकला, कॉन्फ़िगरेशन और परिचालन परिनियोजन का विवरण देती है। Captive Portal पुनर्निर्देशन और RADIUS प्रमाणीकरण का लाभ उठाकर, IT टीमें मानक अतिथि WiFi को एक सुरक्षित, अनुपालनशील और डेटा-समृद्ध संपत्ति में बदल सकती हैं। यह एकीकरण वास्तुशिल्प जटिलता को बढ़ाए बिना गतिशील VLAN असाइनमेंट, सटीक सत्र लेखांकन और व्यापक WiFi Analytics को सक्षम बनाता है। यह मार्गदर्शिका आतिथ्य , खुदरा , और सार्वजनिक क्षेत्र की संपत्तियों में उच्च-घनत्व वाले वातावरण का प्रबंधन करने वाले वरिष्ठ IT पेशेवरों के लिए कार्रवाई योग्य परिनियोजन रणनीतियाँ प्रदान करती है।

एकीकरण वास्तुकला और कार्यान्वयन सर्वोत्तम प्रथाओं के व्यापक अवलोकन के लिए नीचे हमारे सलाहकार ब्रीफिंग पॉडकास्ट को सुनें।

तकनीकी गहन-विश्लेषण

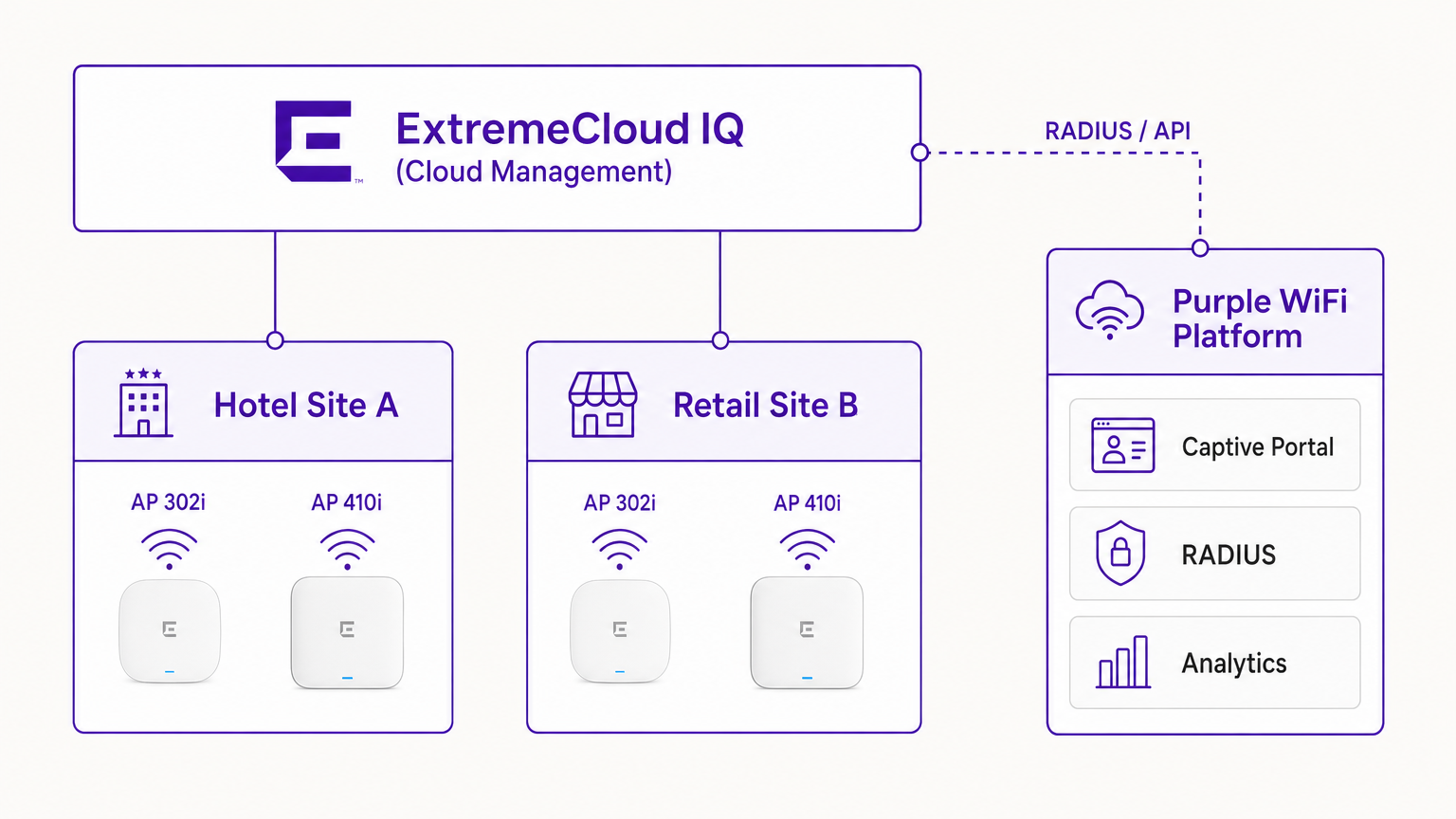

वास्तुशिल्प अवलोकन

ExtremeCloud IQ और Purple WiFi प्लेटफॉर्म के बीच एकीकरण उद्योग-मानक प्रोटोकॉल पर निर्भर करता है, मुख्य रूप से HTTP/HTTPS पुनर्निर्देशन और RADIUS (रिमोट ऑथेंटिकेशन डायल-इन यूजर सर्विस)। यह वास्तुकला सुनिश्चित करती है कि Extreme Networks एक्सेस पॉइंट (APs) RF वातावरण और डेटा प्लेन का प्रबंधन करते हैं, जबकि Purple पहचान प्रबंधन, नीति प्रवर्तन और डेटा कैप्चर को संभालता है।

एक विशिष्ट परिनियोजन में, ExtremeCloud IQ कंट्रोलर (या क्लाउड प्रबंधन के तहत स्वायत्त रूप से संचालित AP) को एक खुले या WPA3-SAE SSID के साथ कॉन्फ़िगर किया जाता है। जब कोई अतिथि डिवाइस जुड़ता है, तो AP डिवाइस को पूर्व-प्रमाणीकरण स्थिति में रखता है। AP प्रारंभिक HTTP अनुरोधों को रोकता है और क्लाइंट को Purple Captive Portal URL पर पुनर्निर्देशित करता है।

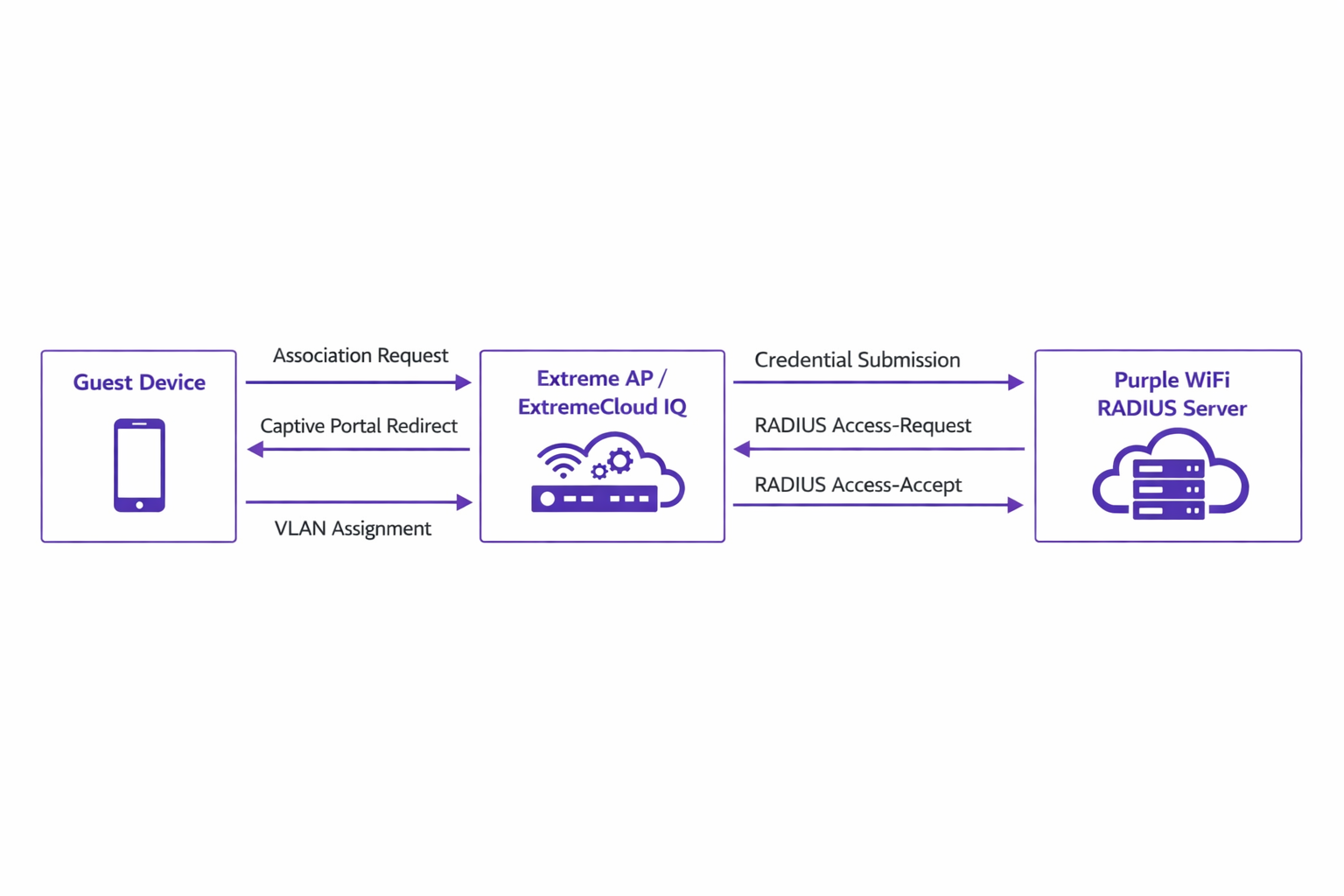

RADIUS प्रमाणीकरण प्रवाह

सुरक्षा और नीति प्रवर्तन का मूल RADIUS एक्सचेंज है।

- जुड़ाव: अतिथि डिवाइस Extreme AP से जुड़ता है।

- पुनर्निर्देशन: AP डिवाइस के ब्राउज़र को Purple पोर्टल पर पुनर्निर्देशित करता है।

- प्रमाणीकरण: उपयोगकर्ता Purple प्लेटफॉर्म पर प्रमाणीकरण प्रवाह (जैसे, सोशल लॉगिन, फॉर्म सबमिशन) पूरा करता है।

- RADIUS एक्सेस-रिक्वेस्ट: Purple का बैकएंड RADIUS के माध्यम से Extreme AP के साथ संचार करता है।

- RADIUS एक्सेस-एक्सेप्ट: Purple एक एक्सेस-एक्सेप्ट संदेश भेजता है, जिसमें अक्सर VLAN असाइनमेंट के लिए

Tunnel-Private-Group-IDजैसे विशिष्ट गुण शामिल होते हैं। - प्राधिकरण: AP क्लाइंट को प्रमाणित स्थिति में ले जाता है, निर्दिष्ट VLAN और QoS नीतियों को लागू करता है।

यह प्रवाह नेटवर्क सुरक्षा बनाए रखने और IEEE 802.1X जैसे मानकों के साथ संरेखित करने के लिए महत्वपूर्ण है, जो वायरलेस अतिथि वातावरण के लिए अनुकूलित पोर्ट-आधारित एक्सेस कंट्रोल प्रदान करता है।

हार्डवेयर संगतता

एकीकरण ExtremeCloud IQ द्वारा प्रबंधित Extreme Networks पोर्टफोलियो में पूरी तरह से समर्थित है। इसमें होटल के कमरों के लिए आदर्श लागत प्रभावी 302 श्रृंखला (जैसे, AP302W), सम्मेलन केंद्रों के लिए उपयुक्त उच्च-घनत्व 410 और 460 श्रृंखला, और अधिकतम स्पेक्ट्रम दक्षता के लिए Wi-Fi 6E का समर्थन करने वाले नवीनतम 630 श्रृंखला APs शामिल हैं। इसके अलावा, ऑन-प्रिमाइसेस ExtremeXOS स्विच का उपयोग करने वाले स्थान CLI या लेगेसी प्रबंधन इंटरफेस के माध्यम से RADIUS सर्वर प्रोफाइल और Captive Portal पुनर्निर्देशन को कॉन्फ़िगर करके समान परिणाम प्राप्त कर सकते हैं।

कार्यान्वयन मार्गदर्शिका

ExtremeCloud IQ के भीतर Purple को तैनात करने के लिए नेटवर्क नीतियों और AAA सेटिंग्स के सटीक कॉन्फ़िगरेशन की आवश्यकता होती है।

चरण 1: SSID और Captive Portal कॉन्फ़िगरेशन

ExtremeCloud IQ में नेटवर्क नीति पर नेविगेट करें और अतिथि पहुँच के लिए एक नया SSID बनाएँ। Captive Portal सेटिंग्स के तहत, 'External Captive Portal' चुनें और अपने Purple डैशबोर्ड द्वारा प्रदान किया गया विशिष्ट URL इनपुट करें।

Walled Garden को सही ढंग से कॉन्फ़िगर करना महत्वपूर्ण है। Walled Garden पूर्व-प्रमाणित उपकरणों को Captive Portal लोड करने के लिए आवश्यक डोमेन तक पहुँचने की अनुमति देता है। आपको सभी Purple पोर्टल डोमेन, संबंधित कंटेंट डिलीवरी नेटवर्क (CDNs), और किसी भी तृतीय-पक्ष प्रमाणीकरण प्रदाताओं (जैसे, Facebook, Google) को श्वेतसूची में डालना होगा जिन्हें आप समर्थन देना चाहते हैं। Walled Garden को सही ढंग से कॉन्फ़िगर करने में विफलता के परिणामस्वरूप पोर्टल लोड होने में विफल रहेगा।

चरण 2: AAA और RADIUS सर्वर सेटअप

SSID कॉन्फ़िगरेशन के भीतर, AAA (प्रमाणीकरण, प्राधिकरण और लेखांकन) सेटिंग्स पर नेविगेट करें। Purple के RADIUS सर्वर को प्राथमिक और द्वितीयक प्रमाणीकरण सर्वर के रूप में जोड़ें।

- प्रमाणीकरण पोर्ट: UDP 1812

- लेखांकन पोर्ट: UDP 1813

सुनिश्चित करें कि साझा रहस्य Purple पोर्टल में कॉन्फ़िगर किए गए से बिल्कुल मेल खाता है। RADIUS लेखांकन की उपेक्षा न करें। लेखांकन पैकेट Purple को सत्र डेटा प्रदान करते हैं, जिसमें कनेक्शन अवधि और डेटा ट्रांसफर वॉल्यूम शामिल हैं, जो सटीक एनालिटिक्स उत्पन्न करने और अनुपालन रिकॉर्ड बनाए रखने के लिए मौलिक हैं।

चरण 3: गतिशील VLAN असाइनमेंट (वैकल्पिक लेकिन अनुशंसित)

बढ़ी हुई सुरक्षा और नेटवर्क सेगमेंटेशन के लिए, ExtremeCloud IQ को VLAN असाइनमेंट के लिए RADIUS गुणों को स्वीकार करने के लिए कॉन्फ़िगर करें। जब Purple एक्सेस-एक्सेप्ट संदेश भेजता है, तो इसमें Tunnel-Private-Group-ID गुण शामिल हो सकता है। उदाtremeCloud IQ इसे पढ़ेगा और क्लाइंट डिवाइस को संबंधित VLAN पर रखेगा। यह डायनामिक सेगमेंटेशन की अनुमति देता है—उदाहरण के लिए, सामान्य मेहमानों को लॉयल्टी सदस्यों या IoT डिवाइस से अलग करना, जो मजबूत इंटरनेट ऑफ थिंग्स आर्किटेक्चर: एक संपूर्ण मार्गदर्शिका सिद्धांतों के अनुरूप है।

सर्वोत्तम अभ्यास

- प्रमाणपत्र प्रबंधन: सुनिश्चित करें कि आपका नेटवर्क Purple captive portal के लिए निर्धारित ट्रैफ़िक पर SSL निरीक्षण न करे। आधुनिक मोबाइल ऑपरेटिंग सिस्टम (विशेषकर iOS) सख्त प्रमाणपत्र सत्यापन लागू करते हैं; बाधित ट्रैफ़िक सुरक्षा चेतावनियाँ ट्रिगर करेगा और captive portal प्रवाह को बाधित करेगा।

- वॉल्ड गार्डन रखरखाव: वॉल्ड गार्डन प्रविष्टियों की नियमित रूप से समीक्षा और अद्यतन करें। तृतीय-पक्ष प्रमाणीकरण प्रदाता अक्सर अपनी IP रेंज और CDN एंडपॉइंट्स को अपडेट करते हैं।

- प्रोफ़ाइल-आधारित प्रमाणीकरण: लौटने वाले आगंतुकों की पहुँच को सुव्यवस्थित करने के लिए Purple के प्रोफ़ाइल-आधारित प्रमाणीकरण का लाभ उठाएँ, सुरक्षा बनाए रखते हुए उपयोगकर्ता अनुभव को बेहतर बनाएँ।

- सामग्री रणनीति: captive portal डिज़ाइन करते समय, मैसेजिंग को अनुकूलित करने के लिए आधुनिक उपकरणों का लाभ उठाने पर विचार करें। रूपांतरण दरों में सुधार के लिए रणनीतियों के लिए Generative AI for Captive Portal Copy and Creative देखें।

समस्या निवारण और जोखिम न्यूनीकरण

ExtremeCloud IQ को Purple के साथ एकीकृत करते समय, सबसे आम विफलताएँ प्रारंभिक कॉन्फ़िगरेशन चरण के दौरान होती हैं।

लक्षण: Captive Portal लोड नहीं होता है

- कारण: गलत वॉल्ड गार्डन कॉन्फ़िगरेशन या पूर्व-प्रमाणीकरण स्थिति में DNS रिज़ॉल्यूशन विफलताएँ।

- शमन: सत्यापित करें कि क्लाइंट डिवाइस DHCP के माध्यम से एक वैध IP पता और DNS सर्वर प्राप्त करता है। पुष्टि करें कि सभी आवश्यक Purple डोमेन और CDN एंडपॉइंट्स को वॉल्ड गार्डन नीति में स्पष्ट रूप से अनुमति दी गई है।

लक्षण: प्रमाणीकरण विफल रहता है (क्लाइंट अप्रमाणित रहता है)

- कारण: RADIUS साझा रहस्य बेमेल या Extreme AP और Purple के RADIUS सर्वर के बीच नेटवर्क पहुँच संबंधी समस्याएँ।

- शमन: ExtremeCloud IQ और Purple डैशबोर्ड दोनों में साझा रहस्य को सत्यापित करें। सुनिश्चित करें कि पोर्ट 1812 और 1813 पर आउटबाउंड UDP ट्रैफ़िक को कॉर्पोरेट फ़ायरवॉल के माध्यम से अनुमति दी गई है।

लक्षण: एनालिटिक्स डैशबोर्ड कोई सत्र डेटा नहीं दिखाते हैं

- कारण: RADIUS अकाउंटिंग सक्षम नहीं है या गलत तरीके से कॉन्फ़िगर किया गया है।

- शमन: पुष्टि करें कि अकाउंटिंग पोर्ट (UDP 1813) AAA प्रोफ़ाइल में कॉन्फ़िगर किया गया है और AP सफलतापूर्वक अकाउंटिंग-रिक्वेस्ट पैकेट प्रसारित कर रहा है।

ROI और व्यावसायिक प्रभाव

Extreme Networks इन्फ्रास्ट्रक्चर पर Purple WiFi को लागू करना अतिथि पहुँच को एक मूलभूत उपयोगिता से एक रणनीतिक व्यावसायिक संपत्ति में बदल देता है।

रिटेल वातावरण के लिए, यह एकीकरण फ़ुटफॉल, ठहरने के समय और रूपांतरण दरों में विस्तृत जानकारी प्रदान करता है, जो ई-कॉमर्स एनालिटिक्स के समान है। हॉस्पिटैलिटी में, डायनामिक VLAN असाइनमेंट सुरक्षित सेगमेंटेशन सुनिश्चित करता है, जबकि प्रोफ़ाइल-आधारित प्रमाणीकरण लौटने वाले मेहमानों के लिए एक सहज अनुभव प्रदान करता है, जो सीधे संतुष्टि स्कोर को प्रभावित करता है।

इसके अलावा, मजबूत डेटा कैप्चर तंत्र पहुँच बिंदु पर उपयोगकर्ता की सहमति को सुरक्षित रूप से लॉग करके डेटा सुरक्षा नियमों (जैसे GDPR) का अनुपालन सुनिश्चित करते हैं। इस आर्किटेक्चर पर मानकीकरण करके, संगठन लक्षित मार्केटिंग अभियानों, परिचालन दक्षता और कम सुरक्षा जोखिमों के माध्यम से निवेश पर त्वरित प्रतिफल प्राप्त कर सकते हैं।

मुख्य शब्द और परिभाषाएं

ExtremeCloud IQ

Extreme Networks' cloud-driven network management platform that provides centralized visibility, control, and analytics for wired and wireless infrastructure.

Used by IT teams to manage the AP configuration, including the SSID, AAA policies, and captive portal redirect settings.

Captive Portal Redirect

A network technique where HTTP/HTTPS traffic from an unauthenticated client is intercepted and forced to a specific web page (the splash page) for authentication.

The primary mechanism used to present the Purple branded login experience to the guest device.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The backend communication channel between the Extreme AP and the Purple platform to verify credentials and enforce policies.

Walled Garden

A limited environment that controls the user's access to web content and services before they have fully authenticated to the network.

Crucial for allowing client devices to reach the Purple portal servers, CDNs, and social login providers during the pre-authentication phase.

Dynamic VLAN Assignment

The process of assigning a network client to a specific Virtual LAN based on their identity or profile, rather than the physical port or SSID they connected to.

Enables IT to segment traffic (e.g., separating standard guests from VIPs) using a single SSID, driven by RADIUS attributes from Purple.

RADIUS Accounting

The component of the RADIUS protocol that tracks network resource consumption, such as session duration and data transferred.

Essential for populating the Purple analytics dashboard with accurate user session data.

WPA3-SAE

Wi-Fi Protected Access 3 - Simultaneous Authentication of Equals. The latest wireless security standard providing robust protection even on open networks.

Supported by modern Extreme APs to provide encrypted guest access while still allowing captive portal redirection.

Tunnel-Private-Group-ID

A specific RADIUS attribute (Attribute 81) used to specify the VLAN ID that should be assigned to an authenticated user.

The specific technical parameter Purple sends back to ExtremeCloud IQ to trigger dynamic VLAN assignment.

केस स्टडीज

A 400-room hotel deploying Extreme AP410i units needs to provide tiered WiFi access: standard guests receive 5 Mbps bandwidth on VLAN 100, while loyalty members receive 20 Mbps on VLAN 101. How is this achieved using ExtremeCloud IQ and Purple?

- Configure a single open guest SSID in ExtremeCloud IQ with captive portal redirection pointing to Purple.

- In the Purple dashboard, create two user profiles: 'Standard Guest' and 'Loyalty Member', assigning the corresponding bandwidth limits and RADIUS return attributes (Tunnel-Private-Group-ID = 100 and 101, respectively).

- In ExtremeCloud IQ, enable dynamic VLAN assignment within the SSID's AAA policy to accept RADIUS attributes.

- When a user authenticates, Purple verifies their loyalty status, applies the bandwidth policy, and sends the VLAN attribute in the RADIUS Access-Accept message, dynamically segmenting the traffic.

A large retail chain is rolling out ExtremeCloud IQ across 50 locations. They require consistent guest analytics but are experiencing issues where returning users are not being tracked accurately across different stores.

- Ensure all 50 locations are configured under a unified venue hierarchy within the Purple platform.

- Verify that RADIUS Accounting (UDP 1813) is explicitly configured and permitted through the firewall at every site.

- Implement Purple's profile-based authentication to recognize returning devices via their MAC address across the entire estate, ensuring seamless roaming and accurate cross-venue analytics.

परिदृश्य विश्लेषण

Q1. You have configured the captive portal redirect in ExtremeCloud IQ, but when users connect, their devices show a connection timeout instead of the Purple splash page. What is the most likely configuration error?

💡 संकेत:Consider what network access is permitted before the user is fully authenticated.

अनुशंसित दृष्टिकोण दिखाएं

The walled garden is misconfigured or too restrictive. The AP is blocking the HTTP/HTTPS traffic required to reach the Purple portal domains and associated CDNs. You must verify and update the walled garden whitelist in the ExtremeCloud IQ policy.

Q2. A venue requires standard guests to be placed on VLAN 20 and staff devices on VLAN 30 using a single SSID. How do you configure ExtremeCloud IQ to support this requirement?

💡 संकेत:Look at the AAA policy settings related to RADIUS responses.

अनुशंसित दृष्टिकोण दिखाएं

Enable dynamic VLAN assignment in the AAA policy within ExtremeCloud IQ. Configure the Purple platform to return the 'Tunnel-Private-Group-ID' RADIUS attribute with the value '20' for standard guests and '30' for staff profiles upon successful authentication.

Q3. Users are successfully authenticating and accessing the internet, but the Purple analytics dashboard shows zero data for session duration and data usage. What step was missed during deployment?

💡 संकेत:Which protocol component tracks resource consumption?

अनुशंसित दृष्टिकोण दिखाएं

RADIUS Accounting has not been configured. You must configure the AAA profile in ExtremeCloud IQ to send accounting packets to Purple's RADIUS server on UDP port 1813.