Come Costruire una Strategia di Customer Experience

Questa guida di riferimento tecnico fornisce un framework pratico per i leader IT, gli architetti di rete e i direttori delle operazioni di sede su come costruire una strategia di customer experience basata sui dati. Copre l'intera architettura, dall'autenticazione guest WiFi e la progettazione del captive portal all'analisi spaziale, all'integrazione CRM e al ROI misurabile, con scenari di implementazione concreti tratti da ambienti ospedalieri, di vendita al dettaglio e del settore pubblico. La piattaforma guest WiFi e di analisi di Purple è presentata in tutto il documento come lo strato infrastrutturale abilitante.

🎧 Ascolta questa guida

Visualizza trascrizione

- Sintesi Esecutiva

- Approfondimento Tecnico: Architettare la Fondazione Dati della CX

- Meccanismi di Autenticazione e Acquisizione Dati

- Analisi della Posizione e Tracciamento Comportamentale

- Guida all'Implementazione: Distribuzione della Strategia

- Fase 1: Valutazione dell'Infrastruttura e Progettazione RF

- Fase 2: Configurazione del Captive Portal e Integrazione CRM

- Fase 3: Baseline Analitica e Segmentazione del Pubblico

- Fase 4: Attivazione e Personalizzazione

- Migliori Pratiche per le Implementazioni Aziendali

- Risoluzione dei Problemi e Mitigazione del Rischio

- ROI e Impatto Commerciale

Sintesi Esecutiva

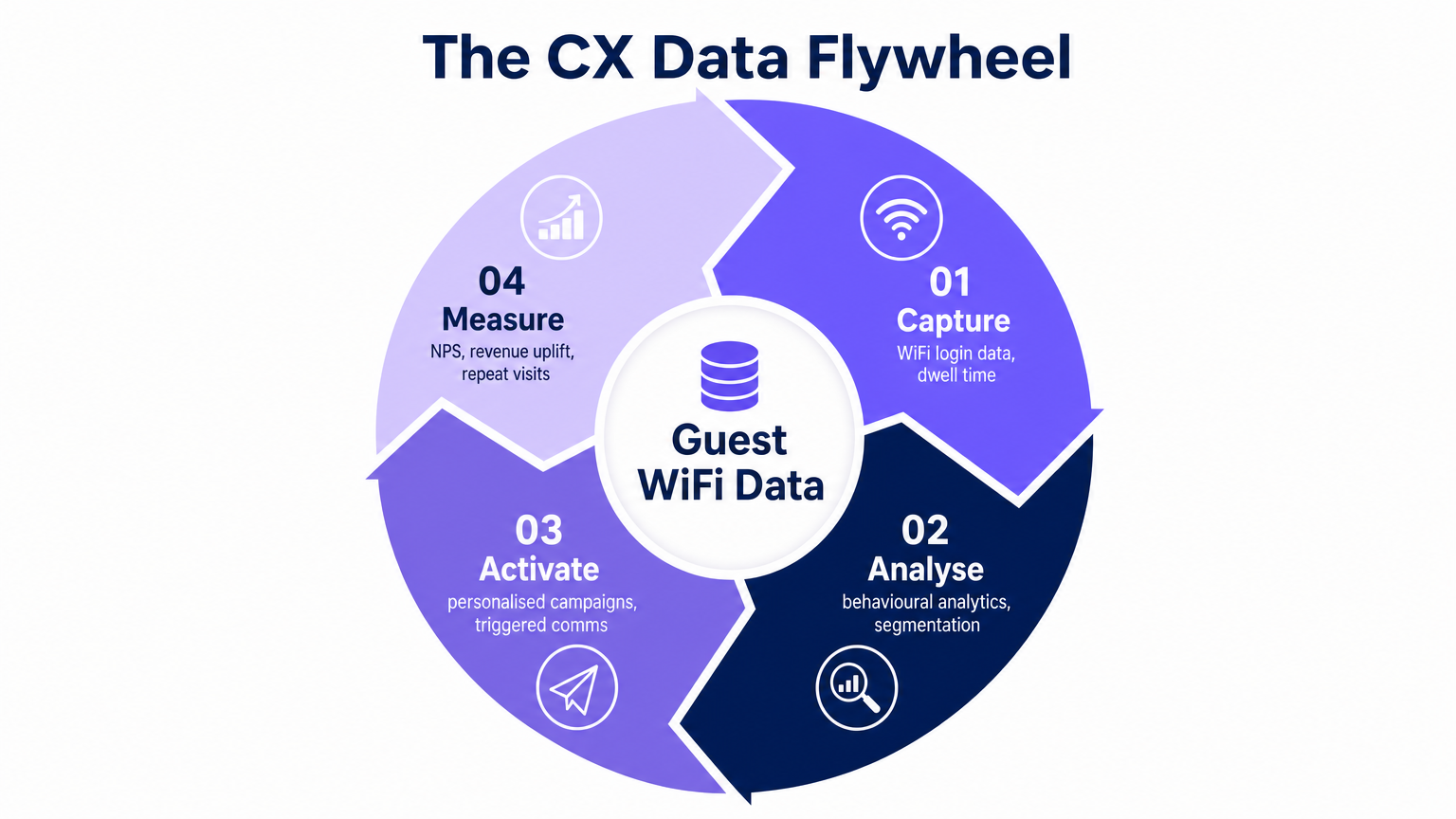

Per i leader IT aziendali e i direttori delle operazioni di sede, la costruzione di una strategia di customer experience (CX) non è più esclusivamente di competenza del marketing. Poiché le sedi fisiche — dalle catene di vendita al dettaglio agli stadi su larga scala — diventano sempre più digitalizzate, l'infrastruttura di rete sottostante è il motore primario per l'acquisizione dei dati dei clienti. Questa guida descrive come architettare una strategia CX che sfrutti l'infrastruttura wireless esistente per acquisire informazioni utili, automatizzare l'engagement e fornire un ritorno sull'investimento misurabile.

Implementando una robusta Guest WiFi soluzione, le organizzazioni possono trasformare un centro di costo operativo in un asset strategico. Una strategia CX di successo si basa su una raccolta dati senza interruzioni, una rigorosa conformità (inclusi GDPR e PCI DSS) e l'integrazione con le piattaforme CRM e di automazione del marketing esistenti. Questo documento fornisce un framework tecnico, neutrale rispetto al fornitore, per la progettazione, l'implementazione e la scalabilità di un'architettura di customer experience basata sui dati in ambienti Hospitality , Retail , Healthcare e Transport .

Approfondimento Tecnico: Architettare la Fondazione Dati della CX

La base di qualsiasi moderna strategia CX in una sede fisica è la capacità di identificare e tracciare in modo affidabile gli utenti durante il loro ciclo di visita. Ciò richiede un'architettura di rete robusta in grado di gestire un elevato numero di dispositivi concorrenti, instradando senza interruzioni il traffico di autenticazione a un captive portal o a un provider di identità.

Meccanismi di Autenticazione e Acquisizione Dati

Quando un utente si associa al guest SSID, l'access point (AP) o il controller LAN wireless (WLC) intercetta la richiesta HTTP/HTTPS e la reindirizza a un captive portal. Questo portal funge da punto primario di acquisizione dati — la soglia digitale tra visitatore anonimo e cliente identificato.

I modelli di deployment standard utilizzano RADIUS (Remote Authentication Dial-In User Service) per l'autenticazione, l'autorizzazione e la contabilità (AAA). Quando si integra con piattaforme come WiFi Analytics di Purple, il captive portal richiede attributi utente specifici — indirizzo email, dati demografici o token di social login — prima di concedere l'accesso alla rete tramite un messaggio RADIUS Access-Accept. I dati vengono contemporaneamente scritti nel database clienti della piattaforma di analisi e, tramite webhook API, al CRM collegato.

Per deployment avanzati, tecnologie come Passpoint (Hotspot 2.0) e OpenRoaming consentono un onboarding sicuro e senza interruzioni utilizzando la crittografia IEEE 802.1X e WPA3 Enterprise. Purple agisce come provider di identità gratuito per OpenRoaming sotto la licenza Connect, consentendo l'autenticazione automatica senza interazioni ripetitive con il captive portal — riducendo significativamente l'attrito e mantenendo un'attribuzione sicura dei dati per i visitatori di ritorno.

Analisi della Posizione e Tracciamento Comportamentale

Oltre all'autenticazione iniziale, l'analisi spaziale continua è fondamentale per comprendere l'intero percorso del cliente all'interno della sede. Ciò si ottiene tracciando l'Received Signal Strength Indicator (RSSI) sia delle richieste di sonda non associate che del traffico client associato attraverso più AP.

Triangolando questi segnali, la rete calcola i tempi di permanenza, identifica le zone ad alto traffico e mappa i tipici schemi di flusso dei visitatori. Per una maggiore precisione, i deployment possono integrare beacon Bluetooth Low Energy (BLE) o sensori Ultra-Wideband (UWB) insieme allo strato WiFi, come dettagliato nella Indoor Positioning System: UWB, BLE, & WiFi Guide . Questi dati spaziali vengono quindi aggregati e visualizzati tramite mappe di calore e flussi di percorso, fornendo le prove empiriche necessarie per ottimizzare layout fisici, modelli di personale e posizionamento del marketing all'interno della sede.

Guida all'Implementazione: Distribuzione della Strategia

L'implementazione di una strategia CX basata su WiFi richiede un allineamento interfunzionale tra IT, marketing e operazioni. Il deployment dovrebbe seguire un approccio a fasi per garantire la stabilità dell'infrastruttura, l'integrità dei dati e risultati misurabili in ogni fase.

Fase 1: Valutazione dell'Infrastruttura e Progettazione RF

Prima di implementare gli overlay di analisi, l'ambiente RF (Radio Frequenza) sottostante deve supportare carichi client ad alta densità. Condurre indagini sul sito sia predittive che attive per garantire una copertura del segnale adeguata — tipicamente -65 dBm o migliore sul dispositivo client — e una capacità AP sufficiente. Per ambienti complessi o specializzati come gli showroom automobilistici, fare riferimento alla Wi Fi in Auto: The Complete 2026 Enterprise Guide per indicazioni specifiche sul deployment.

Parametri chiave dell'infrastruttura da convalidare prima di procedere:

| Parametro | Soglia Minima | Note |

|---|---|---|

| Copertura del Segnale | -65 dBm | All'altezza del dispositivo client |

| Rapporto AP-Client | 1:25 (denso) | Regolare per le sedi di eventi |

| Utilizzo del Canale | <60% | Per AP, 2.4 GHz e 5 GHz |

| Latenza Captive Portal | <500ms | Tempo di risposta del reindirizzamento |

| Round-Trip RADIUS | <100ms | Risposta di autenticazione |

Fase 2: Configurazione del Captive Portal e Integrazione CRM

Il captive portal deve bilanciare l'acquisizione dei dati con l'esperienza utente. Implementare la profilazione progressiva — richiedendo dati minimi durante la prima visita e raccogliendo incrementamente attributi aggiuntivi sui login successivi. Un portal ben ottimizzato dovrebbe raggiungere un tasso di conversione del login del 40-60% dei visitatori totali della sede.

Garantire un'integrazione API senza interruzioni tra la piattaforma di analisi WiFi e il CRM aziendale (Salesforce, HubSpot, Microsoft Dynamics, o equivalent). Ciò consente la sincronizzazione dei dati in tempo reale e l'attivazione automatica di trigger di marketing basati sulla presenza fisica — ad esempio, l'invio di un messaggio di benvenuto personalizzato quando un membro di un programma fedeltà entra in un ambiente di vendita al dettaglio, o l'attivazione di un sondaggio di soddisfazione post-visita 30 minuti dopo la partenza.

Per le strategie di raccolta dati specifiche per il settore retail, la Come raccogliere dati sui clienti in negozio: una guida per i rivenditori fornisce un quadro operativo dettagliato.

Fase 3: Baseline Analitica e Segmentazione del Pubblico

Una volta che i dati fluiscono, stabilire metriche di base per i tassi di acquisizione dei visitatori, i tempi medi di permanenza e le frequenze di visita ripetuta per un periodo minimo di 30 giorni. Utilizzare questi dati per costruire profili di pubblico segmentati. In un contesto di ospitalità, ad esempio, si potrebbero segmentare gli utenti in Viaggiatori d'Affari (brevi tempi di permanenza, alta frequenza di visita, prevalenza nei giorni feriali) e Ospiti per Piacere (tempi di permanenza prolungati, bassa frequenza di visita, prevalenza nei fine settimana), adattando di conseguenza le comunicazioni digitali e le esperienze in loco.

Fase 4: Attivazione e Personalizzazione

Con i profili segmentati stabiliti, attivare i dati tramite comunicazioni mirate e personalizzazione in loco. Sequenze di email attivate, campagne SMS e notifiche push delle app possono essere tutte guidate da eventi di presenza fisica rilevati dall'infrastruttura WiFi. Lo strato di integrazione IoT che sottende questa attivazione è trattato in dettaglio nella Architettura dell'Internet delle Cose: Una Guida Completa .

Migliori Pratiche per le Implementazioni Aziendali

Dare priorità alla Privacy e alla Conformità by Design. Tutti i meccanismi di raccolta dati devono richiedere esplicitamente il consenso dell'utente in conformità con il GDPR, il CCPA e le normative locali sulla privacy applicabili. Implementare l'anonimizzazione degli indirizzi MAC per le richieste di sonda non autenticate al bordo della rete — sull'AP o sul WLC — prima che qualsiasi dato raggiunga la piattaforma di analisi. I registri di consenso devono essere archiviati con timestamp e riferimenti di versione all'informativa sulla privacy specifica presentata.

Ottimizzare per l'Autenticazione Mobile-First. Il captive portal e tutte le interazioni digitali successive devono essere perfettamente reattivi su iOS e Android. La latenza durante il processo di autenticazione è direttamente correlata ai tassi di abbandono. Puntare a un tempo di caricamento del portale inferiore a due secondi su una connessione 4G.

Allineare i KPI di IT e Marketing. L'IT è responsabile per l'uptime della rete, il throughput e la latenza di autenticazione. Il Marketing è responsabile per i tassi di acquisizione dati e le prestazioni delle campagne. Una strategia CX di successo richiede obiettivi condivisi — metriche come il Tasso di Acquisizione WiFi (percentuale di visitatori del luogo che si autenticano), il Costo per Visitatore Identificato e il Tasso di Visite Ripetute collegano le due funzioni.

Segmentare Correttamente l'Architettura di Rete. La rete WiFi per gli ospiti deve essere logicamente isolata dalla LAN aziendale utilizzando VLAN e regole firewall stateful rigorose. Questo è un requisito PCI DSS negli ambienti di vendita al dettaglio e ospitalità dove i dati delle carte di pagamento vengono elaborati nello stesso sito. Test di penetrazione regolari del confine di rete sono essenziali.

Risoluzione dei Problemi e Mitigazione del Rischio

L'implementazione di una piattaforma di analisi CX completa introduce specifiche modalità di fallimento che i team IT devono anticipare e mitigare proattivamente.

Bassi Tassi di Acquisizione (inferiori al 20%). Se la percentuale di visitatori che si autenticano al WiFi è bassa, la causa principale è quasi sempre l'attrito del captive portal. Verificare l'UX del portale: ridurre il numero di campi richiesti a uno alla prima visita, aggiungere opzioni di social login (Google, Apple, Facebook) e assicurarsi che lo scambio di valore — accesso a internet veloce e affidabile in cambio di un indirizzo email — sia chiaramente comunicato sulla splash page.

Dati di Localizzazione Inaccurati. Il tracciamento della posizione basato su RSSI è suscettibile all'attenuazione RF da ostacoli fisici (muri di cemento, scaffalature metalliche, pareti di vetro) e all'interferenza multipath in ambienti interni complessi. Calibrare regolarmente il modello RF e considerare di integrare il posizionamento WiFi con beacon BLE in zone di analisi ad alto valore come espositori di prodotti o banchi di servizio.

Guasti alla Pipeline di Integrazione. I limiti di frequenza delle API o le discrepanze di schema tra la piattaforma di analisi WiFi e il CRM sono una fonte comune di perdita di dati. Implementare la gestione idempotente dei webhook, code di messaggi non recapitabili per eventi falliti e avvisi automatici quando la pipeline di eventi scende al di sotto delle soglie di throughput previste.

Violazioni del Confine di Sicurezza. VLAN o regole firewall mal configurate possono esporre inavvertitamente la rete aziendale al traffico degli ospiti. Condurre audit trimestrali di segmentazione della rete e assicurarsi che tutto il routing inter-VLAN sia esplicitamente negato sul firewall per impostazione predefinita, con solo l'accesso a internet in uscita richiesto consentito per l'SSID ospite.

ROI e Impatto Commerciale

La misura ultima di una strategia CX è il suo impatto sui risultati commerciali. Digitalizzando lo spazio fisico, le organizzazioni possono applicare il rigore analitico dell'e-commerce alle operazioni fisiche.

| Metrica | Baseline Tipica | Obiettivo Post-Implementazione | Metodo di Misurazione |

|---|---|---|---|

| WiFi Capture Rate | 10-15% | 40-60% | Piattaforma di analisi |

| Tasso di Visite Ripetute | Non misurato | +15-25% aumento | Attribuzione CRM |

| Tasso di Apertura Email | Media del settore 20% | 35-45% (attivato dalla posizione) | Piattaforma di marketing |

| Ricavi Accessori per Visita | Baseline | +8-12% aumento | Integrazione POS |

| Efficienza di Impiego del Personale | Pianificazione manuale | Basato sulla domanda (dati di permanenza) | Dashboard operazioni |

**Valore a Vita del Cliente (CLV) Aumento del valore. Le interazioni personalizzate, basate su dati di localizzazione e comportamento, aumentano i tassi di visite ripetute e i valori medi delle transazioni. Le organizzazioni che implementano comunicazioni attivate e basate sulla presenza riportano costantemente aumenti del CLV del 10-20% entro il primo anno di implementazione.

Guadagni di Efficienza Operativa. Le heatmap e i dati sul tempo di permanenza consentono un'allocazione del personale basata sulla domanda, riducendo i costi di manodopera durante i periodi di bassa affluenza e migliorando la qualità del servizio durante i picchi di domanda. In un contesto di stadio, ciò si traduce direttamente in tempi di attesa ridotti e una maggiore spesa pro capite per le concessioni.

Accuratezza dell'Attribuzione Marketing. Correlare gli eventi di visita fisica con l'esposizione a campagne digitali permette ai team di marketing di misurare l'impatto offline della spesa online con una precisione precedentemente disponibile solo agli operatori di e-commerce puro. Questo sposta la conversazione da metriche proxy (impressioni, clic) a risultati commerciali concreti (visite in negozio, aumento delle transazioni).

Termini chiave e definizioni

Captive Portal

A web page that a user of a public-access network is required to interact with before internet access is granted. It serves as the primary data ingestion point in a guest WiFi deployment.

IT teams encounter this as the first digital touchpoint in the physical venue. Portal design directly determines WiFi capture rates and data quality.

RSSI (Received Signal Strength Indicator)

A measurement of the power level of a received radio signal, expressed in dBm. Used by analytics platforms to estimate the distance between a client device and an access point.

The foundational input for location analytics and zone-based dwell time measurement. Accuracy is typically 3-10 metres in a well-designed RF environment.

OpenRoaming

A global roaming federation service, built on Passpoint (IEEE 802.11u/Hotspot 2.0), that enables automatic and secure WiFi onboarding without captive portal interactions.

Critical for reducing login friction for returning visitors while maintaining secure identity attribution. Purple provides a free identity provider service for OpenRoaming under the Connect licence.

MAC Address Anonymisation

The process of cryptographically hashing a device's Media Access Control address before storage, preventing the identification of individual devices from the stored data.

A mandatory GDPR compliance step when tracking unauthenticated devices via probe requests. Must be implemented at the network edge, not in the analytics database.

Dwell Time

The duration of time a device remains within a specific defined zone or venue, measured from first detection to last detection within that zone.

A primary operational metric for measuring engagement, identifying queue bottlenecks, and optimising staff deployment. Typically measured in minutes.

Progressive Profiling

A data collection methodology that gathers customer attributes incrementally across multiple interactions, rather than requesting all information at a single point.

The standard best practice for captive portal design. Reduces initial login friction while building comprehensive customer profiles over time.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance certification programme based on IEEE 802.11u that enables seamless, secure roaming between Wi-Fi networks using WPA2/WPA3 Enterprise authentication.

Provides enterprise-grade security for guest networks and automates the authentication process for returning users, eliminating repetitive captive portal interactions.

WiFi Capture Rate

The percentage of total venue visitors who successfully authenticate to the guest WiFi network, providing a consented identity record.

The primary KPI for measuring the effectiveness of the captive portal and the health of the first-party data pipeline. Industry benchmarks range from 15% (poor) to 60%+ (optimised).

Spatial Analytics

The analysis of location-based data to understand movement patterns, zone utilisation, and spatial relationships within a physical environment.

Enables venue operators to visualise customer journeys, measure zone conversion rates, and make evidence-based decisions about physical layout and resource allocation.

Casi di studio

A 200-room hotel is experiencing low guest WiFi adoption rates — under 15% of guests are logging in — and is failing to capture sufficient first-party data to support a new loyalty programme initiative. The hotel uses a legacy captive portal with a six-field registration form.

Step 1 — Diagnose the Friction Point: Pull the captive portal analytics to identify the drop-off rate at each form field. In most cases, the majority of abandonment occurs after the second or third required field. Step 2 — Streamline Authentication: Replace the six-field form with a single-click social login (Google, Apple, or Facebook OAuth) as the primary option, with email-only as a secondary option. This reduces the time-to-internet from 45-60 seconds to under 10 seconds. Step 3 — Implement Progressive Profiling: Configure the analytics platform to request only the email address on the first visit. On the second visit, display a prompt offering 500 loyalty points in exchange for a phone number. On the third visit, request a date of birth for a birthday reward. Step 4 — Deploy OpenRoaming for Returning Guests: For guests who have previously authenticated, configure Passpoint/OpenRoaming so their device reconnects automatically on future visits without seeing the captive portal, while still attributing the visit to their profile. Step 5 — Measure and Iterate: Track the WiFi Capture Rate weekly. Target 40% within 60 days of deployment.

A large retail chain wants to measure the commercial effectiveness of a new store layout in driving traffic to a high-margin accessories display area, and needs to justify the capital expenditure on the refit to the board.

Step 1 — Define the Analytics Zone: Within the WiFi analytics platform, draw a geofence around the accessories display area. Ensure AP coverage within the zone is sufficient for accurate RSSI triangulation (minimum two APs with clear line of sight). Step 2 — Establish a Pre-Refit Baseline: Over a 30-day period before the layout change, measure: Zone Conversion Rate (percentage of total store visitors who enter the accessories zone), Average Dwell Time within the zone, and Bounce Rate (visitors who enter and leave within under 30 seconds). Step 3 — Implement the Layout Change. Step 4 — Measure Post-Refit Performance: Over the equivalent 30-day period post-refit, collect the same metrics. Step 5 — Correlate with POS Data: Integrate the WiFi analytics platform with the POS system to correlate zone dwell time with accessories transaction volume. Calculate the incremental revenue attributable to the layout change. Step 6 — Calculate ROI: Divide the incremental annual revenue by the refit capital cost to produce a payback period for the board presentation.

Analisi degli scenari

Q1. A stadium IT director wants to track queue times at concession stands in real time to dynamically deploy additional staff during peak periods. The venue has standard WiFi coverage across the concourse. What is the most appropriate technological approach, and what are the limitations of relying solely on WiFi RSSI data for this use case?

💡 Suggerimento:Consider the accuracy requirements for measuring a dense, slow-moving queue versus general concourse crowd flow. What is the typical RSSI accuracy range, and is it sufficient for distinguishing a 2-metre queue from a 5-metre queue?

Mostra l'approccio consigliato

Standard WiFi RSSI tracking provides positional accuracy of approximately 3-10 metres in a well-calibrated indoor environment, which is insufficient for precise queue length measurement at a concession stand. The recommended approach is to supplement the WiFi infrastructure with either: (a) BLE beacons mounted directly above each concession counter, providing sub-2-metre accuracy for devices within the queue zone; or (b) overhead stereoscopic cameras with computer vision analytics for people-counting independent of device presence. The WiFi layer remains valuable for macro-level concourse crowd density and flow direction, while the supplementary technology handles the precision queue measurement use case. The integration point is the analytics platform, which should aggregate both data streams into a unified operational dashboard.

Q2. The marketing team at a retail chain wants to send a personalised push notification to a high-value loyalty member the moment they enter the store, before they have interacted with any staff. The current deployment uses a standard captive portal that takes approximately 45 seconds to complete. How should the IT team architect a solution that delivers a sub-10-second entry notification?

💡 Suggerimento:The captive portal authentication flow is too slow for an immediate entry notification. What authentication mechanism eliminates the portal interaction for returning users while still attributing the visit to their identity?

Mostra l'approccio consigliato

The solution requires implementing Passpoint/OpenRoaming for returning loyalty members. The workflow is: (1) On the member's first visit, they complete the standard captive portal and their device credentials are provisioned for Passpoint. (2) On all subsequent visits, the device automatically authenticates via 802.1X/WPA3 Enterprise without displaying the captive portal, completing the authentication handshake in under 2 seconds. (3) The WiFi analytics platform detects the association event and identifies the user via their provisioned identity token. (4) A real-time webhook fires to the marketing automation platform, which dispatches the push notification within 5-8 seconds of the device entering the RF coverage zone. The key architectural requirement is that the loyalty app must have push notification permissions enabled, and the member's device must have the Passpoint profile installed — typically achieved via the loyalty app onboarding flow.

Q3. During a routine network audit at a multi-site retail operator, it is discovered that the guest WiFi analytics platform has been storing raw, unhashed MAC addresses from unauthenticated probe requests for the past 18 months across all 47 stores. What is the primary regulatory risk, what is the immediate remediation action, and what architectural change is required to prevent recurrence?

💡 Suggerimento:Consider the GDPR classification of MAC addresses and the territorial scope of the regulation. What constitutes a 'personal data breach' under Article 33?

Mostra l'approccio consigliato

The primary risk is a material GDPR violation under Article 5(1)(b) (purpose limitation) and Article 5(1)(e) (storage limitation), as raw MAC addresses are classified as personal data under Recital 30 of the GDPR. The 18-month retention of unauthenticated probe data without a lawful basis or consent constitutes unlawful processing. Immediate remediation: (1) Notify the Data Protection Officer and conduct a Data Protection Impact Assessment (DPIA). (2) Assess whether the breach meets the Article 33 threshold for supervisory authority notification (within 72 hours if there is a risk to individuals' rights). (3) Purge all stored raw MAC addresses from the analytics database immediately. Architectural remediation: Configure the analytics platform or WLC to apply a SHA-256 hash with a rotating salt to all MAC addresses at the point of capture — on the AP or controller — before any data is transmitted to the analytics platform. This ensures that no raw MAC address ever enters the data pipeline, making the stored data non-personal by design. Implement a 90-day maximum retention policy for anonymised probe data, enforced by automated database purge jobs.