Come Raccogliere Dati dei Clienti In-Store: Una Guida per i Rivenditori

Questa guida tecnica di riferimento fornisce a responsabili IT, architetti di rete e direttori delle operazioni di sede un framework pratico per la creazione di dataset di clienti di prima parte in punti vendita fisici. Copre l'architettura di deployment, gli obblighi di conformità e le strategie di integrazione per Guest WiFi, sistemi POS, programmi fedeltà e chioschi per sondaggi. La guida associa ogni metodo di raccolta a risultati di business misurabili, con scenari di implementazione concreti da ambienti retail, hospitality ed eventi.

🎧 Ascolta questa guida

Visualizza trascrizione

- Riepilogo Esecutivo

- Approfondimento Tecnico

- L'Ecosistema di Raccolta Dati In-Store

- Architettura di Rete e Standard di Sicurezza

- Randomizzazione dell'Indirizzo MAC: La Sfida Tecnica Critica

- Guida all'Implementazione

- Fase 1: Valutazione dell'Infrastruttura e Mappatura dei Dati

- Fase 2: Configurazione e Ottimizzazione del Captive Portal

- Fase 3: Integrazione e Automazione dei Workflow

- Migliori Pratiche

- Risoluzione dei Problemi e Mitigazione del Rischio

- ROI e Impatto sul Business

Riepilogo Esecutivo

Per i rivenditori moderni e gli operatori di sedi, il negozio fisico rappresenta la più grande fonte non sfruttata di dati dei clienti di prima parte. Mentre le piattaforme di e-commerce catturano nativamente ogni clic, tempo di permanenza ed evento di conversione, le sedi fisiche operano frequentemente con lacune critiche di visibilità — sapendo cosa è stato venduto alla cassa, ma non chi l'ha comprato, quanto tempo è rimasto, o se tornerà. Questa guida fornisce l'architettura tecnica e le strategie di deployment necessarie per acquisire, proteggere e attivare i dati dei clienti in-store su larga scala.

I responsabili IT e gli architetti di rete devono bilanciare esperienze utente fluide con rigorosi requisiti di conformità ai sensi del GDPR e PCI DSS, insieme a robusti standard di sicurezza di rete inclusi WPA3 e IEEE 802.1X. Implementando soluzioni integrate attraverso Guest WiFi , sistemi Point of Sale e programmi fedeltà, le organizzazioni possono trasformare il traffico anonimo in intelligenza azionabile. Questo riferimento fornisce un framework vendor-neutral per l'implementazione di queste tecnologie, con punti di integrazione specifici per la piattaforma WiFi Analytics di Purple.

Approfondimento Tecnico

L'Ecosistema di Raccolta Dati In-Store

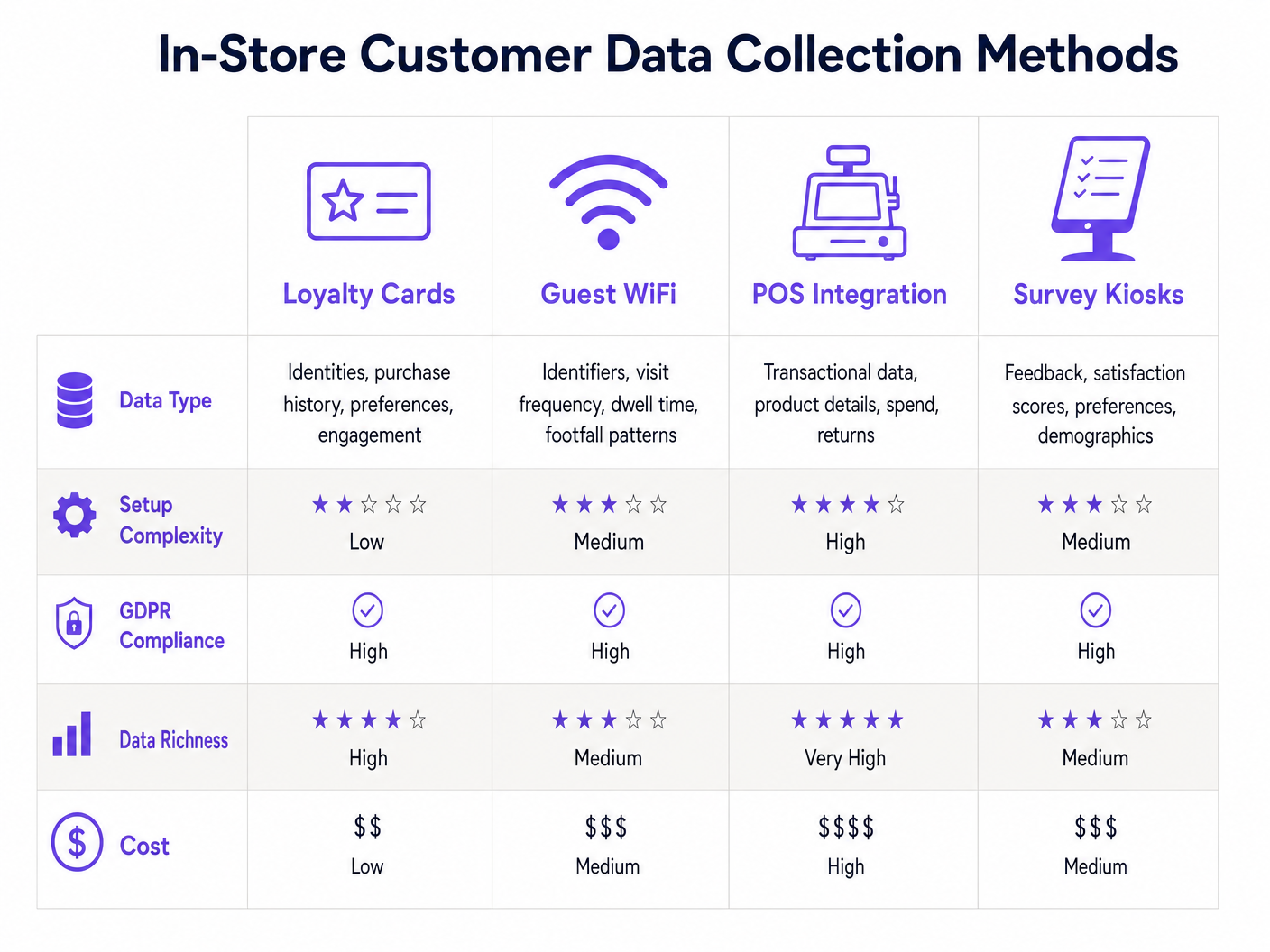

La costruzione di un dataset completo di prima parte in una sede fisica richiede un approccio multilivello. Nessun singolo metodo di raccolta fornisce un quadro completo; le implementazioni più robuste combinano vettori complementari che catturano diverse dimensioni della relazione con il cliente.

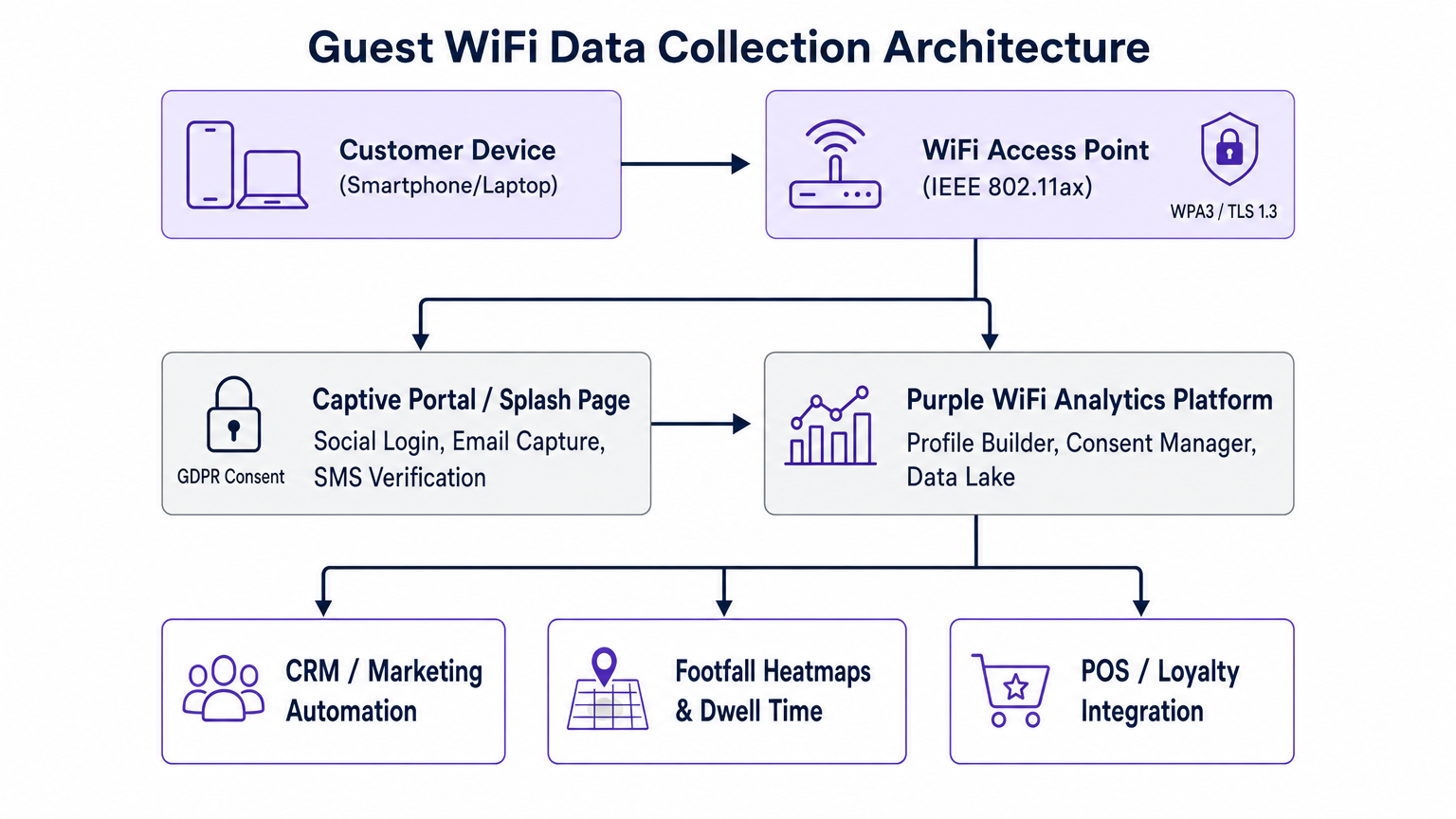

L'ecosistema comprende quattro vettori di raccolta principali. Primo, l'Autenticazione Guest WiFi cattura identità utente verificate — indirizzi email, numeri di telefono e profili social — insieme agli identificatori del dispositivo quando gli utenti si connettono alla rete della sede. Secondo, la Location and Presence Analytics utilizza access point WiFi e beacon Bluetooth Low Energy (BLE) per tracciare il movimento dei dispositivi, i tempi di permanenza e le mappe di calore del traffico, anche per gli utenti che non si autenticano. Terzo, l'Integrazione POS e Fedeltà collega i dati transazionali — dimensione del carrello, acquisti a livello di SKU, comportamento di reso — alle identità dei clienti tramite carte fedeltà, portafogli digitali o scontrini elettronici. Quarto, i Chioschi Interattivi e i Sondaggi catturano dati espliciti di zero-party relativi alla soddisfazione del cliente, alle preferenze e ai dati demografici nel punto di esperienza.

Per una prospettiva più ampia su come queste tecnologie si intersecano con l'infrastruttura di sede connessa, consulta la nostra Architettura dell'Internet of Things: Una Guida Completa .

Architettura di Rete e Standard di Sicurezza

L'implementazione di una raccolta dati di livello enterprise richiede un'architettura di rete robusta e ben segmentata. Un deployment standard in ambienti Retail o Hospitality impone una rigorosa separazione del traffico aziendale e ospite utilizzando VLAN distinte sia a livello di switch che di access point. Questa è una base di sicurezza non negoziabile — i dispositivi ospiti non devono mai avere visibilità di livello 2 sui terminali POS, sui server di back-office o sull'infrastruttura di pagamento.

Standard degli Access Point: I deployment moderni dovrebbero mirare ad access point IEEE 802.11ax (Wi-Fi 6) per ambienti ad alta densità di client. Wi-Fi 6 introduce OFDMA e BSS Colouring, che migliorano significativamente le prestazioni in ambienti densi come piani di vendita al dettaglio, aree di transito degli stadi e centri congressi. Per le sedi con requisiti di copertura esterna, Wi-Fi 6E si estende nella banda a 6 GHz, riducendo le interferenze dai dispositivi legacy.

Protocolli di Autenticazione: I deployment di Captive Portal utilizzano RADIUS (Remote Authentication Dial-In User Service) per gestire l'autorizzazione delle sessioni ospiti. Quando un utente tenta di connettersi, l'access point reindirizza il traffico HTTP a un Captive Portal ospitato nel cloud. Dopo un'autenticazione riuscita tramite OAuth (Social Login) o invio di modulo standard, il server RADIUS autorizza l'indirizzo MAC del dispositivo per una durata di sessione definita e registra l'evento sulla piattaforma di analisi. WPA3-SAE dovrebbe essere applicato sull'SSID ospite dove la compatibilità del dispositivo lo consente, con WPA2-PSK come fallback per i dispositivi legacy.

Privacy dei Dati e Conformità: La raccolta di dati dei clienti introduce obblighi significativi ai sensi del GDPR (per deployment nel Regno Unito e nell'UE) e framework equivalenti. Le implementazioni devono includere meccanismi di opt-in espliciti per le comunicazioni di marketing, chiaramente separati dal consenso all'accesso alla rete. Si applicano i principi di minimizzazione dei dati — raccogliere solo ciò che è necessario per lo scopo dichiarato. Le politiche di conservazione devono essere automatizzate, con i record eliminati dopo un periodo definito di inattività. Per un trattamento completo dell'architettura di conformità, consulta la nostra guida su Come Proteggere i Dati dei Clienti Raccolti tramite WiFi .

Randomizzazione dell'Indirizzo MAC: La Sfida Tecnica Critica

Ogni architetto di rete che implementa l'analisi di presenza deve tenere conto della randomizzazione dell'indirizzo MAC. Apple ha introdotto la randomizzazione MAC per rete di default in iOS 14 (2020), con Android che ha seguito in Android 10. In pratica, ciò significa che l'indirizzo MAC hardware del dispositivo di un cliente cambia periodicamente, rendendolo "un identificatore a lungo termine inaffidabile per gli utenti non autenticati.

La risposta architetturale è progettare il sistema per dare priorità alle sessioni autenticate. Per l'analisi della presenza non autenticata, concentrarsi su metriche aggregate — conteggio totale dei dispositivi, tempo medio di permanenza, modelli di heatmap — piuttosto che sul tracciamento individuale dei dispositivi. Per l'attribuzione tra visite e i percorsi individuali dei clienti, il cliente deve essere incentivato ad autenticarsi. Questo è il motivo per cui lo scambio di valore è un requisito tecnico, non una mera considerazione di marketing.

Guida all'Implementazione

L'implementazione di una strategia completa di raccolta dati in negozio richiede uno sforzo coordinato tra i team IT, marketing e operations. Il seguente framework a tre fasi fornisce un percorso di implementazione strutturato.

Fase 1: Valutazione dell'Infrastruttura e Mappatura dei Dati

Prima di implementare qualsiasi strumento di raccolta dati, condurre un audit approfondito dell'infrastruttura di rete esistente. Verificare che gli access point supportino la densità di client richiesta e gli standard di sicurezza moderni. Confermare che la segmentazione VLAN sia configurata correttamente a livello di switch e applicata all'access point. Valutare le regole del firewall per garantire che il traffico di reindirizzamento del Captive Portal sia consentito, mentre i dispositivi guest sono bloccati dai segmenti di rete interni.

Contemporaneamente, completare un esercizio di mappatura dei dati. Documentare ogni elemento di dato che si intende raccogliere, la base legale per il suo trattamento, dove sarà archiviato, per quanto tempo sarà conservato e quali sistemi a valle lo riceveranno. Questo documento costituisce la base del vostro Registro delle Attività di Trattamento (RoPA) GDPR ed è un prerequisito per qualsiasi implementazione conforme.

Fase 2: Configurazione e Ottimizzazione del Captive Portal

Il Captive Portal — la splash page brandizzata presentata agli utenti che si connettono — è l'interfaccia utente principale per la vostra strategia di raccolta dati. Il suo design determina direttamente il volume e la qualità dei dati acquisiti.

L'errore di implementazione più comune è richiedere troppi campi di dati nella schermata di login iniziale. Presentare un modulo con cinque o più campi comporterà un significativo abbandono, riducendo l'adozione complessiva della rete e i tassi di acquisizione dei dati. L'approccio raccomandato è il progressive profiling: chiedere un nome e un indirizzo email (o offrire il social login con un clic) alla prima visita. Nelle visite successive, il sistema riconosce l'utente di ritorno e richiede un ulteriore punto dati — una data di nascita, un codice postale o una preferenza di prodotto. Nel corso di più visite, viene costruito un profilo cliente ricco senza mai presentare un modulo scoraggiante.

Anche la selezione del metodo di autenticazione è importante. Il social login tramite Google o Apple ID offre costantemente i tassi di conversione più elevati perché elimina la necessità di ricordare una password e pre-popola i dati verificati. Il login basato su email fornisce un identificatore di marketing direttamente utilizzabile. La verifica SMS fornisce un numero di telefono per l'SMS marketing ma introduce ulteriore attrito.

Fase 3: Integrazione e Automazione dei Workflow

I dati raccolti in negozio hanno un valore commerciale limitato se rimangono in un silo. La piattaforma di analisi WiFi deve essere integrata con il CRM, gli strumenti di marketing automation e il data lake centrale. La piattaforma di Purple fornisce integrazioni predefinite con Salesforce, HubSpot, Microsoft Dynamics e Mailchimp, insieme a una REST API e un framework webhook per integrazioni personalizzate.

Configurare workflow basati su eventi per attivare i dati in tempo reale. Un visitatore per la prima volta dovrebbe attivare un'email di benvenuto entro pochi minuti dalla connessione. Un cliente che non ha visitato per 60 giorni dovrebbe entrare in una campagna di re-engagement. Un cliente che si connette al WiFi entro 24 ore dalla ricezione di un'email promozionale fornisce un evento di attribuzione di visita al negozio confermato — chiudendo il ciclo della spesa di marketing digitale.

Migliori Pratiche

Applicare lo Scambio di Valore: I clienti forniranno dati di prima parte solo se il valore percepito della ricompensa supera il costo percepito della privacy. L'accesso WiFi ad alta velocità, sconti esclusivi in negozio e punti fedeltà sono tutti incentivi efficaci. Rendere esplicita la proposta di valore sulla splash page — non dare per scontato che gli utenti comprendano lo scambio.

Segmentare per Tipo di Luogo: Le strategie di raccolta dati devono essere calibrate in base al contesto del luogo. Un hub di Trasporto come una stazione ferroviaria richiede un flusso di autenticazione senza attriti e ad alta capacità per gestire i picchi di affluenza. Un hotel o una struttura di Ospitalità può permettersi un flusso di onboarding più dettagliato perché gli ospiti hanno più tempo e un rapporto più lungo con la proprietà.

Implementare la Governance della Larghezza di Banda: I limiti di larghezza di banda per utente e i limiti di tempo di sessione devono essere applicati tramite attributi RADIUS per prevenire l'abuso della rete. Il consumo di larghezza di banda degli ospiti non deve mai essere consentito per degradare le prestazioni dei terminali POS, dei sistemi di elaborazione dei pagamenti o delle applicazioni di back-office.

Verificare Regolarmente i Registri di Consenso: I registri di consenso devono essere verificabili. Per ogni dato record cliente, è necessario essere in grado di dimostrare quando il consenso è stato ottenuto, attraverso quale canale e per quali specifiche attività di trattamento. I workflow automatizzati di scadenza del consenso e di ri-consenso dovrebbero essere configurati per i record più vecchi di 24 mesi.

Risoluzione dei Problemi e Mitigazione del Rischio

Bassi Tassi di Autenticazione: Se gli utenti si connettono all'SSID ma abbandonano il Captive Portal, le cause più probabili sono campi del modulo eccessivi, tempi di caricamento del portal lenti o una proposta di valore poco chiara. Verificare il tempo di caricamento della splash page (obiettivo inferiore a due secondi su una connessione 3G), ridurre i campi richiesti al minimo e testare A/B il testo del titolo. Le opzioni di social login dovrebbero sempre essere presentate come la principale call to action.

Silos di Dati e Record Cliente Frammentati: Se i dati WiFi in negozio non sono integrati con i profili e-commerce e i record POS, la visione del cliente rimane frammentata e commercialmente inutilizzabile. Dare priorità all'implementazione di un identificatore cliente comune — tipicamente l'indirizzo email — che è normlizzato e deduplicato su tutti i sistemi. Una Customer Data Platform (CDP) può fungere da livello unificante.

Deriva di conformità: la conformità al GDPR non è una configurazione una tantum. Effettuare audit trimestrali delle politiche di conservazione dei dati, dei registri di consenso e dei flussi di lavoro delle richieste di accesso da parte degli interessati (DSAR). Assicurarsi che le richieste di Diritto all'oblio siano propagate su tutti i sistemi integrati — la piattaforma WiFi, il CRM, lo strumento di automazione del marketing e il data lake — non solo il punto di raccolta primario.

Degrado delle prestazioni di rete: se il traffico WiFi degli ospiti sta influenzando le prestazioni del sistema POS, rivedere la configurazione VLAN e le politiche QoS. Al traffico POS dovrebbe essere assegnata la coda con la massima priorità. Il traffico degli ospiti dovrebbe essere limitato a livello di singolo utente tramite attributi RADIUS.

ROI e Impatto sul Business

L'implementazione di una solida strategia di raccolta dati in negozio offre ritorni misurabili su tre dimensioni principali.

Valore a vita del cliente: Comprendendo il comportamento in negozio e collegandolo alla cronologia degli acquisti, i rivenditori possono offrire campagne di marketing personalizzate che favoriscono visite ripetute e valori medi degli ordini più elevati. Le sedi che utilizzano la piattaforma di Purple riportano tassi medi di apertura delle email del 35-40% per il pubblico acquisito tramite WiFi, rispetto alle medie del settore del 20-25% per le liste acquistate, riflettendo la maggiore qualità e lo stato di consenso dei dati di prima parte.

Efficienza operativa: Le mappe di calore del flusso di visitatori e l'analisi del tempo di permanenza consentono agli operatori delle sedi di prendere decisioni basate su prove riguardo alla pianificazione del personale, alla disposizione del negozio e al posizionamento dei prodotti. Un rivenditore che identifica una zona con alta permanenza e bassa conversione nel proprio negozio può testare modifiche al layout e misurarne l'impatto in tempo reale — una capacità che in precedenza era disponibile solo per i team di e-commerce.

Attribuzione Marketing: Monitorando quando un cliente riceve un'email promozionale e successivamente si connette al WiFi in negozio, i rivenditori possono chiudere il ciclo di attribuzione sulla spesa di marketing digitale per le visite ai negozi fisici. Questa è una significativa lacuna di capacità per la maggior parte delle organizzazioni di vendita al dettaglio oggi, e una che una distribuzione di analisi WiFi ben integrata può affrontare direttamente.

Per le organizzazioni che operano in diversi tipi di sedi, le pagine del settore Retail e Hospitality sulla piattaforma di Purple forniscono linee guida di implementazione specifiche per settore e dati di benchmarking.

Termini chiave e definizioni

Captive Portal

A web page that a user of a public-access network is required to view and interact with before network access is granted. It serves as the primary interface for capturing customer identity and consent.

The captive portal is the most important UX touchpoint in a Guest WiFi data collection deployment. Its design directly determines authentication conversion rates and data quality.

MAC Address Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+) that periodically changes the device's hardware MAC address to prevent passive cross-venue tracking.

Forces IT architects to design data collection systems that rely on authenticated user sessions rather than hardware device identifiers for long-term customer identification and cross-visit attribution.

First-Party Data

Information a company collects directly from its own customers through direct interactions, which the company owns and controls.

The primary commercial asset generated by in-store data collection. Increasingly critical as third-party cookies are deprecated and data brokers face regulatory pressure.

Zero-Party Data

Data that a customer intentionally and proactively shares with a brand, such as preferences, survey responses, and declared interests.

Collected via in-store survey kiosks or questions embedded in the captive portal flow. Highly valuable because it is explicit, consensual, and directly actionable for personalisation.

Dwell Time

The length of time a visitor's device remains detectable within a defined zone of a store or venue, used as a proxy for engagement with that area.

A key operational metric for retail layout optimisation, staff scheduling, and measuring the effectiveness of in-store displays and promotions.

Presence Analytics

The use of WiFi probe request detection or BLE beacon signals to measure the count, location, and movement of devices within a physical space, without requiring user authentication.

Provides aggregate footfall and heatmap data for operational decision-making. Subject to accuracy limitations due to MAC randomisation in modern devices.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users connecting to a network.

The backend protocol used to manage Guest WiFi sessions, enforce bandwidth policies, and log session data. The integration point between the captive portal and the access point infrastructure.

Progressive Profiling

The practice of gradually collecting customer information across multiple interactions rather than requesting all data fields at a single point of contact.

The recommended approach for captive portal design. Reduces initial login friction while enabling the construction of rich customer profiles over time.

VLAN (Virtual Local Area Network)

A logical segmentation of a physical network that isolates traffic between different groups of devices, even when they share the same physical infrastructure.

Essential for separating Guest WiFi traffic from corporate systems, POS terminals, and payment infrastructure. A baseline security requirement for any venue deploying public WiFi.

WPA3-SAE (Simultaneous Authentication of Equals)

The current generation of WiFi security protocol, replacing WPA2-PSK. Provides stronger encryption and resistance to offline dictionary attacks.

Should be enforced on Guest SSIDs where device compatibility permits. Protects customer data in transit between the device and the access point.

Casi di studio

A national fashion retail chain with 50 locations wants to understand the conversion rate of window shoppers to actual store visitors, and then correlate that with in-store purchase behaviour. They currently only track POS transactions and have no visibility of footfall.

Deploy presence analytics using the existing enterprise WiFi access points across all 50 locations. Configure the access points to detect unauthenticated device probe requests and define a geofence at each storefront entrance. By comparing the count of devices detected in the storefront zone (passerby traffic) against devices that enter the store and dwell for more than two minutes (engaged traffic), the platform calculates a capture rate per location. Simultaneously, deploy a captive portal to authenticate connecting users, linking their WiFi profile to POS transaction records via a shared email identifier. After 90 days of data collection, the retailer can segment stores by capture rate, identify underperforming locations, and correlate WiFi dwell time with average basket size.

A large conference centre hosting 5,000-delegate events needs to collect verified attendee data for sponsors, but faces severe network congestion during peak registration periods and has GDPR obligations to manage consent on behalf of multiple event organisers.

Implement a tiered bandwidth model via the captive portal. Offer a basic, speed-limited tier (5 Mbps per user) in exchange for an email address and event registration confirmation. Offer a premium, high-speed tier (25 Mbps per user) for delegates who complete a detailed demographic survey or authenticate via LinkedIn, providing higher-quality B2B data for sponsors. Use RADIUS attributes to enforce bandwidth policies dynamically per user tier. For GDPR compliance, configure separate consent flows per event organiser, with consent records stored against the event identifier. Implement a data export API that allows each event organiser to retrieve only the records for their specific event, with consent status clearly flagged.

Analisi degli scenari

Q1. A retail client wants to track the exact path of individual customers through their store using only WiFi presence analytics, without requiring any login. Their marketing director argues this is technically straightforward. How do you advise them?

💡 Suggerimento:Consider the impact of MAC address randomisation on passive device tracking in modern smartphones.

Mostra l'approccio consigliato

Advise the client that tracking the exact path of individual unauthenticated users is highly unreliable on modern devices due to MAC address randomisation, which is enabled by default on iOS 14+ and Android 10+. Passive presence analytics is reliable for aggregate metrics — total footfall, average dwell time, zone-level heatmaps — but not for individual customer journey reconstruction. To track individual journeys, the customer must be incentivised to authenticate to the Guest WiFi. Once authenticated, the session is tied to a verified identity rather than a hardware MAC address, enabling accurate cross-visit tracking. Recommend designing a compelling value exchange on the captive portal to maximise authentication rates.

Q2. The marketing team wants to ask for Name, Email, Phone Number, Date of Birth, and Postcode on the initial WiFi login screen to build comprehensive customer profiles from day one. What is your architectural recommendation?

💡 Suggerimento:Balance data richness with user friction and authentication conversion rates.

Mostra l'approccio consigliato

Recommend implementing Progressive Profiling. Presenting five required fields on the initial connection will result in high abandonment rates, reducing overall network adoption and data capture volume. The net result is fewer profiles, not richer ones. Advise capturing only Name and Email (or offering Social Login as the primary option) on the first visit. On subsequent visits, the captive portal recognises the returning user and prompts for one additional data point — Date of Birth on visit two, Postcode on visit three. This approach builds rich profiles over time while keeping the initial friction minimal. Configure the platform to track profile completeness and trigger re-engagement campaigns when a profile reaches a defined completeness threshold.

Q3. A venue operator is concerned that offering free Guest WiFi will result in bandwidth abuse by a small number of users, degrading the performance of their POS systems, which share the same physical access point infrastructure.

💡 Suggerimento:Focus on network segmentation, Quality of Service policies, and RADIUS-based session management.

Mostra l'approccio consigliato

Address this with a two-part solution. First, ensure strict VLAN segmentation: POS systems must be on a dedicated corporate VLAN, completely isolated from the Guest SSID at both the switch and access point level. Guest devices must have no layer-2 visibility of POS terminals. Second, implement per-user bandwidth throttling via RADIUS attributes — a limit of 5-10 Mbps per guest user is sufficient for typical browsing and streaming while preventing any single user from saturating the uplink. Configure QoS policies to assign POS traffic to the highest priority queue, ensuring it is never pre-empted by guest traffic even during peak periods. Additionally, set session time limits (e.g., 4-hour maximum sessions) to prevent devices from holding connections indefinitely.

Q4. Six months after deploying a Guest WiFi data collection system, the data protection officer flags that the organisation has received a Right to be Forgotten request from a customer. The IT team deletes the record from the WiFi platform but the DPO is not satisfied. What has been missed?

💡 Suggerimento:Consider all downstream systems that may have received the customer's data via API integrations or webhooks.

Mostra l'approccio consigliato

The Right to be Forgotten obligation under GDPR Article 17 requires deletion of the customer's personal data from all systems in which it is held, not just the primary collection point. The IT team must identify every system that received the customer's data via integration: the CRM, the marketing automation platform, the email marketing tool, the data lake or CDP, and any third-party analytics platforms. Each system must process the deletion request independently. The organisation should have a documented DSAR (Data Subject Access Request) workflow that maps the data flow from the WiFi platform to all downstream systems and provides a checklist for complete deletion. This workflow should be tested quarterly as part of the compliance audit cadence.