Comment collecter des données clients en magasin : Guide pour les détaillants

Ce guide de référence technique fournit aux responsables informatiques, aux architectes réseau et aux directeurs des opérations de site un cadre pratique pour la création d'ensembles de données clients de première partie dans les points de vente physiques. Il couvre l'architecture de déploiement, les obligations de conformité et les stratégies d'intégration pour le Guest WiFi, les systèmes de point de vente (POS), les programmes de fidélité et les bornes de sondage. Le guide associe chaque méthode de collecte à des résultats commerciaux mesurables, avec des scénarios de mise en œuvre concrets issus des environnements de la vente au détail, de l'hôtellerie et de l'événementiel.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement Technique

- L'Écosystème de Collecte de Données en Magasin

- Architecture Réseau et Normes de Sécurité

- Randomisation des Adresses MAC : Le Défi Technique Critique

- Guide d'implémentation

- Phase 1 : Évaluation de l'infrastructure et cartographie des données

- Phase 2 : Configuration et optimisation du Captive Portal

- Phase 3 : Intégration et automatisation des flux de travail

- Bonnes pratiques

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

Pour les détaillants et les opérateurs de sites modernes, le magasin physique représente la plus grande source inexploitée de données clients de première partie. Alors que les plateformes de commerce électronique capturent nativement chaque clic, temps de présence et événement de conversion, les points de vente physiques fonctionnent fréquemment avec des lacunes de visibilité critiques — sachant ce qui a été vendu à la caisse, mais pas qui l'a acheté, combien de temps ils sont restés, ou s'ils reviendront. Ce guide fournit l'architecture technique et les stratégies de déploiement nécessaires pour capturer, sécuriser et activer les données clients en magasin à grande échelle.

Les responsables informatiques et les architectes réseau doivent concilier des expériences utilisateur fluides avec des exigences de conformité strictes en vertu du GDPR et du PCI DSS, ainsi que des normes de sécurité réseau robustes, notamment WPA3 et IEEE 802.1X. En déployant des solutions intégrées pour le Guest WiFi , les systèmes de point de vente et les programmes de fidélité, les organisations peuvent transformer le trafic anonyme en intelligence exploitable. Cette référence fournit un cadre indépendant des fournisseurs pour le déploiement de ces technologies, avec des points d'intégration spécifiques pour la plateforme WiFi Analytics de Purple.

Approfondissement Technique

L'Écosystème de Collecte de Données en Magasin

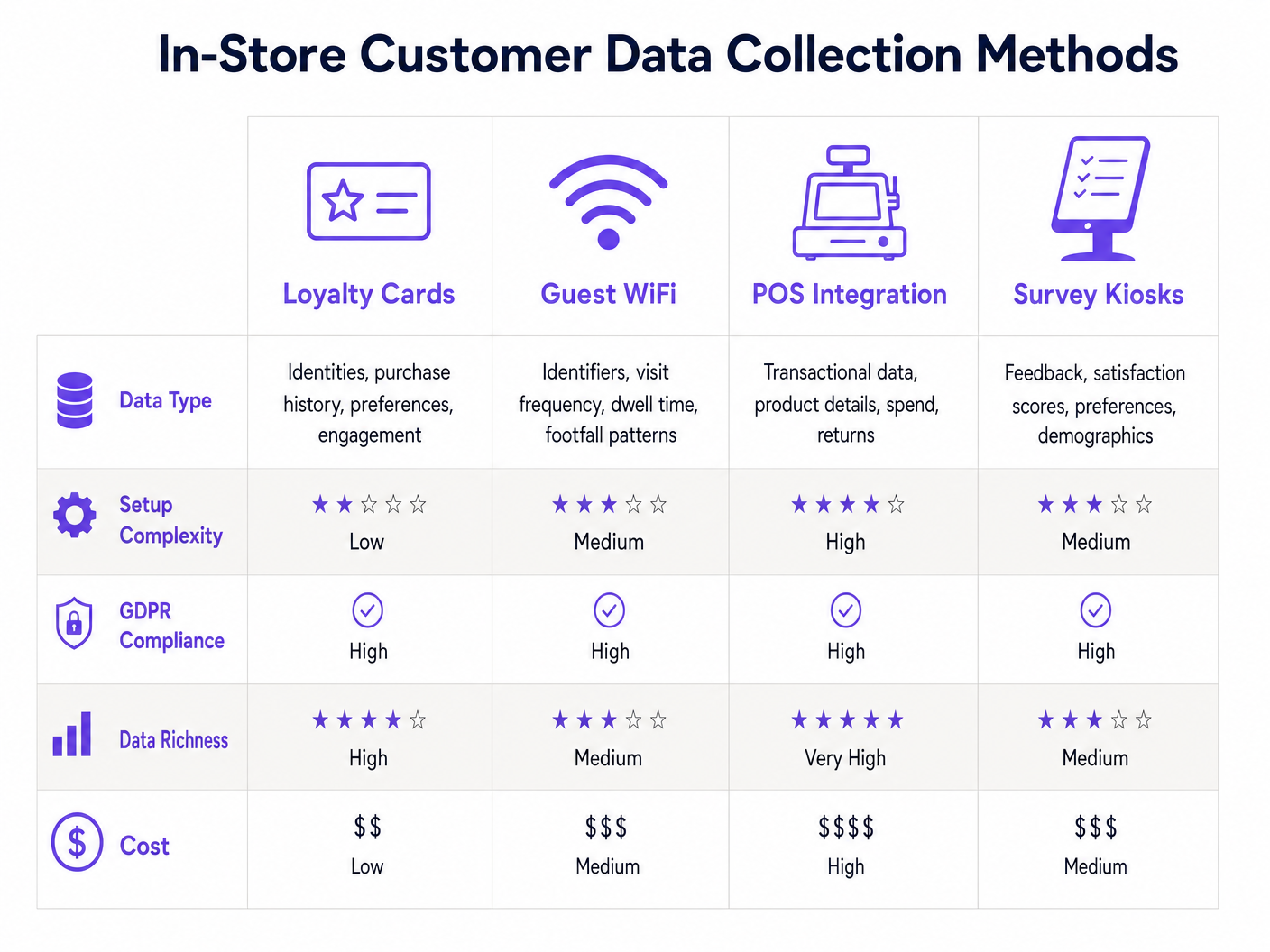

La construction d'un ensemble de données de première partie complet dans un lieu physique nécessite une approche multicouche. Aucune méthode de collecte unique ne fournit une image complète ; les implémentations les plus robustes combinent des vecteurs complémentaires qui capturent différentes dimensions de la relation client.

L'écosystème comprend quatre vecteurs de collecte principaux. Premièrement, l'Authentification Guest WiFi capture les identités d'utilisateur vérifiées — adresses e-mail, numéros de téléphone et profils sociaux — ainsi que les identifiants d'appareil lorsque les utilisateurs se connectent au réseau du site. Deuxièmement, l'Analyse de Localisation et de Présence utilise les points d'accès WiFi et les balises Bluetooth Low Energy (BLE) pour suivre les mouvements des appareils, les temps de présence et les cartes thermiques de fréquentation, même pour les utilisateurs qui ne s'authentifient pas. Troisièmement, l'Intégration POS et Fidélité relie les données transactionnelles — taille du panier, achats au niveau SKU, comportement de retour — aux identités des clients via des cartes de fidélité, des portefeuilles numériques ou des reçus électroniques. Quatrièmement, les Bornes Interactives et Sondages capturent des données explicites de "zero-party" concernant la satisfaction client, les préférences et les données démographiques au point d'expérience.

Pour une perspective plus large sur la manière dont ces technologies s'entrecroisent avec l'infrastructure connectée des sites, consultez notre Architecture de l'Internet des Objets : Un Guide Complet .

Architecture Réseau et Normes de Sécurité

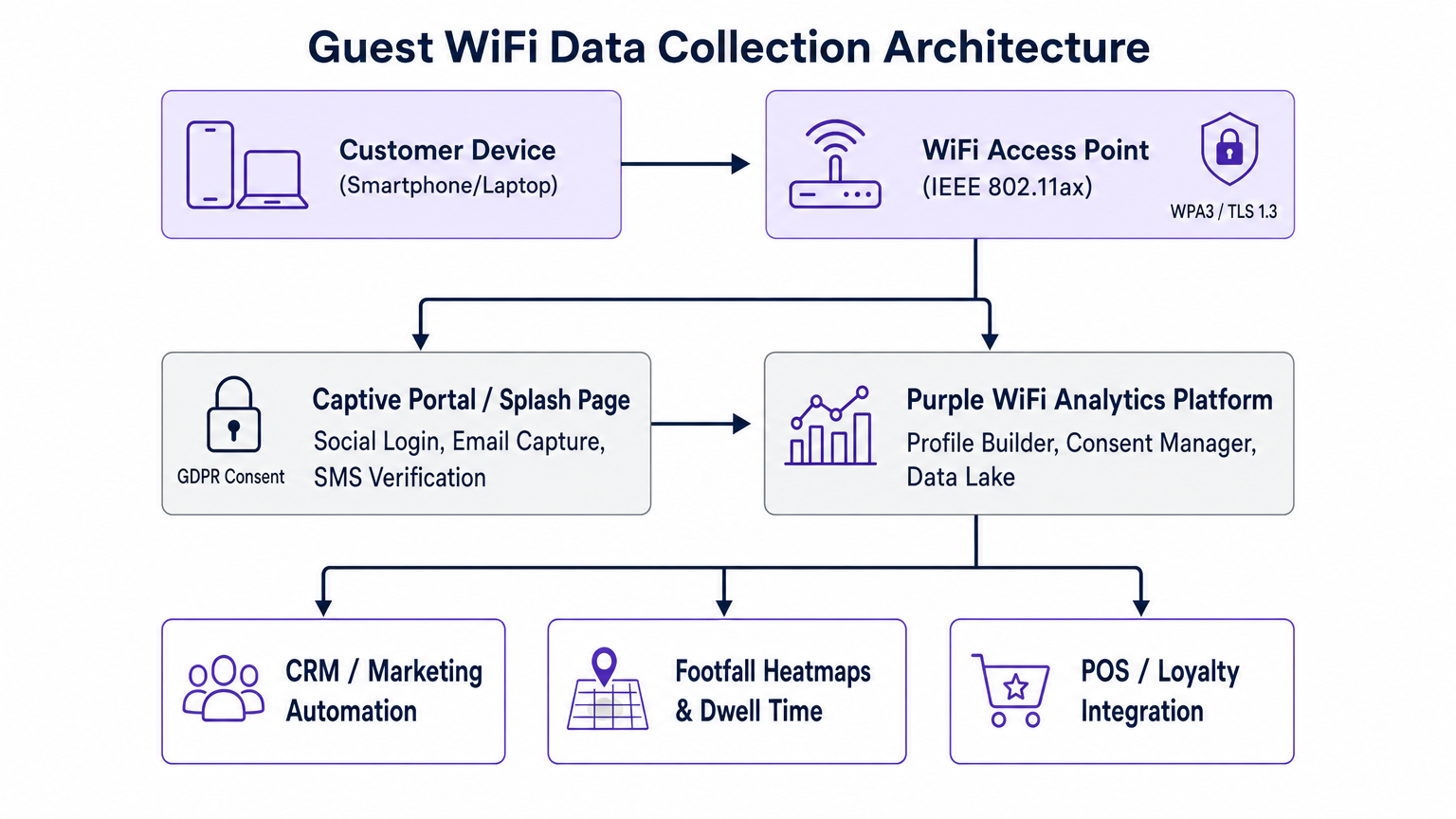

Le déploiement d'une collecte de données de niveau entreprise nécessite une architecture réseau robuste et bien segmentée. Un déploiement standard dans les environnements de Vente au Détail ou d' Hôtellerie exige une séparation stricte du trafic d'entreprise et du trafic invité à la fois au niveau du commutateur et du point d'accès. Il s'agit d'une base de sécurité non négociable — les appareils invités ne doivent jamais avoir de visibilité de couche 2 sur les terminaux POS, les serveurs de back-office ou l'infrastructure de paiement.

Normes des Points d'Accès : Les déploiements modernes devraient cibler les points d'accès IEEE 802.11ax (Wi-Fi 6) pour les environnements à forte densité de clients. Le Wi-Fi 6 introduit l'OFDMA et le BSS Colouring, qui améliorent considérablement les performances dans les environnements denses tels que les surfaces de vente, les concourses de stades et les centres de conférence. Pour les sites nécessitant une couverture extérieure, le Wi-Fi 6E s'étend à la bande des 6 GHz, réduisant les interférences des appareils plus anciens.

Protocoles d'Authentification : Les déploiements de Captive Portal utilisent RADIUS (Remote Authentication Dial-In User Service) pour gérer l'autorisation des sessions invités. Lorsqu'un utilisateur tente de se connecter, le point d'accès redirige le trafic HTTP vers un Captive Portal hébergé dans le cloud. Après une authentification réussie via OAuth (Connexion Sociale) ou la soumission d'un formulaire standard, le serveur RADIUS autorise l'adresse MAC de l'appareil pour une durée de session définie et enregistre l'événement sur la plateforme d'analyse. WPA3-SAE devrait être appliqué sur le SSID invité lorsque la compatibilité des appareils le permet, avec WPA2-PSK comme solution de repli pour les appareils plus anciens.

Confidentialité des Données et Conformité : La collecte de données clients introduit des obligations importantes en vertu du GDPR (pour les déploiements au Royaume-Uni et dans l'UE) et des cadres équivalents. Les implémentations doivent inclure des mécanismes d'opt-in explicites pour les communications marketing, clairement séparés du consentement d'accès au réseau. Les principes de minimisation des données s'appliquent — ne collectez que ce qui est nécessaire à la finalité déclarée. Les politiques de rétention doivent être automatisées, avec des enregistrements purgés après une période d'inactivité définie. Pour un traitement complet de l'architecture de conformité, consultez notre guide sur Comment Protéger les Données Clients Collectées via le WiFi .

Randomisation des Adresses MAC : Le Défi Technique Critique

Tout architecte réseau déployant des analyses de présence doit tenir compte de la randomisation des adresses MAC. Apple a introduit la randomisation MAC par réseau par défaut dans iOS 14 (2020), Android suivant dans Android 10. En pratique, cela signifie que l'adresse MAC matérielle de l'appareil d'un client change périodiquement, ce qui la rend "un identifiant à long terme peu fiable pour les utilisateurs non authentifiés.

La réponse architecturale consiste à concevoir le système de manière à privilégier les sessions authentifiées. Pour l'analyse de présence non authentifiée, concentrez-vous sur les métriques agrégées — nombre total d'appareils, temps de présence moyen, modèles de carte thermique — plutôt que sur le suivi individuel des appareils. Pour l'attribution inter-visites et les parcours clients individuels, le client doit être incité à s'authentifier. C'est pourquoi l'échange de valeur est une exigence technique, et non une simple considération marketing.

Guide d'implémentation

Le déploiement d'une stratégie complète de collecte de données en magasin nécessite un effort coordonné entre les équipes informatiques, marketing et opérationnelles. Le cadre en trois phases suivant offre un chemin de déploiement structuré.

Phase 1 : Évaluation de l'infrastructure et cartographie des données

Avant de déployer tout outil de collecte de données, effectuez un audit approfondi de l'infrastructure réseau existante. Vérifiez que les points d'accès prennent en charge la densité de clients requise et les normes de sécurité modernes. Confirmez que la segmentation VLAN est correctement configurée au niveau du commutateur et appliquée au point d'accès. Évaluez les règles de pare-feu pour vous assurer que le trafic de redirection du Captive Portal est autorisé tandis que les appareils invités sont bloqués des segments de réseau internes.

Parallèlement, réalisez un exercice de cartographie des données. Documentez chaque élément de données que vous avez l'intention de collecter, la base légale de son traitement, où il sera stocké, combien de temps il sera conservé et quels systèmes en aval le recevront. Ce document constitue le fondement de votre registre des activités de traitement (RoPA) GDPR et est une condition préalable à tout déploiement conforme.

Phase 2 : Configuration et optimisation du Captive Portal

Le Captive Portal — la page d'accueil personnalisée présentée aux utilisateurs se connectant — est l'interface utilisateur principale de votre stratégie de collecte de données. Sa conception détermine directement le volume et la qualité des données capturées.

L'erreur de déploiement la plus courante est de demander trop de champs de données sur l'écran de connexion initial. La présentation d'un formulaire avec cinq champs ou plus entraînera un abandon significatif, réduisant l'adoption globale du réseau et les taux de capture de données. L'approche recommandée est le profilage progressif : demandez un nom et une adresse e-mail (ou proposez une connexion sociale en un clic) lors de la première visite. Lors des visites ultérieures, le système reconnaît l'utilisateur récurrent et lui demande un point de données supplémentaire — une date de naissance, un code postal ou une préférence de produit. Au fil de plusieurs visites, un profil client riche est construit sans jamais présenter un formulaire intimidant.

Le choix de la méthode d'authentification est également important. La connexion sociale via Google ou Apple ID offre systématiquement les taux de conversion les plus élevés car elle élimine le besoin de se souvenir d'un mot de passe et pré-remplit les données vérifiées. La connexion par e-mail fournit un identifiant marketing directement exploitable. La vérification par SMS fournit un numéro de téléphone pour le marketing par SMS mais introduit une friction supplémentaire.

Phase 3 : Intégration et automatisation des flux de travail

Les données collectées en magasin ont une valeur commerciale limitée si elles restent isolées. La plateforme d'analyse WiFi doit être intégrée au CRM, aux outils d'automatisation marketing et au lac de données central. La plateforme de Purple offre des intégrations pré-construites avec Salesforce, HubSpot, Microsoft Dynamics et Mailchimp, ainsi qu'une API REST et un framework de webhook pour les intégrations personnalisées.

Configurez des flux de travail basés sur les événements pour activer les données en temps réel. Un visiteur pour la première fois devrait déclencher un e-mail de bienvenue quelques minutes après s'être connecté. Un client qui n'a pas visité depuis 60 jours devrait entrer dans une campagne de réengagement. Un client qui se connecte au WiFi dans les 24 heures suivant la réception d'un e-mail promotionnel fournit un événement d'attribution de visite en magasin confirmé — bouclant la boucle des dépenses de marketing numérique.

Bonnes pratiques

Appliquer l'échange de valeur : Les clients ne fourniront des données de première partie que si la valeur perçue de la récompense dépasse le coût perçu en matière de confidentialité. L'accès WiFi haut débit, les réductions exclusives en magasin et les points de fidélité sont tous des incitations efficaces. Rendez la proposition de valeur explicite sur la page d'accueil — ne supposez pas que les utilisateurs comprennent l'échange.

Segmenter par type de lieu : Les stratégies de collecte de données doivent être calibrées en fonction du contexte du lieu. Un hub de Transport comme une gare ferroviaire nécessite un flux d'authentification fluide et à haut débit pour gérer les pics d'affluence. Un hôtel ou un établissement d' Hospitality peut se permettre un flux d'intégration plus détaillé car les clients ont plus de temps et une relation plus longue avec la propriété.

Mettre en œuvre la gouvernance de la bande passante : Les limites de bande passante par utilisateur et les plafonds de temps de session doivent être appliqués via des attributs RADIUS pour prévenir l les abus de réseau. La consommation de bande passante des invités ne doit jamais être autorisée à dégrader les performances des terminaux de point de vente (POS), des systèmes de traitement des paiements ou des applications de back-office.

Auditer régulièrement les registres de consentement : Les registres de consentement doivent être auditables. Pour tout enregistrement client donné, vous devez être en mesure de démontrer quand le consentement a été obtenu, par quel canal et pour quelles activités de traitement spécifiques. Des flux de travail automatisés d'expiration et de re-consentement devraient être configurés pour les enregistrements de plus de 24 mois.

Dépannage et atténuation des risques

Faibles taux d'authentification : Si les utilisateurs se connectent au SSID mais abandonnent le Captive Portal, les causes les plus probables sont un nombre excessif de champs de formulaire, des temps de chargement lents du portail ou une proposition de valeur peu claire. Auditez le temps de chargement de la page d'accueil (cible inférieure à deux secondes sur une connexion 3G), réduisez les champs requis au minimum et effectuez des tests A/B sur le texte du titre. Les options de connexion sociale devraient toujours être présentées comme l'appel à l'action principal.

Silos de données et enregistrements clients fragmentés : Si les données WiFi en magasin ne sont pas intégrées aux profils e-commerce et aux enregistrements POS, la vue client reste fragmentée et commercialement inutilisable. Priorisez la mise en œuvre d'un identifiant client commun — généralement l'adresse e-mail — qui est normalisées et dédupliquées sur tous les systèmes. Une plateforme de données clients (CDP) peut servir de couche unificatrice.

Dérive de la conformité : La conformité au GDPR n'est pas une configuration unique. Effectuez des audits trimestriels des politiques de rétention des données, des registres de consentement et des flux de travail des demandes d'accès des personnes concernées (DSAR). Assurez-vous que les demandes de droit à l'oubli sont propagées à tous les systèmes intégrés — la plateforme WiFi, le CRM, l'outil d'automatisation du marketing et le lac de données — et pas seulement au point de collecte principal.

Dégradation des performances réseau : Si le trafic WiFi invité a un impact sur les performances du système de point de vente (POS), examinez la configuration VLAN et les politiques QoS. Le trafic POS doit être affecté à la file d'attente de la plus haute priorité. Le trafic invité doit être limité en débit au niveau de l'utilisateur via les attributs RADIUS.

ROI et impact commercial

La mise en œuvre d'une stratégie robuste de collecte de données en magasin génère des retours mesurables selon trois dimensions principales.

Valeur vie client : En comprenant le comportement en magasin et en le liant à l'historique d'achat, les détaillants peuvent proposer des campagnes marketing personnalisées qui stimulent les visites répétées et des valeurs de commande moyennes plus élevées. Les établissements utilisant la plateforme de Purple rapportent des taux d'ouverture d'e-mails moyens de 35 à 40 % pour les audiences capturées via WiFi, contre des moyennes sectorielles de 20 à 25 % pour les listes achetées, ce qui reflète la qualité supérieure et le statut de consentement des données de première partie.

Efficacité opérationnelle : Les cartes thermiques d'affluence et l'analyse du temps de présence permettent aux opérateurs de lieux de prendre des décisions fondées sur des preuves concernant la planification du personnel, l'agencement du magasin et le placement des produits. Un détaillant qui identifie une zone à forte présence et à faible conversion dans son magasin peut tester des changements d'agencement et mesurer l'impact en temps réel — une capacité qui n'était auparavant disponible que pour les équipes e-commerce.

Attribution marketing : En suivant le moment où un client reçoit un e-mail promotionnel et se connecte ensuite au WiFi en magasin, les détaillants peuvent boucler la boucle d'attribution des dépenses de marketing numérique pour les visites en magasin physique. Il s'agit d'une lacune significative en matière de capacités pour la plupart des organisations de vente au détail aujourd'hui, et qu'un déploiement d'analyse WiFi bien intégré peut directement combler.

Pour les organisations opérant sur plusieurs types de lieux, les pages sectorielles Retail et Hospitality de la plateforme de Purple fournissent des conseils de déploiement et des données de benchmarking spécifiques au secteur.

Termes clés et définitions

Captive Portal

A web page that a user of a public-access network is required to view and interact with before network access is granted. It serves as the primary interface for capturing customer identity and consent.

The captive portal is the most important UX touchpoint in a Guest WiFi data collection deployment. Its design directly determines authentication conversion rates and data quality.

MAC Address Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+) that periodically changes the device's hardware MAC address to prevent passive cross-venue tracking.

Forces IT architects to design data collection systems that rely on authenticated user sessions rather than hardware device identifiers for long-term customer identification and cross-visit attribution.

First-Party Data

Information a company collects directly from its own customers through direct interactions, which the company owns and controls.

The primary commercial asset generated by in-store data collection. Increasingly critical as third-party cookies are deprecated and data brokers face regulatory pressure.

Zero-Party Data

Data that a customer intentionally and proactively shares with a brand, such as preferences, survey responses, and declared interests.

Collected via in-store survey kiosks or questions embedded in the captive portal flow. Highly valuable because it is explicit, consensual, and directly actionable for personalisation.

Dwell Time

The length of time a visitor's device remains detectable within a defined zone of a store or venue, used as a proxy for engagement with that area.

A key operational metric for retail layout optimisation, staff scheduling, and measuring the effectiveness of in-store displays and promotions.

Presence Analytics

The use of WiFi probe request detection or BLE beacon signals to measure the count, location, and movement of devices within a physical space, without requiring user authentication.

Provides aggregate footfall and heatmap data for operational decision-making. Subject to accuracy limitations due to MAC randomisation in modern devices.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users connecting to a network.

The backend protocol used to manage Guest WiFi sessions, enforce bandwidth policies, and log session data. The integration point between the captive portal and the access point infrastructure.

Progressive Profiling

The practice of gradually collecting customer information across multiple interactions rather than requesting all data fields at a single point of contact.

The recommended approach for captive portal design. Reduces initial login friction while enabling the construction of rich customer profiles over time.

VLAN (Virtual Local Area Network)

A logical segmentation of a physical network that isolates traffic between different groups of devices, even when they share the same physical infrastructure.

Essential for separating Guest WiFi traffic from corporate systems, POS terminals, and payment infrastructure. A baseline security requirement for any venue deploying public WiFi.

WPA3-SAE (Simultaneous Authentication of Equals)

The current generation of WiFi security protocol, replacing WPA2-PSK. Provides stronger encryption and resistance to offline dictionary attacks.

Should be enforced on Guest SSIDs where device compatibility permits. Protects customer data in transit between the device and the access point.

Études de cas

A national fashion retail chain with 50 locations wants to understand the conversion rate of window shoppers to actual store visitors, and then correlate that with in-store purchase behaviour. They currently only track POS transactions and have no visibility of footfall.

Deploy presence analytics using the existing enterprise WiFi access points across all 50 locations. Configure the access points to detect unauthenticated device probe requests and define a geofence at each storefront entrance. By comparing the count of devices detected in the storefront zone (passerby traffic) against devices that enter the store and dwell for more than two minutes (engaged traffic), the platform calculates a capture rate per location. Simultaneously, deploy a captive portal to authenticate connecting users, linking their WiFi profile to POS transaction records via a shared email identifier. After 90 days of data collection, the retailer can segment stores by capture rate, identify underperforming locations, and correlate WiFi dwell time with average basket size.

A large conference centre hosting 5,000-delegate events needs to collect verified attendee data for sponsors, but faces severe network congestion during peak registration periods and has GDPR obligations to manage consent on behalf of multiple event organisers.

Implement a tiered bandwidth model via the captive portal. Offer a basic, speed-limited tier (5 Mbps per user) in exchange for an email address and event registration confirmation. Offer a premium, high-speed tier (25 Mbps per user) for delegates who complete a detailed demographic survey or authenticate via LinkedIn, providing higher-quality B2B data for sponsors. Use RADIUS attributes to enforce bandwidth policies dynamically per user tier. For GDPR compliance, configure separate consent flows per event organiser, with consent records stored against the event identifier. Implement a data export API that allows each event organiser to retrieve only the records for their specific event, with consent status clearly flagged.

Analyse de scénario

Q1. A retail client wants to track the exact path of individual customers through their store using only WiFi presence analytics, without requiring any login. Their marketing director argues this is technically straightforward. How do you advise them?

💡 Astuce :Consider the impact of MAC address randomisation on passive device tracking in modern smartphones.

Afficher l'approche recommandée

Advise the client that tracking the exact path of individual unauthenticated users is highly unreliable on modern devices due to MAC address randomisation, which is enabled by default on iOS 14+ and Android 10+. Passive presence analytics is reliable for aggregate metrics — total footfall, average dwell time, zone-level heatmaps — but not for individual customer journey reconstruction. To track individual journeys, the customer must be incentivised to authenticate to the Guest WiFi. Once authenticated, the session is tied to a verified identity rather than a hardware MAC address, enabling accurate cross-visit tracking. Recommend designing a compelling value exchange on the captive portal to maximise authentication rates.

Q2. The marketing team wants to ask for Name, Email, Phone Number, Date of Birth, and Postcode on the initial WiFi login screen to build comprehensive customer profiles from day one. What is your architectural recommendation?

💡 Astuce :Balance data richness with user friction and authentication conversion rates.

Afficher l'approche recommandée

Recommend implementing Progressive Profiling. Presenting five required fields on the initial connection will result in high abandonment rates, reducing overall network adoption and data capture volume. The net result is fewer profiles, not richer ones. Advise capturing only Name and Email (or offering Social Login as the primary option) on the first visit. On subsequent visits, the captive portal recognises the returning user and prompts for one additional data point — Date of Birth on visit two, Postcode on visit three. This approach builds rich profiles over time while keeping the initial friction minimal. Configure the platform to track profile completeness and trigger re-engagement campaigns when a profile reaches a defined completeness threshold.

Q3. A venue operator is concerned that offering free Guest WiFi will result in bandwidth abuse by a small number of users, degrading the performance of their POS systems, which share the same physical access point infrastructure.

💡 Astuce :Focus on network segmentation, Quality of Service policies, and RADIUS-based session management.

Afficher l'approche recommandée

Address this with a two-part solution. First, ensure strict VLAN segmentation: POS systems must be on a dedicated corporate VLAN, completely isolated from the Guest SSID at both the switch and access point level. Guest devices must have no layer-2 visibility of POS terminals. Second, implement per-user bandwidth throttling via RADIUS attributes — a limit of 5-10 Mbps per guest user is sufficient for typical browsing and streaming while preventing any single user from saturating the uplink. Configure QoS policies to assign POS traffic to the highest priority queue, ensuring it is never pre-empted by guest traffic even during peak periods. Additionally, set session time limits (e.g., 4-hour maximum sessions) to prevent devices from holding connections indefinitely.

Q4. Six months after deploying a Guest WiFi data collection system, the data protection officer flags that the organisation has received a Right to be Forgotten request from a customer. The IT team deletes the record from the WiFi platform but the DPO is not satisfied. What has been missed?

💡 Astuce :Consider all downstream systems that may have received the customer's data via API integrations or webhooks.

Afficher l'approche recommandée

The Right to be Forgotten obligation under GDPR Article 17 requires deletion of the customer's personal data from all systems in which it is held, not just the primary collection point. The IT team must identify every system that received the customer's data via integration: the CRM, the marketing automation platform, the email marketing tool, the data lake or CDP, and any third-party analytics platforms. Each system must process the deletion request independently. The organisation should have a documented DSAR (Data Subject Access Request) workflow that maps the data flow from the WiFi platform to all downstream systems and provides a checklist for complete deletion. This workflow should be tested quarterly as part of the compliance audit cadence.