Kundendaten im Geschäft erfassen: Ein Leitfaden für Einzelhändler

Dieser technische Leitfaden bietet IT-Managern, Netzwerkarchitekten und Betriebsleitern von Veranstaltungsorten einen praktischen Rahmen für den Aufbau von Erstanbieter-Kundendatenbeständen in physischen Einzelhandelsstandorten. Er behandelt die Bereitstellungsarchitektur, Compliance-Verpflichtungen und Integrationsstrategien für Guest WiFi, POS-Systeme, Kundenbindungsprogramme und Umfrage-Kioske. Der Leitfaden ordnet jede Erfassungsmethode messbaren Geschäftsergebnissen zu, mit konkreten Implementierungsszenarien aus den Bereichen Einzelhandel, Gastgewerbe und Veranstaltungen.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für die Geschäftsleitung

- Technischer Einblick

- Das Ökosystem der Datenerfassung im Geschäft

- Netzwerkarchitektur und Sicherheitsstandards

- MAC-Adressen-Randomisierung: Die kritische technische Herausforderung

- Implementierungsleitfaden

- Phase 1: Infrastrukturbewertung und Datenmapping

- Phase 2: Captive Portal-Konfiguration und -Optimierung

- Phase 3: Integration und Workflow-Automatisierung

- Best Practices

- Fehlerbehebung und Risikominderung

- ROI und Geschäftsauswirkungen

Zusammenfassung für die Geschäftsleitung

Für moderne Einzelhändler und Betreiber von Veranstaltungsorten stellt das physische Geschäft die größte ungenutzte Quelle für Erstanbieter-Kundendaten dar. Während E-Commerce-Plattformen nativ jeden Klick, jede Verweildauer und jedes Konversionsereignis erfassen, arbeiten physische Standorte häufig mit kritischen Sichtbarkeitslücken – sie wissen, was an der Kasse verkauft wurde, aber nicht, wer es gekauft hat, wie lange die Kunden blieben oder ob sie wiederkommen werden. Dieser Leitfaden bietet die technische Architektur und die Bereitstellungsstrategien, die erforderlich sind, um Kundendaten im Geschäft in großem Maßstab zu erfassen, zu sichern und zu aktivieren.

IT-Manager und Netzwerkarchitekten müssen nahtlose Benutzererlebnisse mit strengen Compliance-Anforderungen gemäß GDPR und PCI DSS sowie robusten Netzwerksicherheitsstandards wie WPA3 und IEEE 802.1X in Einklang bringen. Durch den Einsatz integrierter Lösungen über Guest WiFi , Point-of-Sale-Systeme und Kundenbindungsprogramme können Unternehmen anonyme Besucherströme in umsetzbare Informationen umwandeln. Diese Referenz bietet einen herstellerneutralen Rahmen für den Einsatz dieser Technologien, mit spezifischen Integrationspunkten für die WiFi Analytics -Plattform von Purple.

Technischer Einblick

Das Ökosystem der Datenerfassung im Geschäft

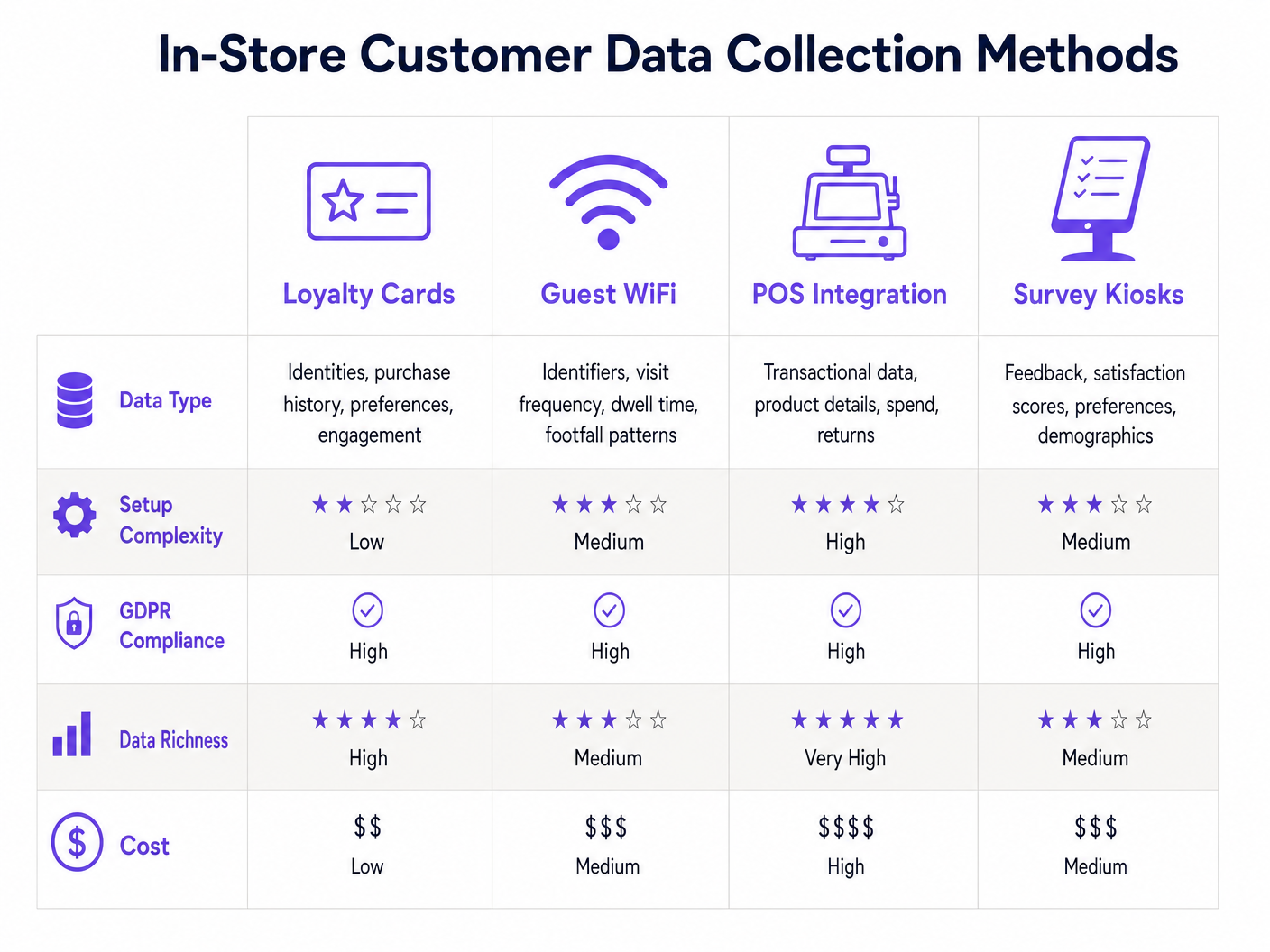

Der Aufbau eines umfassenden Erstanbieter-Datensatzes an einem physischen Standort erfordert einen mehrschichtigen Ansatz. Keine einzelne Erfassungsmethode liefert ein vollständiges Bild; die stärksten Implementierungen kombinieren komplementäre Vektoren, die verschiedene Dimensionen der Kundenbeziehung erfassen.

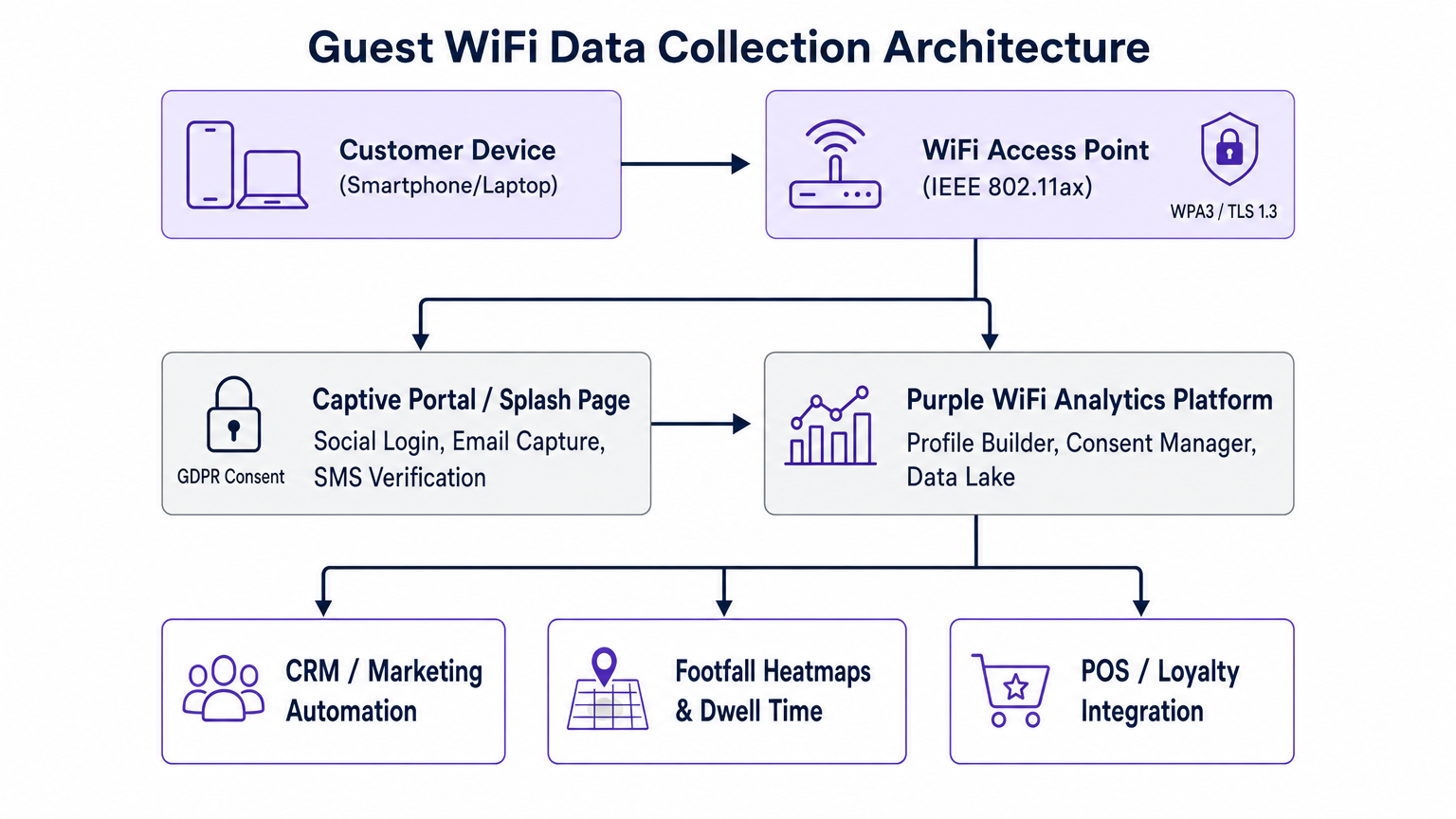

Das Ökosystem umfasst vier primäre Erfassungsvektoren. Erstens erfasst die Guest WiFi Authentifizierung verifizierte Benutzeridentitäten – E-Mail-Adressen, Telefonnummern und soziale Profile – zusammen mit Gerätekennungen, wenn Benutzer sich mit dem Netzwerk des Veranstaltungsortes verbinden. Zweitens nutzen Standort- und Präsenzanalyse WiFi-Zugangspunkte und Bluetooth Low Energy (BLE) Beacons, um Gerätebewegungen, Verweildauern und Besucher-Heatmaps zu verfolgen, selbst für Benutzer, die sich nicht authentifizieren. Drittens verknüpft die POS- und Loyalitätsintegration Transaktionsdaten – Warenkorbgröße, Käufe auf SKU-Ebene, Retourenverhalten – mit Kundenidentitäten über Kundenkarten, digitale Geldbörsen oder E-Belege. Viertens erfassen Interaktive Kioske und Umfragen explizite Zero-Party-Daten bezüglich Kundenzufriedenheit, Präferenzen und Demografie am Ort des Erlebnisses.

Für eine breitere Perspektive, wie diese Technologien mit der vernetzten Infrastruktur von Veranstaltungsorten zusammenwirken, siehe unseren Architektur des Internets der Dinge: Ein vollständiger Leitfaden .

Netzwerkarchitektur und Sicherheitsstandards

Der Einsatz einer unternehmensgerechten Datenerfassung erfordert eine robuste und gut segmentierte Netzwerkarchitektur. Eine Standardbereitstellung in Einzelhandels- oder Gastgewerbeumgebungen erfordert eine strikte Trennung von Unternehmens- und Gastverkehr mittels separater VLANs auf Switch- und Access Point-Ebene. Dies ist eine nicht verhandelbare Sicherheitsgrundlage – Gastgeräte dürfen niemals Layer-2-Sichtbarkeit auf POS-Terminals, Back-Office-Server oder Zahlungsinfrastruktur haben.

Access Point Standards: Moderne Implementierungen sollten IEEE 802.11ax (Wi-Fi 6) Access Points für Umgebungen mit hoher Client-Dichte anstreben. Wi-Fi 6 führt OFDMA und BSS Colouring ein, die die Leistung in dichten Umgebungen wie Verkaufsflächen, Stadionbereichen und Konferenzzentren erheblich verbessern. Für Veranstaltungsorte mit Anforderungen an die Außenabdeckung erweitert Wi-Fi 6E den Frequenzbereich auf das 6-GHz-Band, wodurch Interferenzen durch ältere Geräte reduziert werden.

Authentifizierungsprotokolle: Captive Portal-Bereitstellungen verwenden RADIUS (Remote Authentication Dial-In User Service), um die Autorisierung von Gastsitzungen zu verwalten. Wenn ein Benutzer versucht, sich zu verbinden, leitet der Access Point den HTTP-Verkehr zu einem in der Cloud gehosteten Captive Portal um. Nach erfolgreicher Authentifizierung über OAuth (Social Login) oder Standard-Formularübermittlung autorisiert der RADIUS-Server die MAC-Adresse des Geräts für eine definierte Sitzungsdauer und protokolliert das Ereignis auf der Analyseplattform. WPA3-SAE sollte auf der Gast-SSID erzwungen werden, wo die Gerätekompatibilität dies zulässt, mit WPA2-PSK als Fallback für ältere Geräte.

Datenschutz und Compliance: Die Erfassung von Kundendaten bringt erhebliche Verpflichtungen gemäß GDPR (für Bereitstellungen in Großbritannien und der EU) und gleichwertigen Rahmenwerken mit sich. Implementierungen müssen explizite Opt-in-Mechanismen für Marketingkommunikation enthalten, die klar von der Zustimmung zum Netzwerkzugang getrennt sind. Es gelten die Prinzipien der Datenminimierung – erfassen Sie nur das, was für den angegebenen Zweck notwendig ist. Aufbewahrungsrichtlinien müssen automatisiert werden, wobei Datensätze nach einer definierten Zeit der Inaktivität gelöscht werden. Eine umfassende Darstellung der Compliance-Architektur finden Sie in unserem Leitfaden So schützen Sie über WiFi erfasste Kundendaten .

MAC-Adressen-Randomisierung: Die kritische technische Herausforderung

Jeder Netzwerkarchitekt, der Präsenzanalyse einsetzt, muss die MAC-Adressen-Randomisierung berücksichtigen. Apple führte die MAC-Randomisierung pro Netzwerk standardmäßig in iOS 14 (2020) ein, Android folgte in Android 10. In der Praxis bedeutet dies, dass sich die Hardware-MAC-Adresse eines Kundengeräts regelmäßig ändert, was es ein unzuverlässiger langfristiger Identifikator für nicht authentifizierte Benutzer.

Die architektonische Antwort besteht darin, das System so zu gestalten, dass authentifizierte Sitzungen priorisiert werden. Für unauthentifizierte Präsenzanalyse konzentrieren Sie sich auf aggregierte Metriken – die Gesamtzahl der Geräte, die durchschnittliche Verweildauer, Heatmap-Muster – anstatt auf die Verfolgung einzelner Geräte. Für die Cross-Visit-Attribution und individuelle Kundenreisen muss der Kunde zur Authentifizierung angeregt werden. Deshalb ist der Wertetausch eine technische Anforderung und nicht nur eine Marketingüberlegung.

Implementierungsleitfaden

Die Implementierung einer umfassenden Strategie zur Datenerfassung im Geschäft erfordert eine koordinierte Anstrengung der IT-, Marketing- und Betriebsteams. Das folgende dreiphasige Framework bietet einen strukturierten Bereitstellungspfad.

Phase 1: Infrastrukturbewertung und Datenmapping

Bevor Sie Datenerfassungstools implementieren, führen Sie eine gründliche Prüfung der bestehenden Netzwerkinfrastruktur durch. Stellen Sie sicher, dass die Access Points die erforderliche Client-Dichte und moderne Sicherheitsstandards unterstützen. Bestätigen Sie, dass die VLAN-Segmentierung auf Switch-Ebene korrekt konfiguriert und am Access Point durchgesetzt wird. Bewerten Sie Firewall-Regeln, um sicherzustellen, dass Captive Portal-Umleitungsverkehr zugelassen wird, während Gastgeräte von internen Netzwerksegmenten blockiert werden.

Führen Sie gleichzeitig eine Datenmapping-Übung durch. Dokumentieren Sie jedes Datenelement, das Sie erfassen möchten, die Rechtsgrundlage für dessen Verarbeitung, wo es gespeichert wird, wie lange es aufbewahrt wird und welche nachgelagerten Systeme es erhalten werden. Dieses Dokument bildet die Grundlage Ihres GDPR-Verzeichnisses von Verarbeitungstätigkeiten (RoPA) und ist eine Voraussetzung für jede konforme Bereitstellung.

Phase 2: Captive Portal-Konfiguration und -Optimierung

Das Captive Portal – die gebrandete Splash-Seite, die verbindenden Benutzern präsentiert wird – ist die primäre Benutzeroberfläche für Ihre Datenerfassungsstrategie. Sein Design bestimmt direkt das Volumen und die Qualität der erfassten Daten.

Der häufigste Bereitstellungsfehler ist die Anforderung zu vieler Datenfelder auf dem anfänglichen Anmeldebildschirm. Das Präsentieren eines Formulars mit fünf oder mehr Feldern führt zu einer erheblichen Abbruchrate, wodurch die allgemeine Netzwerkakzeptanz und die Datenerfassungsraten sinken. Der empfohlene Ansatz ist das progressive Profiling: Fragen Sie beim ersten Besuch nach einem Namen und einer E-Mail-Adresse (oder bieten Sie eine Ein-Klick-Social-Login-Option an). Bei späteren Besuchen erkennt das System den wiederkehrenden Benutzer und fordert einen zusätzlichen Datenpunkt an – ein Geburtsdatum, eine Postleitzahl oder eine Produktpräferenz. Über mehrere Besuche hinweg wird ein umfassendes Kundenprofil erstellt, ohne jemals ein abschreckendes Formular präsentieren zu müssen.

Die Auswahl der Authentifizierungsmethode ist ebenfalls wichtig. Social Login über Google oder Apple ID liefert durchweg die höchsten Konversionsraten, da es die Notwendigkeit eliminiert, ein Passwort zu merken, und verifizierte Daten vorab ausfüllt. E-Mail-basierte Anmeldung bietet einen direkt verwertbaren Marketing-Identifikator. SMS-Verifizierung liefert eine Telefonnummer für SMS-Marketing, führt aber zu zusätzlicher Reibung.

Phase 3: Integration und Workflow-Automatisierung

Im Geschäft gesammelte Daten haben einen begrenzten kommerziellen Wert, wenn sie in einem Silo verbleiben. Die WiFi-Analyseplattform muss in das CRM, Marketing-Automatisierungstools und den zentralen Data Lake integriert werden. Die Plattform von Purple bietet vorgefertigte Integrationen mit Salesforce, HubSpot, Microsoft Dynamics und Mailchimp sowie eine REST API und ein Webhook-Framework für benutzerdefinierte Integrationen.

Konfigurieren Sie ereignisgesteuerte Workflows, um Daten in Echtzeit zu aktivieren. Ein Erstbesucher sollte innerhalb weniger Minuten nach der Verbindung eine Willkommens-E-Mail auslösen. Ein Kunde, der seit 60 Tagen nicht mehr besucht hat, sollte in eine Re-Engagement-Kampagne aufgenommen werden. Ein Kunde, der sich innerhalb von 24 Stunden nach Erhalt einer Werbe-E-Mail mit dem WiFi verbindet, liefert ein bestätigtes Attributionsereignis für den Ladenbesuch – und schließt damit den Kreis der Ausgaben für digitales Marketing.

Best Practices

Wertetausch durchsetzen: Kunden stellen Erstanbieterdaten nur dann zur Verfügung, wenn der wahrgenommene Wert der Belohnung die wahrgenommenen Datenschutzkosten übersteigt. Hochgeschwindigkeits-WiFi-Zugang, exklusive In-Store-Rabatte und Treuepunkte sind allesamt effektive Anreize. Machen Sie das Wertversprechen auf der Splash-Seite explizit – gehen Sie nicht davon aus, dass Benutzer den Austausch verstehen.

Nach Veranstaltungsorttyp segmentieren: Datenerfassungsstrategien müssen auf den Kontext des Veranstaltungsortes abgestimmt sein. Ein Transport -Knotenpunkt wie ein Bahnhof erfordert einen reibungslosen, hochdurchsatzfähigen Authentifizierungsfluss, um Spitzenbesucherzahlen zu bewältigen. Ein Hotel oder Hospitality -Veranstaltungsort kann sich einen detaillierteren Onboarding-Flow leisten, da Gäste mehr Zeit und eine längere Beziehung zur Unterkunft haben.

Bandbreiten-Governance implementieren: Pro-Benutzer-Bandbreitenlimits und Sitzungszeitbegrenzungen müssen über RADIUS-Attribute durchgesetzt werden, um Netzwerkmissbrauch zu verhindern. Der Bandbreitenverbrauch von Gästen darf niemals die Leistung von POS-Terminals, Zahlungsverarbeitungssystemen oder Back-Office-Anwendungen beeinträchtigen.

Einwilligungsdatensätze regelmäßig prüfen: Einwilligungsdatensätze müssen prüfbar sein. Für jeden gegebenen Kundendatensatz müssen Sie nachweisen können, wann die Einwilligung eingeholt wurde, über welchen Kanal und für welche spezifischen Verarbeitungsaktivitäten. Automatisierte Einwilligungsablauf- und erneute Einwilligungs-Workflows sollten für Datensätze konfiguriert werden, die älter als 24 Monate sind.

Fehlerbehebung und Risikominderung

Niedrige Authentifizierungsraten: Wenn Benutzer sich mit der SSID verbinden, aber das Captive Portal verlassen, sind die wahrscheinlichsten Ursachen übermäßige Formularfelder, langsame Ladezeiten des Portals oder ein unklares Wertversprechen. Überprüfen Sie die Ladezeit der Splash-Seite (Ziel unter zwei Sekunden bei einer 3G-Verbindung), reduzieren Sie die erforderlichen Felder auf ein Minimum und führen Sie A/B-Tests für die Überschrift durch. Social-Login-Optionen sollten immer als primärer Call-to-Action präsentiert werden.

Datensilos und fragmentierte Kundendatensätze: Wenn In-Store-WiFi-Daten nicht mit E-Commerce-Profilen und POS-Datensätzen integriert sind, bleibt die Kundenansicht fragmentiert und kommerziell unbrauchbar. Priorisieren Sie die Implementierung eines gemeinsamen Kundenidentifikators – typischerweise der E-Mail-Adresse – der normalisiert und dedupliziert über alle Systeme hinweg. Eine Customer Data Platform (CDP) kann als vereinheitlichende Schicht dienen.

Compliance-Drift: Die Einhaltung der GDPR ist keine einmalige Konfiguration. Führen Sie vierteljährliche Audits der Datenaufbewahrungsrichtlinien, Einwilligungserklärungen und DSAR-Workflows (Data Subject Access Request) durch. Stellen Sie sicher, dass Anfragen zum Recht auf Vergessenwerden über alle integrierten Systeme – die WiFi-Plattform, das CRM, das Marketing-Automatisierungstool und den Data Lake – verbreitet werden, nicht nur über den primären Erfassungspunkt.

Verschlechterung der Netzwerkleistung: Wenn der Gast-WiFi-Verkehr die Leistung des POS-Systems beeinträchtigt, überprüfen Sie die VLAN-Konfiguration und die QoS-Richtlinien. POS-Verkehr sollte die höchste Prioritätswarteschlange zugewiesen bekommen. Gastverkehr sollte auf Benutzerebene über RADIUS-Attribute ratenbegrenzt werden.

ROI und Geschäftsauswirkungen

Die Implementierung einer robusten Strategie zur Datenerfassung im Geschäft liefert messbare Erträge in drei Hauptdimensionen.

Kundenlebenszeitwert: Durch das Verständnis des Verhaltens im Geschäft und dessen Verknüpfung mit der Kaufhistorie können Einzelhändler personalisierte Marketingkampagnen bereitstellen, die zu wiederholten Besuchen und höheren durchschnittlichen Bestellwerten führen. Standorte, die die Purple-Plattform nutzen, berichten von durchschnittlichen E-Mail-Öffnungsraten von 35-40% für über WiFi erfasste Zielgruppen, verglichen mit Branchendurchschnitten von 20-25% für gekaufte Listen, was die höhere Qualität und den Einwilligungsstatus von Erstanbieterdaten widerspiegelt.

Operative Effizienz: Besucher-Heatmaps und Verweildauer-Analysen ermöglichen es Betreibern von Standorten, evidenzbasierte Entscheidungen über Personalplanung, Ladenlayout und Produktplatzierung zu treffen. Ein Einzelhändler, der eine Zone mit hoher Verweildauer und niedriger Konversionsrate in seinem Geschäft identifiziert, kann Layoutänderungen testen und die Auswirkungen in Echtzeit messen – eine Fähigkeit, die zuvor nur E-Commerce-Teams zur Verfügung stand.

Marketing-Attribution: Durch die Verfolgung, wann ein Kunde eine Werbe-E-Mail erhält und sich anschließend mit dem In-Store-WiFi verbindet, können Einzelhändler den Attributionskreislauf für digitale Marketingausgaben bei physischen Ladenbesuchen schließen. Dies ist eine erhebliche Fähigkeitslücke für die meisten Einzelhandelsorganisationen heute, und eine, die eine gut integrierte WiFi-Analysebereitstellung direkt beheben kann.

Für Organisationen, die verschiedene Arten von Standorten betreiben, bieten die Branchenseiten Einzelhandel und Gastgewerbe auf der Purple-Plattform sektorspezifische Bereitstellungsanleitungen und Benchmarking-Daten.

Schlüsselbegriffe & Definitionen

Captive Portal

A web page that a user of a public-access network is required to view and interact with before network access is granted. It serves as the primary interface for capturing customer identity and consent.

The captive portal is the most important UX touchpoint in a Guest WiFi data collection deployment. Its design directly determines authentication conversion rates and data quality.

MAC Address Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+) that periodically changes the device's hardware MAC address to prevent passive cross-venue tracking.

Forces IT architects to design data collection systems that rely on authenticated user sessions rather than hardware device identifiers for long-term customer identification and cross-visit attribution.

First-Party Data

Information a company collects directly from its own customers through direct interactions, which the company owns and controls.

The primary commercial asset generated by in-store data collection. Increasingly critical as third-party cookies are deprecated and data brokers face regulatory pressure.

Zero-Party Data

Data that a customer intentionally and proactively shares with a brand, such as preferences, survey responses, and declared interests.

Collected via in-store survey kiosks or questions embedded in the captive portal flow. Highly valuable because it is explicit, consensual, and directly actionable for personalisation.

Dwell Time

The length of time a visitor's device remains detectable within a defined zone of a store or venue, used as a proxy for engagement with that area.

A key operational metric for retail layout optimisation, staff scheduling, and measuring the effectiveness of in-store displays and promotions.

Presence Analytics

The use of WiFi probe request detection or BLE beacon signals to measure the count, location, and movement of devices within a physical space, without requiring user authentication.

Provides aggregate footfall and heatmap data for operational decision-making. Subject to accuracy limitations due to MAC randomisation in modern devices.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users connecting to a network.

The backend protocol used to manage Guest WiFi sessions, enforce bandwidth policies, and log session data. The integration point between the captive portal and the access point infrastructure.

Progressive Profiling

The practice of gradually collecting customer information across multiple interactions rather than requesting all data fields at a single point of contact.

The recommended approach for captive portal design. Reduces initial login friction while enabling the construction of rich customer profiles over time.

VLAN (Virtual Local Area Network)

A logical segmentation of a physical network that isolates traffic between different groups of devices, even when they share the same physical infrastructure.

Essential for separating Guest WiFi traffic from corporate systems, POS terminals, and payment infrastructure. A baseline security requirement for any venue deploying public WiFi.

WPA3-SAE (Simultaneous Authentication of Equals)

The current generation of WiFi security protocol, replacing WPA2-PSK. Provides stronger encryption and resistance to offline dictionary attacks.

Should be enforced on Guest SSIDs where device compatibility permits. Protects customer data in transit between the device and the access point.

Fallstudien

A national fashion retail chain with 50 locations wants to understand the conversion rate of window shoppers to actual store visitors, and then correlate that with in-store purchase behaviour. They currently only track POS transactions and have no visibility of footfall.

Deploy presence analytics using the existing enterprise WiFi access points across all 50 locations. Configure the access points to detect unauthenticated device probe requests and define a geofence at each storefront entrance. By comparing the count of devices detected in the storefront zone (passerby traffic) against devices that enter the store and dwell for more than two minutes (engaged traffic), the platform calculates a capture rate per location. Simultaneously, deploy a captive portal to authenticate connecting users, linking their WiFi profile to POS transaction records via a shared email identifier. After 90 days of data collection, the retailer can segment stores by capture rate, identify underperforming locations, and correlate WiFi dwell time with average basket size.

A large conference centre hosting 5,000-delegate events needs to collect verified attendee data for sponsors, but faces severe network congestion during peak registration periods and has GDPR obligations to manage consent on behalf of multiple event organisers.

Implement a tiered bandwidth model via the captive portal. Offer a basic, speed-limited tier (5 Mbps per user) in exchange for an email address and event registration confirmation. Offer a premium, high-speed tier (25 Mbps per user) for delegates who complete a detailed demographic survey or authenticate via LinkedIn, providing higher-quality B2B data for sponsors. Use RADIUS attributes to enforce bandwidth policies dynamically per user tier. For GDPR compliance, configure separate consent flows per event organiser, with consent records stored against the event identifier. Implement a data export API that allows each event organiser to retrieve only the records for their specific event, with consent status clearly flagged.

Szenarioanalyse

Q1. A retail client wants to track the exact path of individual customers through their store using only WiFi presence analytics, without requiring any login. Their marketing director argues this is technically straightforward. How do you advise them?

💡 Hinweis:Consider the impact of MAC address randomisation on passive device tracking in modern smartphones.

Empfohlenen Ansatz anzeigen

Advise the client that tracking the exact path of individual unauthenticated users is highly unreliable on modern devices due to MAC address randomisation, which is enabled by default on iOS 14+ and Android 10+. Passive presence analytics is reliable for aggregate metrics — total footfall, average dwell time, zone-level heatmaps — but not for individual customer journey reconstruction. To track individual journeys, the customer must be incentivised to authenticate to the Guest WiFi. Once authenticated, the session is tied to a verified identity rather than a hardware MAC address, enabling accurate cross-visit tracking. Recommend designing a compelling value exchange on the captive portal to maximise authentication rates.

Q2. The marketing team wants to ask for Name, Email, Phone Number, Date of Birth, and Postcode on the initial WiFi login screen to build comprehensive customer profiles from day one. What is your architectural recommendation?

💡 Hinweis:Balance data richness with user friction and authentication conversion rates.

Empfohlenen Ansatz anzeigen

Recommend implementing Progressive Profiling. Presenting five required fields on the initial connection will result in high abandonment rates, reducing overall network adoption and data capture volume. The net result is fewer profiles, not richer ones. Advise capturing only Name and Email (or offering Social Login as the primary option) on the first visit. On subsequent visits, the captive portal recognises the returning user and prompts for one additional data point — Date of Birth on visit two, Postcode on visit three. This approach builds rich profiles over time while keeping the initial friction minimal. Configure the platform to track profile completeness and trigger re-engagement campaigns when a profile reaches a defined completeness threshold.

Q3. A venue operator is concerned that offering free Guest WiFi will result in bandwidth abuse by a small number of users, degrading the performance of their POS systems, which share the same physical access point infrastructure.

💡 Hinweis:Focus on network segmentation, Quality of Service policies, and RADIUS-based session management.

Empfohlenen Ansatz anzeigen

Address this with a two-part solution. First, ensure strict VLAN segmentation: POS systems must be on a dedicated corporate VLAN, completely isolated from the Guest SSID at both the switch and access point level. Guest devices must have no layer-2 visibility of POS terminals. Second, implement per-user bandwidth throttling via RADIUS attributes — a limit of 5-10 Mbps per guest user is sufficient for typical browsing and streaming while preventing any single user from saturating the uplink. Configure QoS policies to assign POS traffic to the highest priority queue, ensuring it is never pre-empted by guest traffic even during peak periods. Additionally, set session time limits (e.g., 4-hour maximum sessions) to prevent devices from holding connections indefinitely.

Q4. Six months after deploying a Guest WiFi data collection system, the data protection officer flags that the organisation has received a Right to be Forgotten request from a customer. The IT team deletes the record from the WiFi platform but the DPO is not satisfied. What has been missed?

💡 Hinweis:Consider all downstream systems that may have received the customer's data via API integrations or webhooks.

Empfohlenen Ansatz anzeigen

The Right to be Forgotten obligation under GDPR Article 17 requires deletion of the customer's personal data from all systems in which it is held, not just the primary collection point. The IT team must identify every system that received the customer's data via integration: the CRM, the marketing automation platform, the email marketing tool, the data lake or CDP, and any third-party analytics platforms. Each system must process the deletion request independently. The organisation should have a documented DSAR (Data Subject Access Request) workflow that maps the data flow from the WiFi platform to all downstream systems and provides a checklist for complete deletion. This workflow should be tested quarterly as part of the compliance audit cadence.