Como Recolher Dados de Clientes em Loja: Um Guia para Retalhistas

Este guia de referência técnica fornece a gestores de TI, arquitetos de rede e diretores de operações de espaços um enquadramento prático para a construção de conjuntos de dados de clientes primários em locais de retalho físicos. Abrange a arquitetura de implementação, obrigações de conformidade e estratégias de integração para Guest WiFi, sistemas POS, programas de fidelidade e quiosques de inquéritos. O guia associa cada método de recolha a resultados de negócio mensuráveis, com cenários de implementação concretos de ambientes de retalho, hotelaria e eventos.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Detalhada

- O Ecossistema de Recolha de Dados em Loja

- Arquitetura de Rede e Padrões de Segurança

- Aleatorização de Endereços MAC: O Desafio Técnico Crítico

- Guia de Implementação

- Fase 1: Avaliação da Infraestrutura e Mapeamento de Dados

- Fase 2: Configuração e Otimização do Captive Portal

- Fase 3: Integração e Automação de Fluxos de Trabalho

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto no Negócio

Resumo Executivo

Para retalhistas e operadores de espaços modernos, a loja física representa a maior fonte inexplorada de dados de clientes primários. Enquanto as plataformas de e-commerce capturam nativamente cada clique, tempo de permanência e evento de conversão, os locais físicos operam frequentemente com lacunas críticas de visibilidade — sabendo o que foi vendido na caixa, mas não quem comprou, quanto tempo permaneceu, ou se irá regressar. Este guia fornece a arquitetura técnica e as estratégias de implementação necessárias para capturar, proteger e ativar dados de clientes em loja em larga escala.

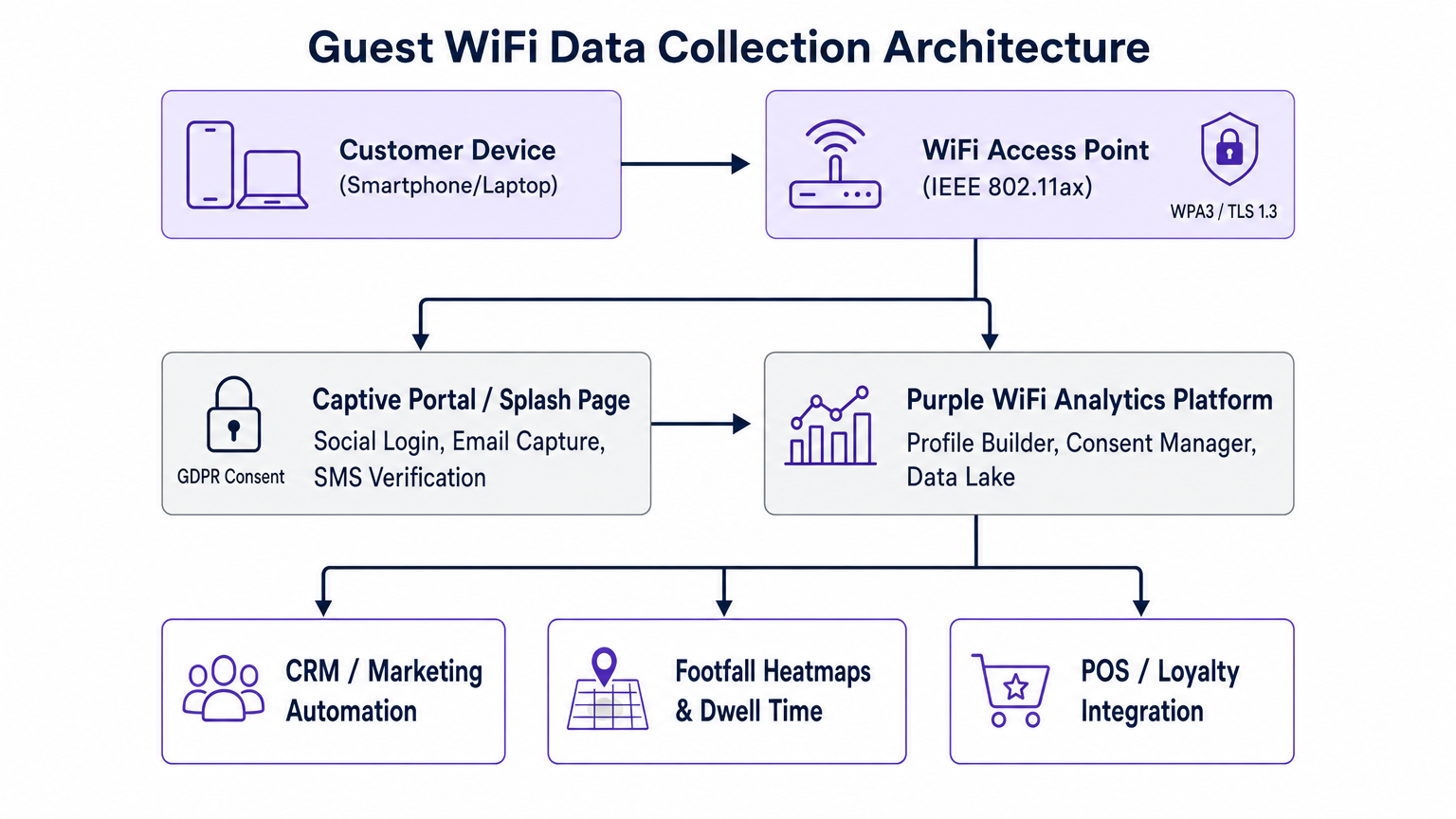

Os gestores de TI e arquitetos de rede devem equilibrar experiências de utilizador contínuas com requisitos de conformidade rigorosos sob o GDPR e PCI DSS, juntamente com padrões robustos de segurança de rede, incluindo WPA3 e IEEE 802.1X. Ao implementar soluções integradas em Guest WiFi , sistemas de Ponto de Venda e programas de fidelidade, as organizações podem transformar o tráfego anónimo em inteligência acionável. Esta referência fornece um enquadramento neutro em relação a fornecedores para a implementação destas tecnologias, com pontos de integração específicos para a plataforma WiFi Analytics da Purple.

Análise Técnica Detalhada

O Ecossistema de Recolha de Dados em Loja

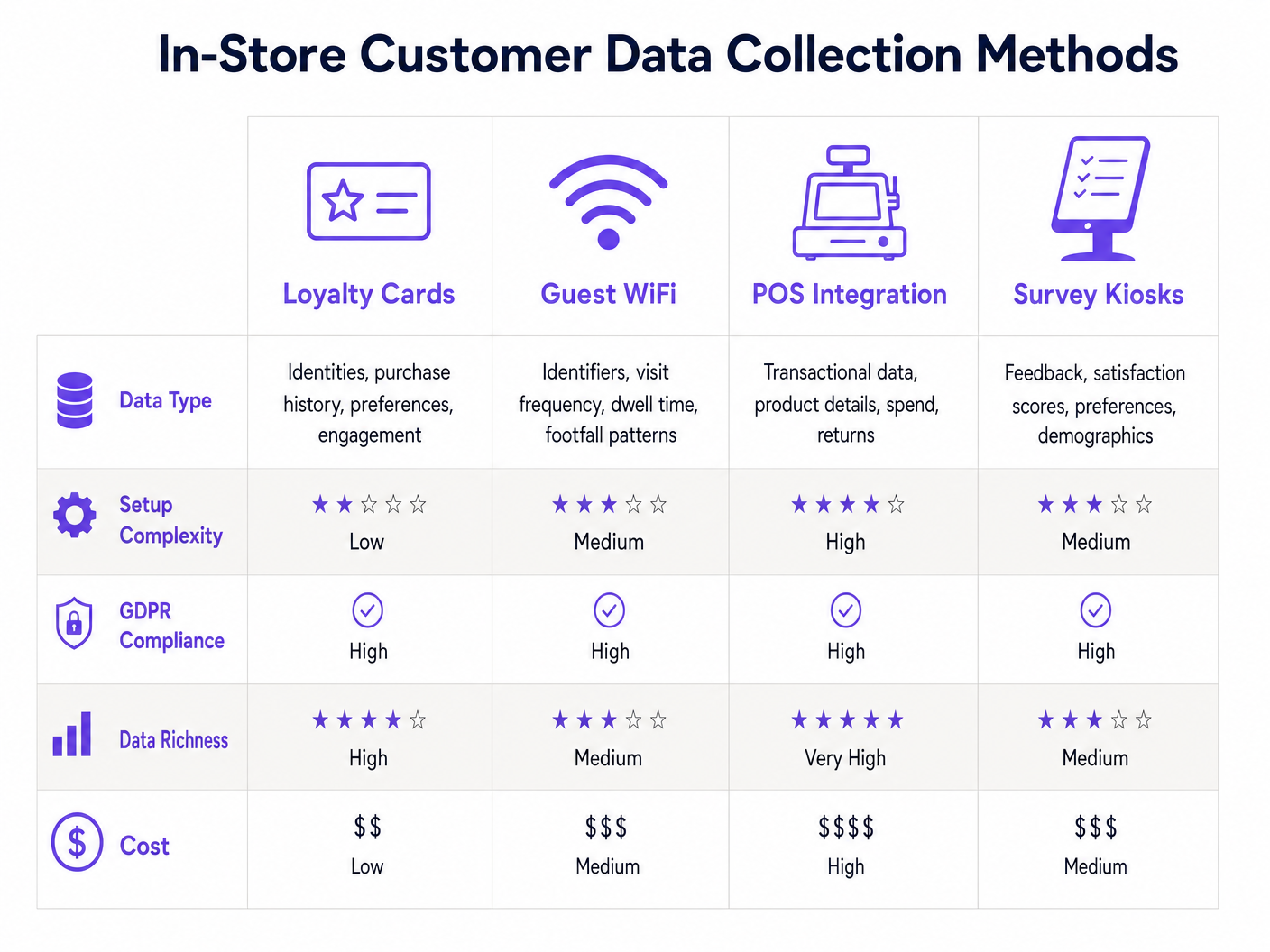

A construção de um conjunto de dados primários abrangente num local físico requer uma abordagem multifacetada. Nenhum método de recolha isolado fornece uma imagem completa; as implementações mais robustas combinam vetores complementares que capturam diferentes dimensões da relação com o cliente.

O ecossistema compreende quatro vetores de recolha primários. Primeiro, a Autenticação de Guest WiFi captura identidades de utilizador verificadas — endereços de e-mail, números de telefone e perfis sociais — juntamente com identificadores de dispositivo quando os utilizadores se conectam à rede do espaço. Segundo, a Análise de Localização e Presença utiliza pontos de acesso WiFi e beacons Bluetooth Low Energy (BLE) para rastrear o movimento de dispositivos, tempos de permanência e mapas de calor de tráfego, mesmo para utilizadores que não se autenticam. Terceiro, a Integração de POS e Fidelidade liga dados transacionais — tamanho do cesto, compras ao nível de SKU, comportamento de devolução — a identidades de clientes através de cartões de fidelidade, carteiras digitais ou e-recibos. Quarto, os Quiosques Interativos e Inquéritos capturam dados explícitos de zero-party relativos à satisfação do cliente, preferências e dados demográficos no ponto de experiência.

Para uma perspetiva mais ampla sobre como estas tecnologias se intersetam com a infraestrutura de espaços conectados, consulte o nosso Arquitetura da Internet das Coisas: Um Guia Completo .

Arquitetura de Rede e Padrões de Segurança

A implementação de recolha de dados de nível empresarial requer uma arquitetura de rede robusta e bem segmentada. Uma implementação padrão em ambientes de Retalho ou Hotelaria exige uma separação rigorosa do tráfego corporativo e de convidados, utilizando VLANs distintas tanto ao nível do switch como do ponto de acesso. Esta é uma linha de base de segurança não negociável — os dispositivos de convidados nunca devem ter visibilidade de camada 2 dos terminais POS, servidores de back-office ou infraestrutura de pagamento.

Padrões de Pontos de Acesso: As implementações modernas devem visar pontos de acesso IEEE 802.11ax (Wi-Fi 6) para ambientes de alta densidade de clientes. O Wi-Fi 6 introduz OFDMA e BSS Colouring, que melhoram significativamente o desempenho em ambientes densos, como áreas de retalho, corredores de estádios e centros de conferências. Para espaços com requisitos de cobertura exterior, o Wi-Fi 6E estende-se para a banda de 6 GHz, reduzindo a interferência de dispositivos legados.

Protocolos de Autenticação: As implementações de Captive Portal utilizam RADIUS (Remote Authentication Dial-In User Service) para gerir a autorização de sessões de convidados. Quando um utilizador tenta conectar-se, o ponto de acesso redireciona o tráfego HTTP para um Captive Portal alojado na cloud. Após autenticação bem-sucedida via OAuth (Social Login) ou submissão de formulário padrão, o servidor RADIUS autoriza o endereço MAC do dispositivo por uma duração de sessão definida e regista o evento na plataforma de análise. O WPA3-SAE deve ser imposto no SSID de convidado onde a compatibilidade do dispositivo o permitir, com WPA2-PSK como alternativa para dispositivos legados.

Privacidade de Dados e Conformidade: A recolha de dados de clientes introduz obrigações significativas sob o GDPR (para implementações no Reino Unido e UE) e enquadramentos equivalentes. As implementações devem incluir mecanismos explícitos de opt-in para comunicações de marketing, claramente separados do consentimento de acesso à rede. Aplicam-se os princípios de minimização de dados — recolher apenas o que é necessário para o propósito declarado. As políticas de retenção devem ser automatizadas, com registos eliminados após um período definido de inatividade. Para um tratamento abrangente da arquitetura de conformidade, consulte o nosso guia sobre Como Proteger Dados de Clientes Recolhidos via WiFi .

Aleatorização de Endereços MAC: O Desafio Técnico Crítico

Todo arquiteto de rede que implementa análise de presença deve ter em conta a aleatorização de endereços MAC. A Apple introduziu a aleatorização de MAC por rede por padrão no iOS 14 (2020), com o Android a seguir no Android 10. Na prática, isto significa que o endereço MAC de hardware de um dispositivo de cliente muda periodicamente, tornando-o "um identificador de longo prazo não fiável para utilizadores não autenticados.

A resposta arquitetónica é projetar o sistema para priorizar sessões autenticadas. Para análises de presença não autenticadas, concentre-se em métricas agregadas — contagem total de dispositivos, tempo médio de permanência, padrões de mapa de calor — em vez de rastreamento individual de dispositivos. Para atribuição entre visitas e jornadas individuais do cliente, o cliente deve ser incentivado a autenticar-se. É por isso que a troca de valor é um requisito técnico, não apenas uma consideração de marketing.

Guia de Implementação

A implementação de uma estratégia abrangente de recolha de dados em loja requer um esforço coordenado entre as equipas de TI, marketing e operações. O seguinte enquadramento de três fases oferece um caminho de implementação estruturado.

Fase 1: Avaliação da Infraestrutura e Mapeamento de Dados

Antes de implementar qualquer ferramenta de recolha de dados, realize uma auditoria completa da infraestrutura de rede existente. Verifique se os pontos de acesso suportam a densidade de clientes necessária e os padrões de segurança modernos. Confirme se a segmentação VLAN está corretamente configurada ao nível do switch e imposta no ponto de acesso. Avalie as regras da firewall para garantir que o tráfego de redirecionamento do Captive Portal é permitido, enquanto os dispositivos de convidados são bloqueados dos segmentos de rede internos.

Concomitantemente, complete um exercício de mapeamento de dados. Documente cada elemento de dados que pretende recolher, a base legal para o seu processamento, onde será armazenado, por quanto tempo será retido e quais os sistemas a jusante que o receberão. Este documento constitui a base do seu Registo de Atividades de Processamento (RoPA) do GDPR e é um pré-requisito para qualquer implementação em conformidade.

Fase 2: Configuração e Otimização do Captive Portal

O Captive Portal — a página de apresentação de marca exibida aos utilizadores que se conectam — é a interface de utilizador principal para a sua estratégia de recolha de dados. O seu design determina diretamente o volume e a qualidade dos dados capturados.

O erro de implementação mais comum é solicitar demasiados campos de dados no ecrã de login inicial. Apresentar um formulário com cinco ou mais campos resultará num abandono significativo, reduzindo a adoção geral da rede e as taxas de captura de dados. A abordagem recomendada é o perfil progressivo: peça um nome e endereço de e-mail (ou ofereça login social com um clique) na primeira visita. Em visitas subsequentes, o sistema reconhece o utilizador que regressa e solicita um ponto de dados adicional — uma data de nascimento, um código postal ou uma preferência de produto. Ao longo de várias visitas, um perfil de cliente rico é construído sem nunca apresentar um formulário intimidante.

A seleção do método de autenticação também é importante. O login social via Google ou Apple ID oferece consistentemente as taxas de conversão mais altas porque elimina a necessidade de lembrar uma palavra-passe e pré-preenche dados verificados. O login baseado em e-mail fornece um identificador de marketing diretamente acionável. A verificação por SMS fornece um número de telefone para marketing por SMS, mas introduz atrito adicional.

Fase 3: Integração e Automação de Fluxos de Trabalho

Os dados recolhidos em loja têm valor comercial limitado se permanecerem isolados. A plataforma de análise de WiFi deve ser integrada com o CRM, ferramentas de automação de marketing e o data lake central. A plataforma da Purple oferece integrações pré-construídas com Salesforce, HubSpot, Microsoft Dynamics e Mailchimp, juntamente com uma REST API e um framework de webhook para integrações personalizadas.

Configure fluxos de trabalho orientados por eventos para ativar dados em tempo real. Um visitante pela primeira vez deve desencadear um e-mail de boas-vindas minutos após a conexão. Um cliente que não visita há 60 dias deve entrar numa campanha de reengajamento. Um cliente que se conecta ao WiFi dentro de 24 horas após receber um e-mail promocional fornece um evento de atribuição de visita à loja confirmado — fechando o ciclo do investimento em marketing digital.

Melhores Práticas

Imponha a Troca de Valor: Os clientes só fornecerão dados primários se o valor percebido da recompensa exceder o custo percebido da privacidade. Acesso WiFi de alta velocidade, descontos exclusivos em loja e pontos de fidelidade são todos incentivos eficazes. Torne a proposta de valor explícita na página de apresentação — não assuma que os utilizadores compreendem a troca.

Segmente por Tipo de Local: As estratégias de recolha de dados devem ser calibradas para o contexto do local. Um hub de Transporte como uma estação de comboios requer um fluxo de autenticação sem atrito e de alta capacidade para lidar com picos de afluência. Um hotel ou local de Hospitalidade pode permitir um fluxo de integração mais detalhado porque os hóspedes têm mais tempo e uma relação mais longa com a propriedade.

Implemente a Governança de Largura de Banda: Limites de largura de banda por utilizador e limites de tempo de sessão devem ser impostos através de atributos RADIUS para evitar o abuso da rede. O consumo de largura de banda por parte dos convidados nunca deve ser permitido degradar o desempenho dos terminais POS, sistemas de processamento de pagamentos ou aplicações de back-office.

Audite Regularmente os Registos de Consentimento: Os registos de consentimento devem ser auditáveis. Para qualquer registo de cliente, deve ser capaz de demonstrar quando o consentimento foi obtido, através de que canal e para que atividades de processamento específicas. Fluxos de trabalho automatizados de expiração e re-consentimento devem ser configurados para registos com mais de 24 meses.

Resolução de Problemas e Mitigação de Riscos

Baixas Taxas de Autenticação: Se os utilizadores se estão a conectar ao SSID mas a abandonar o Captive Portal, as causas mais prováveis são campos de formulário excessivos, tempos de carregamento lentos do portal ou uma proposta de valor pouco clara. Audite o tempo de carregamento da página de apresentação (objetivo abaixo de dois segundos numa conexão 3G), reduza os campos necessários ao mínimo e faça testes A/B no texto do título. As opções de login social devem ser sempre apresentadas como a principal chamada para ação.

Silos de Dados e Registos de Clientes Fragmentados: Se os dados de WiFi em loja não estiverem integrados com perfis de e-commerce e registos POS, a visão do cliente permanece fragmentada e comercialmente inutilizável. Priorize a implementação de um identificador de cliente comum — tipicamente o endereço de e-mail — que é normanalisados e deduplicados em todos os sistemas. Uma Plataforma de Dados do Cliente (CDP) pode servir como a camada unificadora.

Desvio de Conformidade: A conformidade com o GDPR não é uma configuração única. Realize auditorias trimestrais das políticas de retenção de dados, registos de consentimento e fluxos de trabalho de pedidos de acesso de titulares de dados (DSAR). Garanta que os pedidos de Direito ao Esquecimento são propagados em todos os sistemas integrados — a plataforma WiFi, o CRM, a ferramenta de automação de marketing e o data lake — e não apenas no ponto de recolha principal.

Degradação do Desempenho da Rede: Se o tráfego WiFi de convidados estiver a afetar o desempenho do sistema POS, reveja a configuração da VLAN e as políticas de QoS. O tráfego POS deve ser atribuído à fila de maior prioridade. O tráfego de convidados deve ser limitado por taxa ao nível do utilizador através de atributos RADIUS.

ROI e Impacto no Negócio

A implementação de uma estratégia robusta de recolha de dados em loja proporciona retornos mensuráveis em três dimensões principais.

Valor Vitalício do Cliente: Ao compreender o comportamento em loja e ao ligá-lo ao histórico de compras, os retalhistas podem oferecer campanhas de marketing personalizadas que impulsionam visitas repetidas e valores médios de encomenda mais elevados. Locais que operam a plataforma da Purple relatam taxas médias de abertura de e-mail de 35-40% para públicos capturados por WiFi, em comparação com as médias da indústria de 20-25% para listas compradas, refletindo a maior qualidade e o estado de consentimento dos dados primários.

Eficiência Operacional: Mapas de calor de afluência e análises de tempo de permanência permitem aos operadores de locais tomar decisões baseadas em evidências sobre o planeamento de pessoal, o layout da loja e a colocação de produtos. Um retalhista que identifica uma zona de alta permanência e baixa conversão na sua loja pode testar alterações de layout e medir o impacto em tempo real — uma capacidade que anteriormente estava disponível apenas para equipas de e-commerce.

Atribuição de Marketing: Ao rastrear quando um cliente recebe um e-mail promocional e subsequentemente se conecta ao WiFi na loja, os retalhistas podem fechar o ciclo de atribuição dos gastos de marketing digital para visitas a lojas físicas. Esta é uma lacuna de capacidade significativa para a maioria das organizações de retalho hoje, e uma que uma implementação de análise de WiFi bem integrada pode abordar diretamente.

Para organizações que operam em vários tipos de locais, as páginas da indústria Retalho e Hotelaria na plataforma da Purple fornecem orientação de implementação específica do setor e dados de benchmarking.

Termos-Chave e Definições

Captive Portal

A web page that a user of a public-access network is required to view and interact with before network access is granted. It serves as the primary interface for capturing customer identity and consent.

The captive portal is the most important UX touchpoint in a Guest WiFi data collection deployment. Its design directly determines authentication conversion rates and data quality.

MAC Address Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+) that periodically changes the device's hardware MAC address to prevent passive cross-venue tracking.

Forces IT architects to design data collection systems that rely on authenticated user sessions rather than hardware device identifiers for long-term customer identification and cross-visit attribution.

First-Party Data

Information a company collects directly from its own customers through direct interactions, which the company owns and controls.

The primary commercial asset generated by in-store data collection. Increasingly critical as third-party cookies are deprecated and data brokers face regulatory pressure.

Zero-Party Data

Data that a customer intentionally and proactively shares with a brand, such as preferences, survey responses, and declared interests.

Collected via in-store survey kiosks or questions embedded in the captive portal flow. Highly valuable because it is explicit, consensual, and directly actionable for personalisation.

Dwell Time

The length of time a visitor's device remains detectable within a defined zone of a store or venue, used as a proxy for engagement with that area.

A key operational metric for retail layout optimisation, staff scheduling, and measuring the effectiveness of in-store displays and promotions.

Presence Analytics

The use of WiFi probe request detection or BLE beacon signals to measure the count, location, and movement of devices within a physical space, without requiring user authentication.

Provides aggregate footfall and heatmap data for operational decision-making. Subject to accuracy limitations due to MAC randomisation in modern devices.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users connecting to a network.

The backend protocol used to manage Guest WiFi sessions, enforce bandwidth policies, and log session data. The integration point between the captive portal and the access point infrastructure.

Progressive Profiling

The practice of gradually collecting customer information across multiple interactions rather than requesting all data fields at a single point of contact.

The recommended approach for captive portal design. Reduces initial login friction while enabling the construction of rich customer profiles over time.

VLAN (Virtual Local Area Network)

A logical segmentation of a physical network that isolates traffic between different groups of devices, even when they share the same physical infrastructure.

Essential for separating Guest WiFi traffic from corporate systems, POS terminals, and payment infrastructure. A baseline security requirement for any venue deploying public WiFi.

WPA3-SAE (Simultaneous Authentication of Equals)

The current generation of WiFi security protocol, replacing WPA2-PSK. Provides stronger encryption and resistance to offline dictionary attacks.

Should be enforced on Guest SSIDs where device compatibility permits. Protects customer data in transit between the device and the access point.

Estudos de Caso

A national fashion retail chain with 50 locations wants to understand the conversion rate of window shoppers to actual store visitors, and then correlate that with in-store purchase behaviour. They currently only track POS transactions and have no visibility of footfall.

Deploy presence analytics using the existing enterprise WiFi access points across all 50 locations. Configure the access points to detect unauthenticated device probe requests and define a geofence at each storefront entrance. By comparing the count of devices detected in the storefront zone (passerby traffic) against devices that enter the store and dwell for more than two minutes (engaged traffic), the platform calculates a capture rate per location. Simultaneously, deploy a captive portal to authenticate connecting users, linking their WiFi profile to POS transaction records via a shared email identifier. After 90 days of data collection, the retailer can segment stores by capture rate, identify underperforming locations, and correlate WiFi dwell time with average basket size.

A large conference centre hosting 5,000-delegate events needs to collect verified attendee data for sponsors, but faces severe network congestion during peak registration periods and has GDPR obligations to manage consent on behalf of multiple event organisers.

Implement a tiered bandwidth model via the captive portal. Offer a basic, speed-limited tier (5 Mbps per user) in exchange for an email address and event registration confirmation. Offer a premium, high-speed tier (25 Mbps per user) for delegates who complete a detailed demographic survey or authenticate via LinkedIn, providing higher-quality B2B data for sponsors. Use RADIUS attributes to enforce bandwidth policies dynamically per user tier. For GDPR compliance, configure separate consent flows per event organiser, with consent records stored against the event identifier. Implement a data export API that allows each event organiser to retrieve only the records for their specific event, with consent status clearly flagged.

Análise de Cenários

Q1. A retail client wants to track the exact path of individual customers through their store using only WiFi presence analytics, without requiring any login. Their marketing director argues this is technically straightforward. How do you advise them?

💡 Dica:Consider the impact of MAC address randomisation on passive device tracking in modern smartphones.

Mostrar Abordagem Recomendada

Advise the client that tracking the exact path of individual unauthenticated users is highly unreliable on modern devices due to MAC address randomisation, which is enabled by default on iOS 14+ and Android 10+. Passive presence analytics is reliable for aggregate metrics — total footfall, average dwell time, zone-level heatmaps — but not for individual customer journey reconstruction. To track individual journeys, the customer must be incentivised to authenticate to the Guest WiFi. Once authenticated, the session is tied to a verified identity rather than a hardware MAC address, enabling accurate cross-visit tracking. Recommend designing a compelling value exchange on the captive portal to maximise authentication rates.

Q2. The marketing team wants to ask for Name, Email, Phone Number, Date of Birth, and Postcode on the initial WiFi login screen to build comprehensive customer profiles from day one. What is your architectural recommendation?

💡 Dica:Balance data richness with user friction and authentication conversion rates.

Mostrar Abordagem Recomendada

Recommend implementing Progressive Profiling. Presenting five required fields on the initial connection will result in high abandonment rates, reducing overall network adoption and data capture volume. The net result is fewer profiles, not richer ones. Advise capturing only Name and Email (or offering Social Login as the primary option) on the first visit. On subsequent visits, the captive portal recognises the returning user and prompts for one additional data point — Date of Birth on visit two, Postcode on visit three. This approach builds rich profiles over time while keeping the initial friction minimal. Configure the platform to track profile completeness and trigger re-engagement campaigns when a profile reaches a defined completeness threshold.

Q3. A venue operator is concerned that offering free Guest WiFi will result in bandwidth abuse by a small number of users, degrading the performance of their POS systems, which share the same physical access point infrastructure.

💡 Dica:Focus on network segmentation, Quality of Service policies, and RADIUS-based session management.

Mostrar Abordagem Recomendada

Address this with a two-part solution. First, ensure strict VLAN segmentation: POS systems must be on a dedicated corporate VLAN, completely isolated from the Guest SSID at both the switch and access point level. Guest devices must have no layer-2 visibility of POS terminals. Second, implement per-user bandwidth throttling via RADIUS attributes — a limit of 5-10 Mbps per guest user is sufficient for typical browsing and streaming while preventing any single user from saturating the uplink. Configure QoS policies to assign POS traffic to the highest priority queue, ensuring it is never pre-empted by guest traffic even during peak periods. Additionally, set session time limits (e.g., 4-hour maximum sessions) to prevent devices from holding connections indefinitely.

Q4. Six months after deploying a Guest WiFi data collection system, the data protection officer flags that the organisation has received a Right to be Forgotten request from a customer. The IT team deletes the record from the WiFi platform but the DPO is not satisfied. What has been missed?

💡 Dica:Consider all downstream systems that may have received the customer's data via API integrations or webhooks.

Mostrar Abordagem Recomendada

The Right to be Forgotten obligation under GDPR Article 17 requires deletion of the customer's personal data from all systems in which it is held, not just the primary collection point. The IT team must identify every system that received the customer's data via integration: the CRM, the marketing automation platform, the email marketing tool, the data lake or CDP, and any third-party analytics platforms. Each system must process the deletion request independently. The organisation should have a documented DSAR (Data Subject Access Request) workflow that maps the data flow from the WiFi platform to all downstream systems and provides a checklist for complete deletion. This workflow should be tested quarterly as part of the compliance audit cadence.