WiFi per piccole imprese: come configurare correttamente senza sforare il budget

Questa guida autorevole fornisce a manager IT, operatori di sedi e CTO un modello pratico per l'implementazione di WiFi di livello aziendale in ambienti di piccole imprese senza superare i vincoli di budget. Copre l'architettura di rete a strati, la segmentazione VLAN, la selezione dell'hardware e le strategie di onboarding degli ospiti. Integrando piattaforme di analisi come Purple, le aziende possono trasformare il loro WiFi da centro di costo in una risorsa misurabile che genera entrate.

🎧 Ascolta questa guida

Visualizza trascrizione

- Riepilogo Esecutivo

- Approfondimento Tecnico

- L'imperativo dell'architettura a strati

- Segmentazione della Rete: le VLAN come Porte Tagliafuoco Digitali

- Strategia della Banda di Frequenza

- Guida all'Implementazione

- Selezione dell'Hardware per Livello

- Sequenza di Implementazione Passo-Passo

- Best Practices

- Onboarding degli Ospiti e Acquisizione Dati

- Conformità agli Standard di Sicurezza

- Troubleshooting & Risk Mitigation

- Modalità di Guasto Comuni e Mitigazioni

- ROI & Business Impact

Riepilogo Esecutivo

Per i manager IT, gli architetti di rete e i direttori delle operazioni di sede, l'implementazione del WiFi per piccole imprese spesso significa camminare su un filo sottile tra le aspettative di livello aziendale e i budget delle PMI. L'azienda richiede connettività robusta, onboarding degli ospiti senza interruzioni e analisi approfondite per guidare le iniziative di marketing. Il reparto finanziario vuole pagare prezzi da consumatore. Questa guida fornisce un modello definitivo per la progettazione e l'implementazione di reti WiFi sicure e scalabili su misura per le PMI, coprendo l'architettura a strati, la segmentazione VLAN, la selezione dell'hardware e l'integrazione di piattaforme di analisi degli ospiti. Trattando il WiFi come una risorsa strategica piuttosto che un'utilità, le organizzazioni possono generare un ROI misurabile fin dal primo giorno. L'integrazione di soluzioni come Guest WiFi e WiFi Analytics garantisce che la tua rete non solo soddisfi le esigenze operative, ma acquisisca anche dati di prima parte sui clienti per promuovere la fedeltà e le entrate. Per una guida all'implementazione più ampia, consulta Come configurare il WiFi per la tua attività: una guida completa .

Approfondimento Tecnico

L'imperativo dell'architettura a strati

L'errore più persistente e costoso nelle implementazioni WiFi per PMI è trattare la rete come una configurazione domestica su scala più ampia. Installare un router consumer di fascia alta nel mezzo di un negozio di 3.000 piedi quadrati e aspettarsi che gestisca 50 connessioni ospiti simultanee, terminali POS e operazioni di back-office è una strada garantita verso scarse prestazioni, esposizione alla sicurezza e fallimenti di conformità.

Un'implementazione WiFi resiliente per piccole imprese richiede un'architettura segmentata e a strati, costruita su tre livelli distinti.

Livello 1 — Gateway di bordo e Firewall: Questo dispositivo è il confine tra la tua rete interna e l'ISP. Gestisce la Network Address Translation (NAT), i servizi DHCP e le politiche di sicurezza primarie. Per le PMI, un'appliance firewall dedicata (piuttosto che il router fornito dall'ISP) fornisce la granularità delle politiche richiesta per il routing VLAN e l'isolamento della rete ospite.

Livello 2 — Switching di Core: Uno switch Power over Ethernet (PoE) gestito è la spina dorsale dell'implementazione. Il PoE elimina la necessità di iniettori di alimentazione localizzati in ogni posizione di Access Point, semplificando l'installazione e fornendo una gestione centralizzata dell'alimentazione. Fondamentalmente, uno switch gestito abilita il tagging VLAN su tutte le porte, che è la base della segmentazione della rete.

Livello 3 — Strato di Accesso Wireless: Access Point (AP) gestiti in cloud che supportano lo standard 802.11ax (WiFi 6). Il WiFi 6 introduce l'Orthogonal Frequency-Division Multiple Access (OFDMA) e il Multi-User Multiple Input Multiple Output (MU-MIMO), che sono specificamente progettati per gestire ambienti client ad alta densità — esattamente ciò che richiede un negozio affollato, un caffè o una hall d'albergo.

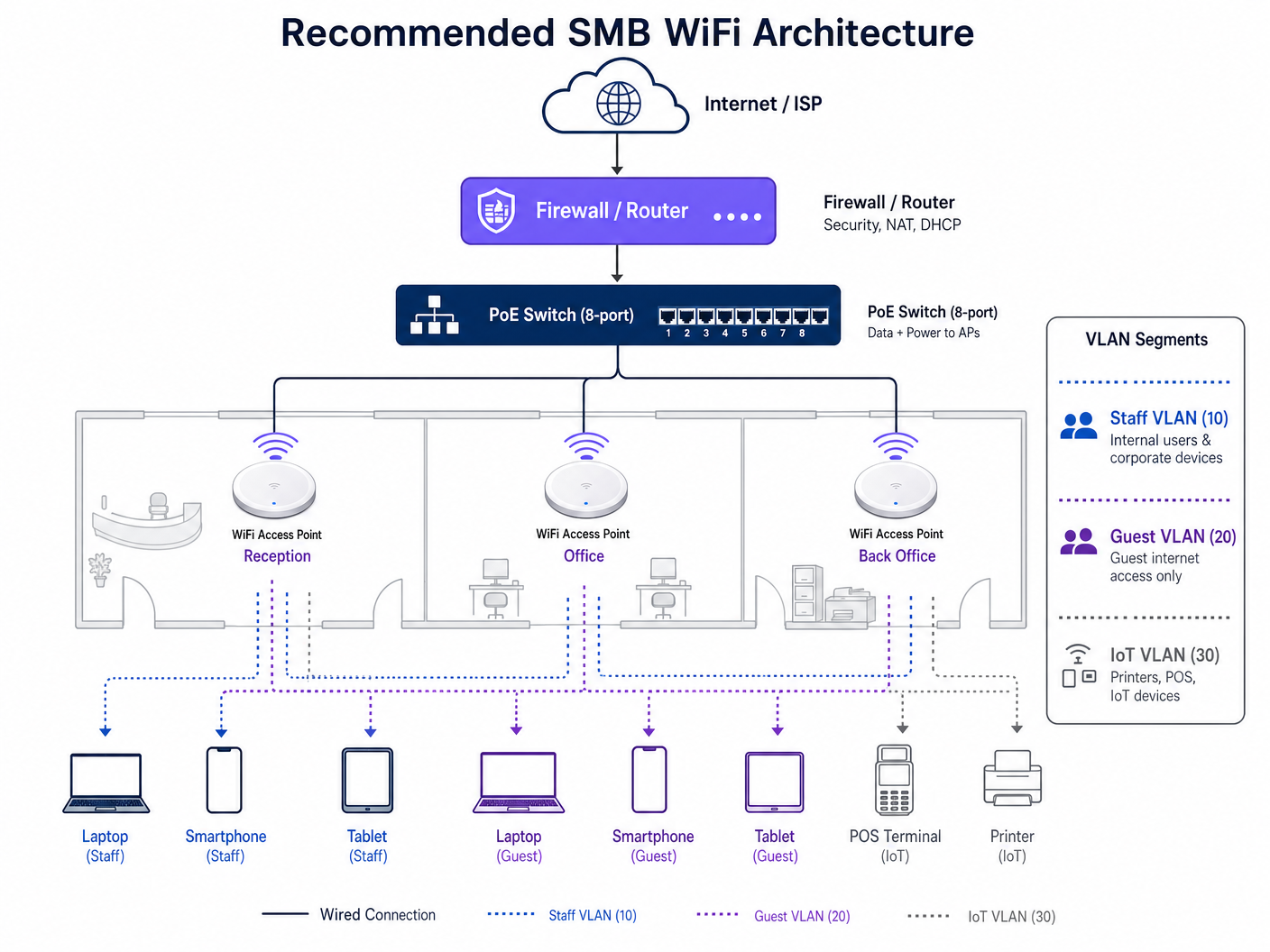

Segmentazione della Rete: le VLAN come Porte Tagliafuoco Digitali

Sia la sicurezza che le prestazioni richiedono che il traffico di rete sia logicamente separato utilizzando le Virtual Local Area Networks (VLAN). Una rete "piatta" — dove i dispositivi degli ospiti, i laptop del personale e i terminali POS condividono lo stesso dominio di broadcast — è un rischio critico per la sicurezza e una violazione diretta dei requisiti PCI DSS.

Il modello a tre VLAN raccomandato per la maggior parte delle implementazioni SMB è il seguente:

| VLAN ID | Scopo | Politica del Traffico | Dispositivi Chiave |

|---|---|---|---|

| VLAN 10 | Aziendale / Personale | Accesso interno completo | Laptop del personale, desktop, stampanti |

| VLAN 20 | Internet Ospiti | Solo Internet, isolamento client abilitato | Smartphone ospiti, tablet |

| VLAN 30 | IoT / Operazioni | Isolato, controllato da firewall | Terminali POS, lettori di carte, CCTV |

L'isolamento client sulla VLAN 20 non è negoziabile. Questa funzione impedisce ai dispositivi degli ospiti di comunicare direttamente tra loro, proteggendo i tuoi clienti da attacchi peer-to-peer su una rete condivisa.

Strategia della Banda di Frequenza

Gli AP dual-band e tri-band moderni trasmettono simultaneamente su 2.4GHz e 5GHz. La banda a 5GHz offre una maggiore velocità di trasmissione ma si attenua più rapidamente attraverso pareti e ostacoli. La banda a 2.4GHz fornisce una copertura più ampia ma è significativamente più congestionata negli ambienti urbani densi. Per la maggior parte delle sedi SMB, abilitare il Band Steering — che guida automaticamente i dispositivi compatibili alla banda a 5GHz — è la configurazione ottimale.

Nello spettro a 2.4GHz, solo i canali 1, 6 e 11 non si sovrappongono. Il tuo piano di canali deve utilizzare solo questi tre per evitare interferenze co-canale tra AP adiacenti.

Guida all'Implementazione

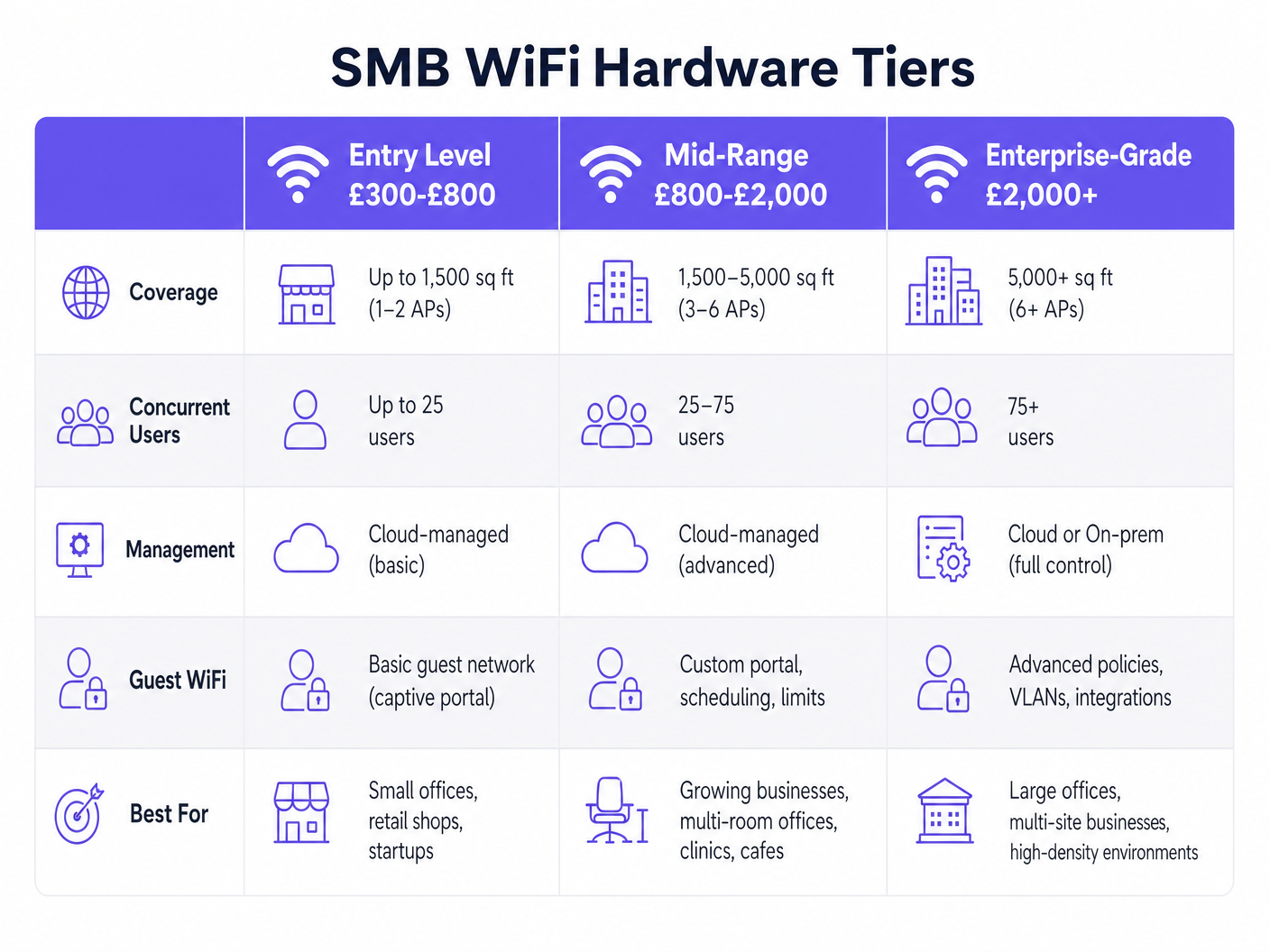

Selezione dell'Hardware per Livello

Quando si valuta l'hardware, categorizzare le soluzioni in tre livelli di investimento in base ai requisiti specifici della sede per area di copertura, numero di utenti simultanei e complessità di gestione.

Per la maggior parte delle PMI nell'intervallo di 1.500–5.000 piedi quadrati — un'unità commerciale tipica, un caffè o un hotel boutique — il livello di fascia media (800–2.000 £ per un'implementazione di 3–6 AP) offre il miglior equilibrio tra prestazioni, gestibilità e costi. Le piattaforme gestite in cloud di fornitori come Aruba Instant On, Cisco Meraki Go e Ubiquiti UniFi eliminano la necessità di controller hardware on-premise, fornendo al contempo visibilità centralizzata e gestione delle politiche.

Sequenza di Implementazione Passo-Passo

- Condurre un'indagine predittiva del sito: Prima di acquistare l'hardware, utilizzare strumenti di indagine per modellare la propagazione RF in base alla planimetria, ai materiali delle pareti e all'altezza del soffitto. Ciò previene le zone morte e determina il numero e il posizionamento ottimali degli AP.

- Posare il cablaggio Cat6: Installare sempre il cacablaggio t6 o Cat6A. Il costo della manodopera è identico a Cat5e, ma Cat6 supporta throughput multi-gigabit (2,5 Gbps, 5 Gbps) e rende la vostra infrastruttura a prova di futuro per la prossima generazione di AP.

- Configurare il Firewall: Impostare i pool DHCP per ogni VLAN, configurare le regole di routing inter-VLAN (bloccando l'accesso di VLAN 20 e VLAN 30 a VLAN 10) e stabilire la vostra politica di failover WAN, se applicabile.

- Configurare lo Switch PoE: Assegnare a ogni porta la VLAN appropriata. La porta di uplink al firewall deve essere configurata come porta trunk che trasporta tutte le VLAN.

- Distribuire e Montare gli AP: Montare gli AP a soffitto in aree aperte. Evitare di nasconderli sopra i controsoffitti vicino a condotti metallici o all'interno di armadi di rete. I segnali RF si propagano verso il basso e verso l'esterno — le ostruzioni fisiche causano un significativo degrado del throughput.

- Configurare gli SSIDs: Mappare ogni SSID alla sua VLAN corrispondente. Una configurazione tipica trasmette due SSIDs: uno per il personale (WPA3-Enterprise o WPA3-Personal con una passphrase robusta) e uno per gli ospiti (SSID aperto con un reindirizzamento a un Captive Portal).

- Integrare il Captive Portal: Collegare il vostro SSID ospite a una piattaforma come Guest WiFi . Questo sostituisce una semplice password con un'esperienza di onboarding personalizzata e di acquisizione dati.

Best Practices

Onboarding degli Ospiti e Acquisizione Dati

Una chiave pre-condivisa WPA2 scritta su una lavagna è sia un'occasione persa che un rischio per la sicurezza. Un Captive Portal è l'approccio standard del settore per l'accesso alla rete ospite in ambienti commerciali. Fornisce tre funzioni critiche: conformità legale (accettazione dei termini di servizio), verifica dell'identità (e-mail, SMS o social login) e acquisizione di dati di prima parte.

La piattaforma Guest WiFi di Purple funge da identity provider gratuito per servizi come OpenRoaming sotto la licenza Connect. Ciò significa che gli ospiti con dispositivi compatibili possono connettersi in modo fluido e sicuro — simile al roaming cellulare — senza richiedere l'interazione manuale con il portale, mentre la sede acquisisce comunque l'evento di autenticazione e i dati del profilo associati.

Per gli operatori Retail e Hospitality , questi dati sono trasformativi. Collegare gli eventi di autenticazione WiFi a piattaforme CRM e di marketing automation consente campagne di re-engagement personalizzate basate sul comportamento di visita effettivo.

Conformità agli Standard di Sicurezza

Per qualsiasi implementazione che gestisca dati di carte di pagamento, la conformità PCI DSS è obbligatoria. Lo standard richiede che gli ambienti di dati dei titolari di carta siano isolati dalle reti pubbliche — che è precisamente ciò che la VLAN 30 realizza. Le regole del firewall devono negare esplicitamente tutto il traffico dalla VLAN 20 (Ospiti) e dalla VLAN 10 (Personale) alla VLAN 30 (IoT/POS), con il solo traffico in uscita minimo richiesto consentito dalla VLAN 30.

Per le implementazioni in settori regolamentati come Healthcare , si applicano standard aggiuntivi. Le reti NHS devono essere conformi al Data Security and Protection (DSP) Toolkit, che impone controlli di accesso rigorosi e la registrazione degli audit. Vedere WiFi in Hospitals: A Guide to Secure Clinical Networks per indicazioni specifiche del settore.

WPA3 dovrebbe essere abilitato ovunque l'hardware lo supporti. L'handshake Simultaneous Authentication of Equals (SAE) di WPA3 elimina la vulnerabilità agli attacchi a dizionario offline che affligge le reti WPA2-PSK.

Troubleshooting & Risk Mitigation

Modalità di Guasto Comuni e Mitigazioni

Co-Channel Interference (CCI): Si verifica quando AP adiacenti operano sullo stesso canale, facendoli competere per il tempo di trasmissione. Questa è la causa più comune di scarse prestazioni WiFi nelle implementazioni multi-AP. Mitigazione: Abilitare Automatic Radio Management (ARM) o un'assegnazione dinamica del canale equivalente nella dashboard di gestione cloud e verificare manualmente il piano dei canali dopo l'implementazione.

Sticky Clients: Dispositivi che mantengono una connessione debole a un AP distante invece di connettersi a uno più vicino. Questo è un comportamento lato client che degrada sia le prestazioni del dispositivo interessato che il tempo di trasmissione disponibile dell'AP. Mitigazione: Abilitare 802.11k (rapporti sui vicini), 802.11v (gestione della transizione BSS) e 802.11r (transizione BSS veloce) sui vostri AP. Configurare soglie RSSI minime (tipicamente -75 dBm) per disassociare delicatamente i client con scarsa potenza del segnale.

Esaurimento del Pool DHCP: In ambienti ad alto turnover come caffè o hub Transport , il pool di indirizzi DHCP per la VLAN ospite può esaurirsi se i tempi di lease sono troppo lunghi. Mitigazione: Ridurre il tempo di lease DHCP per la VLAN 20 a 1-2 ore, assicurando che gli indirizzi vengano restituiti al pool prontamente.

Errori di Posizionamento degli AP: AP montati sopra controsoffitti, all'interno di armadi di rete o dietro infissi metallici. Mitigazione: Montare sempre gli AP sotto la linea del controsoffitto in aree aperte, con una chiara linea di vista verso la zona di copertura.

ROI & Business Impact

Investire in un'infrastruttura WiFi gestita trasforma la tecnologia da una pura spesa operativa a un asset generatore di entrate. Il calcolo del ROI ha due componenti: riduzione dei costi e generazione di entrate.

Sul fronte dei costi, l'infrastruttura gestita in cloud riduce il sovraccarico del supporto IT. Il monitoraggio centralizzato, gli aggiornamenti automatici del firmware e le capacità di risoluzione dei problemi da remoto significano che un singolo IT manager può supervisionare decine di siti senza visite fisiche in loco.

Sul fronte delle entrate, WiFi Analytics fornisce il livello di dati che collega il traffico pedonale fisico ai risultati di marketing digitale. Le metriche chiave includono:

| Metrica | Applicazione Commerciale |

|---|---|

| Tempo di Permanenza | Ottimizzare il layout del negozio e i livelli di personale |

| Tasso di Ritorno | Misurare la fedeltà dei clienti e l'efficacia delle campagne |

| Ore di Punta | Informare la pianificazione operativa e le promozioni |

| Nuovi vs. di Ritorno | Segmentare il pubblico di marketing per campagne mirate |

| Conversioni Captive Portal | Misurare l'efficacia delle offerte di onboarding |

Per un caffè da 50 posti che implementa un sistema WiFi di fascia media a circa 1.200 sterline in hardware e 150 sterline/anno in costi di gestione cloud, acquisire 200 indirizzi email di ospiti al mese e convertirne il 10% in visite ripetute tramite campagne email mirate rappresenta un ritorno misurabile e tracciabile sull'investimento di capitale iniziale.

Per ulteriori indicazioni sul posizionamento indoor e sull'analisi della posizione che possono estendere il tuo investimento WiFi, consulta Sistema di Posizionamento Indoor: Guida UWB, BLE e WiFi .

Termini chiave e definizioni

VLAN (Virtual Local Area Network)

A logical grouping of devices on the same physical network infrastructure, configured to communicate as if they were on a separate, isolated network segment.

Essential for separating guest traffic from sensitive corporate or POS data. Mandatory for PCI DSS compliance in any venue that processes card payments.

PoE (Power over Ethernet)

A technology standardised under IEEE 802.3af/at/bt that transmits electrical power alongside data over standard Ethernet cabling, eliminating the need for separate power supplies at each Access Point location.

Allows APs to be installed in optimal ceiling positions without requiring a nearby electrical outlet. Managed PoE switches also allow remote power cycling of APs for troubleshooting.

Captive Portal

A web page that a network user is required to interact with before being granted internet access. Typically used to present terms of service, collect authentication credentials, or capture marketing consent.

The industry-standard mechanism for guest WiFi onboarding in commercial venues. Enables first-party data capture and GDPR-compliant consent management.

WiFi 6 (802.11ax)

The sixth generation of the IEEE 802.11 WiFi standard, introducing OFDMA and MU-MIMO to improve performance and efficiency in high-density client environments.

Critical for venues like busy retail stores, hotel lobbies, or conference centres where many devices connect simultaneously. Delivers up to 4x improvement in average throughput per client compared to WiFi 5 in dense environments.

RSSI (Received Signal Strength Indicator)

A measurement of the power level of a received radio signal, typically expressed in dBm (decibels relative to one milliwatt). A value of -65 dBm is considered good; -80 dBm is marginal.

Used to determine whether a client device has a sufficiently strong connection, and to configure minimum RSSI thresholds that force clients to roam to a closer AP.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandating that all organisations accepting, processing, storing, or transmitting credit card information maintain a secure and isolated network environment.

Requires strict VLAN segmentation to isolate POS and card payment terminals from public guest WiFi networks. Non-compliance can result in significant financial penalties and loss of card processing rights.

SSID (Service Set Identifier)

The publicly broadcast name of a wireless network, used by client devices to identify and connect to a specific WiFi network.

In a segmented deployment, different SSIDs are mapped to different VLANs (e.g., 'VenueGuest' maps to VLAN 20; 'VenueStaff' maps to VLAN 10). Limiting the number of broadcast SSIDs reduces management overhead and RF overhead.

Client Isolation

A wireless security feature that prevents devices connected to the same SSID from communicating directly with each other, routing all traffic through the AP and firewall instead.

Must be enabled on all guest SSIDs to prevent users from accessing or attacking other guests' devices. Standard practice in any public-facing WiFi deployment.

WPA3 (Wi-Fi Protected Access 3)

The third generation of the WPA security protocol, introducing Simultaneous Authentication of Equals (SAE) to replace the WPA2-PSK four-way handshake, eliminating vulnerability to offline dictionary attacks.

Should be enabled on all new deployments where hardware supports it. Particularly important for staff networks handling sensitive business data.

Band Steering

A feature in cloud-managed APs that automatically guides dual-band capable client devices from the congested 2.4GHz band to the higher-throughput 5GHz band.

Improves overall network performance by distributing clients across available spectrum. Should be enabled by default on all modern AP deployments.

Casi di studio

A 50-seat independent coffee shop needs to upgrade its WiFi. They currently use a single ISP-provided router. Staff complain the POS system frequently drops offline when the shop is busy, and guests complain about slow internet. Budget is approximately £1,500.

- Configure the ISP router to bridge mode, removing its WiFi and DHCP functions. 2. Install a dedicated firewall/router appliance (e.g., Firewalla Gold, ~£200) to handle DHCP, NAT, and VLAN routing. 3. Deploy an 8-port managed PoE switch (e.g., Netgear GS308EP, ~£80). 4. Install two cloud-managed WiFi 6 APs (e.g., Aruba Instant On AP22, ~£120 each) — one near the front seating area, one near the counter. 5. Configure three VLANs: VLAN 10 (Staff), VLAN 20 (Guest with captive portal and 5Mbps rate limiting per client), VLAN 30 (POS). 6. Connect the POS terminal via hardwired Ethernet to the PoE switch on VLAN 30. 7. Integrate Purple Guest WiFi on VLAN 20 for branded onboarding and data capture. Total hardware cost: approximately £520, well within budget.

A boutique hotel with 40 rooms is experiencing poor coverage in rooms at the end of corridors. They currently have APs installed only in the main hallways. Guests are leaving negative reviews specifically mentioning WiFi quality.

- Conduct a post-installation RF survey to quantify signal levels in affected rooms. 2. Identify the attenuation sources: fire-rated corridor doors and en-suite bathroom walls are typically the primary culprits. 3. Transition from a 'corridor deployment' model to an 'in-room deployment' model using low-profile wall-plate APs (e.g., Aruba Instant On AP11D). 4. Install one wall-plate AP in every other room, providing coverage to the installed room and the adjacent room. 5. Connect each AP back to a PoE switch in the comms room via Cat6 cable run through the ceiling void. 6. Configure the same SSID and VLAN structure as the corridor APs to enable seamless roaming (802.11r) as guests move through the property.

Analisi degli scenari

Q1. You are advising a new retail store owner who wants to use a single high-end consumer mesh router system to cover their 4,000 sq ft space and handle both the POS system and guest WiFi access. The owner argues it is simpler and cheaper. How do you advise them, and what is your recommended alternative?

💡 Suggerimento:Consider PCI DSS compliance requirements and RF propagation limitations of consumer mesh systems in commercial environments.

Mostra l'approccio consigliato

Advise strongly against this approach on two grounds. First, consumer mesh systems do not support VLAN segmentation, meaning the POS terminal and guest devices would share the same network — a direct violation of PCI DSS requirements. A security breach on the guest network could expose cardholder data. Second, consumer mesh systems are designed for residential environments and typically cannot handle 50+ concurrent clients with the QoS policies required for reliable POS operation. Recommend a dedicated firewall appliance, a managed PoE switch, and two to three ceiling-mounted cloud-managed APs with VLAN 10 (Staff), VLAN 20 (Guest with captive portal), and VLAN 30 (POS) configured. The total hardware cost is comparable to a premium mesh system but delivers enterprise-grade segmentation, centralised management, and compliance.

Q2. A client reports that their guest WiFi is extremely slow during the lunch rush, despite having a 500Mbps internet connection and two WiFi 6 APs. You check the management dashboard and notice individual clients are consuming 80–100Mbps each. What is the most likely cause and how do you resolve it?

💡 Suggerimento:Consider how bandwidth is allocated per client on the guest SSID.

Mostra l'approccio consigliato

The most likely cause is the absence of per-client bandwidth rate limiting on the guest SSID. Without rate limiting, a small number of users streaming 4K video or performing large file downloads can consume the majority of the available WAN bandwidth, leaving other guests with near-zero throughput. Resolution: implement per-client rate limiting on the guest SSID via the cloud management dashboard. A typical setting of 5Mbps down / 2Mbps up per client is sufficient for general browsing and social media while preventing any single user from saturating the connection. Additionally, verify that the guest SSID has a lower QoS priority than the staff SSID to ensure business-critical traffic is always prioritised.

Q3. During a post-installation walkthrough of a newly deployed office WiFi system, you notice that the installer has mounted all three APs above the suspended ceiling tiles for aesthetic reasons. The client is happy with the appearance but is reporting patchy coverage. What is the issue and what is your remediation plan?

💡 Suggerimento:Think about what materials are typically found above a suspended ceiling and how they affect RF propagation.

Mostra l'approccio consigliato

Mounting APs above suspended ceiling tiles is a common installation error. The space above a suspended ceiling typically contains metal HVAC ductwork, steel cable trays, insulation, and lighting fixtures — all of which reflect, absorb, and scatter RF signals. The ceiling tiles themselves also attenuate the signal before it reaches the client devices below. Remediation: lower all three APs to below the ceiling tile line, mounting them flush to the underside of the suspended ceiling using appropriate mounting brackets. This ensures the APs have a clear line of sight to the coverage area. If ceiling aesthetics are a concern, use low-profile flush-mount APs that sit neatly within a ceiling tile cutout. Re-run an RF survey after remediation to confirm coverage improvement.