WiFi pour petites entreprises : Comment réussir l'installation sans dépasser le budget

Ce guide de référence fournit aux responsables informatiques, aux opérateurs de sites et aux CTO un plan pratique pour déployer un WiFi de qualité professionnelle dans les environnements de petites entreprises sans dépasser les contraintes budgétaires. Il couvre l'architecture réseau en couches, la segmentation VLAN, la sélection du matériel et les stratégies d'intégration des invités. En intégrant des plateformes d'analyse comme Purple, les entreprises peuvent transformer leur WiFi d'un centre de coûts en un actif mesurable générant des revenus.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement Technique

- L'Impératif de l'Architecture en Couches

- Segmentation Réseau : Les VLAN comme Portes Coupe-feu Numériques

- Stratégie de Bande de Fréquence

- Guide d'Implémentation

- Sélection du Matériel par Niveau

- Séquence de Déploiement Étape par Étape

- Bonnes pratiques

- Intégration des invités et capture de données

- Conformité aux normes de sécurité

- Dépannage et atténuation des risques

- Modes de défaillance courants et mesures d'atténuation

- ROI et impact commercial

Résumé Exécutif

Pour les responsables informatiques, les architectes réseau et les directeurs des opérations de sites, le déploiement du WiFi pour petites entreprises signifie souvent marcher sur un fil entre les attentes de qualité professionnelle et les budgets des PME. L'entreprise exige une connectivité robuste, une intégration fluide des invités et des analyses riches pour stimuler les initiatives marketing. Les services financiers veulent payer des prix grand public. Ce guide fournit un plan définitif pour concevoir et déployer des réseaux WiFi sécurisés et évolutifs adaptés aux PME — couvrant l'architecture en couches, la segmentation VLAN, la sélection du matériel et l'intégration des plateformes d'analyse des invités. En traitant le WiFi comme un atout stratégique plutôt qu'un service public, les organisations peuvent générer un retour sur investissement mesurable dès le premier jour. L'intégration de solutions comme Guest WiFi et WiFi Analytics garantit que votre réseau répond non seulement aux besoins opérationnels, mais capture également des données clients de première partie pour stimuler la fidélité et les revenus. Pour un guide de déploiement plus large, consultez How to Set Up WiFi for Your Business: A Complete Guide .

Approfondissement Technique

L'Impératif de l'Architecture en Couches

L'erreur la plus persistante et la plus coûteuse dans les déploiements WiFi des PME est de traiter le réseau comme une installation domestique à plus grande échelle. Placer un routeur grand public haut de gamme au milieu d'un espace de vente de 3 000 pieds carrés et s'attendre à ce qu'il gère 50 connexions d'invités simultanées, des terminaux de point de vente et des opérations de back-office est une voie garantie vers de mauvaises performances, une exposition à la sécurité et des échecs de conformité.

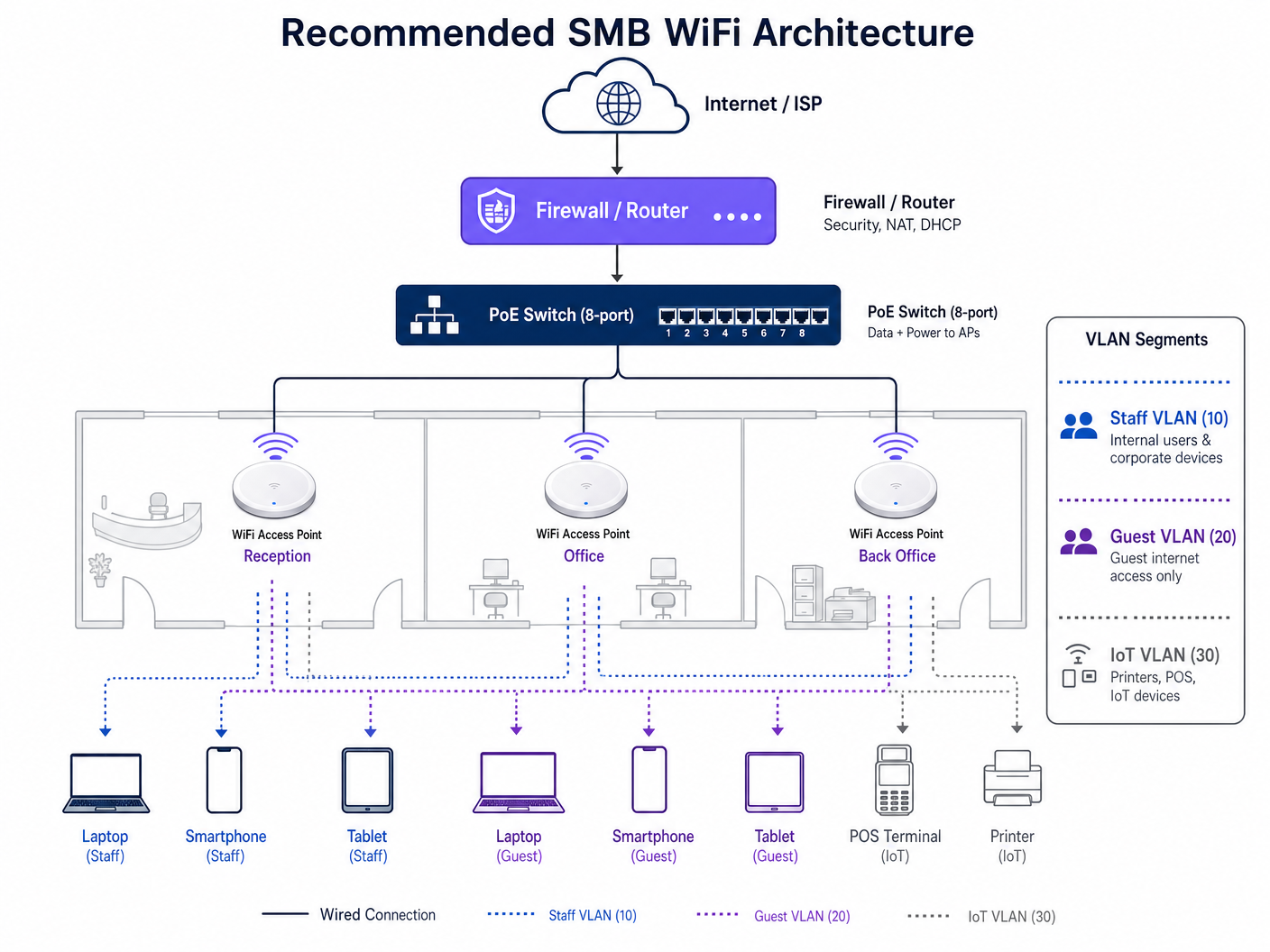

Un déploiement WiFi résilient pour les petites entreprises nécessite une architecture segmentée et en couches, construite sur trois niveaux distincts.

Niveau 1 — Passerelle de Bord et Pare-feu : Cet appareil est la frontière entre votre réseau interne et le FAI. Il gère la traduction d'adresses réseau (NAT), les services DHCP et les politiques de sécurité primaires. Pour les PME, un appareil pare-feu dédié (plutôt que le routeur fourni par le FAI) offre la granularité de politique requise pour le routage VLAN et l'isolation du réseau invité.

Niveau 2 — Commutation Centrale : Un commutateur Power over Ethernet (PoE) géré est l'épine dorsale du déploiement. Le PoE élimine le besoin d'injecteurs d'alimentation localisés à chaque emplacement de point d'accès, simplifiant l'installation et offrant une gestion centralisée de l'alimentation. De manière critique, un commutateur géré permet le marquage VLAN sur tous les ports, ce qui est le fondement de la segmentation du réseau.

Niveau 3 — Couche d'Accès Sans Fil : Points d'accès (APs) gérés dans le cloud prenant en charge la norme 802.11ax (WiFi 6). Le WiFi 6 introduit l'accès multiple par répartition orthogonale de la fréquence (OFDMA) et le multiple-utilisateur multiple-entrée multiple-sortie (MU-MIMO), qui sont spécifiquement conçus pour gérer les environnements clients à haute densité — exactement ce qu'un espace de vente animé, un café ou un hall d'hôtel exige.

Segmentation Réseau : Les VLAN comme Portes Coupe-feu Numériques

La sécurité et les performances exigent toutes deux que le trafic réseau soit logiquement séparé à l'aide de réseaux locaux virtuels (VLAN). Un réseau plat — où les appareils des invités, les ordinateurs portables du personnel et les terminaux de point de vente partagent le même domaine de diffusion — constitue un risque de sécurité critique et une violation directe des exigences PCI DSS.

Le modèle à trois VLAN recommandé pour la plupart des déploiements PME est le suivant :

| ID VLAN | Objectif | Politique de Trafic | Appareils Clés |

|---|---|---|---|

| VLAN 10 | Entreprise / Personnel | Accès interne complet | Ordinateurs portables, ordinateurs de bureau, imprimantes du personnel |

| VLAN 20 | Internet Invités | Internet uniquement, isolation client activée | Smartphones, tablettes des invités |

| VLAN 30 | IoT / Opérations | Isolé, contrôlé par pare-feu | Terminaux de point de vente, lecteurs de cartes, CCTV |

L'isolation des clients sur le VLAN 20 est non négociable. Cette fonctionnalité empêche les appareils des invités de communiquer directement entre eux, protégeant ainsi vos clients des attaques peer-to-peer sur un réseau partagé.

Stratégie de Bande de Fréquence

Les APs modernes bi-bande et tri-bande émettent simultanément sur les bandes 2.4GHz et 5GHz. La bande 5GHz offre un débit plus élevé mais s'atténue plus rapidement à travers les murs et les obstacles. La bande 2.4GHz offre une couverture plus large mais est considérablement plus encombrée dans les environnements urbains denses. Pour la plupart des sites PME, l'activation du Band Steering — qui guide automatiquement les appareils compatibles vers la bande 5GHz — est la configuration optimale.

Dans le spectre 2.4GHz, seuls les canaux 1, 6 et 11 ne se chevauchent pas. Votre plan de canaux doit utiliser uniquement ces trois pour éviter les interférences de co-canal entre les APs adjacents.

Guide d'Implémentation

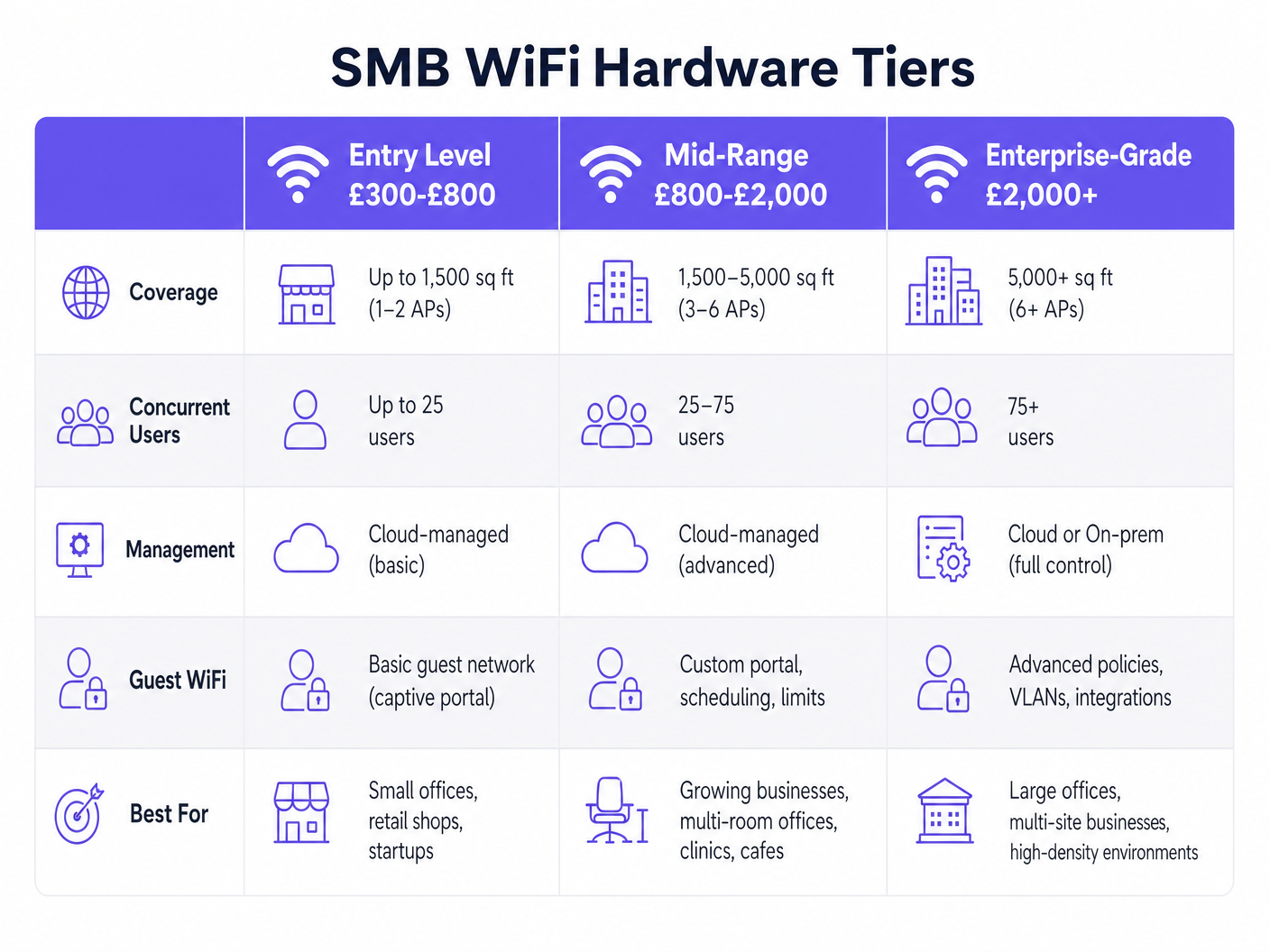

Sélection du Matériel par Niveau

Lors de l'évaluation du matériel, classez les solutions en trois niveaux d'investissement en fonction des exigences spécifiques de votre site en matière de zone de couverture, de nombre d'utilisateurs simultanés et de complexité de gestion.

Pour la plupart des PME dans la fourchette de 1 500 à 5 000 pieds carrés — une unité de vente au détail typique, un café ou un hôtel-boutique — le niveau intermédiaire (800 £ à 2 000 £ pour un déploiement de 3 à 6 AP) offre le meilleur équilibre entre performance, gérabilité et coût. Les plateformes gérées dans le cloud de fournisseurs comme Aruba Instant On, Cisco Meraki Go et Ubiquiti UniFi éliminent le besoin de contrôleurs matériels sur site tout en offrant une visibilité centralisée et une gestion des politiques.

Séquence de Déploiement Étape par Étape

- Effectuer une Étude de Site Prédictive : Avant d'acheter le matériel, utilisez des outils d'étude pour modéliser la propagation RF en fonction de votre plan d'étage, des matériaux des murs et de la hauteur du plafond. Cela permet d'éviter les zones mortes et de déterminer le nombre et l'emplacement optimaux des APs.

- Tirer le Câblage Cat6 : Installez toujours du câcâblage t6 ou Cat6A. Le coût de la main-d'œuvre est identique à celui du Cat5e, mais le Cat6 prend en charge un débit multigigabit (2,5 Gbit/s, 5 Gbit/s) et pérennise votre infrastructure pour la prochaine génération de points d'accès.

- Configurer le pare-feu : Configurez les pools DHCP pour chaque VLAN, les règles de routage inter-VLAN (bloquant l'accès des VLAN 20 et VLAN 30 au VLAN 10) et établissez votre politique de basculement WAN si applicable.

- Configurer le commutateur PoE : Étiquetez chaque port avec le VLAN approprié. Le port de liaison montante vers le pare-feu doit être configuré comme un port trunk transportant tous les VLAN.

- Déployer et monter les points d'accès : Montez les points d'accès au plafond dans les zones ouvertes. Évitez de les cacher au-dessus des faux plafonds près des conduits métalliques ou à l'intérieur des armoires réseau. Les signaux RF se propagent vers le bas et vers l'extérieur — les obstructions physiques entraînent une dégradation significative du débit.

- Configurer les SSIDs : Mappez chaque SSID à son VLAN correspondant. Une configuration typique diffuse deux SSIDs : un pour le personnel (WPA3-Enterprise ou WPA3-Personal avec une phrase secrète forte) et un pour les invités (SSID ouvert avec une redirection vers un Captive Portal).

- Intégrer le Captive Portal : Connectez votre SSID invité à une plateforme comme Guest WiFi . Cela remplace un simple mot de passe par une expérience d'intégration de marque, avec capture de données.

Bonnes pratiques

Intégration des invités et capture de données

Une clé pré-partagée WPA2 écrite sur un tableau est à la fois une occasion manquée et un risque de sécurité. Un Captive Portal est l'approche standard de l'industrie pour l'accès au réseau invité dans les environnements commerciaux. Il offre trois fonctions essentielles : la conformité légale (acceptation des conditions de service), la vérification d'identité (e-mail, SMS ou connexion sociale) et la capture de données de première partie.

La plateforme Guest WiFi de Purple agit comme un fournisseur d'identité gratuit pour des services comme OpenRoaming sous la licence Connect. Cela signifie que les invités disposant d'appareils compatibles peuvent se connecter de manière transparente et sécurisée — similaire à l'itinérance cellulaire — sans nécessiter d'interaction manuelle avec le portail, tandis que le lieu capture toujours l'événement d'authentification et les données de profil associées.

Pour les opérateurs du Commerce de détail et de l' Hôtellerie , ces données sont transformatrices. La connexion des événements d'authentification WiFi aux plateformes CRM et d'automatisation du marketing permet des campagnes de réengagement personnalisées basées sur le comportement de visite réel.

Conformité aux normes de sécurité

Pour tout déploiement traitant des données de cartes de paiement, la conformité PCI DSS est obligatoire. La norme exige que les environnements de données de titulaires de carte soient isolés des réseaux publics — ce que le VLAN 30 réalise précisément. Les règles de pare-feu doivent explicitement refuser tout trafic du VLAN 20 (Invité) et du VLAN 10 (Personnel) vers le VLAN 30 (IoT/POS), avec seulement le trafic sortant minimum requis autorisé depuis le VLAN 30.

Pour les déploiements dans des secteurs réglementés tels que la Santé , des normes supplémentaires s'appliquent. Les réseaux du NHS doivent se conformer au Data Security and Protection (DSP) Toolkit, qui impose des contrôles d'accès stricts et la journalisation des audits. Consultez WiFi in Hospitals: A Guide to Secure Clinical Networks pour des conseils spécifiques au secteur.

WPA3 doit être activé partout où le matériel le prend en charge. Le handshake Simultaneous Authentication of Equals (SAE) de WPA3 élimine la vulnérabilité aux attaques par dictionnaire hors ligne qui affectent les réseaux WPA2-PSK.

Dépannage et atténuation des risques

Modes de défaillance courants et mesures d'atténuation

Interférence de co-canal (CCI) : Se produit lorsque des points d'accès adjacents fonctionnent sur le même canal, les faisant rivaliser pour le temps d'antenne. C'est la cause la plus fréquente de mauvaises performances WiFi dans les déploiements multi-AP. Atténuation : Activez la gestion radio automatique (ARM) ou une attribution de canal dynamique équivalente dans votre tableau de bord de gestion cloud, et vérifiez manuellement le plan de canaux après le déploiement.

Clients persistants : Appareils qui maintiennent une connexion faible à un point d'accès distant plutôt que de se connecter à un point d'accès plus proche. Il s'agit d'un comportement côté client qui dégrade à la fois les performances de l'appareil affecté et le temps d'antenne disponible du point d'accès. Atténuation : Activez 802.11k (rapports de voisinage), 802.11v (gestion de la transition BSS) et 802.11r (transition BSS rapide) sur vos points d'accès. Configurez des seuils RSSI minimum (généralement -75 dBm) pour dissocier en douceur les clients ayant une mauvaise force de signal.

Épuisement du pool DHCP : Dans les environnements à fort roulement comme les cafés ou les pôles de Transport , le pool d'adresses DHCP pour le VLAN invité peut être épuisé si les durées de bail sont trop longues. Atténuation : Réduisez la durée de bail DHCP pour le VLAN 20 à 1-2 heures, garantissant que les adresses sont rapidement renvoyées au pool.

Erreurs de placement des points d'accès : Points d'accès montés au-dessus des faux plafonds, à l'intérieur des armoires réseau ou derrière des éléments métalliques. Atténuation : Montez toujours les points d'accès sous la ligne des dalles de plafond dans les zones ouvertes, avec une ligne de visée dégagée vers la zone de couverture.

ROI et impact commercial

Investir dans une infrastructure WiFi gérée transforme la technologie d'une pure dépense opérationnelle en un actif générateur de revenus. Le calcul du ROI comporte deux composantes : la réduction des coûts et la génération de revenus.

Côté coûts, l'infrastructure gérée dans le cloud réduit les frais généraux de support informatique. La surveillance centralisée, les mises à jour automatiques du micrologiciel et les capacités de dépannage à distance signifient qu'un seul gestionnaire informatique peut superviser des dizaines de sites sans visites physiques sur place.

Côté revenus, WiFi Analytics fournit la couche de données qui relie la fréquentation physique aux résultats du marketing numérique. Les métriques clés incluent :

| Métrique | Application commerciale |

|---|---|

| Temps de présence | Optimiser l'agencement du magasin et les niveaux de personnel |

| Taux de retour | Mesurer la fidélité des clients et l'efficacité des campagnes |

| Heures de pointe | Informer la planification opérationnelle et les promotions |

| Nouveaux vs. Clients récurrents | Segmenter les audiences marketing pour des campagnes ciblées |

| Conversions Captive Portal | Mesurer l'efficacité des offres d'intégration |

Pour un café de 50 places déployant un système WiFi de milieu de gamme à environ 1 200 £ de matériel et 150 £/an de frais de gestion cloud, la capture de 200 adresses e-mail d'invités par mois et la conversion de 10 % d'entre eux en visites répétées grâce à des campagnes e-mail ciblées représente un retour sur investissement initial mesurable et traçable.

Pour plus de conseils sur le positionnement intérieur et l'analyse de localisation qui peuvent étendre votre investissement WiFi, consultez le Guide du système de positionnement intérieur : UWB, BLE et WiFi .

Termes clés et définitions

VLAN (Virtual Local Area Network)

A logical grouping of devices on the same physical network infrastructure, configured to communicate as if they were on a separate, isolated network segment.

Essential for separating guest traffic from sensitive corporate or POS data. Mandatory for PCI DSS compliance in any venue that processes card payments.

PoE (Power over Ethernet)

A technology standardised under IEEE 802.3af/at/bt that transmits electrical power alongside data over standard Ethernet cabling, eliminating the need for separate power supplies at each Access Point location.

Allows APs to be installed in optimal ceiling positions without requiring a nearby electrical outlet. Managed PoE switches also allow remote power cycling of APs for troubleshooting.

Captive Portal

A web page that a network user is required to interact with before being granted internet access. Typically used to present terms of service, collect authentication credentials, or capture marketing consent.

The industry-standard mechanism for guest WiFi onboarding in commercial venues. Enables first-party data capture and GDPR-compliant consent management.

WiFi 6 (802.11ax)

The sixth generation of the IEEE 802.11 WiFi standard, introducing OFDMA and MU-MIMO to improve performance and efficiency in high-density client environments.

Critical for venues like busy retail stores, hotel lobbies, or conference centres where many devices connect simultaneously. Delivers up to 4x improvement in average throughput per client compared to WiFi 5 in dense environments.

RSSI (Received Signal Strength Indicator)

A measurement of the power level of a received radio signal, typically expressed in dBm (decibels relative to one milliwatt). A value of -65 dBm is considered good; -80 dBm is marginal.

Used to determine whether a client device has a sufficiently strong connection, and to configure minimum RSSI thresholds that force clients to roam to a closer AP.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandating that all organisations accepting, processing, storing, or transmitting credit card information maintain a secure and isolated network environment.

Requires strict VLAN segmentation to isolate POS and card payment terminals from public guest WiFi networks. Non-compliance can result in significant financial penalties and loss of card processing rights.

SSID (Service Set Identifier)

The publicly broadcast name of a wireless network, used by client devices to identify and connect to a specific WiFi network.

In a segmented deployment, different SSIDs are mapped to different VLANs (e.g., 'VenueGuest' maps to VLAN 20; 'VenueStaff' maps to VLAN 10). Limiting the number of broadcast SSIDs reduces management overhead and RF overhead.

Client Isolation

A wireless security feature that prevents devices connected to the same SSID from communicating directly with each other, routing all traffic through the AP and firewall instead.

Must be enabled on all guest SSIDs to prevent users from accessing or attacking other guests' devices. Standard practice in any public-facing WiFi deployment.

WPA3 (Wi-Fi Protected Access 3)

The third generation of the WPA security protocol, introducing Simultaneous Authentication of Equals (SAE) to replace the WPA2-PSK four-way handshake, eliminating vulnerability to offline dictionary attacks.

Should be enabled on all new deployments where hardware supports it. Particularly important for staff networks handling sensitive business data.

Band Steering

A feature in cloud-managed APs that automatically guides dual-band capable client devices from the congested 2.4GHz band to the higher-throughput 5GHz band.

Improves overall network performance by distributing clients across available spectrum. Should be enabled by default on all modern AP deployments.

Études de cas

A 50-seat independent coffee shop needs to upgrade its WiFi. They currently use a single ISP-provided router. Staff complain the POS system frequently drops offline when the shop is busy, and guests complain about slow internet. Budget is approximately £1,500.

- Configure the ISP router to bridge mode, removing its WiFi and DHCP functions. 2. Install a dedicated firewall/router appliance (e.g., Firewalla Gold, ~£200) to handle DHCP, NAT, and VLAN routing. 3. Deploy an 8-port managed PoE switch (e.g., Netgear GS308EP, ~£80). 4. Install two cloud-managed WiFi 6 APs (e.g., Aruba Instant On AP22, ~£120 each) — one near the front seating area, one near the counter. 5. Configure three VLANs: VLAN 10 (Staff), VLAN 20 (Guest with captive portal and 5Mbps rate limiting per client), VLAN 30 (POS). 6. Connect the POS terminal via hardwired Ethernet to the PoE switch on VLAN 30. 7. Integrate Purple Guest WiFi on VLAN 20 for branded onboarding and data capture. Total hardware cost: approximately £520, well within budget.

A boutique hotel with 40 rooms is experiencing poor coverage in rooms at the end of corridors. They currently have APs installed only in the main hallways. Guests are leaving negative reviews specifically mentioning WiFi quality.

- Conduct a post-installation RF survey to quantify signal levels in affected rooms. 2. Identify the attenuation sources: fire-rated corridor doors and en-suite bathroom walls are typically the primary culprits. 3. Transition from a 'corridor deployment' model to an 'in-room deployment' model using low-profile wall-plate APs (e.g., Aruba Instant On AP11D). 4. Install one wall-plate AP in every other room, providing coverage to the installed room and the adjacent room. 5. Connect each AP back to a PoE switch in the comms room via Cat6 cable run through the ceiling void. 6. Configure the same SSID and VLAN structure as the corridor APs to enable seamless roaming (802.11r) as guests move through the property.

Analyse de scénario

Q1. You are advising a new retail store owner who wants to use a single high-end consumer mesh router system to cover their 4,000 sq ft space and handle both the POS system and guest WiFi access. The owner argues it is simpler and cheaper. How do you advise them, and what is your recommended alternative?

💡 Astuce :Consider PCI DSS compliance requirements and RF propagation limitations of consumer mesh systems in commercial environments.

Afficher l'approche recommandée

Advise strongly against this approach on two grounds. First, consumer mesh systems do not support VLAN segmentation, meaning the POS terminal and guest devices would share the same network — a direct violation of PCI DSS requirements. A security breach on the guest network could expose cardholder data. Second, consumer mesh systems are designed for residential environments and typically cannot handle 50+ concurrent clients with the QoS policies required for reliable POS operation. Recommend a dedicated firewall appliance, a managed PoE switch, and two to three ceiling-mounted cloud-managed APs with VLAN 10 (Staff), VLAN 20 (Guest with captive portal), and VLAN 30 (POS) configured. The total hardware cost is comparable to a premium mesh system but delivers enterprise-grade segmentation, centralised management, and compliance.

Q2. A client reports that their guest WiFi is extremely slow during the lunch rush, despite having a 500Mbps internet connection and two WiFi 6 APs. You check the management dashboard and notice individual clients are consuming 80–100Mbps each. What is the most likely cause and how do you resolve it?

💡 Astuce :Consider how bandwidth is allocated per client on the guest SSID.

Afficher l'approche recommandée

The most likely cause is the absence of per-client bandwidth rate limiting on the guest SSID. Without rate limiting, a small number of users streaming 4K video or performing large file downloads can consume the majority of the available WAN bandwidth, leaving other guests with near-zero throughput. Resolution: implement per-client rate limiting on the guest SSID via the cloud management dashboard. A typical setting of 5Mbps down / 2Mbps up per client is sufficient for general browsing and social media while preventing any single user from saturating the connection. Additionally, verify that the guest SSID has a lower QoS priority than the staff SSID to ensure business-critical traffic is always prioritised.

Q3. During a post-installation walkthrough of a newly deployed office WiFi system, you notice that the installer has mounted all three APs above the suspended ceiling tiles for aesthetic reasons. The client is happy with the appearance but is reporting patchy coverage. What is the issue and what is your remediation plan?

💡 Astuce :Think about what materials are typically found above a suspended ceiling and how they affect RF propagation.

Afficher l'approche recommandée

Mounting APs above suspended ceiling tiles is a common installation error. The space above a suspended ceiling typically contains metal HVAC ductwork, steel cable trays, insulation, and lighting fixtures — all of which reflect, absorb, and scatter RF signals. The ceiling tiles themselves also attenuate the signal before it reaches the client devices below. Remediation: lower all three APs to below the ceiling tile line, mounting them flush to the underside of the suspended ceiling using appropriate mounting brackets. This ensures the APs have a clear line of sight to the coverage area. If ceiling aesthetics are a concern, use low-profile flush-mount APs that sit neatly within a ceiling tile cutout. Re-run an RF survey after remediation to confirm coverage improvement.