Small Business WiFi: So gelingt die Einrichtung, ohne das Budget zu sprengen

Dieser maßgebliche Leitfaden bietet IT-Managern, Betreibern von Veranstaltungsorten und CTOs einen praktischen Plan für die Bereitstellung von Enterprise-Grade WiFi in kleinen Unternehmen, ohne die Budgetvorgaben zu überschreiten. Er behandelt geschichtete Netzwerkarchitekturen, VLAN-Segmentierung, Hardwareauswahl und Strategien für das Guest Onboarding. Durch die Integration von Analyseplattformen wie Purple können Unternehmen ihr WiFi von einem Kostenfaktor in einen messbaren umsatzgenerierenden Vermögenswert verwandeln.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Executive Summary

- Technical Deep-Dive

- Das Gebot der geschichteten Architektur

- Netzwerksegmentierung: VLANs als digitale Brandschutztüren

- Frequenzbandstrategie

- Implementierungsleitfaden

- Hardwareauswahl nach Stufe

- Schritt-für-Schritt-Bereitstellungssequenz

- Best Practices

- Gast-Onboarding und Datenerfassung

- Einhaltung von Sicherheitsstandards

- Fehlerbehebung & Risikominderung

- Häufige Fehlerursachen und Gegenmaßnahmen

- ROI & Geschäftsauswirkungen

Executive Summary

Für IT-Manager, Netzwerkarchitekten und Betriebsleiter von Veranstaltungsorten bedeutet die Bereitstellung von Small Business WiFi oft einen Spagat zwischen Enterprise-Ansprüchen und SMB-Budgets. Das Unternehmen fordert robuste Konnektivität, nahtloses Guest Onboarding und umfassende Analysen zur Förderung von Marketinginitiativen. Die Finanzabteilung möchte Preise auf Consumer-Niveau zahlen. Dieser Leitfaden bietet einen definitiven Plan für die Entwicklung und Bereitstellung sicherer, skalierbarer WiFi-Netzwerke, die auf SMBs zugeschnitten sind – er behandelt geschichtete Architekturen, VLAN-Segmentierung, Hardwareauswahl und die Integration von Guest Analytics-Plattformen. Indem WiFi als strategischer Vermögenswert und nicht als Dienstprogramm behandelt wird, können Unternehmen vom ersten Tag an einen messbaren ROI erzielen. Die Integration von Lösungen wie Guest WiFi und WiFi Analytics stellt sicher, dass Ihr Netzwerk nicht nur die betrieblichen Anforderungen erfüllt, sondern auch Erstanbieter-Kundendaten erfasst, um Loyalität und Umsatz zu steigern. Eine umfassendere Anleitung zur Bereitstellung finden Sie unter So richten Sie WiFi für Ihr Unternehmen ein: Ein vollständiger Leitfaden .

Technical Deep-Dive

Das Gebot der geschichteten Architektur

Der hartnäckigste und kostspieligste Fehler bei SMB WiFi-Bereitstellungen ist, das Netzwerk wie ein Heim-Setup in größerem Maßstab zu behandeln. Einen High-End-Consumer-Router mitten in einer 3.000 Quadratfuß großen Verkaufsfläche zu platzieren und zu erwarten, dass er 50 gleichzeitige Gastverbindungen, POS-Terminals und Back-Office-Operationen bewältigt, ist ein garantierter Weg zu schlechter Leistung, Sicherheitsrisiken und Compliance-Verstößen.

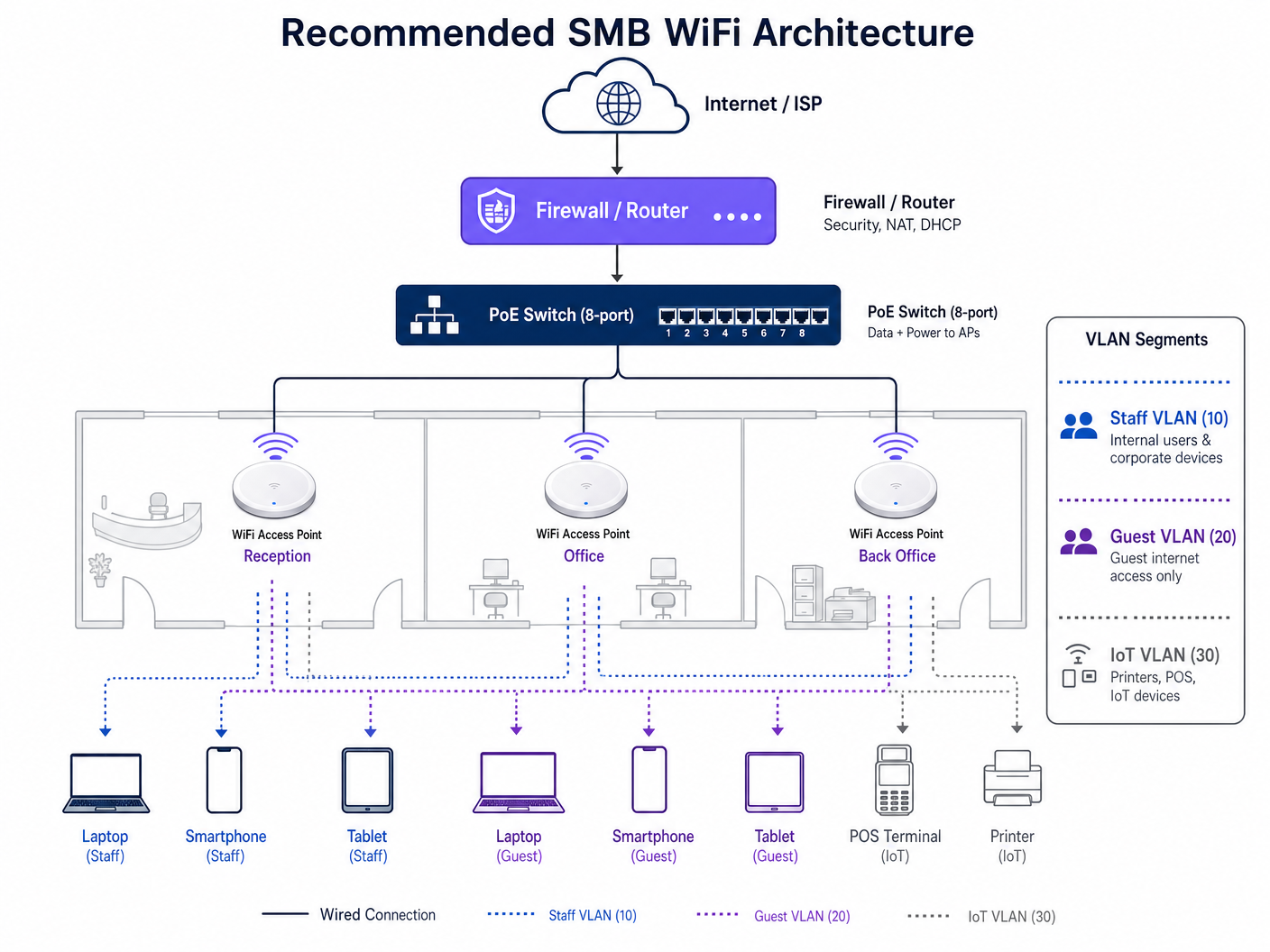

Eine robuste Small Business WiFi-Bereitstellung erfordert eine segmentierte, geschichtete Architektur, die auf drei verschiedenen Ebenen aufgebaut ist.

Tier 1 — Edge Gateway und Firewall: Dieses Gerät ist die Grenze zwischen Ihrem internen Netzwerk und dem ISP. Es übernimmt Network Address Translation (NAT), DHCP-Dienste und primäre Sicherheitsrichtlinien. Für SMBs bietet eine dedizierte Firewall-Appliance (anstelle des vom ISP bereitgestellten Routers) die für VLAN-Routing und Guest Network Isolation erforderliche Richtliniengranularität.

Tier 2 — Core Switching: Ein verwalteter Power over Ethernet (PoE) Switch ist das Rückgrat der Bereitstellung. PoE eliminiert die Notwendigkeit lokaler Power Injectoren an jedem Access Point-Standort, vereinfacht die Installation und bietet eine zentrale Stromverwaltung. Entscheidend ist, dass ein Managed Switch VLAN-Tagging über alle Ports ermöglicht, was die Grundlage der Netzwerksegmentierung bildet.

Tier 3 — Wireless Access Layer: Cloud-managed Access Points (APs), die den 802.11ax (WiFi 6) Standard unterstützen. WiFi 6 führt Orthogonal Frequency-Division Multiple Access (OFDMA) und Multi-User Multiple Input Multiple Output (MU-MIMO) ein, die speziell für die Bewältigung von Client-Umgebungen mit hoher Dichte entwickelt wurden – genau das, was eine belebte Verkaufsfläche, ein Café oder eine Hotellobby erfordert.

Netzwerksegmentierung: VLANs als digitale Brandschutztüren

Sicherheit und Leistung erfordern gleichermaßen, dass der Netzwerkverkehr mithilfe von Virtual Local Area Networks (VLANs) logisch getrennt wird. Ein flaches Netzwerk – bei dem Gastgeräte, Mitarbeiter-Laptops und POS-Terminals denselben Broadcast-Domain teilen – ist ein kritisches Sicherheitsrisiko und ein direkter Verstoß gegen die PCI DSS-Anforderungen.

Das empfohlene Drei-VLAN-Modell für die meisten SMB-Bereitstellungen ist wie folgt:

| VLAN ID | Zweck | Verkehrsrichtlinie | Schlüsselgeräte |

|---|---|---|---|

| VLAN 10 | Unternehmen / Mitarbeiter | Voller interner Zugriff | Mitarbeiter-Laptops, Desktops, Drucker |

| VLAN 20 | Gast-Internet | Nur Internet, Client-Isolation aktiviert | Gast-Smartphones, Tablets |

| VLAN 30 | IoT / Betrieb | Isoliert, Firewall-gesteuert | POS-Terminals, Kartenleser, CCTV |

Die Client-Isolation auf VLAN 20 ist nicht verhandelbar. Diese Funktion verhindert, dass Gastgeräte direkt miteinander kommunizieren, und schützt Ihre Kunden vor Peer-to-Peer-Angriffen in einem gemeinsam genutzten Netzwerk.

Frequenzbandstrategie

Moderne Dual-Band- und Tri-Band-APs senden gleichzeitig auf 2.4GHz und 5GHz. Das 5GHz-Band bietet einen höheren Durchsatz, dämpft aber schneller durch Wände und Hindernisse ab. Das 2.4GHz-Band bietet eine größere Abdeckung, ist aber in dichten städtischen Umgebungen deutlich stärker überlastet. Für die meisten SMB-Standorte ist die Aktivierung von Band Steering – das fähige Geräte automatisch auf das 5GHz-Band leitet – die optimale Konfiguration.

Im 2.4GHz-Spektrum überlappen sich nur die Kanäle 1, 6 und 11 nicht. Ihr Kanalplan muss nur diese drei verwenden, um Gleichkanalinterferenzen zwischen benachbarten APs zu vermeiden.

Implementierungsleitfaden

Hardwareauswahl nach Stufe

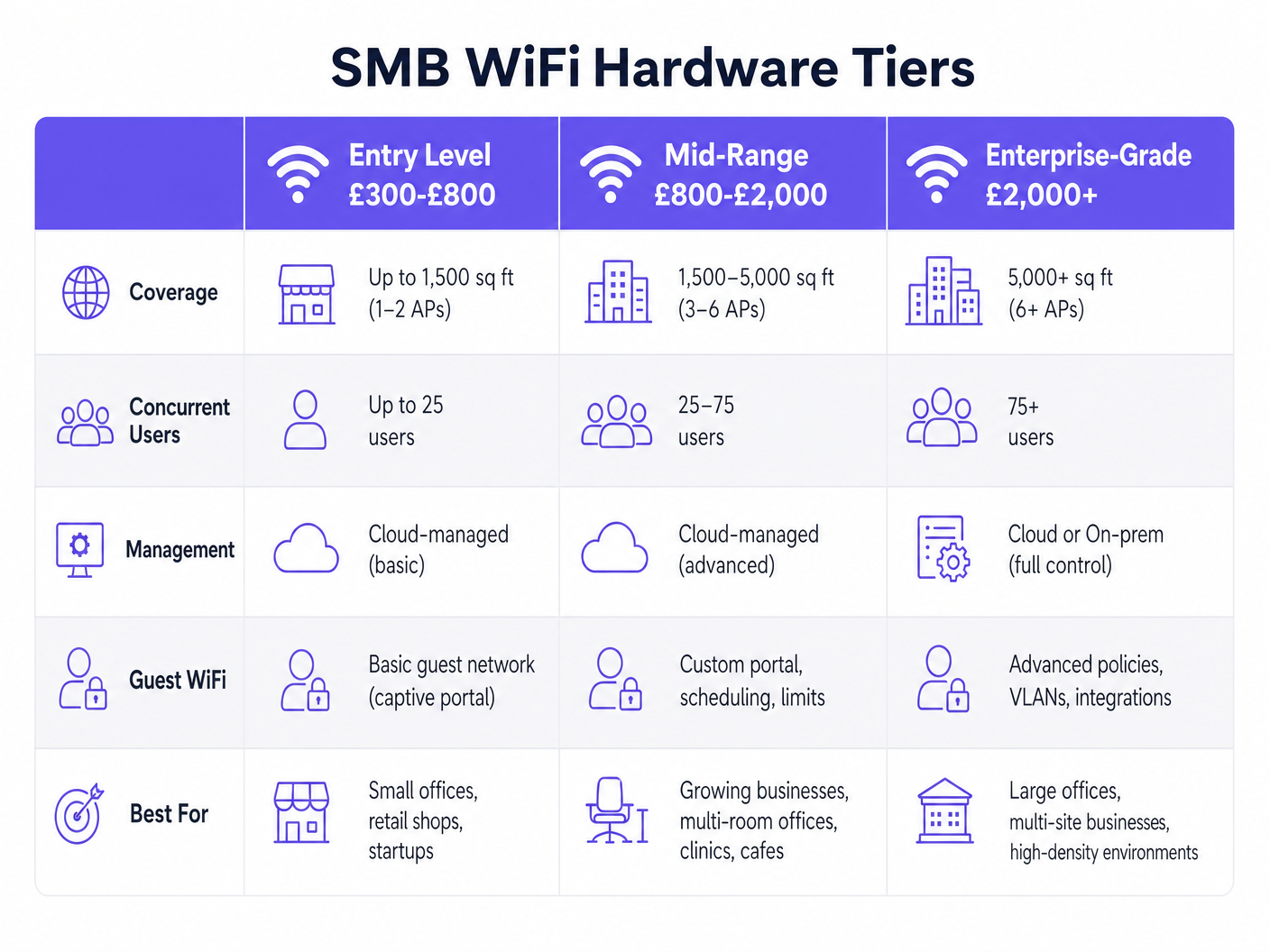

Bei der Bewertung von Hardware kategorisieren Sie Lösungen in drei Investitionsstufen, basierend auf den spezifischen Anforderungen Ihres Standorts an Abdeckungsbereich, Anzahl gleichzeitiger Benutzer und Verwaltungskomplexität.

Für die meisten SMBs im Bereich von 1.500–5.000 Quadratfuß – eine typische Einzelhandelseinheit, ein Café oder ein Boutique-Hotel – bietet die Mittelklasse-Stufe (800–2.000 £ für eine 3–6 AP-Bereitstellung) das beste Gleichgewicht aus Leistung, Verwaltbarkeit und Kosten. Cloud-managed Plattformen von Anbietern wie Aruba Instant On, Cisco Meraki Go und Ubiquiti UniFi eliminieren die Notwendigkeit von lokalen Hardware-Controllern und bieten gleichzeitig zentrale Sichtbarkeit und Richtlinienverwaltung.

Schritt-für-Schritt-Bereitstellungssequenz

- Führen Sie eine prädiktive Standortanalyse durch: Bevor Sie Hardware kaufen, verwenden Sie Analyse-Tools, um die RF-Ausbreitung basierend auf Ihrem Grundriss, Wandmaterialien und Deckenhöhe zu modellieren. Dies verhindert Funklöcher und bestimmt die optimale Anzahl und Platzierung von APs.

- Verlegen Sie Cat6-Kabel: Installieren Sie immer Cat6- oder Cat6A-Verkabelung. Die Arbeitskosten sind identisch mit Cat5e, aber Cat6 unterstützt Multi-Gigabit-Durchsatz (2,5 Gbit/s, 5 Gbit/s) und macht Ihre Infrastruktur zukunftssicher für die nächste Generation von APs.

- Firewall konfigurieren: Richten Sie DHCP-Pools für jedes VLAN ein, konfigurieren Sie Inter-VLAN-Routing-Regeln (Blockieren des Zugriffs von VLAN 20 und VLAN 30 auf VLAN 10) und legen Sie gegebenenfalls Ihre WAN-Failover-Richtlinie fest.

- PoE-Switch konfigurieren: Markieren Sie jeden Port mit dem entsprechenden VLAN. Der Uplink-Port zur Firewall sollte als Trunk-Port konfiguriert werden, der alle VLANs überträgt.

- APs bereitstellen und montieren: Montieren Sie APs an der Decke in offenen Bereichen. Vermeiden Sie es, sie über abgehängten Decken in der Nähe von Metallkanälen oder in Netzwerkschränken zu verstecken. HF-Signale breiten sich nach unten und außen aus — physische Hindernisse führen zu einer erheblichen Verschlechterung des Durchsatzes.

- SSIDs konfigurieren: Ordnen Sie jede SSID ihrem entsprechenden VLAN zu. Eine typische Konfiguration sendet zwei SSIDs: eine für Mitarbeiter (WPA3-Enterprise oder WPA3-Personal mit einem starken Passwort) und eine für Gäste (offene SSID mit einer Captive Portal-Weiterleitung).

- Captive Portal integrieren: Verbinden Sie Ihre Gast-SSID mit einer Plattform wie Guest WiFi . Dies ersetzt ein einfaches Passwort durch ein gebrandetes, datenerfassendes Onboarding-Erlebnis.

Best Practices

Gast-Onboarding und Datenerfassung

Ein auf einer Tafel geschriebener WPA2 Pre-Shared Key ist sowohl eine verpasste Gelegenheit als auch ein Sicherheitsrisiko. Ein Captive Portal ist der Industriestandard für den Gastnetzwerkzugang in kommerziellen Umgebungen. Es bietet drei entscheidende Funktionen: rechtliche Compliance (Akzeptanz der Nutzungsbedingungen), Identitätsprüfung (E-Mail, SMS oder Social Login) und Erfassung von Erstanbieterdaten.

Die Guest WiFi -Plattform von Purple fungiert als kostenloser Identitätsanbieter für Dienste wie OpenRoaming unter der Connect-Lizenz. Das bedeutet, dass Gäste mit kompatiblen Geräten nahtlos und sicher – ähnlich dem Mobilfunk-Roaming – eine Verbindung herstellen können, ohne manuelle Portalinteraktion, während der Veranstaltungsort weiterhin das Authentifizierungsereignis und die zugehörigen Profildaten erfasst.

Für Betreiber im Einzelhandel und im Gastgewerbe sind diese Daten transformativ. Die Verknüpfung von WiFi-Authentifizierungsereignissen mit CRM- und Marketing-Automatisierungsplattformen ermöglicht personalisierte Re-Engagement-Kampagnen, die auf dem tatsächlichen Besucherverhalten basieren.

Einhaltung von Sicherheitsstandards

Für jede Bereitstellung, die Zahlungskartendaten verarbeitet, ist die PCI DSS-Konformität obligatorisch. Der Standard verlangt, dass Umgebungen mit Kartendaten von öffentlichen Netzwerken isoliert werden – genau das erreicht VLAN 30. Firewall-Regeln müssen explizit jeglichen Datenverkehr von VLAN 20 (Gast) und VLAN 10 (Mitarbeiter) zu VLAN 30 (IoT/POS) verweigern, wobei nur der minimal erforderliche ausgehende Datenverkehr von VLAN 30 zugelassen wird.

Für Bereitstellungen in regulierten Sektoren wie dem Gesundheitswesen gelten zusätzliche Standards. NHS-Netzwerke müssen dem Data Security and Protection (DSP) Toolkit entsprechen, das strenge Zugangskontrollen und Audit-Protokollierung vorschreibt. Siehe WiFi in Krankenhäusern: Ein Leitfaden für sichere klinische Netzwerke für sektorspezifische Anleitungen.

WPA3 sollte aktiviert werden, wo immer die Hardware dies unterstützt. Der Simultaneous Authentication of Equals (SAE)-Handshake von WPA3 eliminiert die Anfälligkeit für Offline-Wörterbuchangriffe, die WPA2-PSK-Netzwerke betreffen.

Fehlerbehebung & Risikominderung

Häufige Fehlerursachen und Gegenmaßnahmen

Co-Channel Interference (CCI): Tritt auf, wenn benachbarte APs auf demselben Kanal arbeiten und um Sendezeit konkurrieren. Dies ist die häufigste Ursache für schlechte WiFi-Leistung in Multi-AP-Bereitstellungen. Gegenmaßnahme: Aktivieren Sie Automatic Radio Management (ARM) oder eine gleichwertige dynamische Kanalzuweisung in Ihrem Cloud-Management-Dashboard und überprüfen Sie den Kanalplan nach der Bereitstellung manuell.

Sticky Clients: Geräte, die eine schwache Verbindung zu einem entfernten AP aufrechterhalten, anstatt zu einem näheren zu wechseln. Dies ist ein clientseitiges Verhalten, das sowohl die Leistung des betroffenen Geräts als auch die verfügbare Sendezeit des APs beeinträchtigt. Gegenmaßnahme: Aktivieren Sie 802.11k (Nachbarberichte), 802.11v (BSS-Übergangsmanagement) und 802.11r (schneller BSS-Übergang) auf Ihren APs. Konfigurieren Sie minimale RSSI-Schwellenwerte (typischerweise -75 dBm), um Clients mit schlechter Signalstärke sanft zu trennen.

DHCP-Pool-Erschöpfung: In Umgebungen mit hohem Durchsatz wie Cafés oder Transport -Hubs kann der DHCP-Adresspool für das Gast-VLAN erschöpft sein, wenn die Lease-Zeiten zu lang sind. Gegenmaßnahme: Reduzieren Sie die DHCP-Lease-Zeit für VLAN 20 auf 1–2 Stunden, um sicherzustellen, dass Adressen umgehend an den Pool zurückgegeben werden.

Fehler bei der AP-Platzierung: APs, die über abgehängten Decken, in Netzwerkschränken oder hinter Metallvorrichtungen montiert sind. Gegenmaßnahme: Montieren Sie APs immer unterhalb der Deckenplattenlinie in offenen Bereichen, mit direkter Sichtlinie zum Abdeckungsbereich.

ROI & Geschäftsauswirkungen

Die Investition in eine verwaltete WiFi-Infrastruktur wandelt die Technologie von einer reinen Betriebsausgabe in einen umsatzgenerierenden Vermögenswert um. Die ROI-Berechnung hat zwei Komponenten: Kostenreduzierung und Umsatzgenerierung.

Auf der Kostenseite reduziert eine Cloud-verwaltete Infrastruktur den IT-Support-Overhead. Zentralisierte Überwachung, automatisierte Firmware-Updates und Remote-Fehlerbehebungsfunktionen bedeuten, dass ein einziger IT-Manager Dutzende von Standorten ohne physische Besuche überwachen kann.

Auf der Umsatzseite bietet WiFi Analytics die Datenschicht, die den physischen Besucherstrom mit digitalen Marketingergebnissen verbindet. Zu den wichtigsten Kennzahlen gehören:

| Metrik | Geschäftsanwendung |

|---|---|

| Verweildauer | Optimierung des Ladenlayouts und der Personalbesetzung |

| Wiederkehrerquote | Messung der Kundenbindung und Kampagneneffektivität |

| Spitzenzeiten | Information für Betriebsplanung und Werbeaktionen |

| Neu vs. Wiederkehrend | Segmentierung von Marketingzielgruppen für gezielte Kampagnen |

| Captive Portal Conversions | Messung der Effektivität von Onboarding-Angeboten |

Für ein Café mit 50 Plätzen, das ein Mid-Range-WiFi-System einsetzt, bei ungefähr 1.200 £ für Hardware und 150 £/Jahr für Cloud-Management-Gebühren. Das Erfassen von 200 E-Mail-Adressen von Gästen pro Monat und die Umwandlung von 10 % in wiederkehrende Besuche durch gezielte E-Mail-Kampagnen stellt eine messbare und nachvollziehbare Rendite der anfänglichen Kapitalinvestition dar.

Für weitere Anleitungen zu Indoor-Positionierung und Standortanalysen, die Ihre WiFi-Investition erweitern können, siehe Indoor Positioning System: UWB, BLE, & WiFi Guide .

Schlüsselbegriffe & Definitionen

VLAN (Virtual Local Area Network)

A logical grouping of devices on the same physical network infrastructure, configured to communicate as if they were on a separate, isolated network segment.

Essential for separating guest traffic from sensitive corporate or POS data. Mandatory for PCI DSS compliance in any venue that processes card payments.

PoE (Power over Ethernet)

A technology standardised under IEEE 802.3af/at/bt that transmits electrical power alongside data over standard Ethernet cabling, eliminating the need for separate power supplies at each Access Point location.

Allows APs to be installed in optimal ceiling positions without requiring a nearby electrical outlet. Managed PoE switches also allow remote power cycling of APs for troubleshooting.

Captive Portal

A web page that a network user is required to interact with before being granted internet access. Typically used to present terms of service, collect authentication credentials, or capture marketing consent.

The industry-standard mechanism for guest WiFi onboarding in commercial venues. Enables first-party data capture and GDPR-compliant consent management.

WiFi 6 (802.11ax)

The sixth generation of the IEEE 802.11 WiFi standard, introducing OFDMA and MU-MIMO to improve performance and efficiency in high-density client environments.

Critical for venues like busy retail stores, hotel lobbies, or conference centres where many devices connect simultaneously. Delivers up to 4x improvement in average throughput per client compared to WiFi 5 in dense environments.

RSSI (Received Signal Strength Indicator)

A measurement of the power level of a received radio signal, typically expressed in dBm (decibels relative to one milliwatt). A value of -65 dBm is considered good; -80 dBm is marginal.

Used to determine whether a client device has a sufficiently strong connection, and to configure minimum RSSI thresholds that force clients to roam to a closer AP.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandating that all organisations accepting, processing, storing, or transmitting credit card information maintain a secure and isolated network environment.

Requires strict VLAN segmentation to isolate POS and card payment terminals from public guest WiFi networks. Non-compliance can result in significant financial penalties and loss of card processing rights.

SSID (Service Set Identifier)

The publicly broadcast name of a wireless network, used by client devices to identify and connect to a specific WiFi network.

In a segmented deployment, different SSIDs are mapped to different VLANs (e.g., 'VenueGuest' maps to VLAN 20; 'VenueStaff' maps to VLAN 10). Limiting the number of broadcast SSIDs reduces management overhead and RF overhead.

Client Isolation

A wireless security feature that prevents devices connected to the same SSID from communicating directly with each other, routing all traffic through the AP and firewall instead.

Must be enabled on all guest SSIDs to prevent users from accessing or attacking other guests' devices. Standard practice in any public-facing WiFi deployment.

WPA3 (Wi-Fi Protected Access 3)

The third generation of the WPA security protocol, introducing Simultaneous Authentication of Equals (SAE) to replace the WPA2-PSK four-way handshake, eliminating vulnerability to offline dictionary attacks.

Should be enabled on all new deployments where hardware supports it. Particularly important for staff networks handling sensitive business data.

Band Steering

A feature in cloud-managed APs that automatically guides dual-band capable client devices from the congested 2.4GHz band to the higher-throughput 5GHz band.

Improves overall network performance by distributing clients across available spectrum. Should be enabled by default on all modern AP deployments.

Fallstudien

A 50-seat independent coffee shop needs to upgrade its WiFi. They currently use a single ISP-provided router. Staff complain the POS system frequently drops offline when the shop is busy, and guests complain about slow internet. Budget is approximately £1,500.

- Configure the ISP router to bridge mode, removing its WiFi and DHCP functions. 2. Install a dedicated firewall/router appliance (e.g., Firewalla Gold, ~£200) to handle DHCP, NAT, and VLAN routing. 3. Deploy an 8-port managed PoE switch (e.g., Netgear GS308EP, ~£80). 4. Install two cloud-managed WiFi 6 APs (e.g., Aruba Instant On AP22, ~£120 each) — one near the front seating area, one near the counter. 5. Configure three VLANs: VLAN 10 (Staff), VLAN 20 (Guest with captive portal and 5Mbps rate limiting per client), VLAN 30 (POS). 6. Connect the POS terminal via hardwired Ethernet to the PoE switch on VLAN 30. 7. Integrate Purple Guest WiFi on VLAN 20 for branded onboarding and data capture. Total hardware cost: approximately £520, well within budget.

A boutique hotel with 40 rooms is experiencing poor coverage in rooms at the end of corridors. They currently have APs installed only in the main hallways. Guests are leaving negative reviews specifically mentioning WiFi quality.

- Conduct a post-installation RF survey to quantify signal levels in affected rooms. 2. Identify the attenuation sources: fire-rated corridor doors and en-suite bathroom walls are typically the primary culprits. 3. Transition from a 'corridor deployment' model to an 'in-room deployment' model using low-profile wall-plate APs (e.g., Aruba Instant On AP11D). 4. Install one wall-plate AP in every other room, providing coverage to the installed room and the adjacent room. 5. Connect each AP back to a PoE switch in the comms room via Cat6 cable run through the ceiling void. 6. Configure the same SSID and VLAN structure as the corridor APs to enable seamless roaming (802.11r) as guests move through the property.

Szenarioanalyse

Q1. You are advising a new retail store owner who wants to use a single high-end consumer mesh router system to cover their 4,000 sq ft space and handle both the POS system and guest WiFi access. The owner argues it is simpler and cheaper. How do you advise them, and what is your recommended alternative?

💡 Hinweis:Consider PCI DSS compliance requirements and RF propagation limitations of consumer mesh systems in commercial environments.

Empfohlenen Ansatz anzeigen

Advise strongly against this approach on two grounds. First, consumer mesh systems do not support VLAN segmentation, meaning the POS terminal and guest devices would share the same network — a direct violation of PCI DSS requirements. A security breach on the guest network could expose cardholder data. Second, consumer mesh systems are designed for residential environments and typically cannot handle 50+ concurrent clients with the QoS policies required for reliable POS operation. Recommend a dedicated firewall appliance, a managed PoE switch, and two to three ceiling-mounted cloud-managed APs with VLAN 10 (Staff), VLAN 20 (Guest with captive portal), and VLAN 30 (POS) configured. The total hardware cost is comparable to a premium mesh system but delivers enterprise-grade segmentation, centralised management, and compliance.

Q2. A client reports that their guest WiFi is extremely slow during the lunch rush, despite having a 500Mbps internet connection and two WiFi 6 APs. You check the management dashboard and notice individual clients are consuming 80–100Mbps each. What is the most likely cause and how do you resolve it?

💡 Hinweis:Consider how bandwidth is allocated per client on the guest SSID.

Empfohlenen Ansatz anzeigen

The most likely cause is the absence of per-client bandwidth rate limiting on the guest SSID. Without rate limiting, a small number of users streaming 4K video or performing large file downloads can consume the majority of the available WAN bandwidth, leaving other guests with near-zero throughput. Resolution: implement per-client rate limiting on the guest SSID via the cloud management dashboard. A typical setting of 5Mbps down / 2Mbps up per client is sufficient for general browsing and social media while preventing any single user from saturating the connection. Additionally, verify that the guest SSID has a lower QoS priority than the staff SSID to ensure business-critical traffic is always prioritised.

Q3. During a post-installation walkthrough of a newly deployed office WiFi system, you notice that the installer has mounted all three APs above the suspended ceiling tiles for aesthetic reasons. The client is happy with the appearance but is reporting patchy coverage. What is the issue and what is your remediation plan?

💡 Hinweis:Think about what materials are typically found above a suspended ceiling and how they affect RF propagation.

Empfohlenen Ansatz anzeigen

Mounting APs above suspended ceiling tiles is a common installation error. The space above a suspended ceiling typically contains metal HVAC ductwork, steel cable trays, insulation, and lighting fixtures — all of which reflect, absorb, and scatter RF signals. The ceiling tiles themselves also attenuate the signal before it reaches the client devices below. Remediation: lower all three APs to below the ceiling tile line, mounting them flush to the underside of the suspended ceiling using appropriate mounting brackets. This ensures the APs have a clear line of sight to the coverage area. If ceiling aesthetics are a concern, use low-profile flush-mount APs that sit neatly within a ceiling tile cutout. Re-run an RF survey after remediation to confirm coverage improvement.