Cos'è il WiFi Marketing per gli Hotel? Una Guida per Albergatori

Questa guida autorevole descrive in dettaglio come i team IT e operativi degli hotel possono sfruttare l'infrastruttura WiFi per gli ospiti per acquisire dati di prima parte, promuovere prenotazioni dirette e personalizzare l'esperienza degli ospiti su larga scala. Copre l'architettura tecnica dall'autenticazione tramite Captive Portal all'integrazione CRM, gli obblighi di conformità ai sensi del GDPR e PCI DSS e le strategie di implementazione pratiche per proprietà di qualsiasi dimensione. Gli operatori di strutture e i team IT troveranno passaggi di implementazione concreti, scenari pratici e framework di ROI misurabili per giustificare ed eseguire un'implementazione di WiFi marketing in questo trimestre.

🎧 Ascolta questa guida

Visualizza trascrizione

- Riepilogo Esecutivo

- Approfondimento Tecnico: Come Funziona il WiFi Marketing

- Architettura di Autenticazione

- Analisi di Presenza e Tracciamento Indirizzi MAC

- Architettura di Rete e Compatibilità con i Fornitori

- Guida all'Implementazione: DeplImplementare il WiFi Marketing in un Hotel

- Fase 1: Valutazione dell'Infrastruttura

- Fase 2: Progettazione e Configurazione del Captive Portal

- Fase 3: Integrazione CRM e Automazione del Marketing

- Best Practice per il WiFi Marketing in Hotel

- Risoluzione dei Problemi e Mitigazione del Rischio

- ROI e Impatto sul Business

Riepilogo Esecutivo

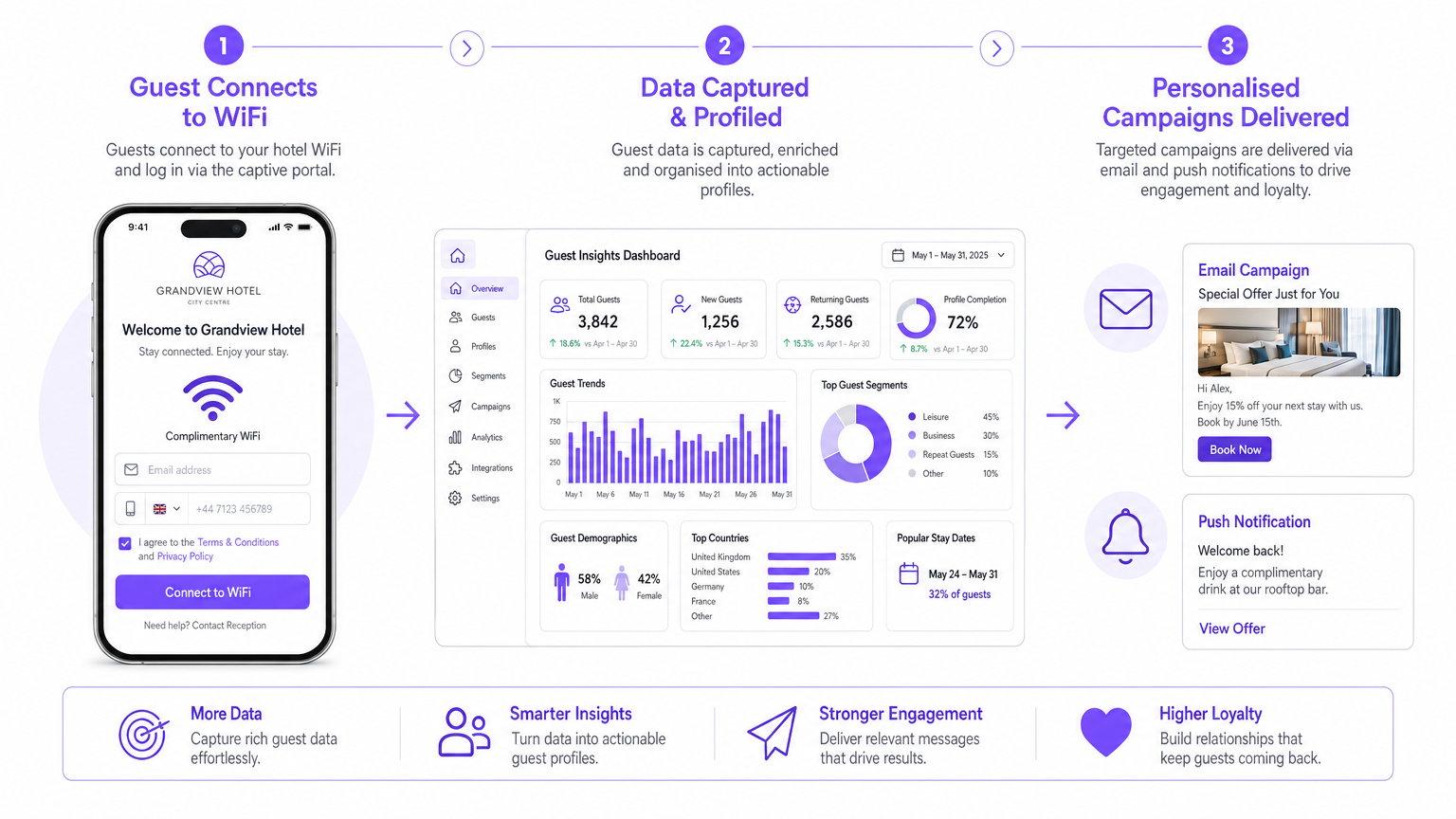

Per gli albergatori e gli operatori di strutture moderni, il WiFi per gli ospiti non è più solo un centro di costo o un servizio atteso — è un canale critico per l'acquisizione di dati di prima parte. Il WiFi marketing per gli hotel trasforma l'accesso di rete standard in un potente strumento di CRM e automazione del marketing. Acquisendo dati autenticati degli ospiti durante il processo di login, gli hotel possono costruire profili dettagliati degli ospiti, comprendere le analisi della struttura e implementare campagne automatizzate altamente mirate che promuovono prenotazioni dirette e aumentano i ricavi accessori.

Questa guida fornisce un riferimento tecnico completo per i responsabili IT, gli architetti di rete e i direttori operativi che valutano o implementano una soluzione Guest WiFi . Esploriamo l'architettura sottostante delle piattaforme di WiFi marketing, i meccanismi di acquisizione dati, gli obblighi di conformità e l'implementazione strategica di WiFi Analytics per generare un ROI misurabile. Che si gestisca una proprietà boutique o un gruppo di resort multi-sito, comprendere le meccaniche del WiFi marketing è essenziale per modernizzare l'esperienza degli ospiti e massimizzare i ricavi diretti in un panorama sempre più competitivo.

Approfondimento Tecnico: Come Funziona il WiFi Marketing

Al suo interno, il WiFi marketing per gli hotel si basa su un Captive Portal — una pagina web che intercetta la richiesta HTTP o HTTPS di un utente prima di concedere l'accesso alla rete. Invece di una semplice chiave pre-condivisa (PSK) stampata su una keycard, gli ospiti si autenticano tramite email, credenziali di social media o login del programma fedeltà. Questo evento di autenticazione è il principale trigger di acquisizione dati.

Architettura di Autenticazione

Quando il dispositivo di un ospite si associa all'SSID dell'hotel, l'access point (AP) o il controller LAN wireless posiziona il dispositivo in una VLAN ristretta. Tutto il traffico HTTP in uscita viene intercettato e reindirizzato all'URL del Captive Portal tramite un dirottamento DNS o un reindirizzamento HTTP 302. Il portale stesso è servito dall'infrastruttura cloud della piattaforma di WiFi marketing — nel caso di Purple, un ambiente distribuito globalmente e altamente disponibile.

Il portale comunica con un server RADIUS (Remote Authentication Dial-In User Service) per gestire l'AAA: Autenticazione, Autorizzazione e Accounting. Dopo l'invio riuscito delle credenziali, il server RADIUS segnala al controller di spostare il dispositivo nella VLAN illimitata, concedendo l'accesso completo a Internet. Contemporaneamente, i dati del profilo acquisiti — nome, indirizzo email, informazioni demografiche e flag di consenso — vengono trasmessi tramite una chiamata API REST sicura al CRM o al Property Management System (PMS) dell'hotel.

Le implementazioni moderne supportano il controllo degli accessi basato su porta IEEE 802.1X per i segmenti di ospiti aziendali, mentre gli SSID rivolti ai consumatori utilizzano il flusso del Captive Portal descritto sopra. La crittografia WPA3 dovrebbe essere applicata su tutti gli SSID per proteggere i dati in transito, sostituendo lo standard WPA2 sempre più vulnerabile.

Analisi di Presenza e Tracciamento Indirizzi MAC

L'acquisizione dei dati inizia prima che un ospite apra un browser. Quando un dispositivo si accende e cerca le reti disponibili, trasmette richieste di probe contenenti il suo indirizzo MAC. L'infrastruttura AP dell'hotel cattura queste richieste di probe e le inoltra alla piattaforma di analisi. Ciò abilita le analisi di presenza — la capacità di calcolare i tempi di permanenza, contare i visitatori unici rispetto ai visitatori di ritorno e mappare i modelli di movimento all'interno della proprietà senza richiedere un'autenticazione attiva.

Questi dati sono particolarmente preziosi per gli operatori del settore Hospitality che cercano di comprendere il flusso degli ospiti tra la hall, il ristorante, la spa e le strutture per conferenze. È l'equivalente WiFi del conteggio degli accessi negli ambienti Retail , fornendo un flusso di dati continuo e passivo che informa le decisioni sul personale e l'ottimizzazione del layout della struttura. Per uno sguardo più approfondito alle metodologie di localizzazione intelligente, consulta la nostra Indoor Positioning System: UWB, BLE, & WiFi Guide .

Nota sulla MAC Randomisation: i dispositivi iOS 14+ e Android 10+ utilizzano indirizzi MAC randomizzati per le richieste di probe, il che limita la precisione delle analisi di presenza pre-autenticazione. Le sessioni autenticate, tuttavia, utilizzano il vero indirizzo MAC del dispositivo, preservando l'integrità del tracciamento post-login e il riconoscimento delle visite di ritorno.

Architettura di Rete e Compatibilità con i Fornitori

Le piattaforme di WiFi marketing aziendali sono progettate come overlay indipendenti dal fornitore, integrandosi con l'infrastruttura esistente tramite API del controller cloud. Purple supporta integrazioni con Cisco Meraki, Aruba Central, Ruckus SmartZone, Ubiquiti UniFi e altri. Il modello di integrazione tipicamente prevede:

| Metodo di Integrazione | Descrizione | Caso d'Uso |

|---|---|---|

| API del Controller Cloud | La piattaforma interroga o riceve webhook dal controller | Dati di sessione in tempo reale, applicazione delle policy |

| Proxy RADIUS | La piattaforma funge da server RADIUS intermediario | Autenticazione per SSID aziendali |

| URL della Pagina Splash | Il controller reindirizza al Captive Portal ospitato esternamente | WiFi per ospiti rivolto al consumatore |

| SNMP / Syslog | Monitoraggio passivo degli eventi di rete | Analisi di presenza, rilevamento anomalie |

Le policy di gestione della larghezza di banda possono essere applicate per segmento di utente: throughput di base per gli utenti non autenticati, standard per gli ospiti autenticati e premium per i membri fedeltà o i delegati di conferenza — tutte applicate a livello di controller tramite attributi RADIUS.

Guida all'Implementazione: DeplImplementare il WiFi Marketing in un Hotel

Un approccio di implementazione strutturato riduce i rischi e accelera il time-to-value. Le seguenti fasi si applicano a strutture di qualsiasi dimensione.

Fase 1: Valutazione dell'Infrastruttura

Prima di qualsiasi configurazione della piattaforma, condurre un'indagine approfondita del sito. Verificare la densità di copertura degli AP in tutte le aree rivolte agli ospiti — hall, ristoranti, sale riunioni, aree piscina e corridoi. Valutare la compatibilità del controller con il reindirizzamento del Captive Portal esterno e le configurazioni proxy RADIUS. Documentare l'architettura VLAN esistente e le regole del firewall, poiché il Captive Portal richiede che il traffico DNS e HTTP specifico sia consentito attraverso il walled garden.

Fase 2: Progettazione e Configurazione del Captive Portal

Il Captive Portal è il principale punto di contatto del brand nel flusso di marketing WiFi. Deve essere reattivo su tutti i fattori di forma dei dispositivi e caricarsi entro due secondi su una connessione 3G per minimizzare l'abbandono. Le decisioni chiave di configurazione includono:

Metodi di Autenticazione: Offrire un minimo di due opzioni — registrazione via email e social login (Google, Facebook). Per gli hotel business, l'autenticazione LinkedIn è altamente efficace per acquisire dati demografici professionali. Per i brand con programmi fedeltà robusti, l'integrazione diretta con il PMS consente ai membri di ritorno di autenticarsi con il loro numero fedeltà, arricchendo il profilo esistente anziché crearne uno duplicato.

Profilazione Progressiva: Raccogliere dati in modo incrementale su più visite. Alla prima connessione, richiedere solo un indirizzo email e il consenso esplicito alle comunicazioni di marketing. Alla seconda visita, riconosciuta tramite indirizzo MAC, richiedere un ulteriore punto dati — motivo del viaggio, tipo di camera preferito o preferenze F&B — in cambio di un upgrade di larghezza di banda o di un voucher omaggio.

Consenso e Conformità: Il portale deve presentare un'informativa sulla privacy chiara e in linguaggio semplice e una casella di controllo separata, non preselezionata, per il consenso al marketing, in conformità con l'Articolo 7 del GDPR. Non raggruppare il consenso all'accesso WiFi con il consenso al marketing — questi devono essere opt-in distinti e granulari. Conservare i registri dei consensi con timestamp per scopi di audit.

Fase 3: Integrazione CRM e Automazione del Marketing

Il valore della piattaforma WiFi si realizza attraverso le sue integrazioni. Collegare la piattaforma al CRM dell'hotel (es. Salesforce, HubSpot) e al PMS (es. Opera, Mews) tramite API REST o connettore nativo. Configurare i seguenti trigger di campagna automatizzati come base:

| Evento Trigger | Campagna | Canale | Tempistica |

|---|---|---|---|

| Primo login WiFi | Messaggio di benvenuto + offerta F&B | Entro 15 minuti | |

| Check-out rilevato | Richiesta di recensione | 2 ore dopo la partenza | |

| Prenotazione OTA rilevata | Incentivo prenotazione diretta | 24 ore dopo il soggiorno | |

| Visita di ritorno (corrispondenza MAC) | Invito al programma fedeltà | Email / SMS | Alla connessione |

| Permanenza nella zona ristorante | Promozione ristorazione | Push / SMS | Durante gli orari dei pasti |

Best Practice per il WiFi Marketing in Hotel

Le implementazioni che offrono costantemente un forte ROI condividono diverse caratteristiche. Le seguenti best practice sono tratte da implementazioni aziendali nel settore Ospitalità .

Trattare il Captive Portal come una Pagina di Conversione. Applicare gli stessi principi di ottimizzazione del tasso di conversione (CRO) utilizzati per le landing page dei motori di prenotazione. Testare A/B il testo del titolo, l'offerta di incentivo e il numero di campi del modulo. Una riduzione da cinque a due campi al login iniziale aumenta tipicamente i tassi di completamento del 30–50%.

Applicare la Segmentazione della Rete. Il WiFi per gli ospiti deve essere isolato dalla rete operativa dell'hotel (terminali PMS, sistemi di chiusura porte, infrastruttura di pagamento) utilizzando VLAN dedicate e regole firewall. Questo è un requisito PCI DSS per qualsiasi struttura che elabora pagamenti con carta sulla rete e una linea di base di sicurezza fondamentale a prescindere.

Sfruttare gli Analytics per Decisioni Operative. La dashboard di analisi della presenza non è solo uno strumento di marketing. I dati sulle ore di punta delle connessioni informano gli orari del personale della reception. Le heatmap del tempo di permanenza identificano spazi di ricavo sottoutilizzati. I dati sulla frequenza dei visitatori distinguono gli ospiti occasionali dai visitatori abituali, consentendo campagne mirate di acquisizione della fedeltà.

Integrare con lo Stack Martech più Ampio. I dati WiFi sono più potenti se combinati con i dati di prenotazione del PMS, le metriche di engagement delle email e l'attività del programma fedeltà. Un ospite che si connette al WiFi, apre un'email post-soggiorno e poi prenota direttamente entro 30 giorni rappresenta una prenotazione diretta completamente attribuibile e influenzata dal WiFi — una metrica che quantifica direttamente il ROI del canale.

Per una visione più ampia di come il WiFi marketing opera lungo l'intero percorso dell'ospite, consultare Come Funziona il WiFi Marketing? .

Risoluzione dei Problemi e Mitigazione del Rischio

Le seguenti modalità di errore sono le più comunemente riscontrate nelle implementazioni di WiFi marketing in hotel.

Mancata Visualizzazione del Captive Portal. Il ticket di supporto più frequente. Le cause principali includono: DNS che non risolve l'URL del portale (verificare la configurazione del walled garden), comportamento del browser solo HTTPS che blocca il reindirizzamento HTTP (assicurarsi che l'URL del portale sia HTTP per il reindirizzamento iniziale), o fallimento del rilevamento del Captive Portal a livello di dispositivo (comune su iOS con regole firewall aggressive). Risoluzione: inserire nella whitelist gli endpoint di rilevamento del Captive Portal di Apple (captive.apple.com, www.apple.com/library/test/success.html) nel walled garden.

Bassi Tassi di Opt-In. Se meno del 60% dei dispositivi connessi completa il login al portale, lo scambio di valore sta fallendo. Verificare il portale per: campi modulo eccessivi, incentivo poco chiaro, tempo di caricamento lento o un'opzione di social login mancante. Testare A/B una versione semplificata a due campi.

Duplicazione dei Dati nel CRM. Quando gli ospiti si connettono su più dispositivi o ritornano dopo un cambio di dispositivo, possono essere creati profili duplicati.ed. Implementare la logica di deduplicazione basata sull'email nel livello di integrazione del CRM. La piattaforma di Purple supporta l'unione dei profili basata sull'indirizzo email come chiave primaria.

Errori di Integrazione. Le modifiche all'API nel CRM o nel PMS possono interrompere silenziosamente la sincronizzazione dei dati. Implementare il monitoraggio e gli avvisi tramite webhook. Impostare un processo di riconciliazione giornaliero che confronti il numero di sessioni WiFi con il numero di record CRM creati, segnalando le discrepanze superiori a una soglia definita.

ROI e Impatto sul Business

Il business case per il marketing WiFi negli hotel è ben consolidato nel settore Hospitality . I principali fattori di ROI sono:

Crescita del Database di Prima Parte. Un hotel di fascia media con 150 camere e il 70% di occupazione genererà circa 38.000 pernottamenti all'anno. Anche con un tasso di completamento del portale del 65%, ciò rappresenta oltre 24.000 nuovi profili, con consenso, aggiunti annualmente al database di marketing — a un costo per acquisizione significativamente inferiore rispetto a qualsiasi canale digitale a pagamento.

Aumento delle Prenotazioni Dirette. Le campagne post-soggiorno automatizzate che mirano ai clienti OTA con un incentivo alla prenotazione diretta raggiungono costantemente tassi di conversione del 3–8% nelle implementazioni hospitality. Per una struttura di 150 camere con una tariffa media giornaliera di £120, convertire solo il 5% delle prenotazioni OTA in dirette consente di risparmiare circa £18.000–£25.000 all'anno in commissioni OTA (con un tasso di commissione del 15–20%).

Ricavi Ancillari. Le promozioni F&B attivate dalla posizione, erogate tramite dispositivi connessi al WiFi durante il tempo di permanenza vicino alle aree ristorante, hanno dimostrato un aumento del 12–18% dei coperti nei ristoranti in implementazioni hospitality multi-sito.

Efficienza Operativa. I dati di analisi della presenza utilizzati per ottimizzare gli orari delle pulizie e il personale della reception hanno portato a riduzioni del 5–10% dei costi di manodopera in implementazioni documentate.

Il costo totale di proprietà per una piattaforma di marketing WiFi gestita in cloud viene tipicamente recuperato entro 6–12 mesi in una proprietà di 150 camere, con un ROI continuo guidato dal valore composto del database di prima parte e dalle prestazioni delle campagne automatizzate.

Termini chiave e definizioni

Captive Portal

A web page that intercepts a user's network request and requires interaction — typically authentication or consent — before granting full internet access.

The primary interface for guest data capture in WiFi marketing. IT teams configure the network controller to redirect unauthenticated devices to the portal URL.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorisation, and Accounting (AAA) for network access. Defined in RFC 2865.

The underlying protocol used to authenticate users against a database when they log in via the captive portal. The WiFi marketing platform acts as a RADIUS proxy or server.

Presence Analytics

The use of WiFi probe request data (MAC addresses and RSSI signal strength) to track the physical presence, dwell time, and movement of devices within a venue, without requiring active authentication.

Enables passive footfall counting and venue heatmapping. Accuracy is reduced by MAC randomisation on modern iOS and Android devices.

Walled Garden

A network policy that permits unauthenticated devices to access a defined list of URLs or IP addresses before completing captive portal authentication.

Required to allow the captive portal page itself to load, and to permit Apple and Google captive portal detection endpoints — preventing the portal from failing to appear on iOS and Android devices.

Progressive Profiling

A data collection strategy that gathers customer information incrementally across multiple interactions, rather than requesting all data at the point of first contact.

Applied to captive portals to reduce friction at initial login. The platform recognises returning devices via MAC address and prompts for additional data on subsequent visits.

First-Party Data

Data collected directly from customers through owned channels, with explicit consent, as opposed to data purchased from third-party brokers or inferred from third-party cookies.

The primary output of WiFi marketing. First-party data is more accurate, more compliant, and more durable than third-party data, particularly in a post-cookie digital landscape.

MAC Address Randomisation

A privacy feature in iOS 14+, Android 10+, and Windows 10+ that assigns a randomised MAC address to probe requests, preventing passive tracking of devices before authentication.

Limits the accuracy of pre-authentication presence analytics. Post-authentication sessions use the device's true MAC address, preserving return-visit recognition for logged-in guests.

IEEE 802.1X

An IEEE standard for port-based network access control, providing an authentication mechanism for devices wishing to connect to a LAN or WLAN.

Recommended for enterprise guest segments (e.g., conference delegates, corporate accounts) requiring certificate-based or credential-based authentication rather than a captive portal flow.

Geofencing

The definition of a virtual geographic boundary within a venue, enabling the platform to trigger automated actions when an authenticated device enters, dwells within, or exits the defined zone.

Used in hotel WiFi marketing to deliver location-contextual offers — for example, a dining promotion triggered when a guest's device dwells near a restaurant entrance during meal service hours.

WPA3 (Wi-Fi Protected Access 3)

The third generation of the WPA security certification programme, providing stronger encryption (SAE replacing PSK) and improved protection against brute-force attacks.

The current recommended security standard for hotel guest SSIDs. WPA2 remains widely deployed but is increasingly vulnerable to KRACK and dictionary attacks.

Casi di studio

A 200-room city-centre business hotel currently offers free, unauthenticated WiFi via a shared WPA2 password distributed on keycards. The commercial director wants to reduce OTA dependency and increase direct bookings. The IT manager needs to implement a solution without replacing the existing Cisco Meraki infrastructure.

- Deploy Purple's cloud-managed captive portal, integrating with the existing Meraki dashboard via API. Configure a dedicated guest SSID with splash page redirect enabled, pointing to the Purple-hosted portal URL. 2. Design a two-field portal (email + marketing consent checkbox) with a LinkedIn social login option, given the business traveller demographic. 3. Configure a VLAN for guest traffic, isolated from the hotel's operational network, with firewall rules blocking inter-VLAN routing. 4. Integrate the Purple platform with the hotel's CRM via REST API, mapping the captured email address and consent flag to the CRM contact schema. 5. Build three automated email campaigns: a welcome email with a direct booking discount code (triggered on first login), a post-stay review request (triggered 2 hours after the last session ends), and a 'book direct next time' campaign targeting guests whose booking source in the PMS is flagged as an OTA (triggered 48 hours post-departure). 6. Set up the analytics dashboard to track weekly database growth, campaign open rates, and attributed direct bookings.

A 450-room resort with multiple F&B outlets, a spa, and a conference centre wants to use WiFi data to increase in-stay ancillary spend. The marketing team has no visibility into which guests are using which facilities, and the current WiFi system provides no analytics beyond basic uptime monitoring.

- Deploy a WiFi marketing platform with presence analytics enabled across all APs, including those in the restaurant, spa reception, pool bar, and conference lobby. 2. Define geofence zones corresponding to each revenue centre. 3. Configure location-triggered campaigns: when a guest's authenticated device dwells in the pool zone for more than 20 minutes between 12:00 and 14:00, trigger an SMS offering a 15% discount at the poolside bar, valid for 2 hours. When a device is detected in the spa reception zone, trigger an email promoting available treatment slots for that day. 4. Integrate the WiFi platform with the PMS to cross-reference room type and length of stay, enabling segmentation of leisure guests (more likely to respond to spa offers) versus conference delegates (more likely to respond to F&B and evening entertainment offers). 5. Build a weekly analytics report tracking geofence trigger volume, campaign redemption rate, and incremental revenue per triggered campaign.

Analisi degli scenari

Q1. A hotel IT manager is configuring the captive portal for a new 180-room property. The commercial director wants to maximise the volume of marketing-opted-in profiles captured. The IT manager is concerned that a long registration form will cause guests to abandon the portal and use mobile data instead. How should the portal be configured to balance data acquisition with user experience?

💡 Suggerimento:Consider how much data is strictly necessary for the initial connection versus what can be gathered on subsequent visits using device recognition.

Mostra l'approccio consigliato

Implement progressive profiling. For the initial connection, require only an email address and a separate, unticked marketing consent checkbox. On subsequent visits, the platform recognises the returning device via MAC address and prompts for one additional data point — reason for travel, preferred room type, or loyalty number — in exchange for a tangible incentive such as a bandwidth upgrade or a complimentary amenity. This approach typically achieves 70–80% initial completion rates versus 40–50% for a five-field form, while still building a rich profile over time. The commercial director's objective is served by maximising the number of opted-in email addresses captured, which is best achieved by minimising friction at the point of first contact.

Q2. During a network security audit, the CTO of a 300-room hotel discovers that the guest WiFi SSID shares a VLAN with the hotel's PMS terminals and door lock management system. The current setup uses a single WPA2 pre-shared key for all devices. What are the primary risks, and what remediation steps should be prioritised?

💡 Suggerimento:Evaluate both the security implications of shared network access and the compliance obligations under PCI DSS for payment-adjacent systems.

Mostra l'approccio consigliato

The primary risks are: (1) Network lateral movement — a compromised guest device on the shared VLAN could attempt to access PMS terminals or door lock systems, representing a significant physical security and data breach risk. (2) PCI DSS non-compliance — any system that processes, stores, or transmits cardholder data must be isolated from untrusted networks; a shared guest/PMS VLAN is a direct violation of PCI DSS Requirement 1.3. (3) Zero data capture — the shared PSK provides no authentication event, meaning no guest profiles are being built. Remediation priority: (1) Immediately create a dedicated guest VLAN with firewall rules blocking all inter-VLAN routing to operational systems. (2) Deploy a captive portal on the guest SSID to replace the shared PSK. (3) Engage a QSA (Qualified Security Assessor) to validate the new network segmentation against PCI DSS requirements before the next assessment cycle.

Q3. A venue operations director at a large conference hotel reviews the presence analytics dashboard and notices that a high volume of devices are detected near the hotel's business centre between 08:00 and 10:00, but very few devices are authenticated (logged in via the captive portal) during that period. What does this data indicate, and what actions should be taken?

💡 Suggerimento:Differentiate between passive presence detection (MAC probe requests) and active authentication (captive portal login). Consider why the gap might exist and what it costs the business.

Mostra l'approccio consigliato

The data indicates that a significant number of guests are physically present in the business centre but are not connecting to the hotel WiFi — they are likely using mobile data or a corporate VPN that bypasses the captive portal. This represents a lost data acquisition opportunity. Actions to take: (1) Investigate whether the captive portal is appearing correctly on corporate devices — enterprise security configurations often suppress captive portal detection. Consider offering an alternative authentication method (e.g., a QR code linking directly to the portal URL) displayed on signage in the business centre. (2) Review the portal's value proposition for business travellers — a higher bandwidth tier or a complimentary printing credit may be a more compelling incentive than a generic welcome message. (3) Assess whether IEEE 802.1X authentication would be more appropriate for this segment, as it integrates with corporate device management and removes the captive portal friction entirely while still capturing an authenticated identity.