Qu'est-ce que le marketing WiFi pour les hôtels ? Un guide pour les hôteliers

Ce guide faisant autorité détaille comment les équipes informatiques et opérationnelles des hôtels peuvent tirer parti de l'infrastructure WiFi invité pour capturer des données de première partie, générer des réservations directes et personnaliser l'expérience client à grande échelle. Il couvre l'architecture technique, de l'authentification par Captive Portal à l'intégration CRM, les obligations de conformité en vertu du GDPR et du PCI DSS, ainsi que des stratégies de déploiement pratiques pour les établissements de toute taille. Les exploitants de sites et les équipes informatiques y trouveront des étapes de mise en œuvre concrètes, des scénarios pratiques et des cadres de retour sur investissement mesurables pour justifier et exécuter un déploiement de marketing WiFi ce trimestre.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Plongée Technique : Comment fonctionne le marketing WiFi

- Architecture d'Authentification

- Analyse de Présence et Suivi des Adresses MAC

- Architecture Réseau et Compatibilité Fournisseur

- Guide de Mise en Œuvre : Déployer le marketing WiFi dans un hôtel

- Phase 1 : Évaluation de l'infrastructure

- Phase 2 : Conception et configuration du Captive Portal

- Phase 3 : Intégration CRM et automatisation du marketing

- Bonnes pratiques pour le marketing WiFi hôtelier

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

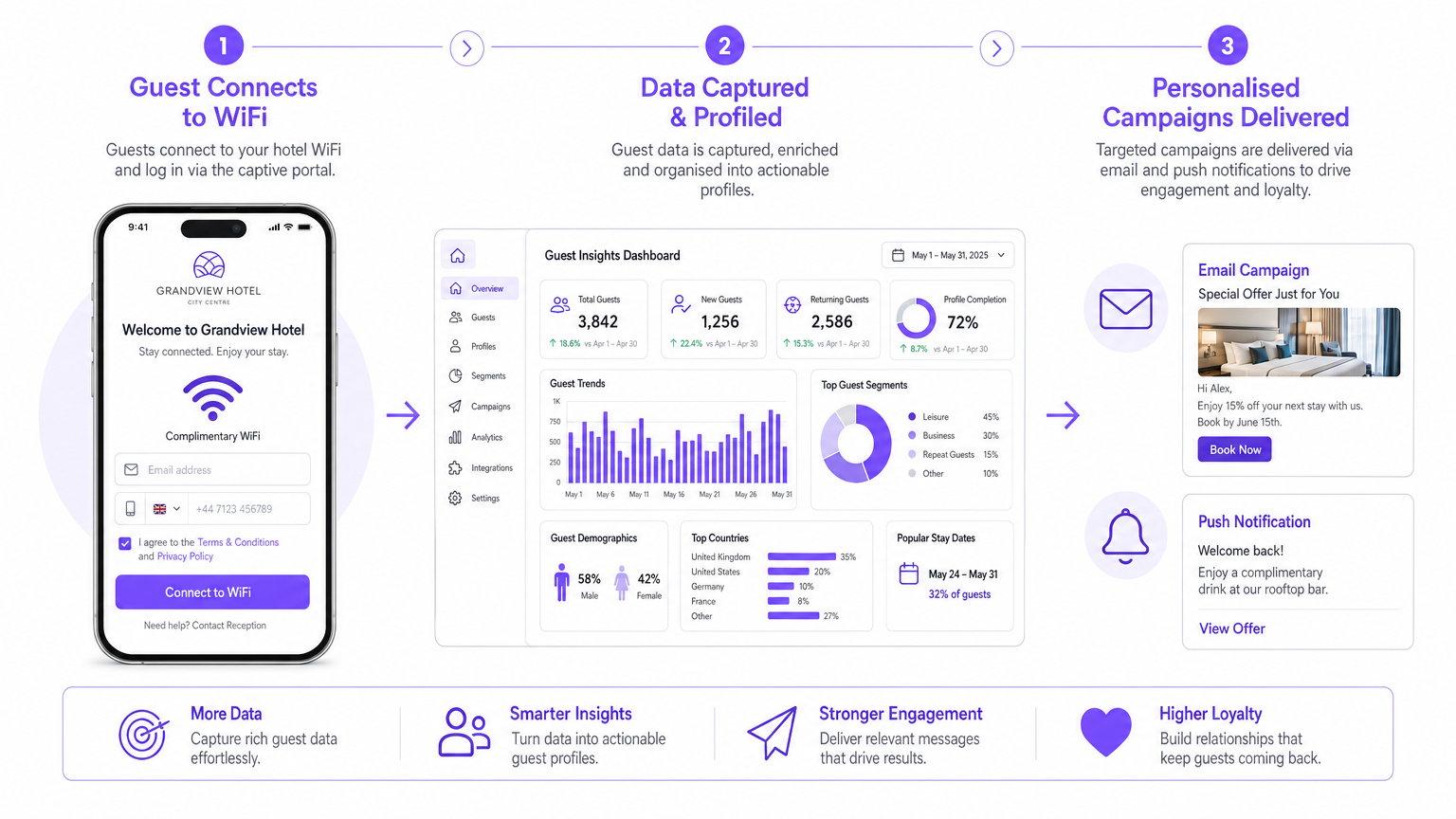

Pour les hôteliers et exploitants de sites modernes, le WiFi invité n'est plus seulement un centre de coûts ou un service attendu — c'est un canal essentiel d'acquisition de données de première partie. Le marketing WiFi pour les hôtels transforme l'accès réseau standard en un puissant outil de CRM et d'automatisation marketing. En capturant des données clients authentifiées pendant le processus de connexion, les hôtels peuvent créer des profils clients détaillés, comprendre les analyses de site et déployer des campagnes automatisées très ciblées qui génèrent des réservations directes et augmentent les revenus annexes.

Ce guide fournit une référence technique complète pour les responsables informatiques, les architectes réseau et les directeurs des opérations qui évaluent ou déploient une solution de WiFi invité . Nous explorons l'architecture sous-jacente des plateformes de marketing WiFi, les mécanismes de capture de données, les obligations de conformité et le déploiement stratégique de WiFi Analytics pour générer un ROI mesurable. Qu'il s'agisse de gérer un établissement de charme ou un groupe de complexes hôteliers multi-sites, comprendre les mécanismes du marketing WiFi est essentiel pour moderniser l'expérience client et maximiser les revenus directs dans un paysage de plus en plus concurrentiel.

Plongée Technique : Comment fonctionne le marketing WiFi

À la base, le marketing WiFi pour les hôtels repose sur un Captive Portal — une page web qui intercepte la requête HTTP ou HTTPS d'un utilisateur avant d'accorder l'accès au réseau. Au lieu d'une simple clé pré-partagée (PSK) imprimée sur une carte-clé, les clients s'authentifient via e-mail, leurs identifiants de réseaux sociaux ou la connexion à un programme de fidélité. Cet événement d'authentification est le déclencheur principal de la capture de données.

Architecture d'Authentification

Lorsqu'un appareil client s'associe au SSID de l'hôtel, le point d'accès (AP) ou le contrôleur de réseau local sans fil place l'appareil dans un VLAN restreint. Tout le trafic HTTP sortant est intercepté et redirigé vers l'URL du Captive Portal via un détournement DNS ou une redirection HTTP 302. Le portail lui-même est servi depuis l'infrastructure cloud de la plateforme de marketing WiFi — dans le cas de Purple, un environnement distribué mondialement et hautement disponible.

Le portail communique avec un serveur RADIUS (Remote Authentication Dial-In User Service) pour gérer l'AAA : Authentification, Autorisation et Comptabilité. Après la soumission réussie des identifiants, le serveur RADIUS signale au contrôleur de déplacer l'appareil vers le VLAN non restreint, accordant un accès Internet complet. Simultanément, les données de profil capturées — nom, adresse e-mail, informations démographiques et indicateurs de consentement — sont transmises via un appel API REST sécurisé au CRM de l'hôtel ou au système de gestion immobilière (PMS).

Les déploiements modernes prennent en charge le contrôle d'accès basé sur les ports IEEE 802.1X pour les segments de clients d'entreprise, tandis que les SSID destinés aux consommateurs utilisent le flux de Captive Portal décrit ci-dessus. Le chiffrement WPA3 doit être appliqué sur tous les SSID pour protéger les données en transit, remplaçant la norme WPA2 de plus en plus vulnérable.

Analyse de Présence et Suivi des Adresses MAC

La capture de données commence avant même qu'un client n'ouvre un navigateur. Lorsqu'un appareil s'allume et recherche les réseaux disponibles, il diffuse des requêtes de sondage contenant son adresse MAC. L'infrastructure AP de l'hôtel capture ces requêtes de sondage et les transmet à la plateforme d'analyse. Cela permet l'analyse de présence — la capacité de calculer les temps de séjour, de compter les visiteurs uniques par rapport aux visiteurs récurrents, et de cartographier les schémas de mouvement à travers la propriété sans nécessiter d'authentification active.

Ces données sont particulièrement précieuses pour les opérateurs de l' Hôtellerie qui cherchent à comprendre le flux de clients entre le hall, le restaurant, le spa et les installations de conférence. C'est l'équivalent WiFi du comptage de la fréquentation dans les environnements de Commerce de Détail , fournissant un flux de données continu et passif qui éclaire les décisions de personnel et l'optimisation de l'aménagement des lieux. Pour un aperçu plus approfondi des méthodologies d'intelligence de localisation, consultez notre Guide des systèmes de positionnement intérieur : UWB, BLE et WiFi .

Remarque sur la randomisation MAC : Les appareils iOS 14+ et Android 10+ utilisent des adresses MAC randomisées pour les requêtes de sondage, ce qui limite la précision de l'analyse de présence avant authentification. Les sessions authentifiées, cependant, utilisent la véritable adresse MAC de l'appareil, préservant l'intégrité du suivi post-connexion et de la reconnaissance des visites ultérieures.

Architecture Réseau et Compatibilité Fournisseur

Les plateformes de marketing WiFi d'entreprise sont conçues comme des superpositions indépendantes des fournisseurs, s'intégrant à l'infrastructure existante via les API des contrôleurs cloud. Purple prend en charge les intégrations avec Cisco Meraki, Aruba Central, Ruckus SmartZone, Ubiquiti UniFi et d'autres. Le modèle d'intégration implique généralement :

| Méthode d'Intégration | Description | Cas d'Utilisation |

|---|---|---|

| API du Contrôleur Cloud | La plateforme interroge ou reçoit des webhooks du contrôleur | Données de session en temps réel, application des politiques |

| Proxy RADIUS | La plateforme agit comme serveur RADIUS intermédiaire | Authentification pour les SSID d'entreprise |

| URL de la Page d'Accueil | Le contrôleur redirige vers un Captive Portal hébergé en externe | WiFi invité grand public |

| SNMP / Syslog | Surveillance passive des événements réseau | Analyse de présence, détection d'anomalies |

Les politiques de gestion de la bande passante peuvent être appliquées par segment d'utilisateur : débit de base pour les utilisateurs non authentifiés, standard pour les clients authentifiés, et premium pour les membres de programmes de fidélité ou les délégués de conférence — toutes appliquées au niveau du contrôleur via les attributs RADIUS.

Guide de Mise en Œuvre : Déployer le marketing WiFi dans un hôtel

Une approche de déploiement structurée réduit les risques et accélère le délai de rentabilisation. Les phases suivantes s'appliquent aux établissements de toute taille.

Phase 1 : Évaluation de l'infrastructure

Avant toute configuration de plateforme, effectuez une étude de site approfondie. Vérifiez la densité de couverture des points d'accès dans toutes les zones accessibles aux clients — halls d'entrée, restaurants, salles de réunion, piscines et couloirs. Évaluez la compatibilité du contrôleur avec les configurations de redirection de Captive Portal externe et de proxy RADIUS. Documentez l'architecture VLAN existante et les règles de pare-feu, car le Captive Portal nécessite que le trafic DNS et HTTP spécifique soit autorisé à travers le jardin clos (walled garden).

Phase 2 : Conception et configuration du Captive Portal

Le Captive Portal est le principal point de contact de la marque dans le flux de marketing WiFi. Il doit être réactif sur tous les facteurs de forme d'appareil et se charger en moins de deux secondes sur une connexion 3G afin de minimiser l'abandon. Les décisions de configuration clés incluent :

Méthodes d'authentification : Offrez un minimum de deux options — l'inscription par e-mail et la connexion sociale (Google, Facebook). Pour les hôtels d'affaires, l'authentification LinkedIn est très efficace pour capturer des données démographiques professionnelles. Pour les marques axées sur la fidélité, l'intégration directe du PMS permet aux membres récurrents de s'authentifier avec leur numéro de fidélité, enrichissant ainsi le profil existant plutôt que d'en créer un duplicata.

Profilage progressif : Collectez des données de manière incrémentielle sur plusieurs visites. Lors de la première connexion, ne demandez qu'une adresse e-mail et un consentement explicite aux communications marketing. Lors de la deuxième visite, reconnue via l'adresse MAC, demandez une donnée supplémentaire — motif du voyage, type de chambre préféré ou préférences F&B — en échange d'une mise à niveau de la bande passante ou d'un bon d'agrément gratuit.

Consentement et conformité : Le portail doit présenter une politique de confidentialité claire et en langage simple, ainsi qu'une case à cocher distincte et non pré-cochée pour le consentement marketing, conformément à l'article 7 du GDPR. Ne regroupez pas le consentement d'accès WiFi avec le consentement marketing — ceux-ci doivent être des opt-ins distincts et granulaires. Conservez les enregistrements de consentement avec des horodatages à des fins d'audit.

Phase 3 : Intégration CRM et automatisation du marketing

La valeur de la plateforme WiFi est réalisée grâce à ses intégrations. Connectez la plateforme au CRM de l'hôtel (par exemple, Salesforce, HubSpot) et au PMS (par exemple, Opera, Mews) via une API REST ou un connecteur natif. Configurez les déclencheurs de campagne automatisés suivants comme base :

| Événement déclencheur | Campagne | Canal | Délai |

|---|---|---|---|

| Première connexion WiFi | Message de bienvenue + offre F&B | Dans les 15 minutes | |

| Départ détecté | Demande d'avis | 2 heures après le départ | |

| Réservation OTA détectée | Incitation à la réservation directe | 24 heures après le séjour | |

| Visite de retour (correspondance MAC) | Invitation au programme de fidélité | E-mail / SMS | Lors de la connexion |

| Présence en zone restaurant | Promotion de restauration | Push / SMS | Pendant les heures de repas |

Bonnes pratiques pour le marketing WiFi hôtelier

Les déploiements qui génèrent constamment un ROI élevé partagent plusieurs caractéristiques. Les bonnes pratiques suivantes sont tirées de déploiements d'entreprise dans le secteur de l' Hôtellerie .

Traitez le Captive Portal comme une page de conversion. Appliquez les mêmes principes d'optimisation du taux de conversion (CRO) que ceux utilisés pour les pages de destination des moteurs de réservation. Testez A/B le titre, l'offre incitative et le nombre de champs de formulaire. Une réduction de cinq à deux champs lors de la connexion initiale augmente généralement les taux d'achèvement de 30 à 50 %.

Appliquez la segmentation du réseau. Le WiFi invité doit être isolé du réseau opérationnel de l'hôtel (terminaux PMS, systèmes de verrouillage de porte, infrastructure de paiement) à l'aide de VLAN dédiés et de règles de pare-feu. Il s'agit d'une exigence PCI DSS pour tout établissement traitant des paiements par carte sur le réseau et d'une base de sécurité fondamentale, quelle que soit la situation.

Exploitez les analyses pour les décisions opérationnelles. Le tableau de bord d'analyse de présence n'est pas seulement un outil marketing. Les données sur les heures de pointe de connexion informent les plannings du personnel de la réception. Les cartes thermiques du temps de présence identifient les espaces de revenus sous-utilisés. Les données de fréquence des visiteurs distinguent les clients de passage des visiteurs réguliers, permettant des campagnes ciblées d'acquisition de fidélité.

Intégrez-vous à l'ensemble de la pile Martech. Les données WiFi sont les plus puissantes lorsqu'elles sont combinées avec les données de réservation PMS, les métriques d'engagement par e-mail et l'activité du programme de fidélité. Un client qui se connecte au WiFi, ouvre un e-mail après son séjour, puis réserve directement dans les 30 jours représente une réservation directe entièrement attribuable et influencée par le WiFi — une métrique qui quantifie directement le ROI du canal.

Pour une vue plus large du fonctionnement du marketing WiFi tout au long du parcours client, consultez Comment fonctionne le marketing WiFi ? .

Dépannage et atténuation des risques

Les modes de défaillance suivants sont les plus fréquemment rencontrés dans les déploiements de marketing WiFi hôtelier.

Non-affichage du Captive Portal. Le ticket de support le plus fréquent. Les causes profondes incluent : le DNS ne résolvant pas l'URL du portail (vérifiez la configuration du jardin clos), le comportement du navigateur en HTTPS uniquement bloquant la redirection HTTP (assurez-vous que l'URL du portail est HTTP pour la redirection initiale), ou la détection du Captive Portal au niveau de l'appareil échouant (courant sur iOS avec des règles de pare-feu agressives). Résolution : mettez sur liste blanche les points de terminaison de détection du Captive Portal d'Apple (captive.apple.com, www.apple.com/library/test/success.html) dans le jardin clos.

Faibles taux d'opt-in. Si moins de 60 % des appareils connectés complètent la connexion au portail, l'échange de valeur échoue. Auditez le portail pour : des champs de formulaire excessifs, une incitation peu claire, un temps de chargement lent ou une option de connexion sociale manquante. Testez A/B une version simplifiée à deux champs.

Duplication des données dans le CRM. Lorsque les clients se connectent sur plusieurs appareils ou reviennent après un changement d'appareil, des profils en double peuvent être créés.éd. Mettre en œuvre une logique de déduplication basée sur l'e-mail dans la couche d'intégration CRM. La plateforme de Purple prend en charge la fusion de profils basée sur l'adresse e-mail comme clé primaire.

Échecs d'intégration. Les modifications d'API dans le CRM ou le PMS peuvent interrompre silencieusement la synchronisation des données. Mettre en œuvre la surveillance et l'alerte des webhooks. Mettre en place une tâche de rapprochement quotidienne qui compare le nombre de sessions WiFi au nombre d'enregistrements CRM créés, signalant les écarts supérieurs à un seuil défini.

ROI et impact commercial

Le cas d'affaires pour le marketing WiFi dans les hôtels est bien établi dans le secteur de l' hôtellerie . Les principaux moteurs du ROI sont :

Croissance de la base de données propriétaire. Un hôtel de taille moyenne de 150 chambres avec un taux d'occupation de 70 % générera environ 38 000 nuitées par an. Même avec un taux de complétion du portail de 65 %, cela représente plus de 24 000 nouveaux profils opt-in ajoutés annuellement à la base de données marketing — à un coût par acquisition significativement inférieur à celui de tout canal numérique payant.

Augmentation des réservations directes. Les campagnes post-séjour automatisées ciblant les clients des OTA avec une incitation à la réservation directe atteignent systématiquement des taux de conversion de 3 à 8 % dans les déploiements hôteliers. Pour un établissement de 150 chambres avec un tarif journalier moyen de 120 £, convertir seulement 5 % des réservations OTA en réservations directes permet d'économiser environ 18 000 £ à 25 000 £ par an en commissions OTA (à un taux de commission de 15 à 20 %).

Revenus annexes. Les promotions F&B déclenchées par la localisation, diffusées via des appareils connectés au WiFi pendant le temps de présence à proximité des zones de restaurant, ont démontré une augmentation de 12 à 18 % du nombre de couverts dans les déploiements hôteliers multi-sites.

Efficacité opérationnelle. Les données d'analyse de présence utilisées pour optimiser les plannings de ménage et le personnel de la réception ont permis des réductions de 5 à 10 % des coûts de main-d'œuvre dans les déploiements documentés.

Le coût total de possession d'une plateforme de marketing WiFi gérée dans le cloud est généralement amorti en 6 à 12 mois pour un établissement de 150 chambres, avec un ROI continu généré par la valeur cumulative de la base de données propriétaire et la performance des campagnes automatisées.

Termes clés et définitions

Captive Portal

A web page that intercepts a user's network request and requires interaction — typically authentication or consent — before granting full internet access.

The primary interface for guest data capture in WiFi marketing. IT teams configure the network controller to redirect unauthenticated devices to the portal URL.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorisation, and Accounting (AAA) for network access. Defined in RFC 2865.

The underlying protocol used to authenticate users against a database when they log in via the captive portal. The WiFi marketing platform acts as a RADIUS proxy or server.

Presence Analytics

The use of WiFi probe request data (MAC addresses and RSSI signal strength) to track the physical presence, dwell time, and movement of devices within a venue, without requiring active authentication.

Enables passive footfall counting and venue heatmapping. Accuracy is reduced by MAC randomisation on modern iOS and Android devices.

Walled Garden

A network policy that permits unauthenticated devices to access a defined list of URLs or IP addresses before completing captive portal authentication.

Required to allow the captive portal page itself to load, and to permit Apple and Google captive portal detection endpoints — preventing the portal from failing to appear on iOS and Android devices.

Progressive Profiling

A data collection strategy that gathers customer information incrementally across multiple interactions, rather than requesting all data at the point of first contact.

Applied to captive portals to reduce friction at initial login. The platform recognises returning devices via MAC address and prompts for additional data on subsequent visits.

First-Party Data

Data collected directly from customers through owned channels, with explicit consent, as opposed to data purchased from third-party brokers or inferred from third-party cookies.

The primary output of WiFi marketing. First-party data is more accurate, more compliant, and more durable than third-party data, particularly in a post-cookie digital landscape.

MAC Address Randomisation

A privacy feature in iOS 14+, Android 10+, and Windows 10+ that assigns a randomised MAC address to probe requests, preventing passive tracking of devices before authentication.

Limits the accuracy of pre-authentication presence analytics. Post-authentication sessions use the device's true MAC address, preserving return-visit recognition for logged-in guests.

IEEE 802.1X

An IEEE standard for port-based network access control, providing an authentication mechanism for devices wishing to connect to a LAN or WLAN.

Recommended for enterprise guest segments (e.g., conference delegates, corporate accounts) requiring certificate-based or credential-based authentication rather than a captive portal flow.

Geofencing

The definition of a virtual geographic boundary within a venue, enabling the platform to trigger automated actions when an authenticated device enters, dwells within, or exits the defined zone.

Used in hotel WiFi marketing to deliver location-contextual offers — for example, a dining promotion triggered when a guest's device dwells near a restaurant entrance during meal service hours.

WPA3 (Wi-Fi Protected Access 3)

The third generation of the WPA security certification programme, providing stronger encryption (SAE replacing PSK) and improved protection against brute-force attacks.

The current recommended security standard for hotel guest SSIDs. WPA2 remains widely deployed but is increasingly vulnerable to KRACK and dictionary attacks.

Études de cas

A 200-room city-centre business hotel currently offers free, unauthenticated WiFi via a shared WPA2 password distributed on keycards. The commercial director wants to reduce OTA dependency and increase direct bookings. The IT manager needs to implement a solution without replacing the existing Cisco Meraki infrastructure.

- Deploy Purple's cloud-managed captive portal, integrating with the existing Meraki dashboard via API. Configure a dedicated guest SSID with splash page redirect enabled, pointing to the Purple-hosted portal URL. 2. Design a two-field portal (email + marketing consent checkbox) with a LinkedIn social login option, given the business traveller demographic. 3. Configure a VLAN for guest traffic, isolated from the hotel's operational network, with firewall rules blocking inter-VLAN routing. 4. Integrate the Purple platform with the hotel's CRM via REST API, mapping the captured email address and consent flag to the CRM contact schema. 5. Build three automated email campaigns: a welcome email with a direct booking discount code (triggered on first login), a post-stay review request (triggered 2 hours after the last session ends), and a 'book direct next time' campaign targeting guests whose booking source in the PMS is flagged as an OTA (triggered 48 hours post-departure). 6. Set up the analytics dashboard to track weekly database growth, campaign open rates, and attributed direct bookings.

A 450-room resort with multiple F&B outlets, a spa, and a conference centre wants to use WiFi data to increase in-stay ancillary spend. The marketing team has no visibility into which guests are using which facilities, and the current WiFi system provides no analytics beyond basic uptime monitoring.

- Deploy a WiFi marketing platform with presence analytics enabled across all APs, including those in the restaurant, spa reception, pool bar, and conference lobby. 2. Define geofence zones corresponding to each revenue centre. 3. Configure location-triggered campaigns: when a guest's authenticated device dwells in the pool zone for more than 20 minutes between 12:00 and 14:00, trigger an SMS offering a 15% discount at the poolside bar, valid for 2 hours. When a device is detected in the spa reception zone, trigger an email promoting available treatment slots for that day. 4. Integrate the WiFi platform with the PMS to cross-reference room type and length of stay, enabling segmentation of leisure guests (more likely to respond to spa offers) versus conference delegates (more likely to respond to F&B and evening entertainment offers). 5. Build a weekly analytics report tracking geofence trigger volume, campaign redemption rate, and incremental revenue per triggered campaign.

Analyse de scénario

Q1. A hotel IT manager is configuring the captive portal for a new 180-room property. The commercial director wants to maximise the volume of marketing-opted-in profiles captured. The IT manager is concerned that a long registration form will cause guests to abandon the portal and use mobile data instead. How should the portal be configured to balance data acquisition with user experience?

💡 Astuce :Consider how much data is strictly necessary for the initial connection versus what can be gathered on subsequent visits using device recognition.

Afficher l'approche recommandée

Implement progressive profiling. For the initial connection, require only an email address and a separate, unticked marketing consent checkbox. On subsequent visits, the platform recognises the returning device via MAC address and prompts for one additional data point — reason for travel, preferred room type, or loyalty number — in exchange for a tangible incentive such as a bandwidth upgrade or a complimentary amenity. This approach typically achieves 70–80% initial completion rates versus 40–50% for a five-field form, while still building a rich profile over time. The commercial director's objective is served by maximising the number of opted-in email addresses captured, which is best achieved by minimising friction at the point of first contact.

Q2. During a network security audit, the CTO of a 300-room hotel discovers that the guest WiFi SSID shares a VLAN with the hotel's PMS terminals and door lock management system. The current setup uses a single WPA2 pre-shared key for all devices. What are the primary risks, and what remediation steps should be prioritised?

💡 Astuce :Evaluate both the security implications of shared network access and the compliance obligations under PCI DSS for payment-adjacent systems.

Afficher l'approche recommandée

The primary risks are: (1) Network lateral movement — a compromised guest device on the shared VLAN could attempt to access PMS terminals or door lock systems, representing a significant physical security and data breach risk. (2) PCI DSS non-compliance — any system that processes, stores, or transmits cardholder data must be isolated from untrusted networks; a shared guest/PMS VLAN is a direct violation of PCI DSS Requirement 1.3. (3) Zero data capture — the shared PSK provides no authentication event, meaning no guest profiles are being built. Remediation priority: (1) Immediately create a dedicated guest VLAN with firewall rules blocking all inter-VLAN routing to operational systems. (2) Deploy a captive portal on the guest SSID to replace the shared PSK. (3) Engage a QSA (Qualified Security Assessor) to validate the new network segmentation against PCI DSS requirements before the next assessment cycle.

Q3. A venue operations director at a large conference hotel reviews the presence analytics dashboard and notices that a high volume of devices are detected near the hotel's business centre between 08:00 and 10:00, but very few devices are authenticated (logged in via the captive portal) during that period. What does this data indicate, and what actions should be taken?

💡 Astuce :Differentiate between passive presence detection (MAC probe requests) and active authentication (captive portal login). Consider why the gap might exist and what it costs the business.

Afficher l'approche recommandée

The data indicates that a significant number of guests are physically present in the business centre but are not connecting to the hotel WiFi — they are likely using mobile data or a corporate VPN that bypasses the captive portal. This represents a lost data acquisition opportunity. Actions to take: (1) Investigate whether the captive portal is appearing correctly on corporate devices — enterprise security configurations often suppress captive portal detection. Consider offering an alternative authentication method (e.g., a QR code linking directly to the portal URL) displayed on signage in the business centre. (2) Review the portal's value proposition for business travellers — a higher bandwidth tier or a complimentary printing credit may be a more compelling incentive than a generic welcome message. (3) Assess whether IEEE 802.1X authentication would be more appropriate for this segment, as it integrates with corporate device management and removes the captive portal friction entirely while still capturing an authenticated identity.