Autenticação 802.1X Explicada para Redes Corporativas

Este guia completo oferece a líderes de TI e arquitetos de rede uma análise técnica aprofundada da autenticação 802.1X para redes corporativas. Abrange arquitetura, métodos EAP, estratégias de implantação e mitigação de riscos para garantir acesso WiFi seguro e compatível em ambientes multi-site.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Aprofundada

- A Arquitetura 802.1X

- Métodos do Extensible Authentication Protocol (EAP)

- Infraestrutura e Integração RADIUS

- Guia de Implementação

- Fase 1: Descoberta e Perfilamento de Rede

- Fase 2: Infraestrutura RADIUSrutura de Implantação

- Fase 3: Configuração e Segmentação de Políticas

- Fase 4: Provisionamento de Suplicantes

- Fase 5: Lançamento e Testes Faseados

- Melhores Práticas

- Solução de Problemas e Mitigação de Riscos

- Modos de Falha Comuns

- Estratégias de Mitigação de Riscos

- ROI e Impacto nos Negócios

Resumo Executivo

Para ambientes corporativos que abrangem operações de hotelaria, varejo e setor público, o perímetro se dissolveu. Forças de trabalho híbridas, políticas BYOD e uma explosão de dispositivos conectados significam que proteger redes corporativas via Chaves Pré-Compartilhadas (PSKs) não é mais uma estratégia viável. Estruturas de conformidade modernas — incluindo PCI DSS v4.0 e GDPR — exigem controles de acesso rigorosos baseados em identidade para qualquer rede que lide com dados sensíveis.

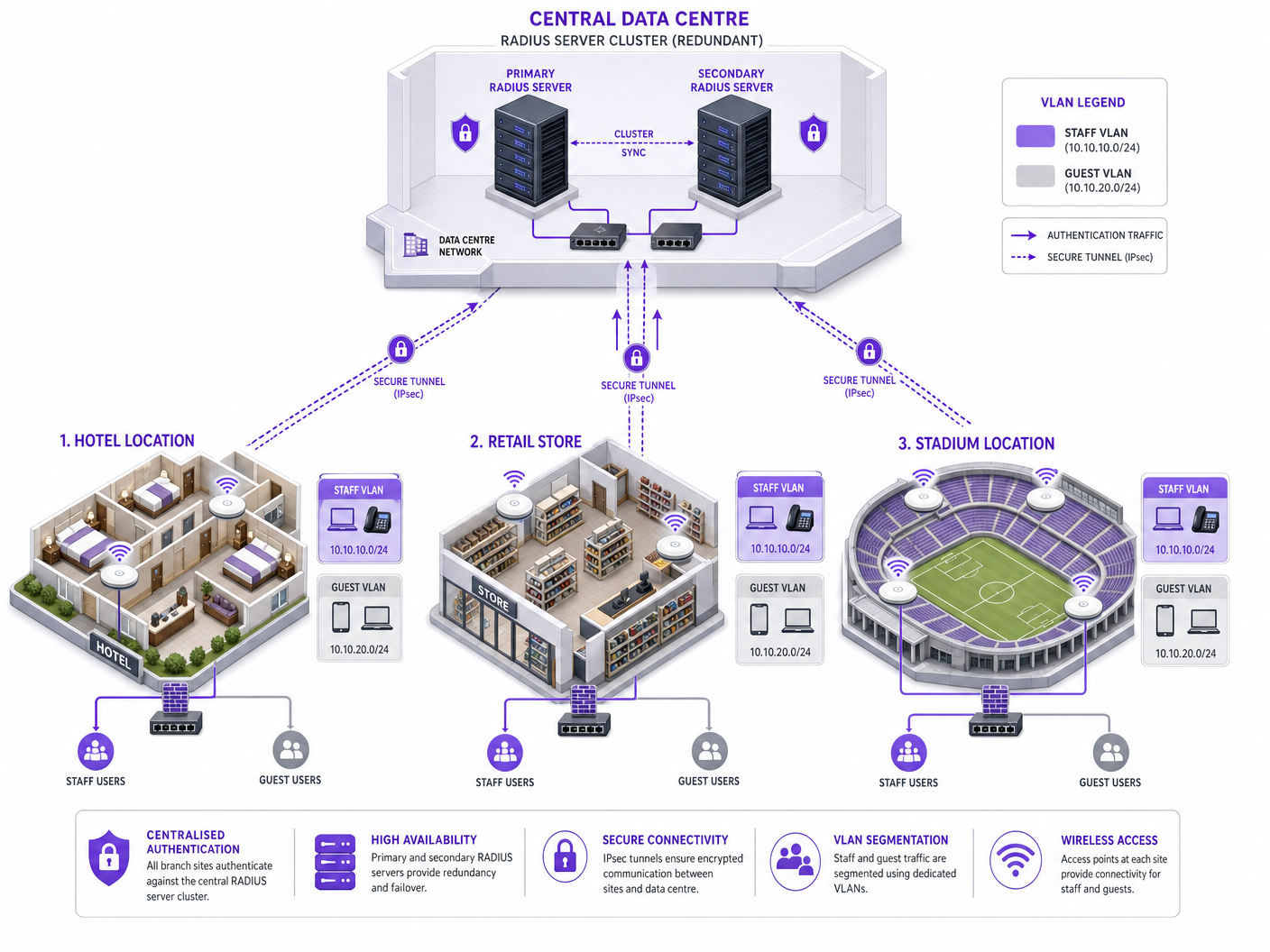

Este guia detalha a arquitetura e implementação do IEEE 802.1X, o padrão para controle de acesso à rede baseado em porta. Ao mudar a autenticação de uma senha compartilhada para uma identidade verificada apoiada por uma infraestrutura RADIUS central, as organizações podem impor segmentação dinâmica, mitigar o roubo de credenciais e garantir que apenas dispositivos autorizados acessem os recursos corporativos. Projetado para arquitetos de rede e diretores de TI, este documento fornece a profundidade técnica necessária para arquitetar, implantar e solucionar problemas do 802.1X em topologias complexas e multi-site.

Análise Técnica Aprofundada

A Arquitetura 802.1X

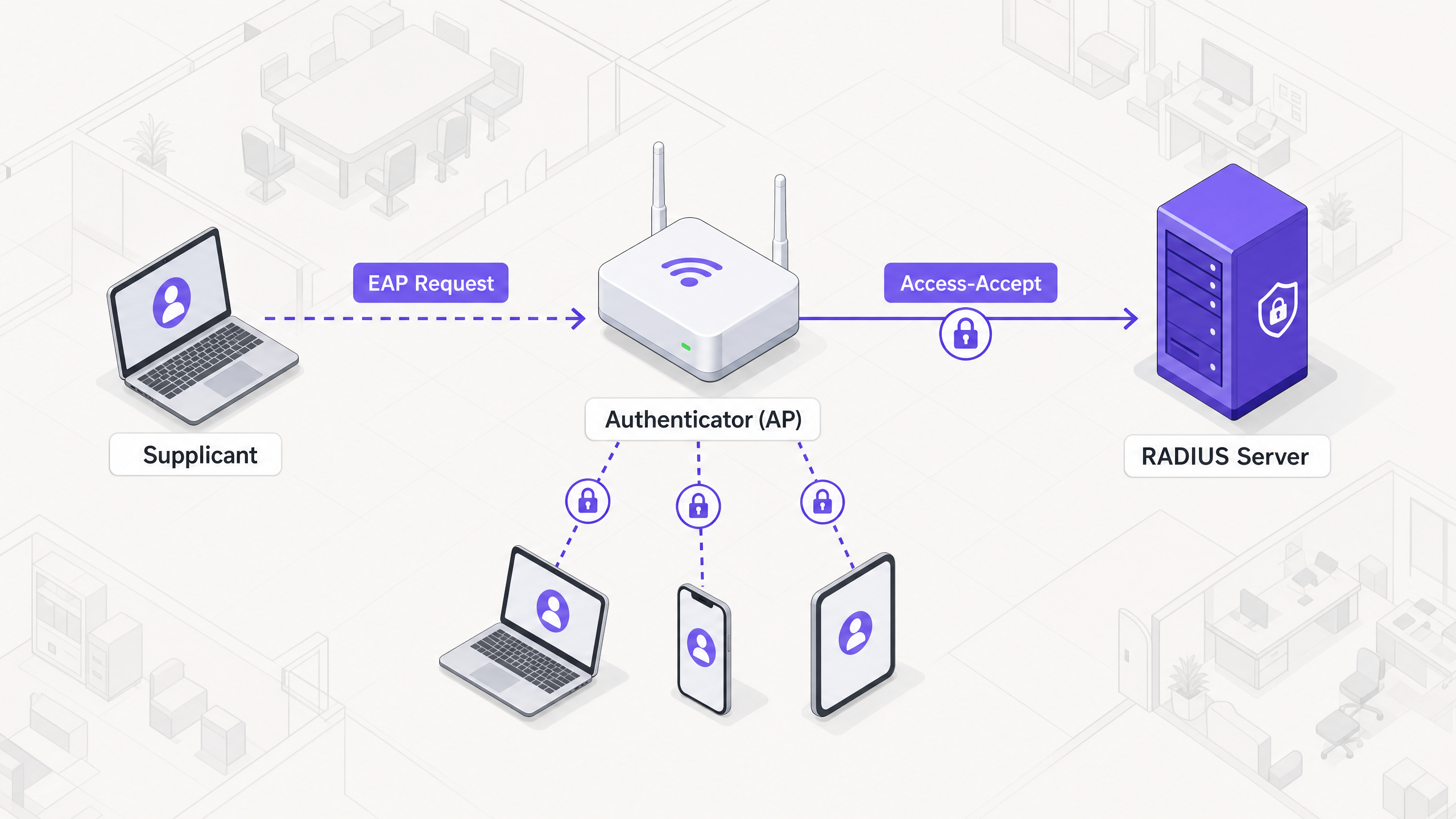

A estrutura 802.1X depende de três componentes distintos que trabalham em conjunto para proteger o acesso à rede:

- Suplicante: O dispositivo de endpoint (por exemplo, laptop, smartphone) solicitando acesso à rede.

- Autenticador: O dispositivo de rede (tipicamente um ponto de acesso sem fio ou switch) que controla o acesso físico ou lógico à rede.

- Servidor de Autenticação: O banco de dados central (quase exclusivamente um servidor RADIUS) que valida as credenciais do suplicante e autoriza o acesso.

Quando um suplicante tenta se conectar a um SSID protegido por 802.1X, o autenticador coloca a conexão em um estado não autorizado, bloqueando todo o tráfego, exceto os quadros do Extensible Authentication Protocol (EAP). O autenticador atua como um pass-through, encapsulando mensagens EAP do suplicante em pacotes RADIUS e encaminhando-os para o servidor de autenticação.

Métodos do Extensible Authentication Protocol (EAP)

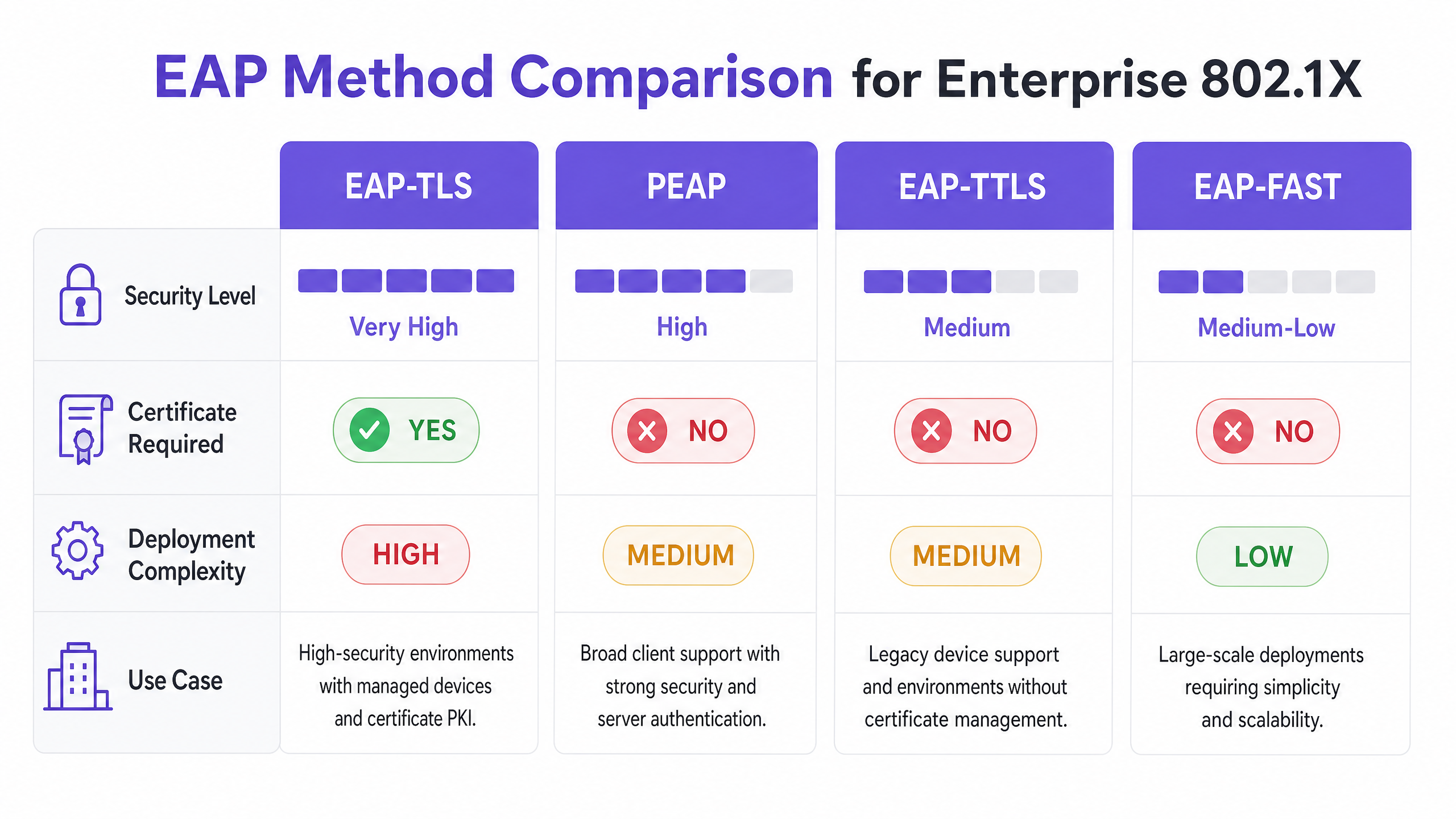

EAP é o mecanismo de transporte para as credenciais de autenticação reais. Selecionar o método EAP apropriado é uma decisão arquitetônica crítica, equilibrando os requisitos de segurança com a complexidade da implantação.

- EAP-TLS (Transport Layer Security): O padrão ouro para segurança corporativa. Requer tanto um certificado de servidor quanto um certificado de cliente, fornecendo autenticação mútua. Por depender de certificados em vez de senhas, é imune a phishing de credenciais e ataques de dicionário offline. No entanto, exige uma robusta solução de Infraestrutura de Chave Pública (PKI) e Gerenciamento de Dispositivos Móveis (MDM) para provisionar e gerenciar certificados de cliente em escala.

- PEAP (Protected EAP): O método mais amplamente implantado devido ao seu equilíbrio entre segurança e facilidade de implantação. O PEAP requer um certificado apenas no servidor RADIUS. Ele estabelece um túnel TLS seguro entre o suplicante e o servidor, dentro do qual as credenciais do usuário (nome de usuário e senha) são transmitidas com segurança. A configuração adequada exige que o suplicante confie apenas no certificado específico do servidor RADIUS para evitar ataques de APs maliciosos.

- EAP-TTLS (Tunneled TLS): Semelhante ao PEAP, estabelece um túnel seguro usando um certificado de servidor. No entanto, o EAP-TTLS suporta uma gama mais ampla de protocolos de autenticação internos, tornando-o adequado para ambientes com sistemas legados ou endpoints não-Windows que não suportam MSCHAPv2.

- EAP-FAST (Flexible Authentication via Secure Tunneling): Desenvolvido pela Cisco como uma alternativa mais rápida aos métodos baseados em certificado. Ele usa Credenciais de Acesso Protegidas (PACs) estabelecidas dinamicamente entre o cliente e o servidor. Embora eficiente, é menos comumente implantado em arquiteturas modernas e neutras em relação a fornecedores.

Infraestrutura e Integração RADIUS

O servidor RADIUS é o motor do 802.1X. Soluções empresariais comuns incluem Microsoft Network Policy Server (NPS), FreeRADIUS e ofertas comerciais como Cisco ISE ou Aruba ClearPass. O servidor RADIUS se integra com o provedor de identidade (IdP) da organização — como Active Directory, Entra ID ou Okta — para validar credenciais.

Crucialmente, o servidor RADIUS pode retornar atributos específicos na mensagem Access-Accept, permitindo a configuração dinâmica da rede. O mais poderoso deles é a atribuição dinâmica de VLAN. Com base na associação do usuário a um grupo ou na postura do dispositivo, o servidor RADIUS instrui o autenticador a colocar a conexão em uma VLAN específica. Isso permite uma micro-segmentação contínua: um membro da equipe é colocado na VLAN corporativa, um contratado em uma VLAN restrita e um dispositivo que falha nas verificações de postura em uma VLAN de quarentena.

Guia de Implementação

A implantação do 802.1X em uma empresa multi-site requer uma abordagem faseada e metódica para minimizar interrupções.

Fase 1: Descoberta e Perfilamento de Rede

Antes de alterar qualquer configuração, realize uma auditoria abrangente de todos os dispositivos conectados à rede. Isso é particularmente crítico em ambientes como Hotelaria e Varejo , onde dispositivos sem interface (impressoras, terminais POS, sensores IoT) são prevalentes. Esses dispositivos geralmente não possuem um suplicante 802.1X. Você deve identificá-los e planejar métodos de autenticação alternativos, como MAC Authentication Bypass (MAB), garantindo que sejam isolados em VLANs restritas.

Fase 2: Infraestrutura RADIUSrutura de Implantação

Implante uma arquitetura RADIUS de alta disponibilidade. Um único servidor RADIUS é um ponto único de falha que pode derrubar toda a rede corporativa. Implemente um cluster de servidores primário e secundário, idealmente distribuído por data centers distintos ou zonas de disponibilidade de nuvem. Configure os autenticadores (APs e switches) para fazer failover automaticamente se o servidor primário ficar sem resposta.

Fase 3: Configuração e Segmentação de Políticas

Defina políticas de acesso granulares dentro do servidor RADIUS. Mapeie grupos do Active Directory para VLANs específicas e Listas de Controle de Acesso (ACLs). Garanta que as políticas apliquem o princípio do menor privilégio. Por exemplo, em um ambiente de Saúde , a equipe clínica deve ter acesso a sistemas de registro de pacientes, enquanto a equipe administrativa é segmentada em uma VLAN diferente com acesso apenas a sistemas de faturamento.

Fase 4: Provisionamento de Suplicantes

Para implantações PEAP, use Objetos de Política de Grupo (GPOs) ou perfis MDM para enviar as configurações de rede wireless necessárias para dispositivos gerenciados. Crucialmente, configure o perfil para validar estritamente o certificado do servidor e especifique os nomes exatos dos servidores RADIUS a serem confiáveis. Isso evita que os usuários se conectem inadvertidamente a pontos de acesso não autorizados.

Para dispositivos não gerenciados, consulte nosso guia sobre Políticas BYOD Seguras para Redes WiFi de Funcionários para estratégias de integração segura de dispositivos pessoais sem comprometer a rede corporativa.

Fase 5: Lançamento e Testes Faseados

Nunca execute uma implantação "big bang". Comece com um grupo piloto em um único local. Monitore os logs RADIUS meticulosamente para falhas de autenticação. Teste casos extremos, incluindo failover de servidor, expiração de certificado e roaming entre pontos de acesso. Prossiga para um lançamento mais amplo somente depois que o piloto estiver estável.

Melhores Práticas

- Imponha a Validação do Certificado do Servidor: Este é o controle de segurança mais crítico para implantações PEAP. Se os suplicantes não validarem o certificado do servidor, a rede estará vulnerável a ataques Man-in-the-Middle (MitM).

- Implemente Atribuição Dinâmica de VLAN: Não dependa de VLANs estáticas por SSID. Use atributos RADIUS para atribuir VLANs dinamicamente com base na identidade do usuário, reduzindo drasticamente a superfície de ataque.

- Proteja Dispositivos Headless com MAB: Use o MAC Authentication Bypass estritamente para dispositivos que não suportam 802.1X. Garanta que esses dispositivos sejam colocados em VLANs fortemente restritas, pois os endereços MAC são facilmente falsificados.

- Separe o Tráfego de Convidados e Corporativo: Mantenha uma separação lógica estrita entre redes corporativas seguras por 802.1X e redes de convidados abertas ou baseadas em portal. Para gerenciamento avançado de acesso de convidados, considere soluções como a plataforma Guest WiFi da Purple.

Solução de Problemas e Mitigação de Riscos

Modos de Falha Comuns

- Expiração do Certificado: Um certificado de servidor RADIUS expirado causará falhas generalizadas de autenticação para clientes PEAP e EAP-TLS. Implemente monitoramento e alertas robustos para períodos de validade de certificados.

- Desvio de Relógio: 802.1X depende muito da precisão da cronometragem, particularmente para validação de certificados. Garanta que todos os componentes da infraestrutura (servidores RADIUS, IdPs, APs) estejam sincronizados com uma fonte NTP confiável.

- Inacessibilidade do Servidor RADIUS: Problemas de conectividade de rede entre o autenticador e o servidor RADIUS resultarão em negação de acesso. Implemente caminhos de rede redundantes e configure APs com múltiplos IPs de servidor RADIUS.

- Má Configuração do Suplicante: Suplicantes configurados incorretamente (por exemplo, método EAP errado, CA raiz ausente) são uma fonte comum de tickets de suporte. Use MDM para impor configurações consistentes.

Estratégias de Mitigação de Riscos

Para mitigar o risco de tempo de inatividade induzido pela implantação, estabeleça um registro de auditoria robusto para todas as alterações de configuração na infraestrutura RADIUS. Isso garante recursos de reversão rápidos em caso de um problema imprevisto.

ROI e Impacto nos Negócios

A implementação de 802.1X oferece valor comercial significativo além da conformidade básica de segurança:

- Redução da Sobrecarga Operacional: Ao eliminar a necessidade de rotacionar Chaves Pré-Compartilhadas quando a equipe sai ou as chaves são comprometidas, as equipes de TI economizam um tempo administrativo significativo.

- Conformidade Aprimorada: 802.1X fornece os controles de acesso baseados em identidade necessários para atender a estruturas regulatórias rigorosas (PCI DSS, HIPAA, GDPR), evitando multas caras e danos à reputação.

- Contenção de Ameaças Aprimorada: A atribuição dinâmica de VLAN garante que, se um dispositivo for comprometido, o raio de impacto seja limitado a um segmento de rede específico, impedindo o movimento lateral em toda a empresa.

- Insights Orientados por Dados: Quando combinados com plataformas como o WiFi Analytics da Purple, os dados de identidade fornecidos pelo 802.1X podem oferecer insights profundos sobre a utilização da rede e o planejamento de capacidade.

Definições principais

Supplicant

The client device or software requesting access to the network.

Essential for understanding where the authentication request originates and how credentials are provided.

Authenticator

The network device (AP or switch) that acts as a gatekeeper, blocking access until authentication succeeds.

The authenticator does not verify credentials; it merely passes them to the RADIUS server.

RADIUS Server

Remote Authentication Dial-In User Service; the central server that validates credentials against an identity store.

The core decision engine of an 802.1X deployment.

EAP (Extensible Authentication Protocol)

A framework for transporting authentication credentials securely over the network.

Understanding EAP is crucial for selecting the right authentication method (e.g., PEAP vs. EAP-TLS).

Dynamic VLAN Assignment

The process where a RADIUS server instructs the authenticator to place a user in a specific VLAN based on their identity.

A key benefit of 802.1X, enabling automated network segmentation.

MAC Authentication Bypass (MAB)

A fallback authentication method that uses a device's MAC address as its credential.

Required for onboarding IoT and legacy devices that cannot support 802.1X.

PKI (Public Key Infrastructure)

The system used to issue, manage, and validate digital certificates.

A prerequisite for deploying EAP-TLS authentication.

Rogue AP Attack

An attack where a malicious access point impersonates the corporate network to harvest credentials.

Highlighting the importance of enforcing server certificate validation in PEAP deployments.

Exemplos práticos

A 200-room hotel needs to secure its staff WiFi network. The current setup uses a single PSK for all staff devices (laptops, tablets) and IoT devices (smart thermostats, IP cameras). How should they transition to 802.1X?

- Deploy a redundant RADIUS infrastructure (e.g., FreeRADIUS) integrated with the hotel's Active Directory. 2. Audit all devices. 3. Configure the wireless controller to use 802.1X (PEAP-MSCHAPv2) for the staff SSID. 4. Push MDM profiles to staff laptops and tablets enforcing server certificate validation. 5. For IoT devices, configure MAC Authentication Bypass (MAB) on the RADIUS server, placing them in an isolated IoT VLAN. 6. Use RADIUS attributes to dynamically assign staff devices to the corporate VLAN upon successful authentication.

A retail chain is rolling out 802.1X across 50 stores. During the pilot phase in Store 1, users report intermittent authentication failures, particularly when moving between the stockroom and the shop floor.

The issue is likely related to roaming and re-authentication delays. The solution is to enable Fast BSS Transition (802.11r) and Opportunistic Key Caching (OKC) on the wireless controller and access points. This allows the client device to cache the Pairwise Master Key (PMK) derived during the initial 802.1X authentication, enabling rapid roaming between APs without requiring a full RADIUS round-trip.

Questões práticas

Q1. Your organisation is migrating from PSK to 802.1X. You have a fleet of 5,000 corporate-owned Windows laptops managed via Microsoft Intune. You want the highest level of security to prevent credential theft. Which EAP method should you deploy?

Dica: Consider which method eliminates the use of passwords entirely.

Ver resposta modelo

EAP-TLS. Since the devices are corporate-owned and managed via Intune, you can leverage MDM to deploy client certificates at scale. EAP-TLS provides mutual authentication and is immune to password-based attacks like phishing or offline dictionary attacks.

Q2. During a security audit, it is discovered that users can connect to the corporate 802.1X network using their personal smartphones without any MDM profile installed. What is the primary security risk, and how should it be remediated?

Dica: Think about how PEAP validates the server.

Ver resposta modelo

The primary risk is a Man-in-the-Middle (MitM) or Rogue AP attack. If users manually configure the connection, they often accept any server certificate presented to them. To remediate this, the organisation must enforce a policy where only managed devices (with an MDM profile that strictly validates the specific RADIUS server certificate) are allowed on the corporate SSID. Personal devices should be directed to a separate BYOD or Guest network.

Q3. A remote branch office loses WAN connectivity to the central data centre where the primary and secondary RADIUS servers reside. What happens to the wireless clients at the branch office?

Dica: Consider where the authentication decision is made.

Ver resposta modelo

New clients attempting to connect will fail authentication because the authenticator (AP) cannot reach the RADIUS server to validate credentials. Existing connected clients may remain connected until their session times out or they need to re-authenticate (e.g., roaming to a new AP), at which point they will also lose access. To mitigate this, survivable branch architectures often deploy a local, read-only domain controller and a local RADIUS proxy or server at critical branch sites.