Authentification 802.1X expliquée pour les réseaux d'entreprise

Ce guide de référence offre aux leaders informatiques et aux architectes réseau une analyse technique approfondie de l'authentification 802.1X pour les réseaux d'entreprise. Il couvre l'architecture, les méthodes EAP, les stratégies de déploiement et l'atténuation des risques pour garantir un accès WiFi sécurisé et conforme dans des environnements multi-sites.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Plongée Technique Approfondie

- L'Architecture 802.1X

- Méthodes du Protocole d'Authentification Extensible (EAP)

- Infrastructure et Intégration RADIUS

- Guide d'Implémentation

- Phase 1 : Découverte et Profilage du Réseau

- Phase 2 : Infrast RADIUSructure Déploiement

- Phase 3 : Configuration des politiques et segmentation

- Phase 4 : Provisionnement des supplicants

- Phase 5 : Déploiement progressif et tests

- Bonnes pratiques

- Dépannage et atténuation des risques

- Modes de défaillance courants

- Stratégies d'atténuation des risques

- ROI et impact commercial

Résumé Exécutif

Pour les environnements d'entreprise couvrant l'hôtellerie, le commerce de détail et les opérations du secteur public, le périmètre a disparu. Les effectifs hybrides, les politiques BYOD et l'explosion des appareils connectés signifient que la sécurisation des réseaux d'entreprise via des clés pré-partagées (PSK) n'est plus une stratégie viable. Les cadres de conformité modernes, y compris PCI DSS v4.0 et GDPR, exigent des contrôles d'accès stricts basés sur l'identité pour tout réseau traitant des données sensibles.

Ce guide détaille l'architecture et la mise en œuvre de la norme IEEE 802.1X, la norme de contrôle d'accès réseau basé sur les ports. En déplaçant l'authentification d'un mot de passe partagé vers une identité vérifiée et soutenue par une infrastructure RADIUS centrale, les organisations peuvent appliquer une segmentation dynamique, atténuer le vol d'identifiants et garantir que seuls les appareils autorisés accèdent aux ressources de l'entreprise. Conçu pour les architectes réseau et les directeurs informatiques, ce document fournit la profondeur technique nécessaire pour concevoir, déployer et dépanner le 802.1X sur des topologies complexes et multi-sites.

Plongée Technique Approfondie

L'Architecture 802.1X

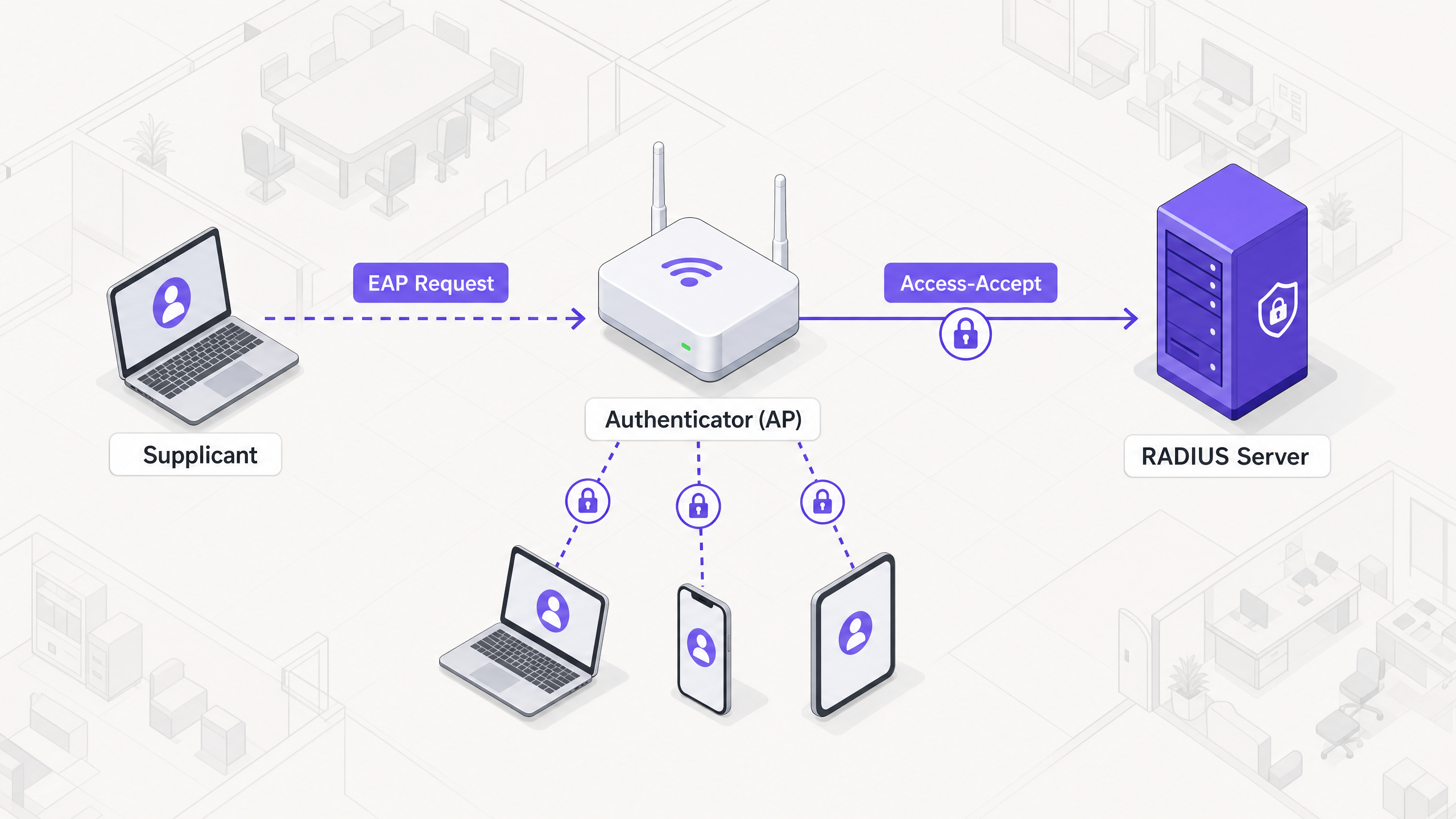

Le cadre 802.1X repose sur trois composants distincts travaillant de concert pour sécuriser l'accès au réseau :

- Demandeur (Supplicant) : L'appareil terminal (par exemple, ordinateur portable, smartphone) demandant l'accès au réseau.

- Authentificateur : L'appareil réseau (généralement un point d'accès sans fil ou un commutateur) qui contrôle l'accès physique ou logique au réseau.

- Serveur d'Authentification : La base de données centrale (presque exclusivement un serveur RADIUS) qui valide les identifiants du demandeur et autorise l'accès.

Lorsqu'un demandeur tente de se connecter à un SSID sécurisé par 802.1X, l'authentificateur place la connexion dans un état non autorisé, bloquant tout le trafic à l'exception des trames du protocole d'authentification extensible (EAP). L'authentificateur agit comme un relais, encapsulant les messages EAP du demandeur dans des paquets RADIUS et les transmettant au serveur d'authentification.

Méthodes du Protocole d'Authentification Extensible (EAP)

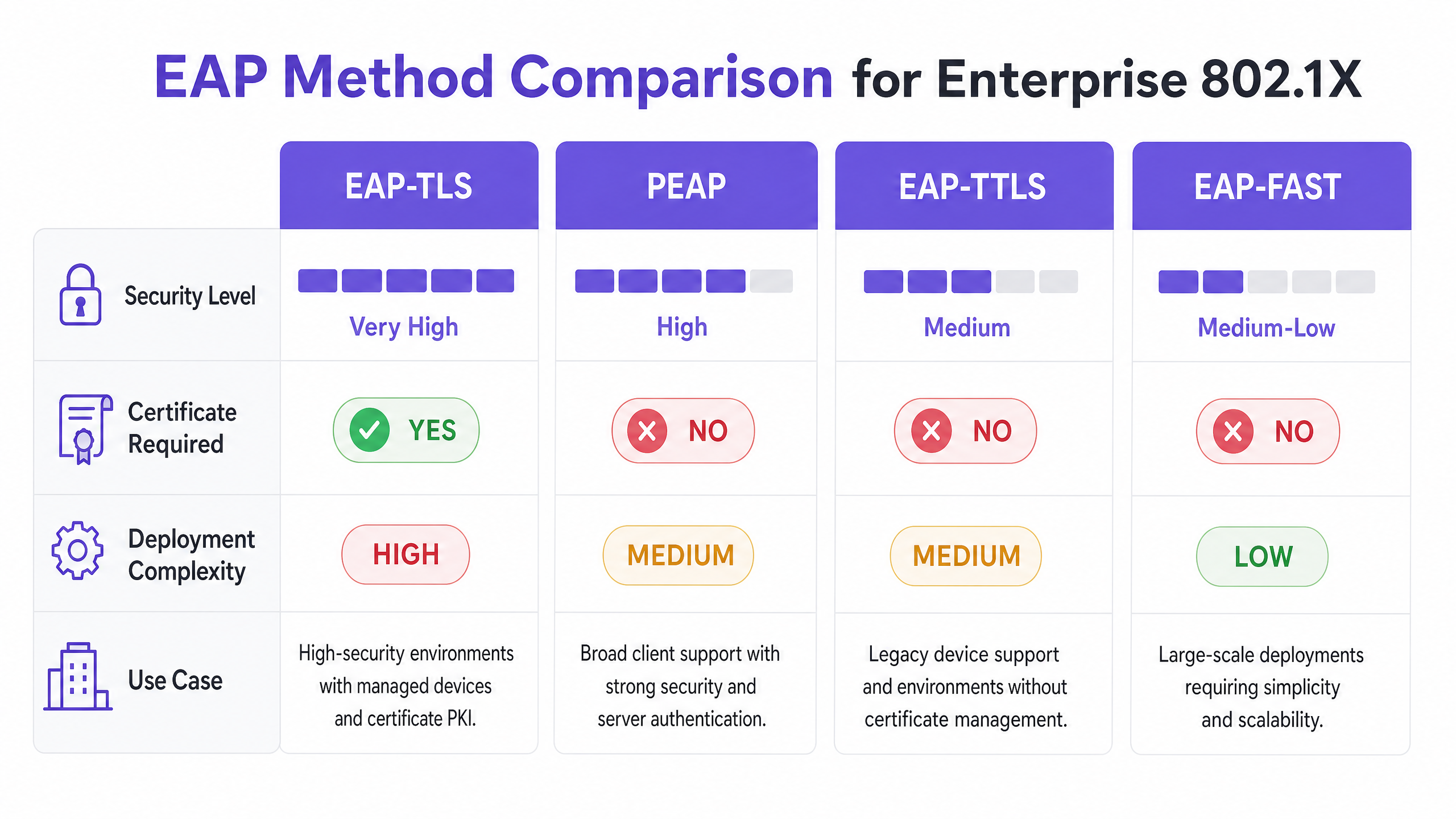

L'EAP est le mécanisme de transport pour les identifiants d'authentification réels. Le choix de la méthode EAP appropriée est une décision architecturale critique, équilibrant les exigences de sécurité et la complexité du déploiement.

- EAP-TLS (Transport Layer Security) : La référence en matière de sécurité d'entreprise. Il nécessite à la fois un certificat serveur et un certificat client, offrant une authentification mutuelle. Comme il repose sur des certificats plutôt que sur des mots de passe, il est immunisé contre le phishing d'identifiants et les attaques par dictionnaire hors ligne. Cependant, il exige une infrastructure à clé publique (PKI) robuste et une solution de gestion des appareils mobiles (MDM) pour provisionner et gérer les certificats clients à grande échelle.

- PEAP (Protected EAP) : La méthode la plus largement déployée en raison de son équilibre entre sécurité et facilité de déploiement. Le PEAP ne nécessite un certificat que sur le serveur RADIUS. Il établit un tunnel TLS sécurisé entre le demandeur et le serveur, à l'intérieur duquel les identifiants de l'utilisateur (nom d'utilisateur et mot de passe) sont transmis en toute sécurité. Une configuration appropriée exige de verrouiller le demandeur pour qu'il ne fasse confiance qu'au certificat spécifique du serveur RADIUS afin de prévenir les attaques de points d'accès malveillants.

- EAP-TTLS (Tunneled TLS) : Similaire au PEAP, il établit un tunnel sécurisé à l'aide d'un certificat serveur. Cependant, EAP-TTLS prend en charge une gamme plus large de protocoles d'authentification internes, ce qui le rend adapté aux environnements avec des systèmes hérités ou des terminaux non-Windows qui ne prennent pas en charge MSCHAPv2.

- EAP-FAST (Flexible Authentication via Secure Tunneling) : Développé par Cisco comme une alternative plus rapide aux méthodes basées sur les certificats. Il utilise des identifiants d'accès protégés (PAC) établis dynamiquement entre le client et le serveur. Bien qu'efficace, il est moins couramment déployé dans les architectures modernes et indépendantes des fournisseurs.

Infrastructure et Intégration RADIUS

Le serveur RADIUS est le moteur du 802.1X. Les solutions d'entreprise courantes incluent Microsoft Network Policy Server (NPS), FreeRADIUS et des offres commerciales comme Cisco ISE ou Aruba ClearPass. Le serveur RADIUS s'intègre au fournisseur d'identité (IdP) de l'organisation — tel qu'Active Directory, Entra ID ou Okta — pour valider les identifiants.

De manière cruciale, le serveur RADIUS peut renvoyer des attributs spécifiques dans le message Access-Accept, permettant une configuration réseau dynamique. Le plus puissant d'entre eux est l'attribution dynamique de VLAN. En fonction de l'appartenance au groupe de l'utilisateur ou de la posture de l'appareil, le serveur RADIUS demande à l'authentificateur de placer la connexion dans un VLAN spécifique. Cela permet une micro-segmentation transparente : un membre du personnel est placé dans le VLAN d'entreprise, un contractuel dans un VLAN restreint, et un appareil échouant aux vérifications de posture dans un VLAN de quarantaine.

Guide d'Implémentation

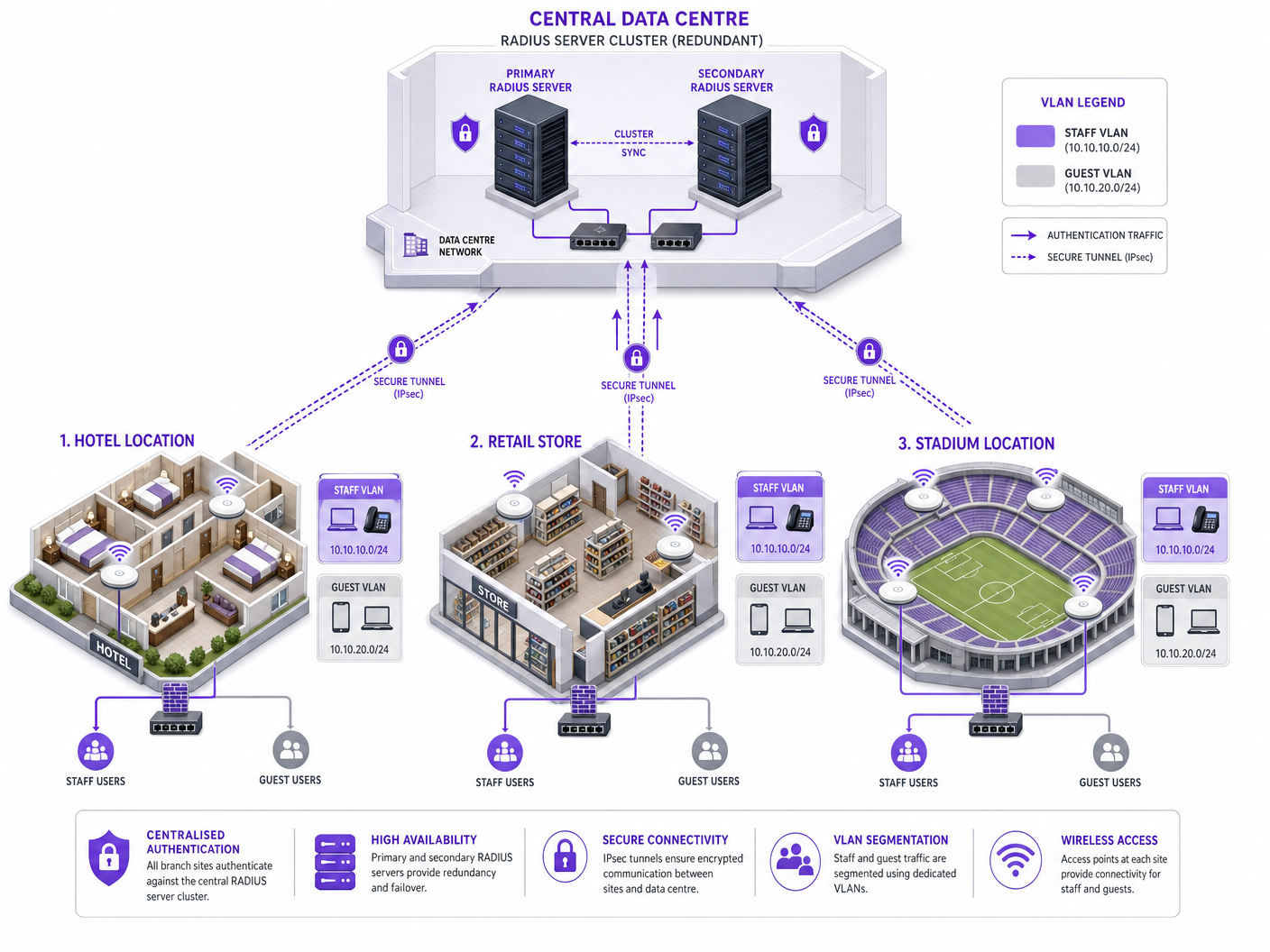

Le déploiement du 802.1X dans une entreprise multi-sites nécessite une approche progressive et méthodique pour minimiser les perturbations.

Phase 1 : Découverte et Profilage du Réseau

Avant de modifier toute configuration, effectuez un audit complet de tous les appareils se connectant au réseau. Ceci est particulièrement critique dans des environnements comme l' Hôtellerie et le Commerce de Détail , où les appareils sans tête (imprimantes, terminaux de point de vente, capteurs IoT) sont répandus. Ces appareils manquent généralement d'un demandeur 802.1X. Vous devez les identifier et prévoir des méthodes d'authentification alternatives, telles que le MAC Authentication Bypass (MAB), en veillant à ce qu'ils soient isolés dans des VLAN restreints.

Phase 2 : Infrast RADIUSructure Déploiement

Déployez une architecture RADIUS hautement disponible. Un seul serveur RADIUS constitue un point de défaillance unique qui peut entraîner la panne de l'ensemble du réseau d'entreprise. Mettez en œuvre un cluster de serveurs primaire et secondaire, idéalement répartis sur des centres de données distincts ou des zones de disponibilité cloud. Configurez les authentificateurs (points d'accès et commutateurs) pour qu'ils basculent automatiquement si le serveur primaire ne répond plus.

Phase 3 : Configuration des politiques et segmentation

Définissez des politiques d'accès granulaires au sein du serveur RADIUS. Mappez les groupes Active Directory à des VLANs spécifiques et à des listes de contrôle d'accès (ACL). Assurez-vous que les politiques appliquent le principe du moindre privilège. Par exemple, dans un environnement de santé , le personnel clinique devrait avoir accès aux systèmes de dossiers des patients, tandis que le personnel administratif est segmenté dans un VLAN différent avec accès uniquement aux systèmes de facturation.

Phase 4 : Provisionnement des supplicants

Pour les déploiements PEAP, utilisez des objets de stratégie de groupe (GPO) ou des profils MDM pour pousser les paramètres de réseau sans fil requis vers les appareils gérés. Il est crucial de configurer le profil pour valider strictement le certificat du serveur et spécifier les noms exacts des serveurs RADIUS à approuver. Cela empêche les utilisateurs de se connecter par inadvertance à des points d'accès non autorisés.

Pour les appareils non gérés, consultez notre guide sur les politiques BYOD sécurisées pour les réseaux WiFi du personnel pour des stratégies d'intégration sécurisée des appareils personnels sans compromettre le réseau d'entreprise.

Phase 5 : Déploiement progressif et tests

N'exécutez jamais un déploiement « big bang ». Commencez par un groupe pilote dans un seul emplacement. Surveillez méticuleusement les journaux RADIUS pour détecter les échecs d'authentification. Testez les cas limites, y compris le basculement du serveur, l'expiration des certificats et l'itinérance entre les points d'accès. Ne passez à un déploiement plus large qu'une fois le pilote stable.

Bonnes pratiques

- Appliquer la validation du certificat de serveur : Il s'agit du contrôle de sécurité le plus critique pour les déploiements PEAP. Si les supplicants ne valident pas le certificat du serveur, le réseau est vulnérable aux attaques de l'homme du milieu (MitM).

- Mettre en œuvre l'attribution dynamique de VLAN : Ne vous fiez pas aux VLANs statiques par SSID. Utilisez les attributs RADIUS pour attribuer dynamiquement des VLANs en fonction de l'identité de l'utilisateur, réduisant ainsi considérablement la surface d'attaque.

- Sécuriser les appareils sans tête avec MAB : Utilisez le contournement d'authentification MAC (MAB) strictement pour les appareils qui ne peuvent pas prendre en charge le 802.1X. Assurez-vous que ces appareils sont placés dans des VLANs fortement restreints, car les adresses MAC sont facilement usurpées.

- Séparer le trafic invité et d'entreprise : Maintenez une stricte séparation logique entre les réseaux d'entreprise sécurisés par 802.1X et les réseaux invités ouverts ou basés sur un portail. Pour une gestion avancée de l'accès invité, envisagez des solutions comme la plateforme Guest WiFi de Purple.

Dépannage et atténuation des risques

Modes de défaillance courants

- Expiration du certificat : Un certificat de serveur RADIUS expiré entraînera des échecs d'authentification généralisés pour les clients PEAP et EAP-TLS. Mettez en œuvre une surveillance et des alertes robustes pour les périodes de validité des certificats.

- Décalage d'horloge : Le 802.1X repose fortement sur une synchronisation horaire précise, en particulier pour la validation des certificats. Assurez-vous que tous les composants de l'infrastructure (serveurs RADIUS, IdPs, APs) sont synchronisés avec une source NTP fiable.

- Inaccessibilité du serveur RADIUS : Les problèmes de connectivité réseau entre l'authentificateur et le serveur RADIUS entraîneront un refus d'accès. Mettez en œuvre des chemins réseau redondants et configurez les points d'accès avec plusieurs adresses IP de serveur RADIUS.

- Mauvaise configuration du supplicant : Les supplicants mal configurés (par exemple, mauvaise méthode EAP, CA racine manquante) sont une source fréquente de tickets de support. Utilisez le MDM pour appliquer des configurations cohérentes.

Stratégies d'atténuation des risques

Pour atténuer le risque de temps d'arrêt induit par le déploiement, établissez une piste d'audit robuste pour toutes les modifications de configuration de l'infrastructure RADIUS. Cela garantit des capacités de restauration rapide en cas de problème imprévu.

ROI et impact commercial

La mise en œuvre du 802.1X offre une valeur commerciale significative au-delà de la conformité de sécurité de base :

- Réduction des frais généraux opérationnels : En éliminant le besoin de faire pivoter les clés pré-partagées lorsque le personnel quitte l'entreprise ou que les clés sont compromises, les équipes informatiques économisent un temps administratif considérable.

- Conformité améliorée : Le 802.1X fournit les contrôles d'accès basés sur l'identité nécessaires pour respecter les cadres réglementaires stricts (PCI DSS, HIPAA, GDPR), évitant ainsi des amendes coûteuses et des atteintes à la réputation.

- Meilleure confinement des menaces : L'attribution dynamique de VLAN garantit que si un appareil est compromis, le rayon d'impact est limité à un segment de réseau spécifique, empêchant le mouvement latéral à travers l'entreprise.

- Informations basées sur les données : Lorsqu'elles sont combinées avec des plateformes comme WiFi Analytics de Purple, les données d'identité fournies par le 802.1X peuvent offrir des informations approfondies sur l'utilisation du réseau et la planification de la capacité.

Définitions clés

Supplicant

The client device or software requesting access to the network.

Essential for understanding where the authentication request originates and how credentials are provided.

Authenticator

The network device (AP or switch) that acts as a gatekeeper, blocking access until authentication succeeds.

The authenticator does not verify credentials; it merely passes them to the RADIUS server.

RADIUS Server

Remote Authentication Dial-In User Service; the central server that validates credentials against an identity store.

The core decision engine of an 802.1X deployment.

EAP (Extensible Authentication Protocol)

A framework for transporting authentication credentials securely over the network.

Understanding EAP is crucial for selecting the right authentication method (e.g., PEAP vs. EAP-TLS).

Dynamic VLAN Assignment

The process where a RADIUS server instructs the authenticator to place a user in a specific VLAN based on their identity.

A key benefit of 802.1X, enabling automated network segmentation.

MAC Authentication Bypass (MAB)

A fallback authentication method that uses a device's MAC address as its credential.

Required for onboarding IoT and legacy devices that cannot support 802.1X.

PKI (Public Key Infrastructure)

The system used to issue, manage, and validate digital certificates.

A prerequisite for deploying EAP-TLS authentication.

Rogue AP Attack

An attack where a malicious access point impersonates the corporate network to harvest credentials.

Highlighting the importance of enforcing server certificate validation in PEAP deployments.

Exemples concrets

A 200-room hotel needs to secure its staff WiFi network. The current setup uses a single PSK for all staff devices (laptops, tablets) and IoT devices (smart thermostats, IP cameras). How should they transition to 802.1X?

- Deploy a redundant RADIUS infrastructure (e.g., FreeRADIUS) integrated with the hotel's Active Directory. 2. Audit all devices. 3. Configure the wireless controller to use 802.1X (PEAP-MSCHAPv2) for the staff SSID. 4. Push MDM profiles to staff laptops and tablets enforcing server certificate validation. 5. For IoT devices, configure MAC Authentication Bypass (MAB) on the RADIUS server, placing them in an isolated IoT VLAN. 6. Use RADIUS attributes to dynamically assign staff devices to the corporate VLAN upon successful authentication.

A retail chain is rolling out 802.1X across 50 stores. During the pilot phase in Store 1, users report intermittent authentication failures, particularly when moving between the stockroom and the shop floor.

The issue is likely related to roaming and re-authentication delays. The solution is to enable Fast BSS Transition (802.11r) and Opportunistic Key Caching (OKC) on the wireless controller and access points. This allows the client device to cache the Pairwise Master Key (PMK) derived during the initial 802.1X authentication, enabling rapid roaming between APs without requiring a full RADIUS round-trip.

Questions d'entraînement

Q1. Your organisation is migrating from PSK to 802.1X. You have a fleet of 5,000 corporate-owned Windows laptops managed via Microsoft Intune. You want the highest level of security to prevent credential theft. Which EAP method should you deploy?

Conseil : Consider which method eliminates the use of passwords entirely.

Voir la réponse type

EAP-TLS. Since the devices are corporate-owned and managed via Intune, you can leverage MDM to deploy client certificates at scale. EAP-TLS provides mutual authentication and is immune to password-based attacks like phishing or offline dictionary attacks.

Q2. During a security audit, it is discovered that users can connect to the corporate 802.1X network using their personal smartphones without any MDM profile installed. What is the primary security risk, and how should it be remediated?

Conseil : Think about how PEAP validates the server.

Voir la réponse type

The primary risk is a Man-in-the-Middle (MitM) or Rogue AP attack. If users manually configure the connection, they often accept any server certificate presented to them. To remediate this, the organisation must enforce a policy where only managed devices (with an MDM profile that strictly validates the specific RADIUS server certificate) are allowed on the corporate SSID. Personal devices should be directed to a separate BYOD or Guest network.

Q3. A remote branch office loses WAN connectivity to the central data centre where the primary and secondary RADIUS servers reside. What happens to the wireless clients at the branch office?

Conseil : Consider where the authentication decision is made.

Voir la réponse type

New clients attempting to connect will fail authentication because the authenticator (AP) cannot reach the RADIUS server to validate credentials. Existing connected clients may remain connected until their session times out or they need to re-authenticate (e.g., roaming to a new AP), at which point they will also lose access. To mitigate this, survivable branch architectures often deploy a local, read-only domain controller and a local RADIUS proxy or server at critical branch sites.