Políticas Seguras de BYOD para Redes WiFi de Funcionários

Este guia abrangente oferece aos líderes de TI uma estrutura neutra em relação a fornecedores para o onboarding seguro de dispositivos pessoais de funcionários. Ele detalha as decisões arquitetônicas críticas — incluindo segmentação de rede, autenticação EAP-TLS e integração MDM — necessárias para suportar BYOD sem comprometer a infraestrutura corporativa central.

Ouça este guia

Ver transcrição do podcast

Resumo Executivo

O ambiente empresarial moderno exige flexibilidade, e a expectativa dos funcionários por acesso Bring Your Own Device (BYOD) não é mais negociável. No entanto, a integração de dispositivos pessoais não gerenciados em redes sem fio corporativas introduz riscos significativos de segurança e conformidade. Este guia de referência técnica fornece a arquitetos de rede e diretores de TI uma estrutura robusta para implementar políticas seguras de BYOD para redes WiFi de funcionários. Descrevemos as decisões arquitetônicas críticas, focando na segmentação de rede, autenticação IEEE 802.1X e integração de Mobile Device Management (MDM). Ao abandonar senhas compartilhadas e autenticação baseada em MAC em favor da identidade baseada em certificado (EAP-TLS) e criptografia WPA3-Enterprise, as organizações podem fornecer conectividade contínua sem comprometer sua infraestrutura central. Seja operando em Varejo , Saúde , Hotelaria ou Transporte , este guia oferece as melhores práticas neutras em relação a fornecedores necessárias para proteger a borda da sua rede enquanto suporta a produtividade dos funcionários.

Ouça nosso podcast complementar para um resumo executivo sobre esses conceitos:

Análise Técnica Aprofundada

Arquitetura de Rede e Segmentação

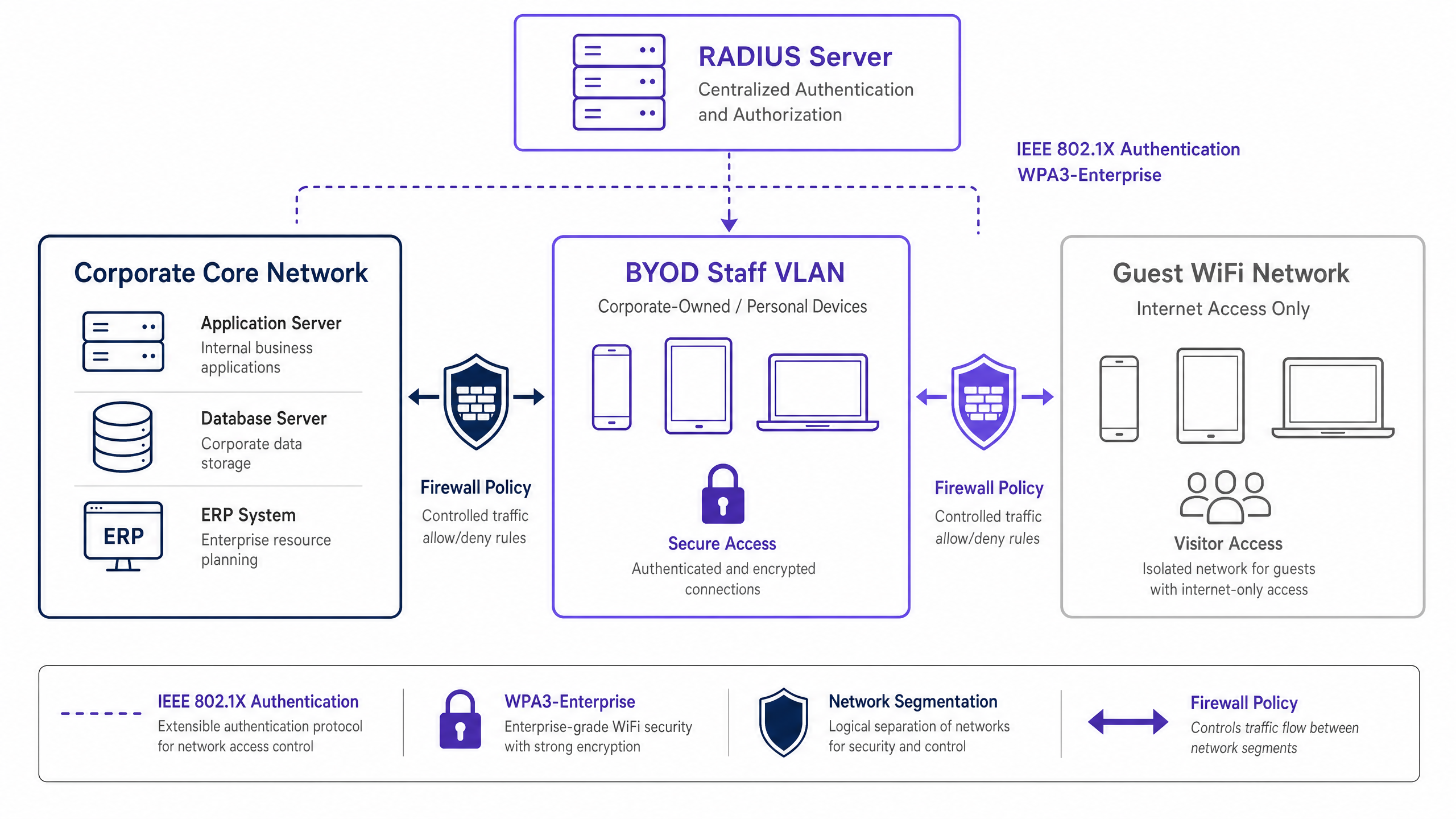

O princípio fundamental de qualquer implantação segura de BYOD é a segmentação rigorosa da rede. Dispositivos pessoais nunca devem residir na mesma Virtual Local Area Network (VLAN) que a infraestrutura corporativa, sistemas de ponto de venda (POS) ou bancos de dados sensíveis. Uma VLAN BYOD dedicada atua como uma camada intermediária segura, logicamente isolada tanto do núcleo corporativo quanto da rede WiFi de Convidados .

Essa segmentação garante que, mesmo que o dispositivo pessoal de um funcionário seja comprometido, a ameaça seja contida. O acesso da VLAN BYOD a recursos corporativos internos deve ser governado por Listas de Controle de Acesso (ACLs) de firewall rigorosas, operando em um princípio de negação padrão com permissões explícitas apenas para serviços necessários (por exemplo, portais de intranet ou aplicativos de nuvem específicos).

Autenticação: O Padrão IEEE 802.1X

Proteger o perímetro BYOD requer autenticação robusta. O padrão IEEE 802.1X fornece controle de acesso à rede baseado em porta, garantindo que os dispositivos sejam autenticados antes de obter acesso à camada de rede. Dentro da estrutura 802.1X, o Extensible Authentication Protocol com Transport Layer Security (EAP-TLS) é o padrão ouro para ambientes BYOD.

EAP-TLS baseia-se na autenticação mútua baseada em certificado. Em vez de senhas vulneráveis, o dispositivo apresenta um certificado digital emitido pela Public Key Infrastructure (PKI) da organização. O servidor RADIUS valida este certificado, garantindo que tanto o dispositivo quanto a identidade do usuário sejam verificados. Essa abordagem mitiga os riscos associados ao roubo de credenciais, phishing e a sobrecarga operacional de redefinições de senha.

Criptografia e Conformidade

Dados em trânsito devem ser protegidos contra interceptação. WPA3-Enterprise é o padrão atual para proteger o tráfego sem fio, substituindo o WPA2 ao eliminar vulnerabilidades como o ataque KRACK. WPA3-Enterprise exige o modo de segurança de 192 bits para ambientes altamente sensíveis e fornece sigilo de encaminhamento via Simultaneous Authentication of Equals (SAE). A implementação de WPA3-Enterprise é cada vez mais um requisito obrigatório para estruturas de conformidade, incluindo PCI DSS 4.0 e vários padrões de proteção de dados de saúde.

Além disso, a conformidade exige visibilidade abrangente. Cada evento de conexão na rede BYOD deve ser registrado, capturando a identidade do dispositivo, identidade do usuário, carimbo de data/hora e atribuição de VLAN. Este rastro de auditoria é crítico para demonstrar conformidade com regulamentações como o Artigo 32 do GDPR. Para mais contexto sobre os requisitos de registro, consulte nosso guia sobre Explique o que é trilha de auditoria para segurança de TI em 2026 .

Guia de Implementação

A implantação de uma rede BYOD segura requer coordenação entre política, gerenciamento de identidade e infraestrutura de rede.

Implantação Passo a Passo

- Definição da Política: Antes de alterar a infraestrutura, defina a política BYOD. Determine os grupos de usuários elegíveis, os tipos de dispositivos aprovados e os recursos corporativos específicos acessíveis a partir da VLAN BYOD. Obtenha aprovação da liderança jurídica, de RH e de segurança.

- Integração MDM e Provisionamento de Certificados: Utilize sua plataforma de Mobile Device Management (MDM) (por exemplo, Intune, Jamf) para provisionar certificados EAP-TLS para dispositivos de funcionários. Utilize o Simple Certificate Enrollment Protocol (SCEP) para automatizar essa entrega. O MDM também serve como motor de aplicação para verificações de postura do dispositivo (por exemplo, verificando níveis de patch do sistema operacional e status de criptografia) antes que o acesso à rede seja concedido.

- Configuração do RADIUS: Configure o servidor RADIUS com políticas específicas para dispositivos BYOD. Quando um dispositivo BYOD autentica com sucesso via seu certificado, o servidor RADIUS deve retornar um atributo de atribuição dinâmica de VLAN (por exemplo,

Tunnel-Private-Group-ID) para colocar o dispositivo na VLAN BYOD isolada. - Configuração da Infraestrutura Sem Fio: Implemente a atribuição dinâmica de VLAN em seu Service Set Identifier (SSID) corporativo existente. Isso proporciona uma experiência de usuário contínua — funcionários "conectam-se a uma rede, e a infraestrutura os roteia para a VLAN apropriada com base em sua identidade autenticada.

- Firewall e Controle de Acesso: Aplique ACLs rigorosas na fronteira entre a VLAN BYOD e o core corporativo. Documente cada regra de permissão e estabeleça um processo de revisão trimestral para evitar a expansão descontrolada do escopo.

- Monitoramento e Análise: Integre os logs de conexão BYOD com seu sistema de Gerenciamento de Informações e Eventos de Segurança (SIEM). Utilize plataformas como WiFi Analytics para monitorar o desempenho da rede, a distribuição de dispositivos e potenciais anomalias.

Melhores Práticas

- Abandone a Autenticação Baseada em MAC: Sistemas operacionais móveis modernos (iOS, Android) randomizam endereços MAC para proteger a privacidade do usuário. Isso quebra a autenticação e o rastreamento tradicionais baseados em MAC. Confie exclusivamente na identidade baseada em certificado (EAP-TLS) vinculada ao usuário, não ao endereço de hardware.

- Imponha Avaliação de Postura: Uma política BYOD é incompleta sem verificações de postura. Garanta que sua solução de Controle de Acesso à Rede (NAC) consulte o MDM para verificar se os dispositivos atendem aos requisitos mínimos de segurança (por exemplo, não estão com jailbreak, bloqueio de tela ativado) antes de conceder acesso. Dispositivos não conformes devem ser roteados para uma VLAN de remediação.

- Automatize o Gerenciamento do Ciclo de Vida do Certificado: Certificados expiram. Configure seu MDM para renovar automaticamente os certificados bem antes da expiração (por exemplo, 30 dias antes) para evitar falhas de conectividade em massa. Além disso, integre a revogação de certificados ao seu processo de desligamento de RH para encerrar imediatamente o acesso quando um funcionário sair.

- Mantenha Isolamento Rigoroso: Garanta isolamento absoluto entre a VLAN BYOD e a rede de convidados. Um dispositivo comprometido na rede de convidados não deve ter nenhum caminho de movimento lateral para dispositivos da equipe. Para solucionar problemas de acesso de convidados, consulte Solving the Connected but No Internet Error on Guest WiFi .

Solução de Problemas e Mitigação de Riscos

- Expansão Descontrolada do Escopo de Regras de Firewall: O modo de falha mais comum em implantações BYOD é a erosão gradual da segmentação da rede. Regras de acesso temporárias tornam-se permanentes, mesclando efetivamente as redes BYOD e corporativas. Mitigação: Implemente um processo rigoroso de gerenciamento de mudanças para regras de firewall BYOD e conduza revisões trimestrais obrigatórias.

- Interrupções por Expiração de Certificado: A falha no gerenciamento do ciclo de vida dos certificados leva a quedas súbitas de conectividade para grandes grupos de funcionários. Mitigação: Implemente a renovação automatizada via SCEP/MDM e configure alertas proativos para expirações iminentes.

- Desligamento Incompleto: O acesso persistente para ex-funcionários é uma vulnerabilidade de segurança crítica. Mitigação: Automatize a revogação do certificado do usuário na PKI no momento em que seu status mudar no sistema de RH.

ROI e Impacto nos Negócios

A implementação de uma arquitetura BYOD segura requer investimento inicial em infraestrutura NAC, MDM e RADIUS. No entanto, o retorno sobre o investimento (ROI) é substancial:

- Mitigação de Riscos: Ao isolar dispositivos não gerenciados, a organização reduz drasticamente a superfície de ataque para ransomware e movimento lateral, protegendo ativos críticos e evitando violações de dados dispendiosas.

- Eficiência Operacional: A autenticação baseada em certificado elimina a sobrecarga do helpdesk de TI associada a redefinições de senha e gerenciamento de credenciais compartilhadas.

- Produtividade da Equipe: Fornecer acesso seguro e contínuo aos recursos necessários em dispositivos pessoais melhora a satisfação e a produtividade da equipe, particularmente em ambientes dinâmicos como pisos de varejo ou enfermarias hospitalares.

- Garantia de Conformidade: O registro de auditoria abrangente e a criptografia robusta garantem que a organização atenda aos requisitos regulatórios, evitando possíveis multas e danos à reputação.

À medida que as organizações expandem sua pegada digital, a conectividade segura permanece primordial. Iniciativas como a integração de cidades inteligentes, conforme defendido por líderes da indústria (veja Purple Appoints Iain Fox as VP Growth – Public Sector to Drive Digital Inclusion and Smart City Innovation ), dependem de arquiteturas de segurança fundamentais robustas. Além disso, garantir uma navegação contínua em grandes locais, suportada por recursos como Purple Launches Offline Maps Mode for Seamless, Secure Navigation to WiFi Hotspots , depende de uma infraestrutura de rede subjacente confiável e segura.

Definições principais

IEEE 802.1X

An IEEE standard for port-based Network Access Control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol used to authenticate staff devices before they are allowed onto the BYOD network.

EAP-TLS (Extensible Authentication Protocol-Transport Layer Security)

An EAP method that relies on client and server certificates to establish a secure mutual authentication tunnel.

Considered the most secure authentication method for BYOD, as it eliminates the reliance on vulnerable user passwords.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The backend server that evaluates the 802.1X requests from access points and decides whether to grant a device access to the network.

Dynamic VLAN Assignment

A network configuration where the RADIUS server dictates which VLAN a user or device should be placed in upon successful authentication, rather than hardcoding the VLAN to the SSID.

Allows organizations to broadcast a single SSID while securely separating traffic (e.g., corporate vs. BYOD) based on the user's identity.

MAC Address Randomization

A privacy feature in modern mobile OSs where the device uses a randomly generated MAC address instead of its true hardware address when scanning for or connecting to networks.

This feature renders legacy MAC-based authentication methods obsolete, forcing a shift to identity-based authentication like 802.1X.

MDM (Mobile Device Management)

Software that allows IT administrators to control, secure, and enforce policies on smartphones, tablets, and other endpoints.

Used in BYOD deployments to push network certificates to devices and verify their security posture (e.g., patch level) before allowing network access.

WPA3-Enterprise

The latest generation of Wi-Fi security, providing robust encryption and requiring 802.1X authentication for enterprise networks.

Mandatory for modern secure deployments to protect data in transit against advanced cryptographic attacks.

Posture Assessment

The process of evaluating a device's security state (e.g., OS version, antivirus status, encryption) before granting it network access.

Ensures that a staff member's personal device isn't harboring malware or running an outdated OS before it connects to the BYOD VLAN.

Exemplos práticos

A 400-bed hospital needs to allow nursing staff to use personal smartphones to access a secure internal scheduling application, but these devices must be strictly isolated from the clinical network containing patient records (EHR) and medical devices.

The hospital implements a dedicated BYOD VLAN. They deploy an MDM solution to push EAP-TLS certificates to staff smartphones. The wireless infrastructure uses 802.1X authentication; when a nurse connects, the RADIUS server validates the certificate and assigns the device to the BYOD VLAN. A firewall sits between the BYOD VLAN and the clinical network, with a strict default-deny policy. A single explicit permit rule allows HTTPS traffic from the BYOD VLAN to the specific IP address of the scheduling application server.

A national retail chain with 150 stores wants store managers to access inventory dashboards on their personal tablets. The chain currently uses WPA2-Personal with a shared password for staff WiFi, which is frequently shared with non-managers.

The retailer phases out the shared password SSID. They implement a centralized RADIUS server and integrate it with their Azure AD. They use their MDM to deploy certificates to approved manager tablets. The stores broadcast a single corporate SSID. Managers authenticate via 802.1X (EAP-TLS) and are dynamically assigned to a 'Manager BYOD' VLAN, which has firewall rules permitting access to the centralized inventory dashboard. Non-managers without certificates cannot connect.

Questões práticas

Q1. Your organization is rolling out a BYOD program. The network team proposes using WPA2-Personal with a complex, rotating pre-shared key (PSK) that changes monthly, arguing it is simpler to deploy than 802.1X. As the IT Director, how should you respond?

Dica: Consider the requirements for individual accountability and the operational overhead of offboarding an employee mid-month.

Ver resposta modelo

Reject the proposal. A PSK, even a rotating one, provides no per-device or per-user accountability. If an employee leaves mid-month, the key must be changed immediately, disrupting all other users. You must mandate IEEE 802.1X (preferably EAP-TLS) to ensure individual authentication, enabling immediate, targeted revocation of access without affecting the rest of the staff.

Q2. A staff member reports they cannot connect their new personal iPhone to the BYOD network. Your RADIUS logs show authentication failures, but the user insists they have the correct profile installed. The logs indicate the device is presenting a different MAC address on each connection attempt. What is the root cause and the architectural fix?

Dica: Modern mobile operating systems implement privacy features that affect layer 2 identification.

Ver resposta modelo

The root cause is MAC address randomization, a default privacy feature in modern iOS and Android devices. The architectural fix is to completely decouple authentication and policy enforcement from MAC addresses. The network must rely solely on the cryptographic identity provided by the EAP-TLS certificate for authentication and subsequent session tracking.

Q3. During a security audit, the auditor notes that the BYOD VLAN has a firewall rule permitting all traffic (Any/Any) to the corporate subnet housing the HR database, citing a temporary requirement from six months ago that was never removed. What process failure occurred, and how is it remediated?

Dica: Focus on the lifecycle of firewall rules and the principle of least privilege.

Ver resposta modelo

The failure is 'firewall rule scope creep' and a lack of lifecycle management for access controls. The remediation is two-fold: First, immediately remove the Any/Any rule and replace it with an explicit permit only for the required ports/protocols (if access is still needed). Second, implement a mandatory quarterly review process for all ACLs governing traffic between the BYOD VLAN and the corporate core to ensure temporary rules are purged.