Como Configurar um Servidor RADIUS para Autenticação WiFi

Este guia autorizado fornece a líderes de TI e arquitetos de rede um plano abrangente para implementar um servidor RADIUS para autenticação WiFi empresarial. Abrange as compensações arquitetónicas entre implementações no local e na nuvem, seleção do método EAP, integração com o Active Directory e atribuição dinâmica de VLAN. Operadores de espaços e equipas de TI encontrarão passos de implementação acionáveis, estudos de caso reais e estratégias de mitigação de riscos para transitar de um ambiente PSK inseguro para uma infraestrutura 802.1X robusta neste trimestre.

GuidesSlugPage.podcastTitle

GuidesSlugPage.podcastTranscript

- Resumo Executivo

- Análise Técnica Detalhada

- A Arquitetura 802.1X

- Escolher um Método EAP

- Guia de Implementação

- Passo 1: Decisão Arquitetónica — RADIUS no Local vs. na Nuvem

- Passo 2: Instalar e Configurar o Servidor RADIUS

- Passo 3: Configurar Pontos de Acesso

- Passo 4: Integração de Diretório

- Passo 5: Configuração do Cliente e Validação de Certificados

- Passo 6: Implementar Atribuição Dinâmica de VLAN

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto no Negócio

Resumo Executivo

Para ambientes empresariais — seja um campus universitário extenso, um estádio de alta densidade ou uma cadeia de retalho distribuída — depender de uma Chave Pré-Partilhada (PSK) para acesso WiFi é uma responsabilidade de segurança significativa. Uma única credencial comprometida expõe toda a rede, e revogar o acesso requer a alteração da palavra-passe para cada dispositivo na propriedade. A implementação da autenticação 802.1X através de um servidor RADIUS (Remote Authentication Dial-In User Service) elimina este problema por completo: cada utilizador autentica-se individualmente, o acesso pode ser revogado instantaneamente e a segmentação da rede é imposta dinamicamente.

Este guia fornece um roteiro definitivo para gestores de TI e arquitetos de rede implementarem a autenticação RADIUS. Abordamos as compensações arquitetónicas entre implementações no local e na nuvem, a configuração de métodos de Extensible Authentication Protocol (EAP) e a integração com serviços de diretório como o Active Directory. Também demonstramos como uma camada de autenticação robusta se integra com soluções de Guest WiFi para fornecer acesso contínuo a visitantes, enquanto captura os WiFi Analytics que transformam a sua rede num ativo de inteligência de negócios.

Análise Técnica Detalhada

A Arquitetura 802.1X

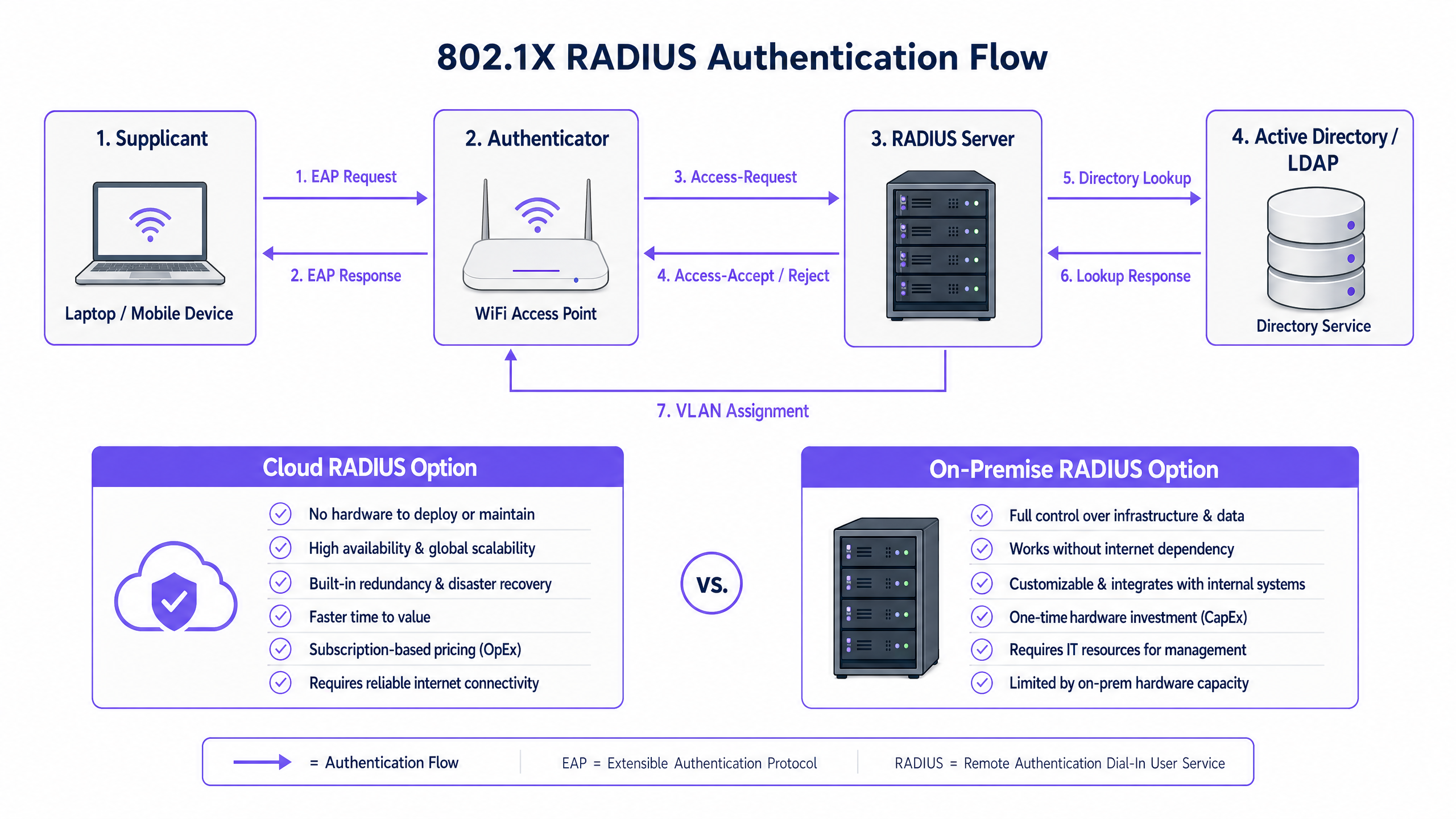

O padrão IEEE 802.1X define o Controlo de Acesso à Rede (PNAC) baseado em porta. Num contexto sem fios, envolve três funções principais a trabalhar em conjunto:

| Função | Componente | Responsabilidade |

|---|---|---|

| Suplicante | Dispositivo cliente (portátil, smartphone) | Apresenta credenciais para solicitar acesso à rede |

| Autenticador | Ponto de Acesso WiFi ou Controlador | Impõe o controlo de acesso; retransmite mensagens EAP |

| Servidor de Autenticação | Servidor RADIUS | Valida credenciais; retorna aceitar/rejeitar e atributos de política |

Quando um suplicante se associa a um ponto de acesso, o AP bloqueia todo o tráfego de dados, exceto as mensagens EAP (Extensible Authentication Protocol). O AP encapsula estas mensagens EAP em pacotes RADIUS e reencaminha-as para o servidor RADIUS. O servidor verifica as credenciais numa base de dados de backend — tipicamente LDAP ou Active Directory — e retorna uma mensagem Access-Accept ou Access-Reject. Se aceite, o AP desbloqueia a porta e o tráfego do cliente flui livremente.

Escolher um Método EAP

A segurança da sua implementação RADIUS depende fortemente do método EAP selecionado. Os dois mais prevalentes em implementações empresariais são:

EAP-TLS (Transport Layer Security) é o padrão ouro. Requer certificados digitais tanto no servidor RADIUS quanto em cada dispositivo cliente, eliminando completamente as palavras-passe. Mesmo que um atacante capture toda a troca de autenticação, não há credenciais para extrair. A desvantagem é a sobrecarga administrativa: implementar e gerir certificados de cliente requer uma Public Key Infrastructure (PKI) funcional e uma solução MDM (por exemplo, Microsoft Intune, Jamf) para distribuir certificados aos endpoints.

PEAP-MSCHAPv2 (Protected EAP) é o método mais amplamente implementado na prática. Utiliza um certificado do lado do servidor para estabelecer um túnel TLS encriptado, dentro do qual o cliente autentica com um nome de utilizador e palavra-passe. Isto é significativamente mais fácil de implementar do que o EAP-TLS porque apenas um certificado — o do servidor — precisa de ser gerido. No entanto, acarreta uma ressalva crítica: se os dispositivos cliente não forem explicitamente configurados para validar o certificado do servidor RADIUS, são vulneráveis a ataques Man-in-the-Middle (MitM) através de pontos de acesso não autorizados.

> Nota de Segurança Crítica: A falha em impor uma validação rigorosa de certificados em dispositivos cliente anula efetivamente os benefícios de segurança do PEAP-MSCHAPv2. Um atacante pode implementar um AP não autorizado, apresentar um certificado fraudulento e capturar credenciais de utilizador em texto simples. Este não é um risco teórico — é um vetor de ataque bem documentado que tem sido explorado em ambientes reais.

Guia de Implementação

Passo 1: Decisão Arquitetónica — RADIUS no Local vs. na Nuvem

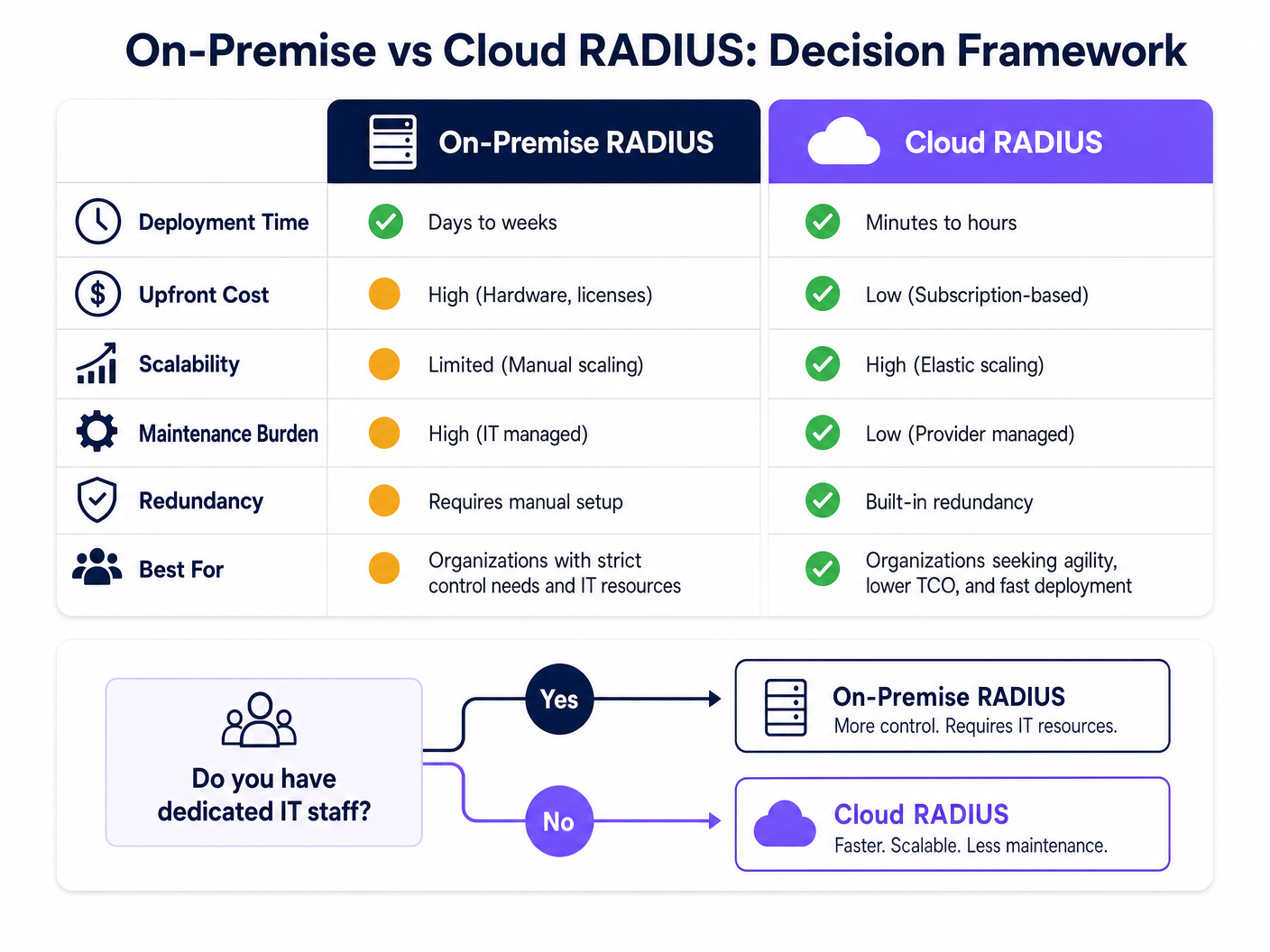

A primeira decisão é onde alojar a infraestrutura RADIUS. Esta é principalmente uma questão operacional e de custo, não de segurança — ambos os modelos podem ser implementados de forma segura.

RADIUS no Local (por exemplo, Microsoft NPS, FreeRADIUS, Cisco ISE) é adequado para organizações com pessoal de TI dedicado, infraestrutura de diretório no local existente e requisitos rigorosos de soberania de dados ou conformidade. Não depende da conectividade à internet para autenticação, o que é uma vantagem significativa para ambientes onde o tempo de atividade da internet não pode ser garantido.

Cloud RADIUS é cada vez mais o modelo preferido para ambientes distribuídos — cadeias de Retalho , grupos de Hotelaria e centros de Transporte onde a implementação de servidores em cada local é operacionalmente impraticável. O Cloud RADIUS integra-se nativamente com provedores de identidade na nuvem (Azure AD, Google Workspace, Okta) e oferece alta disponibilidade e escalabilidade global incorporadas.

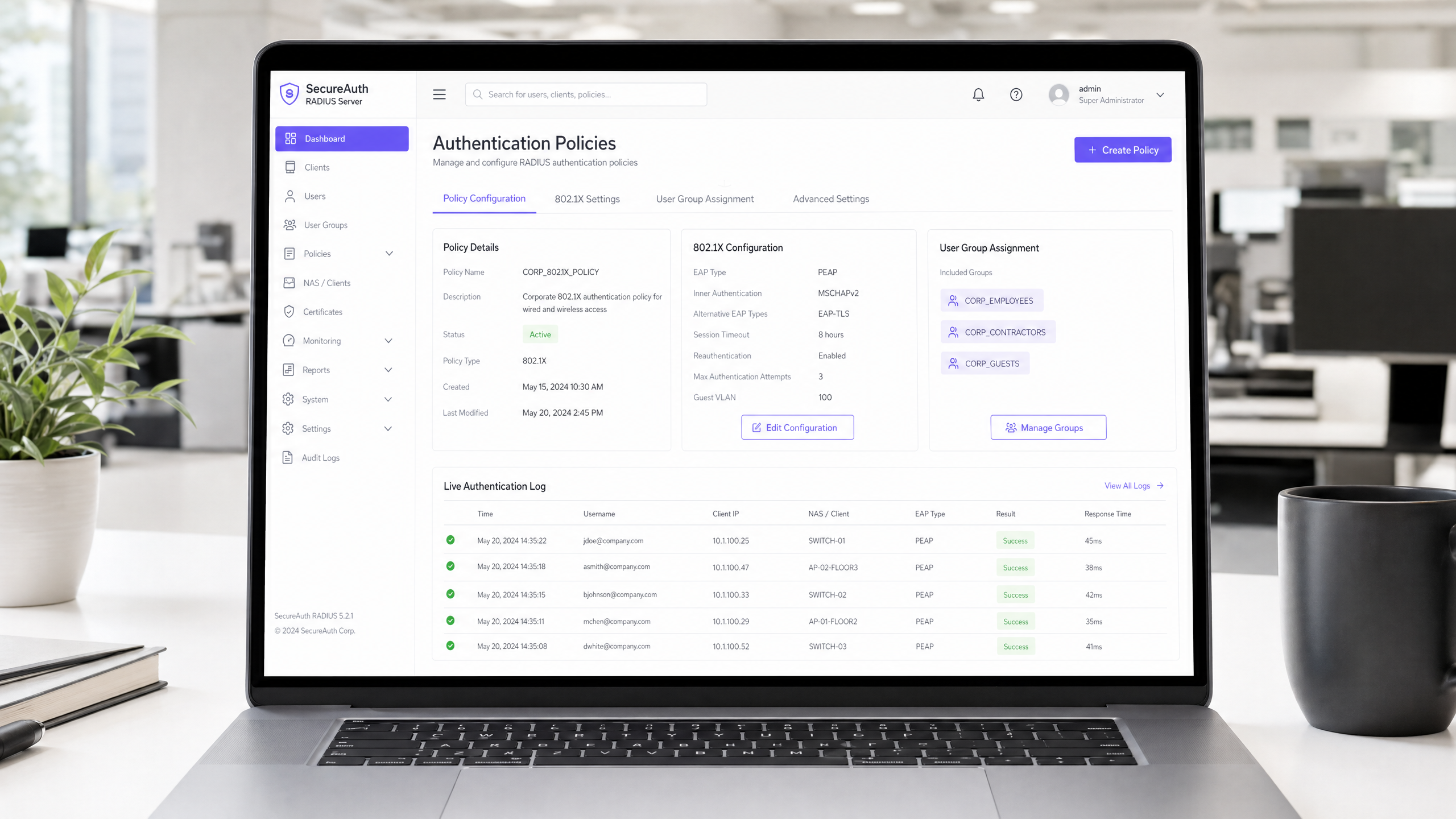

Passo 2: Instalar e Configurar o Servidor RADIUS

Para uma implementação no local utilizando Microsoft NPS (a escolha mais comum em ambientes centrados em Windows):

- Instale a função de Servidor de Políticas de Rede através do Gestor de Servidores.

- Registe o servidor NPS no Active Directory para permitir que leia as propriedades de acesso telefónico do utilizador.

- Crie uma entrada de Cliente RADIUS para cada ponto de acesso ou controlador sem fios, especificando o endereço IP do AP ed um Shared Secret forte e único.

- Configure uma Política de Rede que defina as condições (p. ex., adesão a grupos de utilizadores) e restrições (p. ex., método EAP, tempo limite de sessão) para o acesso.

- Configure a Política de Pedido de Conexão para processar pedidos localmente.

Para FreeRADIUS no Linux:

- Instale via gestor de pacotes:

sudo apt-get install freeradius freeradius-ldap. - Configure

/etc/freeradius/3.0/clients.confpara definir clientes RADIUS (APs) e os seus shared secrets. - Configure o módulo LDAP em

/etc/freeradius/3.0/mods-available/ldappara apontar para o seu Active Directory ou servidor LDAP. - Ative o módulo LDAP:

sudo ln -s /etc/freeradius/3.0/mods-available/ldap /etc/freeradius/3.0/mods-enabled/. - Defina os métodos EAP em

/etc/freeradius/3.0/mods-available/eap.

Passo 3: Configurar Pontos de Acesso

No seu controlador wireless ou pontos de acesso individuais:

- Defina o(s) endereço(s) IP do servidor RADIUS e a porta de autenticação (predefinição: UDP 1812).

- Configure o Shared Secret — utilize um mínimo de 22 caracteres, misturando caracteres alfanuméricos e especiais. Utilize um secret único por localização ou grupo de AP.

- Configure o SSID para utilizar o modo de segurança WPA2-Enterprise ou WPA3-Enterprise com gestão de chaves 802.1X.

- Configure um servidor RADIUS secundário para failover.

Passo 4: Integração de Diretório

Para integração AD on-premise, o servidor RADIUS deve estar associado ao domínio ou ter acesso de leitura LDAP. Garanta que as contas de serviço utilizadas para a ligação LDAP têm as permissões mínimas necessárias. Para RADIUS na cloud, configure a sincronização baseada em API ou a integração SAML/OIDC com o seu IdP.

Defina grupos de utilizadores claros no seu diretório, pois estes irão impulsionar as políticas de autorização. Estrutura de grupo recomendada:

| Grupo | VLAN | Nível de Acesso |

|---|---|---|

Corp_Staff |

VLAN 10 | Rede interna completa |

Corp_Contractors |

VLAN 20 | Internet + recursos internos específicos |

Corp_IoT |

VLAN 30 | Isolado, apenas portas específicas do dispositivo |

Corp_Guests |

VLAN 100 | Apenas Internet via Captive Portal |

Passo 5: Configuração do Cliente e Validação de Certificados

Este é o passo mais criticamente operacional. Utilize a Política de Grupo (GPO) para Windows e perfis MDM para macOS/iOS/Android para enviar configurações WiFi silenciosamente para dispositivos geridos. O perfil deve especificar:

- A Root CA que emitiu o certificado do servidor RADIUS.

- O nome de servidor esperado (CN ou SAN do certificado do servidor).

- O método EAP e o protocolo de autenticação interno.

Para dispositivos BYOD não geridos, forneça instruções claras de auto-serviço de onboarding, idealmente através de um portal Network Access Control (NAC).

Passo 6: Implementar Atribuição Dinâmica de VLAN

Configure o servidor RADIUS para retornar atributos de atribuição de VLAN na resposta Access-Accept:

Tunnel-Type=VLAN(13)Tunnel-Medium-Type=IEEE-802(6)Tunnel-Private-Group-Id= ``

O ponto de acesso lê estes atributos e coloca o cliente autenticado na VLAN especificada — não é necessária reconfiguração manual à medida que os utilizadores mudam de funções ou localizações.

Melhores Práticas

A redundância é inegociável. Implemente um mínimo de dois servidores RADIUS (primário e secundário) e configure todos os pontos de acesso para fazer failover automaticamente. Para implementações on-premise, considere colocar o servidor secundário numa localização física ou zona de disponibilidade diferente. Uma interrupção do RADIUS significa que ninguém consegue autenticar, o que é uma interrupção completa da rede para SSIDs protegidos por 802.1X.

Monitorize proativamente a expiração de certificados. A expiração de um certificado de servidor RADIUS é uma das causas mais comuns de falhas de autenticação súbitas e generalizadas. Implemente monitorização para alertar os administradores pelo menos 30 dias antes da expiração. Isto aplica-se tanto ao certificado do servidor como a quaisquer certificados de CA intermédios na cadeia.

Trate o Shared Secret como uma credencial crítica. O shared secret entre o AP e o servidor RADIUS encripta os pacotes RADIUS. Utilize secrets únicos por localização ou grupo de AP, armazene-os num gestor de secrets e rode-os periodicamente. Consulte o nosso guia sobre Proteja a Sua Rede com DNS e Segurança Fortes para recomendações mais amplas de higiene de segurança de rede.

Alinhe com frameworks de conformidade. Para ambientes sujeitos a PCI DSS (p. ex., redes de pagamento de retalho), a autenticação 802.1X suporta diretamente os requisitos para controlo de acesso à rede e registo de auditoria. Para conformidade com o GDPR, os registos de contabilidade RADIUS (porta 1813) fornecem um rasto de auditoria detalhado de quem acedeu à rede, de onde e quando — valioso para resposta a incidentes. Para ambientes de Healthcare , a segmentação de rede via atribuição dinâmica de VLAN suporta os requisitos HIPAA para proteger informações de saúde eletrónicas protegidas (ePHI).

Resolução de Problemas e Mitigação de Riscos

| Modo de Falha | Sintoma | Resolução |

|---|---|---|

| Expiração de certificado | Falhas de autenticação em massa súbitas | Monitorizar expiração; renovar e reimplementar certificado |

| Dessincronização NTP | Falhas EAP-TLS intermitentes | Garantir que o servidor RADIUS e os DCs sincronizam com a mesma fonte NTP |

| Perda de conectividade LDAP | A autenticação falha quando o AD está inacessível | Implementar DCs redundantes; configurar RADIUS para cache de autenticações recentes |

| Shared Secret incorreto | Os registos do AP mostram RADIUS timeout ou Bad authenticator |

Verificar se o secret corresponde tanto no AP como no servidor RADIUS |

| Incompatibilidade de certificado de cliente | Falhas EAP-TLS para dispositivos específicos | Verificar se o certificado de cliente é emitido por uma CA fidedigna; verificar o período de validade do certificado |

| VLAN não atribuída | Utilizador autenticado mas no segmento de rede errado | Verificar se os atributos RADIUS são retornados corretamente; verificar a configuração de VLAN do AP |

Para uma análise mais aprofundada do processo de configuração 802.1X, o Como Configurar a Autenticação WiFi 802.1X: Um Guia Passo a Passo fornece instruções de configuração granulares e específicas do fornecedor.

ROI e Impacto no Negócio

Transição de PSK para RO 802.1X suportado por RADIUS requer um investimento inicial em configuração e, potencialmente, licenciamento para soluções na cloud ou hardware para implementações no local. O caso de ROI é direto:

Mitigação de riscos: O custo médio de uma violação de dados no Reino Unido excede os 3 milhões de libras (Relatório IBM Cost of a Data Breach). Uma PSK comprometida pode expor toda a rede. O 802.1X limita o raio de impacto a uma única conta de utilizador comprometida, que pode ser desativada em segundos através do diretório.

Eficiência operacional: A atribuição dinâmica de VLAN elimina a reconfiguração manual da rede à medida que os funcionários mudam de função. Integrar um novo funcionário significa adicioná-lo ao grupo AD correto — o acesso à rede segue automaticamente.

Postura de conformidade: Para organizações sujeitas a PCI DSS, ISO 27001 ou Cyber Essentials Plus, o 802.1X é um controlo direto que os auditores esperam ver. A sua implementação fortalece a sua postura de conformidade e reduz os custos de remediação de auditorias.

Experiência e análise de convidados: Para operadores de espaços, a integração de RADIUS para autenticação de funcionários com a plataforma Guest WiFi da Purple para acesso de visitantes cria um modelo de acesso unificado e hierárquico. Os funcionários autenticam-se silenciosamente via 802.1X; os convidados conectam-se através de um Captive Portal de marca. A plataforma WiFi Analytics da Purple fornece então visibilidade em tempo real sobre os tempos de permanência dos visitantes, taxas de visitas repetidas e métricas de engagement — dados que informam diretamente os gastos de marketing e as decisões de operações do espaço.

Para leitura adicional, consulte o Como Configurar a Autenticação 802.1X WiFi: Um Guia Passo a Passo para orientação de implementação em português, e What Is a Leased Line? Dedicated Business Internet para orientação sobre como garantir que a conectividade subjacente satisfaz os requisitos empresariais.

GuidesSlugPage.keyDefinitionsTitle

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service. Defined in RFC 2865.

The core server component that validates user credentials against a directory before granting WiFi access. Every enterprise WiFi deployment using 802.1X requires a RADIUS server.

802.1X

An IEEE Standard for port-based Network Access Control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN, blocking all non-EAP traffic until authentication succeeds.

The overarching framework standard that defines how the Supplicant, Authenticator, and Authentication Server communicate. When IT teams refer to 'enterprise WiFi security', they typically mean WPA2/WPA3-Enterprise with 802.1X.

Supplicant

The client device — or more precisely, the 802.1X software stack on that device — that initiates the authentication process by presenting credentials to the network.

On Windows, the built-in supplicant is the Wireless AutoConfig service. On macOS and iOS, it is native to the OS. Ensuring the supplicant is correctly configured (especially for certificate validation) is the most common source of deployment issues.

Authenticator

The network device — typically a WiFi access point or wireless controller — that acts as an intermediary between the Supplicant and the RADIUS server, enforcing access control based on the authentication result.

The AP blocks all data traffic on the port until it receives an Access-Accept from the RADIUS server. It also reads RADIUS attributes (e.g., VLAN assignment) from the Access-Accept response and applies them to the session.

EAP (Extensible Authentication Protocol)

An authentication framework defined in RFC 3748 that provides a standardised transport mechanism for various authentication methods (TLS, PEAP, TTLS, etc.) between the Supplicant and the Authentication Server.

EAP is the 'language' spoken between the client and the RADIUS server. The choice of EAP method (EAP-TLS vs PEAP) determines the security strength and deployment complexity of the authentication system.

PEAP (Protected EAP)

An EAP method that first establishes a TLS tunnel using the server's certificate, then performs a secondary authentication (typically MSCHAPv2 with username/password) inside that encrypted tunnel.

The most common enterprise WiFi authentication method due to its balance of security and deployment simplicity. Requires only a server-side certificate, making it far easier to roll out than EAP-TLS.

Dynamic VLAN Assignment

A RADIUS feature where the server includes VLAN-specific attributes (Tunnel-Type, Tunnel-Medium-Type, Tunnel-Private-Group-Id) in the Access-Accept response, instructing the AP to place the authenticated client on a specific VLAN.

Enables a single SSID to serve multiple user populations with different security requirements. Eliminates the need to broadcast multiple SSIDs for different user groups, reducing RF overhead and simplifying the user experience.

Shared Secret

A pre-configured text string known only to the Authenticator (AP) and the RADIUS server, used to sign and encrypt RADIUS packets, ensuring the integrity and authenticity of the communication.

A critical security configuration element. If the shared secret is weak or compromised, an attacker could forge RADIUS Access-Accept responses, granting unauthorised network access. Use unique secrets per location and store them in a secrets manager.

MAC Authentication Bypass (MAB)

A fallback authentication mechanism where a device's MAC address is used as its identity credential, enabling network access for devices that do not support 802.1X supplicants.

Used for headless devices (printers, IoT sensors, IP cameras). Because MAC addresses are publicly visible and easily spoofed, MAB provides device identification rather than strong authentication. Always pair with restrictive VLAN assignment.

GuidesSlugPage.workedExamplesTitle

A national retail chain with 500 locations needs to implement secure WiFi for store managers' tablets and POS terminals. They currently use a single PSK across all stores, which is frequently shared with unauthorized staff and contractors. They use Azure AD for identity management and have no dedicated IT staff at branch locations.

Deploy a Cloud RADIUS solution integrated directly with Azure AD. This eliminates the need to deploy and manage on-premise RADIUS servers at 500 locations. The IT team uses Microsoft Intune to push a WiFi profile to all store managers' tablets and POS terminals configured for PEAP-MSCHAPv2, strictly enforcing validation of the Cloud RADIUS server's certificate. The Cloud RADIUS policy checks the user's Azure AD group membership before granting access: 'Store_Managers' group receives VLAN 10 (full POS and back-office access), 'Contractors' group receives VLAN 20 (internet-only). When a contractor's engagement ends, removing them from the Azure AD group immediately revokes their WiFi access across all 500 locations simultaneously — no PSK change required.

A 400-room city-centre hotel needs to provide secure WiFi for both staff (front desk, housekeeping, management) and guests. Staff require access to the property management system (PMS) and internal servers. Guests require internet access only. The hotel has a single on-premise Windows Server environment.

Deploy Microsoft NPS on a dedicated Windows Server VM. Configure two SSIDs on the wireless infrastructure: 'Hotel_Staff' (WPA2-Enterprise, 802.1X) and 'Hotel_Guest' (open or WPA2-Personal, redirecting to a captive portal). For the staff SSID, NPS validates credentials against Active Directory and returns dynamic VLAN assignments: 'Management' AD group → VLAN 10 (full access), 'FrontDesk' → VLAN 20 (PMS access), 'Housekeeping' → VLAN 30 (internet + scheduling app only). For guests, integrate the captive portal with Purple's Guest WiFi platform to provide a branded login experience, collect first-party data (email, marketing consent), and gain analytics on dwell time and repeat visits. The two-SSID model keeps staff and guest traffic completely separated at the network layer.

GuidesSlugPage.practiceQuestionsTitle

Q1. Your organisation is migrating 2,000 Windows laptops from a shared PSK to 802.1X with PEAP-MSCHAPv2. Your security team flags that PEAP is vulnerable to credential harvesting via rogue access points. What is the single most important configuration step to mitigate this risk, and how do you deploy it at scale?

GuidesSlugPage.hintPrefixConsider what prevents a client from trusting a fraudulent RADIUS server presenting a self-signed certificate.

GuidesSlugPage.viewModelAnswer

The critical step is enforcing strict server certificate validation on every client device. Using Group Policy Objects (GPO), push a WiFi profile to all 2,000 laptops that specifies: (1) the exact Root CA certificate that issued the RADIUS server's certificate, (2) the expected server name (CN/SAN), and (3) that the client must not prompt the user to trust new certificates. This ensures that even if an attacker deploys a rogue AP with a fraudulent certificate, the client will reject the TLS handshake and refuse to send credentials. Without this configuration, PEAP provides no meaningful protection against rogue AP attacks.

Q2. A hospital IT director needs to provide network access for 300 medical IoT devices (infusion pumps, monitoring equipment) that do not support 802.1X. These devices sit alongside staff workstations on the same wireless infrastructure. How should the RADIUS infrastructure handle these devices, and what network controls must be in place?

GuidesSlugPage.hintPrefixThink about the authentication method available for headless devices and how to compensate for its inherent weakness.

GuidesSlugPage.viewModelAnswer

Configure MAC Authentication Bypass (MAB) on the RADIUS server for these specific devices. Register each device's MAC address in a dedicated Active Directory group or RADIUS database. Because MAC addresses are easily spoofed, the RADIUS server must use Dynamic VLAN Assignment to place all MAB-authenticated devices onto a dedicated, highly restricted VLAN (e.g., VLAN 30 - IoT). This VLAN should be firewalled to allow communication only with specific medical server IP addresses and block all other traffic, including internet access and lateral movement to staff VLANs. Staff workstations authenticate via 802.1X and are placed on a separate VLAN. This architecture satisfies HIPAA network segmentation requirements for ePHI-adjacent devices.

Q3. You are the network architect for a 50-venue restaurant chain. Authentication is working correctly at 49 venues using Cloud RADIUS, but one specific venue reports that all devices fail to authenticate. The Cloud RADIUS management portal shows zero authentication requests arriving from that venue. What is your diagnostic approach?

GuidesSlugPage.hintPrefixIf the RADIUS server is receiving no requests at all, the problem is in the communication path between the Authenticator and the server — not in the authentication logic itself.

GuidesSlugPage.viewModelAnswer

Since the RADIUS server is receiving zero requests from this venue, the fault lies between the access points and the cloud RADIUS server. Diagnostic steps in order: (1) Verify the RADIUS server IP address and port (UDP 1812) configured on the venue's APs or wireless controller — a typo here is the most common cause. (2) Check the local firewall or router rules at that venue to confirm outbound UDP 1812 traffic is permitted to the cloud RADIUS IP range. (3) Verify the Shared Secret configured on the APs matches the secret configured for that venue in the Cloud RADIUS portal — a mismatch causes the RADIUS server to silently discard packets. (4) Check if the venue's internet connection is functioning — cloud RADIUS requires reliable internet connectivity. Running a packet capture on the AP or upstream router will confirm whether RADIUS packets are being sent and whether responses are being received.