WPA3: A Próxima Geração de Segurança WiFi Explicada

Este guia de referência técnica abrangente explica as mudanças arquitetónicas introduzidas pelo WPA3, incluindo SAE, OWE e Forward Secrecy. Fornece estratégias de implementação acionáveis para gestores de TI e arquitetos de rede atualizarem redes empresariais e de locais públicos de forma segura.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Detalhada

- Autenticação Simultânea de Iguais (SAE)

- Sigilo de Encaminhamento

- Criptografia Sem Fios Oportunista (OWE)

- WPA3-Enterprise e Segurança de 192 bits

- Guia de Implementação

- Fase 1: Avaliação e Auditoria

- Fase 2: Transição WPA3Implementação do Modo de Transição

- Fase 3: Segmentação e Aplicação

- Integração com Captive Portals

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- Modos de Falha Comuns

- ROI e Impacto nos Negócios

- Ouça o Briefing Técnico

Resumo Executivo

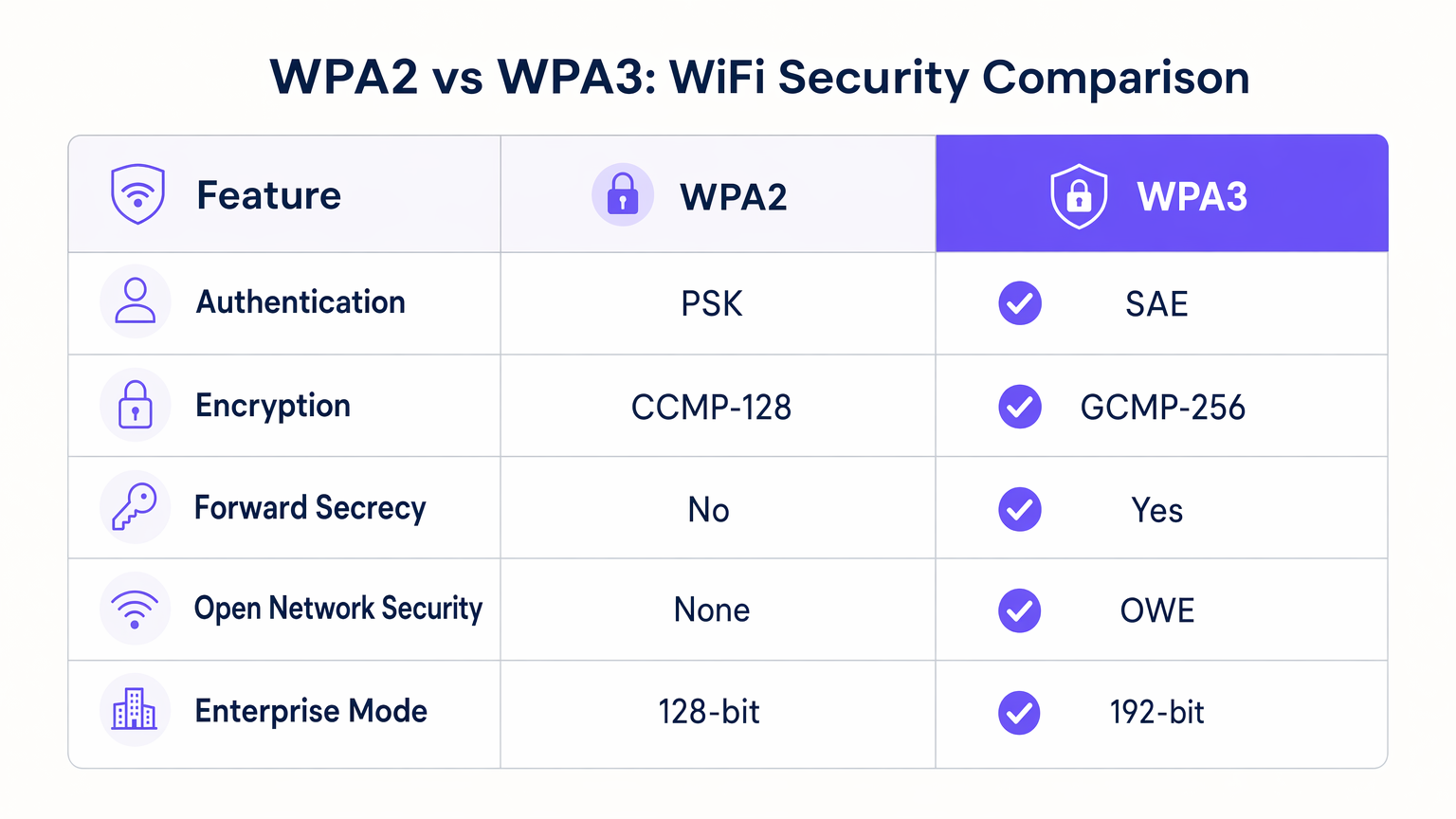

Para gestores de TI, arquitetos de rede e diretores de operações de locais, a transição para o WPA3 representa a mudança arquitetónica de segurança sem fios mais significativa em duas décadas. Embora o WPA2 tenha servido como padrão da indústria desde 2004, a sua dependência de Chaves Pré-Partilhadas (PSK) e a vulnerabilidade a ataques de dicionário offline tornam-no cada vez mais inadequado para ambientes empresariais modernos. O WPA3 aborda estas falhas arquitetónicas fundamentais, ao mesmo tempo que introduz novas capacidades críticas para locais públicos.

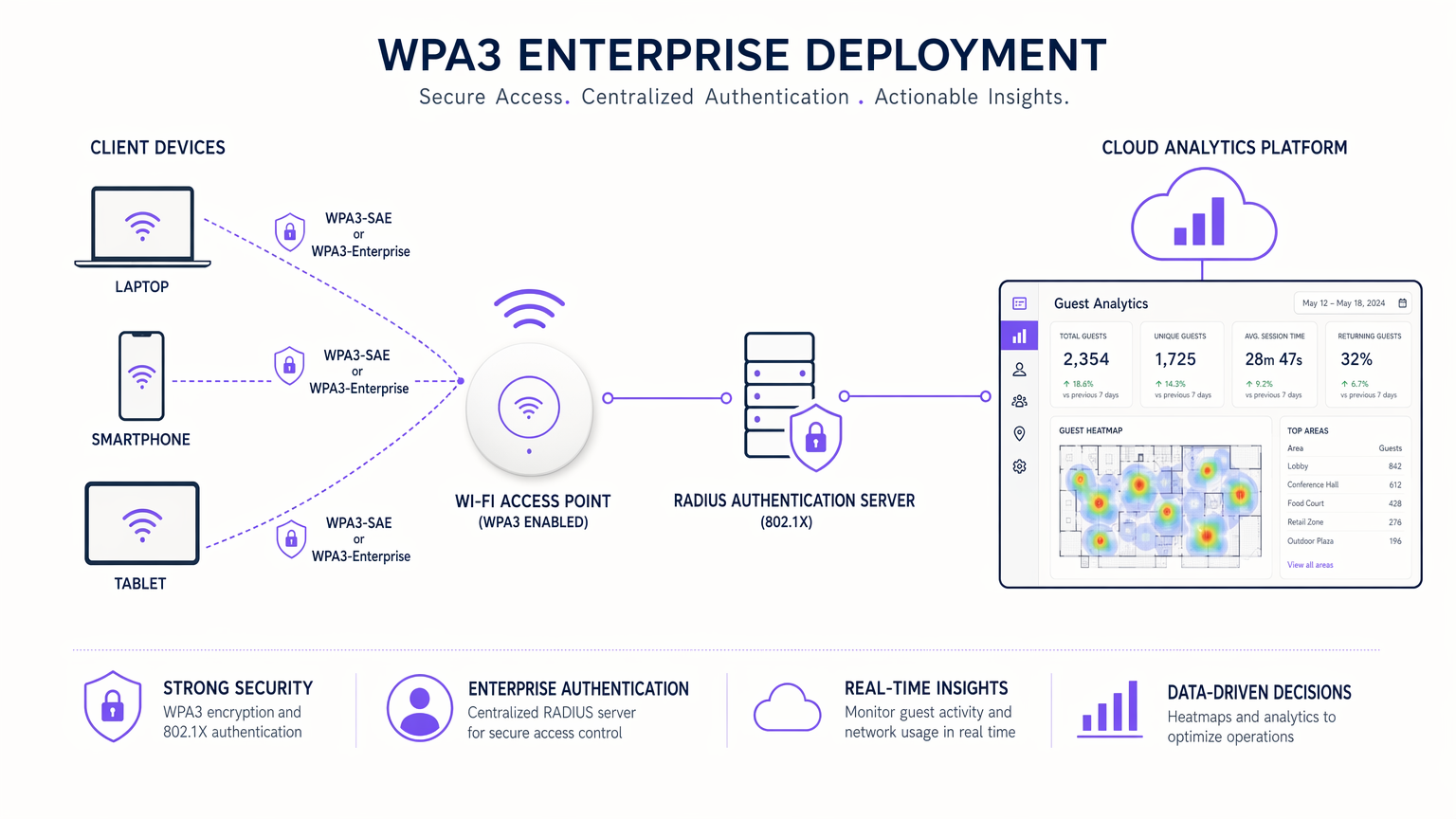

Este guia de referência técnica fornece orientação acionável sobre a implementação do WPA3 em redes de hotelaria, retalho e setor público. Abrange os quatro pilares centrais do novo padrão: Autenticação Simultânea de Iguais (SAE) para autenticação robusta baseada em palavra-passe, Criptografia Sem Fios Oportunista (OWE) para proteger redes abertas, Forward Secrecy para proteger o tráfego histórico e um conjunto de segurança de 192 bits para implementações empresariais altamente regulamentadas.

Ao compreender estes mecanismos, os operadores de rede podem planear uma estratégia de migração faseada que melhora a postura de segurança sem perturbar dispositivos cliente legados ou a experiência do utilizador. Crucialmente, este guia mapeia estas capacidades técnicas para resultados de negócio tangíveis, demonstrando como a segurança sem fios robusta se integra com plataformas de Guest WiFi e WiFi Analytics para proporcionar experiências de hóspedes seguras, conformes e ricas em dados.

Análise Técnica Detalhada

A transição do WPA2 para o WPA3 não é meramente uma atualização criptográfica incremental; é uma reformulação fundamental dos processos de handshake de autenticação e negociação de criptografia. Compreender a mecânica destas mudanças é essencial para arquitetos que projetam redes sem fios de próxima geração.

Autenticação Simultânea de Iguais (SAE)

A vulnerabilidade mais significativa no WPA2-Personal é o handshake de quatro vias usado para estabelecer uma conexão segura usando uma Chave Pré-Partilhada (PSK). Se um atacante capturar este handshake, pode levar os dados offline e executar ataques de dicionário de força bruta contra eles indefinidamente até que a palavra-passe seja recuperada.

O WPA3 substitui o mecanismo PSK pela Autenticação Simultânea de Iguais (SAE), uma variante do protocolo de troca de chaves Dragonfly. O SAE utiliza uma troca ao estilo Diffie-Hellman onde tanto o cliente como o ponto de acesso provam o conhecimento da palavra-passe sem nunca a transmitir pelo ar, mesmo num formato hash. Esta prova de conhecimento zero elimina completamente o vetor para ataques de dicionário offline. Mesmo que um atacante capture cada pacote da troca SAE, não consegue derivar a chave de sessão ou a palavra-passe original dos dados capturados.

Sigilo de Encaminhamento

Um benefício operacional crítico do SAE é a introdução do Sigilo de Encaminhamento. No WPA2, se um atacante registar tráfego encriptado hoje e conseguir obter a palavra-passe da rede amanhã (por exemplo, através de um ataque de engenharia social ou de um dispositivo de funcionário comprometido), pode desencriptar retroativamente todo o tráfego previamente registado.

O SAE do WPA3 gera uma chave de encriptação efémera única para cada sessão. Como as chaves de sessão não são derivadas matematicamente da palavra-passe mestra de forma reversível, comprometer a palavra-passe da rede não compromete o tráfego passado. Para locais de Hotelaria que lidam com informações sensíveis de hóspedes, isto proporciona uma camada significativa de mitigação de risco contra escutas passivas a longo prazo.

Criptografia Sem Fios Oportunista (OWE)

Para locais públicos, a Criptografia Sem Fios Oportunista (OWE) — comercializada pela Wi-Fi Alliance como Wi-Fi Certified Enhanced Open — é a característica mais transformadora do WPA3. Historicamente, as redes abertas (aquelas sem palavra-passe) transmitem dados em texto simples, deixando os utilizadores vulneráveis a interceção de pacotes e sequestro de sessão.

O OWE negoceia automaticamente uma conexão encriptada entre o dispositivo cliente e o ponto de acesso sem exigir autenticação de utilizador ou uma palavra-passe. A experiência do utilizador permanece idêntica à de uma rede aberta tradicional — o utilizador simplesmente seleciona o SSID e conecta-se — mas os frames 802.11 subjacentes são encriptados. Isto é particularmente relevante para ambientes de Retalho onde é necessário um onboarding sem atrito, mas a privacidade dos dados (e a conformidade com o GDPR) deve ser mantida.

WPA3-Enterprise e Segurança de 192 bits

Para ambientes altamente regulamentados, o WPA3-Enterprise introduz um modo de segurança mínimo opcional de 192 bits alinhado com o conjunto de algoritmos de segurança nacional comercial (CNSA). Este modo exige o uso de GCMP-256 (Galois/Counter Mode Protocol) para encriptação e HMAC-SHA-384 para verificação de integridade, proporcionando proteção robusta para redes financeiras, governamentais e de Saúde .

Guia de Implementação

Implementar o WPA3 numa infraestrutura empresarial requer uma abordagem faseada para acomodar dispositivos legados, maximizando a segurança para clientes capazes.

Fase 1: Avaliação e Auditoria

Comece por auditar as versões de firmware dos seus pontos de acesso existentes e controladores de LAN sem fios. A maioria do hardware de nível empresarial fabricado após 2018 suporta WPA3 através de atualizações de firmware. Simultaneamente, crie um perfil do seu parque de dispositivos cliente usando a sua plataforma de gestão de rede ou painel de WiFi Analytics para determinar a percentagem de dispositivos compatíveis com WPA3.

Fase 2: Transição WPA3Implementação do Modo de Transição

Para suportar um ambiente misto, implemente o Modo de Transição WPA3. Isto permite que um único SSID aceite ligações WPA2 (PSK) e WPA3 (SAE).

- Configurar o SSID: Ative o Modo de Transição WPA3 no SSID alvo.

- Monitorizar Ligações: Utilize análises para acompanhar a proporção de ligações WPA2 para WPA3 ao longo do tempo.

- Identificar Dispositivos Legados: Isole os dispositivos que não conseguem ligar ou que consistentemente voltam a WPA2 (por exemplo, dispositivos IoT mais antigos ou terminais POS legados).

Nota: O Modo de Transição WPA3 é suscetível a ataques de downgrade, onde um adversário ativo força um cliente compatível com WPA3 a ligar-se usando WPA2. Portanto, deve ser visto como um passo de migração temporário, não uma arquitetura permanente.

Fase 3: Segmentação e Aplicação

Assim que o volume de dispositivos legados cair abaixo de um limiar aceitável, avance para a aplicação total de WPA3.

- Isolar IoT Legado: Mova dispositivos não conformes (smart TVs, sistemas de gestão de edifícios mais antigos) para um SSID WPA2 dedicado e oculto numa VLAN isolada.

- Aplicar Apenas WPA3: Desative o WPA2 nos SSIDs primários de convidados e corporativos, garantindo que todos os dispositivos capazes beneficiem de SAE e Forward Secrecy.

Integração com Captive Portals

Ao implementar OWE para redes públicas, garanta que a sua solução de captive portal é compatível. Plataformas como a Purple atuam como o fornecedor de identidade e mecanismo de consentimento acima da camada de transporte OWE encriptada. O ponto de acesso trata da encriptação OWE, enquanto o captive portal gere a jornada do utilizador, a aceitação dos termos de serviço e a captura de dados.

Melhores Práticas

- Manutenção de Firmware: Garanta que todos os pontos de acesso estão a executar o firmware mais recente para mitigar vulnerabilidades iniciais do WPA3, como o flooding de frames de confirmação SAE.

- Segmentação de VLAN: Independentemente da versão WPA, mantenha uma segmentação de VLAN rigorosa entre o tráfego de convidados, dados corporativos e dispositivos IoT. Isto é fundamental para a conformidade com PCI DSS.

- Evitar Modo Misto em SSIDs de Alta Segurança: Para redes corporativas críticas, ignore totalmente o Modo de Transição e implemente um SSID WPA3-Enterprise dedicado para prevenir ataques de downgrade.

- Educar o Helpdesk: Garanta que o suporte de TI de primeira linha compreende a diferença entre WPA2 e WPA3, particularmente no que diz respeito à compatibilidade de dispositivos legados e ao comportamento OWE.

Para uma perspetiva mais ampla sobre a otimização da arquitetura de rede, considere ler sobre Os Principais Benefícios do SD WAN para Empresas Modernas .

Resolução de Problemas e Mitigação de Riscos

Modos de Falha Comuns

- Problemas de Conectividade de Clientes Legados: Alguns dispositivos cliente mais antigos (particularmente dispositivos Android legados e sensores IoT baratos) podem não conseguir ligar-se a um SSID que transmite o Modo de Transição WPA3, mesmo que apenas suportem WPA2.

- Mitigação: Mantenha um SSID dedicado apenas a WPA2 para estes dispositivos específicos até que possam ser desativados.

- Falhas de Redirecionamento de Captive Portal: Em algumas implementações iniciais de OWE, os clientes podem ter dificuldades com o redirecionamento de captive portal.

- Mitigação: Teste exaustivamente com uma mistura de dispositivos iOS, Android e Windows. Garanta que a sua plataforma de guest WiFi é explicitamente validada para ambientes OWE.

- Sobrecarga do Handshake SAE: Em ambientes de densidade extremamente alta (por exemplo, estádios), a sobrecarga computacional do handshake SAE pode impactar marginalmente a utilização da CPU do AP.

- Mitigação: Monitorize o desempenho do AP durante o pico de carga e ajuste os limiares de balanceamento de carga do cliente, se necessário.

ROI e Impacto nos Negócios

A atualização para WPA3 não é tipicamente um projeto gerador de receita, mas é uma iniciativa crítica de mitigação de riscos e capacitação de conformidade.

- Redução de Risco: A eliminação de ataques de dicionário offline e a implementação de Forward Secrecy reduzem drasticamente o potencial raio de explosão de um comprometimento da rede wireless, protegendo a reputação da marca e evitando multas regulatórias.

- Capacitação de Conformidade: O modo WPA3-Enterprise de 192 bits e o OWE suportam diretamente a conformidade com frameworks rigorosos como PCI DSS e GDPR, garantindo a confidencialidade dos dados em trânsito.

- Preparação para o Futuro: A Wi-Fi Alliance exige WPA3 para todas as certificações Wi-Fi 6 (802.11ax) e Wi-Fi 6E. Migrar agora garante que a sua infraestrutura está pronta para suportar a próxima geração de padrões wireless de alto desempenho.

Ao emparelhar a segurança robusta do WPA3 com uma plataforma abrangente de Guest WiFi , os locais podem oferecer uma experiência de conectividade segura e sem atritos que constrói a confiança do cliente, ao mesmo tempo que captura os dados de primeira parte necessários para impulsionar a lealdade e o envolvimento. Para uma comparação detalhada dos padrões legados, reveja o nosso guia: WPA, WPA2 e WPA3: Qual a Diferença e Qual Deve Usar? .

Ouça o Briefing Técnico

Para um aprofundamento nas implicações operacionais do WPA3, ouça o nosso podcast técnico de 10 minutos:

Termos-Chave e Definições

WPA3 (Wi-Fi Protected Access 3)

The latest generation of Wi-Fi security certified by the Wi-Fi Alliance, introducing significant cryptographic upgrades over WPA2.

When IT teams are refreshing network hardware or updating security policies to meet modern compliance standards.

SAE (Simultaneous Authentication of Equals)

A secure key establishment protocol used in WPA3-Personal that replaces the Pre-Shared Key (PSK) method, providing resistance against offline dictionary attacks.

When configuring the authentication method for new SSIDs, ensuring robust protection against brute-force password guessing.

OWE (Opportunistic Wireless Encryption)

A standard that provides individualized data encryption for open Wi-Fi networks without requiring user authentication.

When deploying public guest WiFi in retail or hospitality environments where frictionless access must be balanced with user privacy.

Forward Secrecy

A cryptographic feature ensuring that session keys are not compromised even if the long-term master password is later discovered.

When evaluating the risk of long-term passive eavesdropping and data interception in enterprise environments.

WPA3 Transition Mode

A configuration allowing a single SSID to support both WPA2 and WPA3 clients simultaneously.

When planning a phased migration to WPA3 in an environment with a mix of modern and legacy client devices.

Downgrade Attack

A security exploit where an attacker forces a system to abandon a high-security mode of operation (like WPA3) in favor of an older, more vulnerable standard (like WPA2).

When assessing the risks of running WPA3 Transition Mode for extended periods.

CNSA (Commercial National Security Algorithm)

A suite of cryptographic algorithms promulgated by the NSA for protecting classified information, supported by WPA3-Enterprise 192-bit mode.

When designing networks for highly regulated sectors such as government, defense, or healthcare.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks to isolate traffic and improve security.

When isolating vulnerable legacy IoT devices from the primary corporate or guest networks during a WPA3 migration.

Estudos de Caso

A 200-room hotel needs to upgrade its guest WiFi to WPA3 but has a significant number of legacy smart TVs in the guest rooms that only support WPA2. How should the network architect proceed?

The architect should implement a split-SSID strategy. First, create a dedicated, hidden SSID configured strictly for WPA2-Personal and assign it to an isolated VLAN with no access to the corporate network or other guest devices. Connect all legacy smart TVs to this SSID. Second, configure the primary, public-facing guest SSID to use WPA3 Transition Mode (or pure WPA3 if all guest devices are modern) and route this traffic through the Purple captive portal for authentication and analytics.

A large retail chain wants to implement frictionless WiFi for shoppers without requiring a password, but the CISO is concerned about GDPR compliance and plaintext data transmission over open networks. What is the recommended architecture?

The deployment should utilize WPA3 Opportunistic Wireless Encryption (OWE), also known as Wi-Fi Certified Enhanced Open. The access points will broadcast an open SSID, allowing shoppers to connect without a password. However, OWE will automatically negotiate unique, encrypted sessions for every client. Once connected, the traffic is routed through the Purple Guest WiFi platform to present a captive portal where users accept the terms of service and provide consent for data processing.

Análise de Cenários

Q1. Your university campus is deploying a new wireless network for students. You want to ensure maximum security for student laptops while still allowing older gaming consoles to connect. Which deployment strategy should you choose?

💡 Dica:Consider the limitations of WPA3 Transition Mode and the benefits of network segmentation.

Mostrar Abordagem Recomendada

Deploy two separate SSIDs. The primary student network should use WPA3-Enterprise (or WPA3-Personal) to ensure maximum security and Forward Secrecy for modern laptops and smartphones. A secondary, hidden SSID should be configured with WPA2-Personal on an isolated VLAN specifically for legacy gaming consoles. This prevents downgrade attacks on the primary network while maintaining compatibility.

Q2. A stadium IT director notices that during large events, the access points serving the main concourse are showing unusually high CPU utilization since enabling WPA3 Transition Mode. What is the likely cause?

💡 Dica:Think about the cryptographic processes involved in client authentication.

Mostrar Abordagem Recomendada

The high CPU utilization is likely caused by the computational overhead of processing Simultaneous Authentication of Equals (SAE) handshakes in a high-density environment, combined with the mixed-mode processing of WPA2 connections. The IT director should monitor the AP performance and consider adjusting client load-balancing or upgrading AP hardware if the utilization impacts throughput.

Q3. You are configuring a public WiFi network at a busy airport. The legal department requires that user traffic be protected from passive sniffing, but the marketing department insists that users should not have to enter a password to connect. How do you satisfy both requirements?

💡 Dica:Look for a WPA3 feature specifically designed for open networks.

Mostrar Abordagem Recomendada

Implement Opportunistic Wireless Encryption (OWE). This allows users to connect to the network without entering a password, satisfying the marketing department's requirement for frictionless access. Simultaneously, OWE automatically encrypts the data transmitted between the client and the access point, satisfying the legal department's requirement for protection against passive packet sniffing.