Vor gar nicht allzu langer Zeit bedeutete 'mit dem WiFi verbinden' lediglich, nach einem auf einem Zettel gekritzelten, gemeinsamen Passwort zu fragen. Für jedes moderne Unternehmen gelten heute völlig andere Spielregeln – solche, die das Gästeerlebnis direkt prägen, die Sicherheit erhöhen und sogar den Umsatz steigern können. In diesem Leitfaden geht es darum, sich von klobigen Captive Portals zu verabschieden und einen nahtloseren, identitätsbasierten Ansatz für Netzwerke zu wählen.

Die WiFi-Verbindung neu denken

Seien wir ehrlich: Die alten Methoden zur WiFi-Verbindung reichen einfach nicht mehr aus. Die Erwartungen der Nutzer sind enorm hoch und Sicherheitsbedrohungen sind raffinierter denn je. Dies gilt insbesondere für stark frequentierte Unternehmens- und Gastgewerbeumgebungen, in denen die Verwaltung des Netzwerkzugriffs eine komplexe und anspruchsvolle Aufgabe ist.

Klobige Captive Portals hinterlassen bei Gästen einen furchtbaren ersten Eindruck, und geteilte Passwörter stellen ein massives Sicherheitsrisiko für Mitarbeiter und interne Systeme dar. IT-Administratoren stehen dazwischen und versuchen, Gäste reibungslos einzubinden, Mitarbeiterverbindungen zu sichern und eine wachsende Anzahl von IoT-Geräten zu verwalten – und das alles im großen Maßstab.

Hier kommen moderne, passwortlose Lösungen ins Spiel. Sie verwandeln Ihr WiFi von einem einfachen Dienstprogramm in ein leistungsstarkes Business-Tool.

Die moderne Herausforderung der Konnektivität

Menschen erwarten heute überall sofortige, sichere Konnektivität. Dieser Wandel ist teilweise darauf zurückzuführen, wie gut Heimnetzwerke geworden sind. In Großbritannien beispielsweise hat der Boom bei Vollglasfaser-Breitbandanschlüssen die Erwartungen der Nutzer völlig verändert: Die Abonnentenzahlen stiegen um 45,39 % auf 11,5 Millionen. Dieser Trend unterstreicht die wachsende Nachfrage nach einer reibungslosen WiFi-Authentifizierung anstelle veralteter, geteilter Passwörter.

Diese Erwartungshaltung verschwindet nicht, wenn Menschen gewerbliche Räume betreten. Ein Gast, der in einem Hotel eincheckt, oder ein neuer Mitarbeiter an seinem ersten Tag sollten nicht mit einem Anmeldebildschirm kämpfen müssen. Das Erlebnis muss automatisch und sicher sein. Wenn Sie den Ansatz Ihres Unternehmens überdenken, ist ein grundlegender erster Schritt, die WiFi-Abdeckung zu verbessern , um sicherzustellen, dass für jeden und überall vor Ort ein zuverlässiger Zugang verfügbar ist.

Die eigentliche Herausforderung besteht nicht nur in der Bereitstellung eines Signals, sondern in der Verwaltung von Identitäten. Das Ziel ist es, zu wissen, wer sich verbindet – ob Gast, Mitarbeiter oder vertrauenswürdiges Gerät – und ihnen ohne Aufwand oder manuelle Schritte die richtige Zugriffsebene zu gewähren.

Vom Kostenfaktor zum Unternehmenswert

WiFi nur als weitere Betriebsausgabe zu betrachten, ist eine riesige verpasste Chance. Ein modernisierter Ansatz löst weit mehr als nur Probleme mit der Sicherheit und dem Nutzererlebnis. Er kann zu einer wertvollen Quelle für First-Party-Daten werden, die Ihnen helfen, das Besucherverhalten zu verstehen, das Marketing zu personalisieren und letztendlich den Umsatz zu steigern.

Durch den Wechsel zu einem identitätsbasierten Modell können Unternehmen:

- Die Sicherheit erhöhen: Beseitigen Sie die Risiken geteilter Passwörter und führen Sie ein Zero-Trust-Modell für jede Verbindung ein.

- Das Nutzererlebnis verbessern: Bieten Sie automatische, reibungslose Verbindungen für Gäste und Mitarbeiter, was die Zufriedenheit und Produktivität steigert.

- Umsetzbare Erkenntnisse gewinnen: Verwandeln Sie anonyme Verbindungen in bekannte Besucher und erschließen Sie Daten darüber, wie lange sie bleiben, wie oft sie zu Besuch sind und wie loyal sie sind.

Dieser Übergang ist ein entscheidender Schritt weg von der bloßen Reaktion auf Netzwerkprobleme hin zur proaktiven, datengesteuerten Interaktion mit den Nutzern.

Müheloses Gäste-WiFi-Onboarding schaffen

Für jeden modernen Veranstaltungsort ist das Gäste-WiFi eine der allerersten Interaktionen, die ein Besucher mit Ihrer Marke hat. Ein klobiger, mehrstufiger Anmeldeprozess erzeugt sofortige Reibung. Er suggeriert subtil, dass der Rest ihres Erlebnisses genauso mühsam sein könnte.

Macht man es jedoch richtig, gilt das Gegenteil. Eine mühelose Verbindung setzt vom Moment der Ankunft an einen positiven, professionellen Ton. Das Ziel ist es, den Weg ins Internet so reibungslos zu gestalten, dass die Gäste es kaum bemerken.

Hier verändert eine einfache, einmalige Authentifizierung alles. Anstatt sich mit komplexen Formularen herumzuschlagen oder das Personal nach einem geteilten Passwort zu fragen, gibt ein Besucher einfach seine E-Mail-Adresse ein. Einmal. Das war's. Sie sind sicher online, und Sie haben gerade wertvolle First-Party-Daten erfasst, ohne aufdringlich zu sein.

Die Stärke von Connect-and-Forget-WiFi

Der wahre Goldstandard für den Gästezugang ist ein System, bei dem sich Besucher einmal verbinden und nie wieder darüber nachdenken müssen. Dieses "Connect-and-forget"-Erlebnis wird durch moderne Technologien wie Passpoint (auch bekannt als Hotspot 2.0) und globale Föderationen wie OpenRoaming ermöglicht.

Stellen Sie sich folgendes Praxis-Szenario vor:

Ein Gast checkt in ein Hotel ein, das Passpoint-fähiges WiFi nutzt. Er verbindet sich in Sekundenschnelle nur mit seiner E-Mail-Adresse. Am nächsten Morgen geht er zu einem Partner-Café die Straße hinunter. Beim Betreten verbindet sich sein Smartphone automatisch und sicher mit dem WiFi des Cafés, ohne dass er einen Finger rühren muss. Keine Anmeldebildschirme, keine neuen Passwörter, absolut keine Reibung.

Dieses nahtlose Roaming ist unglaublich leistungsstark. Es schafft ein einheitliches, hochwertiges Erlebnis über mehrere Standorte hinweg und gibt Gästen das Gefühl, wertgeschätzt zu werden. Für das Unternehmen erweitert es den digitalen Fußabdruck der Marke und bietet überall eine konsistente, sichere Netzwerkumgebung.

OpenRoaming macht dieses Konzept global. Eine einzige, einmalige Authentifizierung kann einem Nutzer Zugang zu einem sicheren WiFi-Netzwerk an Millionen von Hotspots weltweit gewähren, einschließlich Flughäfen, Stadien und öffentlichen Einrichtungen. Es verwandelt das, was früher Tausende von separaten Netzwerken waren, in ein einziges zusammenhängendes, vertrauenswürdiges System.

Vergleich der Authentifizierungsmethoden für Gäste-WiFi

Um den Wandel zu verstehen, ist es hilfreich zu sehen, wie moderne Methoden im Vergleich zu den veralteten Ansätzen abschneiden, die viele Veranstaltungsorte noch immer nutzen. Jede hat ihre Berechtigung, aber die Unterschiede in Bezug auf Sicherheit, Nutzererlebnis und Datenpotenzial sind enorm.

| Methode | Nutzererlebnis | Sicherheitsniveau | Daten- & Marketingpotenzial | Am besten geeignet für |

|---|---|---|---|---|

| E-Mail/Einmalige Authentifizierung | Sehr hoch: Einfacher, schneller, einmaliger Login. | Mittel: Sichere Verbindung nach dem Login. | Hoch: Erfasst First-Party-Daten für Marketing und Analysen. | Die meisten Gastgewerbe-, Einzelhandels- und öffentlichen Einrichtungen, die Einblicke in ihre Gäste gewinnen möchten. |

| OpenRoaming/Passpoint | Am höchsten: "Connect-and-forget." Automatisch und nahtlos nach der Ersteinrichtung. | Hoch: WPA2/ WPA3-Enterprise -Verschlüsselung von Anfang an. | Hoch: Verfolgt anonymisierte Roaming- und Besucherfrequenzmuster. | Veranstaltungsorte in stark frequentierten Bereichen, Marken mit mehreren Standorten und Smart Cities. |

| Social Login | Mittel: Schnell für Nutzer, aber Datenschutzbedenken nehmen zu. | Mittel: Sicher nach dem Login. | Mittel: Verlässt sich auf Drittanbieterdaten; weniger zuverlässig als E-Mail. | Schnellgastronomie und Veranstaltungsorte mit Fokus auf Social-Media-Engagement. |

| Offenes/Geteiltes Passwort | Niedrig: Unsicher, leicht zu teilen, erfordert manuelle Eingabe für jeden. | Sehr niedrig: Anfällig für Man-in-the-Middle-Angriffe. | Keines: Es werden keine Nutzerdaten erfasst. | Kleine Büros oder temporäre Veranstaltungen, bei denen Sicherheit keine Rolle spielt. |

| Voucher-/Code-System | Niedrig: Erfordert die Generierung und Verteilung von Codes; umständlich für Gäste. | Mittel: Individuelle Codes bieten eine gewisse Sicherheit. | Niedrig: Begrenzte Daten, verfolgt nur die Code-Nutzung. | Hotels oder Konferenzzentren, die den Zugang zeitlich begrenzen müssen. |

Letztendlich ist der Wechsel zu Methoden wie der einmaligen E-Mail-Authentifizierung und Passpoint nicht nur ein technisches Upgrade; es ist eine strategische Entscheidung, das Gästeerlebnis und datengesteuerte Abläufe zu priorisieren.

Warum modernes Onboarding wichtig ist

Der Verzicht auf altmodische Captive Portals zugunsten moderner Systeme verschafft Ihnen einen ernsthaften Wettbewerbsvorteil. Die Vorteile gehen weit über die bloße Bereitstellung einer Internetverbindung hinaus.

Für Ihre Gäste liegen die Vorteile auf der Hand:

- Höchster Komfort: Sie authentifizieren sich einmal und genießen bei allen zukünftigen Besuchen automatische Konnektivität.

- Ernsthafte Sicherheit: Verbindungen werden vom ersten Datenpaket an mit WPA2/WPA3-Enterprise-Sicherheit verschlüsselt, was sie vor den üblichen Bedrohungen in offenen öffentlichen Netzwerken schützt.

- Ein konsistentes Erlebnis: Sie erhalten dieselbe hochwertige, nahtlose Verbindung, egal ob sie sich in Ihrer Lobby, im Restaurant oder an einem Partnerstandort am anderen Ende der Stadt befinden.

Für Ihr Unternehmen sind die Vorteile strategischer Natur:

- Umfangreichere Daten und Erkenntnisse: Die einfache E-Mail-Authentifizierung ist das Tor zu leistungsstarken First-Party-Daten. Sie können mehr über Besucherfrequenz, Verweildauern und Loyalität erfahren, ohne aufdringliches Tracking einzusetzen.

- Bessere Gästezufriedenheit: Ein reibungsloses Erlebnis führt direkt zu höheren Zufriedenheitswerten und positiven Bewertungen. Es zeigt, dass Sie die Zeit und die digitale Sicherheit Ihrer Besucher schätzen.

- Neue Interaktionsmöglichkeiten: Mit einer direkten Verbindung können Sie zielgerichtetes Marketing, personalisierte Angebote und Zufriedenheitsumfragen bereitstellen, die echte Loyalität aufbauen. Erfahren Sie mehr darüber, wie sichere WiFi-Verbindungslösungen für Gäste dies ermöglichen.

Ein moderner Onboarding-Prozess verwandelt ein grundlegendes Dienstprogramm in einen strategischen Vermögenswert. Er ist die Grundlage für eine intelligentere, personalisiertere Guest Journey, die greifbare Geschäftsergebnisse liefert. Der erste Schritt besteht darin, WiFi nicht mehr nur als Internetleitung zu betrachten, sondern als digitale Fußmatte für Ihren Veranstaltungsort.

Implementierung von Zero-Trust-WiFi für Mitarbeiter

Für Ihre Mitarbeiter sollte die Verbindung zum Unternehmens-WiFi zwei Dinge sein: absolut sicher und völlig unsichtbar. Wir alle kennen das auf einem Whiteboard gekritzelte, gemeinsame Netzwerkpasswort – eine Praxis, die ein massives Sicherheitsrisiko darstellt, das nur darauf wartet, auszubrechen. Der moderne Weg in die Zukunft ist ein Zero-Trust-Netzwerk, ein Modell, das nach einem einfachen Prinzip funktioniert: Vertraue standardmäßig niemandem. Der Zugriff wird erst gewährt, nachdem die Identität einer Person streng überprüft wurde.

Dieser Ansatz stellt den Netzwerkzugriff für Mitarbeiter völlig auf den Kopf. Anstelle eines einzigen, leicht zu teilenden Passworts für alle ist die Sicherheit direkt an die einzigartige digitale Identität jedes Mitarbeiters gebunden. Dies geschieht in der Regel durch zertifikatsbasierte Authentifizierung, die weitaus sicherer ist und die durch menschliches Versagen verursachten Passwortprobleme beseitigt.

Durch die direkte Anbindung an den Identity Provider (IdP) Ihres Unternehmens – sei es Entra ID , Google Workspace oder Okta – wird das Netzwerk einfach zu einem weiteren Teil Ihrer bestehenden Identitätsmanagement-Strategie. Dies schafft ein nahtloses, automatisiertes System zur Kontrolle darüber, wer in Ihr Unternehmensnetzwerk gelangt.

Die Stärke des identitätsgesteuerten Zugriffs

Stellen Sie sich einen neuen Mitarbeiter an seinem ersten Tag vor. Mit einem identitätsgesteuerten System ist es ein Kinderspiel, ihn online zu bringen. In dem Moment, in dem sein Konto in Ihrem Unternehmensverzeichnis erstellt wird, erhält sein Firmenlaptop automatisch ein eindeutiges digitales Zertifikat.

Wenn er sein Gerät einschaltet, authentifiziert es sich mithilfe dieses Zertifikats stillschweigend im Netzwerk. Es müssen keine Passwörter eingegeben, keine Captive Portals durchgeklickt und keine IT-Support-Tickets erstellt werden. Er ist einfach von Anfang an sicher online. Es ist ein brillantes Onboarding-Erlebnis, das zudem eine Menge IT-Zeit freisetzt.

Dieselbe Magie funktioniert auch in umgekehrter Richtung, wenn ein Mitarbeiter das Unternehmen verlässt. In der Sekunde, in der sein Konto in Ihrem Verzeichnis deaktiviert wird, wird sein Netzwerkzertifikat sofort widerrufen. Sein Zugang zum Unternehmens-WiFi wird sofort gekappt, wodurch eine häufige Sicherheitslücke geschlossen wird, ohne dass jemand einen Finger rühren muss.

Dieses Maß an Automatisierung stellt sicher, dass die Netzwerkzugriffsrechte immer perfekt mit dem aktuellen Status eines Mitarbeiters synchronisiert sind. Es ist ein Kernstück eines echten Zero-Trust-Sicherheitsmodells, bei dem der Zugriff nur gewährt wird, wenn er benötigt wird, und in dem Moment entzogen wird, in dem dies nicht mehr der Fall ist.

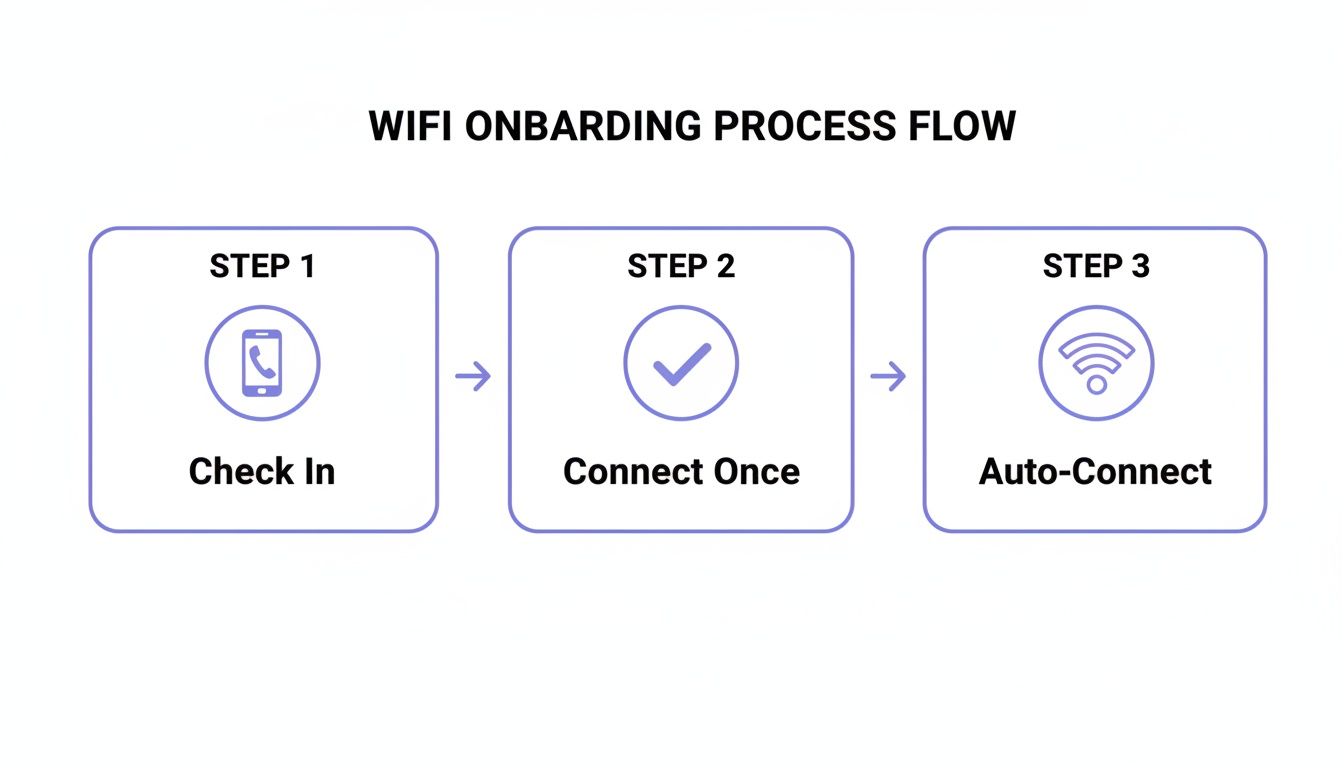

Dieser Prozess vereinfacht das Nutzererlebnis auf das Wesentliche und geht von einer anfänglichen Verbindung zu einem automatischen Zugriff bei allen nachfolgenden Besuchen über.

Diese Journey zeigt, wie einfach und nahtlos das WiFi-Onboarding für jeden Nutzer werden kann.

Über veraltete RADIUS-Server hinausgehen

Traditionell bedeutete die Verwaltung des Netzwerkzugriffs in dieser Größenordnung, sich mit komplexen, lokalen RADIUS-Servern herumzuschlagen. Diese Systeme waren oft ein Albtraum bei der Konfiguration und Wartung, was dieses Sicherheitsniveau für viele Unternehmen unerreichbar machte. Ein tieferes Verständnis darüber, was ein RADIUS-Server ist, erhalten Sie in unserem detaillierten Leitfaden .

Glücklicherweise haben moderne cloudbasierte Plattformen diese alte Vorgehensweise überflüssig gemacht. Sie wickeln den gesamten Authentifizierungsprozess in der Cloud ab und fungieren als Vermittler zwischen Ihrem Identity Provider und Ihrer bestehenden Netzwerk-Hardware. Dieses " RADIUS-as-a-Service "-Modell bietet Ihnen Sicherheit auf Unternehmensniveau ohne die Mühe, klobige, alte Infrastruktur verwalten zu müssen.

Dieser Wandel ist wichtiger denn je. Mit hybrider Arbeit und rasant steigender mobiler Datennutzung verschwimmen die Grenzen zwischen Netzwerken. In Großbritannien stieg der mobile 5G-Datenverkehr um erstaunliche 53 % auf 348 Petabyte pro Jahr, was mehr Menschen dazu veranlasst, auf WiFi auszuweichen, wo immer sie können. Eine nahtlose und sichere WiFi-Verbindung ist nicht länger nur ein Extra – sie ist eine zentrale Geschäftsanforderung.

Der Wechsel zu einem zertifikatsbasierten Zero-Trust-Modell bringt einige große Vorteile mit sich:

- Drastisch verbesserte Sicherheit: Eindeutige Zertifikate beseitigen die Risiken geteilter Passwörter und helfen beim Schutz vor Man-in-the-Middle-Angriffen.

- Ein reibungsloses Nutzererlebnis: Mitarbeiter verbinden sich automatisch, ohne darüber nachzudenken, was die Produktivität steigert und Frustrationen abbaut.

- Vereinfachtes IT-Management: Die Automatisierung des Zugriffs basierend auf Ihrem bestehenden Mitarbeiterverzeichnis reduziert den Verwaltungsaufwand für IT-Teams massiv.

- Verbesserte Transparenz und Kontrolle: Sie erhalten eine fein abgestufte Kontrolle darüber, wer sich in Ihrem Netzwerk befindet, mit einem klaren Audit-Trail jeder Verbindung.

Letztendlich baut die Integration Ihres WiFi mit Ihrem Identity Provider ein Netzwerk auf, das von Grund auf intelligent, agil und sicher ist. Es verwandelt den einfachen Vorgang, online zu gehen, in eine strategische Sicherheitsfunktion, die Ihr Unternehmen von innen heraus schützt.

Legacy- und IoT-Geräte sicher verbinden

Die moderne zertifikatsbasierte Authentifizierung ist brillant für die Laptops und Smartphones, die unsere Unternehmen am Laufen halten, hinterlässt jedoch in den meisten Netzwerken einen massiven blinden Fleck. Was ist mit allem anderen? Wir sprechen von Druckern, Smart-TVs in Hotelzimmern, lebenswichtigen medizinischen Geräten in Krankenhäusern und den Tausenden von "Headless"-IoT-Sensoren, die einen derart komplexen Login einfach nicht bewältigen können.

Jahrelang war die Standardlösung ein einziges, geteiltes Passwort – ein Pre-Shared Key (PSK), der für all diese verschiedenen Geräte ausgestrahlt wurde. Es ist eine einfache Lösung, aber auch ein riesiger Sicherheitsalbtraum. Wenn nur ein einziges Gerät kompromittiert wird oder dieses eine Passwort durchsickert, ist Ihre gesamte Flotte von Legacy- und IoT-Geräten schutzlos ausgeliefert.

Das Problem mit geteilten Passwörtern

Ein geteiltes Passwort schafft ein flaches, unsicheres Netzwerk. Jedes Gerät, vom Drucker mit sensiblen Dokumenten bis zum einfachen intelligenten Thermostat, befindet sich auf derselben Vertrauensebene. Es gibt keine Möglichkeit, sie voneinander zu unterscheiden, ihren Zugriff zu kontrollieren oder eine potenzielle Bedrohung zu isolieren.

Dies wird besonders in Multi-Tenant-Umgebungen wie Studentenwohnheimen oder Wohngebäuden riskant. Stellen Sie sich ein Szenario vor, in dem sich die Smart Speaker, Spielekonsolen und Fernseher aller Bewohner im selben gemeinsamen WiFi-Netzwerk befinden. Das ist ein Rezept für Chaos, bei dem sich Geräte gegenseitig stören und große Datenschutzbedenken aufwerfen. Sie möchten wirklich nicht, dass Ihr Nachbar versehentlich seine Musik auf Ihren Wohnzimmerlautsprecher streamt.

Ein besserer Weg: Identity Pre-Shared Keys

Hier kommen Identity Pre-Shared Keys ( iPSK ) ins Spiel, die eine leistungsstarke und praktische Lösung bieten. Anstelle eines Passworts für alles ermöglicht Ihnen die iPSK-Technologie, ein eindeutiges Passwort für jedes einzelne Gerät oder jede Nutzergruppe zu generieren. Es ist, als würde man jedem Gerät seinen eigenen privaten Schlüssel zum Netzwerk geben.

Diese einfache Änderung hat massive Auswirkungen auf die Sicherheit und Verwaltbarkeit. Sie erhalten die Einfachheit einer passwortbasierten Verbindung, jedoch mit der Art von Kontrolle, die Sie von einem System auf Unternehmensniveau erwarten würden.

Mit einem iPSK-Modell können Sie:

- Geräte isolieren: Jedes Gerät verbindet sich mit seinen eigenen Anmeldeinformationen, was verhindert, dass sie sich gegenseitig sehen oder miteinander interagieren, es sei denn, Sie erlauben es ausdrücklich.

- Granulare Kontrolle erhalten: Sie können den Zugriff für ein einzelnes verlorenes oder kompromittiertes Gerät problemlos widerrufen, ohne Hunderte andere stören zu müssen.

- Das Management vereinfachen: Diese eindeutigen Schlüssel können über ein zentrales Cloud-Dashboard verwaltet werden, was das Onboarding neuer Geräte und die Handhabung ihres gesamten Lebenszyklus erleichtert.

Indem Sie jedem Gerät eine eindeutige Identität zuweisen, verwandeln Sie eine chaotische und anfällige Sammlung von Gadgets in ein sicher verwaltetes Ökosystem. Es ist der Schlüssel, um IoT- und Legacy-Geräte zu erstklassigen Teilnehmern in einem modernen, sicheren Netzwerk zu machen.

iPSK in einem Multi-Tenant-Gebäude

Machen wir das konkret. Betrachten Sie einen modernen Build-to-Rent (BTR)-Apartmentkomplex. Der Immobilienverwalter muss zuverlässiges Internet für Hunderte von Bewohnern bereitstellen, von denen jeder über eine wachsende Anzahl persönlicher Smart-Geräte verfügt. Ein einziges geteiltes Passwort wäre völlig unüberschaubar und unsicher.

Mithilfe von iPSK kann der Immobilienverwalter ein eindeutiges Netzwerkpasswort für jedes Apartment erstellen. Wenn ein neuer Bewohner einzieht, erhält er seinen privaten Schlüssel. Er kann sich dann mit all seinen Geräten – Thermostaten, Smart Speakern, Fernsehern und Spielekonsolen – über dieses einzige, eindeutige Passwort ganz einfach mit dem WiFi verbinden.

Ihre Geräte befinden sich nun in einem sicheren, privaten Netzwerksegment, völlig isoliert von den Gadgets ihrer Nachbarn. Dies bietet das einfache "Zuhause"-Erlebnis, das die Bewohner erwarten, und gibt dem Gebäudebetreiber gleichzeitig die Sicherheit und Kontrolle auf Unternehmensniveau, die er benötigt. Wenn ein Bewohner auszieht, wird sein iPSK einfach widerrufen und ein neuer für den nächsten Mieter generiert.

Dieser Ansatz ist unerlässlich, da die Erwartungen der Nutzer an ständige Konnektivität weiter steigen. Mit einer Internetdurchdringung in Großbritannien von mittlerweile 97,8 % erwarten die Bewohner einwandfreies WiFi als Standardversorgung, und iPSK liefert dies sicher. Sie können weitere britische Glasfaser- und Konnektivitätsstatistiken erkunden, um zu sehen, wie diese Trends die Anforderungen der Menschen an ihr Zuhause prägen.

Es ist ein perfektes Beispiel dafür, wie man eine komplexe Konnektivitätsherausforderung mit einer überraschend einfachen Lösung bewältigt. Sie erhalten das Beste aus beiden Welten: nutzerfreundlichen Zugang und robuste, zentralisierte Sicherheit.

Integration Ihrer neuen WiFi-Lösung

Die Einführung eines neuen, identitätsbasierten WiFi-Systems muss nicht mehr das komplexe, langwierige Projekt sein, das es einmal war. Moderne, Cloud-First-Plattformen sind von Grund auf so konzipiert, dass sie mit der Netzwerk-Hardware zusammenarbeiten, die Sie bereits von führenden Anbietern wie Mist, Ruckus, Aruba und UniFi haben. Allein diese Tatsache verändert alles und macht aus monatelangem Kopfzerbrechen ein Projekt, das in wenigen Wochen einsatzbereit sein kann.

Das Geheimnis ist, dass diese Plattformen als intelligentes Overlay funktionieren. Sie müssen nicht alle Ihre vorhandenen Access Points herausreißen und ersetzen. Stattdessen integriert sich die Lösung direkt in Ihre Hardware und Ihren Identity Provider (wie Entra ID oder Google Workspace) und verwaltet den gesamten Authentifizierungsprozess aus der Cloud. Dieser Ansatz spart enorm viel Zeit und Geld und umgeht die Risiken, die mit einer vollständigen Überholung der Infrastruktur einhergehen.

Wie eine typische Bereitstellung aussieht

Der gesamte Prozess ist auf Geschwindigkeit ausgelegt. Ein typischer Rollout folgt einem klaren Pfad von der Planung bis zum Launch und ist oft in weniger als einem Monat erledigt.

- Woche 1: Discovery und Planung: Wir beginnen damit, Ihre spezifischen Anforderungen für Gäste, Mitarbeiter und alle anderen Geräte zu analysieren. Hier legen wir fest, wer worauf Zugriff benötigt, und entscheiden über die besten Authentifizierungsmethoden für jede Gruppe (z. B. eine einfache E-Mail-Erfassung für Gäste, sichere Zertifikate für Unternehmensmitarbeiter).

- Wochen 2-3: Konfiguration und Integration: Als Nächstes verbinden wir die Cloud-Plattform mit Ihrer Netzwerk-Hardware und Ihrem Identity Provider. Dies ist der praktische Teil, in dem neue SSIDs konfiguriert werden und wir die Zugriffsrichtlinien für verschiedene Nutzerrollen erstellen.

- Woche 4: Tests und Go-Live: Wir lassen eine Pilotgruppe das neue System testen, um sicherzustellen, dass alles perfekt funktioniert. Sobald alle grünes Licht geben, wird die Lösung im gesamten Unternehmen ausgerollt.

Damit all dies reibungslos funktioniert, ist es natürlich entscheidend, dass bereits eine robuste Netzwerkinfrastruktur vorhanden ist. Ein solides Fundament verhindert Engpässe und garantiert vom ersten Tag an ein großartiges Nutzererlebnis.

Das Ziel ist ein agiler, phasenweiser Rollout anstelle eines disruptiven "Big Bang"-Launches. Wenn Sie mit einem einzelnen Standort oder einer Nutzergruppe beginnen, können Sie das System feinabstimmen und Vertrauen aufbauen, bevor Sie es unternehmensweit ausweiten.

Wichtige Fehlerbehebung und Best Practices

Sobald Ihr neues System live ist, ist es ziemlich unkompliziert, einen reibungslosen Betrieb aufrechtzuerhalten. Dennoch helfen Ihnen einige Best Practices dabei, häufigen Problemen zuvorzukommen und sicherzustellen, dass sich Nutzer immer problemlos mit dem WiFi verbinden können.

An erster Stelle steht die richtige Netzwerksegmentierung. Diese ist nicht verhandelbar. Ihre Gäste-, Mitarbeiter- und IoT-Netzwerke müssen unbedingt durch VLANs getrennt werden. Stellen Sie sich das so vor, als würden Sie digitale Mauern zwischen ihnen errichten – es ist ein Eckpfeiler guter Sicherheit, der verhindert, dass ein potenzielles Problem in einem weniger sicheren Netzwerk (wie dem Gäste-WiFi) jemals Ihre kritischen Unternehmenssysteme berührt.

Eine weitere häufige Fehlerquelle, die wir sehen, betrifft Konflikte mit integrierten Netzwerkfunktionen, insbesondere bei Hardware für Endverbraucher oder "Prosumer". Viele Router verfügen beispielsweise über eine eigene "Gastnetzwerk"-Funktion, die Geräte stören kann, die versuchen, ordnungsgemäß zu kommunizieren, was zu zufälligen Verbindungsabbrüchen führt, selbst wenn alles auf der richtigen SSID zu sein scheint. Wenn Sie unerwartete Verbindungsabbrüche feststellen, ist die Deaktivierung dieser sekundären Gastmodi auf Ihrem Router oft eine schnelle Lösung.

Behalten Sie die Dinge schließlich proaktiv im Auge. Das Analyse-Dashboard in Ihrer Plattform ist hier Ihr bester Freund.

- Erfolgreiche Verbindungen: Verfolgen Sie das Verhältnis von erfolgreichen Authentifizierungen zu Fehlern. Es ist ein großartiges Frühwarnsystem für potenzielle Probleme.

- Gerätetypen: Verschaffen Sie sich einen Überblick darüber, welche Arten von Geräten sich verbinden. Dies hilft Ihnen, zukünftige Kapazitäten zu planen und Sicherheitsrichtlinien anzupassen.

- Verweildauern und Besucherfrequenz: Bei Gastnetzwerken geben Ihnen diese Zahlen fantastische Einblicke in das Besucherverhalten und das Engagement.

Indem Sie diese einfachen Praktiken befolgen, können Sie Ihrem IT-Team die Tools und das Vertrauen geben, das Netzwerk effektiv zu verwalten und eine nahtlose und sichere Verbindung für alle zu gewährleisten.

WiFi-Konnektivität in Business Intelligence verwandeln

Ihre Gäste und Mitarbeiter online zu bringen, ist wirklich nur der Anfang. Die wahre Stärke eines modernen WiFi-Netzwerks entfaltet sich erst, wenn alle verbunden sind. Es geht darum, Ihre Denkweise zu ändern: Betrachten Sie WiFi nicht länger als einfaches Dienstprogramm – als Kostenfaktor –, sondern erkennen Sie es als leistungsstarken strategischen Vermögenswert.

Diese Transformation findet statt, wenn Sie beginnen, die Menschen hinter den Verbindungen zu verstehen. Der Schlüssel sind die First-Party-Daten, die Sie während des Anmeldevorgangs erfassen können. Wenn ein Gast eine E-Mail-Adresse angibt, um sich mit dem WiFi zu verbinden, gibt er Ihnen einen direkten Kommunikationskanal. Plötzlich wird anonyme Laufkundschaft zu identifizierbaren, wiederkehrenden Besuchern, was eine Goldgrube für Business Intelligence eröffnet.

Umsetzbare Erkenntnisse aus Ihrem Netzwerk erschließen

Hier kommen integrierte Analyseplattformen ins Spiel. Sie nehmen diese Rohdaten und verwandeln sie in etwas wirklich Nützliches, indem sie Muster im Besucherverhalten aufdecken, die zuvor völlig unsichtbar waren. Sie können endlich kritische Fragen zu Ihrem Veranstaltungsort mit soliden Daten beantworten, nicht nur mit Vermutungen.

- Verweildauern: Wie lange halten sich Menschen tatsächlich in bestimmten Bereichen auf? Diese Erkenntnis kann alles prägen, von Ihrem Ladenlayout bis hin zu Ihren Dienstplänen.

- Besucherfrequenz: Sind Ihre Besucher nur auf der Durchreise oder sind sie treue Stammkunden? Wenn Sie wissen, wer Ihre häufigsten Besucher sind, können Sie damit beginnen, sie zu belohnen.

- Spitzenzeiten: Ermitteln Sie genau, wann Ihr Veranstaltungsort am stärksten frequentiert ist, um Ihre Abläufe, Marketingkampagnen und das gesamte Kundenerlebnis zu optimieren.

Diese Daten zeichnen ein detailliertes Bild davon, wie sich Menschen durch Ihren physischen Raum bewegen und mit ihm interagieren. Sie können die Leistungsfähigkeit von Gäste-WiFi-Analysen erkunden, um zu sehen, wie sich diese Kennzahlen in realen Mehrwert verwandeln.

Durch die Analyse, wie sich Menschen durch einen physischen Raum bewegen und ihn nutzen, können Unternehmen intelligentere, datengesteuerte Entscheidungen treffen, die sich direkt auf ihr Endergebnis auswirken. Es geht darum, die Geschichte zu sehen, die Ihre Besucherfrequenzdaten erzählen.

Den Marketing-ROI in der realen Welt beweisen

Die vielleicht wirkungsvollste Anwendung dieser Intelligenz ist ihre Fähigkeit, endlich die Punkte zwischen digitalem Marketing und dem, was an Ihrem physischen Veranstaltungsort passiert, zu verbinden. Denken Sie an ein großes Einkaufszentrum, das eine gezielte E-Mail-Kampagne für einen neuen Einzelhändler durchführt. Woher wissen sie eigentlich, ob es funktioniert hat?

Mit WiFi-Analysen ist das überraschend einfach. Das Marketingteam kann ein Werbeangebot an ein bestimmtes Segment seiner Kundendatenbank senden. Das System verfolgt dann genau, wie viele dieser E-Mail-Empfänger später das Einkaufszentrum betreten haben. Durch die direkte Verknüpfung einer digitalen Kampagne mit der physischen Besucherfrequenz können Marketingteams einen klaren Return on Investment berechnen.

Diese leistungsstarke Feedbackschleife schließt den Marketingkreis. Sie beweist, dass es bei der Zukunft der Art und Weise, wie wir uns mit dem WiFi verbinden, nicht nur um die Technologie selbst geht; es geht darum, die Menschen, die durch Ihre Türen kommen, zu verstehen, mit ihnen zu interagieren und bessere Beziehungen zu ihnen aufzubauen.

Haben Sie Fragen? Wir haben Antworten

Der Wechsel zu einem modernen, identitätsbasierten WiFi-System ist ein großer Schritt, und es ist nur natürlich, dass man ein paar Fragen hat. Wir hören oft von IT-Administratoren, Veranstaltungsortbetreibern und Marketingteams, die diesen Wandel vollziehen, daher haben wir einige der häufigsten Fragen zusammengestellt, um Ihnen klare, unkomplizierte Antworten zu geben.

Wie macht OpenRoaming die Dinge sicherer?

OpenRoaming ist ein großes Sicherheits-Upgrade gegenüber den Standard-Gastportalen, die Sie gewohnt sind. Es sichert alles mit einer robusten WPA2/WPA3-Enterprise-Verschlüsselung ab dem allerersten gesendeten Datenpaket ab. Herkömmliche Captive Portals können den Datenverkehr eines Nutzers ungeschützt und unverschlüsselt lassen, bis nachdem er sich angemeldet hat, was ein echtes Zeitfenster für Schwachstellen schafft.

Diese Technologie sichert die gesamte Verbindung automatisch ab. Da sie auf einem föderierten Identitätssystem basiert, werden Nutzer von einem vertrauenswürdigen Anbieter (wie ihrem Mobilfunkanbieter oder Google) mithilfe digitaler Zertifikate authentifiziert. Dies beseitigt das Risiko von "Evil Twin"-Angriffen vollständig, bei denen jemand einen gefälschten Hotspot einrichtet, um Menschen dazu zu verleiten, ihre Anmeldedaten preiszugeben. Für Sie bedeutet das ein sicheres, konformes Netzwerk, ohne jemals ein einziges Passwort verwalten zu müssen.

Kann ich Zero-Trust-WiFi erhalten, ohne meine gesamte Hardware auszutauschen?

Ja, das können Sie absolut. Moderne identitätsbasierte Netzwerkplattformen sind so konzipiert, dass sie als intelligente, cloudbasierte Schicht auf der Infrastruktur arbeiten, die Sie bereits besitzen. Sie lassen sich direkt in Ihre aktuellen Access Points von führenden Marken wie Cisco Meraki , Aruba und Ruckus einklinken.

Die Plattform selbst übernimmt die Hauptarbeit und kommuniziert mit Ihrem Identity Provider (wie Entra ID , Okta oder Google Workspace ) und Ihrer Netzwerk-Hardware, um die Authentifizierung zu verwalten. Dieses Setup ermöglicht es Ihnen, Zero-Trust-Sicherheit auf Zertifikatsebene zu erreichen, ohne dass ein kostspieliger und disruptiver "Rip and Replace"-Austausch Ihrer gesamten Ausrüstung erforderlich ist. Es ist ein viel schnellerer und effizienterer Weg, um ans Ziel zu gelangen.

Der eigentliche Vorteil hierbei ist die Nutzung der Investition, die Sie bereits in Ihr Netzwerk getätigt haben. Der Fokus verlagert sich vom Hardware-Austausch hin zu einem intelligenteren, softwaredefinierten Ansatz für Netzwerkzugriff und Sicherheit.

Warum ist iPSK besser als ein Standardpasswort für IoT-Geräte?

Stellen Sie sich einen iPSK oder Identity Pre-Shared Key als ein eindeutiges Passwort vor, das einem einzelnen Gerät oder einer sehr kleinen, spezifischen Gruppe von Geräten zugewiesen wird. Das sind Welten entfernt von einem Standard-PSK, bei dem ein Passwort für jedes einzelne Gerät im Netzwerk geteilt wird.

Wenn dieses eine geteilte Passwort jemals kompromittiert wird, ist Ihr gesamtes IoT-Netzwerk schutzlos ausgeliefert. Mit iPSK bleibt eine Sicherheitsverletzung auf das einzige Gerät beschränkt, dessen Schlüssel gestohlen wurde. Diese granulare Kontrolle bedeutet, dass Sie den Zugriff für ein problematisches Gerät – wie einen kompromittierten Drucker oder Smart-TV – sofort widerrufen können, ohne etwas anderes zu stören. Es ist die perfekte Lösung für die sichere Verwaltung der Art und Weise, wie sich Ihre Legacy-Geräte mit dem WiFi verbinden.

Sind Sie bereit, die Art und Weise zu transformieren, wie sich Ihre Gäste und Mitarbeiter verbinden? Purple bietet ein sicheres, passwortloses WiFi-Erlebnis, das sich nahtlos in Ihr bestehendes Netzwerk integriert. Holen Sie sich noch heute eine Demo!