Die Checkliste für die Migration von Legacy NAC zu Cloud-Native NAC

Dieser maßgebliche technische Leitfaden bietet eine strukturierte, dreiphasige Checkliste für die Migration von der traditionellen Netzwerkzugriffskontrolle (NAC) zu einer Cloud-nativen Architektur. Er stattet IT-Manager und Netzwerkarchitekten mit umsetzbaren Strategien aus, um die Identitätsintegration, Richtlinienkonsistenz und Compliance zu gewährleisten, ohne den Veranstaltungsbetrieb zu stören.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung für die Geschäftsleitung

- Technischer Tiefen-Einblick

- Identitätsföderation und RADIUS

- Netzwerksegmentierung und Compliance

- Implementierungsleitfaden

- Phase 1: Vormigrationsbewertung

- Phase 2: Parallelbetrieb und Validierung

- Phase 3: Vollständige Umstellung & Optimierung

- Best Practices

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung für die Geschäftsleitung

Die Migration von der traditionellen Netzwerkzugriffskontrolle (NAC) zu einer Cloud-nativen Architektur ist kein optionales Upgrade mehr; sie ist eine kritische Anforderung zur Aufrechterhaltung von Sicherheit, Skalierbarkeit und Compliance in modernen Unternehmensumgebungen. Traditionelle Systeme, die oft auf alternder On-Premises-Hardware und starren Verzeichnisstrukturen basieren, haben Schwierigkeiten, das explosive Wachstum von IoT-Geräten, die dynamische Mitarbeitermobilität und die strengen Anforderungen des modernen Gastzugangs zu unterstützen. Für Betriebsleiter von Veranstaltungsorten und IT-Manager in den Bereichen Gastgewerbe, Einzelhandel und öffentlicher Sektor mindert der Übergang zu einem Cloud-nativen NAC die Risiken von Hardwareausfällen und Richtlinienfragmentierung und ermöglicht gleichzeitig die API-gesteuerte Automatisierung.

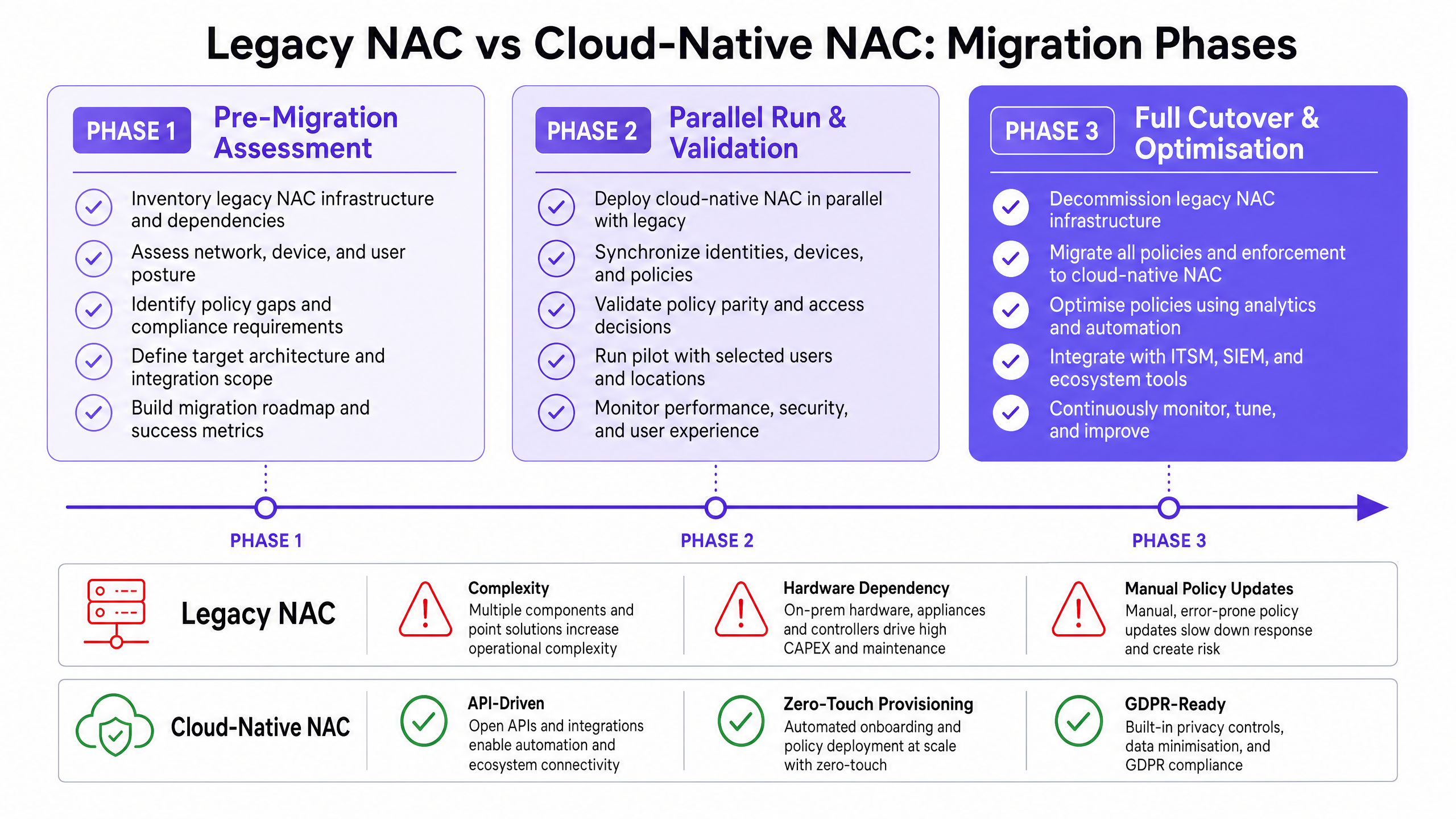

Dieser technische Leitfaden bietet eine umfassende Checkliste für die Durchführung dieser Migration. Er skizziert einen strukturierten dreiphasigen Ansatz: Pre-Migration Assessment (Vormigrationsbewertung), Parallel Run & Validation (Parallelbetrieb und Validierung) und Full Cutover & Optimisation (Vollständige Umstellung und Optimierung). Durch die Entkopplung der Richtliniendurchsetzung von der Hardware und die Föderation von Identitätsspeichern können Unternehmen Zero-Touch-Provisioning, eine robuste IEEE 802.1X-Durchsetzung und eine nahtlose Integration mit Ökosystem-Tools erreichen. Entscheidend ist, dass dieser Leitfaden detailliert beschreibt, wie Plattformen wie Purple genutzt werden können, um Gastidentität und Netzwerkrichtlinien zu vereinheitlichen und sicherzustellen, dass die Migration einen sofortigen operativen ROI und eine verbesserte Sicherheitslage liefert.

Technischer Tiefen-Einblick

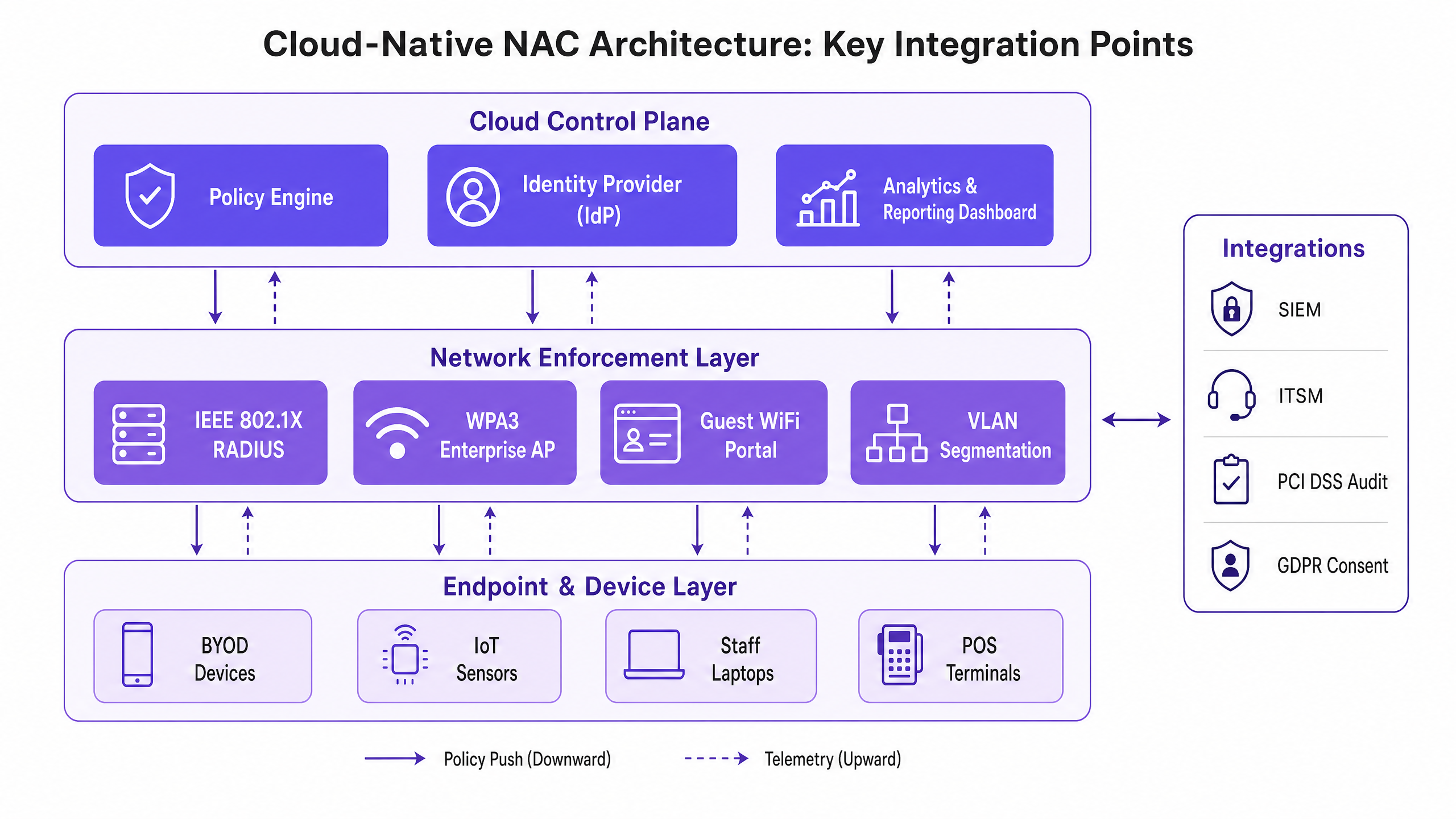

Der grundlegende Wandel beim Übergang von Legacy zu Cloud-native NAC beinhaltet die Entkopplung der Steuerungsebene von der Datenebene. Legacy-Architekturen basieren typischerweise auf monolithischen RADIUS-Servern und physischen Appliances, die am Netzwerkrand bereitgestellt oder in einem zentralen Rechenzentrum aggregiert werden. Dieses Modell erzeugt Engpässe, erhöht die Latenz für verteilte Standorte und erfordert ständige manuelle Eingriffe, um die Richtlinienkonsistenz aufrechtzuerhalten.

Cloud-native NAC abstrahiert die Richtlinien-Engine und den Identitätsanbieter (IdP) in eine skalierbare Cloud-Umgebung. Die Durchsetzung wird an den Netzwerkrand verlagert, entweder über leichte Software-Agenten oder direkte API-Integration mit modernen Access Points und Switches. Diese Architektur verändert grundlegend, wie Authentifizierung und Autorisierung verarbeitet werden.

Identitätsföderation und RADIUS

Im Mittelpunkt der Migration steht der Übergang des Identitätsmanagements. Legacy NAC basiert oft auf direkten LDAP-Bindungen zu lokalen Active Directorys. Cloud-native Lösungen bevorzugen SAML- oder OIDC-Integrationen mit Cloud-Identitätsanbietern wie Azure AD oder Okta. Bei der Migration muss die RADIUS-Infrastruktur modernisiert werden. Cloud RADIUS-Dienste verarbeiten IEEE 802.1X-Authentifizierungen (z. B. EAP-TLS, PEAP-MSCHAPv2) global und reduzieren die Latenz, indem sie Anfragen an den nächstgelegenen geografischen Präsenzpunkt weiterleiten.

Es ist entscheidend, jede derzeit verwendete Extensible Authentication Protocol (EAP)-Methode zu dokumentieren. Eine fehlende Unterstützung bestehender EAP-Typen in der neuen Umgebung führt zu sofortigen Authentifizierungsfehlern für Endpunkte. Darüber hinaus ermöglicht die Integration einer robusten Guest WiFi -Plattform wie Purple für den Gastzugang eine Cloud-basierte Richtliniendurchsetzung, die die Komplexität von RADIUS Change of Authorisation (CoA) und VLAN-Zuweisungen von der lokalen Hardware abstrahiert.

Netzwerksegmentierung und Compliance

Modernes NAC geht nicht nur um den Zugriff; es geht um dynamische Segmentierung. In Umgebungen, die PCI DSS oder GDPR unterliegen, ist die Fähigkeit, VLANs dynamisch zuzuweisen oder Mikrosegmentierungsrichtlinien basierend auf Benutzerrolle, Gerätestatus und Standort anzuwenden, von größter Bedeutung. Cloud-native NAC bewertet den Kontext – wer, was, wo und wann – bevor der Zugriff gewährt wird.

Während der Migration müssen bestehende statische VLAN-Zuweisungen dynamischen Richtlinien zugeordnet werden. Zum Beispiel muss ein POS-Terminal vom Gastnetzwerk und dem allgemeinen Mitarbeiternetzwerk isoliert werden. Die Cloud-Richtlinien-Engine bewertet die MAC-Adresse des Geräts (oder idealerweise ein Gerätezertifikat) und weist die Netzwerkinfrastruktur an, es in die sichere PCI-konforme Zone zu platzieren.

Implementierungsleitfaden

Die Durchführung der Migration erfordert einen disziplinierten, phasenweisen Ansatz, um Störungen des aktiven Betriebs und kritischer Geschäftsabläufe zu minimieren.

Phase 1: Vormigrationsbewertung

Bevor Konfigurationen geändert werden, ist eine vollständige Bestandsaufnahme des bestehenden NAC-Ökosystems obligatorisch. Dies umfasst die Zuordnung aller RADIUS-Server, Supplikantenkonfigurationen, VLAN-Schemata und Integrationen von Drittanbietern (wie SIEM- oder ITSM-Plattformen).

- Identitätsquellen prüfen: Identifizieren Sie alle Verzeichnisse und Datenbanken, die für die Authentifizierung verwendet werden. Bereinigen Sie veraltete Konten und erzwingen Sie MFA für privilegierte Identitäten.

- EAP-Methoden zuordnen: Dokumentieren Sie alle IEEE 802.1X-Methoden, die in kabelgebundenen und drahtlosen Netzwerken verwendet werden.

- Gastflüsse analysieren: Dokumentieren Sie die aktuelle Captive Portal-Integration. Bewerten Sie, wie eine moderne Guest WiFi -Lösung diesen Prozess optimieren kann.

- IoT-Geräte überprüfen: Identifizieren Sie Geräte, die auf MAC Authentication Bypass (MAB) basieren, und planen Sie, wo möglich, eine zertifikatbasierte Authentifizierung.

Phase 2: Parallelbetrieb und Validierung

Die effektivste Strategie ist die Bereitstellung des Cloud-nativen NAC im Schattenmodus parallel zum Legacy-System. Dies ermöglicht die Richtlinienvalidierung, ohne den Produktionsverkehr zu beeinträchtigen.

- Cloud RADIUS bereitstellen: Konfigurieren Sie das Cloud NAC so, dass es Authentifizierungsanfragen parallel zum Legacy-System empfängt.

- Richtlinienkonsistenz validieren: Vergleichen Sie die Zugriffsentscheidungen (Role, VLAN, ACL) beider Systeme. Jede Abweichung muss untersucht und behoben werden.

- Latenz testen: Stellen Sie sicher, dass Cloud-Authentifizierungsanfragen innerhalb akzeptabler Schwellenwerte (typischerweise unter 100 ms) abgeschlossen werden.

- Pilotgruppen: Migrieren Sie eine kleinTeilmenge von Benutzern (z. B. IT-Mitarbeiter) oder eine spezifische, nicht-kritische SSID in das neue System, um die End-to-End-Funktionalität zu validieren.

Phase 3: Vollständige Umstellung & Optimierung

Sobald die Parität bestätigt ist, führen Sie die Umstellung während eines geplanten Wartungsfensters durch.

- Umstellung sequenzieren: Beginnen Sie mit den Netzwerken mit dem geringsten Risiko. Migrieren Sie zuerst Gastnetzwerke, gefolgt von drahtlosen Mitarbeiternetzwerken, kabelgebundenem 802.1X und schließlich IoT/OT-Netzwerken.

- Telemetrie überwachen: Nutzen Sie die verbesserte Transparenz der Cloud-Plattform, um die Erfolgsraten der Authentifizierung zu überwachen und anomales Verhalten zu identifizieren.

- Analysen integrieren: Speisen Sie Telemetriedaten in eine WiFi Analytics -Plattform ein, um Einblicke in die Verweildauer von Geräten, Verbindungsmuster und räumliche Auslastung zu erhalten.

- Alte Hardware außer Betrieb nehmen: Sobald Stabilität erreicht ist, löschen und nehmen Sie die alten NAC-Appliances sicher außer Betrieb.

Best Practices

Um eine robuste und skalierbare Bereitstellung zu gewährleisten, halten Sie sich an die folgenden Branchen-Best Practices:

- WPA3-Enterprise nutzen: Wo die Hardware es unterstützt, schreiben Sie WPA3-Enterprise mit 192-Bit-Modus für hochsichere Netzwerke (z. B. Finanzen, Personalwesen) vor. Dies entspricht den neuesten Sicherheitsstandards der Wi-Fi Alliance. Für ein tieferes Verständnis moderner WLAN-Standards lesen Sie unseren Leitfaden zu Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 .

- Gastidentitäten föderieren: Verwalten Sie Gastkonten nicht in Unternehmensverzeichnissen. Nutzen Sie eine speziell entwickelte Plattform wie Purple, um das Onboarding von Gästen, das Einwilligungsmanagement und die Datenresidenz zu handhaben und so die GDPR-Konformität sicherzustellen.

- Zero-Trust-Prinzipien implementieren: Verabschieden Sie sich vom impliziten Vertrauen basierend auf dem Netzwerkstandort. Erzwingen Sie eine kontinuierliche Statusbewertung für alle Endpunkte, bevor der Zugriff gewährt wird.

- IoT-Onboarding automatisieren: Gehen Sie weg von MAB, indem Sie eine automatisierte Zertifikatsbereitstellung für Headless-Geräte implementieren.

Für weitere Einblicke in die Entwicklung der Netzwerksicherheit lesen Sie The Future of Wi-Fi Security: AI-Driven NAC and Threat Detection und dessen spanisches Pendant, El Futuro de la Seguridad Wi-Fi: NAC Impulsado por IA y Detección de Amenazas .

Fehlerbehebung & Risikominderung

Migrationen bergen naturgemäß Risiken. Die Antizipation gängiger Fehlerursachen ist entscheidend für einen reibungslosen Übergang.

Fehlermodus: Probleme bei der Identitätssynchronisation Wenn der Cloud-IdP die Synchronisation mit lokalen Verzeichnissen nicht durchführt, schlägt die Authentifizierung fehl. Abhilfe: Implementieren Sie eine robuste Überwachung der Verzeichnissynchronisations-Agenten. Konfigurieren Sie redundante Synchronisations-Konnektoren über verschiedene physische Standorte hinweg.

Fehlermodus: Hohe Authentifizierungslatenz Das Routing von RADIUS-Verkehr zu einer entfernten Cloud-Region kann zu Timeouts beim Endpunkt-Supplikanten führen. Abhilfe: Wählen Sie eine Cloud-Region, die geografisch nahe an den Standorten liegt. Implementieren Sie lokale RADIUS-Proxys oder überlebensfähige Zweigstellen-Appliances für kritische Standorte wie große Retail -Geschäfte oder Healthcare -Einrichtungen.

Fehlermodus: Verlust der IoT-Konnektivität Alte IoT-Geräte haben oft fest codierte Netzwerkkonfigurationen oder unterstützen keine modernen EAP-Methoden. Abhilfe: Pflegen Sie eine dedizierte, isolierte SSID mit MAB-Fallback speziell für alte IoT-Geräte, bis diese ersetzt werden können. Stellen Sie sicher, dass dieses VLAN strenge ACLs zur Begrenzung der lateralen Bewegung aufweist.

ROI & Geschäftsauswirkungen

Der Übergang zu einem Cloud-nativen NAC liefert messbaren Geschäftswert, der über eine verbesserte Sicherheit hinausgeht.

- Betriebliche Effizienz: Zero-Touch-Provisioning und zentralisiertes Richtlinienmanagement reduzieren die für Moves, Adds und Changes (MACs) erforderlichen Ingenieurstunden drastisch.

- Hardware-Einsparungen: Die Außerbetriebnahme von lokalen Appliances eliminiert die damit verbundenen Kosten für Strom, Kühlung und Wartungsverträge.

- Verbessertes Gasterlebnis: Die Integration des NAC mit einer modernen Guest WiFi -Plattform reduziert die Onboarding-Reibung, was zu höheren Opt-in-Raten und einer reichhaltigeren Datenerfassung für Marketingteams in den Sektoren Hospitality und Transport führt.

- Risikoreduzierung: Automatisierte Compliance-Berichterstattung und dynamische Segmentierung reduzieren die Wahrscheinlichkeit und den potenziellen Einfluss einer Datenpanne, senken die Prämien für Cyberversicherungen und schützen den Markenruf.

Schlüsseldefinitionen

Network Access Control (NAC)

A security solution that enforces policy on devices and users attempting to access a network.

Essential for ensuring only authorised, compliant devices connect to corporate or guest networks.

Cloud-Native Architecture

Designing applications specifically to leverage cloud computing models, typically using microservices and APIs.

Allows NAC to scale infinitely and decouple policy management from local hardware constraints.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management.

The core protocol used by network switches and APs to communicate with the NAC policy engine.

IEEE 802.1X

An IEEE Standard for port-based Network Access Control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The gold standard for secure, enterprise-grade network authentication for staff devices.

MAC Authentication Bypass (MAB)

A method of granting network access based on the device's MAC address rather than a username/password or certificate.

Commonly used for headless IoT devices (printers, cameras) that cannot support 802.1X, though it is inherently less secure.

Dynamic Segmentation

The ability to assign network access policies (like VLANs or ACLs) dynamically based on user identity, device type, or context.

Crucial for isolating different types of traffic (e.g., keeping POS terminals separate from guest WiFi).

Identity Provider (IdP)

A system entity that creates, maintains, and manages identity information for principals and provides authentication services.

Cloud-native NAC relies on modern IdPs (Azure AD, Okta) rather than legacy on-premise LDAP servers.

Change of Authorisation (CoA)

A RADIUS extension that allows the NAC server to dynamically change the access permissions of an active session.

Used extensively in guest WiFi portals to switch a user from a restricted pre-authentication VLAN to a full access VLAN after they accept terms.

Ausgearbeitete Beispiele

A 500-room hotel is migrating to a cloud-native NAC. They currently use a legacy on-premises RADIUS server for staff 802.1X (PEAP) and a basic captive portal for guests. They have 200 IoT devices (smart TVs, door locks) authenticating via MAB. How should they sequence the migration to minimise guest disruption?

- Deploy the cloud NAC and integrate it with the existing IdP for staff. 2. Integrate Purple Guest WiFi with the cloud NAC for guest access. 3. Phase 1 Cutover: Migrate the Guest SSID to the new captive portal flow. This is low risk and provides immediate marketing ROI. 4. Phase 2 Cutover: Migrate staff 802.1X. Ensure the new RADIUS server certificate is trusted by staff endpoints to prevent warnings. 5. Phase 3 Cutover: Migrate IoT devices. Create a specific policy in the cloud NAC for MAB, ensuring these devices are placed in an isolated VLAN.

A large retail chain with 150 stores is experiencing high latency (over 500ms) during the parallel run phase of their cloud NAC migration, causing POS terminals to timeout during authentication.

The latency is likely caused by the geographical distance between the stores and the cloud RADIUS region, or inefficient directory lookups. The solution is to: 1. Verify the cloud NAC tenant is hosted in the optimal geographic region. 2. Deploy a lightweight RADIUS proxy or survivable edge appliance in regional hubs to cache authentications and handle local EAP terminations. 3. Ensure the IdP integration is using fast, indexed lookups (e.g., native Azure AD integration rather than querying an on-prem LDAP server over a VPN).

Übungsfragen

Q1. Your organisation is migrating from Cisco ISE to a cloud-native NAC. During the parallel run, you notice that a specific group of older barcode scanners in your warehouse are failing authentication on the cloud NAC, but succeeding on ISE. What is the most likely cause and how should you address it?

Hinweis: Consider how older devices handle encryption and protocol negotiation.

Musterlösung anzeigen

The most likely cause is a mismatch in supported EAP methods or cipher suites. The cloud NAC may have deprecated older, less secure protocols (like TLS 1.0 or specific weak ciphers) that the legacy ISE server still permitted. To address this, you must either update the firmware/supplicant on the barcode scanners to support modern protocols, or, if that is not possible, configure a specific, isolated policy in the cloud NAC to temporarily permit the older protocol strictly for that device group, mitigating the security risk via strict network segmentation.

Q2. A university campus wants to implement WPA3-Enterprise for its staff network alongside the NAC migration. However, 15% of staff laptops are running older wireless NICs that do not support WPA3. How should the network architect design the SSIDs?

Hinweis: Consider transition modes and the impact on security posture.

Musterlösung anzeigen

The architect should configure the staff SSID to use WPA3-Enterprise Transition Mode. This allows capable devices to connect using WPA3-Enterprise, while older devices fall back to WPA2-Enterprise. Alternatively, if strict security compliance is required for specific departments, a dedicated WPA3-only SSID can be created for compliant devices, leaving the legacy SSID active until the remaining hardware is refreshed.

Q3. During Phase 1 (Pre-Migration Assessment), you discover that the current guest WiFi relies heavily on RADIUS CoA to move users from a walled-garden VLAN to an internet-access VLAN. The new cloud APs do not reliably support CoA over the WAN. What is the recommended architectural change?

Hinweis: Consider how modern guest platforms handle policy enforcement without relying on complex local VLAN switching.

Musterlösung anzeigen

The recommended approach is to shift away from local VLAN switching and utilize a cloud-managed guest WiFi platform (like Purple). In this model, the AP places all guest traffic into a single guest VLAN. The captive portal and policy enforcement (bandwidth limiting, content filtering, session time) are handled either by the AP's built-in firewall or a cloud gateway, abstracting the need for RADIUS CoA entirely and simplifying the edge configuration.