Die Rolle von SCEP und NAC in der modernen MDM-Infrastruktur

Dieser Leitfaden bietet eine umfassende technische Analyse, wie SCEP und NAC in MDM-Plattformen integriert werden, um sicheren, berührungslosen Netzwerkzugang im Unternehmensmaßstab zu ermöglichen. Er behandelt die gesamte Architektur von der Zertifikatsausstellung bis zur 802.1X-Durchsetzung, mit realen Implementierungsszenarien aus dem Gastgewerbe und Einzelhandel. Konzipiert für IT-Führungskräfte in großen Veranstaltungsorten, die Passwortschwachstellen eliminieren, die Gerätebereitstellung automatisieren und Compliance-Anforderungen in diesem Quartal erfüllen müssen.

Listen to this guide

View podcast transcript

- Executive Summary

- Technischer Deep-Dive

- Die Drei-Schichten-Architektur

- Wie SCEP PKI im großen Maßstab automatisiert

- NAC und 802.1X EAP-TLS: Die Durchsetzungsschicht

- Gastnetzwerk-Segmentierung

- Implementierungsleitfaden

- Schritt 1: PKI- und SCEP-Vorbereitung

- Schritt 2: MDM-Konfiguration

- Schritt 3: NAC- und RADIUS-Einrichtung

- Schritt 4: Integration der Netzwerkinfrastruktur

- Schritt 5: Parallele Bereitstellung und Umstellung

- Best Practices

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Executive Summary

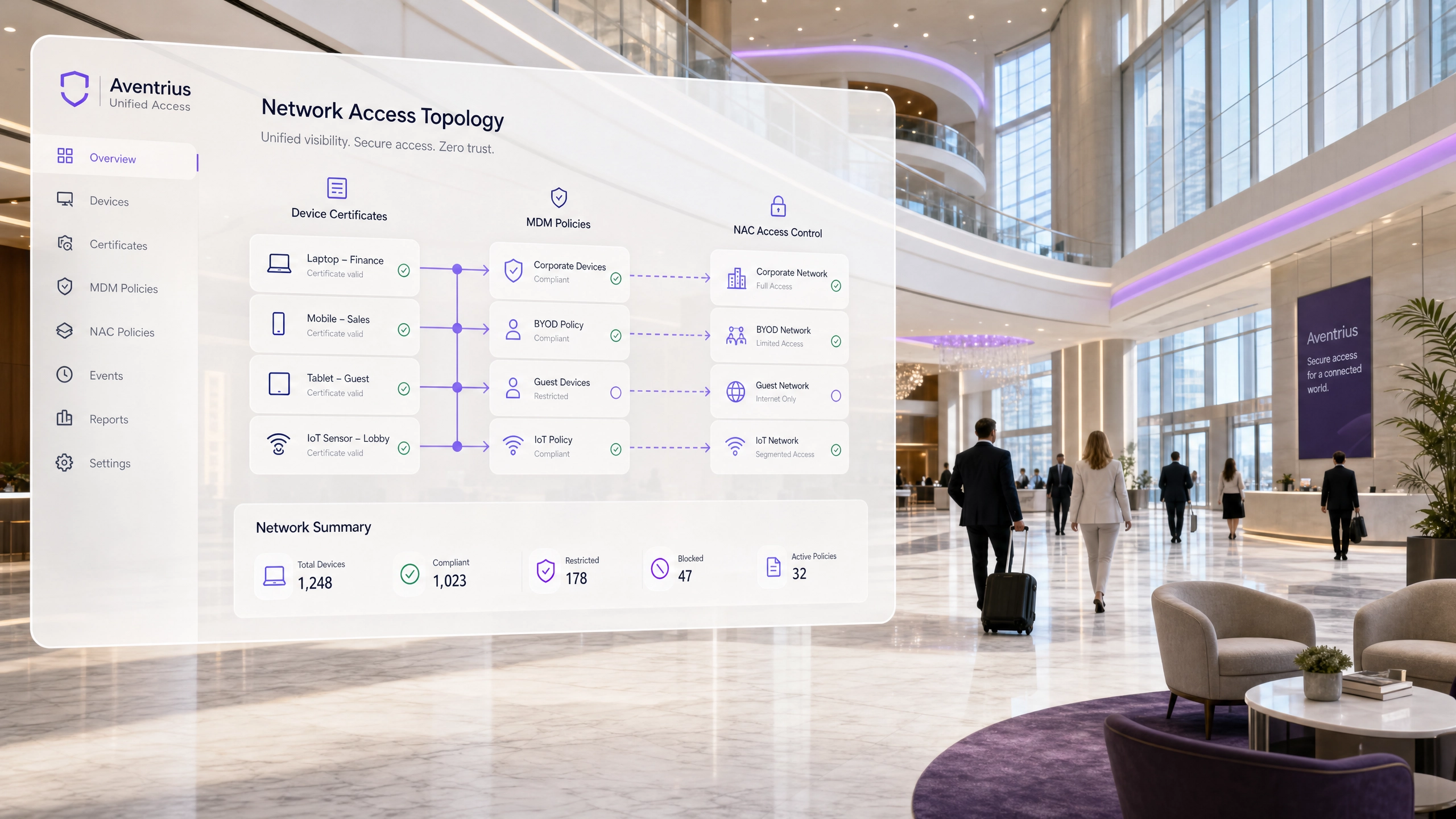

Für Unternehmensstandorte – von Stadien mit 80.000 Plätzen bis hin zu Einzelhandelsketten mit mehreren Standorten – hat sich die Sicherung des Netzwerkrandes entscheidend über vorab geteilte Schlüssel und manuelle Anmeldeinformationen hinausentwickelt. Die Verbreitung von Unternehmens-Endpoints, BYOD-Geräten und IoT-Infrastrukturen erfordert eine Zero-Trust-Architektur, die skaliert, ohne den IT helpdesk zu belasten.

Dieser Leitfaden beschreibt die technische Architektur der Integration des Simple Certificate Enrollment Protocol (SCEP) und Network Access Control (NAC) mit der Mobile Device Management (MDM) Infrastruktur. Durch die Nutzung von SCEP zur Automatisierung der Verteilung von X.509-Zertifikaten und von NAC zur Durchsetzung der IEEE 802.1X EAP-TLS-Authentifizierung können Organisationen eine berührungslose Bereitstellung erreichen, Vektoren für den Diebstahl von Anmeldeinformationen eliminieren und dynamischen, statusbasierten Netzwerkzugang durchsetzen. Während der öffentlich zugängliche Zugang über dedizierte Guest WiFi -Lösungen verwaltet wird, sichert diese Architektur die kritischen Back-of-House-Operationen, die den Betrieb des Veranstaltungsortes aufrechterhalten. Das Ergebnis ist eine messbare Reduzierung des IT-Overheads, eine stärkere Compliance-Position gemäß PCI DSS und GDPR sowie ein Netzwerkrand, der Zero-Trust-Prinzipien aktiv durchsetzt.

Technischer Deep-Dive

Die Drei-Schichten-Architektur

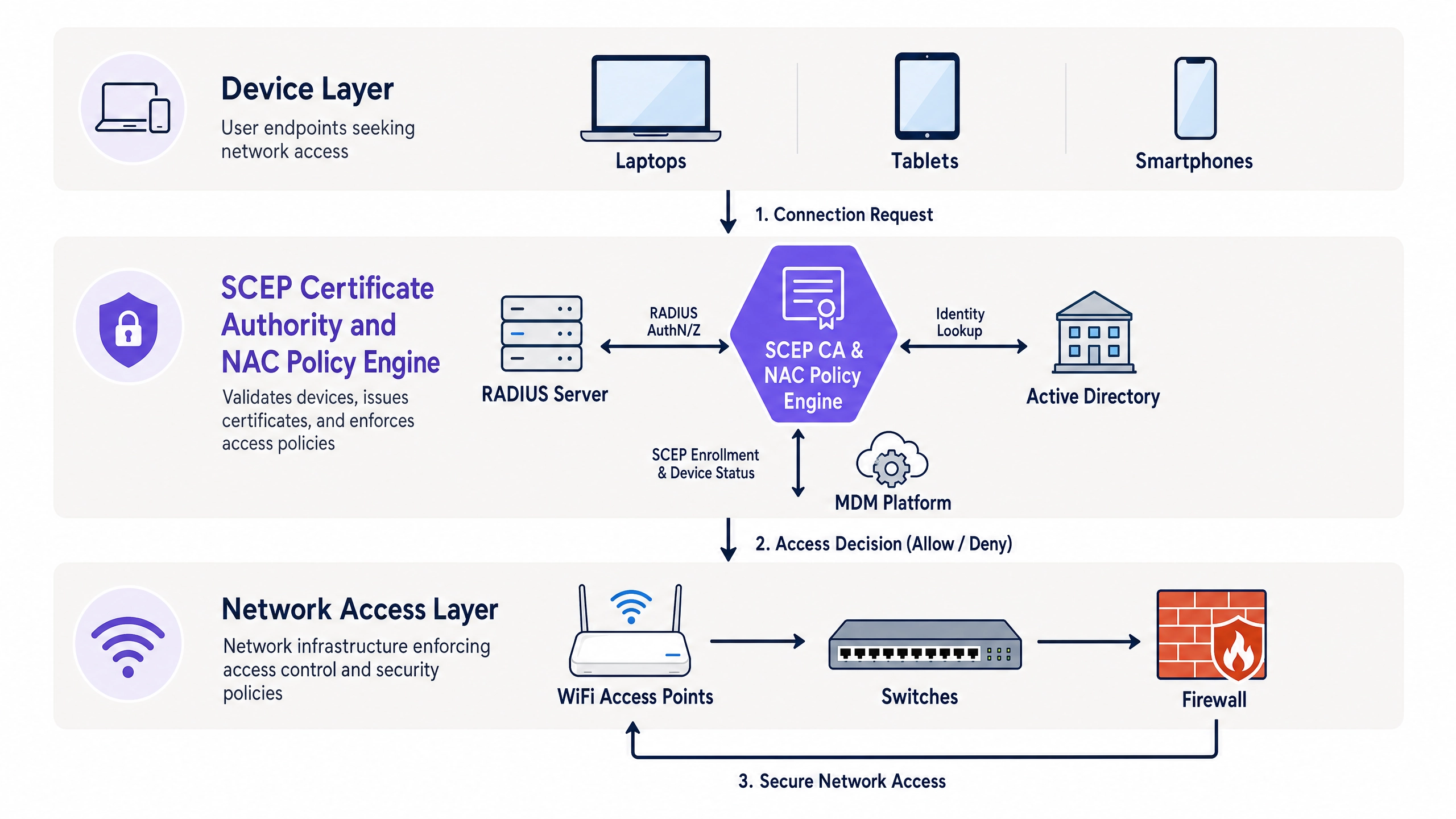

Moderne Netzwerksicherheit basiert auf kryptografischer Identität statt auf Benutzerwissen. Der SCEP-NAC-MDM-Stack arbeitet über drei primäre Schichten:

| Schicht | Komponente | Funktion |

|---|---|---|

| Geräteverwaltung | MDM / UEM | Zentrale Instanz für Gerätekonfiguration, Compliance und Lebenszyklus |

| Identität & Ausstellung | PKI / SCEP / CA | Generiert, stellt aus und verwaltet digitale Zertifikate |

| Zugangsdurchsetzung | NAC / RADIUS | Bewertet Zertifikate und Gerätestatus vor der Gewährung des Netzwerkzugangs |

Diese Schichten sind nicht sequenziell – sie arbeiten in einem kontinuierlichen Feedback-Loop. Das MDM informiert den NAC in Echtzeit über den Compliance-Status, und der NAC kann MDM-Remediations-Workflows auslösen, wenn ein Gerät Statusprüfungen nicht besteht.

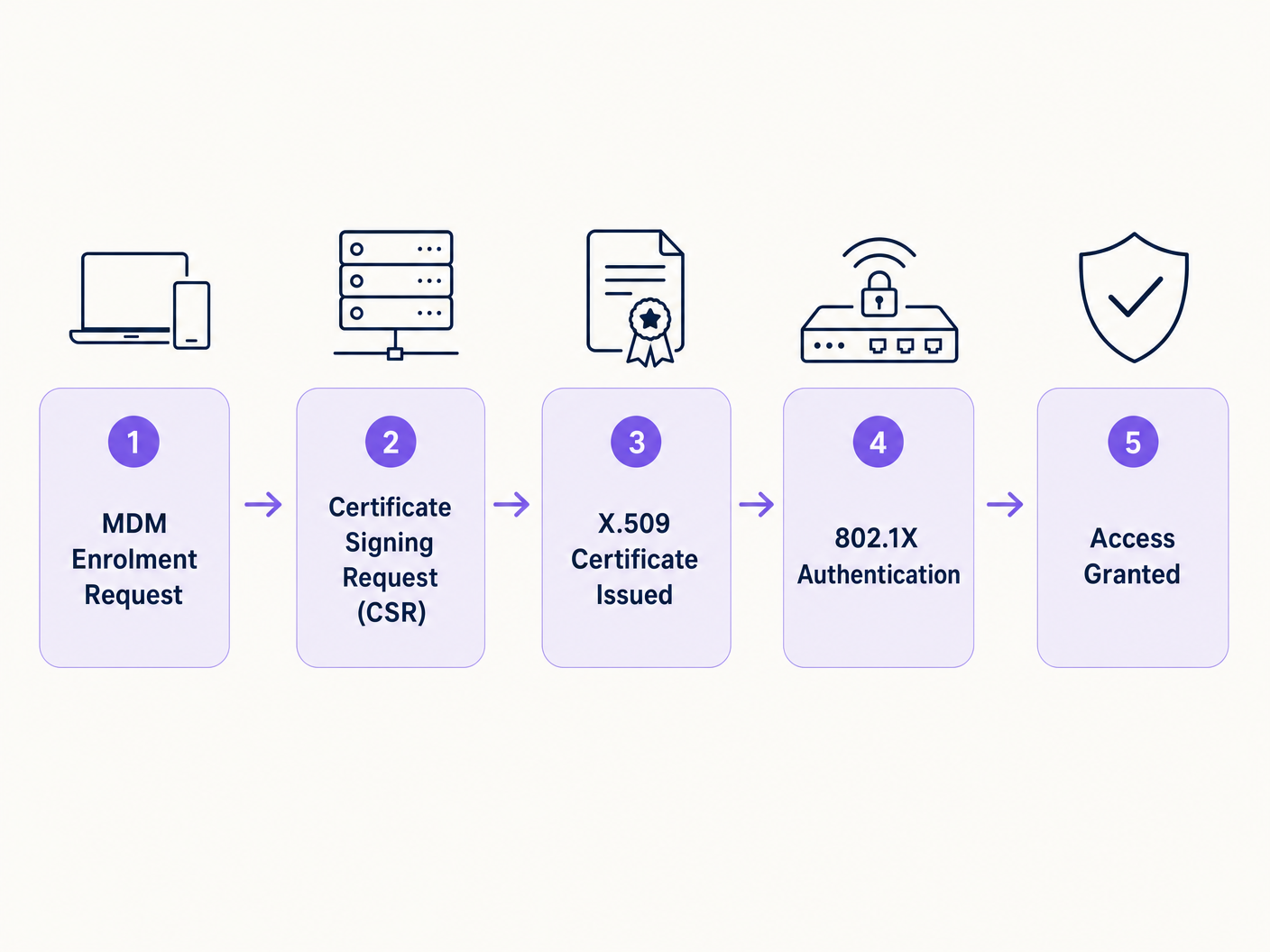

Wie SCEP PKI im großen Maßstab automatisiert

Die manuelle Bereitstellung von Zertifikaten ist im großen Maßstab operativ unmöglich. Ein Bestand von 500 Geräten würde erfordern, dass ein IT-Administrator individuelle X.509-Zertifikate auf jedem Gerät generiert, signiert und installiert – ein Prozess, der Minuten pro Gerät dauert und ein erhebliches Risiko menschlicher Fehler birgt. SCEP eliminiert dies vollständig.

Wenn sich ein Gerät im MDM registriert, pusht das MDM ein Konfigurationsprofil, das eine SCEP-Payload enthält. Diese Payload weist das Gerät an, lokal ein Schlüsselpaar zu generieren – entscheidend ist, dass der private Schlüssel das Gerät niemals verlässt – und eine Certificate Signing Request (CSR) an den SCEP-Server zu senden. Der SCEP-Server, typischerweise Microsofts Network Device Enrollment Service (NDES) oder ein cloudbasiertes Äquivalent, validiert die Anfrage gegen das MDM, um zu bestätigen, dass das Gerät autorisiert ist. Anschließend leitet er die CSR an die Certificate Authority (CA) weiter, die das signierte X.509-Zertifikat ausstellt. Das Zertifikat wird an das Gerät zurückgesendet und in seinem sicheren Enklave oder System-Keystore installiert.

Dieser gesamte Prozess erfolgt geräuschlos, drahtlos und ohne Benutzerinteraktion. Für eine Bereitstellung von 1.000 Geräten kann der gesamte Zertifikatsbestand innerhalb von Stunden nach Abschluss der MDM-Registrierung bereitgestellt werden.

NAC und 802.1X EAP-TLS: Die Durchsetzungsschicht

Sobald das Gerät ein gültiges Zertifikat besitzt, versucht es, sich über IEEE 802.1X mit der Unternehmens-SSID oder dem kabelgebundenen Port zu verbinden. Der Access Point oder Switch fungiert als Authentifikator und leitet die Anfrage an den RADIUS-Server weiter, der von der NAC-Policy-Engine gesteuert wird. Die sicherste EAP-Methode ist EAP-TLS, die eine gegenseitige Authentifizierung vorschreibt – sowohl der Client als auch der RADIUS-Server müssen gültige Zertifikate vorlegen, um Man-in-the-Middle-Angriffe über Rogue Access Points zu verhindern.

Der NAC führt nacheinander mehrere kritische Prüfungen durch:

- Kryptografische Validierung: Ist das Zertifikat mathematisch gültig und von einer vertrauenswürdigen Stamm-CA signiert?

- Widerrufsprüfung: Ist das Zertifikat in einer Zertifikatssperrliste (CRL) aufgeführt oder über das Online Certificate Status Protocol (OCSP) gekennzeichnet?

- Statusbewertung: Durch Abfrage des MDM über die API fragt der NAC: Ist das Gerät konform? Ist das Betriebssystem auf dem erforderlichen Patch-Level? Ist die Festplattenverschlüsselung aktiviert?

Wenn alle Prüfungen bestanden sind, sendet der NAC eine RADIUS Access-Accept-Nachricht, typischerweise begleitet von Vendor-Specific Attributes (VSAs), die das Gerät dynamisch einer bestimmten VLAN zuweisen oder eine Access Control List (ACL) anwenden. Ein nicht konformes Gerät wird in eine Remediation-VLAN mit eingeschränktem Zugang verschoben – typischerweise gerade genug, um einen MDM-gesteuerten Remediation-Workflow auszulösen.

Gastnetzwerk-Segmentierung

In jeder Veranstaltungsortumgebung muss die Unternehmensinfrastruktur streng von öffentlich zugänglichen Netzwerken isoliert werden. Guest WiFi -Plattformen arbeiten auf völlig separaten SSIDs und VLANs, ohne Routing-Pfad zu Unternehmensressourcen. Die SCEP-NAC-Architektur regelt die Unternehmensebene; die Gastebene wird durch Captive Portal-Authentifizierung und Datenerfassungs-Workflows geregelt. Für Veranstaltungsorte, die WiFi Analytics einsetzen, ist diese Segmentierung eine Voraussetzung – Analysedaten fließen durch das Gastnetzwerk, während Betriebsdaten durch das zertifikatsauthentifizierte Unternehmensnetzwerk fließt. Für weiteren Kontext zur zugrunde liegenden Hochfrequenzarchitektur, die beide Netzwerke untermauert, siehe Wi-Fi-Frequenzen: Ein Leitfaden zu Wi-Fi-Frequenzen im Jahr 2026 .

Implementierungsleitfaden

Die Bereitstellung dieser Architektur erfordert eine sorgfältige Abfolge, um zu vermeiden, dass legitime Benutzer während des Übergangs ausgeschlossen werden.

Schritt 1: PKI- und SCEP-Vorbereitung

Etablieren Sie eine robuste interne PKI oder nutzen Sie einen Cloud-basierten Managed PKI (mPKI)-Dienst. Stellen Sie den SCEP-Server bereit und härten Sie ihn ab – wenn Sie Microsoft NDES verwenden, stellen Sie sicher, dass er auf einem dedizierten Server läuft und nicht zusammen mit der CA gehostet wird. Konfigurieren Sie den SCEP-Server so, dass er dynamische Challenge-Passwörter verwendet, die pro Gerät vom MDM generiert werden, anstatt eines statischen gemeinsamen Geheimnisses. Dies verhindert unautorisierte Zertifikatsanfragen, falls die SCEP-URL entdeckt wird.

Schritt 2: MDM-Konfiguration

Erstellen Sie die SCEP-Nutzlast in Ihrer MDM-Plattform. Definieren Sie die Subject Alternative Name (SAN)-Felder sorgfältig – der SAN muss eindeutige Identifikatoren (wie die Geräteseriennummer oder den Benutzer-UPN) enthalten, die der NAC für Richtlinienentscheidungen verwenden wird. Pushen Sie das Profil zuerst an eine Testgruppe von IT-Teamgeräten und validieren Sie den vollständigen Registrierungsablauf vor einer breiteren Einführung.

Schritt 3: NAC- und RADIUS-Einrichtung

Konfigurieren Sie Ihren NAC so, dass er der Root CA vertraut, die die Client-Zertifikate ausgestellt hat. Installieren Sie ein Serverzertifikat auf dem RADIUS-Server für die EAP-TLS-gegenseitige Authentifizierung. Definieren Sie Zugriffsrichtlinien basierend auf Zertifikatsattributen und dem MDM-Compliance-Status. Implementieren Sie dynamische VLAN-Zuweisungsregeln: konforme Unternehmensgeräte zum Corporate VLAN, nicht-konforme Geräte zum Remediation VLAN und IoT-Geräte zu einem dedizierten, internetbeschränkten VLAN.

Schritt 4: Integration der Netzwerkinfrastruktur

Konfigurieren Sie Switches und Wireless Access Points für 802.1X. Für Retail -Umgebungen mit älterer Point-of-Sale-Hardware oder Hospitality -Einrichtungen mit intelligenten Raumsteuerungen implementieren Sie MAC Authentication Bypass (MAB) als Fallback für Geräte, die nicht an EAP-TLS teilnehmen können. Beschränken Sie MAB auf bestimmte Switch-Ports und stellen Sie sicher, dass die MAC-Adressdatenbank streng kontrolliert wird. Für Healthcare - und Transport -Umgebungen sollten die Posture-Assessment-Regeln so konfiguriert werden, dass sie den sektorspezifischen Compliance-Anforderungen entsprechen.

Schritt 5: Parallele Bereitstellung und Umstellung

Niemals sofort umstellen. Senden Sie die neue 802.1X SSID parallel zum bestehenden Netzwerk. Pushen Sie das neue WiFi-Profil über MDM. Überwachen Sie die Akzeptanz und beheben Sie Registrierungsfehler. Sobald 95 %+ der Geräte erfolgreich auf der neuen SSID authentifiziert sind, nehmen Sie das alte Netzwerk außer Betrieb.

Best Practices

EAP-TLS vorschreiben. Akzeptieren Sie niemals EAP-PEAP oder EAP-TTLS als primäre Authentifizierungsmethode für Unternehmensgeräte. Diese Methoden basieren auf Benutzername/Passwort-Anmeldeinformationen innerhalb eines TLS-Tunnels, die anfällig für Credential Harvesting bleiben. EAP-TLS eliminiert diese Angriffsfläche vollständig.

Echtzeit-Widerruf implementieren. Geplante CRL-Downloads schaffen ein Zeitfenster der Exposition. Konfigurieren Sie den NAC so, dass er OCSP-Prüfungen in Echtzeit durchführt. Wenn ein Gerät als verloren oder gestohlen gemeldet wird, widerrufen Sie das Zertifikat in der CA, und das Gerät verliert beim nächsten Authentifizierungsversuch den Netzwerkzugriff – oder sofort, wenn Change of Authorization (CoA) implementiert ist.

Sinnvolle Zertifikatsgültigkeitsdauern festlegen. Eine Gültigkeitsdauer von einem Jahr mit automatischer SCEP-Verlängerung, die nach 30 Tagen ausgelöst wird, ist der Industriestandard. Längere Zeiträume erhöhen das Expositionsfenster, wenn ein Zertifikat kompromittiert wird; kürzere Zeiträume erhöhen das Risiko von Verlängerungsfehlern, die zu Ausfällen führen.

IoT aggressiv segmentieren. IoT-Geräte sollten niemals ein VLAN mit Unternehmensendpunkten teilen. Verwenden Sie den NAC, um strenge ACLs auf dem IoT-VLAN durchzusetzen, die nur die spezifischen Protokolle und Ziele zulassen, die jeder Gerätetyp benötigt. Für Standorte, die Ortungsdienste bereitstellen, lesen Sie Indoor WiFi Positioning Systems: How They Work and How to Deploy Them , um zu verstehen, wie die Positionierungsinfrastruktur in die breitere Netzwerkarchitektur integriert wird.

Mit WPA3 abstimmen. Wo die Hardware dies unterstützt, konfigurieren Sie die Corporate SSID so, dass WPA3-Enterprise verwendet wird, das Protected Management Frames (PMF) vorschreibt und stärkere kryptografische Schutzmaßnahmen als WPA2 bietet. Siehe SD-WAN vs MPLS: The 2026 Enterprise Network Guide , um zu erfahren, wie dies in das umfassendere Bild der Unternehmenskonnektivität passt.

Fehlerbehebung & Risikominderung

| Fehlermodus | Grundursache | Minderung |

|---|---|---|

| Geräte scheitern bei EAP-TLS nach Zertifikatsverlängerung | SCEP-Verlängerung ist stillschweigend fehlgeschlagen | SCEP-Serverprotokolle überwachen; Warnungen für fehlgeschlagene CSR-Einreichungen einrichten |

| Taktversatz verursacht Zertifikatsvalidierungsfehler | NTP-Fehlkonfiguration | NTP-Synchronisation über alle Endpunkte und Infrastruktur hinweg erzwingen |

| IoT-Geräte können sich nicht authentifizieren | Kein 802.1X-Supplicant | MAB mit strenger MAC-Adresskontrolle und isoliertem VLAN implementieren |

| Massenhafte Gerätesperrung nach CA-Migration | Alte Root CA wird vom NAC nicht vertraut | CA-Migrationen stufenweise durchführen; neue Root CA zum NAC-Vertrauensspeicher hinzufügen, bevor die alte widerrufen wird |

| Widerrufenes Gerät behält Netzwerkzugriff | Nur-CRL-Widerruf mit langem Download-Intervall | OCSP und CoA für Echtzeit-Widerruf implementieren |

Für BLE-basierte IoT-Geräte unterscheidet sich die Authentifizierungsarchitektur speziell von WiFi-verbundenen Endpunkten. Lesen Sie BLE Low Energy Explained for Enterprise für die spezifischen Sicherheitsaspekte, die für Bluetooth Low Energy-Infrastrukturen gelten.

ROI & Geschäftsauswirkungen

Der Business Case für die SCEP-NAC-MDM-Integration ist unkompliziert, wenn man ihn mit den Kosten der Alternativen vergleicht.

| Metrik | Vor der Implementierung | Nach der Implementierung |

|---|---|---|

| IT-Helpdesk-Tickets (Netzwerkzugriff) | Hoch – Passwort-Resets, Schlüsselrotationen | Nahezu null – automatischer Zertifikatslebenszyklus |

| Mittlere Zeit bis zum Widerrufkompromittiertes Gerät | Stunden (manueller Prozess) | Sekunden (OCSP + CoA) |

| PCI DSS-Zugriffskontroll-Compliance | Manuell, auditintensiv | Automatisiert, kontinuierlich durchgesetzt |

| BYOD-Onboarding-Zeit | 15–30 Minuten pro Gerät | Unter 5 Minuten, keine IT-Beteiligung |

Für eine Infrastruktur mit 500 Geräten führt die Eliminierung der manuellen Zertifikatsverwaltung und passwortbezogener Helpdesk-Tickets typischerweise zu einer Reduzierung des netzwerkbezogenen IT-Supportaufwands um 25–35 %. Der Wert der Risikominderung – die Vermeidung einer einzigen zugangsdatenbasierten Sicherheitsverletzung – übersteigt typischerweise die gesamten Implementierungskosten. Für Organisationen des öffentlichen Sektors und des Gesundheitswesens, die der GDPR unterliegen, ist die Fähigkeit, eine automatisierte, auditierbare Zugriffskontrolle nachzuweisen, ein erheblicher Compliance-Vorteil.

Key Definitions

SCEP (Simple Certificate Enrollment Protocol)

A protocol that automates the issuance and revocation of digital certificates to devices without user intervention, acting as the communication layer between the MDM platform and the Certificate Authority.

Used by MDM platforms to seamlessly deploy X.509 certificates to thousands of endpoints at scale. IT teams encounter SCEP when configuring MDM profiles for 802.1X WiFi authentication.

NAC (Network Access Control)

A security solution that enforces policy on devices seeking to access network infrastructure, evaluating authentication credentials, certificate validity, and device compliance posture before granting access.

Acts as the gatekeeper at the network edge. IT teams configure NAC policies to define which devices get access to which VLANs based on their certificate attributes and MDM compliance status.

MDM (Mobile Device Management)

Software used by IT departments to monitor, manage, and secure employees' endpoints across multiple operating systems, serving as the central source of truth for device identity and compliance.

The initiator of the SCEP enrollment process and the source of posture data queried by the NAC. Without MDM integration, the NAC cannot perform posture-based access control.

IEEE 802.1X

An IEEE standard for port-based Network Access Control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN, requiring successful authentication before the port is opened.

The underlying protocol that forces devices to authenticate before the switch or access point allows any traffic to pass. Configured on both the network infrastructure and the device's 802.1X supplicant.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

The most secure EAP standard, requiring mutual authentication where both the client device and the RADIUS server must present valid digital certificates, eliminating password-based credential attacks.

The gold standard for enterprise wireless security. IT architects should mandate EAP-TLS over PEAP or TTLS wherever device certificate infrastructure is in place.

CSR (Certificate Signing Request)

A block of encoded text generated by a device containing its public key and identity details, submitted to the Certificate Authority to request a signed X.509 certificate.

Generated automatically by the device during the SCEP enrollment process. The private key corresponding to the CSR never leaves the device, ensuring the certificate cannot be duplicated.

MAB (MAC Authentication Bypass)

A fallback authentication method where the network uses the device's hardware MAC address as its credential, used for devices that lack 802.1X supplicant capability.

Used for legacy IoT devices such as printers, sensors, and smart room controllers that cannot participate in EAP-TLS. Should always result in assignment to a highly restricted VLAN.

OCSP (Online Certificate Status Protocol)

An internet protocol used for obtaining the revocation status of an X.509 digital certificate in real-time, providing an alternative to downloading and parsing Certificate Revocation Lists.

Critical for NAC systems that need to immediately block network access when a device is compromised or reported stolen. OCSP provides real-time status; CRL downloads create a revocation window.

CoA (Change of Authorization)

A RADIUS extension (RFC 5176) that allows the NAC to dynamically modify or terminate an active network session without waiting for the session to expire or the device to re-authenticate.

Used to immediately disconnect a device when its certificate is revoked or its MDM compliance status changes. Essential for real-time zero-trust enforcement.

Worked Examples

A 500-room luxury resort needs to secure its back-of-house operations network. Staff use shared tablets for housekeeping management, and management use corporate laptops. The current WPA2-PSK network has had the pre-shared key leaked multiple times, resulting in two security incidents in the past year. How should the IT team transition to certificate-based authentication without disrupting operations?

Phase 1 — Preparation (Weeks 1–2): Deploy a cloud-based RADIUS/NAC solution and integrate it with the existing MDM. Configure a SCEP profile in the MDM to push device-based certificates to all tablets and laptops. Use device-based certificates (tied to the device serial number) rather than user-based certificates, so shared tablets authenticate automatically regardless of which staff member is using them. Phase 2 — Parallel Deployment (Weeks 3–4): Broadcast a new, hidden SSID configured for 802.1X EAP-TLS. Push the new WiFi profile via MDM to all enrolled devices. Monitor the NAC dashboard for successful authentications. Phase 3 — Cutover (Week 5): Once 95%+ of devices are connected to the new SSID, decommission the legacy WPA2-PSK network. Revoke the old PSK from all documentation and access points.

A national retail chain is deploying 3,000 new Point of Sale terminals across 150 stores. The security team mandates strict PCI DSS network segmentation and zero-trust access. The deployment timeline is 8 weeks. How does SCEP and NAC facilitate this at scale without requiring IT staff at each store?

Pre-Deployment: The POS vendor pre-enrolls all 3,000 devices in the retailer's MDM using the vendor's zero-touch enrollment programme. The MDM is configured with a SCEP profile that will fire automatically upon first boot. Deployment: When a POS terminal is powered on at the store, it connects to a temporary onboarding SSID (internet-only, no corporate access). The MDM profile is pushed, the SCEP payload fires, and the device requests and receives its X.509 certificate from the CA. The MDM then pushes the corporate WiFi profile. Network Access: When the POS connects to the store's switch port, the switch initiates 802.1X. The NAC validates the certificate, queries the MDM to confirm the POS is compliant (encryption enabled, MDM agent active, no jailbreak detected), and dynamically assigns the switch port to the PCI-DSS VLAN. The POS is now operational. Zero IT staff were required at the store.

Practice Questions

Q1. Your organisation is migrating from WPA2-Enterprise using PEAP-MSCHAPv2 to EAP-TLS. During the pilot, Windows laptops and iPhones connect successfully, but 200 warehouse barcode scanners fail to authenticate. The scanners support 802.1X but cannot process the SCEP payload from the MDM — they run a proprietary embedded OS with no MDM agent support. What is the most secure architectural solution that maintains network segmentation without requiring replacement of the scanners?

Hint: Consider alternative certificate delivery mechanisms that do not require an MDM agent, and what network segmentation controls should apply to devices that cannot participate in full posture assessment.

View model answer

Since the scanners support 802.1X but not SCEP or MDM enrollment, the most secure approach is to manually provision device certificates using a dedicated certificate template with a restricted key usage profile. The certificates are installed once during a maintenance window. The NAC is configured to accept these certificates but assign the scanners to a dedicated warehouse operations VLAN with strict ACLs — not the full corporate VLAN — because posture assessment is not possible. Alternatively, if manual certificate provisioning is operationally unscalable, configure MAB as a fallback specifically for the MAC OUIs of the scanner hardware, with the NAC assigning them to the same restricted VLAN. Document this as a known exception in your risk register and schedule scanner replacement in the next hardware refresh cycle.

Q2. A network security manager notices that when an employee reports a laptop stolen, the MDM sends a remote wipe command, but the device remains connected to the corporate WiFi for up to 12 hours — the current RADIUS session timeout. During this window, the device could be used to exfiltrate data. How should the architecture be modified to terminate network access immediately upon a device being reported stolen?

Hint: The NAC needs to be informed of the status change instantly rather than waiting for the next authentication cycle. Consider both the session termination mechanism and the re-authentication prevention mechanism.

View model answer

Implement two complementary controls. First, configure the MDM to send a webhook to the NAC immediately upon a device being marked as lost or stolen. The NAC then sends a RADIUS Change of Authorization (CoA) Disconnect-Request message to the specific access point or switch port, terminating the active session immediately. Second, revoke the device's certificate in the CA and ensure the NAC is configured for real-time OCSP checking rather than CRL-based revocation. This means that even if the device reconnects before the CoA is processed, the EAP-TLS authentication will fail at the OCSP check. Both controls together reduce the exposure window from 12 hours to under 60 seconds.

Q3. During a security audit of a large conference centre's network, it is discovered that the SCEP server is exposed to the public internet using a static challenge password to allow remote device enrollment. The auditor flags this as a critical vulnerability. How should the SCEP enrollment process be re-architected to maintain remote enrollment capability while eliminating the static password risk?

Hint: The SCEP server needs a way to verify that the device requesting a certificate is actually authorised by the MDM, without relying on a shared secret that could be extracted from a device or intercepted.

View model answer

Replace the static challenge password with dynamic, per-device one-time challenge passwords generated by the MDM. The workflow becomes: (1) The MDM generates a unique, time-limited challenge password for each device during enrollment. (2) The MDM includes this challenge in the SCEP payload pushed to the device. (3) The device includes the challenge in its CSR. (4) The SCEP server validates the challenge against the MDM via API before forwarding the CSR to the CA. (5) The challenge is invalidated immediately after use. This ensures that only MDM-managed devices can successfully obtain a certificate, and that even if the SCEP URL is discovered, an attacker cannot generate valid certificates without a valid one-time challenge. Additionally, restrict the SCEP server to HTTPS only and implement IP allowlisting for the MDM's egress IPs where possible.