Die versteckten Kosten von Telemetriedaten in Unternehmens-WLANs

Dieser Leitfaden beschreibt die versteckten Bandbreiten- und Compliance-Kosten unerwünschter IoT-Telemetriedaten in Unternehmens-WLANs. Er bietet umsetzbare Architekturstrategien, einschließlich VLAN-Segmentierung und DNS-Edge-Filterung, um Risiken zu mindern und den Durchsatz für kritische Geschäftsdienste zurückzugewinnen.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung

- Technischer Deep-Dive

- Die Anatomie des Telemetrie-Datenverkehrs

- Sicherheits- und Compliance-Auswirkungen

- Das Gebot der Edge-Filterung

- Implementierungsleitfaden

- Phase 1: Netzwerksegmentierung

- Phase 2: Traffic-Audit und Baselining

- Phase 3: DNS-Sinkholing

- Phase 4: Egress-Filterung und DPI

- Best Practices

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

- Hören Sie sich das Briefing an

Zusammenfassung

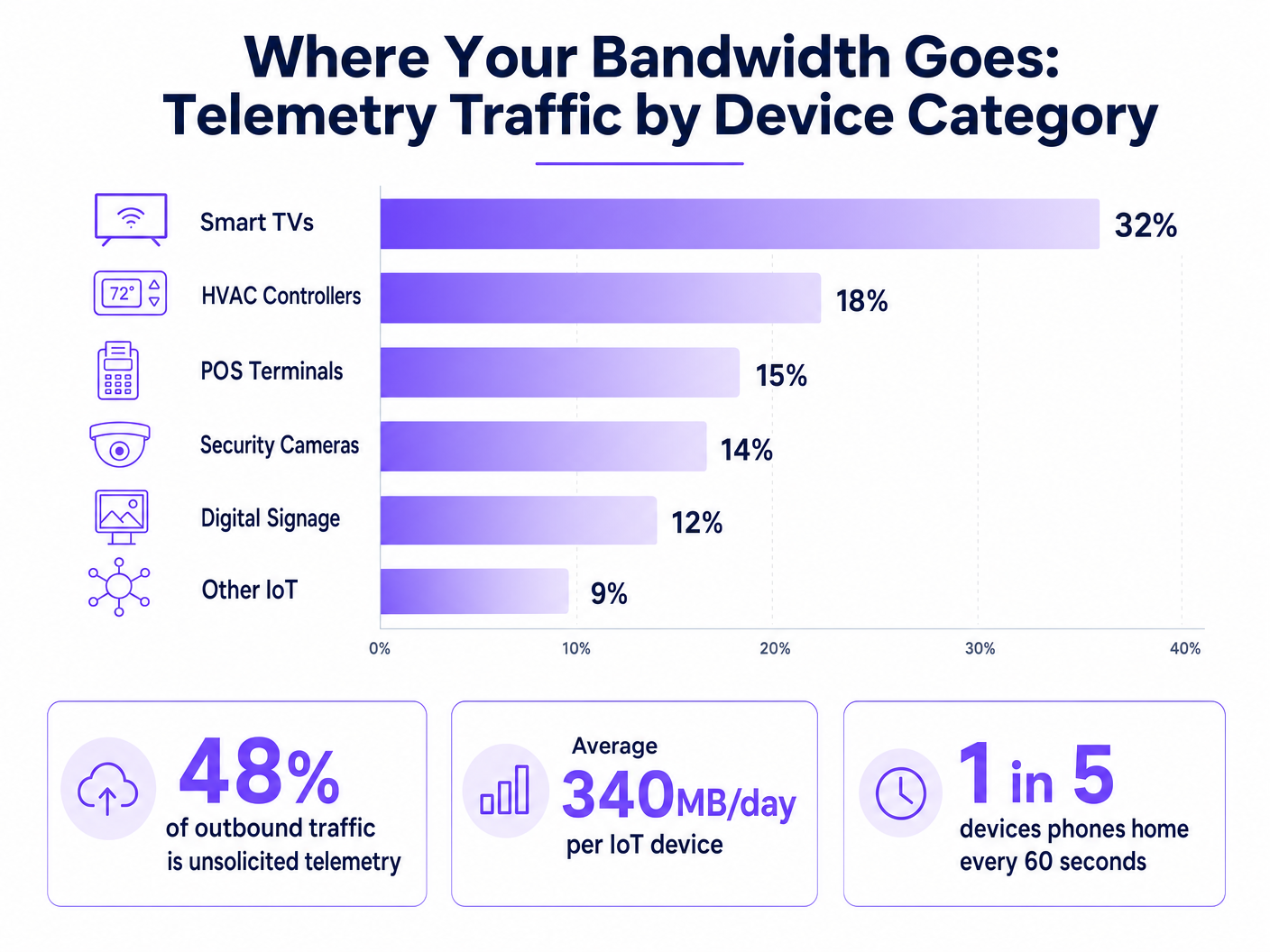

Für CTOs und Netzwerkarchitekten, die Umgebungen mit hoher Dichte in den Bereichen Gastgewerbe, Einzelhandel und öffentlicher Sektor verwalten, hat die Explosion von IoT-Geräten eine versteckte Belastung für Unternehmens-WLANs mit sich gebracht: unerwünschte Telemetriedaten. Jeder Smart-TV, jede HVAC-Steuerung und jedes POS-Terminal sendet kontinuierlich Daten nach Hause, übermittelt Diagnosedaten, Nutzungsstatistiken und Firmware-Prüfungen an Anbieter-Endpunkte. In der Summe kann dieser Datenverkehr bis zu 48 % der ausgehenden Bandbreite verbrauchen, was legitime Guest WiFi und Unternehmensabläufe erheblich beeinträchtigt. Über die Verschlechterung des Durchsatzes hinaus stellen unkontrollierte Telemetriedaten ein erhebliches Compliance-Risiko gemäß GDPR und PCI DSS dar, da sie nicht auditierte Datenexfiltrationsvektoren schaffen. Dieser Leitfaden bietet einen technischen Bauplan zur Identifizierung, Isolierung und Filterung von Telemetriedaten am Edge, der es IT-Teams ermöglicht, Bandbreite zurückzugewinnen, Sicherheitsrichtlinien durchzusetzen und den gesamten Netzwerk-ROI zu verbessern, ohne die kritische Gerätefunktionalität zu stören.

Technischer Deep-Dive

Die grundlegende Herausforderung bei IoT-Telemetriedaten besteht darin, dass sie autonom und außerhalb des Geltungsbereichs standardmäßiger Netzwerkrichtlinien arbeiten. Geräte sind fest codiert, um mit vom Anbieter kontrollierten Endpunkten zu kommunizieren, oft unter Verwendung aggressiver Wiederholungslogik, wenn die Konnektivität unterbrochen wird.

Die Anatomie des Telemetrie-Datenverkehrs

Telemetrie-Payloads variieren je nach Anbieter, umfassen aber im Allgemeinen Gerätezustandsmetriken, Fehlerprotokolle und Nutzungsmuster. Zum Beispiel könnte ein Smart-TV in einem Hotelzimmer alle paar Minuten Samsung- oder LG-Server anpingen. Während einzelne Pakete klein sind, ist das Gesamtvolumen über Tausende von Geräten beträchtlich. Unsere Analyse zeigt, dass das durchschnittliche Unternehmens-IoT-Gerät täglich etwa 340 MB ausgehenden Datenverkehr erzeugt.

Sicherheits- und Compliance-Auswirkungen

Ungefilterte Telemetriedaten schaffen einen blinden Fleck in der Netzwerksicherheit. Wenn Geräte organisatorische Kontrollen umgehen, um extern zu kommunizieren, verletzen sie das Prinzip der geringsten Privilegien. Dies ist besonders problematisch in Umgebungen, die strengen regulatorischen Rahmenbedingungen unterliegen.

Gemäß PCI DSS v4.0 fällt jedes Gerät, das ein Netzwerksegment mit Cardholder Data Environments (CDE) teilt, in den Geltungsbereich der Compliance. Wenn ein POS-Terminal ausgehende Telemetriedaten generiert, muss es streng isoliert werden. Ähnlich schreibt GDPR Artikel 32 geeignete technische Maßnahmen zur Datensicherung vor. Nicht auditierte ausgehende Verbindungen, selbst wenn sie angeblich harmlos sind, erfüllen diesen Standard nicht. Während IEEE 802.1X eine robuste Authentifizierung auf Portebene bietet, inspiziert oder kontrolliert es nicht die Payload authentifizierter Geräte. WPA3 sichert die drahtlose Übertragung, verhindert aber nicht, dass das Gerät die Telemetrieverbindung initiiert.

Das Gebot der Edge-Filterung

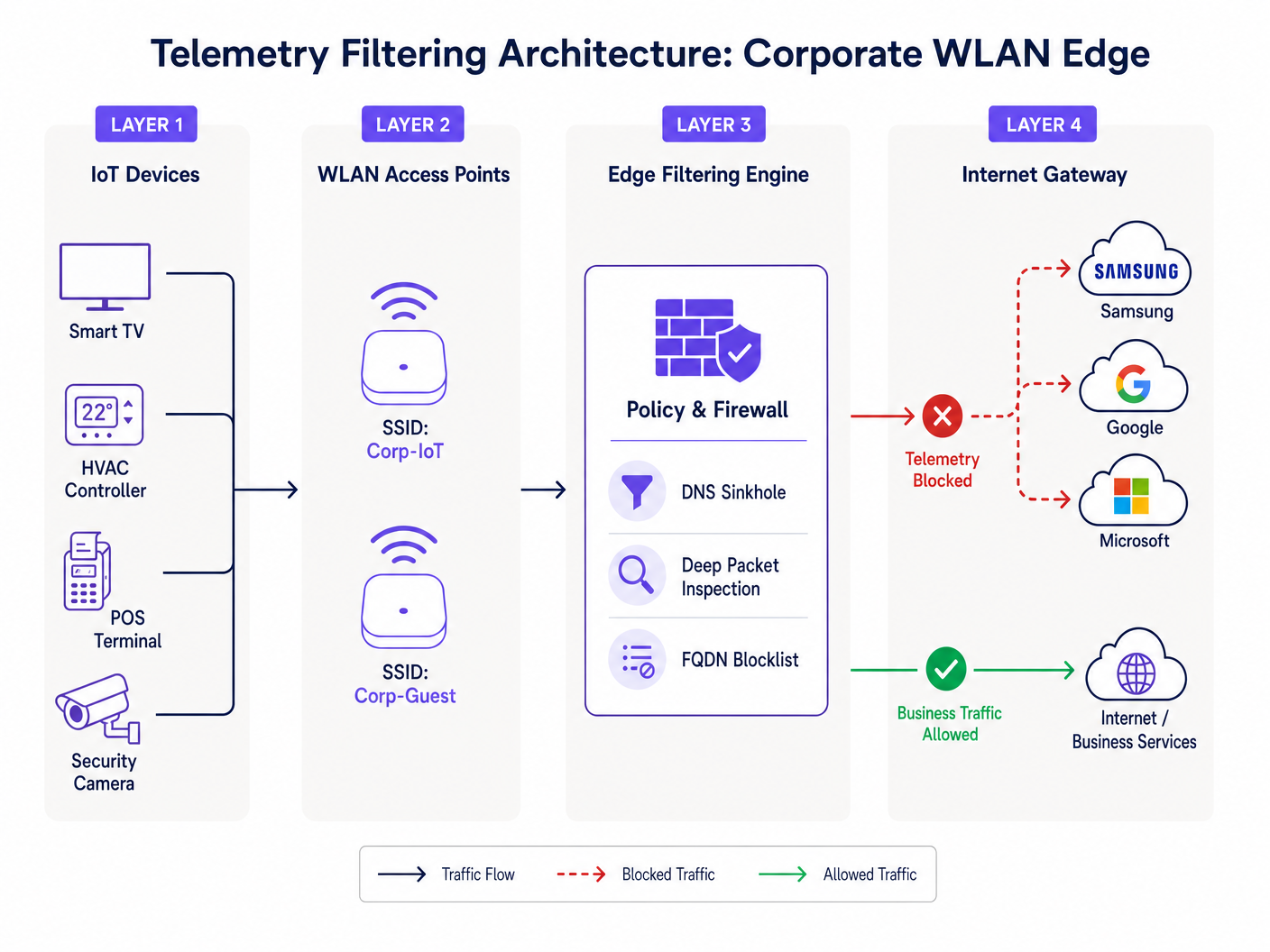

Um dies zu adressieren, müssen Organisationen eine Filterung am Netzwerk-Edge implementieren. Dies beinhaltet einen mehrschichtigen Ansatz: DNS-Sinkholing, um Auflösungsanfragen für bekannte Telemetrie-Domains abzufangen, und Deep Packet Inspection (DPI) in Kombination mit FQDN-Blocklisten, um fest codierte IP-Kommunikationen abzufangen. Diese Architektur stellt sicher, dass nur autorisierter Geschäftsverkehr das Internet-Gateway durchläuft, wie in unserem Leitfaden zum Verbessern der WiFi-Geschwindigkeit durch Blockieren von Werbenetzwerken am Edge detailliert beschrieben.

Implementierungsleitfaden

Die Bereitstellung einer robusten Telemetrie-Filterarchitektur erfordert einen systematischen Ansatz, um die Unterbrechung des legitimen Betriebsverkehrs zu vermeiden.

Phase 1: Netzwerksegmentierung

Der grundlegende Schritt ist eine strikte VLAN-Segmentierung. IoT-Geräte dürfen niemals im selben Subnetz wie Unternehmensbenutzer, Gastnetzwerke oder PCI-bezogene Systeme liegen. Erstellen Sie dedizierte IoT VLANs mit strikten Access Control Lists (ACLs), die standardmäßig das Inter-VLAN-Routing verweigern.

Phase 2: Traffic-Audit und Baselining

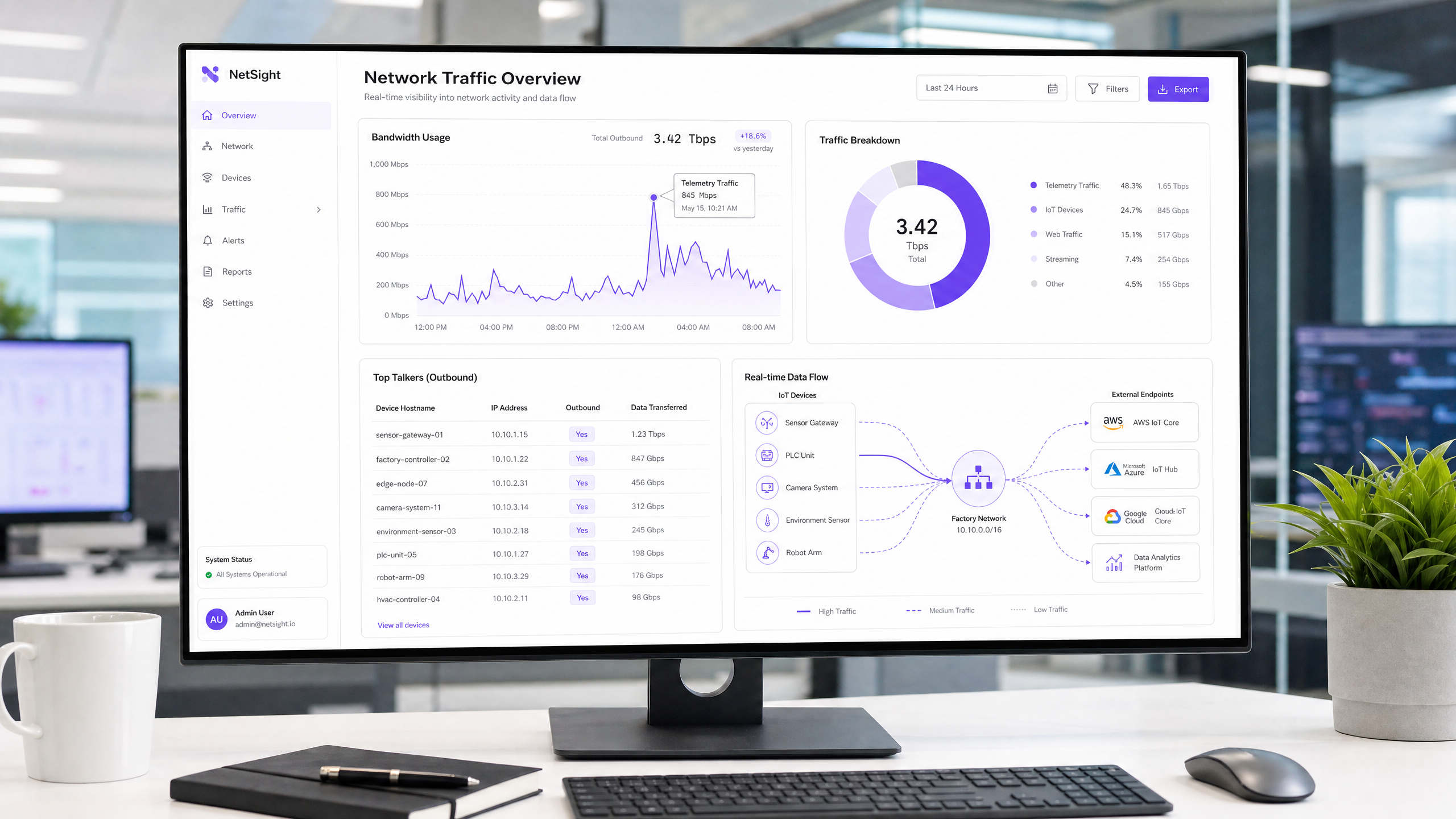

Bevor Sie Blockierungen implementieren, erstellen Sie eine Traffic-Baseline. Setzen Sie Flow-Analyse-Tools (NetFlow/sFlow) ein oder nutzen Sie eine umfassende WiFi Analytics -Plattform, um ausgehende Verbindungen zu überwachen. Identifizieren Sie die Top-Talker und ordnen Sie deren Zielendpunkte zu. Dieses Audit wird das wahre Ausmaß des Telemetrieproblems aufzeigen.

Phase 3: DNS-Sinkholing

Konfigurieren Sie den DHCP-Bereich für das IoT VLAN so, dass ein interner, richtliniendurchsetzender DNS-Resolver zugewiesen wird. Implementieren Sie kategoriebasierte Blockierungen für bekannte Telemetrie- und Diagnose-Endpunkte. Nutzen Sie von der Community kuratierte Blocklisten oder kommerzielle Threat Intelligence Feeds. Überwachen Sie die Protokolle 72 Stunden lang im 'Report-only'-Modus, um potenzielle Fehlalarme zu identifizieren, bevor die Blockierungen erzwungen werden.

Phase 4: Egress-Filterung und DPI

Für Geräte, die DNS unter Verwendung fest codierter IP-Adressen umgehen, implementieren Sie eine Egress-Filterung an der Perimeter-Firewall. Konfigurieren Sie DPI-Regeln, um Telemetrie-Signaturen zu identifizieren und zu verwerfen. Stellen Sie sicher, dass diese Regeln regelmäßig aktualisiert werden, um Änderungen in der Anbieterinfrastruktur zu berücksichtigen.

Best Practices

- Verwenden Sie eine Default-Deny-Haltung für IoT: Standardmäßig sollten IoT VLANs keinen Internetzugang haben. Whitelisten Sie nur explizit die FQDNs und Ports, die für die Kernfunktionalität des Geräts erforderlich sind (z. B. NTP, spezifische API-Endpunkte).

- Implementieren Sie Ratenbegrenzung: Auch autorisierter Datenverkehr sollte einer Bandbreitenformung unterliegen. Wenden Sie QoS-Richtlinien an, um den maximalen Durchsatz für IoT-Segmente zu begrenzen und sicherzustellen, dass sie den Uplink bei massiven Firmware-Updates nicht sättigen können.

- Regelmäßige Wartung der Blockliste: Telemetrie-Endpunkte entwickeln sich weiter. Automatisieren Sie die Aufnahme aktualisierter FQDN-Blocklisten inan Ihre Edge-Filter-Engine, um die Wirksamkeit zu erhalten.

- Gastnetzwerke überwachen: Wenden Sie ähnliche Filterprinzipien auf das Gastnetzwerk an. Obwohl Sie Gastgeräte nicht kontrollieren können, können Sie verhindern, dass deren Telemetriedaten die gemeinsame Erfahrung beeinträchtigen.

Fehlerbehebung & Risikominderung

Das größte Risiko bei der Telemetrie-Filterung ist das Überblockieren, das die Gerätefunktionalität beeinträchtigen kann. Das Blockieren eines CDN eines Anbieters könnte beispielsweise versehentlich kritische Sicherheitsupdates blockieren.

- Symptom: Geräte zeigen in der Verwaltungskonsole den Offline-Status an.

- Abhilfe: Überprüfen Sie die DNS-Protokolle auf blockierte Abfragen von der IP des betroffenen Geräts. Setzen Sie die blockierte Domain vorübergehend auf die Whitelist und prüfen Sie, ob die Funktionalität wiederhergestellt ist. Oft verwenden Anbieter unterschiedliche Subdomains für Telemetrie und Verwaltung (z.B.

telemetry.vendor.comvsapi.vendor.com).

Ein weiterer häufiger Fehler ist die unvollständige Segmentierung, bei der ein Management-VLAN versehentlich das IoT-Segment mit dem Unternehmensnetzwerk verbindet. Regelmäßige Penetrationstests und VLAN-Audits sind unerlässlich, um die Isolation zu überprüfen.

ROI & Geschäftsauswirkungen

Die Implementierung der Telemetrie-Filterung führt zu sofortigen und messbaren Erträgen.

- Bandbreitenrückgewinnung: Unternehmen verzeichnen typischerweise eine Reduzierung der ausgehenden WAN-Auslastung um 15-30%, wodurch kostspielige Bandbreiten-Upgrades aufgeschoben werden können.

- Verbessertes Benutzererlebnis: Die zurückgewonnene Bandbreite führt direkt zu einer schnelleren, zuverlässigeren Konnektivität für Gäste und Mitarbeiter und verbessert die Zufriedenheitswerte in Gastgewerbe und Einzelhandel Umgebungen.

- Risikoreduzierung: Die Eliminierung unautorisierter ausgehender Verbindungen reduziert die Angriffsfläche erheblich und vereinfacht Compliance-Audits, wodurch das Risiko von behördlichen Bußgeldern gemindert wird.

Für Implementierungen im öffentlichen Sektor, wo Budgets knapp und die Kontrolle hoch ist, sind diese Effizienzen entscheidend für die Bereitstellung zuverlässiger Dienste und stimmen mit Initiativen zur Förderung der digitalen Inklusion überein, wie in unserer jüngsten Ankündigung erörtert: Purple Appoints Iain Fox as VP Growth – Public Sector to Drive Digital Inclusion and Smart City Innovation .

Hören Sie sich das Briefing an

Für einen tieferen Einblick in die architektonischen Überlegungen hören Sie sich unser 10-minütiges technisches Briefing an:

Schlüsseldefinitionen

Telemetry Data

Automated transmission of operational, diagnostic, or usage data from a connected device back to its manufacturer or a third-party cloud service.

Often transmitted without explicit IT authorization, consuming bandwidth and creating compliance blind spots.

DNS Sinkhole

A DNS server configured to hand out incorrect IP addresses (often 0.0.0.0) for specific domain names, effectively preventing devices from connecting to those domains.

Used as a lightweight, highly effective method to block known telemetry and tracking endpoints at the network edge.

Deep Packet Inspection (DPI)

Advanced network packet filtering that examines the data part (and possibly the header) of a packet as it passes an inspection point, searching for protocol non-compliance, viruses, spam, intrusions, or defined criteria.

Necessary for identifying and blocking telemetry traffic that uses hardcoded IP addresses or non-standard ports, bypassing DNS controls.

FQDN Blocklist

A list of Fully Qualified Domain Names (e.g., telemetry.vendor.com) that are explicitly denied access through the network gateway or DNS resolver.

More precise than IP blocking, as cloud-hosted telemetry endpoints frequently change IP addresses but maintain consistent domain names.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks to isolate traffic, improve performance, and enhance security.

The critical first step in managing IoT devices, ensuring their telemetry traffic cannot traverse corporate or PCI-scoped network segments.

Egress Filtering

The practice of monitoring and potentially restricting the flow of information outbound from one network to another, typically the internet.

Crucial for preventing unauthorized data exfiltration and enforcing the 'Default-Deny' posture for IoT segments.

PCI DSS Scope

All system components, people, and processes that are included in or connected to the Cardholder Data Environment (CDE).

Uncontrolled telemetry from devices on the same network segment as payment terminals can inadvertently bring those devices into audit scope.

IEEE 802.1X

An IEEE Standard for port-based Network Access Control (PNAC), providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

While it secures network entry, it does not inspect or control the telemetry payloads sent by authenticated devices.

Ausgearbeitete Beispiele

A 400-room resort is experiencing severe network congestion every morning between 2:00 AM and 4:00 AM, impacting early-rising guests and back-office operations. The network team suspects the recently installed smart TVs in every room are responsible. How should they diagnose and resolve this?

- Diagnosis: Deploy a NetFlow collector on the core switch to analyze traffic during the congestion window. The analysis reveals that all 400 TVs are simultaneously downloading firmware updates and uploading aggregated daily usage telemetry to the manufacturer's CDN. 2. Resolution: First, ensure the TVs are on a dedicated IoT VLAN. Second, implement a QoS policy on the firewall to rate-limit outbound and inbound traffic for the IoT VLAN to 10% of the total WAN link capacity. Third, implement DNS sinkholing to block the specific FQDNs used for telemetry upload, while allowing the FQDNs used for firmware updates. Finally, stagger the update windows if the vendor management console permits.

A large retail chain with 200 locations uses a mix of legacy and modern POS systems. During a PCI DSS audit, the assessor notes that several modern POS terminals are generating outbound HTTPS traffic to unknown cloud endpoints. How should the network architect remediate this finding?

- Immediate Containment: Verify that the POS terminals are on a strictly isolated CDE (Cardholder Data Environment) VLAN. 2. Traffic Analysis: Perform packet captures (PCAP) on the egress interface for the CDE VLAN. Identify the destination IP addresses and attempt reverse DNS lookups to determine the vendor. 3. Policy Enforcement: Implement a 'Default-Deny' egress rule on the firewall for the CDE VLAN. Only explicitly whitelist the IP addresses and ports required for payment processing and authorized management traffic. 4. Documentation: Document the whitelisted endpoints and the business justification for each in the firewall rule base, providing this documentation to the PCI assessor.

Übungsfragen

Q1. You are deploying a new fleet of smart HVAC controllers across a corporate campus. The vendor states that the controllers require internet access to report diagnostic data to their cloud platform for warranty support. How do you integrate these devices securely?

Hinweis: Consider the principle of least privilege and how to balance operational requirements with security controls.

Musterlösung anzeigen

- Place the HVAC controllers on a dedicated, isolated IoT VLAN. 2. Request the specific FQDNs and ports required for the diagnostic reporting from the vendor. 3. Configure the perimeter firewall with a default-deny egress rule for the IoT VLAN. 4. Create an explicit allow rule only for the vendor-provided FQDNs and ports. 5. Implement rate limiting on the VLAN to prevent the controllers from consuming excessive bandwidth.

Q2. During a routine log review, you notice a significant volume of DNS requests from the IoT VLAN being blocked by the DNS sinkhole. However, the operations team reports that the digital signage displays are no longer updating their content. What is the likely cause and remediation?

Hinweis: Think about how vendors often structure their cloud services and the risks of over-blocking.

Musterlösung anzeigen

The likely cause is over-blocking. The vendor is probably using the same domain (or a closely related subdomain) for both telemetry reporting and content delivery. Remediation: 1. Identify the specific blocked domain in the DNS logs. 2. Temporarily whitelist the domain. 3. Use packet capture to analyze the traffic to that domain. 4. If possible, use DPI on the firewall to block the specific telemetry URI paths while allowing the content update paths, or work with the vendor to identify distinct FQDNs for each function.

Q3. A stadium IT director wants to implement telemetry filtering but is concerned about the processing overhead on the core firewall during game days when 50,000 fans are connected. What architecture provides the most efficient filtering?

Hinweis: Which filtering method consumes the least CPU cycles on the firewall?

Musterlösung anzeigen

The most efficient approach is to rely heavily on DNS sinkholing for the bulk of the filtering. By configuring the DHCP servers to point client devices to an internal DNS resolver that blocks known telemetry domains, the traffic is dropped before a connection is even attempted, saving firewall state table entries and DPI processing cycles. The firewall should only be used as a secondary measure for hardcoded IPs or highly specific block rules.