Hybrides Arbeiten absichern: NAC und ZTNA für nahtlosen Zugriff kombinieren

Dieser maßgebliche technische Leitfaden behandelt die architektonische Konvergenz von Network Access Control (NAC) und Zero Trust Network Access (ZTNA) zur Absicherung hybrider Arbeitsumgebungen in Unternehmen, im Einzelhandel, im Gastgewerbe und im öffentlichen Sektor. Er bietet einen schrittweisen Bereitstellungsplan, Fallstudien aus der Praxis und Compliance-Leitlinien für IT-Architekten und CTOs, die die durch isolierte On-Premises- und Cloud-Zugriffsdomänen entstandenen Sicherheitslücken schließen müssen.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung für die Geschäftsleitung

- Technischer Einblick: Die Konvergenzarchitektur

- Die Einschränkungen isolierter Sicherheitsdomänen

- Einheitliche Identitäts- und Kontextvermittlung

- Implementierungsleitfaden: Schritt-für-Schritt-Bereitstellung

- Phase 1: Identitäts- und Asset-Erkennung

- Phase 2: Richtliniendefinition und Mikrosegmentierung

- Phase 3: Durchsetzung und Optimierung

- Best Practices für Unternehmensumgebungen

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung für die Geschäftsleitung

Für Netzwerkarchitekten und CTOs von Unternehmen, die verteilte Umgebungen verwalten, hat sich der Perimeter unwiderruflich aufgelöst. Das traditionelle Modell, einen Unternehmenshauptsitz mit robuster Network Access Control (NAC) abzusichern und sich für den Fernzugriff auf ältere VPNs zu verlassen, ist nicht länger tragfähig. Moderne Unternehmen benötigen eine einheitliche Sicherheitslage, die die On-Premises-Infrastruktur nahtlos mit Cloud-nativen Anwendungen verbindet. Dieser Leitfaden beschreibt die architektonische Integration von NAC und Zero Trust Network Access (ZTNA), und bietet einen Entwurf zur Absicherung hybrider Arbeitsumgebungen, ohne die Benutzererfahrung oder den Netzwerkdurchsatz zu beeinträchtigen.

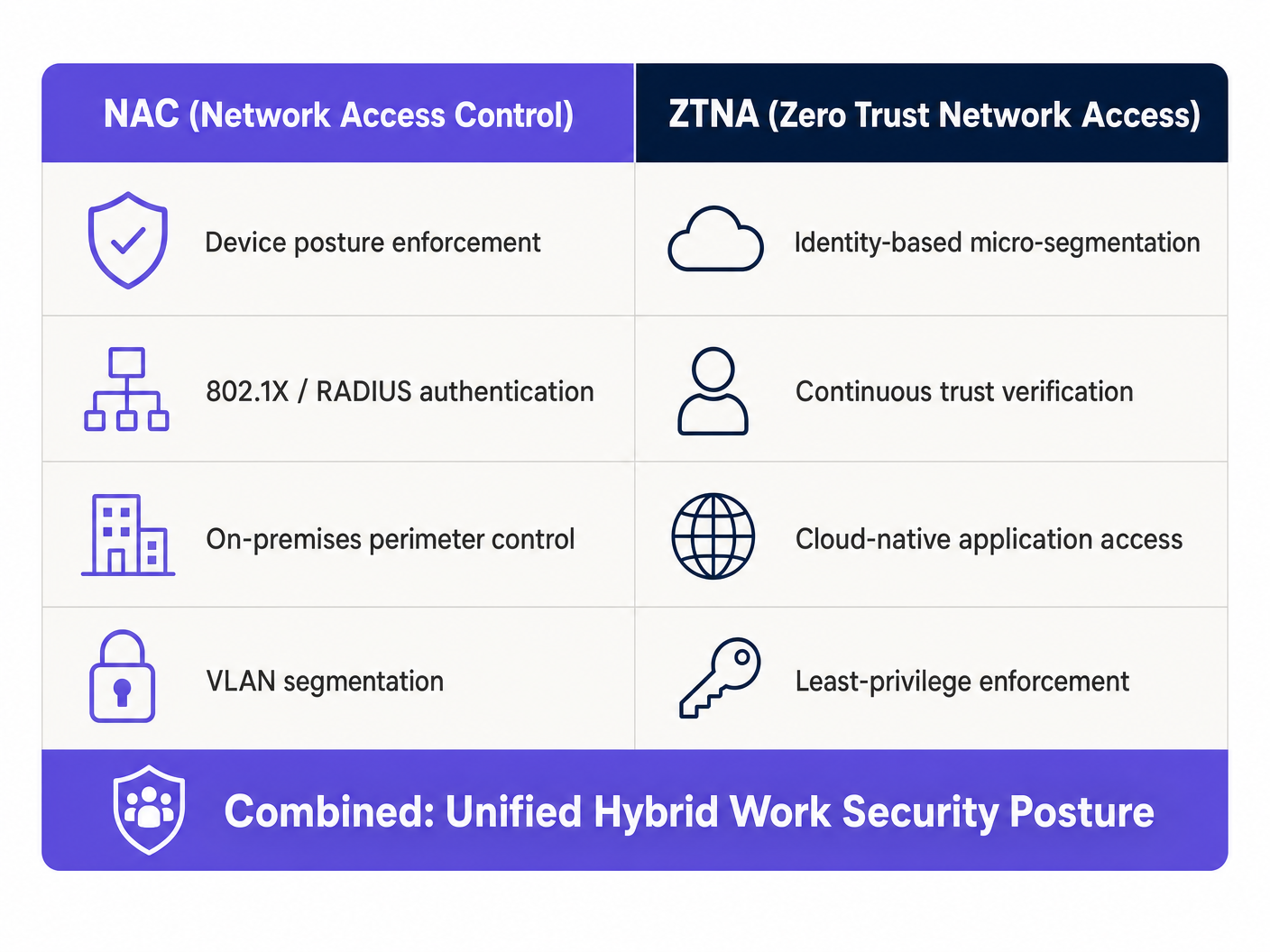

Durch die Kombination der gerätebasierten Haltungsdurchsetzung von NAC mit der identitätszentrierten Mikrosegmentierung von ZTNA können Organisationen eine kontinuierliche Vertrauensüberprüfung erreichen, unabhängig vom Standort des Benutzers. Diese Konvergenz ist besonders kritisch für Sektoren mit hohem Besucheraufkommen und komplexen Compliance-Anforderungen, wie Einzelhandel , Gesundheitswesen und Gastgewerbe . Darüber hinaus kann die Nutzung von Plattformen wie der Guest WiFi -Infrastruktur von Purple diese Zero-Trust-Prinzipien auf Gastnetzwerke ausweiten und so eine robuste Isolation und einen Datenschutz gewährleisten, der den GDPR- und PCI DSS-Verpflichtungen entspricht.

Technischer Einblick: Die Konvergenzarchitektur

Die Einschränkungen isolierter Sicherheitsdomänen

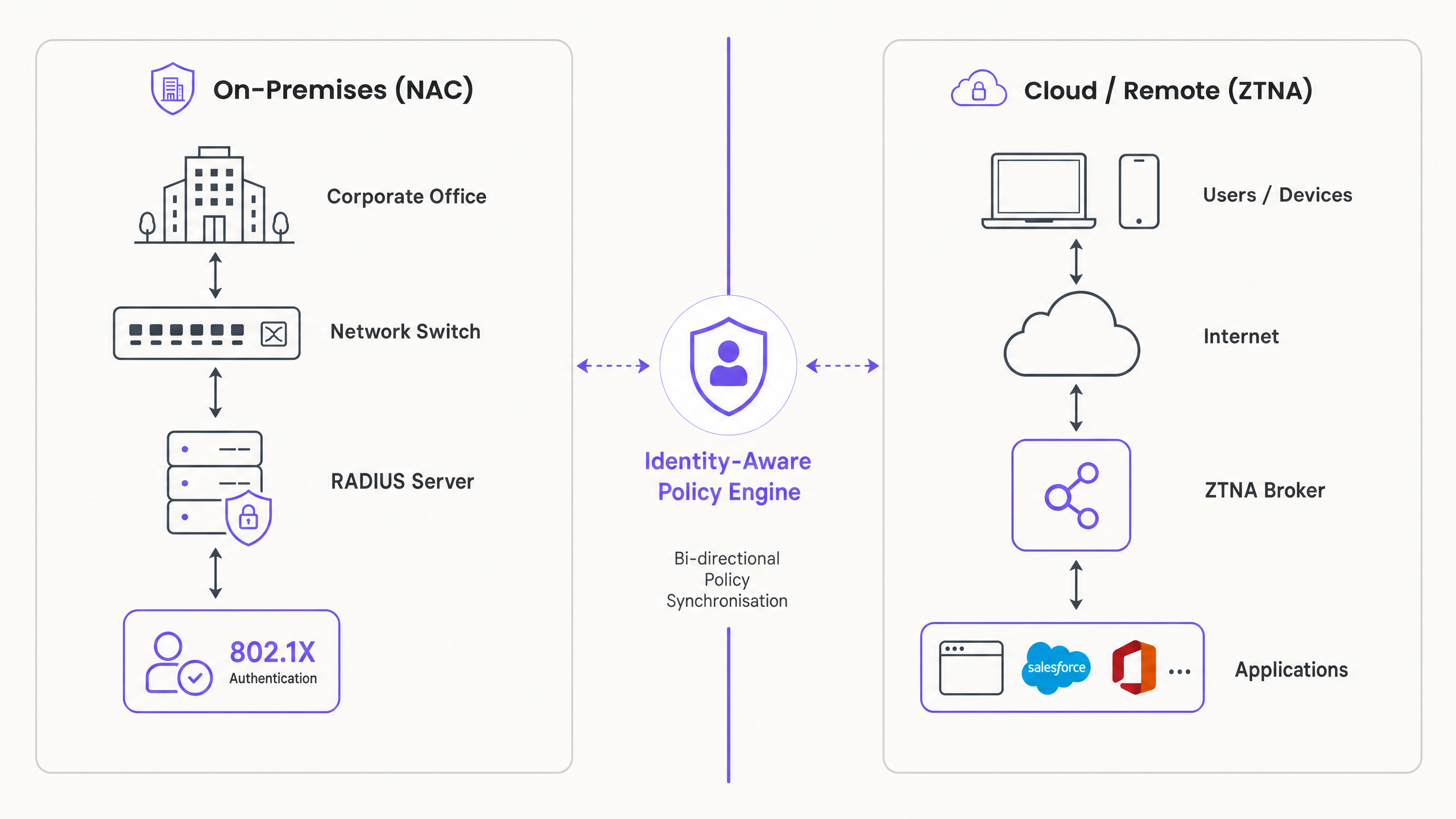

Historisch gesehen agierten NAC und ZTNA als isolierte Sicherheitsdomänen. NAC, das IEEE 802.1X und RADIUS nutzte, zeichnete sich durch die Kontrolle des physischen und drahtlosen Zugriffs innerhalb des Unternehmensperimeters aus. Es bot eine robuste Geräteprofilierung, Haltungsbewertung und VLAN-Zuweisung. Umgekehrt entstand ZTNA, um den Fernzugriff auf Cloud- und On-Premises-Anwendungen zu sichern, basierend auf dem Prinzip „niemals vertrauen, immer überprüfen“, das auf Benutzeridentität und Kontext statt auf dem Netzwerkstandort beruht.

Reibung entsteht, wenn hybride Mitarbeiter zwischen diesen Domänen wechseln. Ein Benutzer, der sich zu Hause nahtlos über ZTNA authentifiziert, erlebt oft eine inkonsistente Erfahrung beim Betreten des Unternehmensbüros, wo NAC-Richtlinien möglicherweise nicht mit seinem ZTNA-Kontext übereinstimmen. Diese Fragmentierung führt zu Sicherheitslücken und operativem Mehraufwand, der sowohl die IT-Effizienz als auch die Endbenutzerproduktivität direkt beeinträchtigt.

Einheitliche Identitäts- und Kontextvermittlung

Die architektonische Lösung besteht in der Etablierung einer einheitlichen Identitäts- und Kontextvermittlungsschicht, die die Telemetrie zwischen den NAC- und ZTNA-Richtlinien-Engines synchronisiert. Diese Integration ermöglicht eine kontinuierliche Haltungsbewertung, die über Netzwerkbegrenzungen hinweg bestehen bleibt.

Die Integration erfolgt über drei Schlüsselmechanismen. Erstens, Kontinuierliche Haltungsbewertung: Wenn ein Gerät eine Verbindung zum Unternehmensnetzwerk herstellt, führt die NAC-Lösung eine umfassende Haltungsprüfung durch, die die OS-Version, den AV-Status und die Zertifikatsvalidierung umfasst. Dieser Kontext wird sofort über die API-Integration mit dem ZTNA-Broker geteilt. Zweitens, Dynamische Richtliniendurchsetzung: Wenn sich die Haltung des Geräts verschlechtert — zum Beispiel, wenn Malware erkannt wird — isoliert das NAC-System das Gerät im lokalen Netzwerk und weist gleichzeitig den ZTNA-Broker an, den Zugriff auf kritische Cloud-Anwendungen zu widerrufen. Drittens, Nahtloser Übergang: Wenn der Benutzer vom Büro an einen entfernten Standort wechselt, behält der ZTNA-Client den etablierten Vertrauenskontext bei, wodurch eine erneute Authentifizierung überflüssig wird und ein unterbrechungsfreier Zugriff auf autorisierte Ressourcen gewährleistet ist.

Für ein tieferes Verständnis der zugrunde liegenden drahtlosen Technologien, die diese Bereitstellungen unterstützen, verweisen wir auf unseren Leitfaden zu Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 .

Implementierungsleitfaden: Schritt-für-Schritt-Bereitstellung

Die Bereitstellung einer konvergierten NAC/ZTNA-Architektur erfordert einen schrittweisen Ansatz, um Störungen zu minimieren und eine robuste Richtliniendurchsetzung zu gewährleisten.

Phase 1: Identitäts- und Asset-Erkennung

Bevor Sie Durchsetzungsrichtlinien implementieren, müssen Sie eine vollständige Transparenz Ihrer Netzwerkumgebung erreichen. Stellen Sie Ihre NAC-Lösung im Nur-Überwachungsmodus bereit – konfigurieren Sie sie so, dass sie alle verbundenen Geräte, einschließlich Unternehmenslaptops, BYOD, IoT und Gastgeräte, erkennt und profiliert, ohne den Zugriff zu blockieren. Konsolidieren Sie Benutzeridentitäten, indem Sie sowohl NAC- als auch ZTNA-Lösungen mit einem zentralen Identitätsanbieter wie Azure AD oder Okta integrieren. Dies gewährleistet konsistente Authentifizierungsrichtlinien über beide Domänen hinweg. Nutzen Sie gleichzeitig Ihre ZTNA-Lösung, um Anwendungszugriffsmuster zu überwachen, zu identifizieren, welche Benutzer Zugriff auf bestimmte Anwendungen benötigen, und bilden Sie so die Grundlage für Ihre Mikrosegmentierungsrichtlinien.

Phase 2: Richtliniendefinition und Mikrosegmentierung

Wechseln Sie von der Transparenz zur Kontrolle, indem Sie granulare Zugriffsrichtlinien basierend auf dem Prinzip der geringsten Rechte definieren. Legen Sie grundlegende Sicherheitsanforderungen für Unternehmensgeräte fest, einschließlich Mindest-OS-Version und aktiver EDR-Agent-Anforderungen, und konfigurieren Sie die NAC-Lösung, um diese Anforderungen für den On-Premises-Zugriff durchzusetzen. Definieren Sie ZTNA-Richtlinien, die den Zugriff auf Anwendungen basierend auf Benutzerrolle und Gerätekontext einschränken und so die Übereinstimmung mit den in der NAC-Lösung definierten Haltungsanforderungen gewährleisten. Konfigurieren Sie entscheidend die API-Integration zwischen Ihren NAC- und ZTNA-Plattformen, um den bidirektionalen Kontextaustausch zu ermöglichen und sicherzustellen, dass eine von NAC erkannte Änderung der Gerätehaltung sofortlöst sofort eine Richtlinienaktualisierung im ZTNA-Broker aus.

Phase 3: Durchsetzung und Optimierung

Aktivieren Sie schrittweise den Durchsetzungsmodus, überwachen Sie Anomalien und verfeinern Sie Richtlinien bei Bedarf. Stellen Sie die NAC-Lösung vom Überwachungsmodus in den Durchsetzungsmodus um, beginnend mit einer Pilotgruppe von Benutzern oder Standorten, und überwachen Sie Authentifizierungsfehler. Rollen Sie den ZTNA-Client auf alle Unternehmens-Endpunkte aus, um einen nahtlosen Zugriff auf Cloud- und On-Premises-Anwendungen zu gewährleisten. Erweitern Sie robuste Gastzugriffsrichtlinien mithilfe von Plattformen wie Purple's Guest WiFi , um sicherzustellen, dass der Gastverkehr strikt von Unternehmensressourcen isoliert ist. Nutzen Sie WiFi Analytics , um Nutzungsmuster zu überwachen und potenzielle Anomalien im gesamten Gastbereich zu erkennen.

Best Practices für Unternehmensumgebungen

Priorisieren Sie die Benutzererfahrung während des gesamten Rollouts. Sicherheit sollte die Produktivität nicht behindern, und der Übergang zwischen On-Premises- und Fernzugriff muss für den Benutzer transparent sein, wobei Single Sign-On und kontinuierliche Authentifizierungsmechanismen genutzt werden. Für den On-Premises-Zugriff ist die IEEE 802.1X-Authentifizierung für alle Unternehmensgeräte vorgeschrieben, da dies eine robuste kryptografische Validierung der Geräteidentität auf Portebene bietet.

Integrieren Sie KI-gesteuerte Bedrohungserkennungsfunktionen in Ihre NAC- und ZTNA-Lösungen, um anomales Verhalten zu identifizieren und kompromittierte Geräte automatisch unter Quarantäne zu stellen. Für eine zukunftsweisende Perspektive zu dieser Funktion siehe The Future of Wi-Fi Security: AI-Driven NAC and Threat Detection und das spanischsprachige Äquivalent El Futuro de la Seguridad Wi-Fi: NAC Impulsado por IA y Detección de Amenazas . Für verteilte Unternehmen kann die Integration von ZTNA mit SD-WAN die Anwendungsroute optimieren und die Leistung über mehrere Standorte hinweg verbessern – lesen Sie unseren Vergleich unter SD WAN vs MPLS: The 2026 Enterprise Network Guide .

Fehlerbehebung & Risikominderung

Verzögerungen bei der Kontextsynchronisation stellen den kritischsten Fehlermodus dar. Wenn die API-Integration zwischen NAC und ZTNA Latenzzeiten aufweist, könnte ein kompromittiertes Gerät länger als akzeptabel Zugriff auf Cloud-Anwendungen behalten. Die Abhilfe besteht darin, Webhook-basierte Push-Benachrichtigungen zu implementieren, anstatt sich ausschließlich auf Polling-Mechanismen zu verlassen, um nahezu Echtzeit-Richtlinienaktualisierungen zu gewährleisten.

Übermäßig restriktive Richtlinien können zu erheblichen Anstiegen von Helpdesk-Tickets führen, wenn strenge Haltungsprüfungen ohne ausreichende Benutzerkommunikation implementiert werden. Nutzen Sie Captive Portals, um Benutzer über Nichteinhaltung zu informieren und Anweisungen zur Selbstbehebung bereitzustellen, bevor der Zugriff vollständig blockiert wird.

Authentifizierungsfehler von IoT-Geräten sind in Veranstaltungsorten unvermeidlich. Headless IoT-Geräte können 802.1X- oder ZTNA-Clients nicht unterstützen. Die Lösung ist MAC Authentication Bypass (MAB) in Kombination mit rigoroser Geräteprofilierung und strikter VLAN-Segmentierung, um IoT-Verkehr von Unternehmensressourcen zu isolieren.

Überwachung der API-Integrationsintegrität wird häufig übersehen. Wenn die Synchronisation zwischen NAC und ZTNA unterbrochen wird, entsteht eine Sicherheitslücke, die keines der Systeme eigenständig beheben kann. Implementieren Sie eine dedizierte Überwachung und Alarmierung der Integrationsintegrität und definieren Sie ausfallsichere Richtlinien, die automatische Zugriffsbeschränkungen auslösen, wenn die Synchronisation länger als ein definierter Schwellenwert unterbrochen ist.

ROI & Geschäftsauswirkungen

Die Konvergenz von NAC und ZTNA liefert messbaren Geschäftswert über die Risikominderung hinaus. Die Konsolidierung des Richtlinienmanagements reduziert den administrativen Aufwand für IT-Teams und ermöglicht es ihnen, sich auf strategische Initiativen zu konzentrieren, anstatt disparate Sicherheitssilos zu verwalten. Die Eliminierung veralteter VPNs verbessert die hybride Arbeitserfahrung erheblich, reduziert Ausfallzeiten und Frustration und verbessert gleichzeitig die Anwendungsleistung für Remote-Benutzer.

Die Fähigkeit, eine kontinuierliche Haltungsbewertung und identitätsbasierte Zugriffskontrolle nachzuweisen, vereinfacht die Compliance-Berichterstattung für Frameworks wie PCI DSS und GDPR, besonders relevant in Transport und Einzelhandelsumgebungen, wo die Verpflichtungen zum Schutz von Kartendaten und personenbezogenen Daten streng sind. Organisationen, die konvergierte Architekturen implementiert haben, berichten durchweg über eine Reduzierung der mittleren Zeit zur Eindämmung (MTTC) von Sicherheitsvorfällen, da die bidirektionale Richtliniendurchsetzung eine automatisierte Quarantäne ohne manuelles Eingreifen ermöglicht.

Schlüsseldefinitionen

Network Access Control (NAC)

A security solution that enforces policy on devices seeking access to a network infrastructure, typically utilising IEEE 802.1X for authentication and posture assessment to determine VLAN assignment and access rights.

Critical for securing on-premises environments, ensuring only compliant and authorised devices can connect to corporate switches and wireless access points. IT teams encounter this when managing physical office and venue networks.

Zero Trust Network Access (ZTNA)

An IT security solution that provides secure remote access to applications and services based on defined access control policies, operating on the principle of least privilege and continuous identity verification rather than network location.

Replaces legacy VPNs by providing identity-based micro-segmentation, granting access only to specific applications rather than the entire network. Relevant when securing remote workers and cloud application access.

Micro-segmentation

The practice of dividing a network into isolated segments to reduce the attack surface and prevent lateral movement by threat actors, applied at the application or workload level rather than the network perimeter.

ZTNA applies this concept at the application level, ensuring a compromised endpoint cannot pivot to access unauthorised resources. IT teams encounter this when designing zero-trust architectures.

Posture Assessment

The process of evaluating a device's security state — including OS version, active antivirus, installed certificates, and patch level — before granting network or application access.

A core function of NAC, ensuring that vulnerable or compromised devices are quarantined or remediated before they can interact with the corporate network. Relevant during device onboarding and continuous monitoring.

IEEE 802.1X

An IEEE standard for port-based Network Access Control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN, using EAP (Extensible Authentication Protocol) over the network medium.

The gold standard for enterprise network authentication, providing robust cryptographic validation of device identity. IT teams encounter this when configuring switches, wireless controllers, and RADIUS servers.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service, acting as the communication layer between NAC and identity providers.

The backend protocol utilised by NAC solutions to communicate with identity providers and enforce access policies. Relevant when integrating NAC with Active Directory or cloud IdPs.

MAC Authentication Bypass (MAB)

A fallback authentication method used by NAC solutions for devices that do not support 802.1X, relying on the device's MAC address as an identifier to assign network access policies.

Necessary for accommodating headless devices — printers, IoT sensors, digital signage — in enterprise environments. Less secure than 802.1X and requires strict VLAN segmentation to mitigate MAC spoofing risks.

Identity Provider (IdP)

A system entity that creates, maintains, and manages identity information for principals while providing authentication services to relying applications within a federation or distributed network.

The central source of truth for user identities, integrating with both NAC and ZTNA to ensure consistent authentication policies. IT teams encounter this when configuring SSO and MFA across enterprise systems.

VLAN (Virtual Local Area Network)

A logical subdivision of a physical network that groups devices into isolated broadcast domains, enabling traffic segmentation without requiring separate physical infrastructure.

The primary mechanism for isolating different device classes — corporate, guest, IoT — within a shared physical network. Critical for compliance with PCI DSS requirements for cardholder data environment isolation.

Ausgearbeitete Beispiele

A global retail chain with 500 locations needs to secure access for regional managers who frequently travel between stores, corporate headquarters, and remote home offices. They currently experience frequent VPN disconnects and inconsistent access to cloud-hosted inventory management applications.

Implement a converged NAC/ZTNA architecture across all locations. Deploy 802.1X via NAC for seamless, secure access when managers are physically in-store or at HQ, authenticating against a centralised RADIUS server integrated with Azure AD. Deploy a ZTNA client on all corporate laptops. Integrate the NAC and ZTNA policy engines via API, configuring webhook notifications for immediate posture updates. When a manager connects to the in-store network, the NAC authenticates the device and shares the 'trusted internal' context with the ZTNA broker. The ZTNA broker then grants direct, optimised access to the cloud-hosted inventory application without requiring a VPN tunnel, reducing latency and eliminating disconnection issues. When the manager works from home, the ZTNA client establishes a secure micro-tunnel to the application, maintaining the same access policies without relying on the corporate network perimeter. Guest and IoT devices in-store are isolated on separate VLANs managed via Purple's Guest WiFi platform.

A large conference centre needs to provide secure WiFi for corporate staff while isolating thousands of daily guest connections and third-party vendor IoT devices including digital signage, BLE beacons, and environmental sensors.

Deploy a robust NAC solution configured with strict VLAN segmentation across three distinct tiers. Tier one: corporate staff devices authenticate via 802.1X and are assigned to a secure internal VLAN with full access to internal management systems. Tier two: implement Purple's Guest WiFi platform to manage public access, capturing valuable analytics while ensuring complete isolation from the corporate network via a dedicated guest VLAN with internet-only access. Tier three: for vendor IoT devices, utilise MAC Authentication Bypass (MAB) combined with deep device profiling — analysing DHCP fingerprints, HTTP user agents, and traffic patterns — to accurately identify device types and assign them to restricted, internet-only VLANs. Integrate ZTNA for corporate staff to access internal management applications securely from any location within the venue or remotely. For BLE beacon infrastructure, refer to the guide on BLE Low Energy Explained for Enterprise for integration considerations.

Übungsfragen

Q1. Your organisation is deploying ZTNA to replace a legacy VPN. However, users returning to the corporate office are experiencing latency when accessing applications hosted locally in the on-premises data centre, as ZTNA traffic is routing through a cloud-hosted broker. What is the recommended architectural solution?

Hinweis: Consider how the ZTNA client determines the optimal path to the application based on the user's physical network context.

Musterlösung anzeigen

Implement a Local Edge or On-Premises ZTNA Broker within the corporate data centre. Configure the ZTNA client to detect when the device is authenticated on the internal corporate network via NAC and route traffic directly to the local application via the internal broker, rather than hair-pinning through the cloud-hosted broker. This reduces latency for on-premises applications while maintaining the same identity-based access controls. The NAC context sharing via API should signal to the ZTNA broker that the device is on a trusted internal network, enabling the local routing decision.

Q2. A hospital IT team needs to secure hundreds of connected medical devices — infusion pumps, patient monitors, imaging equipment — that cannot run 802.1X supplicants or ZTNA clients. How should these devices be secured within a converged NAC/ZTNA architecture?

Hinweis: Consider fallback authentication methods and the principle of network-level isolation for devices that cannot participate in identity-based controls.

Musterlösung anzeigen

Utilise MAC Authentication Bypass (MAB) on the NAC solution, combined with deep device profiling using DHCP fingerprints, HTTP user agents, and traffic behaviour analysis to accurately identify and classify each medical device type. Once identified, the NAC dynamically assigns these devices to highly restricted, isolated VLANs that only permit communication with specific, required medical servers and systems — blocking all other traffic by default. ZTNA is not applicable to these devices; security relies entirely on strict network segmentation and continuous traffic monitoring for anomalous behaviour. Ensure the medical device VLANs are completely isolated from the cardholder data environment to maintain PCI DSS compliance.

Q3. During a production deployment, the API integration between your NAC and ZTNA solutions fails silently — no alerts are triggered. A user's laptop on the corporate network subsequently becomes infected with malware. Describe the expected security outcome and identify the architectural gap that allowed it.

Hinweis: Analyse the impact of broken context synchronisation on each policy engine independently, and consider what monitoring should have been in place.

Musterlösung anzeigen

The NAC solution will detect the degraded posture via EDR integration and quarantine the device on the local network, preventing lateral movement within the corporate environment. However, because the API integration has failed silently, the ZTNA broker has not received the updated posture context. If the user attempts to access a cloud application, the ZTNA client may still establish a connection if the initial identity authentication token remains valid and has not expired. The architectural gap is twofold: first, the absence of health monitoring on the API integration itself; second, the lack of a fail-safe policy that triggers automatic access restrictions if context synchronisation is lost beyond a defined threshold. The remediation is to implement dedicated monitoring with alerting on integration health, configure the ZTNA broker to require periodic posture re-validation (not just initial authentication), and define a default-deny policy that activates if the NAC context feed is unavailable for more than a specified interval.