Optimierung des Hotel-WiFi für Geschäftsreisende

Dieser Leitfaden bietet umsetzbare, herstellerneutrale Strategien für IT-Verantwortliche im Gastgewerbe, um das Hotel-WiFi für Geschäftsreisende durch die Kombination von Ad-Blocking auf DNS-Ebene mit End-to-End Quality of Service (QoS)-Richtlinien zu optimieren. Er behandelt die technische Architektur, VLAN-Segmentierung, Sicherheitskonformität und Fallstudien aus der Praxis, die zeigen, wie die Eliminierung von Hintergrundrauschen bis zu 35 % der verschwendeten Bandbreite zurückgewinnen kann. Betriebsleiter und Netzwerkarchitekten finden konkrete Implementierungsschritte, Entscheidungsrahmen und messbare ROI-Benchmarks, um die Bereitstellung in diesem Quartal zu rechtfertigen und umzusetzen.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Executive Summary

- Technical Deep-Dive

- Layer 1: DNS-Based Ad und Tracker Blocking

- Layer 2: Deep Packet Inspection und QoS Tagging

- Layer 3: Wireless QoS via WMM

- VLAN Segmentation und Security Architecture

- Implementierungsleitfaden

- Best Practices

- Fehlerbehebung & Risikominderung

- ROI & Geschäftlicher Nutzen

Executive Summary

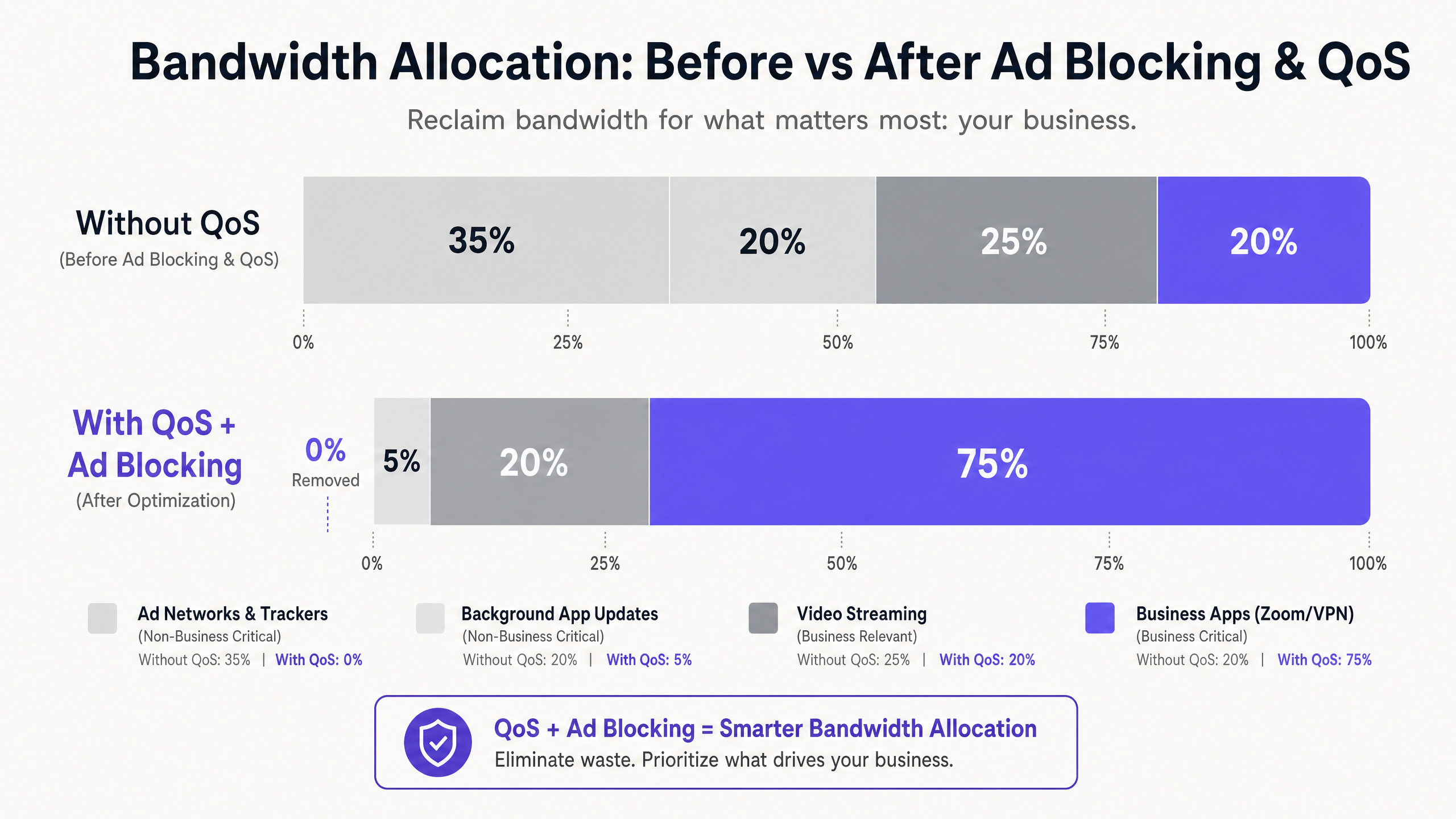

Für IT-Manager und Betriebsleiter im Hospitality -Sektor ist die Bereitstellung von zuverlässigem WiFi kein Alleinstellungsmerkmal mehr – es ist eine grundlegende betriebliche Anforderung. Geschäftsreisende fordern Hochleistungs-Konnektivität für Enterprise VPNs, video conferencing und cloud-hosted applications. Doch die Mehrheit der Hotelnetzwerke verliert stillschweigend Kapazität an unsichtbaren Hintergrundverkehr: ad trackers, telemetry beacons und automatische application updates, die bis zu 35 % der gesamten verfügbaren Bandbreite verbrauchen können, bevor eine einzige Geschäftsanwendung überhaupt initialisiert wurde.

Dieser Leitfaden beschreibt eine bewährte, herstellerneutrale Architektur, um diese verschwendete Kapazität zurückzugewinnen. Durch die Bereitstellung von DNS-level ad blocking am Netzwerk-Gateway und die Durchsetzung von End-to-End Quality of Service (QoS)-Richtlinien, die durch Deep Packet Inspection (DPI) abgebildet werden, können Netzwerkarchitekten sicherstellen, dass latenzempfindliche Anwendungen – Zoom, Microsoft Teams, IPsec VPNs und SSL tunnels – eine garantierte Prioritätsleistung erhalten. Der Ansatz ist in den meisten Fällen auf bestehender Infrastruktur implementierbar und liefert messbaren ROI durch aufgeschobene ISP-Link-Upgrades und verbesserte Zufriedenheitswerte der Geschäftsgäste.

Technical Deep-Dive

Die zentrale Herausforderung in modernen Hotel-WiFi-Umgebungen ist die Verbreitung von unerwünschtem Hintergrundverkehr. Wenn ein modernes Gerät – ein Business-laptop, ein smartphone, ein tablet – eine Verbindung zu einem Netzwerk herstellt, initiiert es sofort Dutzende von Hintergrundverbindungen. Dazu gehören advertising SDK polling von installierten Anwendungen, Betriebssystem-telemetry, Cloud-Sync-Dienste und automatische Update-Prüfungen. In einem flachen, unmanaged Netzwerk mit 200 gleichzeitigen Gästen ist dieses Hintergrundrauschen nicht nur unbequem; es ist ein strukturelles Bandbreitenproblem.

Untersuchungen zu Traffic-Profilen von Unternehmensgastnetzwerken zeigen durchweg, dass ad networks und third-party trackers zwischen 25 % und 40 % des DNS query-Volumens in unmanaged Hotelnetzwerken ausmachen. Jede aufgelöste query kann eine Datenübertragung initiieren, und während einzelne Payloads klein sind, ist der kumulative Effekt über Hunderte von gleichzeitigen Verbindungen signifikant. Dies ist die Bandbreite, die einem Zoom-Vorstandsanruf eines CFO oder einer VPN-Sitzung eines Beraters zu seinem Unternehmensrechenzentrum dienen sollte.

Layer 1: DNS-Based Ad und Tracker Blocking

Der effizienteste Interventionspunkt ist die DNS resolution. Durch das Routing aller Gast-DNS queries über einen filtering resolver – sei es ein On-Premises-Gerät oder ein Cloud-basierter DNS security service – kann das Netzwerk Anfragen an bekannte ad servers, tracker domains und telemetry endpoints stillschweigend verwerfen, bevor Payload-Daten den WAN link durchqueren. Der Effizienzgewinn hier ist strukturell: Eine blockierte DNS query verbraucht vernachlässigbare Ressourcen im Vergleich zur vollständigen HTTP/S-Verbindung, die sie sonst initiiert hätte.

Für Hotel-Produktionsumgebungen bieten managed DNS filtering services regelmäßig aktualisierte blocklists mit enterprise SLAs, was in Umgebungen, in denen uptime entscheidend ist, selbstverwalteten open-source Lösungen vorzuziehen ist. Die wichtigste Konfigurationsanforderung ist sicherzustellen, dass der walled garden – die Menge der Domains, die vor der captive portal authentication zugänglich sind – explizit whitelisted ist und nicht der allgemeinen filtering policy unterliegt. Ein Versäumnis hierbei ist die häufigste Ursache für Beschwerden von Gästen nach der Bereitstellung.

Layer 2: Deep Packet Inspection und QoS Tagging

Sobald das Hintergrundrauschen auf der DNS layer reduziert ist, muss der verbleibende Traffic aktiv nach Priorität verwaltet werden. Deep Packet Inspection (DPI) an der edge firewall oder Unified Threat Management (UTM) appliance identifiziert spezifische application protocols. Moderne DPI engines können Zoom, Microsoft Teams, Cisco Webex, RTP/SIP voice traffic, IPsec und SSL VPN sessions anhand ihrer packet signatures und port patterns zuverlässig klassifizieren, selbst wenn Standard-ports nicht verwendet werden.

Identifizierter geschäftskritischer Traffic wird mit Differentiated Services Code Point (DSCP)-Werten im IP header getaggt. Das DSCP field bietet 64 mögliche per-hop behaviours, aber in der Praxis verwenden die meisten Hotel-Implementierungen ein vereinfachtes Drei-Stufen-Modell: Expedited Forwarding (EF, DSCP 46) für voice und video conferencing; Assured Forwarding Class 4 (AF41, DSCP 34) für VPN- und business application data; und Best Effort (BE, DSCP 0) für allgemeines web browsing und streaming.

Layer 3: Wireless QoS via WMM

Die kabelgebundene QoS-Konfiguration ist nur dann effektiv, wenn die wireless access points die DSCP tags korrekt den entsprechenden Wi-Fi Multimedia (WMM) access categories zuordnen. WMM definiert vier access categories: Voice (AC_VO), Video (AC_VI), Best Effort (AC_BE) und Background (AC_BK). Die Zuordnung von DSCP zu WMM muss explizit auf dem AP konfiguriert werden, da das Standardverhalten je nach Anbieter variiert. Überprüfen Sie diese Konfiguration in Ihrer AP management console; dies ist eine häufige Lücke, die eine ansonsten gut konzipierte QoS policy am letzten Hop unwirksam macht.

VLAN Segmentation und Security Architecture

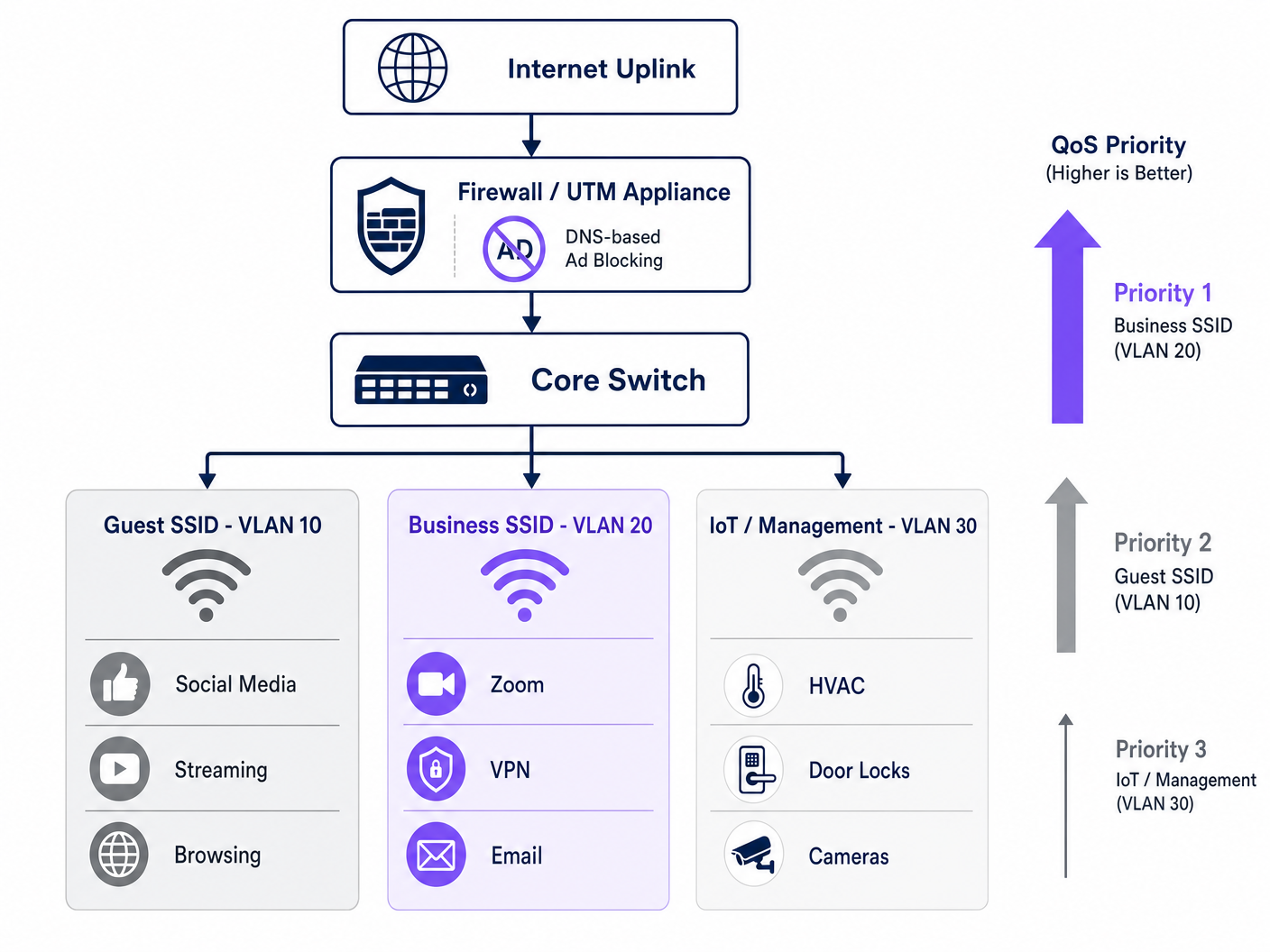

Ein ordnungsgemäß optimiertes Hotelnetzwerk arbeitet über mindestens drei logische Segmente. Die Guest SSID (VLAN 10) bedient Freizeitreisende und Konferenzteilnehmer mit Standard-Internetzugang, unterliegt der DNS filtering und rate limiting. Die Business SSID (VLAN 20) trägt die höchste QoS priority und wird über WPA3-Enterprise mit IEEE 802.1X authentifiziert, integriert mit einem RADIUS server für benutzerspezifische Anmeldeinformationen. Die IoT and Management VLAN (VLAN 30) isoliert intelligente Raumgeräte, HLK-Sensoren, elektronische Türschlösser und IP-Kameras vom gesamten Gastverkehr.

Diese Segmentierung ist nicht nur eine Leistungsoptimierung – sie ist eine Compliance-Anforderung. Gemäß PCI DSS muss jedes Netzwerksegment, das Zahlungskartendaten berührt, von allgemeinen Netzwerken mit dokumentierten Firewall-Regeln und Zugriffskontrollen isoliert werden. Gemäß GDPR müssen die über die Guest WiFi -Authentifizierung gesammelten personenbezogenen Daten mit geeigneten technischen Schutzmaßnahmen behandelt werden, und die Netzwerksegmentierung ist eine grundlegende Kontrolle, die die gebotene Sorgfaltspflicht demonstriert. Die Pflege eines umfassenden Audit Trail für IT-Sicherheit im Jahr 2026 über alle VLANs hinweg ist unerlässlich, um die Compliance bei Bewertungen nachzuweisen.

Implementierungsleitfaden

Die Bereitstellung dieser Architektur erfordert einen strukturierten Ansatz, um Störungen des laufenden Gästebetriebs zu vermeiden. Die folgende Reihenfolge wird für einen schrittweisen Rollout empfohlen.

Phase 1 — Traffic Profiling (Woche 1). Bevor Sie Änderungen vornehmen, implementieren Sie ein Traffic-Analyse-Tool an einem SPAN-Port Ihres Core-Switches, um eine 72-Stunden-Baseline zu erfassen. Identifizieren Sie die Top 20 der bandbreitenintensivsten Domains und Anwendungskategorien. Diese Daten rechtfertigen die Investition und bieten eine Grundlage zur Messung der Verbesserung nach der Bereitstellung. Viele Betreiber nutzen WiFi Analytics -Funktionen, um Gerätetypen, Verweildauern und Anwendungsnutzung in ihrem gesamten Bereich zu verstehen.

Phase 2 — Pilot-DNS-Filterung (Woche 2). Implementieren Sie die DNS-Filterung in einem einzelnen isolierten VLAN – idealerweise einem Mitarbeiter- oder Back-Office-Segment – unter Verwendung einer konservativen Blocklist. Überwachen Sie 48 Stunden lang auf Fehlalarme, bevor Sie auf Gastsegmente erweitern. Dokumentieren Sie alle Domains, die zur Whitelist des Walled Garden hinzugefügt wurden.

Phase 3 — QoS-Richtlinienbereitstellung (Woche 3). Konfigurieren Sie DPI-Regeln und DSCP-Tagging auf der Edge-Firewall. Überprüfen Sie, ob DSCP-Tags bei jedem Switch-Hop erhalten bleiben, indem Sie Pakete auf der Verteilungsebene erfassen. Aktivieren Sie WMM auf allen Access Points und bestätigen Sie, dass die DSCP-zu-WMM-Zuordnung korrekt angewendet wird. Hinweise zur Frequenzplanung und Kanalverwaltung in dieser Phase finden Sie unter Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 .

Phase 4 — VLAN-Restrukturierung (Woche 4). Migrieren Sie IoT-Geräte in ein dediziertes Management-VLAN. Führen Sie die Business SSID mit WPA3-Enterprise-Authentifizierung ein. Kommunizieren Sie die neue SSID an Firmenkunden und Konferenzorganisatoren.

Phase 5 — Überwachung und Optimierung (laufend). Legen Sie KPIs fest: durchschnittliche Zoom-Anrufqualitätsbewertung, VPN-Verbindungserfolgsrate, Spitzenauslastung des Durchsatzes und Gäste-WiFi-Zufriedenheitsbewertung. Überprüfen und aktualisieren Sie die DNS-Blocklists monatlich.

Best Practices

Die folgenden herstellerneutralen Empfehlungen spiegeln aktuelle Industriestandards wider und sind auf allen wichtigen Hardwareplattformen anwendbar, einschließlich Cisco Meraki, Ubiquiti UniFi, Aruba Networks und Ruckus.

| Praxis | Standard / Referenz | Priorität |

|---|---|---|

| WPA3-Enterprise auf Business SSID | IEEE 802.11i / WPA3 | Kritisch |

| 802.1X RADIUS-Authentifizierung | IEEE 802.1X | Kritisch |

| End-to-End DSCP-Erhaltung | RFC 2474 | Hoch |

| WMM auf allen APs aktiviert | Wi-Fi Alliance WMM | Hoch |

| Airtime Fairness aktiviert | Herstellerspezifisch | Mittel |

| DNS-Filterung mit verwalteten Blocklists | NIST SP 800-81 | Hoch |

| VLAN-Segmentierung (Guest/Business/IoT) | IEEE 802.1Q | Kritisch |

| PCI DSS Netzwerkisolation | PCI DSS v4.0 Req. 1 | Kritisch (falls zutreffend) |

Für Veranstaltungsorte, die Retail -Umgebungen neben Gastronomiebereichen betreiben – wie Hotellobby-Shops oder integrierte Konferenz-Retail-Bereiche – gelten dieselben VLAN- und QoS-Prinzipien, wobei POS-Verkehr zusätzlich eine eigene Warteschlange mit hoher Priorität erhält. Die in Office Wi Fi: Optimize Your Modern Office Wi-Fi Network erörterten Prinzipien sind direkt auf Hotel-Business-Center- und Konferenzraum-Implementierungen übertragbar.

Fehlerbehebung & Risikominderung

Die häufigsten Fehlerursachen bei der Optimierung von Hotel-WiFi-Implementierungen lassen sich in drei Kategorien einteilen.

Captive Portal Breakage. Symptom: Gäste können die Anmeldeseite nicht erreichen, nachdem die DNS-Filterung aktiviert wurde. Ursache: Die Filterrichtlinie blockiert Domains, die für die Captive Portal-Weiterleitung oder den Walled Garden erforderlich sind. Abhilfe: Überprüfen Sie alle Domains, die für den Authentifizierungsfluss erforderlich sind, und fügen Sie diese der Pre-Authentifizierungs-Whitelist hinzu, bevor Sie den allgemeinen Filter aktivieren. Wenn Sie umfassendere Überlastungsprobleme diagnostizieren, bietet der Leitfaden Why is Our Guest WiFi So Slow? Diagnosing Network Congestion einen strukturierten Diagnose-Framework. Für spanischsprachige Betreiber ist die entsprechende Ressource unter ¿Por qué nuestro WiFi para invitados es tan lento? Diagnóstico de la congestión de la red verfügbar.

DSCP Tag Stripping. Symptom: QoS ist auf der Firewall und den APs konfiguriert, aber die Leistung von Geschäftsanwendungen verbessert sich unter Last nicht. Ursache: Ein Zwischen-Switch entfernt oder markiert DSCP-Tags neu. Abhilfe: Erfassen Sie Pakete an mehreren Punkten im Netzwerkpfad mit Wireshark oder Ähnlichem. Überprüfen Sie, ob die QoS-Vertrauensrichtlinie jedes Switches so eingestellt ist, dass DSCP von Upstream-Geräten vertraut wird.

IoT-Geräteinstabilität nach Airtime Fairness. Symptom: Intelligente Raumgeräte (Thermostate, Türschlösser) fallen nach Aktivierung von Airtime Fairness zeitweise aus. Ursache: Ältere 802.11b/g IoT-Geräte übertragen langsam und erhalten unter einer Fairness-Richtlinie nicht genügend Airtime. Abhilfe: Verschieben Sie IoT-Geräte auf eine dedizierte 2,4GHz SSID auf VLAN 30 mit deaktiviertem Airtime Fairness. Wenden Sie Airtime Fairness nur auf die 5GHz Guest- und Business SSIDs an.

ROI & Geschäftlicher Nutzen

Der finanzielle Fall für diese Investition ist unkompliziert. Allein durch die Rückgewinnung von 20–35 % der verschwendeten Bandbreite durch DNS-Filterung, die meisten Hotels können ein Upgrade der ISP-Verbindung um 12 bis 18 Monate aufschieben. Bei typischen Breitbandpreisen für Unternehmen für eine dedizierte 1-Gbit/s-Glasfaserleitung entspricht dies einer Kapitalverschiebung von 15.000 £ bis 40.000 £, abhängig von Markt und Vertragsbedingungen.

Über die Infrastruktureinsparungen hinaus sind die Auswirkungen auf die Zufriedenheit der Geschäftsgäste messbar. Hotels, die zuverlässiges, geschäftstaugliches WiFi glaubwürdig vermarkten können, erzielen einen Premium-Preis im Geschäftsreisesegment. Eine konsistente Verbesserung der WiFi-Zufriedenheitswerte – typischerweise gemessen durch Umfragen nach dem Aufenthalt – korreliert direkt mit den Wiederbuchungsraten von Firmenkunden, die für die meisten Full-Service-Hotels das margenstärkste Segment darstellen.

Für Healthcare und Transport Einrichtungen, die Gast- oder Patienten-WiFi betreiben, sind die Compliance-Vorteile gleichermaßen signifikant. Die Demonstration eines dokumentierten, auditierbaren Ansatzes für Netzwerksicherheit und Datenverarbeitung reduziert das regulatorische Risiko und vereinfacht Compliance-Bewertungen.

Schlüsseldefinitionen

DNS Filtering

The process of blocking access to specified domains at the DNS resolution stage, preventing devices from establishing connections to those destinations.

Deployed at the gateway to prevent guest devices from reaching ad networks and tracker domains, reclaiming bandwidth before any payload data is transmitted.

Quality of Service (QoS)

A set of network mechanisms that prioritise certain types of traffic over others to guarantee performance for latency-sensitive applications.

Essential for ensuring that Zoom, VoIP, and VPN traffic receive guaranteed throughput and low latency on a congested hotel network shared by hundreds of users.

Deep Packet Inspection (DPI)

An advanced form of packet filtering that examines the data content of a packet beyond its header to identify the specific application or protocol.

Used by edge firewalls to accurately classify application traffic (e.g., distinguishing a Zoom call from generic HTTPS traffic) so it can be tagged for QoS prioritisation.

DSCP (Differentiated Services Code Point)

A 6-bit field in the IP packet header used to classify and mark packets for per-hop QoS treatment across network devices.

The industry-standard mechanism for tagging packets so that switches, routers, and access points know which traffic is business-critical and should be processed first.

WMM (Wi-Fi Multimedia)

A Wi-Fi Alliance certification that implements QoS on wireless networks by defining four access categories: Voice, Video, Best Effort, and Background.

The wireless equivalent of wired QoS. Must be enabled on all access points and correctly mapped to DSCP values to ensure that wired QoS policies are honoured at the last hop.

Airtime Fairness

A wireless scheduling feature that allocates equal transmission time to all connected clients, rather than equal packet counts, preventing slow legacy devices from monopolising channel capacity.

Critical in hotel environments where a mix of modern business laptops and older devices share the same AP. Prevents a single slow device from degrading the experience for all others.

VLAN (Virtual Local Area Network)

A logical network segment created on a physical switch infrastructure using IEEE 802.1Q tagging to isolate traffic between groups of devices.

Used to separate guest, business, and IoT traffic on the same physical infrastructure. A mandatory control for PCI DSS compliance and a best practice for network security and performance management.

Captive Portal

A web-based authentication gateway that intercepts a new device's HTTP traffic and redirects it to a login or registration page before granting full network access.

The primary touchpoint for guest WiFi authentication and first-party data collection. Must be carefully managed to ensure DNS filtering policies do not block the authentication flow.

Walled Garden

A set of domains and IP addresses that a device can access before completing captive portal authentication, typically including the portal itself and any required third-party authentication services.

Must be explicitly configured when deploying DNS filtering to ensure the authentication flow is not disrupted by the general blocking policy.

IEEE 802.1X

An IEEE standard for port-based Network Access Control that provides an authentication mechanism for devices wishing to connect to a network.

The authentication framework underpinning WPA3-Enterprise deployments. Integrates with a RADIUS server to provide per-user credentials and is the recommended standard for business-grade hotel SSIDs.

Ausgearbeitete Beispiele

A 400-room city-centre hotel is hosting a major technology conference with 600 registered delegates. The venue has a 1Gbps symmetric fibre uplink. During the first morning of the conference, the network operations team receives a flood of complaints: Zoom calls are dropping, VPN connections are timing out, and the conference app is failing to load. A traffic capture shows the 1Gbps link is at 94% utilisation. How should the IT team respond, both immediately and structurally?

Immediate response (within 30 minutes): Deploy an emergency DNS sinkhole for the top 50 ad network and telemetry domains identified in the traffic capture. This alone should shed 25–35% of current load. Simultaneously, configure emergency QoS rules on the edge firewall to hard-prioritise traffic on UDP ports 8801-8802 (Zoom) and TCP 443 with Zoom's IP ranges, and to rate-limit traffic to known streaming CDN IP ranges to 10Mbps aggregate.

Structural response (post-event): Segment the network into dedicated conference delegate and speaker VLANs. Deploy a managed DNS filtering service with a maintained blocklist. Implement DPI-based QoS with DSCP tagging for all future events. Negotiate a burst capacity agreement with the ISP for high-density event periods. Consider a dedicated 10Gbps event uplink for conferences exceeding 300 delegates.

A 120-room boutique hotel group with properties across three cities wants to standardise their WiFi infrastructure. Each property has a mix of leisure and business guests. The IT director wants to ensure that business guests get a premium experience without investing in new hardware at each site. The existing infrastructure is a mix of Ubiquiti UniFi APs and Cisco Meraki firewalls. What architecture should be recommended?

Recommend a centralised cloud-managed architecture leveraging the existing Meraki firewalls for DNS filtering (via Meraki's built-in content filtering and Umbrella integration) and DPI-based QoS. Configure two SSIDs per property: a standard Guest SSID (WPA3-Personal with captive portal) and a Business SSID (WPA3-Enterprise with 802.1X). Map the Business SSID to a dedicated VLAN with the highest QoS priority tier. On the UniFi APs, enable WMM and configure the DSCP-to-WMM mapping to match the Meraki firewall's tagging policy. Deploy a centralised RADIUS server (or use a cloud RADIUS service) for 802.1X authentication across all three properties. Provide corporate account guests with Business SSID credentials at check-in.

Übungsfragen

Q1. You have just enabled DNS filtering on your hotel's guest VLAN. Within 10 minutes, the front desk receives calls from guests saying they cannot connect to WiFi — they are not seeing the login page and are getting a 'No Internet Connection' error. What is the most likely cause and how do you resolve it?

Hinweis: Consider the sequence of events when a new device joins an open network and attempts to reach the captive portal.

Musterlösung anzeigen

The DNS filtering policy is blocking one or more domains required for the captive portal redirect or the walled garden. When a device joins the network, it sends an HTTP probe request to detect the captive portal. If the DNS resolver cannot resolve the redirect domain (because it is on the blocklist or the filter is too aggressive), the device never sees the login page. Resolution: immediately identify the captive portal's redirect domain, authentication server domain, and any social login provider domains (e.g., accounts.google.com for Google login), and add them to the walled garden whitelist. The walled garden must bypass the DNS filter entirely for unauthenticated devices.

Q2. A network architect has configured DPI on the edge firewall to tag Zoom traffic with DSCP EF (46) and has verified the configuration is correct. However, during peak conference hours, business guests still report jitter and dropped calls. A packet capture at the AP shows Zoom traffic arriving with DSCP 0 (Best Effort). What is the most likely cause?

Hinweis: Remember that QoS is an end-to-end requirement and that each device in the path must be configured to trust and forward priority markings.

Musterlösung anzeigen

A switch between the firewall and the access point is stripping or remarking the DSCP tags to 0 (Best Effort). This is a common issue when switches are configured with a default 'untrusted' QoS policy that resets all incoming DSCP values. Resolution: identify the switch(es) in the path between the firewall and the APs, and configure their QoS trust policy to 'trust DSCP' on the uplink ports. Additionally, verify that the access points are configured to map DSCP EF to WMM AC_VO (Voice) and not defaulting to AC_BE.

Q3. You are advising a 250-room hotel that wants to implement Airtime Fairness to improve WiFi performance for business guests. The hotel also has 80 smart room devices (thermostats, motorised blinds) that use 802.11b/g and are currently on the same SSID as guests. What is the risk of enabling Airtime Fairness in this configuration, and what is the recommended approach?

Hinweis: Consider how Airtime Fairness allocates resources and how the transmission rate of legacy 802.11b devices compares to modern 802.11ac/Wi-Fi 6 devices.

Musterlösung anzeigen

Airtime Fairness allocates equal transmission time to all clients, regardless of their data rate. A legacy 802.11b device transmitting at 1–11 Mbps receives the same time slice as a modern Wi-Fi 6 device transmitting at 600+ Mbps. In practice, the legacy device transmits far less data in its time slice, which is acceptable for the device itself, but the problem is that the access point must wait for the slow device to finish its transmission before serving the next client. This can cause the smart room devices to miss their polling windows, leading to intermittent disconnections. The recommended approach is to migrate all IoT devices to a dedicated 2.4GHz SSID on VLAN 30 (IoT/Management) with Airtime Fairness disabled, and enable Airtime Fairness only on the 5GHz guest and business SSIDs where all clients are modern devices.

Q4. A hotel group's CTO asks you to justify the cost of deploying a managed DNS filtering service (£8,000/year) versus continuing with the current unmanaged network. The hotel has a 1Gbps fibre uplink costing £24,000/year. How would you structure the ROI argument?

Hinweis: Consider both direct infrastructure savings and indirect revenue impact.

Musterlösung anzeigen

Structure the ROI argument in two parts. Direct savings: if DNS filtering reclaims 30% of wasted bandwidth, the effective throughput of the existing 1Gbps link increases to the equivalent of approximately 1.3Gbps. This defers the need for a 10Gbps upgrade (typically £45,000–£80,000 capital cost plus increased annual line rental) by at least 18–24 months. The £8,000/year filtering service cost is recovered within the first year through deferred capital expenditure alone. Indirect revenue impact: improved WiFi satisfaction scores in the corporate segment — typically a 15–25% improvement based on comparable deployments — directly influence repeat booking rates from corporate accounts. For a 250-room hotel with 40% corporate occupancy at an average rate of £180/night, even a 2% improvement in corporate repeat bookings represents approximately £65,000 in additional annual revenue. The combined ROI case is compelling and quantifiable within a single financial year.