Was ist RADIUS? Wie RADIUS-Server WiFi-Netzwerke sichern

Dieser maßgebliche technische Leitfaden erklärt, wie RADIUS (Remote Authentication Dial-In User Service) die WiFi-Sicherheit in Unternehmen durch das IEEE 802.1X-Framework untermauert, einschließlich Architektur, Bereitstellung und Compliance. Entwickelt für IT-Manager, Netzwerkarchitekten und Betriebsleiter von Veranstaltungsorten, bietet er umsetzbare Anleitungen für den Übergang von gemeinsam genutzten Pre-Shared Keys zur Authentifizierung pro Benutzer mit dynamischer Richtliniendurchsetzung. Der Leitfaden zeigt auch RADIUS-Integrationspunkte zur Purple Guest WiFi- und Analyseplattform auf, mit konkreten Fallstudien aus dem Gastgewerbe und Einzelhandel.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für die Geschäftsleitung

- Technischer Einblick: RADIUS- und 802.1X-Architektur

- Der Authentifizierungsablauf

- EAP-Methoden und Sicherheitslage

- Die Accounting-Funktion

- Implementierungsleitfaden: RADIUS für Unternehmens-WiFi bereitstellen

- Architektur und Dimensionierung

- Integration mit Identitätsspeichern

- Richtliniendurchsetzung und Segmentierung

- Best Practices und Compliance

- Absicherung der RADIUS-Infrastruktur

- Compliance-Überlegungen

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

- Betriebliche Effizienz

- Verbesserte Sicherheit und Analysen

Zusammenfassung für die Geschäftsleitung

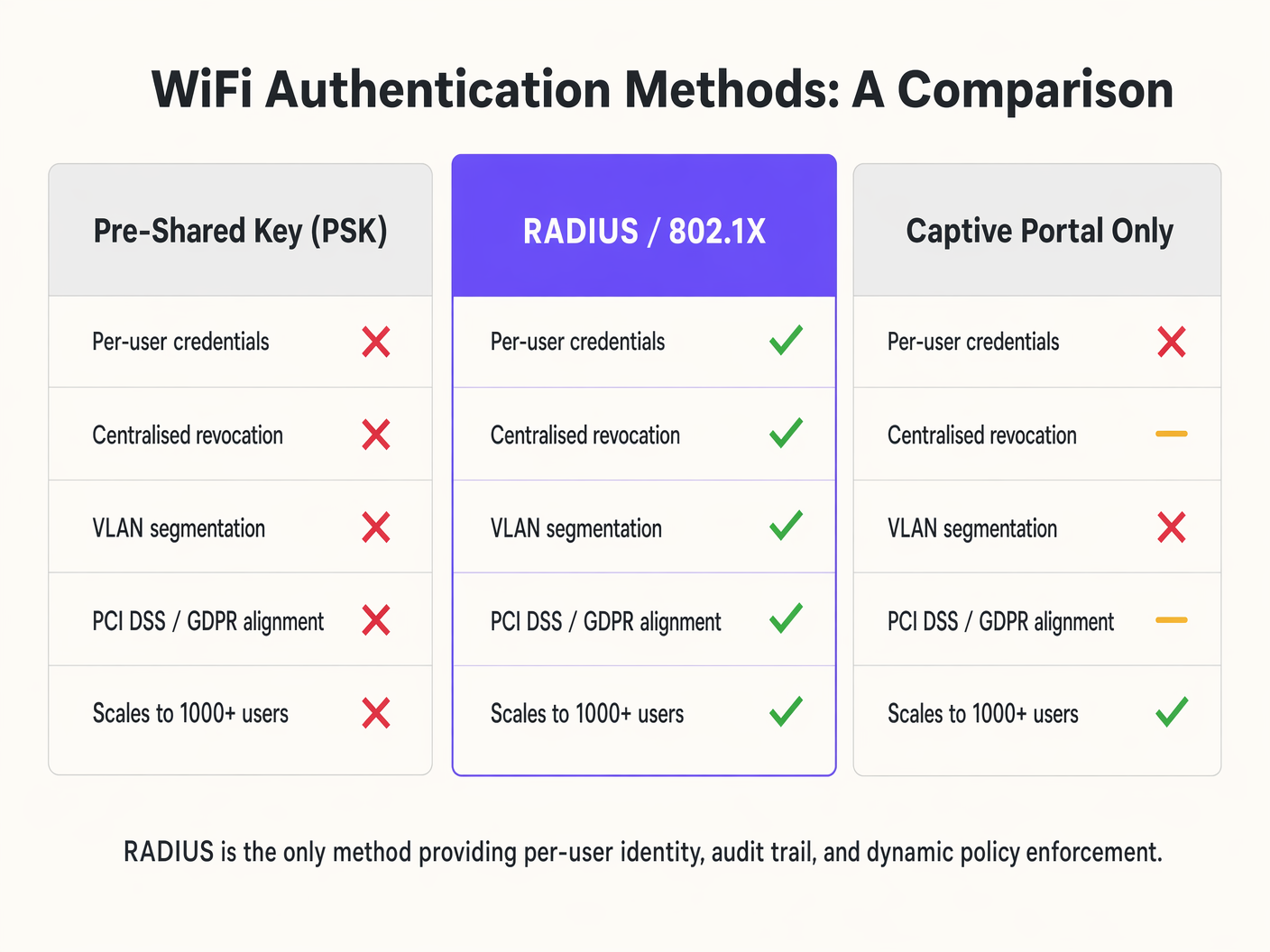

Für Netzwerkarchitekten und IT-Leiter in Unternehmen erfordert die Sicherung des drahtlosen Zugangs an verteilten Standorten mehr als ein gemeinsames Passwort. Mit zunehmender Gerätedichte im Gastgewerbe, Einzelhandel und öffentlichen Sektor werden die Einschränkungen von Pre-Shared Keys (PSK) und einfachen Captive Portals zu kritischen Schwachstellen. Remote Authentication Dial-In User Service (RADIUS) bietet die grundlegende Architektur für eine robuste, skalierbare WiFi-Sicherheit.

Dieser technische Leitfaden beschreibt detailliert, wie RADIUS innerhalb des 802.1X-Frameworks funktioniert, um eine Authentifizierung pro Benutzer, dynamische Richtliniendurchsetzung und umfassende Audit-Trails zu ermöglichen. Durch die Zentralisierung des Identitätsmanagements ermöglicht RADIUS einen Zero-Trust-Netzwerkzugang, mindert die Risiken der Weitergabe von Anmeldeinformationen und des unbefugten Zugriffs und gewährleistet gleichzeitig die Einhaltung strenger Datenschutzstandards. Wir untersuchen die Kernkomponenten, Bereitstellungsmethoden und wie die Integration von RADIUS mit Plattformen wie der Purple Guest WiFi -Infrastruktur den Betrieb optimiert und gleichzeitig die Sicherheit verbessert.

Technischer Einblick: RADIUS- und 802.1X-Architektur

RADIUS ist ein Anwendungsschichtprotokoll, das über UDP (traditionell Port 1812 für Authentifizierung und 1813 für Accounting) arbeitet und eine zentralisierte Authentifizierungs-, Autorisierungs- und Abrechnungsverwaltung (AAA) für Benutzer bietet, die sich mit einem Netzwerkdienst verbinden.

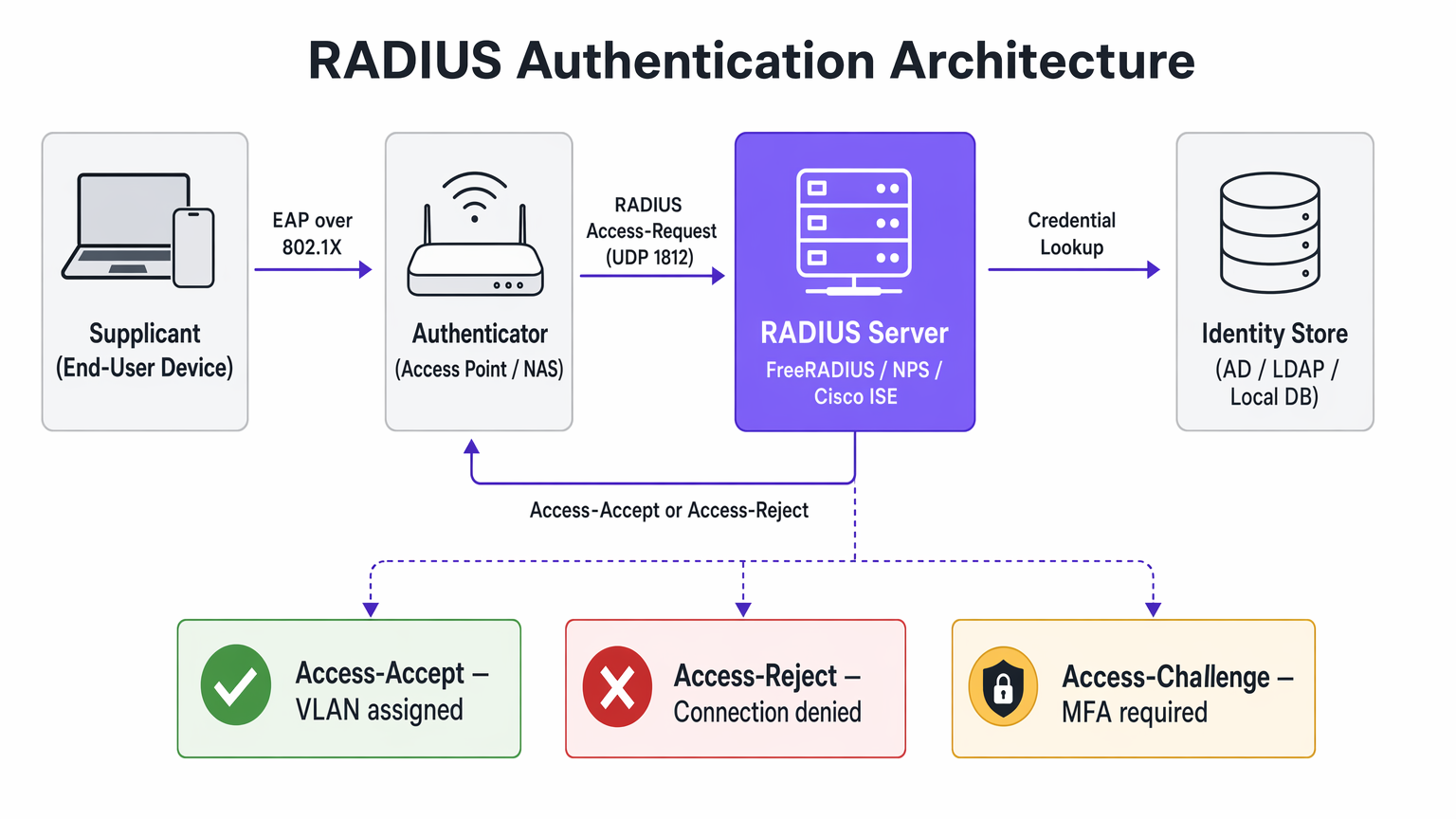

Bei der Sicherung von Unternehmens-WiFi fungiert RADIUS als Authentifizierungsserver innerhalb des IEEE 802.1X-Frameworks. Diese Architektur besteht aus drei Hauptkomponenten:

Der Supplicant ist das Endbenutzergerät – Laptop, Smartphone oder IoT-Gerät –, das Netzwerkzugriff anfordert. Der Authenticator ist der Network Access Server (NAS), typischerweise der Wireless Access Point oder Switch, der den gesamten Datenverkehr blockiert, bis die Authentifizierung erfolgreich ist. Der Authentifizierungsserver ist der RADIUS-Server selbst, der Anmeldeinformationen anhand eines Identitätsspeichers wie Active Directory, LDAP oder eines Cloud-Identitätsanbieters validiert.

Der Authentifizierungsablauf

Wenn sich ein Gerät mit einer 802.1X-fähigen SSID verbindet, beschränkt der Access Point den gesamten Datenverkehr mit Ausnahme von Extensible Authentication Protocol (EAP)-Nachrichten. Der Authenticator sendet ein EAP-Request/Identity-Paket an den Supplicant. Der Supplicant antwortet mit einem EAP-Response/Identity, das der Authenticator in ein RADIUS Access-Request-Paket kapselt und an den RADIUS-Server weiterleitet. Der RADIUS-Server verhandelt eine EAP-Methode – wie EAP-TLS oder PEAP-MSCHAPv2 – mit dem Supplicant, um Anmeldeinformationen sicher auszutauschen. Nach erfolgreicher Validierung anhand des Identitätsspeichers sendet der RADIUS-Server ein RADIUS Access-Accept-Paket zurück. Dieses Paket enthält oft Vendor-Specific Attributes (VSAs), die den Authenticator anweisen, spezifische Richtlinien anzuwenden, wie z.B. die Zuweisung des Benutzers zu einem bestimmten VLAN oder die Anwendung von Bandbreitenbeschränkungen.

EAP-Methoden und Sicherheitslage

Die Sicherheit einer RADIUS-Bereitstellung hängt stark von der gewählten EAP-Methode ab. EAP-TLS (Transport Layer Security) ist der Goldstandard für Unternehmenssicherheit. Es erfordert sowohl Server- als auch Client-Zertifikate, wodurch die Abhängigkeit von Passwörtern entfällt und der Diebstahl von Anmeldeinformationen gemindert wird. Es erfordert jedoch eine robuste Public Key Infrastructure (PKI) und Mobile Device Management (MDM) für die Zertifikatsbereitstellung. PEAP (Protected EAP) erstellt einen verschlüsselten TLS-Tunnel zwischen dem Supplicant und dem RADIUS-Server, innerhalb dessen die innere Authentifizierung – typischerweise MSCHAPv2 unter Verwendung eines Benutzernamens und Passworts – stattfindet. Obwohl einfacher bereitzustellen als EAP-TLS, ist es anfällig für das Abgreifen von Anmeldeinformationen, wenn Benutzer Serverzertifikat-Validierungswarnungen umgehen.

Die Accounting-Funktion

Über Authentifizierung und Autorisierung hinaus bietet RADIUS detaillierte Accounting-Datensätze. Jeder Sitzungsstart, -stopp und jede Zwischenaktualisierung wird protokolliert – dabei werden die Benutzeridentität, die MAC-Adresse des Geräts, die Sitzungsdauer und die übertragenen Daten erfasst. Dieser Audit-Trail ist eine Compliance-Anforderung gemäß PCI DSS für Einzelhandels -Umgebungen und unterstützt die GDPR-Zugriffskontrollpflichten. Die Integration dieser Daten mit WiFi Analytics -Plattformen erweitert ihren Wert zu operativer Intelligenz.

Implementierungsleitfaden: RADIUS für Unternehmens-WiFi bereitstellen

Die Bereitstellung von RADIUS erfordert eine sorgfältige Planung, um hohe Verfügbarkeit, geringe Latenz und ein nahtloses Benutzererlebnis zu gewährleisten.

Architektur und Dimensionierung

RADIUS ist ein kritischer Pfad für den Netzwerkzugriff. Stellen Sie redundante RADIUS-Server in geografisch verteilten Rechenzentren oder Verfügbarkeitszonen bereit. Konfigurieren Sie Authenticatoren mit primären und sekundären RADIUS-Server-IP-Adressen, um ein automatisches Failover zu ermöglichen. Die RADIUS-Authentifizierung ist latenzempfindlich – hohe Latenz kann EAP-Timeouts verursachen, was zu fehlgeschlagenen Verbindungen führt. Positionieren Sie RADIUS-Server, wo immer möglich, nahe am Netzwerkrand oder nutzen Sie Cloud-RADIUS-Lösungen mit globalen Präsenzpunkten.

Integration mit Identitätsspeichern

Der RADIUS-Server muss mit Ihrer Quelle der Wahrheit für Benutzeridentitäten kommunizieren. Für On-Premises-Bereitstellungen ist die Integration mit Microsoft Active Directory über Network Policy Server (NPS) oder FreeRADIUS mit LDAP-Bindungen Standard. Moderne Bereitstellungen nutzen zunehmend Cloud-Identitätsanbieter (IdPs) wie Azure AD, Okta oder Google Workspace. Dies erfordert oft die Bereitstellung eines RADIUS-Proxys oder die Nutzung von Cloud-RADIUS-Diensten, die das RADIUS-Protokoll nativ mit SAML- und OIDC-APIs verbinden.

Richtliniendurchsetzung und Segmentierung

Nutzen Sie RADIUS-Attribute, um Netzwerkrichtlinien dynamisch basierend auf Benutzeridentität oder Gruppenmitgliedschaft zuzuweisen. Anstatt mehrere SSIDs für unterMieten Sie Benutzergruppen – Personal, Management, IoT – die eine einzige 802.1X SSID ausstrahlen. Der RADIUS-Server gibt das Attribut Tunnel-Private-Group-ID zurück, um den Benutzer dynamisch dem entsprechenden VLAN zuzuweisen. Wenden Sie Zugriffssteuerungslisten (ACLs) basierend auf RADIUS-Antworten an, um den Zugriff auf sensible interne Ressourcen zu beschränken und eine rollenbasierte Zugriffskontrolle (RBAC) auf der Netzwerkschicht zu implementieren.

Best Practices und Compliance

Die Implementierung von RADIUS ist ein Schlüsselbestandteil zur Einhaltung von Industriestandards und regulatorischen Rahmenbedingungen.

Absicherung der RADIUS-Infrastruktur

RADIUS verwendet ein Shared Secret, um die Kommunikation zwischen dem Authenticator und dem RADIUS-Server zu verschlüsseln. Verwenden Sie starke, zufällig generierte Shared Secrets – mindestens 32 Zeichen lang – und rotieren Sie diese regelmäßig. Platzieren Sie RADIUS-Server in einem sicheren, isolierten Management-VLAN. Beschränken Sie den Zugriff mithilfe strenger Firewall-Regeln, die nur UDP 1812 und 1813 von bekannten Authenticatoren zulassen. Bei Verwendung von EAP-TLS oder PEAP stellen Sie sicher, dass das RADIUS-Serverzertifikat von einer von Client-Geräten vertrauenswürdigen Zertifizierungsstelle (CA) ausgestellt wurde, und überwachen Sie die Ablaufdaten der Zertifikate rigoros.

Compliance-Überlegungen

Für Retail -Umgebungen, die Zahlungskartendaten verarbeiten, erfüllt RADIUS die PCI DSS-Anforderungen für die eindeutige Benutzeridentifikation und starke Kryptografie für wireless Netzwerke. Für Healthcare -Umgebungen bietet RADIUS die Zugriffskontrolle und den Audit-Trail, die unter Datenschutzrahmenbedingungen erforderlich sind. Durch die Bereitstellung individueller Verantwortlichkeit unterstützt RADIUS die GDPR-Anforderungen für Datensicherheit und Zugriffskontrolle. Die Integration von RADIUS mit einer WiFi Analytics -Plattform ermöglicht konforme Datenerfassungs- und Aufbewahrungsrichtlinien. Das Verständnis des Zusammenspiels zwischen RADIUS und wireless Verschlüsselungsstandards ist ebenfalls entscheidend – unser Leitfaden WPA, WPA2 and WPA3: What's the Difference and Which Should You Use? behandelt die Verschlüsselungsschicht im Detail.

Fehlerbehebung & Risikominderung

Wenn die RADIUS-Authentifizierung fehlschlägt, ist die Auswirkung unmittelbar: Benutzer können keine Verbindung herstellen. Ein systematischer Ansatz zur Fehlerbehebung ist unerlässlich.

Shared Secret Mismatch ist der häufigste Konfigurationsfehler. Wenn das Shared Secret auf dem AP nicht mit dem Server übereinstimmt, verwirft der RADIUS-Server die Access-Request-Pakete stillschweigend. Das Symptom ist ein Client-Verbindungs-Timeout ohne entsprechende Protokolle auf dem RADIUS-Server. EAP Timeouts werden durch Netzwerklatenz zwischen dem AP und dem RADIUS-Server oder einen überlasteten RADIUS-Server verursacht. Das Symptom ist, dass Clients wiederholt zur Eingabe von Anmeldeinformationen aufgefordert werden oder während Spitzenzeiten keine Verbindung herstellen können. Certificate Trust Issues treten auf, wenn das Client-Gerät der CA, die das RADIUS-Serverzertifikat signiert hat, nicht vertraut, wodurch die EAP-Verhandlung beendet wird. Das Symptom ist eine Zertifikatswarnung auf dem Client oder ein stillschweigender Verbindungsfehler. Identity Store Connectivity-Fehler treten auf, wenn der RADIUS-Server Active Directory oder LDAP nicht erreichen kann, um Anmeldeinformationen zu validieren, was trotz korrekter Anmeldeinformationen zu Authentifizierungsfehlern führt.

Um diese Risiken zu mindern, fassen Sie RADIUS-Protokolle in einem SIEM oder einer zentralen Protokollierungsplattform für Echtzeitüberwachung und -alarmierung zusammen. Setzen Sie synthetische Sonden ein, die kontinuierlich 802.1X-Authentifizierungen simulieren, um Latenz- oder Verfügbarkeitsprobleme zu erkennen, bevor sie Benutzer beeinträchtigen. Für Organisationen mit verteilten Standorten ist es wertvoll zu verstehen, wie RADIUS in die breitere WAN-Architektur passt – The Core SD WAN Benefits for Modern Businesses bietet relevanten Kontext zu Netzwerkdesignprinzipien.

ROI & Geschäftsauswirkungen

Der Übergang zu einer RADIUS-gestützten 802.1X-Architektur erfordert Investitionen in Infrastruktur und Konfiguration, aber der Nutzen ist für Unternehmensumgebungen erheblich.

Betriebliche Effizienz

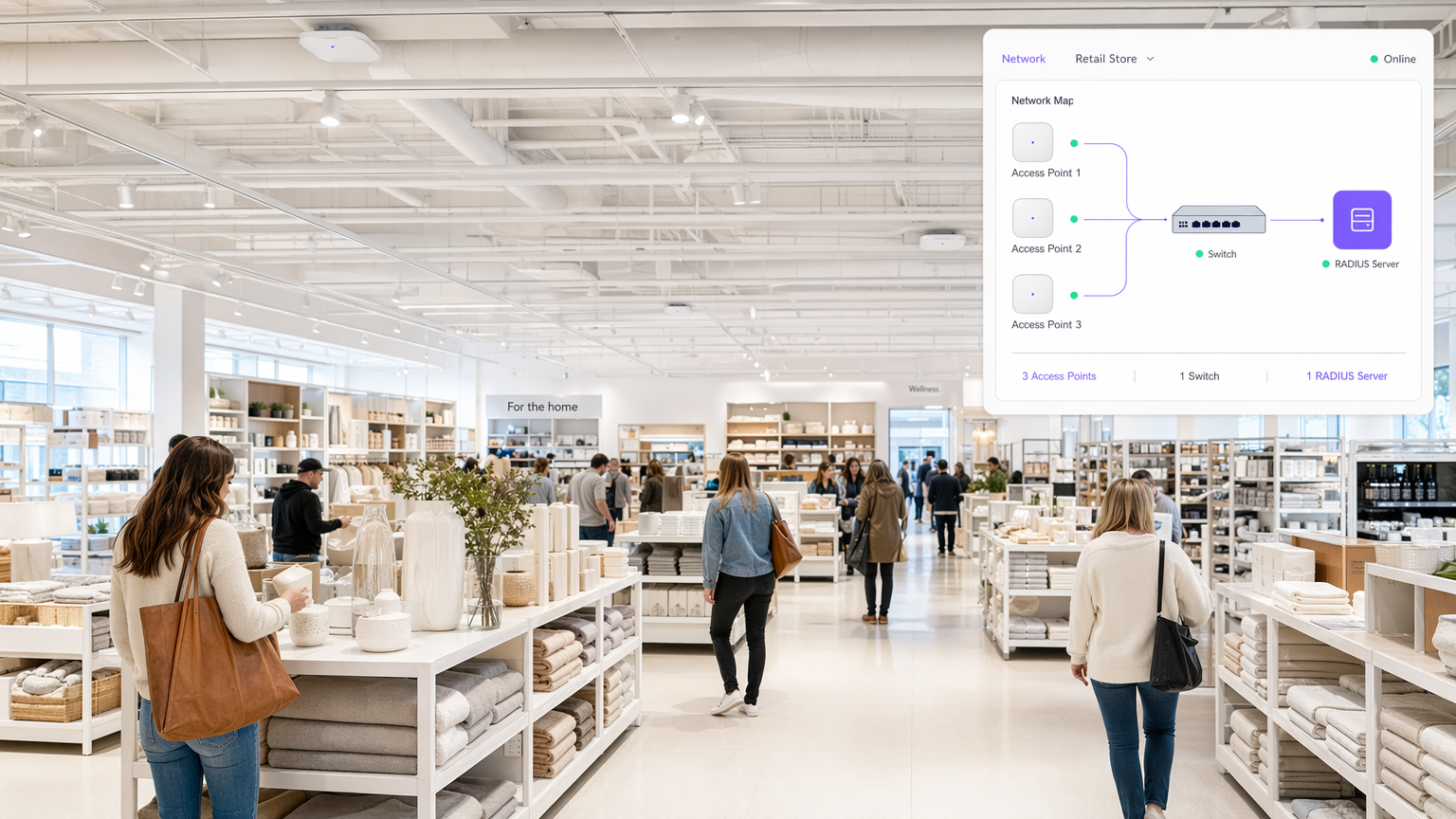

RADIUS eliminiert die Notwendigkeit, Pre-Shared Keys manuell zu aktualisieren und zu verteilen, wenn ein Mitarbeiter ausscheidet oder ein Schlüssel kompromittiert wird. Die Integration mit MDM-Plattformen ermöglicht eine Zero-Touch-Bereitstellung von Zertifikaten oder Profilen, was die Geräteintegration vereinfacht. Für Hospitality -Betreiber, die Hunderte von Mitarbeitergeräten über mehrere Standorte hinweg verwalten, führt diese betriebliche Vereinfachung direkt zu reduzierten IT-Kosten. Für Transport -Hubs, die Tausende von gleichzeitigen Verbindungen verwalten, ist die Skalierbarkeit von RADIUS nicht verhandelbar.

Verbesserte Sicherheit und Analysen

Granulare Zugriffskontrolle und dynamische VLAN-Zuweisung reduzieren den potenziellen Schaden einer Sicherheitsverletzung, indem sie die laterale Bewegung einschränken. RADIUS-Abrechnungsdaten liefern umfassende Einblicke in die Netzwerkauslastung und das Benutzerverhalten. Bei Integration mit der Plattform von Purple verbessern diese Daten die Analysefähigkeiten und führen zu besseren operativen Entscheidungen über verschiedene Veranstaltungsorttypen hinweg. Die Kombination aus sicherer Authentifizierung und umsetzbaren Analysen stellt das volle Wertversprechen der Unternehmens-WiFi-Infrastruktur dar.

Schlüsselbegriffe & Definitionen

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service. Operates over UDP ports 1812 (authentication) and 1813 (accounting).

The core infrastructure required to move from shared passwords to individual user identities on an enterprise WiFi network.

802.1X

An IEEE standard for port-based Network Access Control (PNAC), providing an authentication mechanism to devices wishing to attach to a LAN or WLAN. It defines the roles of Supplicant, Authenticator, and Authentication Server.

The framework that utilises RADIUS to secure enterprise wireless networks. Any enterprise WiFi deployment targeting WPA2-Enterprise or WPA3-Enterprise must implement 802.1X.

Supplicant

The client device — laptop, smartphone, or IoT device — that wishes to attach to the network and must provide credentials to the Authenticator.

The endpoint that requires configuration, often via MDM, to support the chosen EAP method and trust the RADIUS server's certificate.

Authenticator

The network device — typically a wireless Access Point or an 802.1X-capable switch — that facilitates the authentication process by relaying EAP messages between the Supplicant and the RADIUS server.

The infrastructure component that enforces the block or allow decision based on the RADIUS server's response. It is the 'bouncer' of the network.

EAP (Extensible Authentication Protocol)

An authentication framework that defines a set of negotiable authentication methods (EAP methods) used to carry credentials securely between the Supplicant and the Authentication Server.

The protocol that carries the actual authentication credentials — certificates, passwords — securely over the air within the 802.1X framework.

EAP-TLS (EAP Transport Layer Security)

An EAP method that uses mutual TLS authentication, requiring both the RADIUS server and the client device to present valid digital certificates. It eliminates password-based authentication entirely.

The most secure method for wireless authentication. Recommended for all corporate-managed devices where an MDM platform can provision client certificates.

VSA (Vendor-Specific Attribute)

Custom attributes within a RADIUS packet that allow network vendors to support proprietary or extended features beyond the standard RADIUS attribute set defined in RFC 2865.

Used extensively for advanced policy enforcement, including dynamic VLAN assignment (Tunnel-Private-Group-ID), bandwidth limits, and applying specific firewall roles to authenticated sessions.

Shared Secret

A text string known only to the Authenticator and the RADIUS server, used to verify the integrity of RADIUS packets and encrypt the password field within Access-Request packets.

A critical security parameter. A mismatch between the AP and the server causes silent packet drops and is the most common cause of authentication failure in new deployments.

NAS (Network Access Server)

The network device — typically an Access Point or switch — that acts as the Authenticator in the 802.1X framework, enforcing access control based on RADIUS decisions.

Often used interchangeably with 'Authenticator' in RADIUS documentation and vendor configuration guides.

PEAP (Protected EAP)

An EAP method that establishes an encrypted TLS tunnel between the Supplicant and the RADIUS server, within which a simpler inner authentication method (typically MSCHAPv2) is used to validate username and password credentials.

A pragmatic choice for BYOD environments where deploying client certificates is impractical. Requires strict enforcement of server certificate validation on client devices to prevent credential harvesting attacks.

Fallstudien

A 200-room hotel needs to segment its wireless network. Currently, they use a single PSK for staff and a captive portal for guests. Staff devices — tablets for housekeeping, laptops for management — are intermingled on the same subnet. How should they redesign this using RADIUS?

Deploy a cloud-hosted RADIUS server integrated with the hotel's Azure AD. Configure the wireless access points to use 802.1X authentication pointing to the RADIUS server. In Azure AD, create security groups for 'Housekeeping' and 'Management'. On the RADIUS server, configure network policies: if the authenticating user is a member of the 'Housekeeping' group, return Access-Accept with the RADIUS attribute Tunnel-Private-Group-ID set to VLAN 20. If the user is in 'Management', return VLAN 30. Deploy MDM profiles via Intune to staff devices with EAP-TLS certificates for seamless, password-free authentication. Guest access continues via a separate SSID using Purple's captive portal for data capture and terms acceptance.

A retail chain with 80 stores is experiencing frequent WiFi connection drops for their handheld inventory scanners during peak holiday shopping hours. The scanners use PEAP-MSCHAPv2 against a central RADIUS server located in a regional data centre connected via a managed MPLS WAN.

Analyse RADIUS server logs to confirm EAP timeouts correlating with peak traffic periods. Measure the round-trip latency between the store APs and the RADIUS server — if this exceeds 150ms, EAP timeouts become likely. Implement local survivability at the branch level by deploying a lightweight RADIUS proxy or edge appliance at each store that caches session credentials for a defined period. Alternatively, migrate to a cloud RADIUS service with regional points of presence to reduce WAN dependency. Adjust the EAP timeout and retry parameters on the wireless controllers to accommodate the measured latency. For the longer term, evaluate migrating scanner authentication to MAC Authentication Bypass (MAB) with strict VLAN assignment, reducing the authentication overhead for non-interactive IoT devices.

Szenarioanalyse

Q1. Your organisation is migrating from a single PSK to 802.1X. You have a mix of corporate-owned laptops managed via Intune and employee BYOD smartphones. What EAP methods should you deploy for each device category, and what are the key configuration requirements for each?

💡 Hinweis:Consider the certificate provisioning capabilities available for managed versus unmanaged devices, and the security trade-offs of password-based versus certificate-based authentication.

Empfohlenen Ansatz anzeigen

Deploy EAP-TLS for corporate-owned laptops, utilising Intune to silently push the required client certificates via a SCEP or PKCS profile. This eliminates password-based authentication and provides the strongest security posture. For BYOD smartphones where client certificate management is impractical, deploy PEAP-MSCHAPv2, allowing users to authenticate with their corporate username and password within a protected TLS tunnel. Critically, configure the RADIUS server to present a certificate from a well-known CA, and enforce server certificate validation on client devices via a WiFi configuration profile to prevent rogue AP attacks. Consider separating BYOD devices onto a restricted VLAN with limited access to internal resources.

Q2. After deploying a new RADIUS server for a stadium's staff WiFi, clients are failing to connect. The AP logs show 'RADIUS Server Timeout'. Network team confirms UDP 1812 is open between the APs and the RADIUS server. What is the most likely root cause, and what is your diagnostic process?

💡 Hinweis:The RADIUS server will silently discard packets if a specific security parameter does not match, producing a timeout on the AP side with no corresponding log entry on the server.

Empfohlenen Ansatz anzeigen

The most likely cause is a Shared Secret mismatch. If the shared secret configured on the Access Point does not exactly match the shared secret configured for that AP's IP address on the RADIUS server, the server will drop the Access-Request packets without generating an authentication failure log entry. The diagnostic process is: (1) Check the RADIUS server logs — if there are zero entries for the AP's IP address, the server is discarding packets, pointing to a shared secret mismatch. (2) Verify the shared secret on both the AP and the RADIUS server client configuration, checking for trailing spaces or character encoding issues. (3) If shared secrets match, use a packet capture on the RADIUS server's network interface to confirm packets are arriving. (4) If packets arrive but are dropped, verify the AP's source IP address matches the client IP configured on the RADIUS server.

Q3. A public sector venue wants to offer seamless, secure WiFi to visitors from partner government departments, allowing them to authenticate using their home organisation's credentials without requiring a separate guest account. How does RADIUS enable this, and what are the key security considerations?

💡 Hinweis:Think about how RADIUS requests can be forwarded between different organisations based on the identity realm, and what trust relationships must be established.

Empfohlenen Ansatz anzeigen

This is achieved using a RADIUS Proxy architecture, similar to the eduroam or govroam models. The local RADIUS server is configured as a proxy. When it receives an Access-Request, it inspects the realm — the domain portion of the username, such as user@department.gov.uk . If the realm belongs to a partner organisation, the local server forwards the Access-Request to the partner's RADIUS server over a pre-established, encrypted RADIUS proxy connection. The partner server authenticates the user against its own identity store and returns the result to the local server, which relays it to the AP. Key security considerations include: establishing formal trust agreements with each partner organisation; using RadSec (RADIUS over TLS) rather than standard UDP for proxy connections to encrypt traffic in transit; validating that the partner RADIUS server's certificate is trusted before accepting proxied responses; and defining clear policies for what network access level to grant to visiting users from each partner realm.