Was ist WiFi Analytics? Ein vollständiger Leitfaden

Dieser umfassende technische Leitfaden erklärt, wie WiFi Analytics die Standard-Netzwerkinfrastruktur in eine Business-Intelligence-Engine verwandelt, einschliesslich Datenerfassungsmechanismen (Besucherfrequenz, Verweildauer, Gerätetyp, wiederholte Besuche), architektonischer Überlegungen und messbarem ROI. Er richtet sich an IT-Manager, Netzwerkarchitekten und Betriebsleiter von Veranstaltungsorten, die WiFi Analytics in Unternehmensumgebungen evaluieren und implementieren müssen.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

Zusammenfassung für die Geschäftsleitung

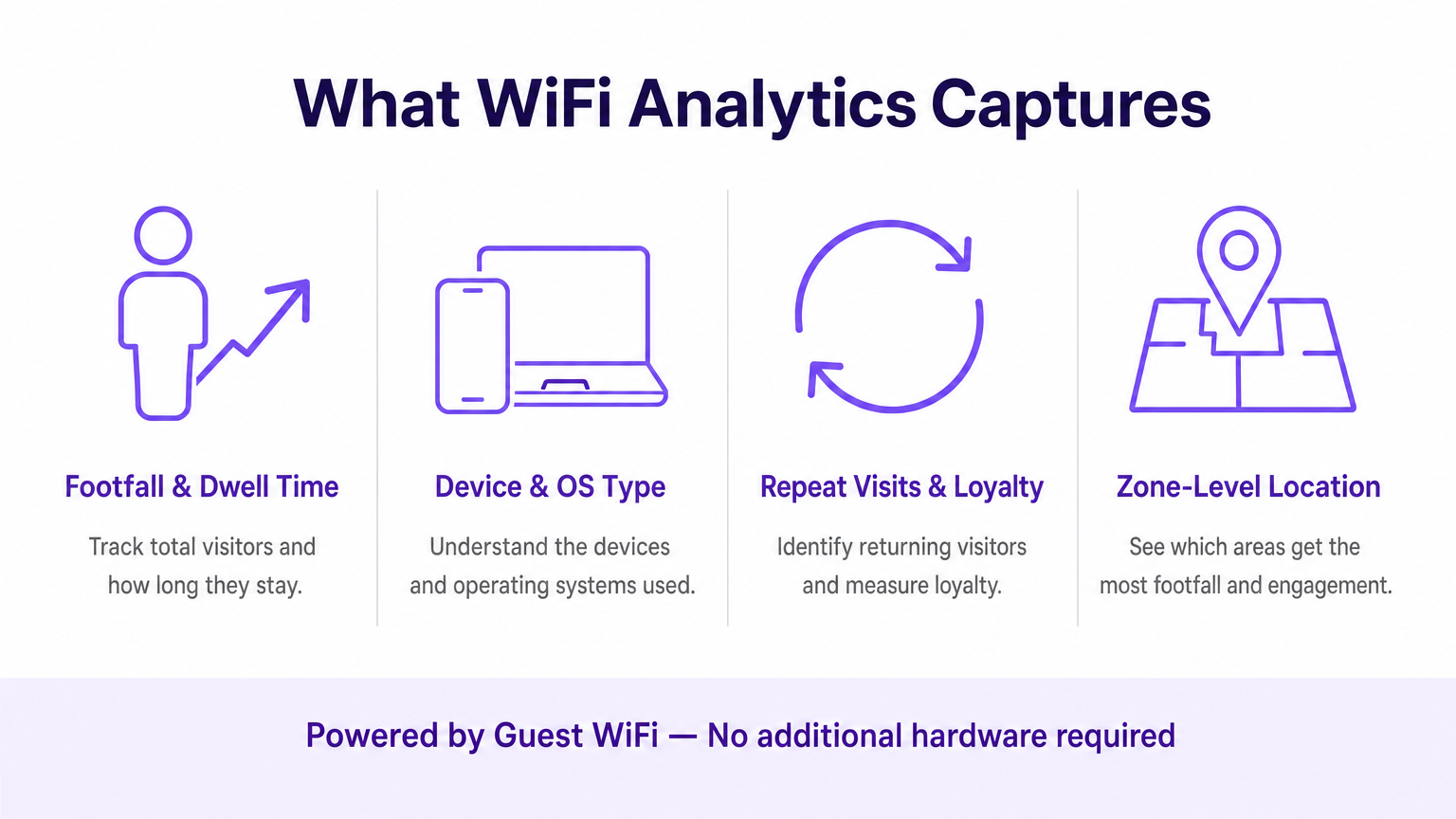

Für moderne Unternehmensstandorte ist die Bereitstellung von Guest WiFi nicht länger nur ein Kostenfaktor oder eine erwartete Dienstleistung – sie ist eine kritische Infrastrukturschicht für Business Intelligence. WiFi Analytics ist der Prozess der Erfassung, Verarbeitung und Visualisierung von Daten, die von Geräten generiert werden, die sich mit einem drahtlosen Netzwerk verbinden oder dieses abfragen. Für IT-Manager, Netzwerkarchitekten und Betriebsleiter von Veranstaltungsorten schliesst die Implementierung einer robusten Analyselösung die Lücke zwischen IT-Ausgaben und messbarem Geschäftswert.

Dieser Leitfaden beschreibt die technische Architektur der WiFi-Datenerfassung, die spezifischen erfassten Metriken – einschliesslich Besucherfrequenz, Verweildauer, Gerätetyp und wiederholte Besuche – sowie die Integrationspunkte, die erforderlich sind, um Rohdaten der Netzwerktelemetrie in umsetzbare Erkenntnisse zu verwandeln. Durch die Nutzung bestehender Infrastruktur, sei es im Einzelhandel , im Gesundheitswesen , im Gastgewerbe oder im Transportwesen , können Organisationen tiefe Einblicke in physische Räume gewinnen, ohne kostspielige Overlay-Sensornetzwerke implementieren zu müssen.

Technischer Deep-Dive: Wie WiFi Analytics funktioniert

Im Kern basiert WiFi Analytics auf dem grundlegenden Verhalten von 802.11 Client-Geräten. Noch bevor sich ein Benutzer an einem Netzwerk authentifiziert, sendet sein Gerät Probe-Anfragen, um verfügbare Access Points (APs) zu entdecken. Diese Management-Frames, kombiniert mit den während authentifizierter Sitzungen generierten Daten, bilden die beiden primären Datenströme, die eine WiFi-Analytics-Plattform verarbeitet.

Die Datenerfassungsmechanismen

Präsenzanalyse (Nicht authentifiziert): Wenn ein Smartphone WiFi aktiviert hat, sendet es periodisch Probe-Anfragen, die seine MAC-Adresse und Signalstärke (RSSI) enthalten. Access Points erkennen diese Probes. Durch Triangulation des RSSI über mehrere APs berechnet das System den ungefähren Standort des Geräts innerhalb eines Veranstaltungsortes. Dies liefert grundlegende Besucherfrequenz- und Konversionsmetriken – Passanten versus aktive Besucher – ohne jegliche Benutzerinteraktion.

Authentifizierte Analyse: Wenn sich ein Benutzer aktiv mit dem Captive Portal verbindet, erfasst die Analyse-Engine umfangreiche Erstanbieterdaten. Dies umfasst typischerweise demografische Informationen, Kontaktdaten und CRM-Identifikatoren, wodurch die Lücke zwischen einer anonymen MAC-Adresse und einem bekannten, persistenten Kundenprofil geschlossen wird. Dies ist die Datenschicht, die personalisiertes Marketing und Treueprogramme ermöglicht.

Standortdienste (RTLS): Fortgeschrittene Implementierungen nutzen Techniken wie Time Difference of Arrival (TDOA) oder Fine Timing Measurement (802.11mc/802.11az), um eine hochpräzise Indoor-Positionierung zu ermöglichen, oft ergänzt durch Bluetooth Low Energy (BLE) Beacons. Für eine detaillierte Aufschlüsselung dieser Positionierungstechnologien siehe unseren Leitfaden für Indoor-Positionierungssysteme: UWB, BLE & WiFi .

Architektur und Integration

Die Architektur umfasst typischerweise Edge-Hardware – WLAN-Controller und APs –, die Telemetriedaten über API oder Syslog an eine cloudbasierte Analyse-Engine weiterleiten. Die Plattform nimmt diesen Hochgeschwindigkeits-Datenstrom auf, normalisiert ihn und wendet räumliche Mapping-Algorithmen auf hochgeladene Grundrisse an, um Zonen-Analysen zu erstellen.

Entscheidend ist, dass das System nahtlos in den bestehenden Netzwerk-Vendor-Stack integriert werden muss. Ob Sie Purple vs Cisco Spaces (DNA Spaces): Wann man welches wählen sollte evaluieren oder auf Aruba, Ruckus oder Meraki implementieren, die Analyseplattform fungiert als Overlay – sie extrahiert Wert, ohne einen Hardwareaustausch zu erfordern. Dies ist ein grundlegender Unterschied zu proprietären sensorbasierten Lösungen.

Die Datenpipeline folgt diesem Fluss: APs erfassen Probe-Anfragen und Verbindungsereignisse → der WLAN-Controller aggregiert und leitet Telemetriedaten weiter → die Analyse-Engine normalisiert und ordnet die Daten zu → das Dashboard liefert Erkenntnisse an Betriebs- und Marketingteams → API-Webhooks übertragen authentifizierte Benutzerprofile an CRM- und Marketing-Automatisierungsplattformen.

Standards und Compliance-Überlegungen

Implementierungen müssen mehrere regulatorische und technische Standards berücksichtigen:

| Standard | Relevanz |

|---|---|

| IEEE 802.11ax (Wi-Fi 6/6E) | Bietet die OFDMA- und BSS Colouring-Funktionen, die die AP-Dichte und Standortgenauigkeit verbessern |

| IEEE 802.11mc / 802.11az | Fine Timing Measurement (FTM) ermöglicht eine Submeter-Entfernungsgenauigkeit für RTLS-Implementierungen |

| WPA3-Enterprise | Obligatorisch für Implementierungen, die sensible Daten verarbeiten; bietet 192-Bit-Sicherheitsmodus |

| GDPR / UK GDPR | Erfordert eine explizite, nachweisbare Zustimmung vor der Erfassung personenbezogener Daten über das Captive Portal |

| PCI DSS | Guest WiFi-Verkehr muss über dedizierte VLANs von Zahlungskartennetzwerken isoliert werden |

| CCPA | Gilt für Implementierungen, die Einwohner Kaliforniens bedienen; erfordert Opt-out-Mechanismen |

Implementierungsleitfaden

Die Implementierung einer WiFi-Analytics-Lösung erfordert eine sorgfältige Koordination zwischen Netzwerktechnik und Geschäftsinteressenten. Die folgenden Schritte stellen ein herstellerneutrales Implementierungsframework dar.

Schritt 1 — Bewertung der Netzwerkbereitschaft: Bewerten Sie die aktuelle AP-Dichte und -Platzierung im Hinblick auf die Anforderungen der Standortanalyse. Ein Standard-Abdeckungsdesign (APs in der Raummitte) ist für eine genaue Triangulation unzureichend. Die Platzierung von APs am Perimeter ist unerlässlich. Führen Sie eine aktive Standortbegehung mit Tools wie Ekahau oder iBwave durch, umRF-Tote Zonen und Störquellen identifizieren.

Schritt 2 — Grundriss-Mapping: Laden Sie präzise, maßstabsgetreue Grundrisse auf die Analyseplattform hoch. Definieren Sie Zonen, die mit den Geschäftszielen übereinstimmen – zum Beispiel 'Kassenbereich', 'Aktionsfläche am Gangende' oder 'Lobby'. Eine ungenaue Skalierung des Grundrisses ist eine der häufigsten Ursachen für eine schlechte Qualität der Standortdaten.

Schritt 3 — Captive Portal Konfiguration: Gestalten Sie den Authentifizierungsfluss so, dass er die Benutzererfahrung mit der Datenerfassung in Einklang bringt. Implementieren Sie Social-Login-Optionen (Google, Apple ID), um Reibungsverluste zu reduzieren. Stellen Sie sicher, dass das Portal auf allen Gerätetypen vollständig responsiv ist. Purple kann als Identitätsanbieter für OpenRoaming unter der Connect-Lizenz fungieren und ermöglicht so eine nahtlose Aufnahme wiederkehrender Benutzer ohne wiederholte Portal-Interaktionen.

Schritt 4 — Einwilligungs- und Datenschutzrahmen: Implementieren Sie eine GDPR-konforme Einholung von Einwilligungen. Die Einwilligung muss granular (separate Opt-ins für Analysen, Marketing und die Weitergabe an Dritte), explizit (keine vorab angekreuzten Kästchen) und überprüfbar sein (zeitgestempelte Aufzeichnungen pro Benutzerprofil gespeichert).

Schritt 5 — Datenintegration: Konfigurieren Sie Webhooks und REST API-Integrationen, um authentifizierte Benutzerdaten in CRM-Plattformen (Salesforce, HubSpot) und Marketing-Automatisierungstools (Marketo, Klaviyo) zu übertragen. Dieser Schritt ist entscheidend, da die IT-Bereitstellung hier direkt den Marketing-ROI ermöglicht, wird aber häufig vernachlässigt – lassen Sie das nicht zu.

Schritt 6 — Alarmierung und Berichterstattung: Konfigurieren Sie operative Alarme (z. B. Verweildauerschwellen, die Personalbenachrichtigungen auslösen) und automatisierte Berichte für nicht-technische Stakeholder. Daten, die in einem IT-Dashboard verbleiben, generieren keinen Geschäftswert.

Best Practices

MAC-Randomisierungs-Minderung: Moderne Betriebssysteme (iOS 14+, Android 10+) verwenden pro Netzwerk randomisierte MAC-Adressen. Analyseplattformen müssen sich auf authentifizierte Sitzungen und Verhaltens-Stitching-Algorithmen verlassen, anstatt auf persistente Hardware-Adressen zur Verfolgung wiederkehrender Besucher. Priorisieren Sie die Authentifizierungsraten des Captive Portal als KPI.

AP-Dichte für Standortgenauigkeit: Für eine grundlegende Triangulation sind mindestens drei APs mit überlappender Abdeckung erforderlich. Für eine Genauigkeit von unter 3 Metern setzen Sie APs in Abständen von 8–10 Metern in hochfrequentierten Zonen ein. Für RTLS im Submeterbereich ergänzen Sie mit BLE-Beacons oder setzen Sie 802.11az-fähige Hardware ein.

Netzwerksegmentierung: Isolieren Sie den Gast-WiFi-Verkehr von Unternehmens- und Zahlungsnetzwerken mithilfe dedizierter VLANs, Firewall-ACLs und DNS-Filterung. Dies ist für die PCI DSS-Konformität unerlässlich und reduziert die Angriffsfläche erheblich.

Datengovernance: Legen Sie eine klare Datenaufbewahrungsrichtlinie fest. Die meisten Analyse-Anwendungsfälle sind mit 13 Monaten Daten gut bedient (ermöglicht den Jahresvergleich). Längere Aufbewahrungsfristen erhöhen das Compliance-Risiko und die Speicherkosten ohne proportionalen analytischen Nutzen.

Fehlerbehebung & Risikominderung

Ungenau Standortdaten: Meist verursacht durch unzureichende AP-Dichte, falsche Grundriss-Skalierung oder RF-Interferenzen von benachbarten Netzwerken. Validieren Sie die AP-Platzierung anhand der Standortuntersuchung, überprüfen Sie den Grundriss-Maßstab in der Analyseplattform und verwenden Sie die Spektrumanalyse-Tools in Ihrem WLAN-Controller, um Störquellen zu identifizieren.

Niedrige Authentifizierungsraten: Wenn Besucher das Captive Portal nicht abschließen, überprüfen Sie die User Journey. Messen Sie die Abbruchrate bei jedem Schritt. Häufige Ursachen sind langsame Ladezeiten des Portals (für Mobilgeräte bei 3G/4G-Fallback-Verbindungen optimieren), übermäßige Datenfelder und unklare Wertversprechen. Führen Sie A/B-Tests für das Portal-Design durch.

Datensilos: Der kommerziell schädlichste Fehlerfall. Erstellen Sie proaktiv automatisierte Berichte für Betriebs- und Marketingteams. Richten Sie eine funktionsübergreifende Arbeitsgruppe 'WiFi-Daten' mit Vertretern aus IT, Marketing und Betrieb ein, um Erkenntnisse monatlich zu überprüfen.

Vendor Lock-In: Vermeiden Sie Analyseplattformen, die proprietäre Hardware erfordern. Stellen Sie sicher, dass die Plattform Ihren bestehenden AP-Anbieter über Standard-APIs unterstützt und Daten in offenen Formaten (CSV, JSON) exportieren kann, um die Abhängigkeit von einem einzigen Anbieter-Ökosystem zu verhindern.

ROI & Geschäftsauswirkungen

Das ultimative Maß für den Erfolg einer WiFi-Analyse-Implementierung ist ihr Beitrag zu den Geschäftsergebnissen. Das folgende Framework ordnet Analysefunktionen messbaren KPIs zu.

| Analysefunktion | Geschäfts-KPI | Typische Verbesserung |

|---|---|---|

| Besucherzählung | Besuchervolumen-Tracking | Ersetzt manuelle Zählung; 99%+ Genauigkeit |

| Verweildauer pro Zone | Warteschlangenmanagement, Personalzuweisung | 15–25% Reduzierung der Wartezeiten in Spitzenzeiten |

| Wiederholungsbesuchsrate | Messung der Kundenbindung | Grundlage für den ROI von Treueprogrammen |

| Räumliche Konversionsrate | Schaufenster-zu-Tür-Konversion | Informiert über Investitionen in Außenwerbung |

| Authentifizierte Profile | CRM-Anreicherung, Kampagnen-Targeting | 3–5-fache Verbesserung der Relevanz von E-Mail-Kampagnen |

| Zonenflussanalyse | Layout-Optimierung | Messbare Steigerung der Sekundärausgaben |

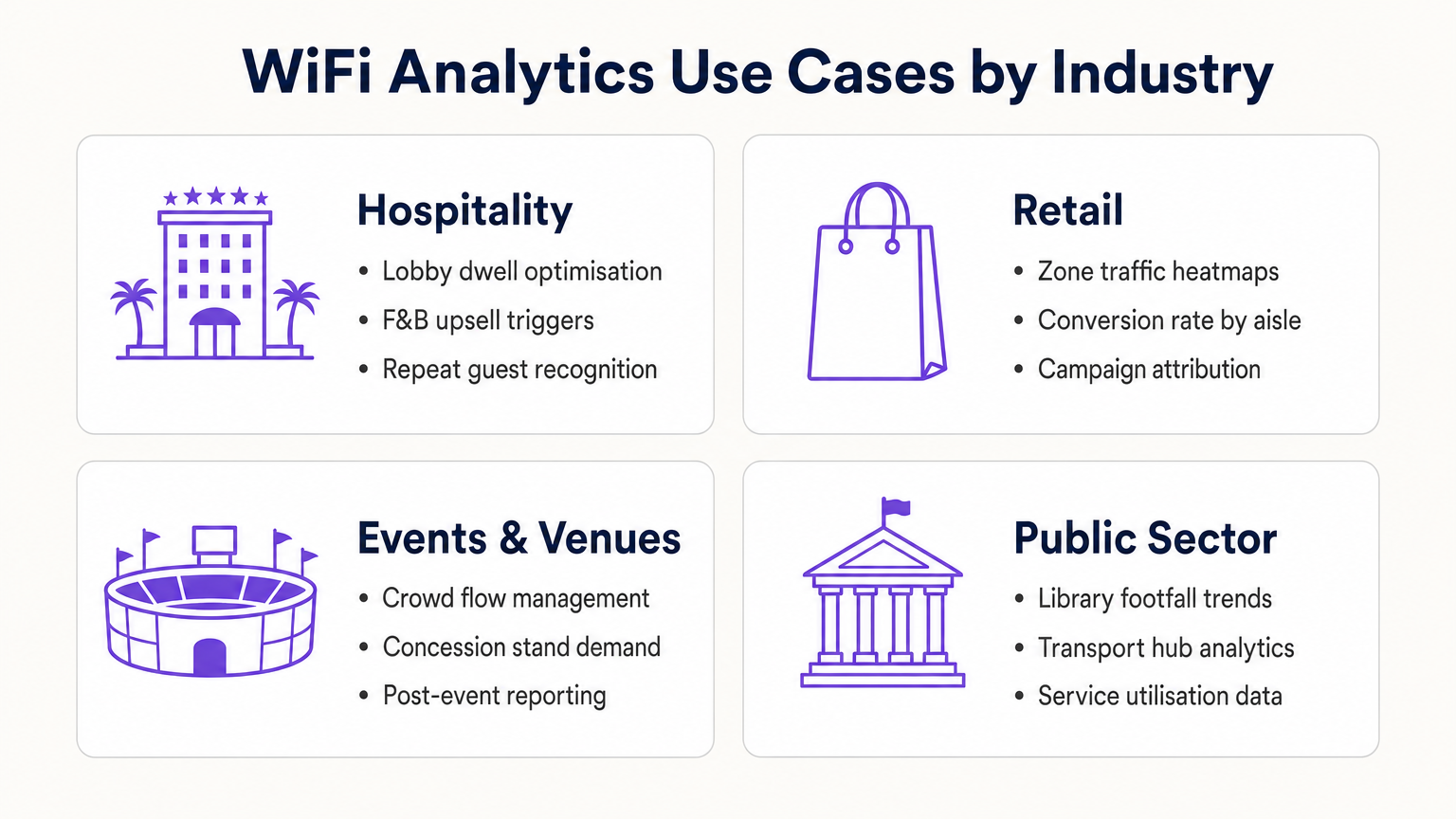

Für Betreiber im Bereich Hospitality ermöglicht WiFi-Analytik die Erkennung wiederkehrender Gäste, das Management von Lobby-Staus und F&B-Upselling-Trigger. Für Einzelhandelsketten bietet sie heatmap-gesteuerte Layout-Optimierung und Kampagnen-Attribution. Für Verkehrsknotenpunkte und öffentliche Einrichtungen liefert sie Daten zur Dienstleistungsnutzung und zum Besuchermanagement. Eine detaillierte Betrachtung vernetzter Veranstaltungsort-Anwendungen finden Sie in unserem Internet of Things Architecture: A Complete Guide .

Indem IT-Verantwortliche das WiFi-Netzwerk als strategisches Daten-Asset statt als bloßes Dienstprogramm betrachten, wandeln sie sich von Kostenstellenmanagern zu Business Enablern – und liefern konkreten ROI durch verbesserte operative Effizienz, gesteigerte Kundenbindung und evidenzbasierte Entscheidungsfindung.

Schlüsselbegriffe & Definitionen

Probe Request

An 802.11 management frame broadcast by a client device to discover available wireless networks in its vicinity, containing the device's MAC address and supported data rates.

The foundational mechanism for unauthenticated presence analytics. Access points capture these frames to detect and locate devices before any user interaction occurs.

RSSI (Received Signal Strength Indicator)

A measurement of the power level of a received radio signal, expressed in dBm (typically ranging from 0 to -100 dBm).

Analytics platforms use RSSI readings from multiple APs simultaneously to triangulate a device's physical location. Lower (more negative) values indicate greater distance from the AP.

MAC Address Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+) that assigns a randomised hardware address to a device on a per-network basis, replacing the device's permanent MAC address.

Significantly limits the reliability of unauthenticated presence analytics for repeat visitor tracking, making captive portal authentication essential for building persistent customer profiles.

Captive Portal

A web-based authentication interface that intercepts a user's HTTP/HTTPS traffic and redirects them to a login or registration page before granting network access.

The primary mechanism for capturing first-party customer data and securing GDPR-compliant consent. Portal design and friction level directly determine data capture rates.

Dwell Time

The duration a specific authenticated or detected device remains within a defined physical zone, measured from first detection to last detection within that zone.

A critical operational metric used to identify queue congestion, measure engagement with promotional displays, and trigger time-based marketing automations.

Footfall

The total count of unique devices detected within a defined venue or zone over a specified time period.

Provides the baseline traffic metric analogous to website sessions. Used to measure overall venue performance, compare locations, and calculate spatial conversion rates.

Spatial Conversion Rate

The percentage of devices detected in an outer zone (e.g., a street or main walkway) that subsequently enter an inner zone (e.g., a store or aisle).

Used by retail operators to evaluate the effectiveness of exterior displays and entrance signage. A low conversion rate despite high footfall indicates an attraction problem at the threshold.

OpenRoaming

A Wireless Broadband Alliance (WBA) federation standard that enables seamless, secure Wi-Fi onboarding across participating networks without requiring repeated captive portal interactions.

Purple can act as an identity provider for OpenRoaming under the Connect licence, enabling venues to offer seamless connectivity while retaining the ability to capture analytics data from returning users.

RTLS (Real-Time Location System)

A system that uses radio frequency technologies (WiFi, BLE, UWB, or RFID) to determine and track the real-time location of objects or people within a defined space.

Relevant when sub-3-metre location accuracy is required — for example, asset tracking in healthcare or turn-by-turn indoor navigation in large venues. Standard WiFi RSSI triangulation is typically insufficient for these use cases.

TDOA (Time Difference of Arrival)

A location technique that calculates position by measuring the difference in the time a signal arrives at multiple reference points (APs or anchors).

Provides significantly higher location accuracy than RSSI-based triangulation, but requires hardware support and precise clock synchronisation across APs.

Fallstudien

A 400-room resort hotel wants to reduce congestion at check-in desks during peak hours (15:00–17:00) and increase revenue at the lobby bar. The IT team has a Cisco Meraki deployment with 24 APs across the ground floor.

- Map the lobby floor plan in the analytics platform with three distinct zones: 'Check-In Queue', 'Lobby Seating', and 'Bar Area'. Verify that at least three APs provide overlapping coverage in each zone for accurate triangulation.

- Configure a real-time operational alert: if the device count in the 'Check-In Queue' zone exceeds 20 simultaneously AND average dwell time exceeds 15 minutes, trigger an automated SMS to the Duty Manager via the platform's webhook integration.

- Configure a marketing trigger: if a device dwells in the 'Lobby Seating' zone for more than 10 minutes, push a personalised notification (via the captive portal session or email if authenticated) offering a 10% discount at the bar, valid for 30 minutes.

- Integrate the authenticated user profiles with the hotel PMS (Property Management System) to automatically recognise returning guests and suppress the captive portal for them, surfacing a personalised welcome message instead.

- Review weekly dwell time reports to identify whether the check-in queue alert is triggering at consistent times, enabling proactive staffing adjustments rather than reactive responses.

A 50-store retail chain has deployed WiFi analytics across all locations. The Head of Merchandising reports that a specific promotional aisle in their flagship Manchester store generates high footfall but below-average sales per square foot. They want to understand why before rolling out the same layout to 15 other stores.

- Define two zones in the analytics platform for the Manchester store: 'Main Walkway' (the primary traffic artery adjacent to the aisle) and 'Promotional Aisle' (the target zone).

- Pull a 30-day report comparing: (a) the spatial conversion rate — the percentage of devices in the Main Walkway that subsequently enter the Promotional Aisle — and (b) the average dwell time within the Promotional Aisle for devices that do enter.

- Scenario A — High conversion, low dwell time: Visitors are entering the aisle but leaving quickly. This indicates the product placement or signage within the aisle is confusing or unappealing once inside. Recommendation: redesign the aisle layout and test with a 14-day A/B comparison.

- Scenario B — Low conversion despite high walkway traffic: Visitors are not being drawn into the aisle from the walkway. This indicates the end-cap display or entrance signage is ineffective. Recommendation: redesign the entrance display and measure conversion rate change over the following 14 days.

- Correlate the WiFi analytics data with POS transaction data by time-of-day to identify whether dwell time correlates with purchase probability, establishing a venue-specific 'engagement threshold' for future campaign design.

Szenarioanalyse

Q1. A retail client reports that their 'Repeat Visitor' metric has dropped by 40% over the past eight months, despite sales remaining steady and no significant change in marketing activity. Their analytics deployment relies entirely on unauthenticated presence tracking. What is the most likely technical cause, and what is the recommended remediation?

💡 Hinweis:Consider the timeline of major mobile OS updates and their privacy features.

Empfohlenen Ansatz anzeigen

The most likely cause is the progressive adoption of MAC address randomisation across the client's customer base. iOS 14 (released September 2020) and Android 10+ introduced per-network MAC randomisation, causing returning devices to appear as new, unique visitors to presence analytics engines. As the proportion of customers running these OS versions has increased, the repeat visitor metric has degraded. The remediation is to implement a captive portal authentication layer. When users authenticate with a persistent identifier (email address, social login), the analytics platform can build a customer profile tied to that identifier rather than the rotating MAC address. This restores repeat visitor tracking accuracy and simultaneously generates first-party marketing data.

Q2. You are the network architect for a new 80,000-seat stadium. The venue operations team wants WiFi analytics to manage crowd flow through concourse areas and identify concession stand congestion in real time. The IT budget allows for 400 APs. How should you prioritise AP placement to maximise analytics accuracy, and what accuracy level can you realistically expect?

💡 Hinweis:Think about the geometric requirements of triangulation and the difference between coverage and analytics design principles.

Empfohlenen Ansatz anzeigen

Prioritise perimeter placement over central coverage. For each concourse zone, ensure APs are placed at the zone boundaries rather than the centre. This enables the analytics engine to accurately determine when a device crosses from one zone to another. Aim for a minimum of three APs with overlapping coverage in each defined zone, with AP spacing of 8–10 metres in high-priority areas (concession stands, entry/exit gates). With standard RSSI triangulation on 802.11ax hardware, expect 3–5 metre location accuracy in open concourse areas. For sub-3-metre accuracy at specific chokepoints (e.g., individual concession windows), supplement with BLE beacons or deploy 802.11az-capable APs at those locations.

Q3. A hospital IT director wants to use the existing WiFi network to track the location of 200 high-value mobile medical assets (infusion pumps, portable ECG monitors). They do not want to deploy any additional hardware. The analytics platform currently provides 5-metre RSSI triangulation accuracy. Is this deployment viable, and what are the key risks?

💡 Hinweis:Consider both the technical accuracy requirements and the behaviour of the devices being tracked.

Empfohlenen Ansatz anzeigen

This deployment is not reliably viable for two reasons. First, medical equipment frequently enters low-power or sleep states, causing the device to stop broadcasting WiFi probe requests. When a device is not actively probing, it is invisible to the presence analytics engine. This creates gaps in tracking that are unacceptable for asset management. Second, 5-metre RSSI accuracy is insufficient to determine whether an asset is in Room 4A or Room 4B in a typical hospital ward layout. The recommended alternative is a dedicated RTLS solution using active RFID tags or BLE beacons attached to the assets, which actively broadcast at regular intervals regardless of the asset's power state, and which can achieve sub-2-metre accuracy. The existing WiFi infrastructure can serve as the receiver network for BLE beacons, avoiding the need for a completely separate sensor network.