Wie man Post-Admission NAC für kontinuierliche Vertrauensüberwachung implementiert

Dieser Leitfaden bietet einen maßgeblichen technischen Entwurf für die Implementierung von Post-Admission Network Access Control (NAC) mit kontinuierlicher Vertrauensüberwachung in Unternehmensumgebungen, einschließlich Gastgewerbe, Einzelhandel, Gesundheitswesen und öffentlichem Sektor. Er beschreibt die architektonische Verlagerung von statischen Vorabprüfungen zu dynamischer, sitzungsbewusster Durchsetzung mittels RADIUS CoA, Verhaltens-Baselinierung und Telemetrie-Integration. IT-Architekten und Netzwerkbetriebsteams finden hier umsetzbare Bereitstellungsanleitungen, Fallstudien aus der Praxis, Hinweise zur Compliance-Ausrichtung und messbare ROI-Frameworks.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung

- Technischer Deep-Dive

- Der Wandel von Pre-Admission zu Post-Admission

- Kernkomponenten einer Architektur für kontinuierliche Vertrauensüberwachung

- Standards und Protokollreferenzen

- Implementierungsleitfaden

- Phase 1: Sichtbarkeit und Baselinierung (Wochen 1–4)

- Phase 2: Richtlinienentwicklung und -prüfung (Wochen 5–6)

- Phase 3: Gestaffelte Einführung der Durchsetzung (Wochen 7–10)

- Phase 4: Volle Produktion und kontinuierliche Optimierung

- Best Practices

- Fehlerbehebung & Risikominderung

- CoA-Fehler

- Fehlalarme und Betriebsunterbrechungen

- Skalierung und Durchsatz

- Herstellerbindung

- ROI & Geschäftsauswirkungen

Zusammenfassung

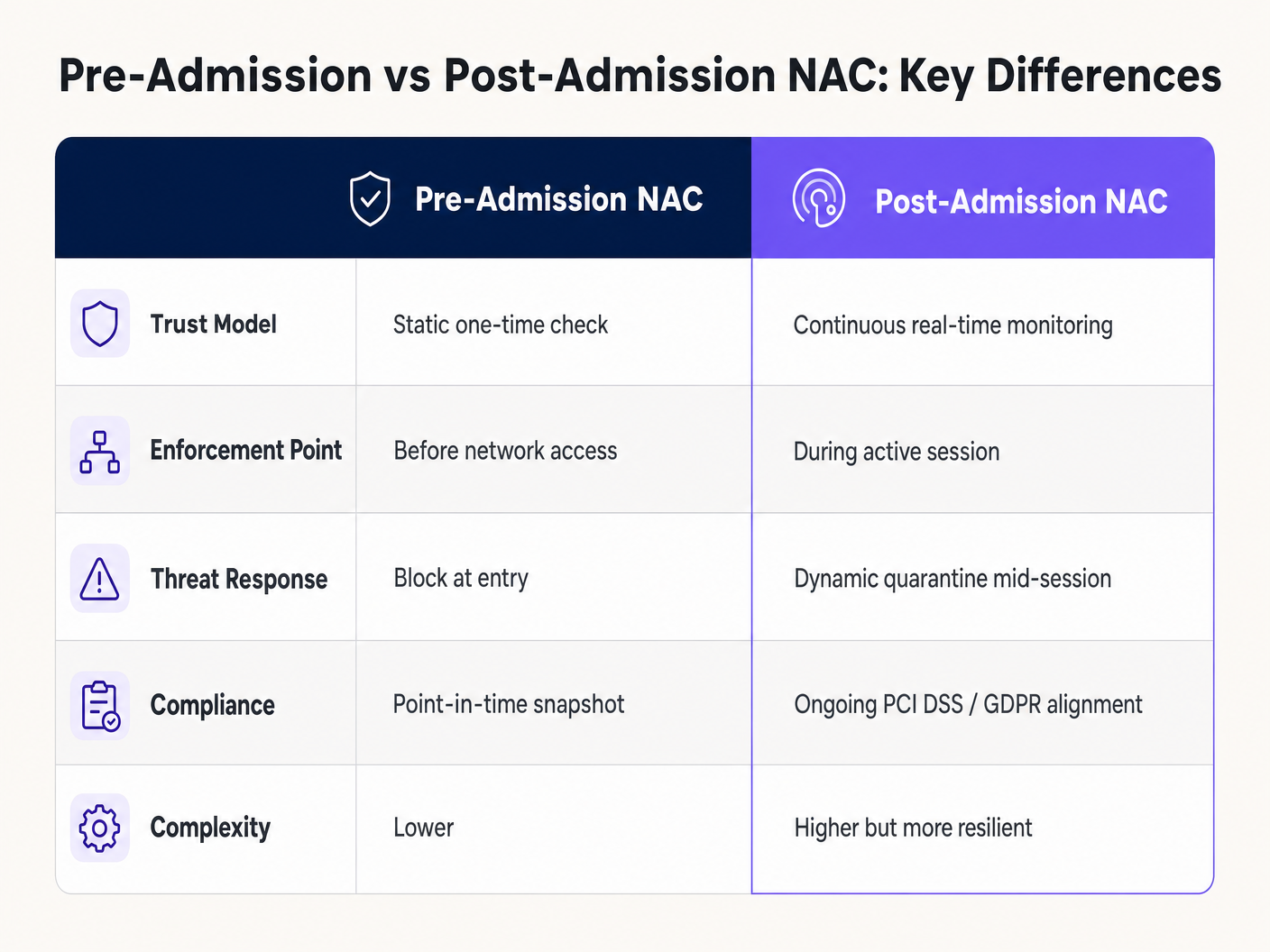

Für Unternehmensnetzwerke in Umgebungen mit hoher Dichte – Gastgewerbe, Einzelhandel, Stadien und öffentliche Einrichtungen – ist die traditionelle Pre-Admission Network Access Control nicht mehr ausreichend. Statische, einmalige Authentifizierungsprüfungen können Geräte nicht berücksichtigen, die nach der Gewährung des Netzwerkzugangs kompromittiert werden oder bösartiges Verhalten zeigen. Ein Gerät kann sich sauber gegen eine 802.1X-Policy-Engine authentifizieren und dann Minuten später beginnen, interne Subnetze zu scannen oder Daten zu exfiltrieren.

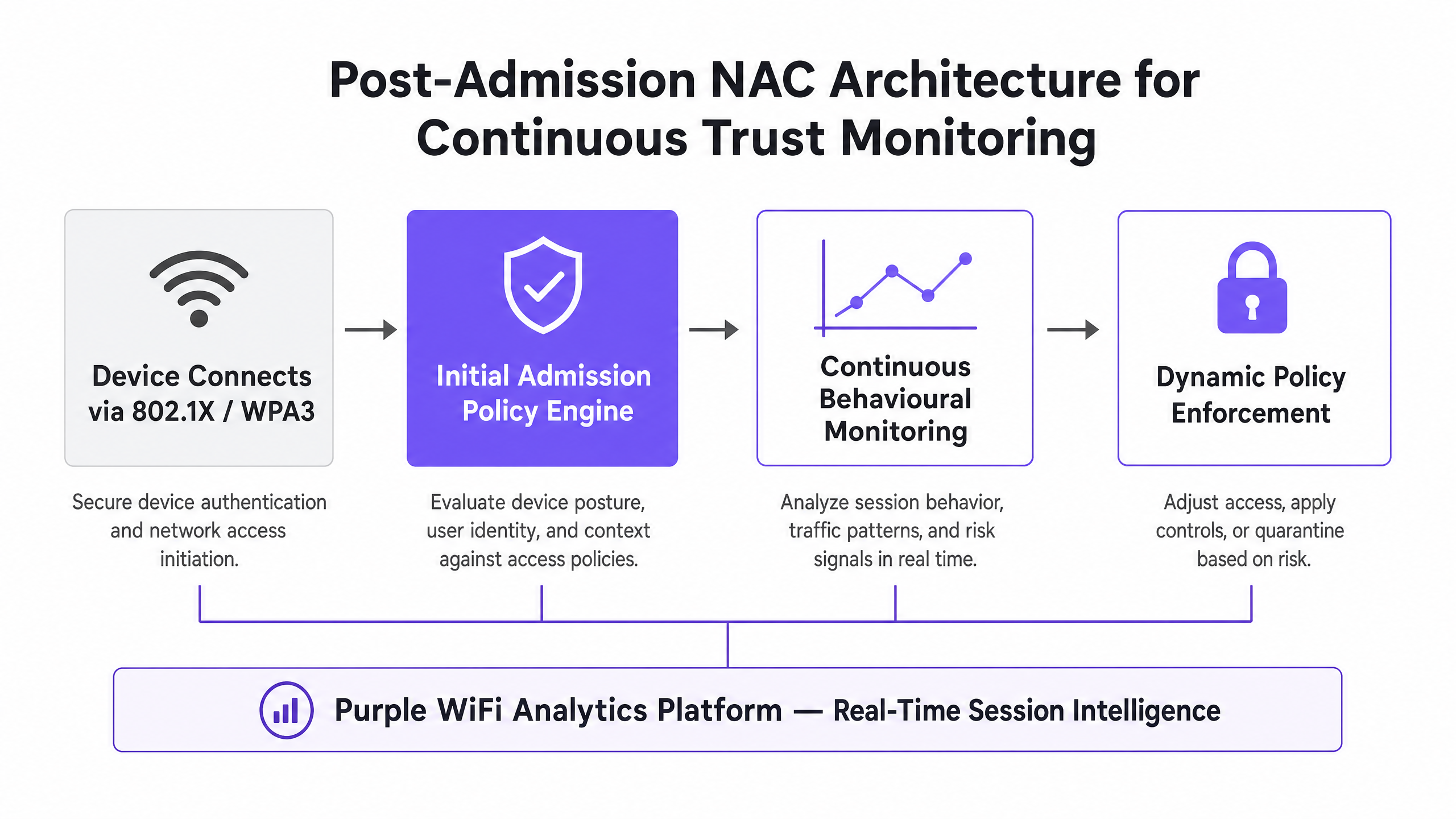

Post-Admission NAC verlagert das Sicherheitsparadigma von „Authentifizieren und Vertrauen“ zu Kontinuierlicher Vertrauensüberwachung. Durch die kontinuierliche Bewertung von Gerätehaltung, Verkehrsmustern und Sitzungskontext anhand etablierter Verhaltensgrundlagen können IT- und Netzwerkbetriebsteams Richtlinien während der Sitzung dynamisch mittels RADIUS Change of Authorization (CoA) durchsetzen. Dieser Leitfaden bietet einen praktischen, herstellerneutralen Entwurf für die Implementierung von Post-Admission NAC. Er behandelt architektonische Überlegungen, die Integration mit Guest WiFi - und WiFi Analytics -Plattformen sowie umsetzbare Bereitstellungsstrategien, die Risiken mindern, ohne die Benutzererfahrung zu stören.

Technischer Deep-Dive

Der Wandel von Pre-Admission zu Post-Admission

Traditionelles NAC stützt sich auf IEEE 802.1X, MAC Authentication Bypass (MAB) oder Captive Portals, um Identität und Haltung vor der Zugangsgewährung zu überprüfen. Nach der Zulassung hat das Gerät in der Regel für die Dauer der Sitzung ungehinderten Zugriff auf sein zugewiesenes VLAN oder Mikrosegment. Dieses Modell hat einen grundlegenden Fehler: Es behandelt die Zulassung als ein binäres, einmaliges Ereignis. Die Bedrohungslandschaft funktioniert nicht auf dieser Basis.

Post-Admission NAC führt eine dynamische Policy-Engine ein, die die aktive Sitzung kontinuierlich überwacht. Wenn ein Gerät beginnt, interne Subnetze zu scannen, ungewöhnliche Verkehrsmengen erzeugt oder versucht, mit bekannten Command-and-Control (C2)-Servern zu kommunizieren, ändert die NAC-Lösung die Netzwerkprivilegien des Geräts dynamisch. Dies wird durch Change of Authorization (CoA)-Anfragen über RADIUS (RFC 5176), API-Integrationen mit Wireless LAN Controllern (WLCs) oder direkte Integration mit SD-WAN-Fabrics erreicht – ein Thema, das im SD WAN vs MPLS: The 2026 Enterprise Network Guide ausführlich behandelt wird.

Kernkomponenten einer Architektur für kontinuierliche Vertrauensüberwachung

Eine produktionsreife Post-Admission NAC-Bereitstellung erfordert vier integrierte Komponenten, die zusammenarbeiten.

Telemetrie-Erfassung ist die Grundlage. Das System muss Echtzeitdaten von WLCs, Switches, Firewalls und Endpoint Detection and Response (EDR)-Agenten erfassen. Dazu gehören NetFlow/IPFIX-Daten, RADIUS-Accounting-Datensätze, DNS-Anfrageprotokolle und Anwendungs-Sichtbarkeitsmetriken von Deep Packet Inspection (DPI)-Engines. Ohne umfassende Telemetrie arbeitet die Policy-Engine blind.

Verhaltensanalyse-Engine verarbeitet den Telemetrie-Stream und vergleicht ihn mit etablierten Baselines. Maschinelle Lernmodelle werden zunehmend eingesetzt, um die Baseline-Erstellung und Anomalie-Bewertung zu automatisieren und den manuellen Konfigurationsaufwand zu reduzieren. Für einen detaillierten Einblick, wie KI diesen Bereich transformiert, siehe The Future of Wi-Fi Security: AI-Driven NAC and Threat Detection und sein spanisches Gegenstück El Futuro de la Seguridad Wi-Fi: NAC Impulsado por IA y Detección de Amenazas .

Dynamische Policy-Durchsetzung ist die operative Ausgabe. Die Fähigkeit, RADIUS CoA auszugeben, um einen Port neu zu starten, eine VLAN-Zuweisung zu ändern oder eine restriktive Access Control List (ACL) in Echtzeit anzuwenden, unterscheidet Post-Admission NAC von einem passiven Überwachungssystem. Ohne zuverlässiges CoA haben Sie ein Alarmsystem, kein Durchsetzungssystem.

Integrationsschicht verbindet die NAC-Engine mit dem breiteren Sicherheitsökosystem: SIEM-Plattformen für die Ereigniskorrelation, Threat Intelligence Feeds für die Anreicherung bekannter schlechter IPs und Identitätsanbieter für die Anreicherung des Benutzerkontexts. In gastorientierten Umgebungen bietet die WiFi Analytics -Plattform sitzungsbezogenen Kontext, der Policy-Entscheidungen erheblich bereichert.

Standards und Protokollreferenzen

| Standard | Relevanz für Post-Admission NAC |

|---|---|

| IEEE 802.1X | Grundlage für portbasierte Authentifizierung; bietet die Identitätsbindung, auf die sich NAC-Richtlinien beziehen |

| RFC 5176 (RADIUS CoA) | Der Protokollmechanismus für die Richtliniendurchsetzung während der Sitzung |

| WPA3-Enterprise | Bietet stärkeren kryptografischen Schutz für den 802.1X-Authentifizierungsaustausch |

| PCI DSS v4.0 | Erfordert kontinuierliche Überwachung des Netzwerkzugangs und automatisierte Reaktionsfähigkeiten |

| GDPR Article 32 | Schreibt geeignete technische Maßnahmen vor, um die fortlaufende Vertraulichkeit und Integrität zu gewährleisten |

| NIST SP 800-207 | Zero Trust Architecture Framework, das Post-Admission NAC direkt implementiert |

Implementierungsleitfaden

Die Bereitstellung von Post-Admission NAC erfordert einen schrittweisen Ansatz, um weitreichende Netzwerkstörungen zu vermeiden. Der Versuch, die aktive Durchsetzung sofort zu aktivieren, ist die häufigste Ursache für fehlgeschlagene Bereitstellungen.

Phase 1: Sichtbarkeit und Baselinierung (Wochen 1–4)

Stellen Sie die NAC-Lösung im Nur-Überwachungsmodus bereit. Keine ErDurchsetzungsmaßnahmen sollten in dieser Phase konfiguriert werden.

Stellen Sie zunächst sicher, dass alle Network Access Devices RADIUS-Accounting-Daten und Flow-Telemetrie an die NAC-Policy-Engine senden. Konfigurieren Sie den NetFlow- oder IPFIX-Export auf allen verwalteten Switches und WLCs. Überprüfen Sie, ob die NAC-Engine die Datensätze korrekt empfängt und parst, bevor Sie fortfahren.

Ermöglichen Sie dem System, Verkehrsmuster über verschiedene Geräteprofile hinweg zu beobachten. Dies ist besonders kritisch in Gesundheitswesen -Umgebungen, wo medizinische IoT-Geräte hochgradig vorhersagbare Verkehrsmuster aufweisen, und in Einzelhandel -Umgebungen, wo Kassenterminals klar definierte Kommunikationsanforderungen haben. Die Baseline-Periode sollte mindestens einen vollständigen Geschäftszyklus – typischerweise vier Wochen – umfassen, um die Variationen zwischen Wochenende und Wochentag zu erfassen.

Phase 2: Richtlinienentwicklung und -prüfung (Wochen 5–6)

Nachdem die Baselines festgelegt wurden, entwickeln Sie risikobasierte Richtlinien. Definieren Sie explizite Quarantäne-Auslöser basierend auf Geschäftsrisiken und nicht auf rein technischen Indikatoren.

Für eine Einzelhandelsumgebung könnte ein kritischer Auslöser sein: jeglicher Datenverkehr vom Guest VLAN, der versucht, zum POS VLAN-Subnetz zu routen. Für eine Hotelumgebung könnte es sein: jedes Gerät, das mehr als 500 SMB-Verbindungsversuche pro Minute generiert. Für eine Gesundheitsumgebung: jedes Gerät, das über MAB authentifiziert wurde und mit einer externen IP-Adresse außerhalb seiner genehmigten Zielliste kommuniziert.

Testen Sie jede Richtlinie in einer Laborumgebung, indem Sie die Auslösebedingung simulieren. Überprüfen Sie, ob die NAC-Engine die Anomalie korrekt identifiziert, die CoA-Anfrage generiert und dass der NAD die neue Richtlinie innerhalb eines akzeptablen Zeitfensters (typischerweise unter 500 Millisekunden für kritische Auslöser) anwendet.

Phase 3: Gestaffelte Einführung der Durchsetzung (Wochen 7–10)

Aktivieren Sie die aktive Durchsetzung zunächst in einem Netzwerksegment mit geringem Risiko. Ein reines IoT VLAN für Mitarbeiter ist typischerweise ein guter Ausgangspunkt, da Fehlalarme im Vergleich zu einem Gast- oder Kliniknetzwerk nur begrenzte betriebliche Auswirkungen haben.

Beginnen Sie mit einer gestaffelten Durchsetzungsreaktion. Anstatt ein Gerät sofort zu trennen, wenden Sie eine restriktive ACL an, die grundlegenden Internetzugang (HTTP/HTTPS zu genehmigten Zielen) erlaubt, aber jegliches internes Routing blockiert. Dies reduziert die Auswirkungen von Fehlalarmen, während die Bedrohung weiterhin eingedämmt wird. Überwachen Sie die Quarantänewarteschlange täglich und passen Sie die Schwellenwerte bei Bedarf an.

Erweitern Sie die Durchsetzung schrittweise auf weitere Segmente und validieren Sie jedes, bevor Sie fortfahren. Stellen Sie sicher, dass RADIUS CoA zuverlässig funktioniert – UDP-Port 3799 muss zwischen der NAC-Engine und allen NADs offen sein, und Shared Secrets müssen konsistent sein. In Transport -Hub-Bereitstellungen, wo Netzwerksegmente mehrere physische Standorte umfassen können, validieren Sie die CoA-Antwortzeiten über WAN-Verbindungen.

Phase 4: Volle Produktion und kontinuierliche Optimierung

Sobald alle Segmente aktiv durchgesetzt werden, etablieren Sie einen kontinuierlichen Optimierungszyklus. Überprüfen Sie wöchentlich Quarantäneereignisse, identifizieren Sie wiederkehrende Fehlalarme und verfeinern Sie die Baselines entsprechend. Integrieren Sie den NAC-Ereignisstrom in Ihr SIEM zur Korrelation mit Endpunkt- und Perimeter-Sicherheitsereignissen.

Für Gastgewerbe -Bereitstellungen sollten saisonale Baseline-Anpassungen in Betracht gezogen werden – ein Hotelnetzwerk in der Hochsaison im Sommer wird wesentlich andere Verkehrsmuster aufweisen als dasselbe Netzwerk im Januar. Statische Baselines erzeugen erhöhte Fehlalarme während Spitzenzeiten, wenn sie nicht aktualisiert werden.

Best Practices

Standardisieren Sie auf 802.1X, wo immer möglich. Während MAB für headless IoT-Geräte notwendig ist, bietet 802.1X eine stärkere kryptografische Identitätsbindung. Stellen Sie sicher, dass WPA3-Enterprise dort eingesetzt wird, wo es unterstützt wird. Das Verständnis der zugrunde liegenden RF-Umgebung ist unerlässlich – lesen Sie Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 , um sicherzustellen, dass Ihr Spektrumdesign den Verwaltungsaufwand der kontinuierlichen Überwachung unterstützt.

Nutzen Sie Micro-Segmentation als ergänzende Kontrolle. Kombinieren Sie Post-Admission NAC mit Netzwerk-Micro-Segmentation. Wenn ein Gerät kompromittiert wird und die CoA-Antwort aus irgendeinem Grund verzögert ist, begrenzt die Micro-Segmentation den Explosionsradius auf das eigene Segment des Geräts. Die beiden Kontrollen sind komplementär, nicht redundant.

Richten Sie Durchsetzungsrichtlinien an Compliance-Vorgaben aus. Stellen Sie sicher, dass Ihre kontinuierlichen Überwachungs- und automatisierten Reaktionsverfahren für Auditoren dokumentiert sind. PCI DSS v4.0 Anforderung 10 schreibt die Protokollierung und Überwachung aller Zugriffe auf Netzwerkressourcen vor. GDPR Artikel 32 erfordert fortlaufende Vertraulichkeits- und Integritätsmaßnahmen. Post-Admission NAC erfüllt beides direkt, jedoch nur, wenn der Audit-Trail erhalten bleibt und die automatisierten Reaktionsverfahren formell dokumentiert sind.

Berücksichtigen Sie BLE zur Anreicherung des physischen Kontexts. In Umgebungen, in denen die physische Präsenz wichtig ist – wie einem Konferenzzentrum oder einer Verkaufsfläche – kann die Integration von BLE-Beacon-Daten den Kontext der NAC-Policy-Engine anreichern. Ein im Netzwerk authentifiziertes, aber physisch in einem eingeschränkten Bereich befindliches Gerät ist ein höheres Risikosignal als dasselbe Gerät in einer öffentlichen Zone. Siehe BLE Low Energy Explained for Enterprise für Implementierungsleitfäden.

Fehlerbehebung & Risikominderung

CoA-Fehler

Das häufigste Problem bei Post-Admission NAC-Bereitstellungen ist das Versagen des NAD, eine RADIUS CoA-Anfrage zu verarbeiten. Symptome sind: Die NAC-Engine protokolliert eine erfolgreiche CoA-Übertragung, aber das Client-Gerät bleibt mit unverändertem Zugriff im Netzwerk. Diagnostizieren Sie, indem Sie den Datenverkehr auf UDP-Port 3799 am NAD erfassen. Häufige Ursachen sind Firewall-Regeln, die den CoA-Port blockieren, nicht übereinstimmende RADIUS Shared Secrets oder die fehlende explizite Aktivierung von CoA in der NAD-Konfiguration. Validieren Sie CoA immer in einem kontrollierten Test, bevor Sie es in Produktion nehmen.

Fehlalarme und Betriebsunterbrechungen

Übermäßig aggressive Verhaltensbaselines führen dazu, dass legitime Geräte unter Quarantäne gestellt werden. Dies ist besonders problematisch in Gastgewerbeumgebungen, wo Gastgeräte unvorhersehbare Verhaltensweisen zeigen.vorhersehbares Verhalten – Streaming-Video, VPN-Nutzung und Cloud-Backup-Vorgänge können alle Anomalieschwellenwerte auslösen, wenn die Baselines zu eng sind. Verwenden Sie immer einen abgestuften Durchsetzungsansatz und pflegen Sie einen Whitelist-Prozess für bekanntermaßen gute Geräte, die regelmäßig Alarme auslösen.

Skalierung und Durchsatz

Kontinuierliche Überwachung erzeugt erhebliche Telemetriedaten. In einem Stadion oder großen Konferenzzentrum mit 10.000 gleichzeitigen Sitzungen müssen die NAC-Policy-Engine und die Protokollierungsinfrastruktur so skaliert werden, dass sie die Aufnahmerate ohne Datenverlust bewältigen. Verlorene Telemetriedaten schaffen blinde Flecken. Dimensionieren Sie Ihre Infrastruktur basierend auf der Spitzenanzahl gleichzeitiger Sitzungen, nicht auf dem Durchschnitt, und implementieren Sie Telemetrie-Pufferung auf der Collector-Ebene, um Stoßbedingungen zu bewältigen.

Herstellerbindung

Einige NAC-Anbieter implementieren proprietäre CoA-Erweiterungen, die nur mit ihrem eigenen Hardware-Ökosystem funktionieren. Stellen Sie sicher, dass Ihre NAC-Policy-Engine den Standard RFC 5176 CoA unterstützt und dass Ihre NADs auf der getesteten Kompatibilitätsmatrix des Anbieters stehen, bevor Sie sich für eine Bereitstellungsarchitektur entscheiden.

ROI & Geschäftsauswirkungen

Die Implementierung von Post-Admission NAC liefert einen messbaren Geschäftswert, der weit über die Einhaltung von Sicherheitsvorschriften hinausgeht.

Reduzierte mittlere Reaktionszeit (MTTR): Die automatisierte Quarantäne reduziert die MTTR von Stunden – oder Tagen in Umgebungen ohne dedizierte SOC-Teams – auf Millisekunden. Für eine Einzelhandelskette mit 500 Standorten bedeutet dies, dass ein kompromittiertes Gerät in einer Filiale eingedämmt wird, bevor es das POS-Netzwerk erreichen kann, unabhängig davon, ob ein Netzwerktechniker vor Ort ist.

Betriebliche Effizienz: Netzwerkbetriebsteams verbringen deutlich weniger Zeit damit, kompromittierte Geräte manuell aufzuspüren. Automatisierte Quarantäne und detaillierte Audit-Protokolle reduzieren den Untersuchungsaufwand und beschleunigen die Berichterstattung nach Vorfällen.

Marken- und Umsatzschutz: In öffentlich zugänglichen Umgebungen schützt die Verhinderung, dass ein Gastgerät zu einem Ausgangspunkt für eine größere Sicherheitsverletzung wird, den Ruf des Veranstaltungsortes. Eine Datenschutzverletzung in einem Hotel- oder Einzelhandelsumfeld zieht sowohl regulatorische Strafen gemäß GDPR als auch erhebliche Reputationsschäden nach sich, die sich direkt auf den Umsatz auswirken.

Reduzierung der Compliance-Kosten: Automatisierte, kontinuierliche Überwachung mit einem erhaltenen Audit-Trail reduziert die Kosten und den Aufwand von Compliance-Audits. Einem PCI QSA zu demonstrieren, dass Ihr Netzwerk über automatisierte Echtzeit-Reaktionsfähigkeiten verfügt, ist wesentlich einfacher, als manuelle Prozessdokumentationen vorzulegen.

Schlüsseldefinitionen

Post-Admission NAC

The continuous monitoring and dynamic enforcement of security policies on a device after it has been granted initial network access, as opposed to pre-admission checks which occur only at the point of connection.

Crucial for identifying devices that become compromised mid-session or exhibit malicious behaviour that was not apparent during the initial authentication phase. Directly relevant to any environment with guest or unmanaged device access.

Continuous Trust Monitoring

A security model in which trust is never permanently assumed; a device's posture, behaviour, and context are continuously evaluated against established baselines throughout the duration of its network session.

The operational philosophy underpinning Post-Admission NAC, and a direct implementation of NIST SP 800-207 Zero Trust Architecture principles.

Change of Authorization (CoA)

A RADIUS extension defined in RFC 5176 that allows a policy server to dynamically modify the session authorisation attributes of an active network client, including changing VLAN assignment, applying ACLs, or terminating the session entirely.

The technical enforcement mechanism that distinguishes Post-Admission NAC from passive monitoring. If CoA is not functioning, the system cannot enforce dynamic policies mid-session.

Behavioural Baselining

The process of establishing a statistically normal pattern of network activity for a specific device type, user role, or network segment over a defined observation period.

The foundation of anomaly detection in Post-Admission NAC. Baselines that are too narrow generate false positives; baselines that are too broad miss genuine threats. Typically requires a minimum of four weeks of observation across a full business cycle.

MAC Authentication Bypass (MAB)

A network access method that grants access based solely on a device's MAC address, typically used for headless IoT devices that cannot support 802.1X EAP authentication.

Inherently vulnerable to MAC spoofing attacks. Post-Admission NAC with device profiling is essential to secure any environment that relies on MAB, particularly healthcare and industrial IoT deployments.

Network Access Device (NAD)

The physical hardware component — typically a managed switch, wireless LAN controller, or VPN gateway — that enforces access policies at the edge of the network and receives CoA instructions from the NAC policy engine.

The NAD is the enforcement point. Its compatibility with RFC 5176 CoA and the reliability of its CoA processing are critical factors in any Post-Admission NAC architecture.

Telemetry

The automated, real-time collection and transmission of network operational data — including NetFlow/IPFIX records, RADIUS accounting data, syslog events, and SNMP traps — from network devices to a centralised analytics engine.

Provides the raw data stream required for the NAC behavioural analytics engine to operate. Gaps in telemetry coverage create blind spots where compromised devices can operate undetected.

Micro-Segmentation

The network architecture practice of dividing a network into small, isolated segments with granular access controls between them, limiting the lateral movement of an attacker or compromised device.

A complementary control to Post-Admission NAC. If a CoA enforcement action is delayed, micro-segmentation limits the blast radius of a compromised device to its own segment, preventing it from reaching critical assets on adjacent segments.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect to and use a network service.

The foundational protocol for both initial admission (Access-Request/Accept) and post-admission enforcement (CoA). Most enterprise NAC deployments are built on a RADIUS infrastructure.

Ausgearbeitete Beispiele

A large retail chain deploying Guest WiFi across 500 locations needs to ensure that compromised guest devices cannot scan or reach the Point of Sale (POS) network. The IT team has limited on-site resource and needs an automated, centrally managed solution. How should they implement Post-Admission NAC?

- Deploy a cloud-hosted NAC policy engine with a distributed telemetry collector at each branch, avoiding the need for on-site NAC hardware.

- Configure all branch WLCs and switches to send RADIUS accounting records and NetFlow data to the central NAC engine via encrypted tunnels.

- Define a four-week baselining period covering both weekday and weekend traffic patterns for the Guest VLAN.

- Create a critical violation policy: if any traffic from the Guest VLAN subnet attempts to route to the POS VLAN subnet (defined by IP range), the NAC engine immediately issues a RADIUS CoA to the local WLC.

- The CoA instructs the WLC to apply a 'Quarantine' ACL to the specific client MAC address, dropping all traffic except DHCP and DNS, effectively isolating the device mid-session.

- Configure an automated alert to the central NOC and log the event to the SIEM for post-incident analysis.

- Validate CoA functionality at 10 pilot sites before rolling out to all 500 locations.

A hospital network has thousands of headless medical IoT devices using MAC Authentication Bypass (MAB) for initial access. The security team is concerned about MAC spoofing attacks and the inability to detect compromised devices mid-session. How can Post-Admission NAC mitigate these risks?

- Deploy a NAC solution with device profiling capabilities that can ingest DHCP fingerprints, HTTP user agents, and traffic flow characteristics.

- During the baselining phase, build a profile for each device type: an infusion pump communicates with a specific internal server on port 443 at regular intervals; a patient monitoring system communicates with a nursing station on a specific internal subnet.

- Configure violation policies based on profile deviation: if a device authenticated via MAB as an infusion pump begins communicating with any external IP address, or initiates more than 10 connections per minute to non-approved internal destinations, trigger a quarantine.

- Issue a RADIUS CoA to the switch to move the port to a quarantine VLAN, isolating the device from the clinical network while preserving connectivity for investigation.

- Alert the clinical engineering team and the SOC simultaneously, providing the device MAC address, switch port, and the specific traffic anomaly that triggered the response.

Übungsfragen

Q1. Your network operations team reports that the new Post-Admission NAC deployment is generating a high volume of false positives, quarantining legitimate guest devices in a busy hotel lobby. The guest services team is escalating complaints. What is the most appropriate immediate action, and what longer-term remediation should you plan?

Hinweis: Consider the phases of deployment and the specific traffic characteristics of a hospitality guest network.

Musterlösung anzeigen

Immediately revert the enforcement policy from Active Quarantine to Monitor Only, or apply a less restrictive graduated enforcement ACL that limits internal routing without disconnecting the device. Review the behavioural baselines specifically for the Guest VLAN — hospitality environments have inherently unpredictable guest traffic including VPN usage, streaming services, and cloud backup. Extend the baselining period and widen the anomaly thresholds before re-enabling active enforcement. Longer-term, implement seasonal baseline adjustments and consider a tiered enforcement model where guest devices receive a less aggressive response than corporate or IoT devices.

Q2. During a pilot deployment, the NAC policy engine successfully detects anomalous behaviour and logs the event with a high-confidence anomaly score, but the client device remains on the network with unchanged access. The NOC receives the alert but no quarantine action has been applied. What is the most likely technical failure, and how do you diagnose it?

Hinweis: Think about the specific protocol and port used for mid-session enforcement.

Musterlösung anzeigen

The most likely failure is that RADIUS Change of Authorization (CoA) is not functioning correctly between the NAC engine and the Network Access Device. Diagnose by capturing traffic on UDP port 3799 at the NAD to confirm whether the CoA packet is arriving. If it is arriving but being rejected, check the RADIUS shared secret configuration on both the NAC engine and the NAD. If it is not arriving, check firewall rules between the NAC engine and the NAD. Also verify that CoA is explicitly enabled in the NAD's RADIUS client configuration — many devices require a separate configuration statement to accept CoA requests.

Q3. A large conference centre is planning a Post-Admission NAC deployment ahead of a major trade show with an expected 8,000 concurrent WiFi users. The IT director is concerned about the telemetry infrastructure being overwhelmed during peak load. How should the architecture be designed to handle this scale?

Hinweis: Consider the difference between raw telemetry volume and processed event volume, and where in the architecture aggregation should occur.

Musterlösung anzeigen

Implement a distributed telemetry architecture with local collectors at each access layer tier. Raw NetFlow and RADIUS accounting data should be aggregated and pre-processed at the local collector before being forwarded to the central NAC policy engine. This reduces WAN bandwidth consumption and processing load on the central engine. Size the central policy engine based on processed event rate, not raw telemetry volume. Implement telemetry buffering at the collector layer to handle burst conditions during peak load. Additionally, consider applying sampling to NetFlow data (e.g., 1-in-10 packet sampling) for general traffic monitoring, reserving full-rate telemetry for high-risk device segments. Validate the architecture under simulated peak load before the event.

Q4. A retail CTO asks whether implementing Post-Admission NAC will satisfy PCI DSS v4.0 Requirement 10 and reduce the scope of their annual QSA audit. How do you advise them?

Hinweis: Consider what PCI DSS Requirement 10 specifically mandates and what documentation a QSA will require.

Musterlösung anzeigen

Post-Admission NAC directly supports PCI DSS v4.0 Requirement 10 compliance by providing automated, continuous logging and monitoring of all access to network resources and cardholder data environments. The automated quarantine capability demonstrates a real-time response mechanism, which satisfies the spirit of Requirement 10.7 (responding to failures of critical security controls). However, to reduce audit scope, the CTO must ensure that: the NAC event log is tamper-evident and retained for at least 12 months; automated response procedures are formally documented; and the QSA can review evidence of the system operating in production. Scope reduction is more likely to be achieved through network segmentation (isolating the CDE) than through NAC alone, but NAC significantly strengthens the evidence package presented to the QSA.