WPA3: Die nächste Generation der WiFi-Sicherheit erklärt

Dieser umfassende technische Leitfaden erläutert die architektonischen Veränderungen, die durch WPA3 eingeführt wurden, einschließlich SAE, OWE und Forward Secrecy. Er bietet umsetzbare Bereitstellungsstrategien für IT-Manager und Netzwerkarchitekten, um Unternehmens- und öffentliche Netzwerke sicher aufzurüsten.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für Führungskräfte

- Technischer Tiefgang

- Simultaneous Authentication of Equals (SAE)

- Forward Secrecy

- Opportunistic Wireless Encryption (OWE)

- WPA3-Enterprise and 192-bit Security

- Implementierungsleitfaden

- Phase 1: Bewertung und Auditierung

- Phase 2: WPA3-ÜbergangBereitstellung im Übergangsmodus

- Phase 3: Segmentierung und Durchsetzung

- Integration mit Captive Portals

- Best Practices

- Fehlerbehebung & Risikominderung

- Häufige Fehlerursachen

- ROI & Geschäftsauswirkungen

- Hören Sie das technische Briefing

Zusammenfassung für Führungskräfte

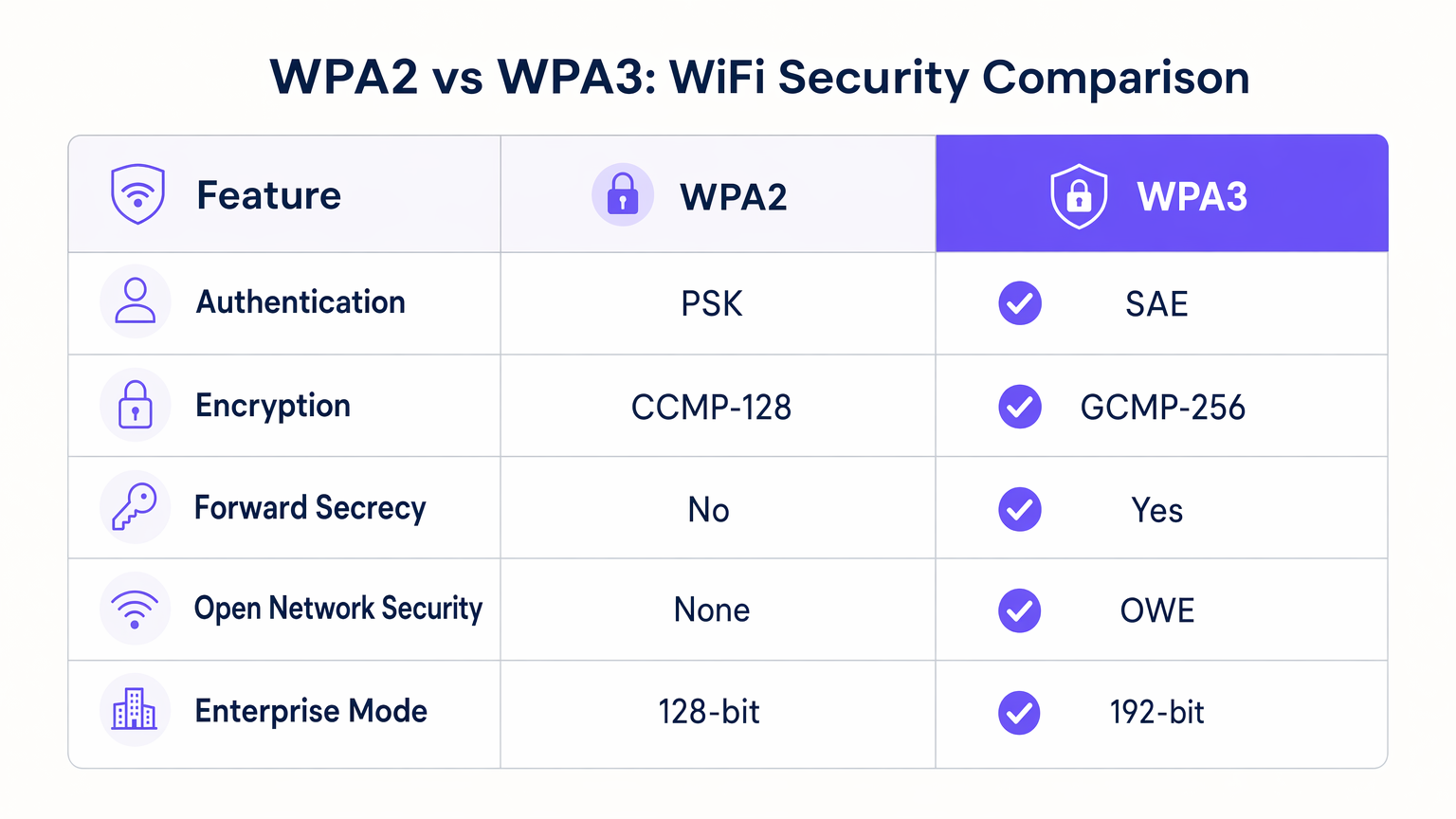

Für IT-Manager, Netzwerkarchitekten und Betriebsleiter von Veranstaltungsorten stellt der Übergang zu WPA3 die bedeutendste Veränderung in der Architektur der drahtlosen Sicherheit seit zwei Jahrzehnten dar. Während WPA2 seit 2004 als Industriestandard diente, machen seine Abhängigkeit von Pre-Shared Keys (PSK) und die Anfälligkeit für Offline-Wörterbuchangriffe es zunehmend ungeeignet für moderne enterprise environments. WPA3 behebt diese grundlegenden architektonischen Mängel und führt gleichzeitig entscheidende neue Funktionen für public venues ein.

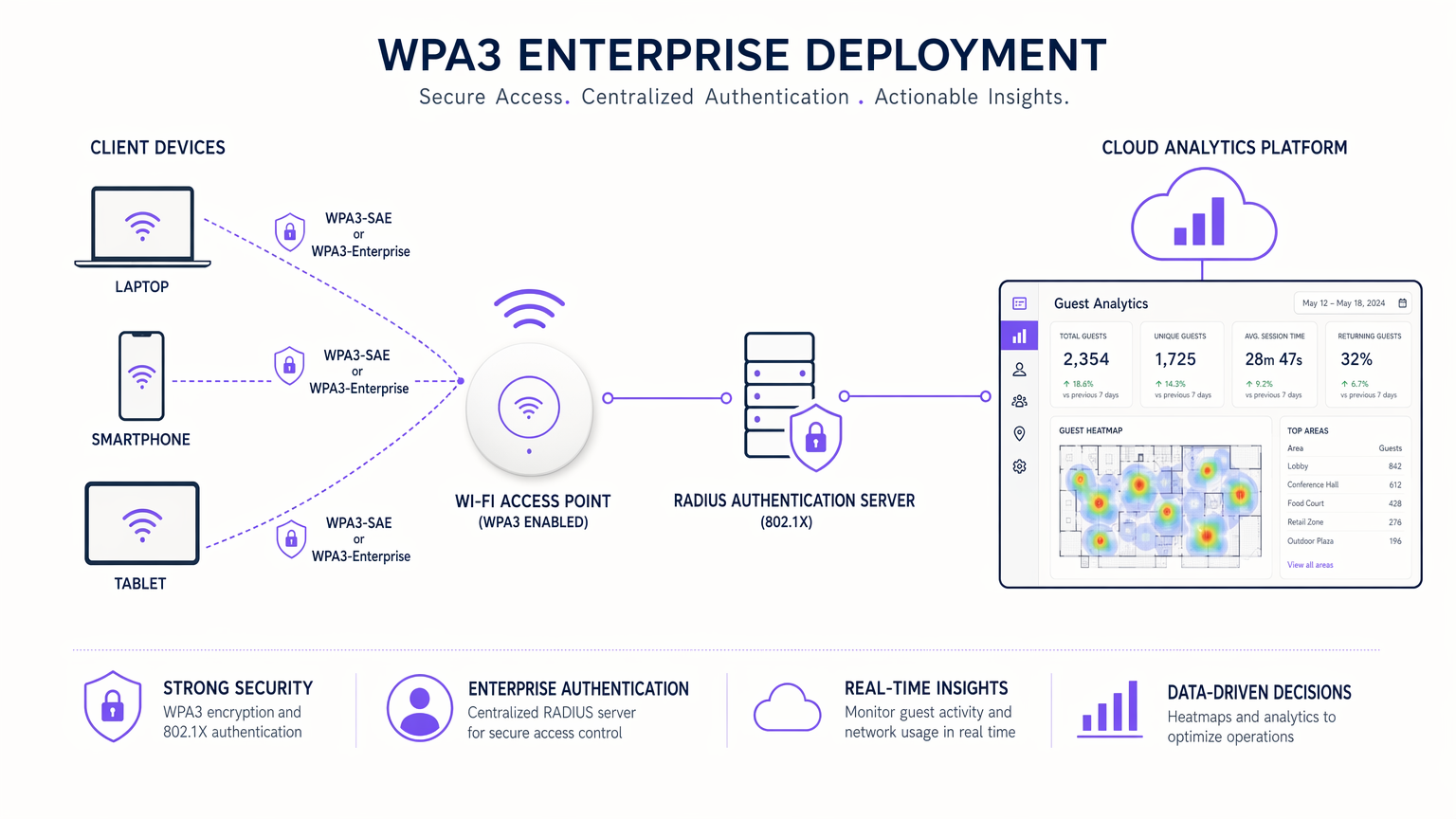

Dieser technische Leitfaden bietet umsetzbare Anleitungen zur Bereitstellung von WPA3 in Netzwerken des Gastgewerbes, des Einzelhandels und des öffentlichen Sektors. Er behandelt die vier Kernsäulen des neuen Standards: Simultaneous Authentication of Equals (SAE) für eine robuste passwortbasierte Authentifizierung, Opportunistic Wireless Encryption (OWE) zur Sicherung offener Netzwerke, Forward Secrecy zum Schutz des historischen Datenverkehrs und eine 192-bit security suite für stark regulierte enterprise deployments.

Durch das Verständnis dieser Mechanismen können Netzwerkbetreiber eine schrittweise Migrationsstrategie planen, die die Sicherheitslage verbessert, ohne legacy client devices oder die Benutzererfahrung zu stören. Entscheidend ist, dass dieser Leitfaden diese technischen Fähigkeiten greifbaren Geschäftsergebnissen zuordnet und aufzeigt, wie eine robuste drahtlose Sicherheit mit Guest WiFi - und WiFi Analytics -Plattformen integriert wird, um sichere, konforme und data-rich guest experiences zu bieten.

Technischer Tiefgang

Der Übergang von WPA2 zu WPA3 ist nicht nur ein inkrementelles cryptographic update; er ist eine grundlegende Neugestaltung der authentication handshake- und encryption negotiation-Prozesse. Das Verständnis der Mechanismen dieser Änderungen ist für Architekten, die drahtlose Netzwerke der nächsten Generation entwerfen, unerlässlich.

Simultaneous Authentication of Equals (SAE)

Die bedeutendste Schwachstelle in WPA2-Personal ist der four-way handshake, der zur Herstellung einer sicheren Verbindung mittels eines Pre-Shared Key (PSK) verwendet wird. Wenn ein Angreifer diesen Handshake abfängt, kann er die Daten offline nehmen und unbegrenzt brute-force dictionary attacks dagegen ausführen, bis das Passwort wiederhergestellt ist.

WPA3 ersetzt den PSK-Mechanismus durch Simultaneous Authentication of Equals (SAE), eine Variante des Dragonfly key exchange protocol. SAE verwendet einen Diffie-Hellman-style exchange, bei dem sowohl der Client als auch der access point das Wissen über das Passwort beweisen, ohne es jemals über die Luftschnittstelle zu übertragen, selbst nicht in einem gehashten Format. Dieser zero-knowledge proof eliminiert vollständig den Vektor für offline dictionary attacks. Selbst wenn ein Angreifer jedes Paket des SAE exchange abfängt, kann er den session key oder das original password nicht aus den erfassten Daten ableiten.

Forward Secrecy

Ein entscheidender operativer Vorteil von SAE ist die Einführung von Forward Secrecy. Unter WPA2 kann ein Angreifer, wenn er heute verschlüsselten Datenverkehr aufzeichnet und es morgen schafft, das network password zu erlangen (z.B. durch einen social engineering attack oder ein compromised employee device), den gesamten zuvor aufgezeichneten Datenverkehr retroactively decrypt.

WPA3's SAE generiert für jede session einen einzigartigen ephemeral encryption key. Da die session keys nicht auf reversible Weise mathematisch vom master password abgeleitet werden, gefährdet das Kompromittieren des network password nicht den vergangenen Datenverkehr. Für Hospitality -Veranstaltungsorte, die sensible guest information verarbeiten, bietet dies eine erhebliche Schicht der risk mitigation gegen langfristiges passive eavesdropping.

Opportunistic Wireless Encryption (OWE)

Für public venues ist Opportunistic Wireless Encryption (OWE) – von der Wi-Fi Alliance als Wi-Fi Certified Enhanced Open vermarktet – die transformativste Funktion von WPA3. Historisch gesehen übertragen open networks (die ohne password) Daten in plaintext, wodurch Benutzer anfällig für packet sniffing und session hijacking sind.

OWE verhandelt automatisch eine verschlüsselte Verbindung zwischen dem client device und dem access point, ohne user authentication oder ein password zu erfordern. Die user experience bleibt identisch mit einem traditionellen open network – der Benutzer wählt einfach die SSID aus und verbindet sich – aber die zugrunde liegenden 802.11 frames sind verschlüsselt. Dies ist besonders relevant für Retail -Umgebungen, in denen frictionless onboarding erforderlich ist, aber data privacy (und GDPR compliance) gewahrt bleiben muss.

WPA3-Enterprise and 192-bit Security

Für highly regulated environments führt WPA3-Enterprise einen optionalen 192-bit minimum security mode ein, der auf die Commercial National Security Algorithm (CNSA) suite abgestimmt ist. Dieser Modus schreibt die Verwendung von GCMP-256 (Galois/Counter Mode Protocol) für encryption und HMAC-SHA-384 für integrity checking vor und bietet robusten Schutz für financial, government und Healthcare networks.

Implementierungsleitfaden

Die Bereitstellung von WPA3 in einem enterprise estate erfordert einen schrittweisen Ansatz, um legacy devices zu berücksichtigen und gleichzeitig die Sicherheit für capable clients zu maximieren.

Phase 1: Bewertung und Auditierung

Beginnen Sie mit der Auditierung der firmware versions Ihrer bestehenden access points und wireless LAN controllers. Die meisten enterprise-grade hardware, die nach 2018 hergestellt wurde, unterstützt WPA3 über firmware updates. Profilieren Sie gleichzeitig Ihr client device estate mithilfe Ihrer network management platform oder Ihres WiFi Analytics dashboard, um den Prozentsatz der WPA3-capable devices zu ermitteln.

Phase 2: WPA3-ÜbergangBereitstellung im Übergangsmodus

Um eine gemischte Umgebung zu unterstützen, implementieren Sie den WPA3 Transition Mode. Dieser ermöglicht es einer einzelnen SSID, sowohl WPA2 (PSK)- als auch WPA3 (SAE)-Verbindungen zu akzeptieren.

- SSID konfigurieren: Aktivieren Sie den WPA3 Transition Mode auf der Ziel-SSID.

- Verbindungen überwachen: Nutzen Sie Analysen, um das Verhältnis von WPA2- zu WPA3-Verbindungen im Zeitverlauf zu verfolgen.

- Legacy-Geräte identifizieren: Isolieren Sie Geräte, die keine Verbindung herstellen können oder konsequent auf WPA2 zurückfallen (z. B. ältere IoT-Geräte oder ältere POS-Terminals).

Hinweis: Der WPA3 Transition Mode ist anfällig für Downgrade-Angriffe, bei denen ein aktiver Angreifer einen WPA3-fähigen Client zwingt, sich über WPA2 zu verbinden. Daher sollte er als temporärer Migrationsschritt und nicht als dauerhafte Architektur betrachtet werden.

Phase 3: Segmentierung und Durchsetzung

Sobald die Anzahl der Legacy-Geräte unter einen akzeptablen Schwellenwert fällt, gehen Sie zur vollständigen WPA3-Durchsetzung über.

- Legacy-IoT isolieren: Verschieben Sie nicht-konforme Geräte (Smart-TVs, ältere Gebäudemanagementsysteme) auf eine dedizierte, versteckte WPA2 SSID in einem isolierten VLAN.

- Nur WPA3 durchsetzen: Deaktivieren Sie WPA2 auf den primären Gast- und Unternehmens-SSIDs, um sicherzustellen, dass alle fähigen Geräte von SAE und Forward Secrecy profitieren.

Integration mit Captive Portals

Stellen Sie bei der Bereitstellung von OWE für öffentliche Netzwerke sicher, dass Ihre Captive Portal-Lösung kompatibel ist. Plattformen wie Purple fungieren als Identitätsanbieter und Zustimmungsmechanismus oberhalb der verschlüsselten OWE-Transportschicht. Der Access Point übernimmt die OWE-Verschlüsselung, während das Captive Portal die User Journey, die Annahme der Nutzungsbedingungen und die Datenerfassung verwaltet.

Best Practices

- Firmware-Wartung: Stellen Sie sicher, dass alle Access Points die neueste Firmware verwenden, um frühe WPA3-Schwachstellen, wie z. B. SAE-Bestätigungsrahmen-Flooding, zu mindern.

- VLAN-Segmentierung: Unabhängig von der WPA-Version ist eine strikte VLAN-Segmentierung zwischen Gast-Traffic, Unternehmensdaten und IoT-Geräten aufrechtzuerhalten. Dies ist grundlegend für die PCI DSS-Konformität.

- Vermeiden Sie den Mixed-Mode auf hochsicheren SSIDs: Um Downgrade-Angriffe zu verhindern, umgehen Sie für kritische Unternehmensnetzwerke den Transition Mode vollständig und implementieren Sie eine dedizierte WPA3-Enterprise SSID.

- Schulung des Helpdesks: Stellen Sie sicher, dass der IT-Support an vorderster Front den Unterschied zwischen WPA2 und WPA3 versteht, insbesondere hinsichtlich der Kompatibilität mit Legacy-Geräten und des OWE-Verhaltens.

Für eine umfassendere Perspektive zur Optimierung der Netzwerkarchitektur lesen Sie unseren Artikel über Die wichtigsten SD WAN-Vorteile für moderne Unternehmen .

Fehlerbehebung & Risikominderung

Häufige Fehlerursachen

- Konnektivitätsprobleme bei Legacy-Clients: Einige ältere Client-Geräte (insbesondere ältere Android-Geräte und günstige IoT-Sensoren) können möglicherweise keine Verbindung zu einer SSID herstellen, die den WPA3 Transition Mode sendet, selbst wenn sie nur WPA2 unterstützen.

- Abhilfe: Halten Sie eine dedizierte WPA2-only SSID für diese spezifischen Geräte bereit, bis sie außer Betrieb genommen werden können.

- Fehler bei der Captive Portal-Weiterleitung: Bei einigen frühen OWE-Implementierungen können Clients Schwierigkeiten mit der Captive Portal-Weiterleitung haben.

- Abhilfe: Führen Sie gründliche Tests mit einer Mischung aus iOS-, Android- und Windows-Geräten durch. Stellen Sie sicher, dass Ihre Gast-WiFi-Plattform explizit für OWE-Umgebungen validiert ist.

- SAE-Handshake-Overhead: In Umgebungen mit extrem hoher Dichte (z. B. Stadien) kann der Rechenaufwand des SAE-Handshakes die CPU-Auslastung des AP geringfügig beeinflussen.

- Abhilfe: Überwachen Sie die AP-Leistung während Spitzenlasten und passen Sie bei Bedarf die Schwellenwerte für den Client-Lastausgleich an.

ROI & Geschäftsauswirkungen

Das Upgrade auf WPA3 ist in der Regel kein umsatzgenerierendes Projekt, aber eine entscheidende Initiative zur Risikominderung und zur Ermöglichung der Compliance.

- Risikoreduzierung: Die Eliminierung von Offline-Wörterbuchangriffen und die Implementierung von Forward Secrecy reduzieren den potenziellen Schadenbereich einer drahtlosen Netzwerkkompromittierung drastisch, schützen den Markenruf und vermeiden behördliche Bußgelder.

- Compliance-Ermöglichung: Der WPA3-Enterprise 192-Bit-Modus und OWE unterstützen direkt die Einhaltung strenger Rahmenwerke wie PCI DSS und GDPR, indem sie die Vertraulichkeit von Daten während der Übertragung gewährleisten.

- Zukunftssicherheit: Die Wi-Fi Alliance fordert WPA3 für alle Wi-Fi 6 (802.11ax)- und Wi-Fi 6E-Zertifizierungen. Eine Migration jetzt stellt sicher, dass Ihre Infrastruktur bereit ist, die nächste Generation von Hochleistungs-Wireless-Standards zu unterstützen.

Durch die Kombination robuster WPA3-Sicherheit mit einer umfassenden Guest WiFi -Plattform können Veranstaltungsorte ein sicheres, reibungsloses Konnektivitätserlebnis bieten, das das Kundenvertrauen stärkt und gleichzeitig die notwendigen Erstanbieterdaten erfasst, um Loyalität und Engagement zu fördern. Für einen detaillierten Vergleich älterer Standards lesen Sie unseren Leitfaden: WPA, WPA2 und WPA3: Was ist der Unterschied und welchen sollten Sie verwenden? .

Hören Sie das technische Briefing

Für einen tieferen Einblick in die operativen Auswirkungen von WPA3 hören Sie unseren 10-minütigen technischen Podcast:

Schlüsselbegriffe & Definitionen

WPA3 (Wi-Fi Protected Access 3)

The latest generation of Wi-Fi security certified by the Wi-Fi Alliance, introducing significant cryptographic upgrades over WPA2.

When IT teams are refreshing network hardware or updating security policies to meet modern compliance standards.

SAE (Simultaneous Authentication of Equals)

A secure key establishment protocol used in WPA3-Personal that replaces the Pre-Shared Key (PSK) method, providing resistance against offline dictionary attacks.

When configuring the authentication method for new SSIDs, ensuring robust protection against brute-force password guessing.

OWE (Opportunistic Wireless Encryption)

A standard that provides individualized data encryption for open Wi-Fi networks without requiring user authentication.

When deploying public guest WiFi in retail or hospitality environments where frictionless access must be balanced with user privacy.

Forward Secrecy

A cryptographic feature ensuring that session keys are not compromised even if the long-term master password is later discovered.

When evaluating the risk of long-term passive eavesdropping and data interception in enterprise environments.

WPA3 Transition Mode

A configuration allowing a single SSID to support both WPA2 and WPA3 clients simultaneously.

When planning a phased migration to WPA3 in an environment with a mix of modern and legacy client devices.

Downgrade Attack

A security exploit where an attacker forces a system to abandon a high-security mode of operation (like WPA3) in favor of an older, more vulnerable standard (like WPA2).

When assessing the risks of running WPA3 Transition Mode for extended periods.

CNSA (Commercial National Security Algorithm)

A suite of cryptographic algorithms promulgated by the NSA for protecting classified information, supported by WPA3-Enterprise 192-bit mode.

When designing networks for highly regulated sectors such as government, defense, or healthcare.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks to isolate traffic and improve security.

When isolating vulnerable legacy IoT devices from the primary corporate or guest networks during a WPA3 migration.

Fallstudien

A 200-room hotel needs to upgrade its guest WiFi to WPA3 but has a significant number of legacy smart TVs in the guest rooms that only support WPA2. How should the network architect proceed?

The architect should implement a split-SSID strategy. First, create a dedicated, hidden SSID configured strictly for WPA2-Personal and assign it to an isolated VLAN with no access to the corporate network or other guest devices. Connect all legacy smart TVs to this SSID. Second, configure the primary, public-facing guest SSID to use WPA3 Transition Mode (or pure WPA3 if all guest devices are modern) and route this traffic through the Purple captive portal for authentication and analytics.

A large retail chain wants to implement frictionless WiFi for shoppers without requiring a password, but the CISO is concerned about GDPR compliance and plaintext data transmission over open networks. What is the recommended architecture?

The deployment should utilize WPA3 Opportunistic Wireless Encryption (OWE), also known as Wi-Fi Certified Enhanced Open. The access points will broadcast an open SSID, allowing shoppers to connect without a password. However, OWE will automatically negotiate unique, encrypted sessions for every client. Once connected, the traffic is routed through the Purple Guest WiFi platform to present a captive portal where users accept the terms of service and provide consent for data processing.

Szenarioanalyse

Q1. Your university campus is deploying a new wireless network for students. You want to ensure maximum security for student laptops while still allowing older gaming consoles to connect. Which deployment strategy should you choose?

💡 Hinweis:Consider the limitations of WPA3 Transition Mode and the benefits of network segmentation.

Empfohlenen Ansatz anzeigen

Deploy two separate SSIDs. The primary student network should use WPA3-Enterprise (or WPA3-Personal) to ensure maximum security and Forward Secrecy for modern laptops and smartphones. A secondary, hidden SSID should be configured with WPA2-Personal on an isolated VLAN specifically for legacy gaming consoles. This prevents downgrade attacks on the primary network while maintaining compatibility.

Q2. A stadium IT director notices that during large events, the access points serving the main concourse are showing unusually high CPU utilization since enabling WPA3 Transition Mode. What is the likely cause?

💡 Hinweis:Think about the cryptographic processes involved in client authentication.

Empfohlenen Ansatz anzeigen

The high CPU utilization is likely caused by the computational overhead of processing Simultaneous Authentication of Equals (SAE) handshakes in a high-density environment, combined with the mixed-mode processing of WPA2 connections. The IT director should monitor the AP performance and consider adjusting client load-balancing or upgrading AP hardware if the utilization impacts throughput.

Q3. You are configuring a public WiFi network at a busy airport. The legal department requires that user traffic be protected from passive sniffing, but the marketing department insists that users should not have to enter a password to connect. How do you satisfy both requirements?

💡 Hinweis:Look for a WPA3 feature specifically designed for open networks.

Empfohlenen Ansatz anzeigen

Implement Opportunistic Wireless Encryption (OWE). This allows users to connect to the network without entering a password, satisfying the marketing department's requirement for frictionless access. Simultaneously, OWE automatically encrypts the data transmitted between the client and the access point, satisfying the legal department's requirement for protection against passive packet sniffing.