WiFi Marketing: La Guía Completa

El WiFi marketing transforma las redes de invitados de un centro de costos puro en un motor de ingresos medible a través de la captura estructurada de datos y la automatización de campañas. Esta guía proporciona a los líderes de TI y a los operadores de recintos la arquitectura técnica y el marco estratégico necesarios para implementar soluciones de WiFi marketing seguras, conformes y altamente rentables.

🎧 Escucha esta guía

Ver transcripción

- Resumen Ejecutivo

- Análisis Técnico Detallado: Arquitectura y Estándares

- El Proceso de Captura de Identidad

- Autenticación Avanzada: OpenRoaming y Passpoint

- Privacidad de Datos y Cumplimiento

- Guía de Implementación: De la Implementación a la Automatización

- Paso 1: Configuración de Red y Walled Gardens

- Paso 2: Diseño de la Página de Bienvenida y Estrategia de Datos

- Paso 3: Análisis de Presencia y Segmentación

- Paso 4: Automatización de Campañas a través de Integraciones API

- Mejores prácticas para verticales específicos

- Solución de problemas y mitigación de riesgos

- ROI e impacto empresarial

Resumen Ejecutivo

Para los gerentes de TI, arquitectos de red y directores de operaciones de recintos, la red WiFi empresarial para invitados representa un activo estratégico significativo, aunque a menudo subutilizado. Históricamente vista como un gasto operativo obligatorio —una comodidad básica exigida por los invitados—, la infraestructura WLAN moderna es ahora un motor crítico para la adquisición de datos de primera parte y el marketing automatizado.

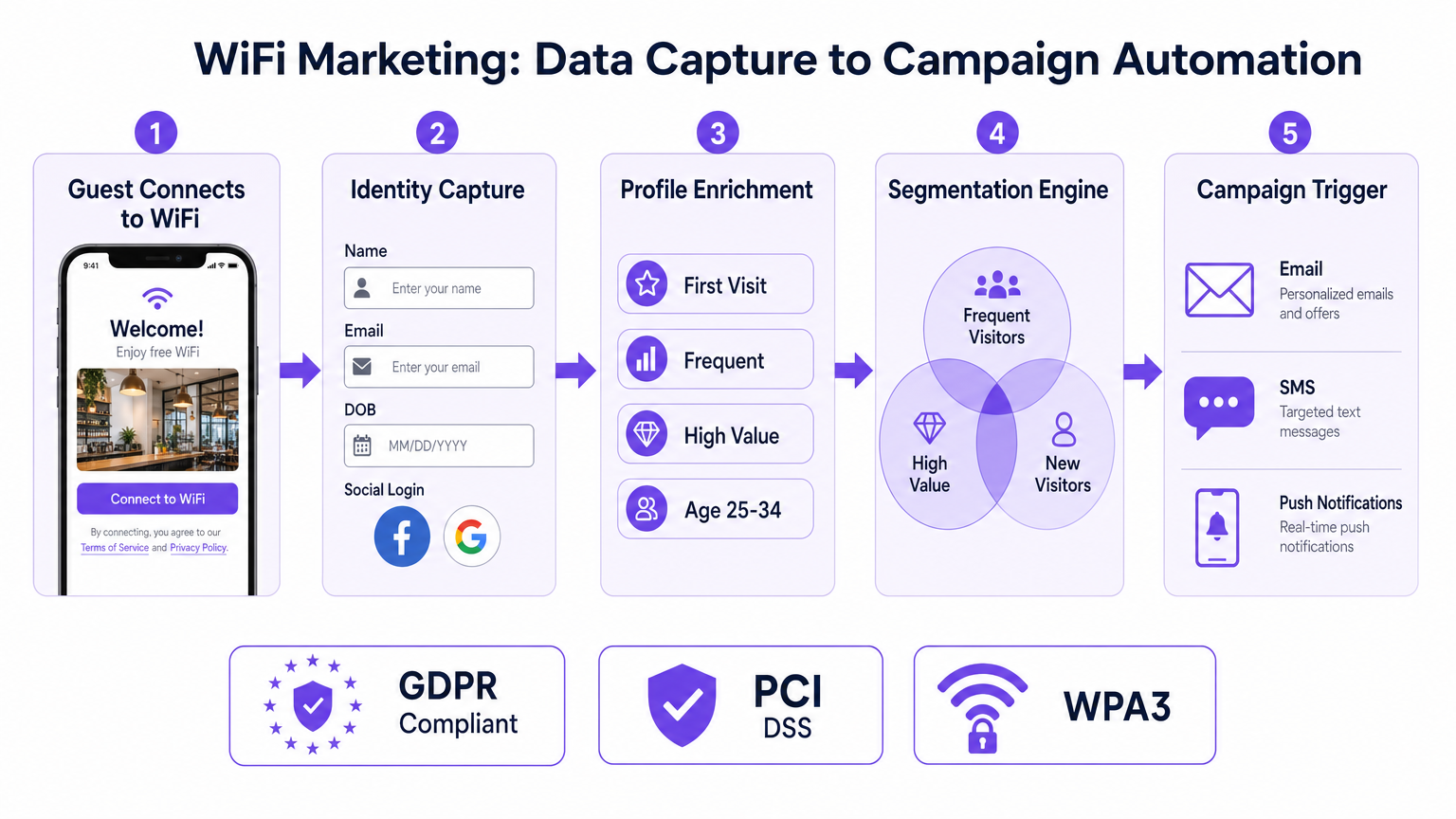

El WiFi marketing cierra la brecha entre la presencia física en el recinto y el compromiso digital del cliente. Al aprovechar el Captive Portal como una capa segura de captura de identidad, las organizaciones pueden construir perfiles de clientes ricos y determinísticos. Esta guía describe la arquitectura técnica, las estrategias de implementación y los marcos de medición del ROI necesarios para implementar una solución robusta de WiFi marketing. Exploraremos cómo capturar datos de manera conforme (cumpliendo con GDPR y PCI DSS), segmentar audiencias utilizando análisis de presencia y activar campañas automatizadas que generen un impacto comercial medible. Ya sea implementando en un solo estadio o en una propiedad minorista de múltiples sitios, los principios detallados aquí permitirán a TI ofrecer una solución que impacte directamente en los resultados finales.

Análisis Técnico Detallado: Arquitectura y Estándares

En su esencia, el WiFi marketing se basa en interceptar el proceso de asociación del cliente y hacer cumplir la autenticación antes de otorgar acceso completo a la red. Esto se logra a través de una combinación de hardware de red (Puntos de Acceso y Controladores) y una plataforma de Captive Portal y análisis basada en la nube, como el Guest WiFi de Purple .

El Proceso de Captura de Identidad

- Asociación del Cliente: Un dispositivo de invitado (por ejemplo, smartphone) se asocia con el SSID de invitado abierto.

- Intercepción de Tráfico: El controlador de red o AP intercepta la solicitud inicial HTTP/HTTPS (a menudo utilizando una configuración de 'walled garden' para permitir el acceso a dominios de autenticación específicos).

- Redirección al Captive Portal: El cliente es redirigido a una página de bienvenida de Captive Portal alojada.

- Autenticación y Captura de Datos: El usuario se autentica mediante un formulario (Nombre, Correo electrónico, Fecha de Nacimiento) o OAuth (Inicio de Sesión Social). Este paso es crítico para capturar datos de primera parte verificados.

- Autorización RADIUS: Tras una autenticación exitosa, la plataforma envía un mensaje RADIUS Access-Accept al controlador, autorizando la dirección MAC y aplicando las políticas de ancho de banda adecuadas.

Autenticación Avanzada: OpenRoaming y Passpoint

Si bien los Captive Portals tradicionales son efectivos, la industria avanza hacia una autenticación segura y sin interrupciones. Tecnologías como Passpoint (Hotspot 2.0) y OpenRoaming permiten que los dispositivos se conecten de forma automática y segura a las redes participantes sin intervención manual. Purple actúa como un proveedor de identidad gratuito para servicios como OpenRoaming bajo la licencia Connect, proporcionando una experiencia de incorporación cifrada y sin fricciones, mientras sigue capturando datos esenciales de presencia.

Privacidad de Datos y Cumplimiento

Los equipos de TI deben garantizar un estricto cumplimiento de las regulaciones de protección de datos. Una plataforma de WiFi marketing conforme deberá:

- Garantizar el cumplimiento de GDPR/CCPA: Implementar mecanismos explícitos de consentimiento y términos de servicio transparentes en la página de bienvenida.

- Evitar el Almacenamiento Local de PII: Nunca almacene Información de Identificación Personal (PII) en puntos de acceso locales. Los datos deben cifrarse en tránsito (TLS 1.2+) y en reposo dentro de una base de datos segura en la nube.

- Mantener PCI DSS: Segmente la red de invitados (a través de VLANs) completamente de las redes corporativas y de Punto de Venta (POS).

Guía de Implementación: De la Implementación a la Automatización

Implementar una solución de WiFi marketing requiere una planificación cuidadosa para garantizar una experiencia de usuario fluida y una recopilación de datos precisa. Esto es particularmente relevante para entornos complejos; consulte nuestra guía sobre Cómo Configurar WiFi en un Área Grande o Propiedad de Múltiples Sitios para consideraciones arquitectónicas detalladas.

Paso 1: Configuración de Red y Walled Gardens

Configure su controlador de red (por ejemplo, Cisco, Aruba, Meraki) para que apunte al Captive Portal externo a través de RADIUS. Fundamentalmente, configure el 'Walled Garden' —una lista de direcciones IP o dominios a los que el usuario puede acceder antes de autenticarse. Esto debe incluir la URL del portal, los dominios de autenticación de redes sociales (si se utiliza inicio de sesión social) y cualquier punto final CDN requerido para cargar los activos del portal.

Paso 2: Diseño de la Página de Bienvenida y Estrategia de Datos

Diseñe la página de bienvenida para equilibrar la captura de datos con la fricción del usuario. Pida lo que necesita, no todo lo que quiere. Una implementación minorista típica podría solicitar Correo electrónico y Fecha de Nacimiento (para campañas de cumpleaños). Asegúrese de que el diseño se alinee con las directrices de la marca y sea totalmente responsivo.

Paso 3: Análisis de Presencia y Segmentación

Una vez conectado, la red monitorea continuamente el RSSI (Indicador de Intensidad de Señal Recibida) del dispositivo para rastrear la presencia. Estos datos alimentan el motor de WiFi Analytics , permitiendo la segmentación basada en:

- Tiempo de Permanencia: Cuánto tiempo permaneció el invitado.

- Frecuencia: Visitante por primera vez vs. cliente leal.

- Movimiento: Qué zonas visitaron (requiere servicios de ubicación avanzados; consulte Sistema de Posicionamiento Interior: Guía UWB, BLE y WiFi ).

Paso 4: Automatización de Campañas a través de Integraciones API

Los datos solo son valiosos si se actúa sobre ellos. Integre la plataforma WiFi con su CRM o herramienta de automatización de marketing (por ejemplo, Salesforce, HubSpot) a través de webhooks o REST APIs. Cree disparadores automatizados:

- Disparador: El invitado inicia sesión por primera vez.

- Acción: Enviar un correo electrónico de 'Bienvenida' con un código de descuento del 10%.

- Disparador: El cliente leal no ha visitado en 60 díaños.

- Acción: Enviar una oferta por SMS de 'Te extrañamos'.

Mejores prácticas para verticales específicos

Diferentes industrias requieren enfoques personalizados para el marketing WiFi:

- Comercio minorista : Enfocarse en la captura de direcciones de correo electrónico para construir una base de datos de lealtad y en el seguimiento del tiempo de permanencia para optimizar la distribución de la tienda.

- Hostelería : Integrar con el Sistema de Gestión de Propiedades (PMS) para autenticar a los huéspedes a través del número de habitación y apellido, ofreciendo ancho de banda por niveles (ej., básico gratuito, premium de pago).

- Salud : Priorizar la privacidad del paciente y la segmentación segura de la red. Consulte WiFi en Hospitales: Una Guía para Redes Clínicas Seguras para detalles de cumplimiento.

- Transporte : Gestionar conexiones transitorias de alta densidad. Enfocarse en la autenticación rápida y la monetización a través de páginas de bienvenida patrocinadas. (También relevante: Su Guía para Soluciones Wi Fi Empresariales en Automóviles ).

Solución de problemas y mitigación de riesgos

- Aleatorización de MAC: Los sistemas operativos móviles modernos aleatorizan las direcciones MAC para evitar el seguimiento. Sin embargo, suelen usar una MAC aleatorizada consistente por SSID. Asegúrese de que la configuración de su red permanezca estable para que los dispositivos que regresan sean reconocidos.

- Captive Portal no aparece: A menudo causado por un "walled garden" configurado incorrectamente o una intercepción DNS agresiva. Verifique que el dispositivo cliente pueda resolver la URL del portal y acceder a los recursos necesarios antes de la autenticación.

- Consumo excesivo de ancho de banda: Implemente una estricta configuración de ancho de banda y límites de sesión (ej., 2 horas por sesión, 5 Mbps de bajada/1 Mbps de subida) para asegurar un uso justo y proteger el rendimiento de la red principal.

ROI e impacto empresarial

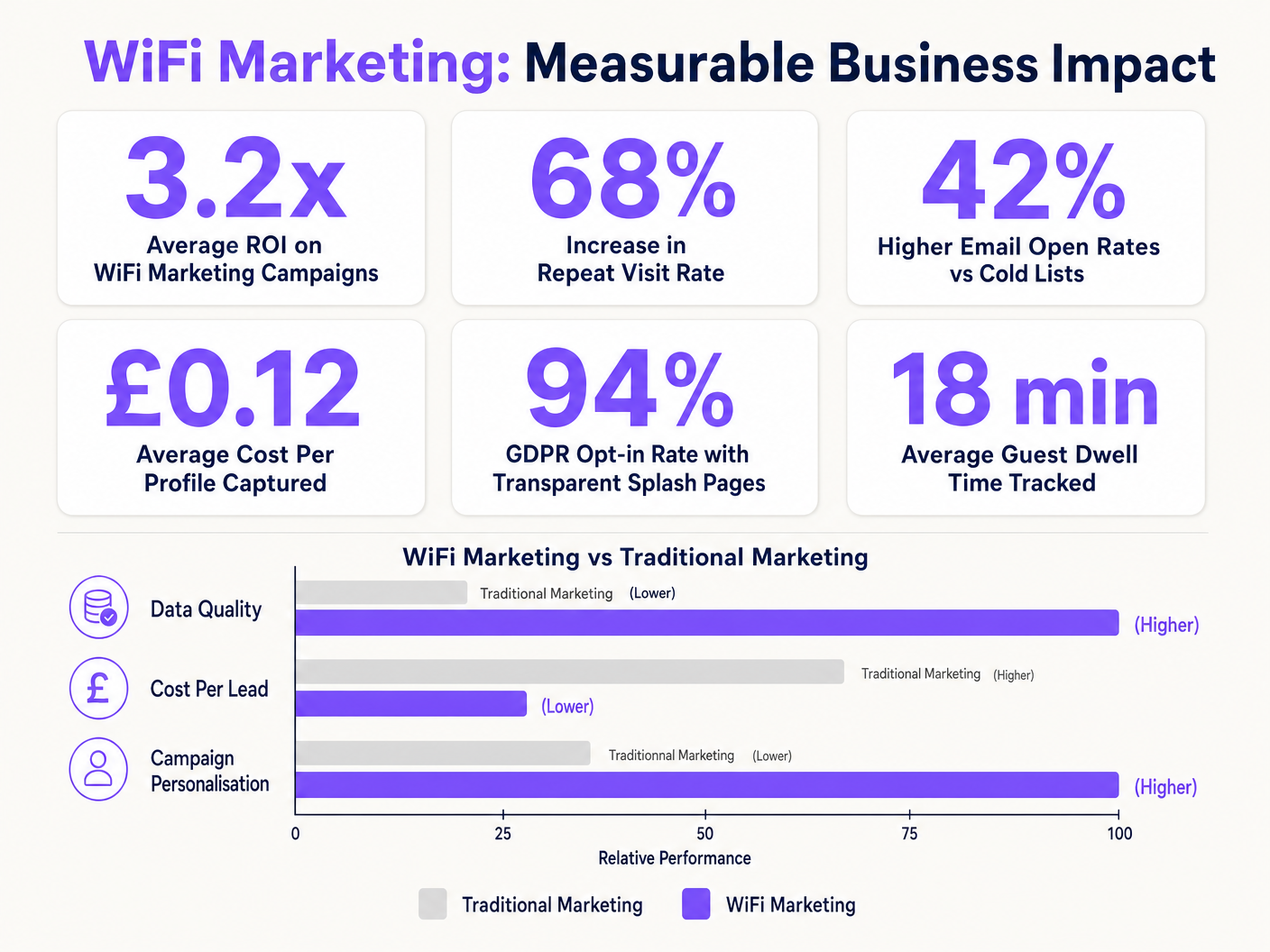

El marketing WiFi transforma la red de un centro de costos a un generador de ingresos. El ROI se mide a través de la atribución de ciclo cerrado: rastreando la campaña digital hasta la visita física.

Al comparar el costo de la infraestructura WiFi con los ingresos generados por campañas automatizadas (ej., el valor de un cliente recurrente impulsado por una oferta por SMS), las organizaciones pueden demostrar claramente el impacto empresarial de la red.

Términos clave y definiciones

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

This is the primary interface for identity capture and brand engagement in WiFi marketing.

Walled Garden

A restricted environment that controls the user's access to web content and services pre-authentication.

Essential for allowing devices to load the captive portal assets and access social login providers before full internet access is granted.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The core protocol used by the network controller to communicate with the cloud platform to authorise a user's MAC address after they complete the captive portal flow.

MAC Address (Media Access Control)

A unique identifier assigned to a network interface controller (NIC) for use as a network address.

The primary identifier used to track device presence and associate a physical device with a digital profile captured via the portal.

RSSI (Received Signal Strength Indicator)

A measurement of the power present in a received radio signal.

Used by access points to estimate the distance of a client device, enabling location analytics and dwell time calculations.

OpenRoaming

A roaming federation service enabling an automatic and secure WiFi experience globally.

Represents the future of seamless onboarding, replacing manual captive portal logins while still allowing venues to capture presence data securely.

Closed-Loop Attribution

The ability to track a marketing interaction (like an email open) directly to a physical business outcome (like a store visit).

The ultimate metric for proving the ROI of WiFi marketing, demonstrating that digital campaigns drive physical footfall.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs.

Critical for security; guest WiFi traffic must be isolated on a separate VLAN from corporate and Point-of-Sale (POS) systems.

Casos de éxito

A 200-room hotel needs to implement guest WiFi that captures marketing data but also integrates with their Property Management System (PMS) to provide tiered internet access (free basic, paid premium for conferences).

- Deploy APs with dual SSIDs: one for corporate (802.1X) and one for guests (Open with Captive Portal).

- Configure the guest SSID to redirect to a cloud-hosted portal.

- Implement a PMS integration via API. On the splash page, guests enter their Room Number and Last Name.

- The portal queries the PMS to verify the guest. If verified, they receive standard bandwidth.

- For conference attendees or premium users, offer an 'Upgrade' path via a payment gateway integration (PCI compliant, offloaded from the local network), adjusting the RADIUS attributes to increase bandwidth limits.

A national retail chain with 50 locations wants to build a first-party data list to reduce reliance on expensive third-party advertising. They need to track the effectiveness of their email campaigns in driving physical store visits.

- Standardise the guest WiFi architecture across all 50 locations, pointing to a centralised captive portal.

- Design the splash page to require an Email Address and opt-in for marketing communications.

- Integrate the WiFi platform with the central CRM via API.

- When a marketing email is sent, the CRM tracks the digital open/click.

- When that customer later walks into any of the 50 stores, the APs detect their MAC address (previously linked to their email during initial login).

- The WiFi platform logs the physical visit and sends this data back to the CRM, attributing the visit to the email campaign.

Análisis de escenarios

Q1. Your organisation is deploying guest WiFi across 10 retail locations. The marketing team wants to implement a Facebook Social Login option on the captive portal to capture rich demographic data. What critical network configuration step must the IT team perform to ensure this works?

💡 Sugerencia:Consider how the client device communicates before it has been fully authenticated by the RADIUS server.

Mostrar enfoque recomendado

The IT team must configure the 'Walled Garden' on the network controller. They need to whitelist the specific IP ranges or domains associated with Facebook's authentication servers. Without this, the client device cannot reach Facebook to complete the OAuth process, and the captive portal will fail to load or authenticate the user.

Q2. A venue operations director reports that the new guest WiFi system is causing performance issues on the corporate network, specifically slowing down the Point-of-Sale (POS) terminals during peak hours. What architectural flaw is the likely cause, and how should it be resolved?

💡 Sugerencia:Think about network segmentation and resource allocation.

Mostrar enfoque recomendado

The likely cause is a lack of proper network segmentation and bandwidth management. The guest WiFi traffic is likely sharing the same logical network or bandwidth pool as the corporate/POS traffic. To resolve this, IT must ensure the guest SSID is mapped to a dedicated VLAN, completely isolated from the POS network (crucial for PCI DSS compliance). Additionally, they must implement bandwidth shaping rules on the controller (e.g., capping guest traffic to 10% of total throughput or applying per-user rate limits).

Q3. The marketing department is frustrated because they are seeing a high drop-off rate on the captive portal; many users connect to the SSID but never complete the login process. The portal currently asks for Name, Email, Phone Number, Date of Birth, and Postal Code. What is the recommended strategy to improve conversion?

💡 Sugerencia:Balance the desire for rich data against user friction.

Mostrar enfoque recomendado

The recommended strategy is to reduce user friction by simplifying the data capture form. The principle is 'ask for what you need, not what you want.' The IT/Marketing teams should implement a 'progressive profiling' approach. For the initial login, require only a single, high-value identifier (like Email). Once the device MAC is associated with that email, subsequent visits can be tracked seamlessly, or the portal can be configured to ask for one additional piece of information (like DOB) on the next visit.