WiFi Marketing: Der vollständige Leitfaden

WiFi Marketing verwandelt Gastnetzwerke von einem reinen Kostenfaktor in einen messbaren Umsatztreiber durch strukturierte Datenerfassung und Kampagnenautomatisierung. Dieser Leitfaden bietet IT-Führungskräften und Betreibern von Veranstaltungsorten die technische Architektur und den strategischen Rahmen, die für die Bereitstellung sicherer, konformer und hochprofitabler WiFi Marketing-Lösungen erforderlich sind.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für Führungskräfte

- Technischer Deep-Dive: Architektur und Standards

- Die Pipeline zur Identitätserfassung

- Erweiterte Authentifizierung: OpenRoaming und Passpoint

- Datenschutz und Compliance

- Implementierungsleitfaden: Von der Bereitstellung zur Automatisierung

- Schritt 1: Netzwerkkonfiguration und Walled Gardens

- Schritt 2: Splash-Page-Design und Datenstrategie

- Schritt 3: Präsenzanalyse und Segmentierung

- Schritt 4: Kampagnenautomatisierung über API-Integrationen

- Best Practices für spezifische Branchen

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung für Führungskräfte

Für IT-Manager, Netzwerkarchitekten und Betriebsleiter von Veranstaltungsorten stellt das Unternehmens-Gast-WiFi-Netzwerk einen bedeutenden, aber oft unzureichend genutzten strategischen Vermögenswert dar. Historisch als obligatorische Betriebsausgabe – eine von Gästen geforderte Grundausstattung – betrachtet, ist die moderne WLAN-Infrastruktur heute ein entscheidender Motor für die Erfassung von First-Party-Daten und automatisiertes Marketing.

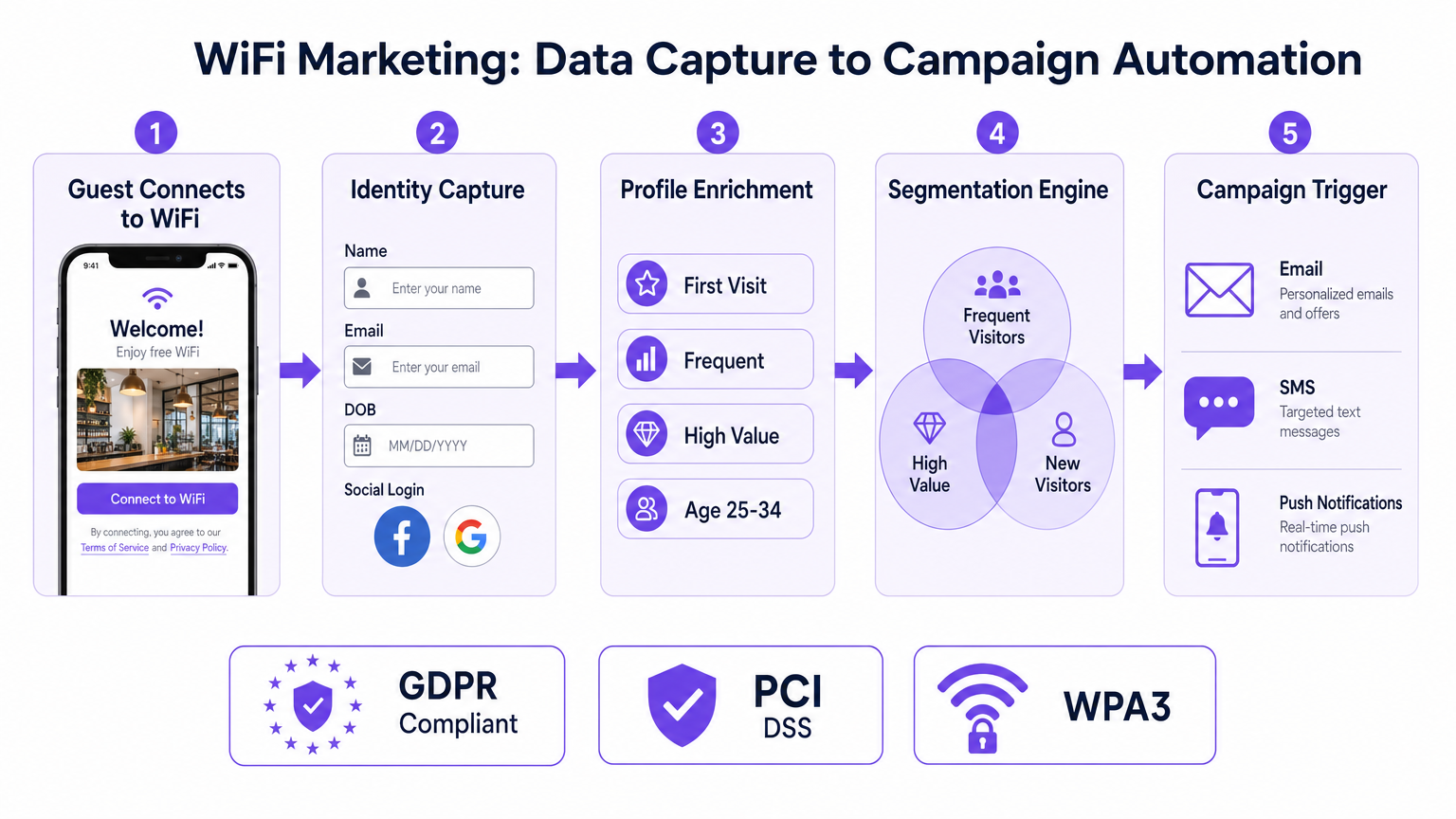

WiFi Marketing überbrückt die Lücke zwischen physischer Präsenz am Veranstaltungsort und digitaler Kundenbindung. Durch die Nutzung des Captive Portal als sichere Schicht zur Identitätserfassung können Unternehmen umfassende, deterministische Kundenprofile erstellen. Dieser Leitfaden beschreibt die technische Architektur, Bereitstellungsstrategien und ROI-Messrahmen, die zur Implementierung einer robusten WiFi Marketing-Lösung erforderlich sind. Wir werden untersuchen, wie Daten konform erfasst (unter Einhaltung von GDPR und PCI DSS), Zielgruppen mithilfe von Präsenzanalyse segmentiert und automatisierte Kampagnen ausgelöst werden können, die einen messbaren Geschäftserfolg erzielen. Ob die Bereitstellung in einem einzelnen Stadion oder in einem Einzelhandelsnetzwerk mit mehreren Standorten erfolgt, die hier detaillierten Prinzipien ermöglichen es der IT, eine Lösung zu liefern, die sich direkt auf das Geschäftsergebnis auswirkt.

Technischer Deep-Dive: Architektur und Standards

Im Kern basiert WiFi Marketing auf dem Abfangen des Client-Assoziierungsprozesses und der Erzwingung der Authentifizierung, bevor der vollständige Netzwerkzugriff gewährt wird. Dies wird durch eine Kombination aus Netzwerkhardware (Access Points und Controllern) und einer cloudbasierten Captive Portal- und Analyseplattform, wie Purple's Guest WiFi , erreicht.

Die Pipeline zur Identitätserfassung

- Client-Assoziierung: Ein Gastgerät (z. B. Smartphone) assoziiert sich mit der offenen Gast-SSID.

- Traffic-Abfangen: Der Netzwerk-Controller oder AP fängt die anfängliche HTTP/HTTPS-Anfrage ab (oft unter Verwendung einer Walled Garden-Konfiguration, um den Zugriff auf bestimmte Authentifizierungsdomänen zu ermöglichen).

- Captive Portal-Weiterleitung: Der Client wird zu einer gehosteten Captive Portal-Splash-Seite weitergeleitet.

- Authentifizierung & Datenerfassung: Der Benutzer authentifiziert sich über ein Formular (Name, E-Mail, Geburtsdatum) oder OAuth (Social Login). Dieser Schritt ist entscheidend für die Erfassung verifizierter First-Party-Daten.

- RADIUS-Autorisierung: Nach erfolgreicher Authentifizierung sendet die Plattform eine RADIUS Access-Accept-Nachricht an den Controller, die die MAC-Adresse autorisiert und entsprechende Bandbreitenrichtlinien anwendet.

Erweiterte Authentifizierung: OpenRoaming und Passpoint

Während traditionelle Captive Portals effektiv sind, bewegt sich die Branche hin zu einer nahtlosen, sicheren Authentifizierung. Technologien wie Passpoint (Hotspot 2.0) und OpenRoaming ermöglichen es Geräten, sich automatisch und sicher mit teilnehmenden Netzwerken zu verbinden, ohne manuelles Eingreifen. Purple fungiert als kostenloser Identitätsanbieter für Dienste wie OpenRoaming unter der Connect-Lizenz und bietet ein verschlüsseltes, reibungsloses Onboarding-Erlebnis, während weiterhin wesentliche Präsenzdaten erfasst werden.

Datenschutz und Compliance

IT-Teams müssen die strikte Einhaltung der Datenschutzbestimmungen gewährleisten. Eine konforme WiFi Marketing-Plattform wird:

- GDPR/CCPA-Konformität gewährleisten: Implementieren Sie explizite Opt-in-Mechanismen und transparente Nutzungsbedingungen auf der Splash-Seite.

- Lokale PII-Speicherung vermeiden: Speichern Sie niemals persönlich identifizierbare Informationen (PII) auf lokalen Access Points. Daten müssen während der Übertragung (TLS 1.2+) und im Ruhezustand in einer sicheren Cloud-Datenbank verschlüsselt sein.

- PCI DSS einhalten: Segmentieren Sie das Gastnetzwerk (über VLANs) vollständig von den Unternehmens- und Point-of-Sale (POS)-Netzwerken.

Implementierungsleitfaden: Von der Bereitstellung zur Automatisierung

Die Bereitstellung einer WiFi Marketing-Lösung erfordert eine sorgfältige Planung, um eine nahtlose Benutzererfahrung und genaue Datenerfassung zu gewährleisten. Dies ist besonders relevant für komplexe Umgebungen; detaillierte architektonische Überlegungen finden Sie in unserem Leitfaden So richten Sie WiFi in einem großen Bereich oder an mehreren Standorten ein .

Schritt 1: Netzwerkkonfiguration und Walled Gardens

Konfigurieren Sie Ihren Netzwerk-Controller (z. B. Cisco, Aruba, Meraki) so, dass er über RADIUS auf das externe Captive Portal verweist. Konfigurieren Sie entscheidend den 'Walled Garden' – eine Liste von IP-Adressen oder Domänen, auf die der Benutzer vor der Authentifizierung zugreifen kann. Dies muss die Portal-URL, Authentifizierungsdomänen für soziale Medien (bei Verwendung von Social Login) und alle erforderlichen CDN-Endpunkte zum Laden von Portal-Assets umfassen.

Schritt 2: Splash-Page-Design und Datenstrategie

Gestalten Sie die Splash-Seite so, dass sie die Datenerfassung mit der Benutzerfreundlichkeit in Einklang bringt. Fragen Sie nach dem, was Sie brauchen, nicht nach allem, was Sie wollen. Eine typische Einzelhandelsimplementierung könnte nach E-Mail und Geburtsdatum (für Geburtstagskampagnen) fragen. Stellen Sie sicher, dass das Design den Markenrichtlinien entspricht und vollständig responsiv ist.

Schritt 3: Präsenzanalyse und Segmentierung

Sobald verbunden, überwacht das Netzwerk kontinuierlich den RSSI (Received Signal Strength Indicator) des Geräts, um die Präsenz zu verfolgen. Diese Daten fließen in die WiFi Analytics -Engine ein und ermöglichen eine Segmentierung basierend auf:

- Verweildauer: Wie lange der Gast geblieben ist.

- Häufigkeit: Erstbesucher vs. treuer Kunde.

- Bewegung: Welche Zonen sie besucht haben (erfordert erweiterte Ortungsdienste; siehe Indoor Positioning System: UWB, BLE, & WiFi Guide ).

Schritt 4: Kampagnenautomatisierung über API-Integrationen

Daten sind nur wertvoll, wenn sie genutzt werden. Integrieren Sie die WiFi-Plattform über Webhooks oder REST APIs in Ihr CRM- oder Marketing-Automatisierungstool (z. B. Salesforce, HubSpot). Erstellen Sie automatisierte Auslöser:

- Auslöser: Gast meldet sich zum ersten Mal an.

- Aktion: Senden Sie eine 'Willkommens'-E-Mail mit einem 10% Rabattcode.

- Auslöser: Treuer Kunde hat seit 60 Tays.

- Aktion: Senden Sie ein 'Wir vermissen Sie' SMS-Angebot.

Best Practices für spezifische Branchen

Verschiedene Branchen erfordern maßgeschneiderte Ansätze für das WiFi-Marketing:

- Einzelhandel : Konzentrieren Sie sich auf die Erfassung von E-Mail-Adressen, um eine Kundendatenbank aufzubauen, und verfolgen Sie die Verweildauer, um die Ladenlayouts zu optimieren.

- Gastgewerbe : Integrieren Sie sich in das Property Management System (PMS), um Gäste über Zimmernummer und Nachnamen zu authentifizieren und gestaffelte Bandbreiten anzubieten (z.B. kostenloses Basis-Paket, kostenpflichtiges Premium-Paket).

- Gesundheitswesen : Priorisieren Sie den Datenschutz der Patienten und eine sichere Netzwerksegmentierung. Spezifische Compliance-Informationen finden Sie unter WiFi in Krankenhäusern: Ein Leitfaden für sichere klinische Netzwerke .

- Transport : Verwalten Sie hochdichte, temporäre Verbindungen. Konzentrieren Sie sich auf schnelle Authentifizierung und Monetarisierung durch gesponserte Splash Pages. (Auch relevant: Ihr Leitfaden für Enterprise In Car Wi Fi Solutions ).

Fehlerbehebung & Risikominderung

- MAC Randomization: Moderne mobile Betriebssysteme randomisieren MAC-Adressen, um Tracking zu verhindern. Sie verwenden jedoch typischerweise eine konsistente randomisierte MAC pro SSID. Stellen Sie sicher, dass Ihre Netzwerkkonfiguration stabil bleibt, damit wiederkehrende Geräte erkannt werden.

- Captive Portal wird nicht angezeigt: Oft verursacht durch einen falsch konfigurierten Walled Garden oder aggressive DNS-Interzeption. Überprüfen Sie, ob das Client-Gerät die Portal-URL auflösen und vor der Authentifizierung auf die erforderlichen Ressourcen zugreifen kann.

- Bandbreitenüberlastung: Implementieren Sie strenge Bandbreitenbegrenzungen und Sitzungslimits (z.B. 2 Stunden pro Sitzung, 5 Mbit/s Down/1 Mbit/s Up), um eine faire Nutzung zu gewährleisten und die Leistung des Kernnetzwerks zu schützen.

ROI & Geschäftsauswirkungen

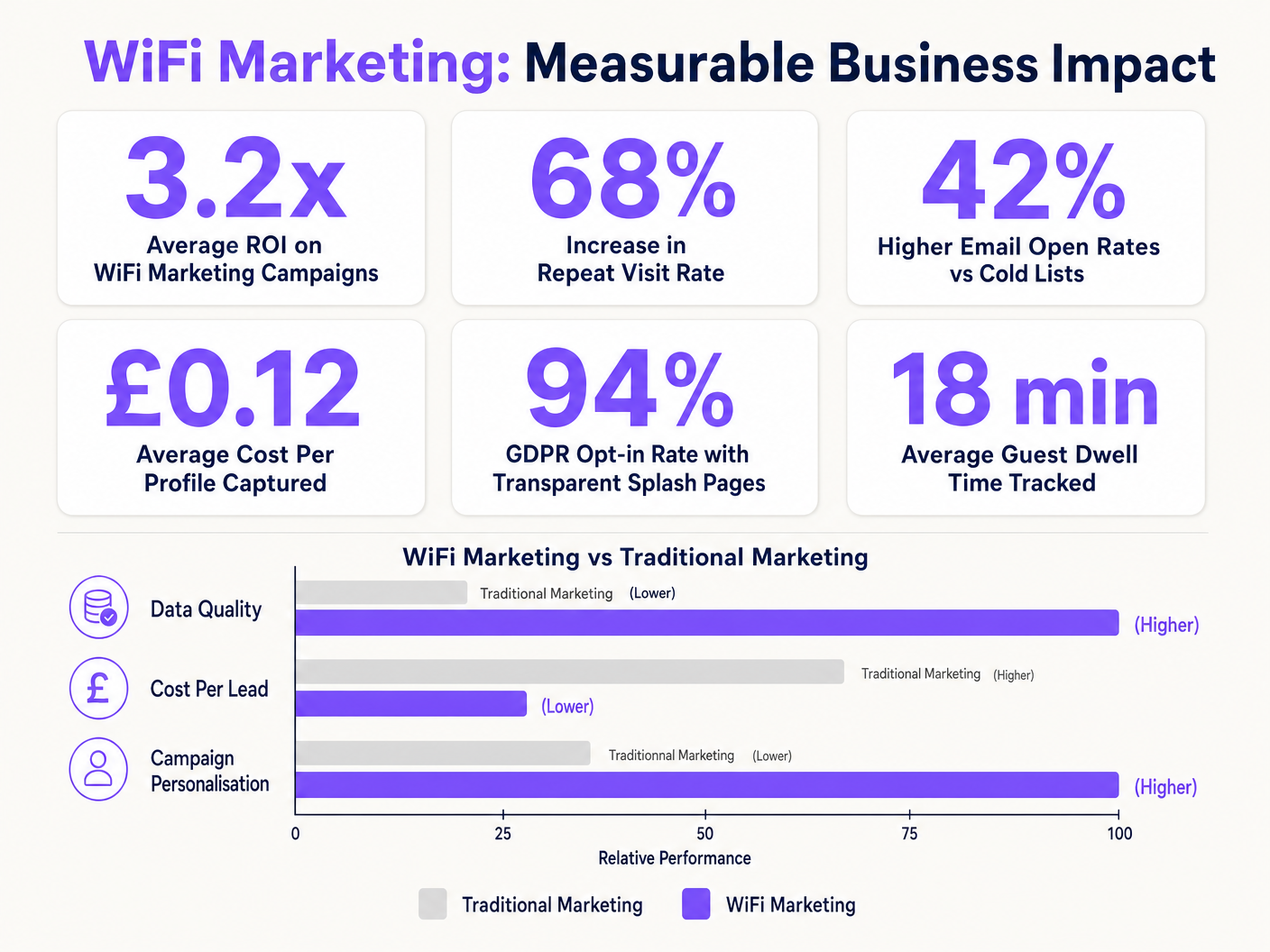

WiFi-Marketing wandelt das Netzwerk von einem Kostenfaktor in einen Umsatzgenerator um. Der ROI wird durch Closed-Loop-Attribution gemessen: Verfolgung der digitalen Kampagne bis zum physischen Besuch.

Durch den Vergleich der Kosten der WiFi-Infrastruktur mit den Einnahmen aus automatisierten Kampagnen (z.B. der Wert eines wiederkehrenden Kunden, der durch ein SMS-Angebot gewonnen wurde) können Unternehmen die Geschäftsauswirkungen des Netzwerks klar aufzeigen.

Schlüsselbegriffe & Definitionen

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

This is the primary interface for identity capture and brand engagement in WiFi marketing.

Walled Garden

A restricted environment that controls the user's access to web content and services pre-authentication.

Essential for allowing devices to load the captive portal assets and access social login providers before full internet access is granted.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The core protocol used by the network controller to communicate with the cloud platform to authorise a user's MAC address after they complete the captive portal flow.

MAC Address (Media Access Control)

A unique identifier assigned to a network interface controller (NIC) for use as a network address.

The primary identifier used to track device presence and associate a physical device with a digital profile captured via the portal.

RSSI (Received Signal Strength Indicator)

A measurement of the power present in a received radio signal.

Used by access points to estimate the distance of a client device, enabling location analytics and dwell time calculations.

OpenRoaming

A roaming federation service enabling an automatic and secure WiFi experience globally.

Represents the future of seamless onboarding, replacing manual captive portal logins while still allowing venues to capture presence data securely.

Closed-Loop Attribution

The ability to track a marketing interaction (like an email open) directly to a physical business outcome (like a store visit).

The ultimate metric for proving the ROI of WiFi marketing, demonstrating that digital campaigns drive physical footfall.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs.

Critical for security; guest WiFi traffic must be isolated on a separate VLAN from corporate and Point-of-Sale (POS) systems.

Fallstudien

A 200-room hotel needs to implement guest WiFi that captures marketing data but also integrates with their Property Management System (PMS) to provide tiered internet access (free basic, paid premium for conferences).

- Deploy APs with dual SSIDs: one for corporate (802.1X) and one for guests (Open with Captive Portal).

- Configure the guest SSID to redirect to a cloud-hosted portal.

- Implement a PMS integration via API. On the splash page, guests enter their Room Number and Last Name.

- The portal queries the PMS to verify the guest. If verified, they receive standard bandwidth.

- For conference attendees or premium users, offer an 'Upgrade' path via a payment gateway integration (PCI compliant, offloaded from the local network), adjusting the RADIUS attributes to increase bandwidth limits.

A national retail chain with 50 locations wants to build a first-party data list to reduce reliance on expensive third-party advertising. They need to track the effectiveness of their email campaigns in driving physical store visits.

- Standardise the guest WiFi architecture across all 50 locations, pointing to a centralised captive portal.

- Design the splash page to require an Email Address and opt-in for marketing communications.

- Integrate the WiFi platform with the central CRM via API.

- When a marketing email is sent, the CRM tracks the digital open/click.

- When that customer later walks into any of the 50 stores, the APs detect their MAC address (previously linked to their email during initial login).

- The WiFi platform logs the physical visit and sends this data back to the CRM, attributing the visit to the email campaign.

Szenarioanalyse

Q1. Your organisation is deploying guest WiFi across 10 retail locations. The marketing team wants to implement a Facebook Social Login option on the captive portal to capture rich demographic data. What critical network configuration step must the IT team perform to ensure this works?

💡 Hinweis:Consider how the client device communicates before it has been fully authenticated by the RADIUS server.

Empfohlenen Ansatz anzeigen

The IT team must configure the 'Walled Garden' on the network controller. They need to whitelist the specific IP ranges or domains associated with Facebook's authentication servers. Without this, the client device cannot reach Facebook to complete the OAuth process, and the captive portal will fail to load or authenticate the user.

Q2. A venue operations director reports that the new guest WiFi system is causing performance issues on the corporate network, specifically slowing down the Point-of-Sale (POS) terminals during peak hours. What architectural flaw is the likely cause, and how should it be resolved?

💡 Hinweis:Think about network segmentation and resource allocation.

Empfohlenen Ansatz anzeigen

The likely cause is a lack of proper network segmentation and bandwidth management. The guest WiFi traffic is likely sharing the same logical network or bandwidth pool as the corporate/POS traffic. To resolve this, IT must ensure the guest SSID is mapped to a dedicated VLAN, completely isolated from the POS network (crucial for PCI DSS compliance). Additionally, they must implement bandwidth shaping rules on the controller (e.g., capping guest traffic to 10% of total throughput or applying per-user rate limits).

Q3. The marketing department is frustrated because they are seeing a high drop-off rate on the captive portal; many users connect to the SSID but never complete the login process. The portal currently asks for Name, Email, Phone Number, Date of Birth, and Postal Code. What is the recommended strategy to improve conversion?

💡 Hinweis:Balance the desire for rich data against user friction.

Empfohlenen Ansatz anzeigen

The recommended strategy is to reduce user friction by simplifying the data capture form. The principle is 'ask for what you need, not what you want.' The IT/Marketing teams should implement a 'progressive profiling' approach. For the initial login, require only a single, high-value identifier (like Email). Once the device MAC is associated with that email, subsequent visits can be tracked seamlessly, or the portal can be configured to ask for one additional piece of information (like DOB) on the next visit.