Marketing WiFi: La Guida Completa

Il marketing WiFi trasforma le reti ospiti da un puro centro di costo a un motore di entrate misurabile attraverso l'acquisizione strutturata dei dati e l'automazione delle campagne. Questa guida fornisce ai responsabili IT e agli operatori delle sedi l'architettura tecnica e il quadro strategico necessari per implementare soluzioni di marketing WiFi sicure, conformi e altamente redditizie.

🎧 Ascolta questa guida

Visualizza trascrizione

- Sintesi Esecutiva

- Approfondimento Tecnico: Architettura e Standard

- La Pipeline di Acquisizione dell'Identità

- Autenticazione Avanzata: OpenRoaming e Passpoint

- Privacy dei Dati e Conformità

- Guida all'Implementazione: Dal Deployment all'Automazione

- Fase 1: Configurazione della Rete e Walled Gardens

- Fase 2: Progettazione della Splash Page e Strategia dei Dati

- Fase 3: Analisi di Presenza e Segmentazione

- Fase 4: Automazione delle Campagne tramite Integrazioni API

- Migliori Pratiche per Verticali Specifici

- Risoluzione dei Problemi e Mitigazione del Rischio

- ROI e Impatto Commerciale

Sintesi Esecutiva

Per i responsabili IT, gli architetti di rete e i direttori delle operazioni delle sedi, la rete WiFi per ospiti aziendale rappresenta una risorsa strategica significativa, ma spesso sottoutilizzata. Storicamente vista come una spesa operativa obbligatoria—un servizio di base richiesto dagli ospiti—la moderna infrastruttura WLAN è ora un motore critico per l'acquisizione di dati di prima parte e il marketing automatizzato.

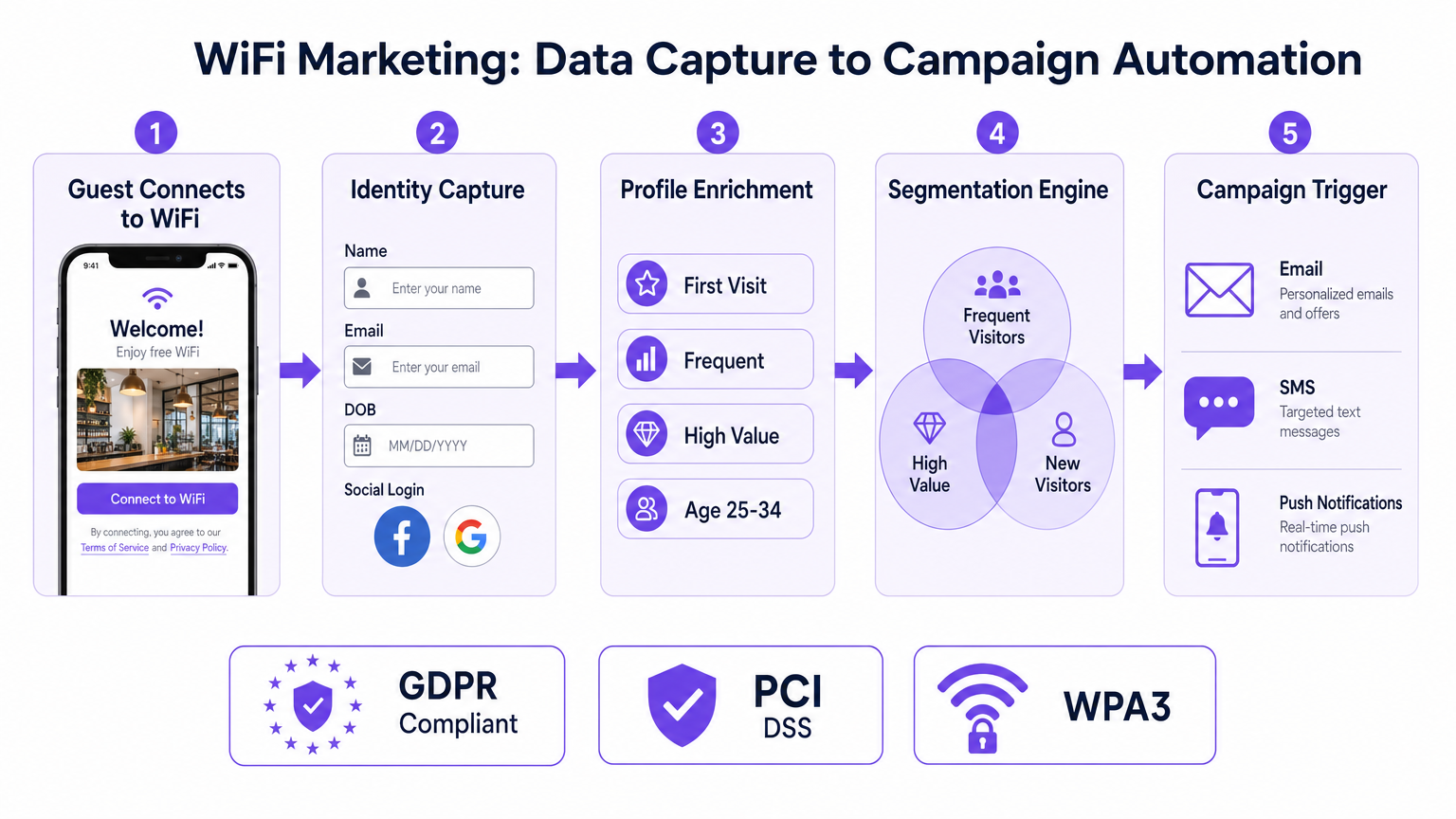

Il marketing WiFi colma il divario tra la presenza fisica nella sede e il coinvolgimento digitale del cliente. Sfruttando il Captive Portal come livello sicuro di acquisizione dell'identità, le organizzazioni possono costruire profili cliente ricchi e deterministici. Questa guida delinea l'architettura tecnica, le strategie di implementazione e i framework di misurazione del ROI necessari per implementare una robusta soluzione di marketing WiFi. Esploreremo come acquisire dati in modo conforme (aderendo a GDPR e PCI DSS), segmentare il pubblico utilizzando l'analisi di presenza e attivare campagne automatizzate che generano un impatto aziendale misurabile. Sia che si tratti di un singolo stadio o di una proprietà commerciale multi-sito, i principi qui dettagliati consentiranno all'IT di fornire una soluzione che incide direttamente sul bilancio.

Approfondimento Tecnico: Architettura e Standard

Al suo interno, il marketing WiFi si basa sull'intercettazione del processo di associazione del client e sull'applicazione dell'autenticazione prima di concedere l'accesso completo alla rete. Ciò si ottiene attraverso una combinazione di hardware di rete (Access Point e Controller) e una piattaforma cloud-based di Captive Portal e analisi, come Purple's Guest WiFi .

La Pipeline di Acquisizione dell'Identità

- Associazione Client: Un dispositivo ospite (es. smartphone) si associa all'SSID ospite aperto.

- Intercettazione del Traffico: Il controller di rete o l'AP intercetta la richiesta HTTP/HTTPS iniziale (spesso utilizzando una configurazione a walled garden per consentire l'accesso a domini di autenticazione specifici).

- Reindirizzamento al Captive Portal: Il client viene reindirizzato a una splash page del Captive Portal ospitata.

- Autenticazione e Acquisizione Dati: L'utente si autentica tramite compilazione di moduli (Nome, Email, Data di Nascita) o OAuth (Social Login). Questo passaggio è fondamentale per acquisire dati di prima parte verificati.

- Autorizzazione RADIUS: Dopo l'autenticazione riuscita, la piattaforma invia un messaggio RADIUS Access-Accept al controller, autorizzando l'indirizzo MAC e applicando le politiche di larghezza di banda appropriate.

Autenticazione Avanzata: OpenRoaming e Passpoint

Mentre i Captive Portal tradizionali sono efficaci, l'industria si sta muovendo verso un'autenticazione fluida e sicura. Tecnologie come Passpoint (Hotspot 2.0) e OpenRoaming consentono ai dispositivi di connettersi automaticamente e in modo sicuro alle reti partecipanti senza intervento manuale. Purple agisce come un fornitore di identità gratuito per servizi come OpenRoaming sotto la licenza Connect, fornendo un'esperienza di onboarding crittografata e senza attriti, pur acquisendo dati essenziali sulla presenza.

Privacy dei Dati e Conformità

I team IT devono garantire la stretta aderenza alle normative sulla protezione dei dati. Una piattaforma di marketing WiFi conforme dovrà:

- Garantire la Conformità GDPR/CCPA: Implementare meccanismi di opt-in espliciti e termini di servizio trasparenti sulla splash page.

- Evitare l'Archiviazione Locale di PII: Non archiviare mai Informazioni di Identificazione Personale (PII) su access point locali. I dati devono essere crittografati in transito (TLS 1.2+) e a riposo all'interno di un database cloud sicuro.

- Mantenere la Conformità PCI DSS: Segmentare la rete ospite (tramite VLAN) completamente dalle reti aziendali e Point-of-Sale (POS).

Guida all'Implementazione: Dal Deployment all'Automazione

L'implementazione di una soluzione di marketing WiFi richiede un'attenta pianificazione per garantire un'esperienza utente fluida e un'accurata raccolta dei dati. Ciò è particolarmente rilevante per ambienti complessi; fare riferimento alla nostra guida su Come Configurare il WiFi in un'Area Ampia o in una Proprietà Multi-Sito per considerazioni architettoniche dettagliate.

Fase 1: Configurazione della Rete e Walled Gardens

Configurare il controller di rete (es. Cisco, Aruba, Meraki) per puntare al Captive Portal esterno tramite RADIUS. Fondamentale, configurare il 'Walled Garden'—un elenco di indirizzi IP o domini a cui l'utente può accedere prima dell'autenticazione. Questo deve includere l'URL del portale, i domini di autenticazione dei social media (se si utilizza il social login) e qualsiasi endpoint CDN richiesto per il caricamento degli asset del portale.

Fase 2: Progettazione della Splash Page e Strategia dei Dati

Progettare la splash page per bilanciare l'acquisizione dei dati con l'attrito per l'utente. Chiedere ciò di cui si ha bisogno, non tutto ciò che si desidera. Un tipico deployment retail potrebbe richiedere Email e Data di Nascita (per campagne di compleanno). Assicurarsi che il design sia allineato alle linee guida del brand e sia completamente responsive.

Fase 3: Analisi di Presenza e Segmentazione

Una volta connesso, la rete monitora continuamente l'RSSI (Received Signal Strength Indicator) del dispositivo per tracciare la presenza. Questi dati alimentano il motore di WiFi Analytics , consentendo la segmentazione basata su:

- Tempo di Permanenza: Quanto tempo è rimasto l'ospite.

- Frequenza: Visitatore per la prima volta vs. cliente fedele.

- Movimento: Quali zone ha visitato (richiede servizi di localizzazione avanzati; vedere Sistema di Posizionamento Indoor: Guida UWB, BLE e WiFi ).

Fase 4: Automazione delle Campagne tramite Integrazioni API

I dati sono preziosi solo se utilizzati. Integrare la piattaforma WiFi con il proprio CRM o strumento di marketing automation (es. Salesforce, HubSpot) tramite webhook o REST API. Creare trigger automatizzati:

- Trigger: L'ospite effettua il primo accesso.

- Azione: Inviare un'email di 'Benvenuto' con un codice sconto del 10%.

- Trigger: Il cliente fedele non ha visitato da 60 giosì.

- Azione: Invia un'offerta SMS 'Ci manchi'.

Migliori Pratiche per Verticali Specifici

Settori diversi richiedono approcci personalizzati al WiFi marketing:

- Retail : Concentrati sull'acquisizione di indirizzi email per costruire un database fedeltà e sul monitoraggio del tempo di permanenza per ottimizzare la disposizione dei negozi.

- Ospitalità : Integra con il Property Management System (PMS) per autenticare gli ospiti tramite numero di camera e cognome, offrendo larghezza di banda a livelli (es. base gratuita, premium a pagamento).

- Sanità : Dai priorità alla privacy dei pazienti e alla segmentazione sicura della rete. Consulta WiFi in Hospitals: A Guide to Secure Clinical Networks per le specifiche di conformità.

- Trasporti : Gestisci connessioni transitorie ad alta densità. Concentrati sull'autenticazione rapida e sulla monetizzazione tramite pagine splash sponsorizzate. (Anche rilevante: La Tua Guida alle Soluzioni Wi-Fi In-Car Aziendali ).

Risoluzione dei Problemi e Mitigazione del Rischio

- Randomizzazione MAC: I moderni sistemi operativi mobili randomizzano gli indirizzi MAC per prevenire il tracciamento. Tuttavia, di solito utilizzano un MAC randomizzato coerente per SSID. Assicurati che la configurazione della tua rete rimanga stabile in modo che i dispositivi di ritorno vengano riconosciuti.

- Captive Portal non si apre: Spesso causato da un walled garden configurato in modo errato o da un'intercettazione DNS aggressiva. Verifica che il dispositivo client possa risolvere l'URL del portale e accedere alle risorse richieste prima dell'autenticazione.

- Consumo eccessivo di larghezza di banda: Implementa una rigorosa modellazione della larghezza di banda e limiti di sessione (es. 2 ore per sessione, 5 Mbps in download/1 Mbps in upload) per garantire un utilizzo equo e proteggere le prestazioni della rete principale.

ROI e Impatto Commerciale

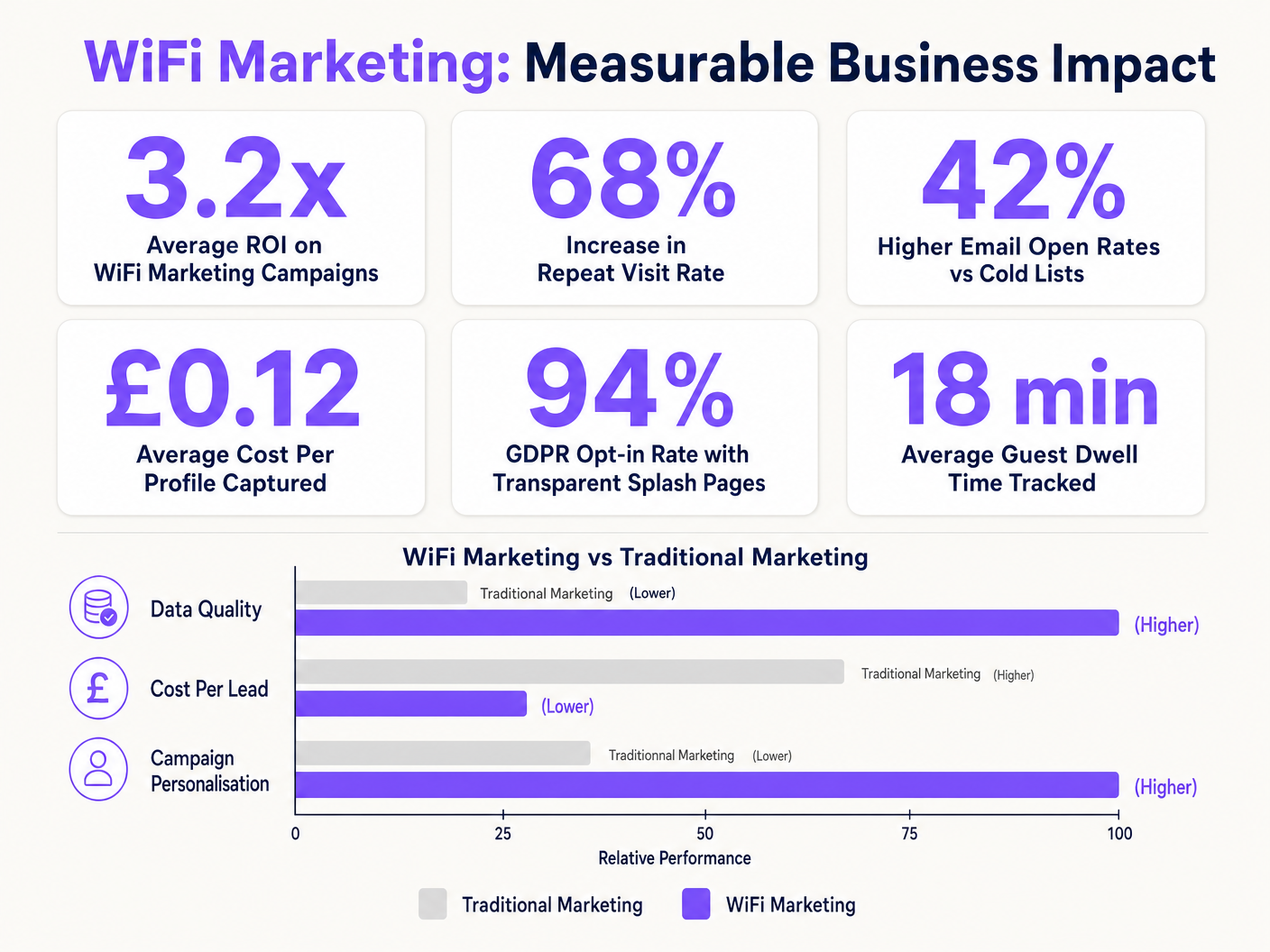

Il WiFi marketing trasforma la rete da centro di costo a generatore di entrate. Il ROI viene misurato tramite l'attribuzione a ciclo chiuso: tracciando la campagna digitale fino alla visita fisica.

Confrontando il costo dell'infrastruttura WiFi con le entrate generate dalle campagne automatizzate (es. il valore di un cliente di ritorno generato da un'offerta SMS), le organizzazioni possono dimostrare chiaramente l'impatto commerciale della rete.

Termini chiave e definizioni

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

This is the primary interface for identity capture and brand engagement in WiFi marketing.

Walled Garden

A restricted environment that controls the user's access to web content and services pre-authentication.

Essential for allowing devices to load the captive portal assets and access social login providers before full internet access is granted.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The core protocol used by the network controller to communicate with the cloud platform to authorise a user's MAC address after they complete the captive portal flow.

MAC Address (Media Access Control)

A unique identifier assigned to a network interface controller (NIC) for use as a network address.

The primary identifier used to track device presence and associate a physical device with a digital profile captured via the portal.

RSSI (Received Signal Strength Indicator)

A measurement of the power present in a received radio signal.

Used by access points to estimate the distance of a client device, enabling location analytics and dwell time calculations.

OpenRoaming

A roaming federation service enabling an automatic and secure WiFi experience globally.

Represents the future of seamless onboarding, replacing manual captive portal logins while still allowing venues to capture presence data securely.

Closed-Loop Attribution

The ability to track a marketing interaction (like an email open) directly to a physical business outcome (like a store visit).

The ultimate metric for proving the ROI of WiFi marketing, demonstrating that digital campaigns drive physical footfall.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs.

Critical for security; guest WiFi traffic must be isolated on a separate VLAN from corporate and Point-of-Sale (POS) systems.

Casi di studio

A 200-room hotel needs to implement guest WiFi that captures marketing data but also integrates with their Property Management System (PMS) to provide tiered internet access (free basic, paid premium for conferences).

- Deploy APs with dual SSIDs: one for corporate (802.1X) and one for guests (Open with Captive Portal).

- Configure the guest SSID to redirect to a cloud-hosted portal.

- Implement a PMS integration via API. On the splash page, guests enter their Room Number and Last Name.

- The portal queries the PMS to verify the guest. If verified, they receive standard bandwidth.

- For conference attendees or premium users, offer an 'Upgrade' path via a payment gateway integration (PCI compliant, offloaded from the local network), adjusting the RADIUS attributes to increase bandwidth limits.

A national retail chain with 50 locations wants to build a first-party data list to reduce reliance on expensive third-party advertising. They need to track the effectiveness of their email campaigns in driving physical store visits.

- Standardise the guest WiFi architecture across all 50 locations, pointing to a centralised captive portal.

- Design the splash page to require an Email Address and opt-in for marketing communications.

- Integrate the WiFi platform with the central CRM via API.

- When a marketing email is sent, the CRM tracks the digital open/click.

- When that customer later walks into any of the 50 stores, the APs detect their MAC address (previously linked to their email during initial login).

- The WiFi platform logs the physical visit and sends this data back to the CRM, attributing the visit to the email campaign.

Analisi degli scenari

Q1. Your organisation is deploying guest WiFi across 10 retail locations. The marketing team wants to implement a Facebook Social Login option on the captive portal to capture rich demographic data. What critical network configuration step must the IT team perform to ensure this works?

💡 Suggerimento:Consider how the client device communicates before it has been fully authenticated by the RADIUS server.

Mostra l'approccio consigliato

The IT team must configure the 'Walled Garden' on the network controller. They need to whitelist the specific IP ranges or domains associated with Facebook's authentication servers. Without this, the client device cannot reach Facebook to complete the OAuth process, and the captive portal will fail to load or authenticate the user.

Q2. A venue operations director reports that the new guest WiFi system is causing performance issues on the corporate network, specifically slowing down the Point-of-Sale (POS) terminals during peak hours. What architectural flaw is the likely cause, and how should it be resolved?

💡 Suggerimento:Think about network segmentation and resource allocation.

Mostra l'approccio consigliato

The likely cause is a lack of proper network segmentation and bandwidth management. The guest WiFi traffic is likely sharing the same logical network or bandwidth pool as the corporate/POS traffic. To resolve this, IT must ensure the guest SSID is mapped to a dedicated VLAN, completely isolated from the POS network (crucial for PCI DSS compliance). Additionally, they must implement bandwidth shaping rules on the controller (e.g., capping guest traffic to 10% of total throughput or applying per-user rate limits).

Q3. The marketing department is frustrated because they are seeing a high drop-off rate on the captive portal; many users connect to the SSID but never complete the login process. The portal currently asks for Name, Email, Phone Number, Date of Birth, and Postal Code. What is the recommended strategy to improve conversion?

💡 Suggerimento:Balance the desire for rich data against user friction.

Mostra l'approccio consigliato

The recommended strategy is to reduce user friction by simplifying the data capture form. The principle is 'ask for what you need, not what you want.' The IT/Marketing teams should implement a 'progressive profiling' approach. For the initial login, require only a single, high-value identifier (like Email). Once the device MAC is associated with that email, subsequent visits can be tracked seamlessly, or the portal can be configured to ask for one additional piece of information (like DOB) on the next visit.