WiFi Marketing: O Guia Completo

O WiFi marketing transforma redes de convidados de um centro de custo puro em um impulsionador de receita mensurável através da captura estruturada de dados e automação de campanhas. Este guia fornece a líderes de TI e operadores de locais a arquitetura técnica e a estrutura estratégica necessárias para implementar soluções de WiFi marketing seguras, compatíveis e altamente lucrativas.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Aprofundada: Arquitetura e Padrões

- O Pipeline de Captura de Identidade

- Autenticação Avançada: OpenRoaming e Passpoint

- Privacidade de Dados e Conformidade

- Guia de Implementação: Da Implantação à Automação

- Passo 1: Configuração de Rede e Walled Gardens

- Passo 2: Design da Página Splash e Estratégia de Dados

- Passo 3: Análise de Presença e Segmentação

- Passo 4: Automação de Campanhas via Integrações de API

- Melhores Práticas para Verticais Específicas

- Solução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

Resumo Executivo

Para gerentes de TI, arquitetos de rede e diretores de operações de locais, a rede WiFi de convidados corporativa representa um ativo estratégico significativo, mas muitas vezes subutilizado. Historicamente vista como uma despesa operacional obrigatória — uma comodidade básica exigida pelos convidados — a infraestrutura WLAN moderna é agora um motor crítico para a aquisição de dados primários e marketing automatizado.

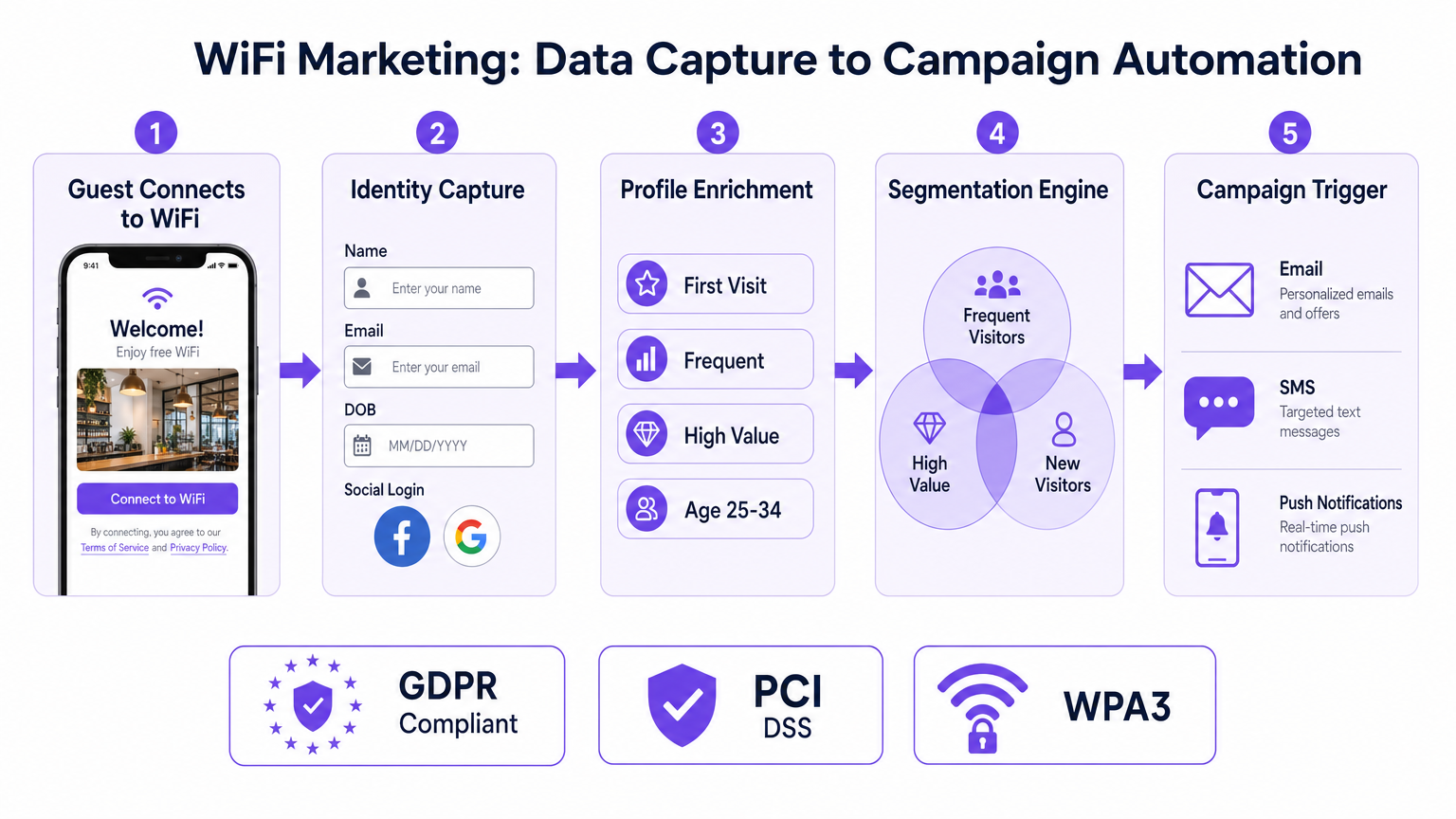

O WiFi marketing preenche a lacuna entre a presença física no local e o engajamento digital do cliente. Ao alavancar o captive portal como uma camada segura de captura de identidade, as organizações podem construir perfis de clientes ricos e determinísticos. Este guia descreve a arquitetura técnica, as estratégias de implantação e as estruturas de medição de ROI necessárias para implementar uma solução robusta de WiFi marketing. Exploraremos como capturar dados de forma compatível (aderindo a GDPR e PCI DSS), segmentar públicos usando análises de presença e acionar campanhas automatizadas que geram impacto comercial mensurável. Seja implantando em um único estádio ou em um complexo de varejo multi-site, os princípios detalhados aqui permitirão que a TI entregue uma solução que impacta diretamente o resultado final.

Análise Técnica Aprofundada: Arquitetura e Padrões

Em sua essência, o WiFi marketing depende da interceptação do processo de associação do cliente e da imposição de autenticação antes de conceder acesso total à rede. Isso é alcançado através de uma combinação de hardware de rede (Access Points e Controladores) e uma plataforma de captive portal e análise baseada em nuvem, como o Guest WiFi da Purple .

O Pipeline de Captura de Identidade

- Associação do Cliente: Um dispositivo de convidado (por exemplo, smartphone) associa-se ao SSID de convidado aberto.

- Interceptação de Tráfego: O controlador de rede ou AP intercepta a requisição HTTP/HTTPS inicial (muitas vezes usando uma configuração de walled garden para permitir acesso a domínios de autenticação específicos).

- Redirecionamento para o Captive Portal: O cliente é redirecionado para uma página splash de captive portal hospedada.

- Autenticação e Captura de Dados: O usuário se autentica via preenchimento de formulário (Nome, E-mail, Data de Nascimento) ou OAuth (Login Social). Esta etapa é crítica para a captura de dados primários verificados.

- Autorização RADIUS: Após a autenticação bem-sucedida, a plataforma envia uma mensagem RADIUS Access-Accept ao controlador, autorizando o endereço MAC e aplicando políticas de largura de banda apropriadas.

Autenticação Avançada: OpenRoaming e Passpoint

Embora os captive portals tradicionais sejam eficazes, a indústria está caminhando para uma autenticação contínua e segura. Tecnologias como Passpoint (Hotspot 2.0) e OpenRoaming permitem que os dispositivos se conectem automaticamente e com segurança a redes participantes sem intervenção manual. A Purple atua como um provedor de identidade gratuito para serviços como OpenRoaming sob a licença Connect, proporcionando uma experiência de integração criptografada e sem atrito, enquanto ainda captura dados essenciais de presença.

Privacidade de Dados e Conformidade

As equipes de TI devem garantir a estrita adesão às regulamentações de proteção de dados. Uma plataforma de WiFi marketing compatível irá:

- Garantir Conformidade com GDPR/CCPA: Implementar mecanismos explícitos de opt-in e termos de serviço transparentes na página splash.

- Evitar Armazenamento Local de PII: Nunca armazene Informações de Identificação Pessoal (PII) em pontos de acesso locais. Os dados devem ser criptografados em trânsito (TLS 1.2+) e em repouso dentro de um banco de dados seguro na nuvem.

- Manter PCI DSS: Segmente a rede de convidados (via VLANs) inteiramente das redes corporativas e de Ponto de Venda (POS).

Guia de Implementação: Da Implantação à Automação

A implantação de uma solução de WiFi marketing requer planejamento cuidadoso para garantir uma experiência de usuário contínua e coleta de dados precisa. Isso é particularmente relevante para ambientes complexos; consulte nosso guia sobre Como Configurar WiFi em uma Grande Área ou Propriedade Multi-Site para considerações arquitetônicas detalhadas.

Passo 1: Configuração de Rede e Walled Gardens

Configure seu controlador de rede (por exemplo, Cisco, Aruba, Meraki) para apontar para o captive portal externo via RADIUS. Crucialmente, configure o 'Walled Garden' — uma lista de endereços IP ou domínios que o usuário pode acessar antes de se autenticar. Isso deve incluir a URL do portal, domínios de autenticação de mídia social (se estiver usando login social) e quaisquer endpoints CDN necessários para carregar os ativos do portal.

Passo 2: Design da Página Splash e Estratégia de Dados

Projete a página splash para equilibrar a captura de dados com o atrito do usuário. Peça o que você precisa, não tudo o que você quer. Uma implantação de varejo típica pode solicitar E-mail e Data de Nascimento (para campanhas de aniversário). Garanta que o design esteja alinhado com as diretrizes da marca e seja totalmente responsivo.

Passo 3: Análise de Presença e Segmentação

Uma vez conectado, a rede monitora continuamente o RSSI (Received Signal Strength Indicator) do dispositivo para rastrear a presença. Esses dados alimentam o motor de WiFi Analytics , permitindo a segmentação com base em:

- Tempo de Permanência: Quanto tempo o convidado permaneceu.

- Frequência: Visitante de primeira vez vs. cliente fiel.

- Movimento: Quais zonas eles visitaram (requer serviços de localização avançados; veja Sistema de Posicionamento Interno: UWB, BLE e Guia WiFi ).

Passo 4: Automação de Campanhas via Integrações de API

Os dados só são valiosos se forem utilizados. Integre a plataforma WiFi com seu CRM ou ferramenta de automação de marketing (por exemplo, Salesforce, HubSpot) via webhooks ou REST APIs. Crie gatilhos automatizados:

- Gatilho: Convidado faz login pela primeira vez.

- Ação: Enviar um e-mail de 'Boas-vindas' com um código de desconto de 10%.

- Gatilho: Cliente fiel não visita há 60 dis.

- Ação: Enviar uma oferta SMS 'Sentimos sua falta'.

Melhores Práticas para Verticais Específicas

Diferentes indústrias exigem abordagens personalizadas para o marketing WiFi:

- Varejo : Focar na captura de endereços de e-mail para construir um banco de dados de fidelidade e rastrear o tempo de permanência para otimizar o layout das lojas.

- Hotelaria : Integrar com o Sistema de Gerenciamento de Propriedades (PMS) para autenticar hóspedes via número do quarto e sobrenome, oferecendo largura de banda em camadas (por exemplo, básico gratuito, premium pago).

- Saúde : Priorizar a privacidade do paciente e a segmentação segura da rede. Consulte WiFi em Hospitais: Um Guia para Redes Clínicas Seguras para detalhes de conformidade.

- Transporte : Lidar com conexões transitórias de alta densidade. Focar na autenticação rápida e monetização através de páginas splash patrocinadas. (Também relevante: Seu Guia para Soluções Wi-Fi Empresariais em Carros ).

Solução de Problemas e Mitigação de Riscos

- Randomização de MAC: Sistemas operacionais móveis modernos randomizam endereços MAC para evitar rastreamento. No entanto, eles geralmente usam um MAC randomizado consistente por SSID. Garanta que a configuração da sua rede permaneça estável para que os dispositivos que retornam sejam reconhecidos.

- Captive Portal Não Aparecendo: Frequentemente causado por um walled garden configurado incorretamente ou interceptação agressiva de DNS. Verifique se o dispositivo cliente pode resolver a URL do portal e acessar os recursos necessários antes da autenticação.

- Consumo Excessivo de Largura de Banda: Implemente modelagem de largura de banda rigorosa e limites de sessão (por exemplo, 2 horas por sessão, 5 Mbps de download/1 Mbps de upload) para garantir o uso justo e proteger o desempenho da rede principal.

ROI e Impacto nos Negócios

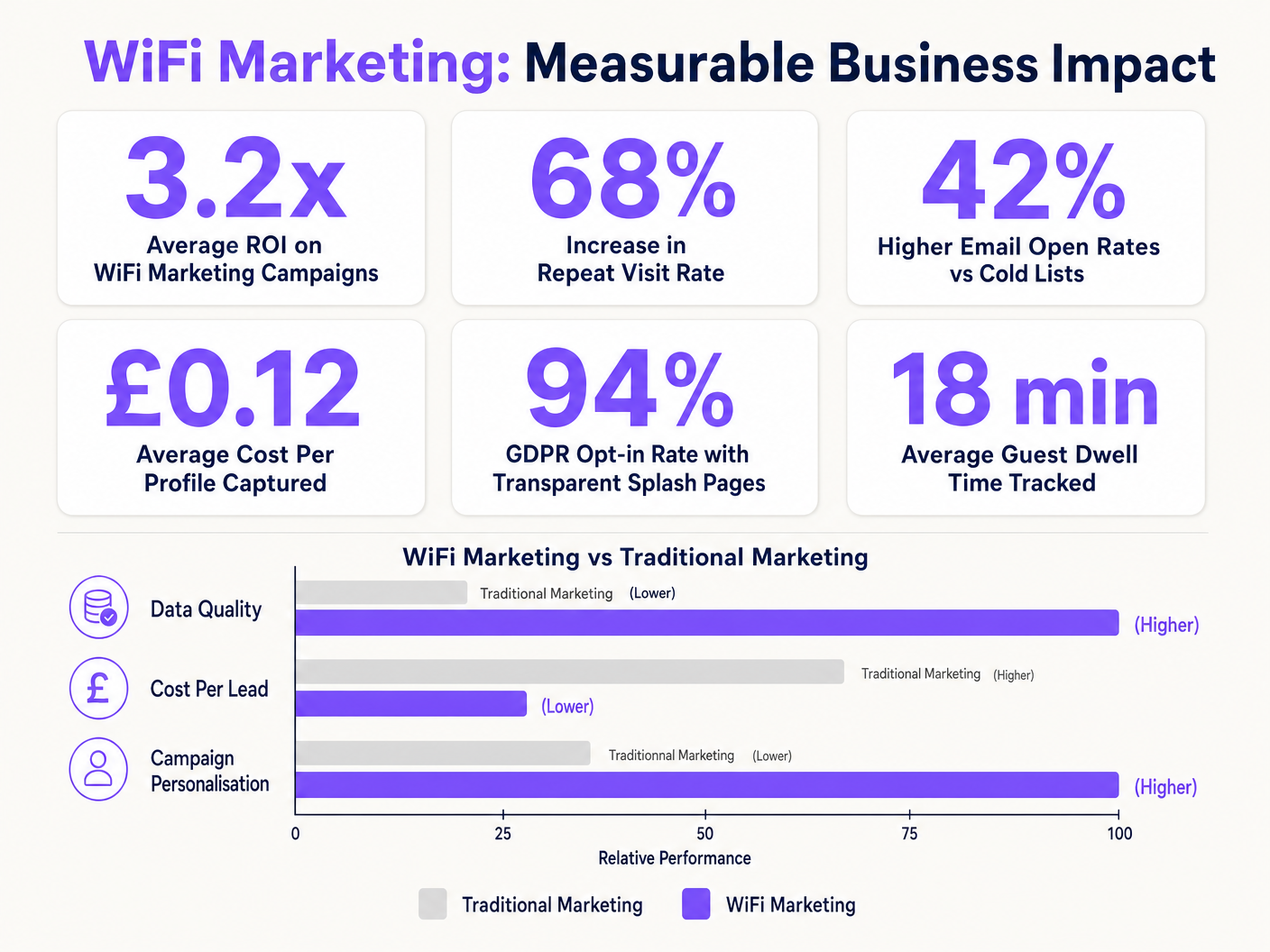

O marketing WiFi transforma a rede de um centro de custo em um gerador de receita. O ROI é medido através da atribuição de ciclo fechado: rastreando a campanha digital até a visita física.

Ao comparar o custo da infraestrutura WiFi com a receita gerada por campanhas automatizadas (por exemplo, o valor de um cliente que retorna impulsionado por uma oferta SMS), as organizações podem demonstrar claramente o impacto comercial da rede.

Termos-Chave e Definições

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

This is the primary interface for identity capture and brand engagement in WiFi marketing.

Walled Garden

A restricted environment that controls the user's access to web content and services pre-authentication.

Essential for allowing devices to load the captive portal assets and access social login providers before full internet access is granted.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The core protocol used by the network controller to communicate with the cloud platform to authorise a user's MAC address after they complete the captive portal flow.

MAC Address (Media Access Control)

A unique identifier assigned to a network interface controller (NIC) for use as a network address.

The primary identifier used to track device presence and associate a physical device with a digital profile captured via the portal.

RSSI (Received Signal Strength Indicator)

A measurement of the power present in a received radio signal.

Used by access points to estimate the distance of a client device, enabling location analytics and dwell time calculations.

OpenRoaming

A roaming federation service enabling an automatic and secure WiFi experience globally.

Represents the future of seamless onboarding, replacing manual captive portal logins while still allowing venues to capture presence data securely.

Closed-Loop Attribution

The ability to track a marketing interaction (like an email open) directly to a physical business outcome (like a store visit).

The ultimate metric for proving the ROI of WiFi marketing, demonstrating that digital campaigns drive physical footfall.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs.

Critical for security; guest WiFi traffic must be isolated on a separate VLAN from corporate and Point-of-Sale (POS) systems.

Estudos de Caso

A 200-room hotel needs to implement guest WiFi that captures marketing data but also integrates with their Property Management System (PMS) to provide tiered internet access (free basic, paid premium for conferences).

- Deploy APs with dual SSIDs: one for corporate (802.1X) and one for guests (Open with Captive Portal).

- Configure the guest SSID to redirect to a cloud-hosted portal.

- Implement a PMS integration via API. On the splash page, guests enter their Room Number and Last Name.

- The portal queries the PMS to verify the guest. If verified, they receive standard bandwidth.

- For conference attendees or premium users, offer an 'Upgrade' path via a payment gateway integration (PCI compliant, offloaded from the local network), adjusting the RADIUS attributes to increase bandwidth limits.

A national retail chain with 50 locations wants to build a first-party data list to reduce reliance on expensive third-party advertising. They need to track the effectiveness of their email campaigns in driving physical store visits.

- Standardise the guest WiFi architecture across all 50 locations, pointing to a centralised captive portal.

- Design the splash page to require an Email Address and opt-in for marketing communications.

- Integrate the WiFi platform with the central CRM via API.

- When a marketing email is sent, the CRM tracks the digital open/click.

- When that customer later walks into any of the 50 stores, the APs detect their MAC address (previously linked to their email during initial login).

- The WiFi platform logs the physical visit and sends this data back to the CRM, attributing the visit to the email campaign.

Análise de Cenário

Q1. Your organisation is deploying guest WiFi across 10 retail locations. The marketing team wants to implement a Facebook Social Login option on the captive portal to capture rich demographic data. What critical network configuration step must the IT team perform to ensure this works?

💡 Dica:Consider how the client device communicates before it has been fully authenticated by the RADIUS server.

Mostrar Abordagem Recomendada

The IT team must configure the 'Walled Garden' on the network controller. They need to whitelist the specific IP ranges or domains associated with Facebook's authentication servers. Without this, the client device cannot reach Facebook to complete the OAuth process, and the captive portal will fail to load or authenticate the user.

Q2. A venue operations director reports that the new guest WiFi system is causing performance issues on the corporate network, specifically slowing down the Point-of-Sale (POS) terminals during peak hours. What architectural flaw is the likely cause, and how should it be resolved?

💡 Dica:Think about network segmentation and resource allocation.

Mostrar Abordagem Recomendada

The likely cause is a lack of proper network segmentation and bandwidth management. The guest WiFi traffic is likely sharing the same logical network or bandwidth pool as the corporate/POS traffic. To resolve this, IT must ensure the guest SSID is mapped to a dedicated VLAN, completely isolated from the POS network (crucial for PCI DSS compliance). Additionally, they must implement bandwidth shaping rules on the controller (e.g., capping guest traffic to 10% of total throughput or applying per-user rate limits).

Q3. The marketing department is frustrated because they are seeing a high drop-off rate on the captive portal; many users connect to the SSID but never complete the login process. The portal currently asks for Name, Email, Phone Number, Date of Birth, and Postal Code. What is the recommended strategy to improve conversion?

💡 Dica:Balance the desire for rich data against user friction.

Mostrar Abordagem Recomendada

The recommended strategy is to reduce user friction by simplifying the data capture form. The principle is 'ask for what you need, not what you want.' The IT/Marketing teams should implement a 'progressive profiling' approach. For the initial login, require only a single, high-value identifier (like Email). Once the device MAC is associated with that email, subsequent visits can be tracked seamlessly, or the portal can be configured to ask for one additional piece of information (like DOB) on the next visit.