Marketing WiFi : Le Guide Complet

Le marketing WiFi transforme les réseaux invités d'un simple centre de coûts en un moteur de revenus mesurable grâce à la capture de données structurées et à l'automatisation des campagnes. Ce guide fournit aux responsables informatiques et aux opérateurs de sites l'architecture technique et le cadre stratégique nécessaires pour déployer des solutions de marketing WiFi sécurisées, conformes et hautement rentables.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement Technique : Architecture et Normes

- Le Pipeline de Capture d'Identité

- Authentification Avancée : OpenRoaming et Passpoint

- Confidentialité et Conformité des Données

- Guide d'Implémentation : Du Déploiement à l'Automatisation

- Étape 1 : Configuration Réseau et Jardins Clos

- Étape 2 : Conception de la Page de Splash et Stratégie de Données

- Étape 3 : Analyse de Présence et Segmentation

- Étape 4 : Automatisation des Campagnes via les Intégrations API

- Meilleures pratiques pour des secteurs spécifiques

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

Pour les responsables informatiques, les architectes réseau et les directeurs des opérations de site, le réseau WiFi invité d'entreprise représente un atout stratégique significatif, mais souvent sous-utilisé. Historiquement considéré comme une dépense opérationnelle obligatoire – une commodité de base exigée par les invités – l'infrastructure WLAN moderne est désormais un moteur essentiel pour l'acquisition de données de première partie et le marketing automatisé.

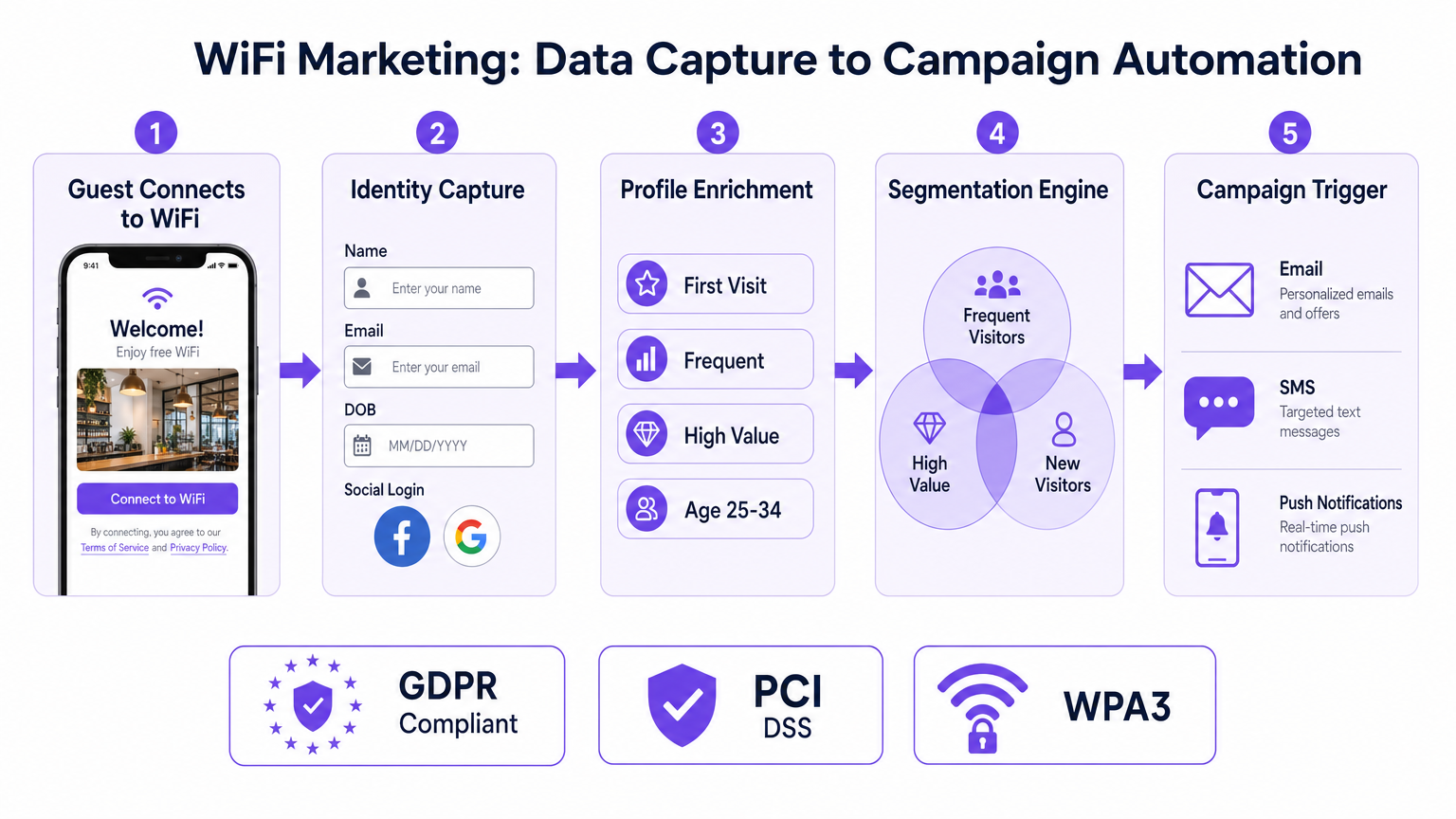

Le marketing WiFi comble le fossé entre la présence physique sur le site et l'engagement client numérique. En tirant parti du Captive Portal comme couche sécurisée de capture d'identité, les organisations peuvent construire des profils clients riches et déterministes. Ce guide décrit l'architecture technique, les stratégies de déploiement et les cadres de mesure du ROI nécessaires pour implémenter une solution de marketing WiFi robuste. Nous explorerons comment capturer des données de manière conforme (en adhérant au GDPR et au PCI DSS), segmenter les audiences à l'aide de l'analyse de présence et déclencher des campagnes automatisées qui génèrent un impact commercial mesurable. Qu'il s'agisse d'un déploiement dans un seul stade ou sur un parc de sites de vente au détail, les principes détaillés ici permettront à l'IT de fournir une solution qui impacte directement le résultat net.

Approfondissement Technique : Architecture et Normes

À la base, le marketing WiFi repose sur l'interception du processus d'association client et l'application de l'authentification avant d'accorder un accès complet au réseau. Ceci est réalisé grâce à une combinaison de matériel réseau (Access Points et Contrôleurs) et d'une plateforme cloud de Captive Portal et d'analyse, telle que le Guest WiFi de Purple .

Le Pipeline de Capture d'Identité

- Client Association : Un appareil invité (par exemple, un smartphone) s'associe au SSID invité ouvert.

- Traffic Interception : Le contrôleur réseau ou l'AP intercepte la requête HTTP/HTTPS initiale (souvent en utilisant une configuration de jardin clos pour permettre l'accès à des domaines d'authentification spécifiques).

- Captive Portal Redirection : Le client est redirigé vers une page de splash Captive Portal hébergée.

- Authentication & Data Capture : L'utilisateur s'authentifie via un formulaire (Nom, Email, Date de Naissance) ou OAuth (Connexion Sociale). Cette étape est essentielle pour capturer des données de première partie vérifiées.

- RADIUS Authorization : Après une authentification réussie, la plateforme envoie un message RADIUS Access-Accept au contrôleur, autorisant l'adresse MAC et appliquant les politiques de bande passante appropriées.

Authentification Avancée : OpenRoaming et Passpoint

Bien que les Captive Portals traditionnels soient efficaces, l'industrie s'oriente vers une authentification transparente et sécurisée. Des technologies comme Passpoint (Hotspot 2.0) et OpenRoaming permettent aux appareils de se connecter automatiquement et en toute sécurité aux réseaux participants sans intervention manuelle. Purple agit comme un fournisseur d'identité gratuit pour des services comme OpenRoaming sous la licence Connect, offrant une expérience d'intégration cryptée et fluide tout en capturant des données de présence essentielles.

Confidentialité et Conformité des Données

Les équipes IT doivent assurer une stricte adhésion aux réglementations de protection des données. Une plateforme de marketing WiFi conforme devra :

- Assurer la Conformité GDPR/CCPA : Mettre en œuvre des mécanismes d'opt-in explicites et des conditions de service transparentes sur la page de splash.

- Éviter le Stockage Local de PII : Ne jamais stocker d'informations personnellement identifiables (PII) sur les Access Points locaux. Les données doivent être cryptées en transit (TLS 1.2+) et au repos dans une base de données cloud sécurisée.

- Maintenir la Conformité PCI DSS : Segmenter le réseau invité (via des VLANs) entièrement des réseaux d'entreprise et de Point-of-Sale (POS).

Guide d'Implémentation : Du Déploiement à l'Automatisation

Le déploiement d'une solution de marketing WiFi nécessite une planification minutieuse pour garantir une expérience utilisateur fluide et une collecte de données précise. Ceci est particulièrement pertinent pour les environnements complexes ; consultez notre guide sur Comment Configurer le WiFi dans une Grande Zone ou un Parc Multi-Sites pour des considérations architecturales détaillées.

Étape 1 : Configuration Réseau et Jardins Clos

Configurez votre contrôleur réseau (par exemple, Cisco, Aruba, Meraki) pour qu'il pointe vers le Captive Portal externe via RADIUS. De manière cruciale, configurez le 'Jardin Clos' – une liste d'adresses IP ou de domaines auxquels l'utilisateur peut accéder avant de s'authentifier. Cela doit inclure l'URL du portail, les domaines d'authentification des médias sociaux (si vous utilisez la connexion sociale) et tous les points de terminaison CDN requis pour le chargement des actifs du portail.

Étape 2 : Conception de la Page de Splash et Stratégie de Données

Concevez la page de splash pour équilibrer la capture de données et la friction utilisateur. Demandez ce dont vous avez besoin, pas tout ce que vous voulez. Un déploiement typique dans le commerce de détail pourrait demander l'Email et la Date de Naissance (pour les campagnes d'anniversaire). Assurez-vous que le design est conforme aux directives de la marque et entièrement réactif.

Étape 3 : Analyse de Présence et Segmentation

Une fois connecté, le réseau surveille en permanence le RSSI (Received Signal Strength Indicator) de l'appareil pour suivre la présence. Ces données alimentent le moteur d' Analyse WiFi , permettant une segmentation basée sur :

- Dwell Time : Combien de temps l'invité est resté.

- Frequency : Visiteur pour la première fois vs. client fidèle.

- Movement : Quelles zones ils ont visitées (nécessite des services de localisation avancés ; voir Système de Positionnement Intérieur : Guide UWB, BLE et WiFi ).

Étape 4 : Automatisation des Campagnes via les Intégrations API

Les données n'ont de valeur que si elles sont utilisées. Intégrez la plateforme WiFi à votre CRM ou à votre outil d'automatisation du marketing (par exemple, Salesforce, HubSpot) via des webhooks ou des API REST. Créez des déclencheurs automatisés :

- Déclencheur : L'invité se connecte pour la première fois.

- Action : Envoyer un e-mail de 'Bienvenue' avec un code de réduction de 10 %.

- Déclencheur : Un client fidèle n'a pas visité depuis 60 joursans.

- Action : Envoyer une offre SMS « Vous nous manquez ».

Meilleures pratiques pour des secteurs spécifiques

Différentes industries nécessitent des approches adaptées au marketing WiFi :

- Commerce de détail : Concentrez-vous sur la collecte d'adresses e-mail pour constituer une base de données de fidélité et sur le suivi du temps de présence pour optimiser l'aménagement des magasins.

- Hôtellerie : Intégrez-vous au système de gestion immobilière (PMS) pour authentifier les clients via le numéro de chambre et le nom de famille, en offrant une bande passante à plusieurs niveaux (par exemple, basique gratuit, premium payant).

- Santé : Priorisez la confidentialité des patients et la segmentation sécurisée du réseau. Consultez WiFi in Hospitals: A Guide to Secure Clinical Networks pour les spécificités de conformité.

- Transport : Gérez les connexions transitoires à haute densité. Concentrez-vous sur l'authentification rapide et la monétisation via des pages d'accueil sponsorisées. (Également pertinent : Your Guide to Enterprise In Car Wi Fi Solutions ).

Dépannage et atténuation des risques

- Randomisation MAC : Les systèmes d'exploitation mobiles modernes randomisent les adresses MAC pour empêcher le suivi. Cependant, ils utilisent généralement une adresse MAC randomisée cohérente par SSID. Assurez-vous que la configuration de votre réseau reste stable afin que les appareils qui reviennent soient reconnus.

- Le Captive Portal ne s'affiche pas : Souvent causé par un jardin clos mal configuré ou une interception DNS agressive. Vérifiez que l'appareil client peut résoudre l'URL du portail et accéder aux ressources requises avant l'authentification.

- Accaparement de la bande passante : Mettez en œuvre une mise en forme stricte de la bande passante et des limites de session (par exemple, 2 heures par session, 5 Mbps en téléchargement/1 Mbps en téléversement) pour garantir une utilisation équitable et protéger les performances du réseau principal.

ROI et impact commercial

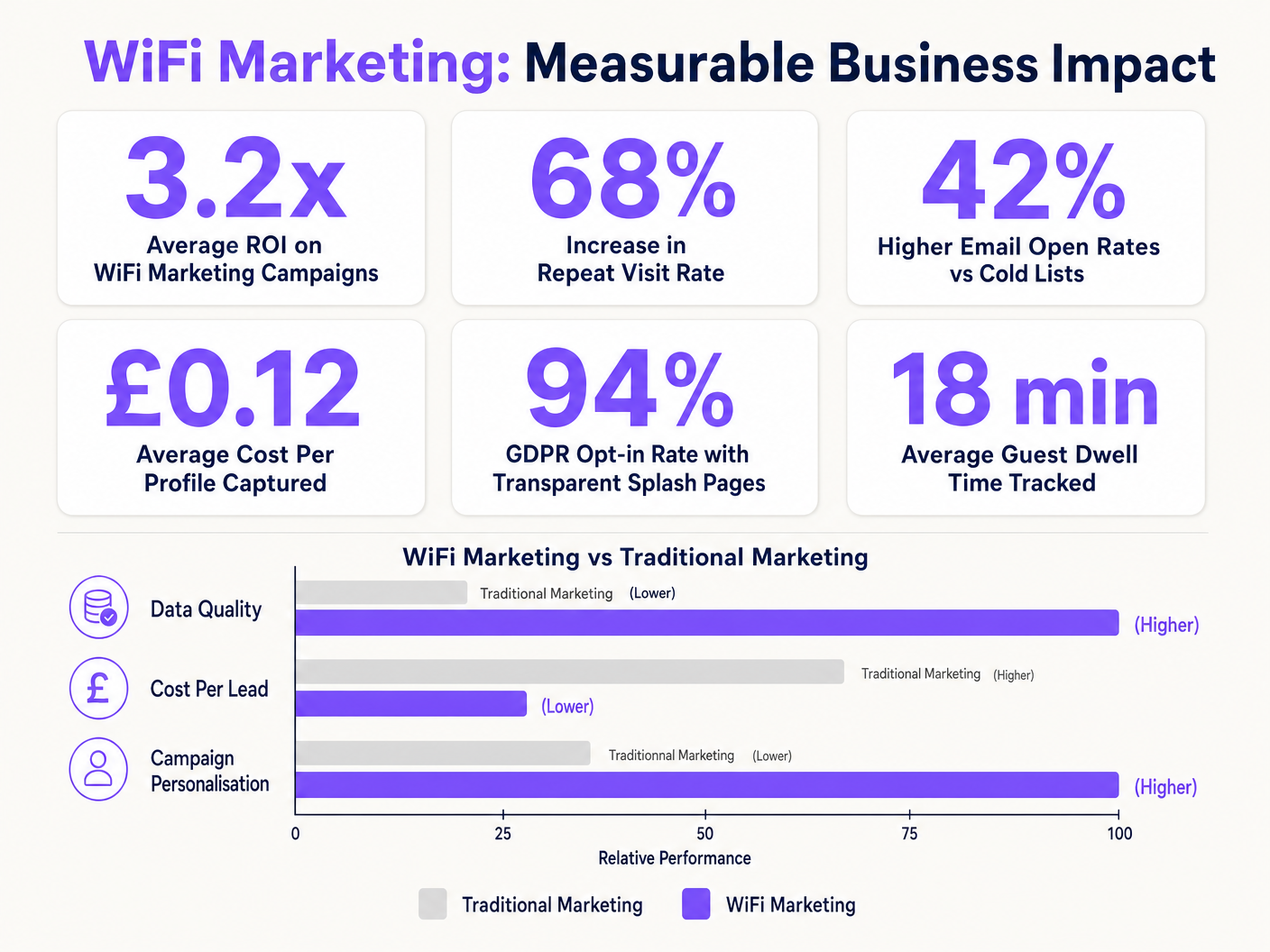

Le marketing WiFi transforme le réseau d'un centre de coûts en un générateur de revenus. Le ROI est mesuré par une attribution en boucle fermée : le suivi de la campagne numérique jusqu'à la visite physique.

En comparant le coût de l'infrastructure WiFi aux revenus générés par les campagnes automatisées (par exemple, la valeur d'un client fidèle générée par une offre SMS), les organisations peuvent clairement démontrer l'impact commercial du réseau.

Termes clés et définitions

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

This is the primary interface for identity capture and brand engagement in WiFi marketing.

Walled Garden

A restricted environment that controls the user's access to web content and services pre-authentication.

Essential for allowing devices to load the captive portal assets and access social login providers before full internet access is granted.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The core protocol used by the network controller to communicate with the cloud platform to authorise a user's MAC address after they complete the captive portal flow.

MAC Address (Media Access Control)

A unique identifier assigned to a network interface controller (NIC) for use as a network address.

The primary identifier used to track device presence and associate a physical device with a digital profile captured via the portal.

RSSI (Received Signal Strength Indicator)

A measurement of the power present in a received radio signal.

Used by access points to estimate the distance of a client device, enabling location analytics and dwell time calculations.

OpenRoaming

A roaming federation service enabling an automatic and secure WiFi experience globally.

Represents the future of seamless onboarding, replacing manual captive portal logins while still allowing venues to capture presence data securely.

Closed-Loop Attribution

The ability to track a marketing interaction (like an email open) directly to a physical business outcome (like a store visit).

The ultimate metric for proving the ROI of WiFi marketing, demonstrating that digital campaigns drive physical footfall.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs.

Critical for security; guest WiFi traffic must be isolated on a separate VLAN from corporate and Point-of-Sale (POS) systems.

Études de cas

A 200-room hotel needs to implement guest WiFi that captures marketing data but also integrates with their Property Management System (PMS) to provide tiered internet access (free basic, paid premium for conferences).

- Deploy APs with dual SSIDs: one for corporate (802.1X) and one for guests (Open with Captive Portal).

- Configure the guest SSID to redirect to a cloud-hosted portal.

- Implement a PMS integration via API. On the splash page, guests enter their Room Number and Last Name.

- The portal queries the PMS to verify the guest. If verified, they receive standard bandwidth.

- For conference attendees or premium users, offer an 'Upgrade' path via a payment gateway integration (PCI compliant, offloaded from the local network), adjusting the RADIUS attributes to increase bandwidth limits.

A national retail chain with 50 locations wants to build a first-party data list to reduce reliance on expensive third-party advertising. They need to track the effectiveness of their email campaigns in driving physical store visits.

- Standardise the guest WiFi architecture across all 50 locations, pointing to a centralised captive portal.

- Design the splash page to require an Email Address and opt-in for marketing communications.

- Integrate the WiFi platform with the central CRM via API.

- When a marketing email is sent, the CRM tracks the digital open/click.

- When that customer later walks into any of the 50 stores, the APs detect their MAC address (previously linked to their email during initial login).

- The WiFi platform logs the physical visit and sends this data back to the CRM, attributing the visit to the email campaign.

Analyse de scénario

Q1. Your organisation is deploying guest WiFi across 10 retail locations. The marketing team wants to implement a Facebook Social Login option on the captive portal to capture rich demographic data. What critical network configuration step must the IT team perform to ensure this works?

💡 Astuce :Consider how the client device communicates before it has been fully authenticated by the RADIUS server.

Afficher l'approche recommandée

The IT team must configure the 'Walled Garden' on the network controller. They need to whitelist the specific IP ranges or domains associated with Facebook's authentication servers. Without this, the client device cannot reach Facebook to complete the OAuth process, and the captive portal will fail to load or authenticate the user.

Q2. A venue operations director reports that the new guest WiFi system is causing performance issues on the corporate network, specifically slowing down the Point-of-Sale (POS) terminals during peak hours. What architectural flaw is the likely cause, and how should it be resolved?

💡 Astuce :Think about network segmentation and resource allocation.

Afficher l'approche recommandée

The likely cause is a lack of proper network segmentation and bandwidth management. The guest WiFi traffic is likely sharing the same logical network or bandwidth pool as the corporate/POS traffic. To resolve this, IT must ensure the guest SSID is mapped to a dedicated VLAN, completely isolated from the POS network (crucial for PCI DSS compliance). Additionally, they must implement bandwidth shaping rules on the controller (e.g., capping guest traffic to 10% of total throughput or applying per-user rate limits).

Q3. The marketing department is frustrated because they are seeing a high drop-off rate on the captive portal; many users connect to the SSID but never complete the login process. The portal currently asks for Name, Email, Phone Number, Date of Birth, and Postal Code. What is the recommended strategy to improve conversion?

💡 Astuce :Balance the desire for rich data against user friction.

Afficher l'approche recommandée

The recommended strategy is to reduce user friction by simplifying the data capture form. The principle is 'ask for what you need, not what you want.' The IT/Marketing teams should implement a 'progressive profiling' approach. For the initial login, require only a single, high-value identifier (like Email). Once the device MAC is associated with that email, subsequent visits can be tracked seamlessly, or the portal can be configured to ask for one additional piece of information (like DOB) on the next visit.