Technical Guides

Deep, expert-led technical guides on guest WiFi, analytics, captive portals, and venue technology.

296 guides

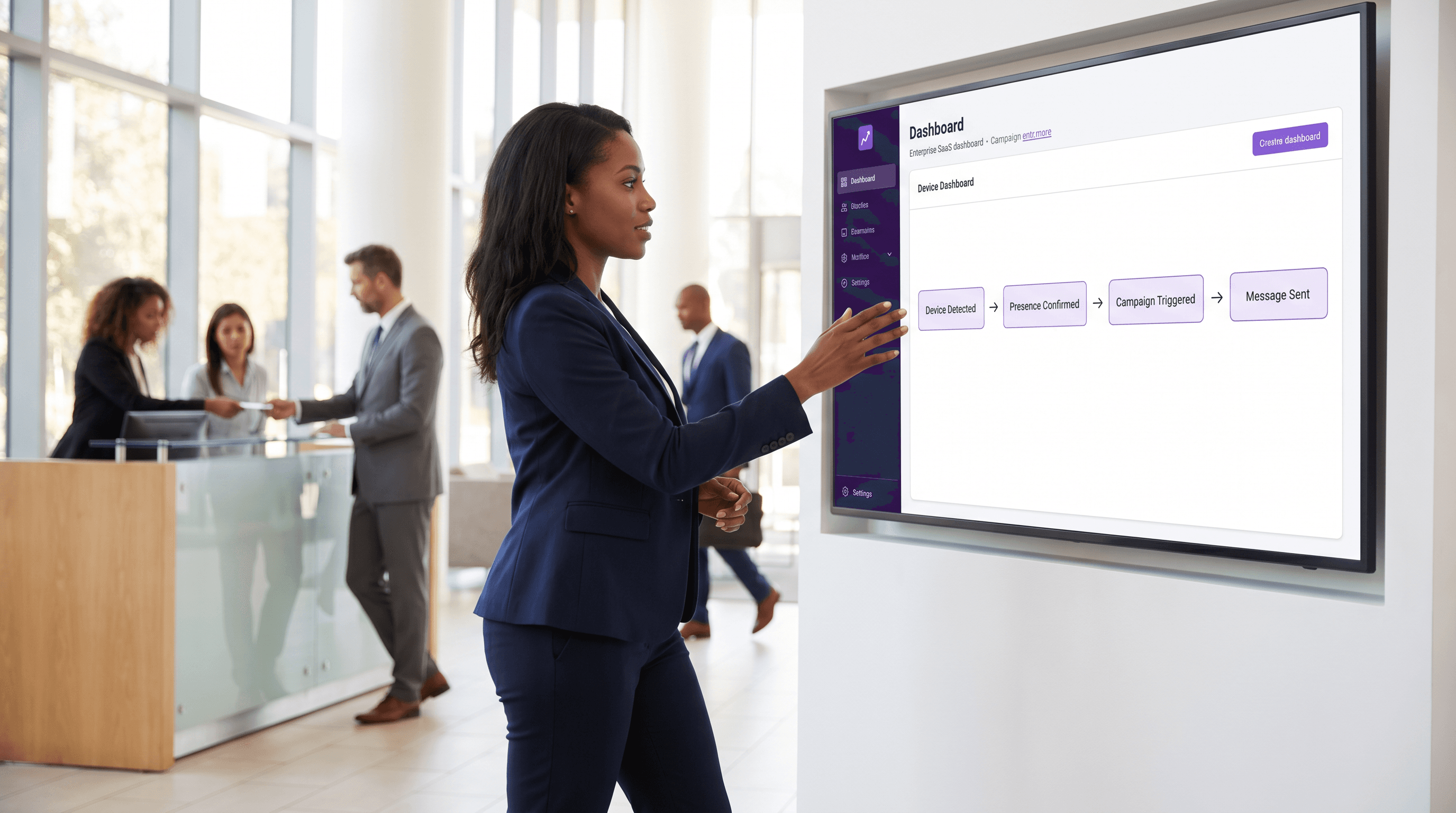

Automatización de Marketing Orientada por Eventos Activada por Presencia WiFi

Esta guía de referencia arquitectónica proporciona a los líderes senior de TI y operaciones un plan para diseñar la automatización de marketing orientada por eventos activada por la presencia WiFi. Cubre los requisitos de infraestructura, la gestión de latencia, las estrategias de deduplicación y los marcos de cumplimiento de privacidad necesarios para implementaciones a escala empresarial.

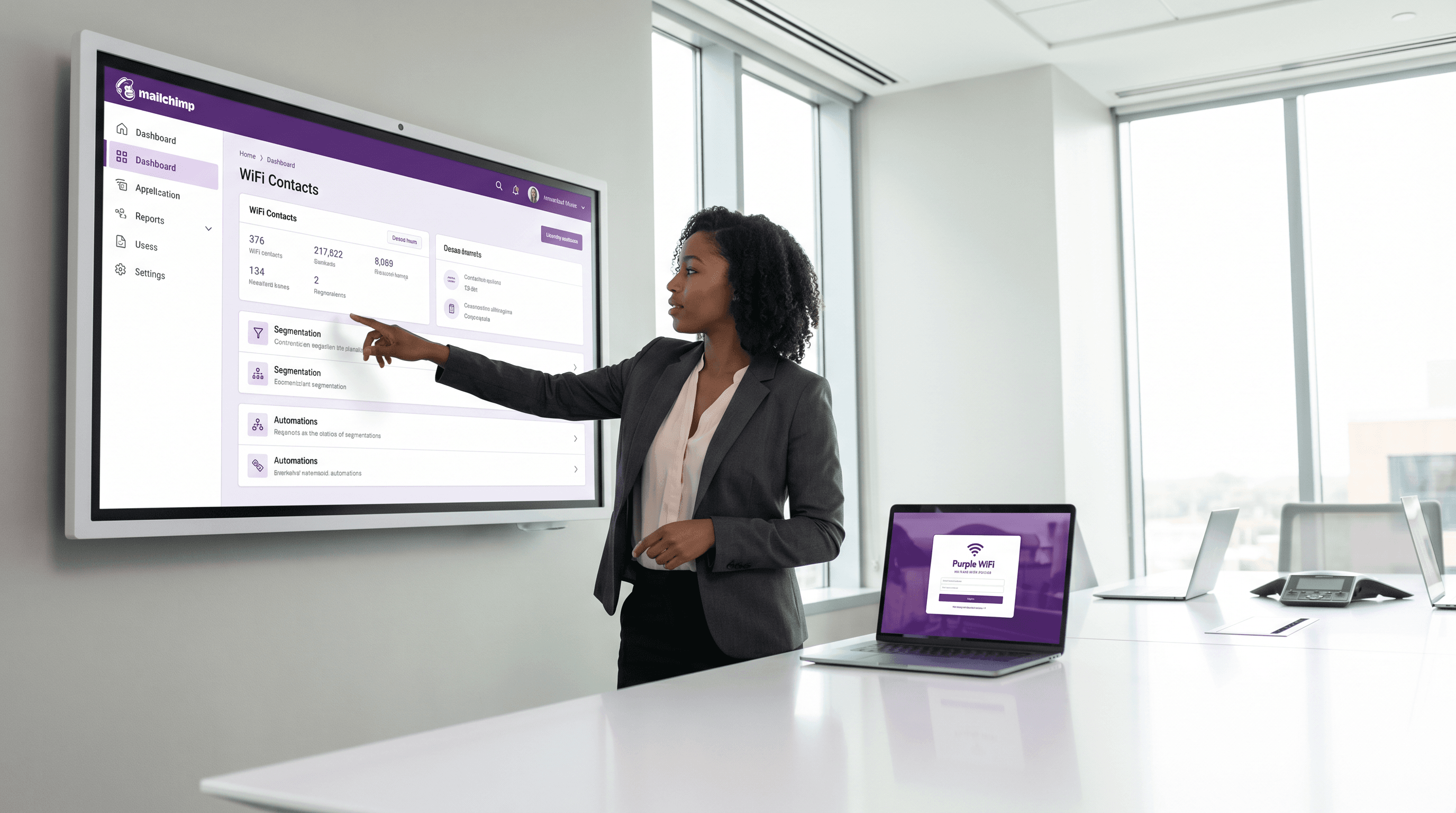

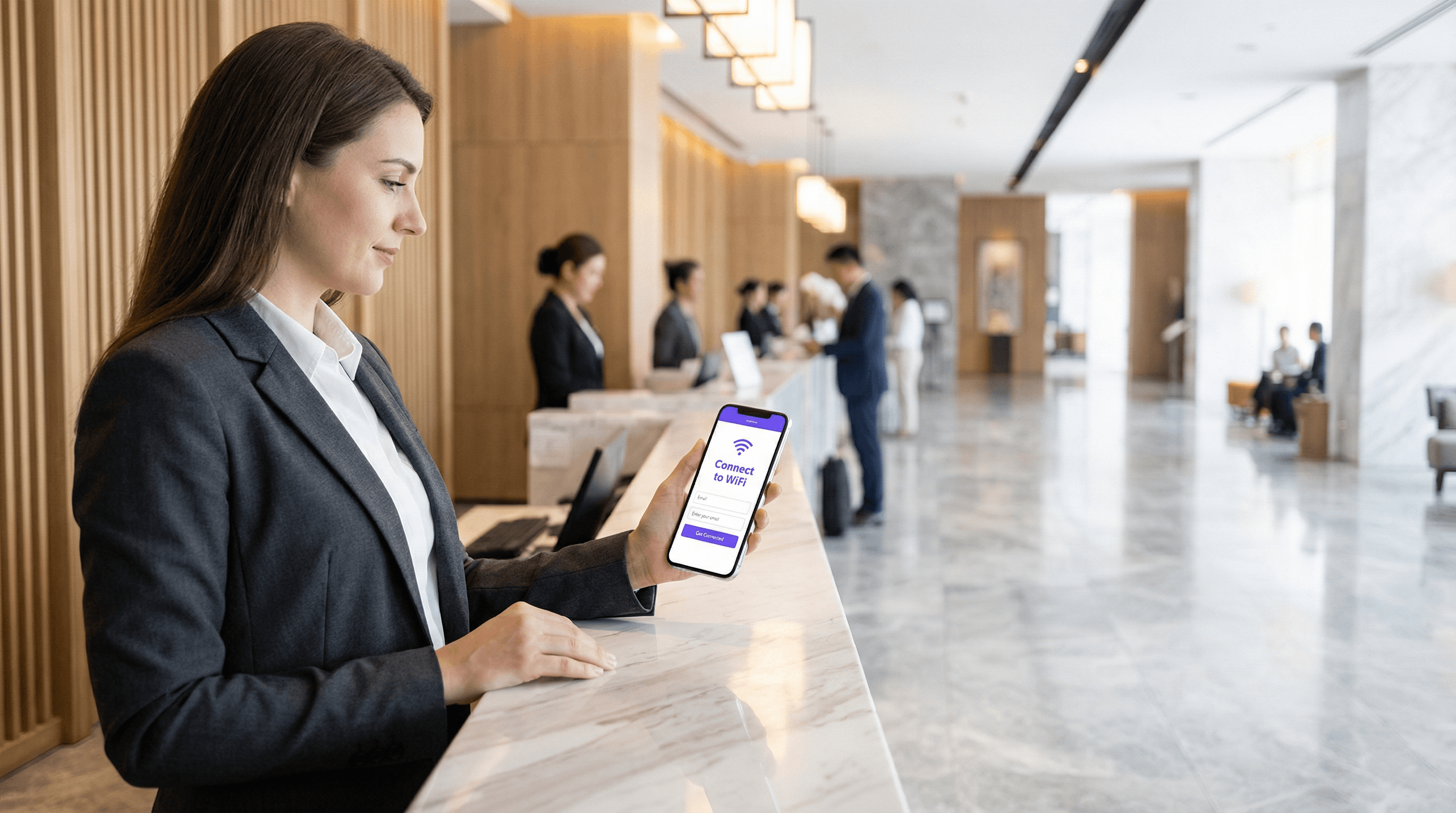

Mailchimp Plus Purple: Marketing por correo electrónico automatizado a partir de registros de WiFi

Esta guía autorizada detalla cómo integrar la plataforma de WiFi para invitados de Purple con Mailchimp para automatizar el marketing por correo electrónico a partir de los registros de WiFi. Cubre la configuración arquitectónica, las estrategias de etiquetado de segmentación y la implementación de recorridos de bienvenida automatizados para convertir el tráfico presencial en audiencias digitales comprometidas.

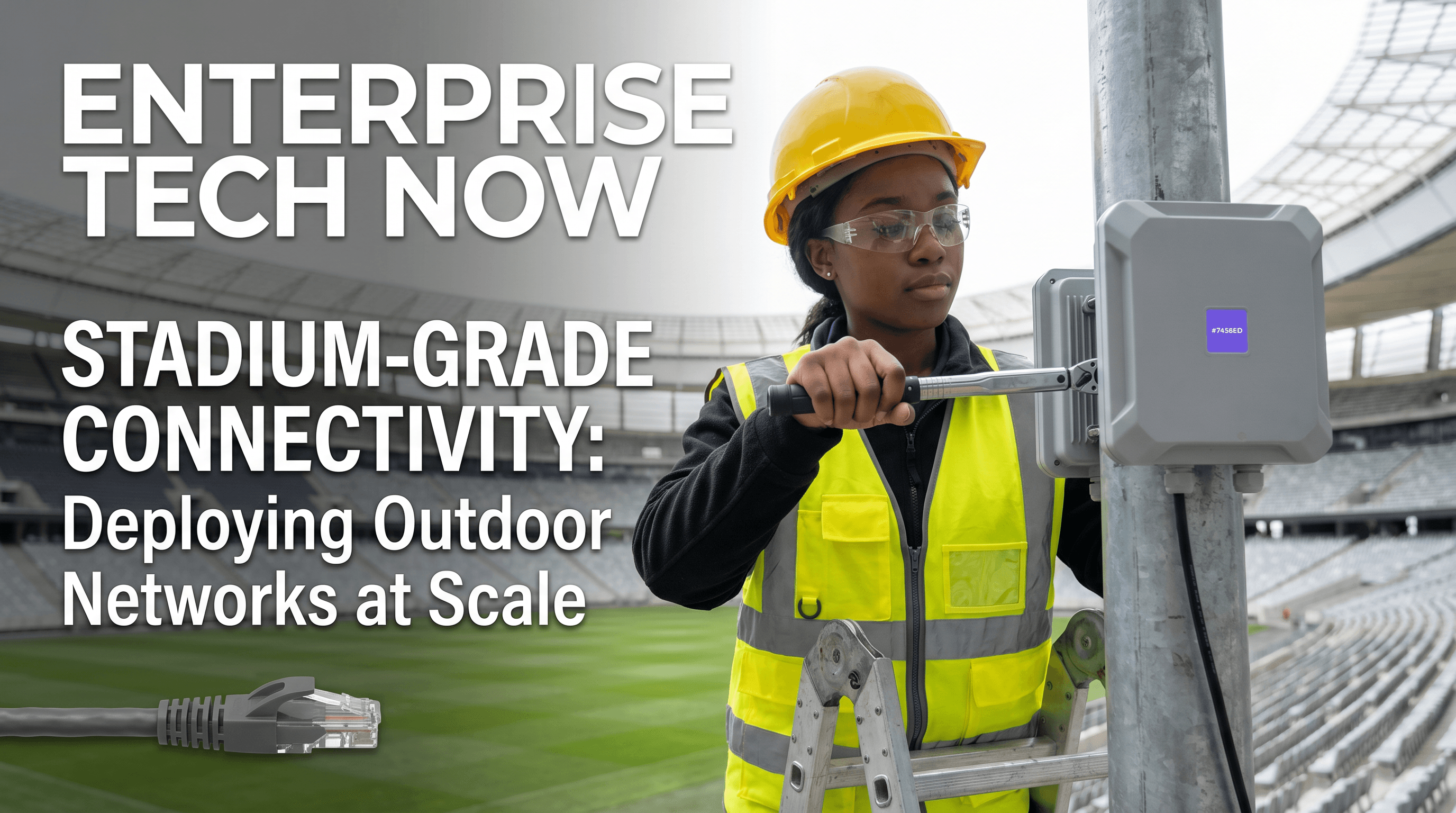

Despliegue de WiFi en Exteriores: Protección contra la Intemperie, PoE y Opciones de Malla

Esta guía autorizada detalla las consideraciones de ingeniería críticas para el despliegue de WiFi en exteriores, centrándose en la protección contra la intemperie (clasificaciones IP), las estrategias de Power over Ethernet (PoE) para tendidos de cable largos y las compensaciones arquitectónicas entre la malla y el backhaul cableado. Proporciona recomendaciones prácticas para que los líderes de TI garanticen una conectividad resistente y de alto rendimiento en entornos exteriores hostiles.

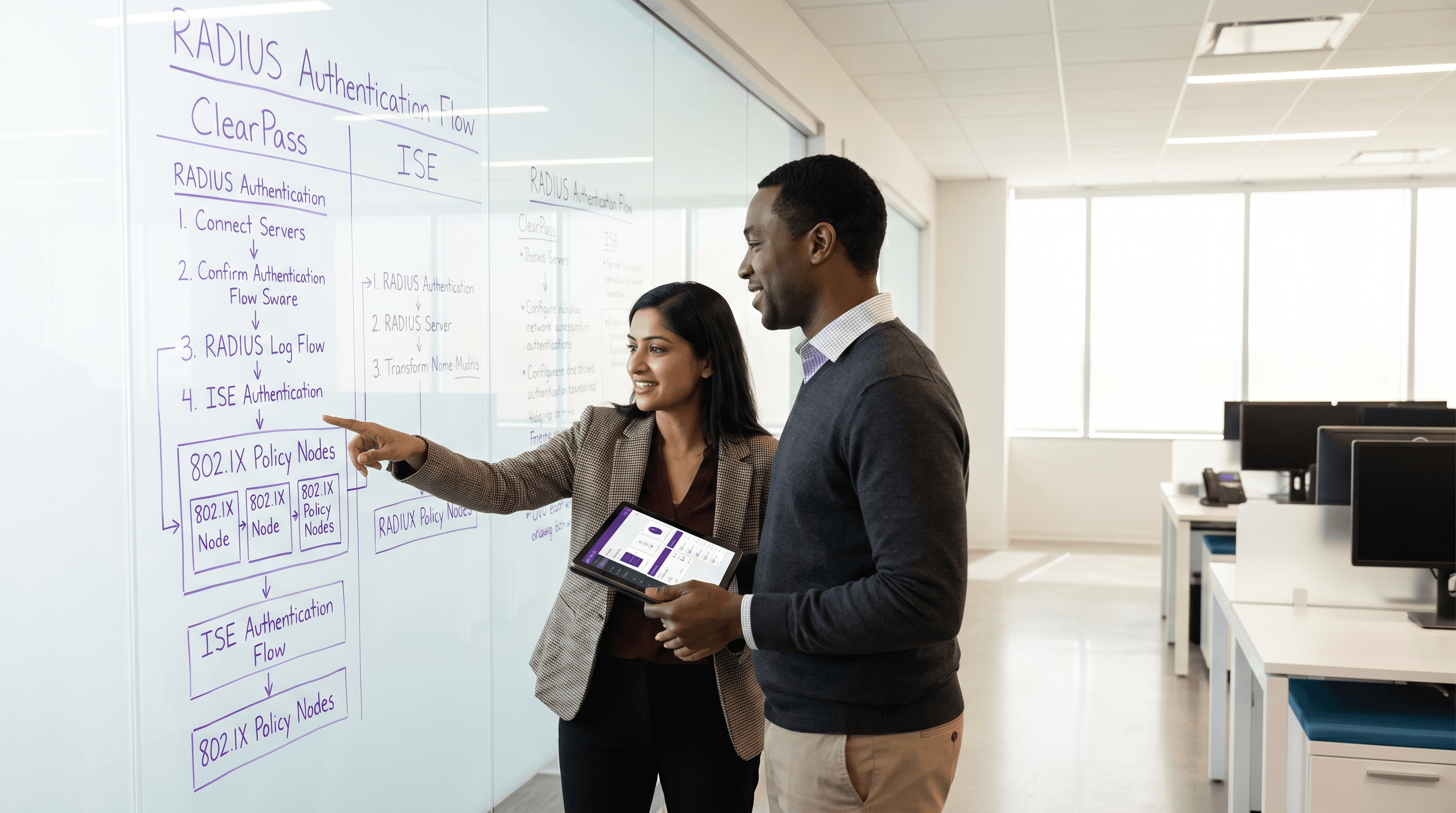

Aruba ClearPass vs Cisco ISE: Comparación de Plataformas NAC

Esta guía de referencia técnica ofrece una comparación detallada y neutral de proveedores entre Aruba ClearPass y Cisco ISE. Proporciona a los arquitectos de red y gerentes de TI información práctica sobre arquitectura, complejidad de implementación, licenciamiento y ecosistemas de integración para impulsar decisiones informadas sobre plataformas NAC.

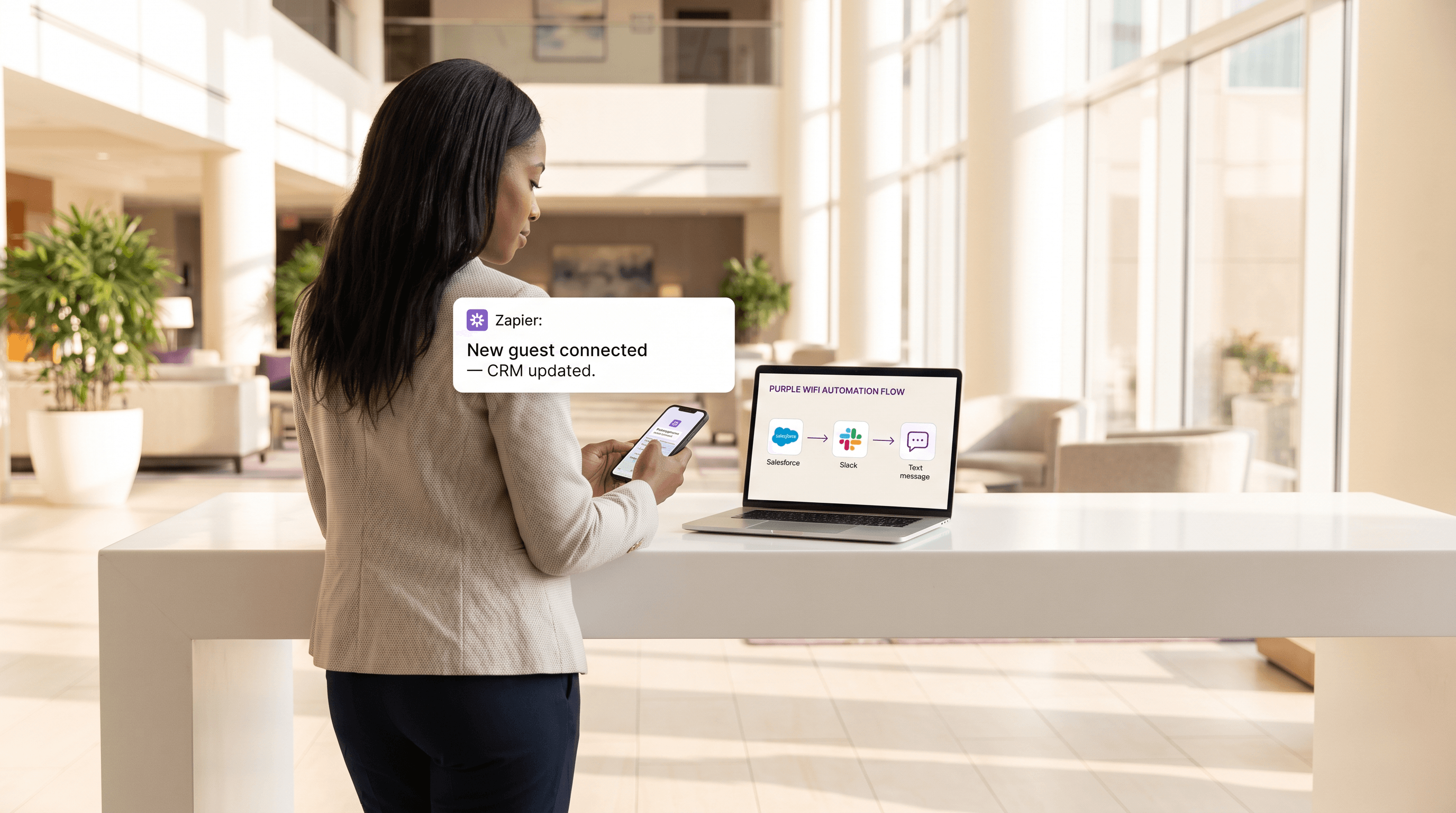

Conectando eventos de WiFi a más de 1,500 aplicaciones con Zapier y Purple

Esta guía detalla la arquitectura técnica y la implementación práctica de la integración de Purple WiFi con Zapier. Proporciona a los operadores de recintos y a los equipos de TI recetas prácticas para automatizar la sincronización de CRM, las comunicaciones con los huéspedes y las alertas operativas sin necesidad de escribir código personalizado.

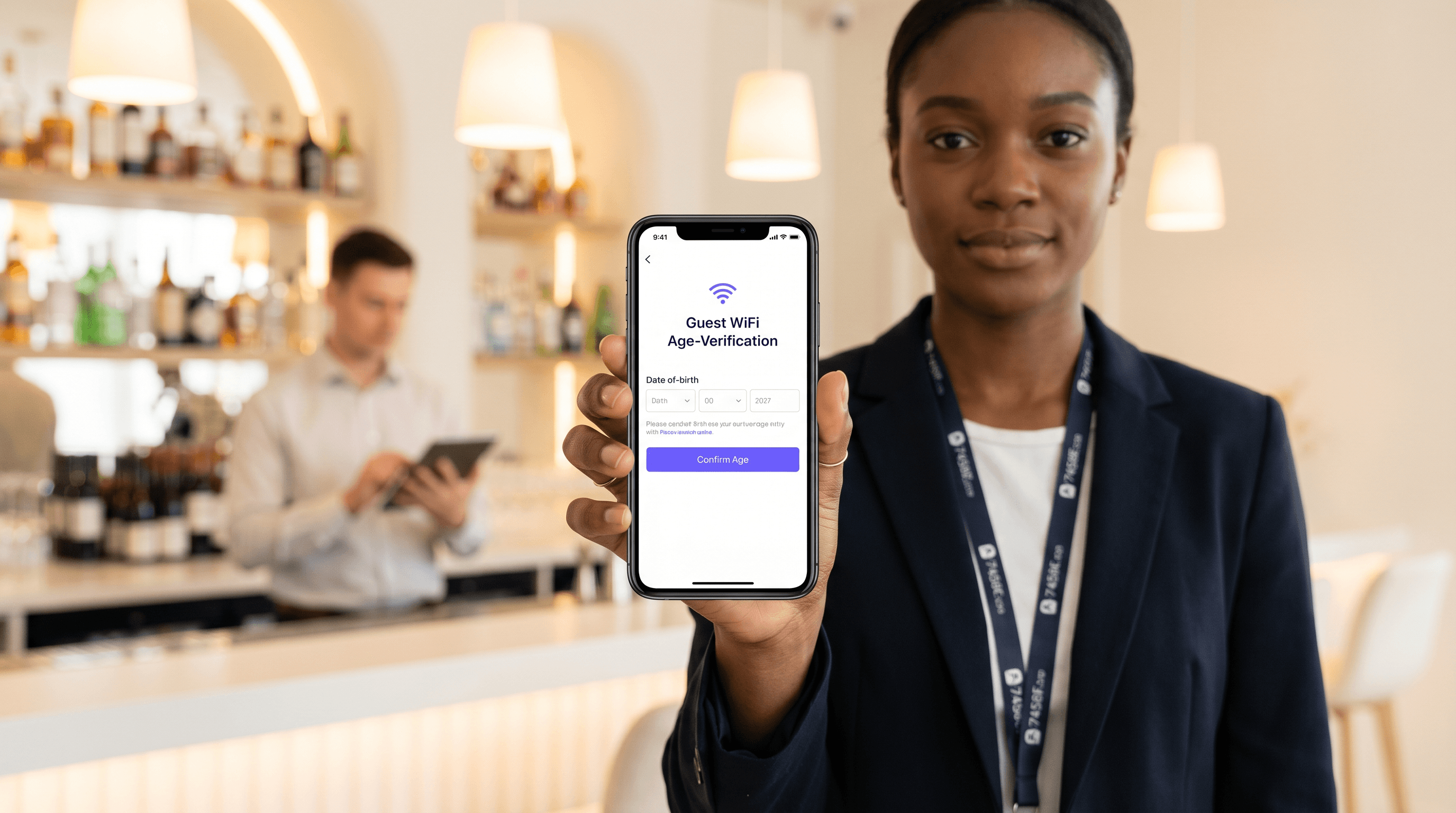

Verificación de Edad en Guest WiFi: Cumplimiento para Lugares de Juegos, Alcohol y Adultos

Esta guía de referencia técnica autorizada explora la implementación de la verificación de edad en redes Guest WiFi para lugares de alto riesgo como casinos, bares y estadios. Detalla estrategias de cumplimiento, modelos de despliegue arquitectónico y el equilibrio entre los requisitos regulatorios y la fricción en la incorporación del usuario.

WiFi 7 MLO Explicado: Operación Multi-Enlace para Roaming sin Interrupciones

Esta guía de referencia técnica ofrece una inmersión profunda y completa en la Operación Multi-Enlace (MLO) de WiFi 7 para arquitectos de redes empresariales y líderes de TI. Desmitifica los tres modos de operación de MLO (eMLSR, NSTR y STR), explica cómo MLO supera la dirección de banda heredada y proporciona orientación de implementación práctica respaldada por datos de pruebas reales de la Wireless Broadband Alliance. Los operadores de recintos en hostelería, comercio minorista y grandes espacios públicos encontrarán estrategias de implementación concretas y evidencia de ROI para respaldar las decisiones de inversión en WiFi 7.

Detección de AP Maliciosos: Protegiendo el WiFi del Recinto de Ataques de Suplantación

Esta guía proporciona una referencia técnica exhaustiva para gerentes de TI, arquitectos de red y directores de operaciones de recintos sobre la implementación de Sistemas de Prevención de Intrusiones Inalámbricas (WIPS) para detectar y neutralizar puntos de acceso maliciosos y ataques de gemelo malvado. Cubre metodologías de detección, contramedidas legales, requisitos de cumplimiento y escenarios de implementación en el mundo real en entornos de hostelería, comercio minorista y sector público. Las organizaciones que implementen las estrategias aquí descritas fortalecerán su postura de seguridad inalámbrica, reducirán el riesgo de cumplimiento y protegerán tanto su infraestructura como a sus usuarios de las amenazas de suplantación de WiFi.

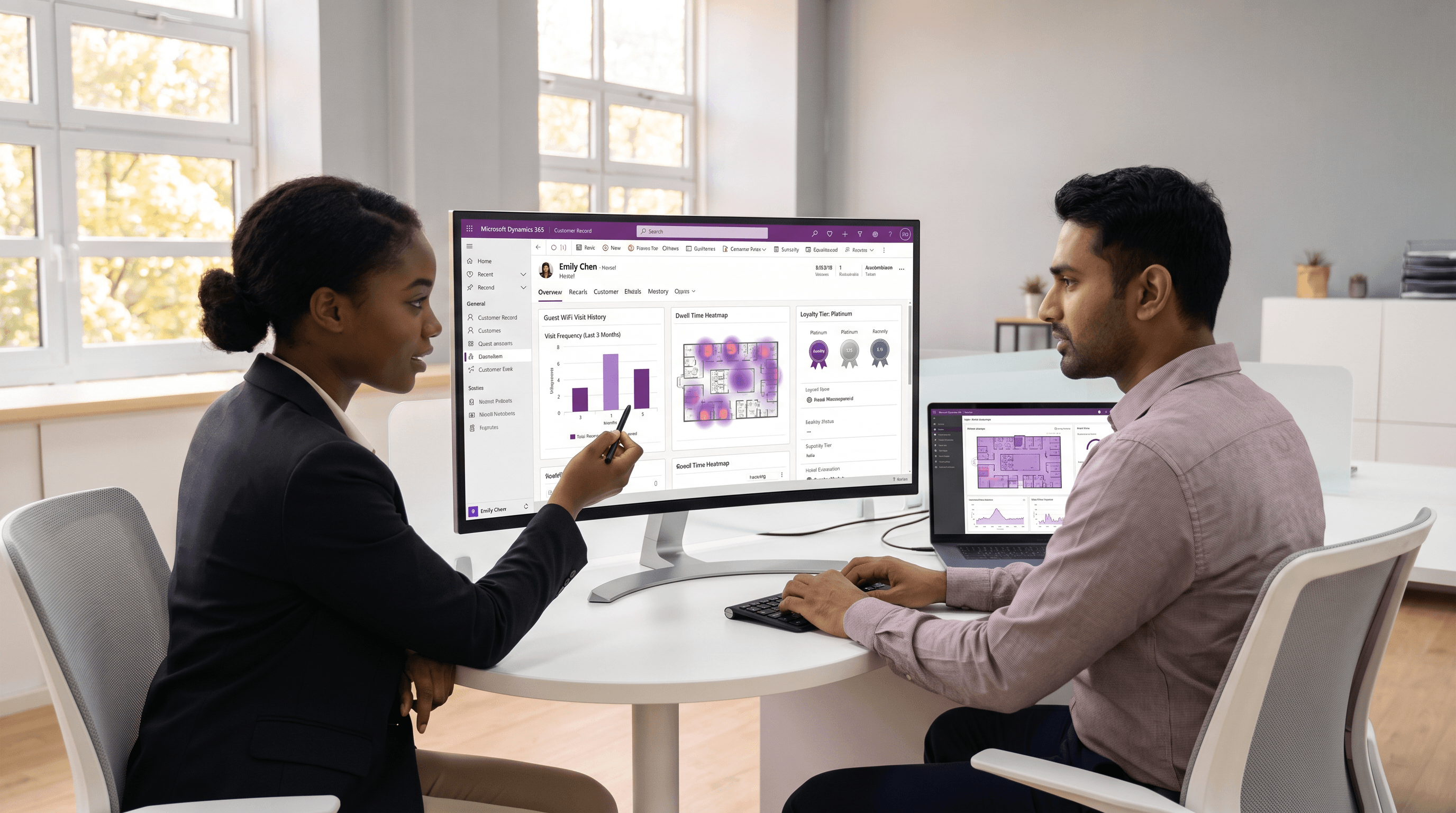

Microsoft Dynamics 365 y Enriquecimiento de Datos de Guest WiFi

Esta guía de referencia técnica detalla la arquitectura, el modelado de datos y el mapeo de campos necesarios para integrar los datos de Guest WiFi con Microsoft Dynamics 365. Ofrece estrategias de implementación prácticas para gerentes de TI y arquitectos de red para enriquecer perfiles unificados de clientes y generar un ROI medible en ubicaciones físicas.

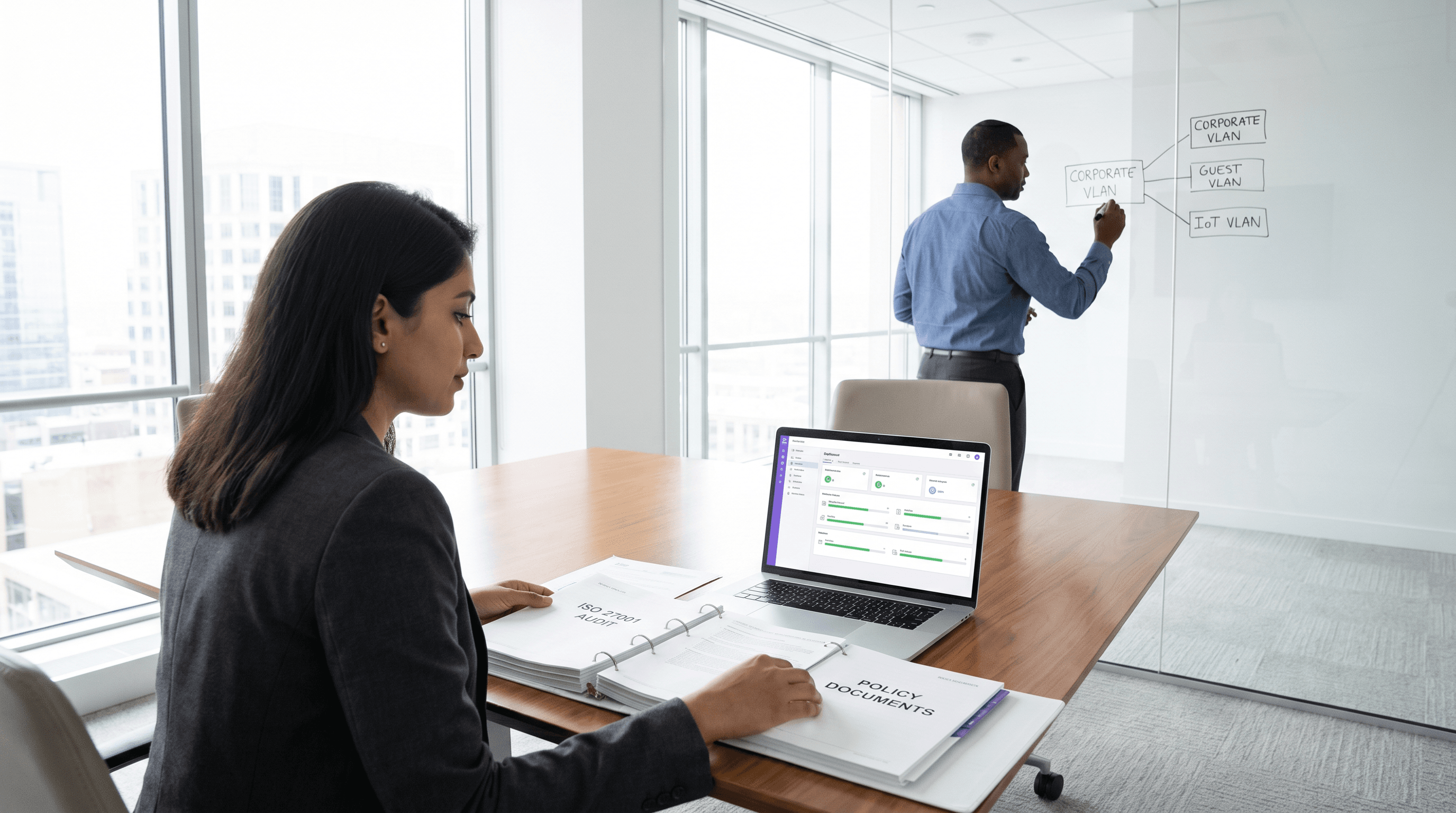

ISO 27001 Guest WiFi: Una Guía de Cumplimiento

Esta referencia técnica autorizada mapea las implementaciones de Guest WiFi directamente a los controles de ISO 27001:2022, detallando los requisitos de segregación de red, registro y tratamiento de riesgos. Ofrece orientación práctica para gerentes de TI y arquitectos de red sobre cómo generar evidencia lista para auditorías y aprovechar las certificaciones SOC 2 del proveedor para cumplir con los mandatos de aseguramiento de proveedores del ISMS.

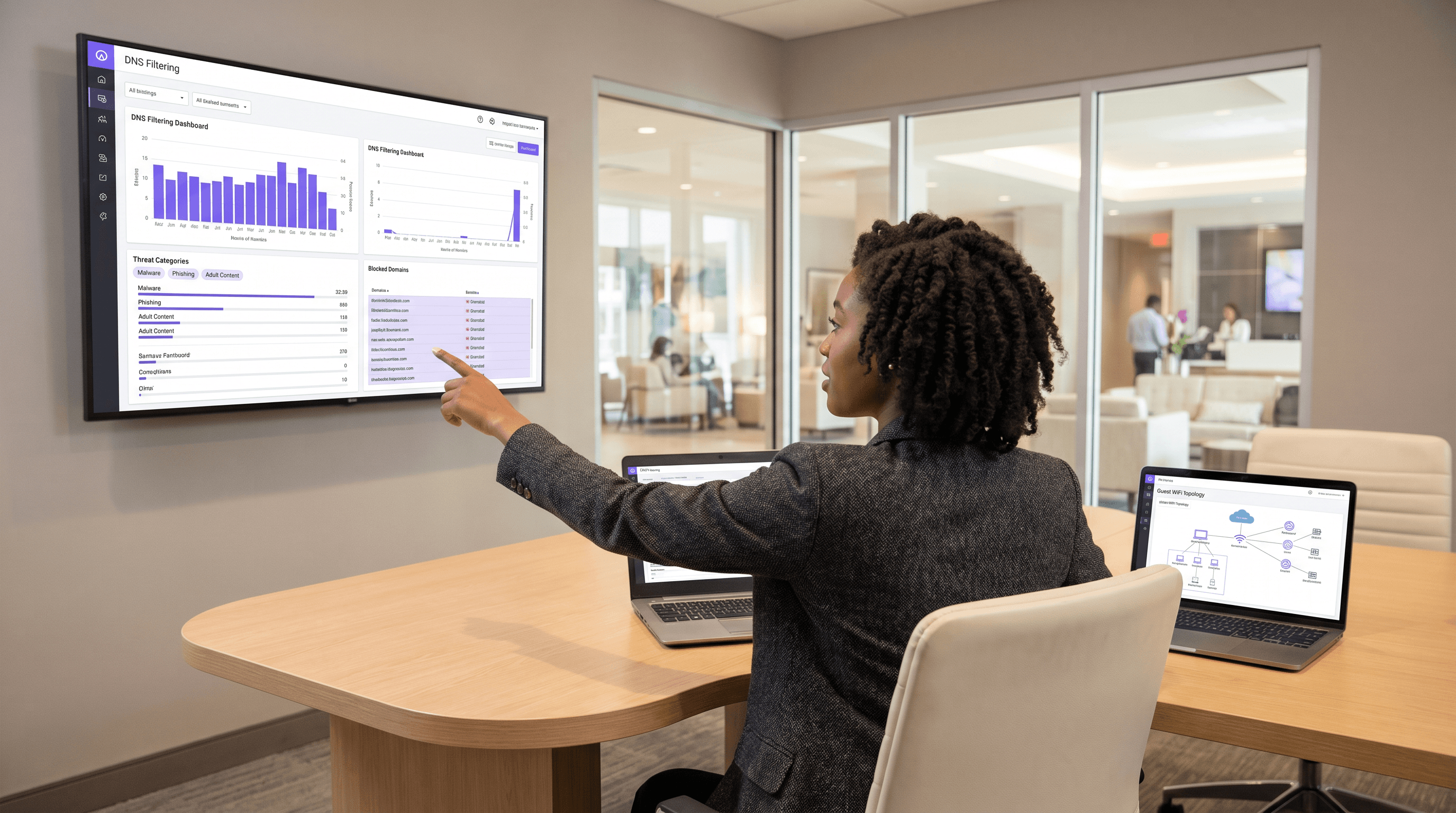

Filtrado DNS para WiFi de Invitados: Bloqueo de Malware y Contenido Inapropiado

Esta guía proporciona a gerentes de TI, arquitectos de red y directores de operaciones de recintos una referencia técnica definitiva para implementar el filtrado DNS en redes WiFi de invitados. Cubre la arquitectura del bloqueo de amenazas a nivel DNS, una comparación de proveedores de los principales servicios DNS en la nube, una guía de implementación paso a paso y estudios de caso reales de entornos de hostelería y comercio minorista. El filtrado DNS es la primera línea de defensa más rentable contra malware, phishing y contenido inapropiado en redes de cara al público, y esta guía equipa a los equipos para implementarlo con confianza y en cumplimiento con los requisitos de PCI DSS, GDPR y HIPAA.

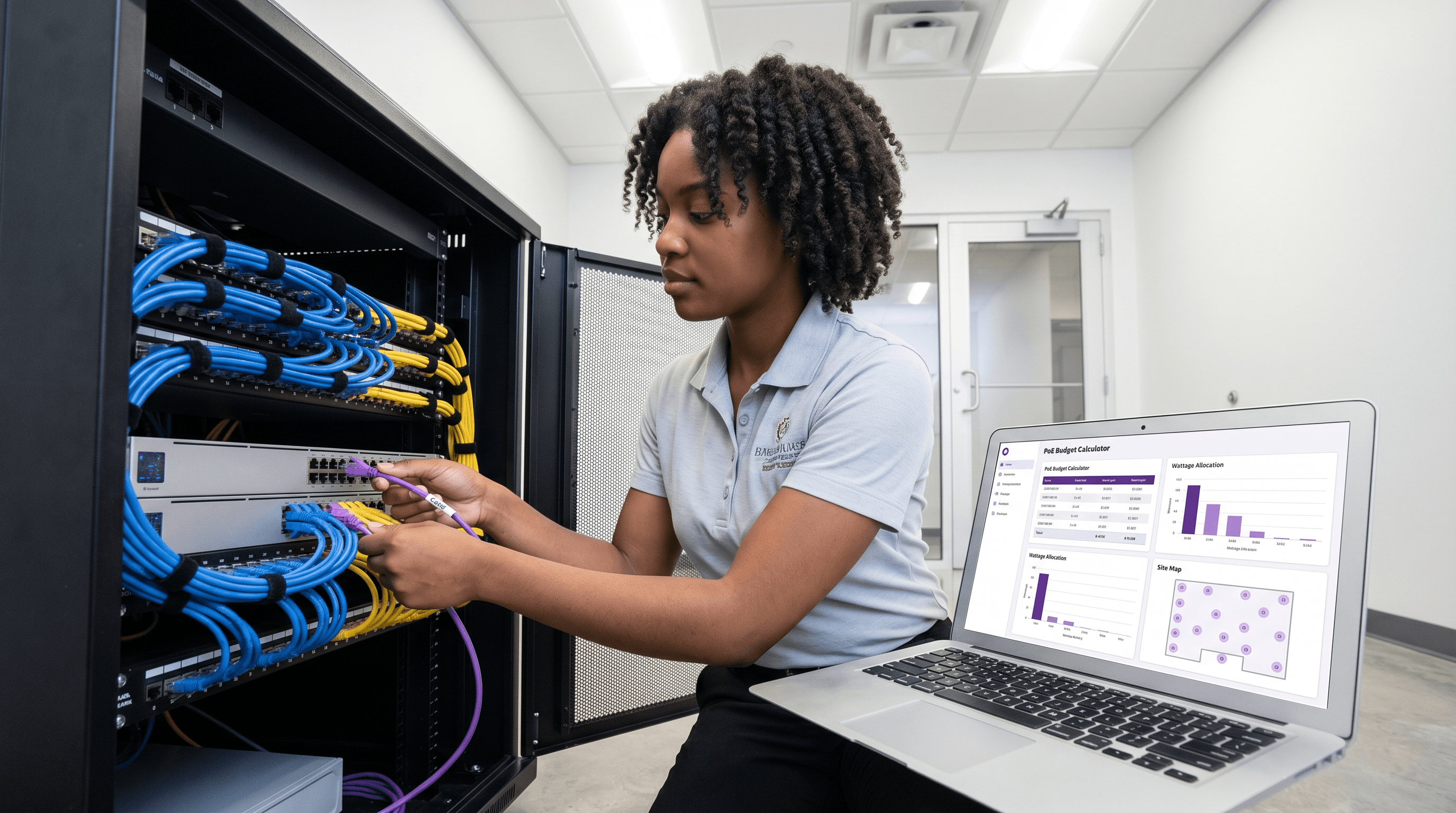

Planificación del presupuesto de PoE para implementaciones WiFi multisitio

Esta guía proporciona un marco práctico para calcular los presupuestos de Power over Ethernet (PoE) en implementaciones WiFi multisitio. Cubre la transición a PoE++ para WiFi 6E y 7, estrategias de dimensionamiento de switches y métodos para preparar la infraestructura para el futuro, mitigando los riesgos de sobresuscripción de energía.

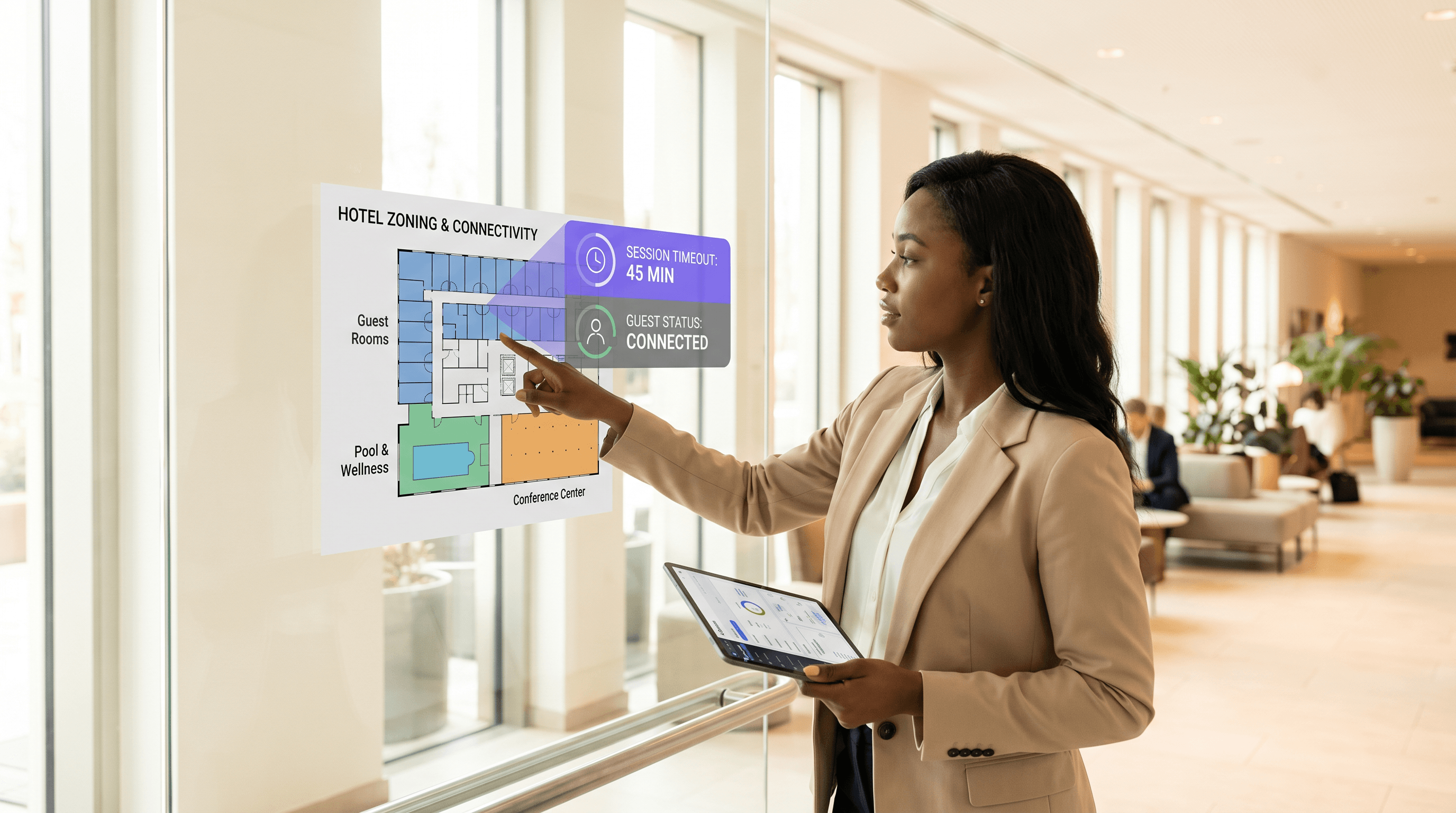

Tiempos de espera de sesión de WiFi para invitados: Equilibrando la experiencia de usuario (UX) y la seguridad

Esta guía proporciona un marco práctico para configurar los tiempos de espera de sesión de WiFi para invitados, equilibrando una experiencia de usuario fluida con una seguridad robusta. Cubre los tiempos de espera por inactividad, los tiempos de espera absolutos, las estrategias de reautenticación y los escenarios de implementación específicos de la industria para líderes de TI y operaciones de recintos.

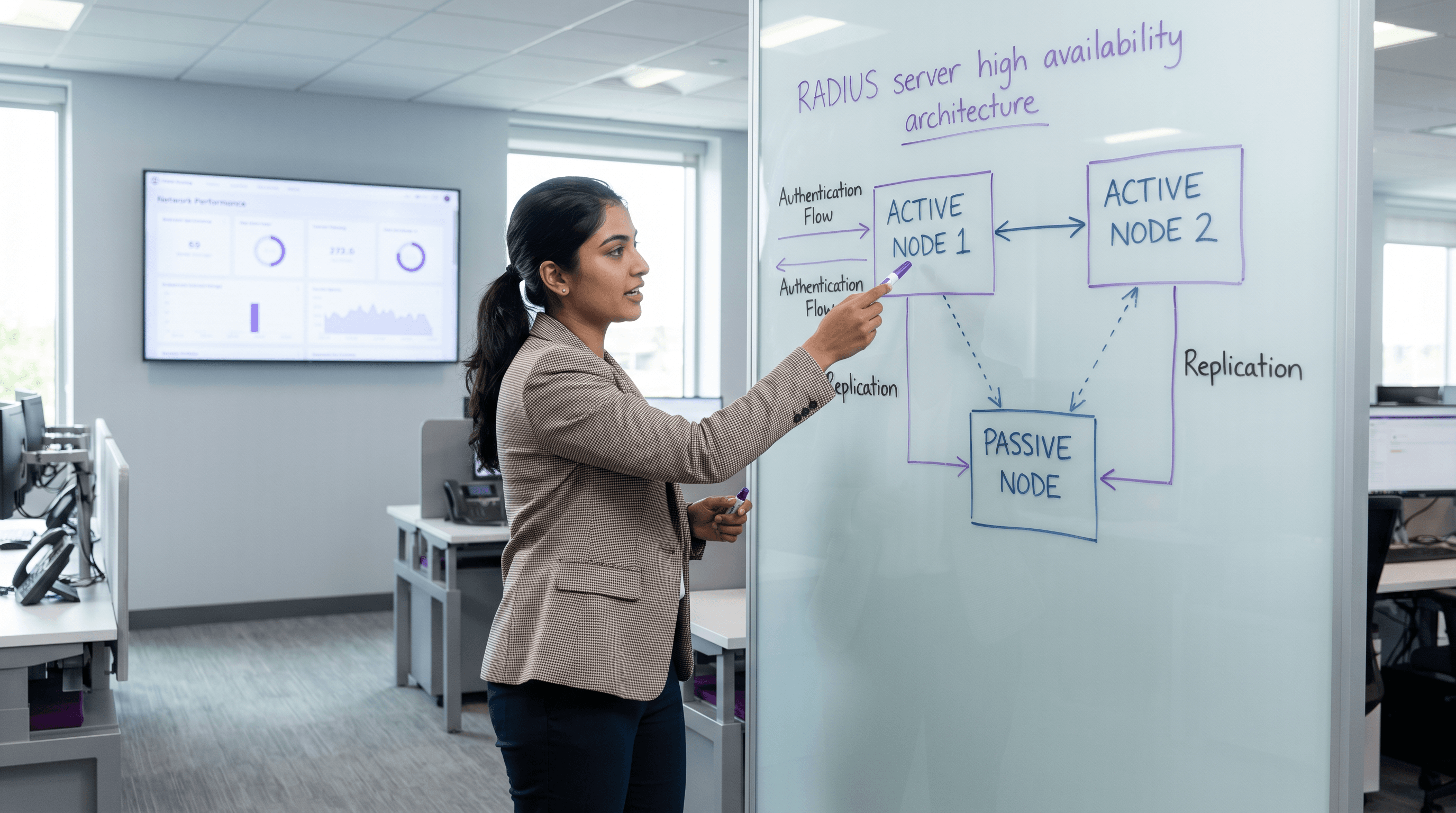

Alta disponibilidad del servidor RADIUS: Activo-Activo vs. Activo-Pasivo

Una guía de referencia técnica definitiva para gerentes de TI y arquitectos de red que evalúan arquitecturas de alta disponibilidad RADIUS. Contrasta implementaciones Activo-Activo y Activo-Pasivo, detalla los requisitos de replicación de bases de datos y explica cómo Cloud RADIUS mitiga la latencia de failover para recintos empresariales.

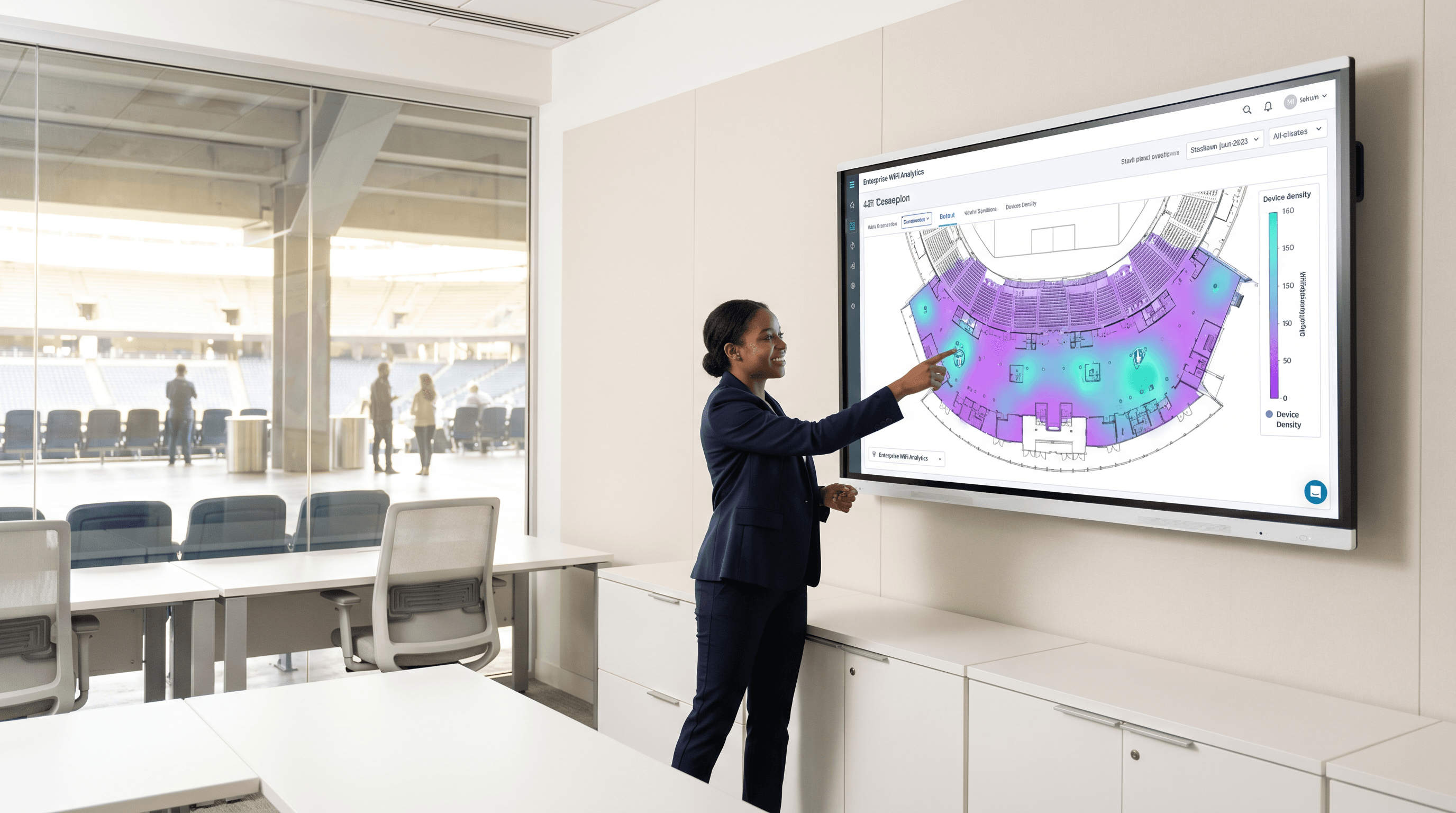

Explicación de OFDMA: Cómo WiFi 6 maneja entornos de alta densidad

This guide provides an advanced technical deep-dive into OFDMA (Orthogonal Frequency Division Multiple Access), the foundational multi-user technology of the IEEE 802.11ax (WiFi 6) standard. It explains how OFDMA differs from legacy OFDM, why it is critical for high-density venue deployments, and delivers actionable implementation guidance for network architects and IT directors. Venue operators in hospitality, retail, healthcare, and events will find concrete deployment strategies, client-side requirements, and ROI frameworks to justify and execute a WiFi 6 infrastructure refresh.

UX de Onboarding de Red: Diseñando una Experiencia de Configuración de WiFi sin Fricciones

Esta guía proporciona un marco técnico integral para diseñar una UX de onboarding de red WiFi sin fricciones, cubriendo la mecánica de detección de Captive Portal en iOS, Android, Windows y macOS, y detallando el registro de certificados de autoservicio para redes de personal 802.1X. Equipa a gerentes de TI, arquitectos de red y directores de operaciones de recintos con estrategias accionables para reducir la carga de soporte técnico, mejorar las tasas de éxito de la primera conexión y mantener el cumplimiento de GDPR y PCI DSS en entornos de hospitalidad, retail y campus.

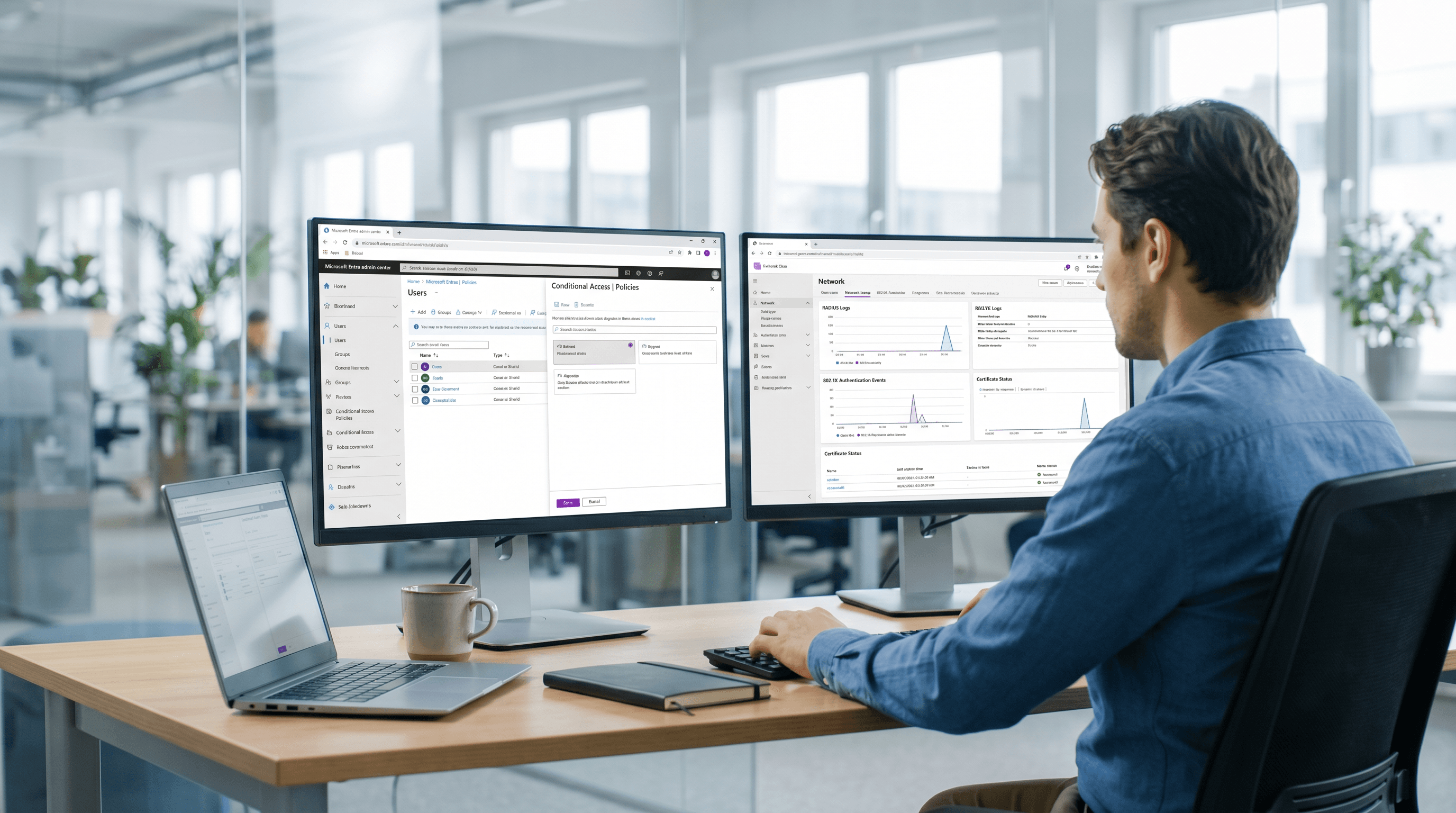

Autenticación WiFi de Azure AD y Entra ID: Guía de integración y configuración

Esta guía de referencia técnica proporciona a los gerentes de TI, arquitectos de red y directores de operaciones de recintos una hoja de ruta práctica para integrar Microsoft Entra ID (Azure AD) con redes WiFi empresariales mediante RADIUS y 802.1X. Cubre la decisión arquitectónica entre Windows NPS on-premise y RADIUS nativo de la nube, el despliegue de autenticación EAP-TLS basada en certificados a través de Microsoft Intune y las mejores prácticas operativas para asegurar el acceso inalámbrico en entornos de hospitalidad, retail y sector público. Para las organizaciones que ya han invertido en el ecosistema de Microsoft 365 y Entra ID, esta guía cierra la brecha entre la gestión de identidades en la nube y la seguridad de la red física.

Autenticación WiFi sin contraseña: Más allá de las claves precompartidas

Esta guía ofrece a los gerentes de TI, arquitectos de red y directores de operaciones de recintos una hoja de ruta práctica para eliminar las contraseñas de WiFi compartidas y migrar a una autenticación basada en identidad y certificados. Cubre las fallas de seguridad y cumplimiento de las redes basadas en PSK, la arquitectura técnica de 802.1X y EAP-TLS, y el papel de Identity PSK (iPSK) como una tecnología de transición crítica para dispositivos IoT y heredados. Los operadores de recintos en hotelería, retail y el sector público encontrarán estrategias de migración accionables, escenarios de implementación reales y resultados comerciales medibles para justificar la inversión.

Segmentación de dispositivos IoT en WiFi: aislamiento de dispositivos no estándar

Esta guía ofrece estrategias prácticas de nivel empresarial para segmentar de forma segura dispositivos IoT no estándar en redes WiFi de establecimientos. Aprenda a implementar el aislamiento de VLAN, la autenticación basada en MAC y políticas de firewall estrictas para proteger su infraestructura principal de dispositivos inteligentes vulnerables.

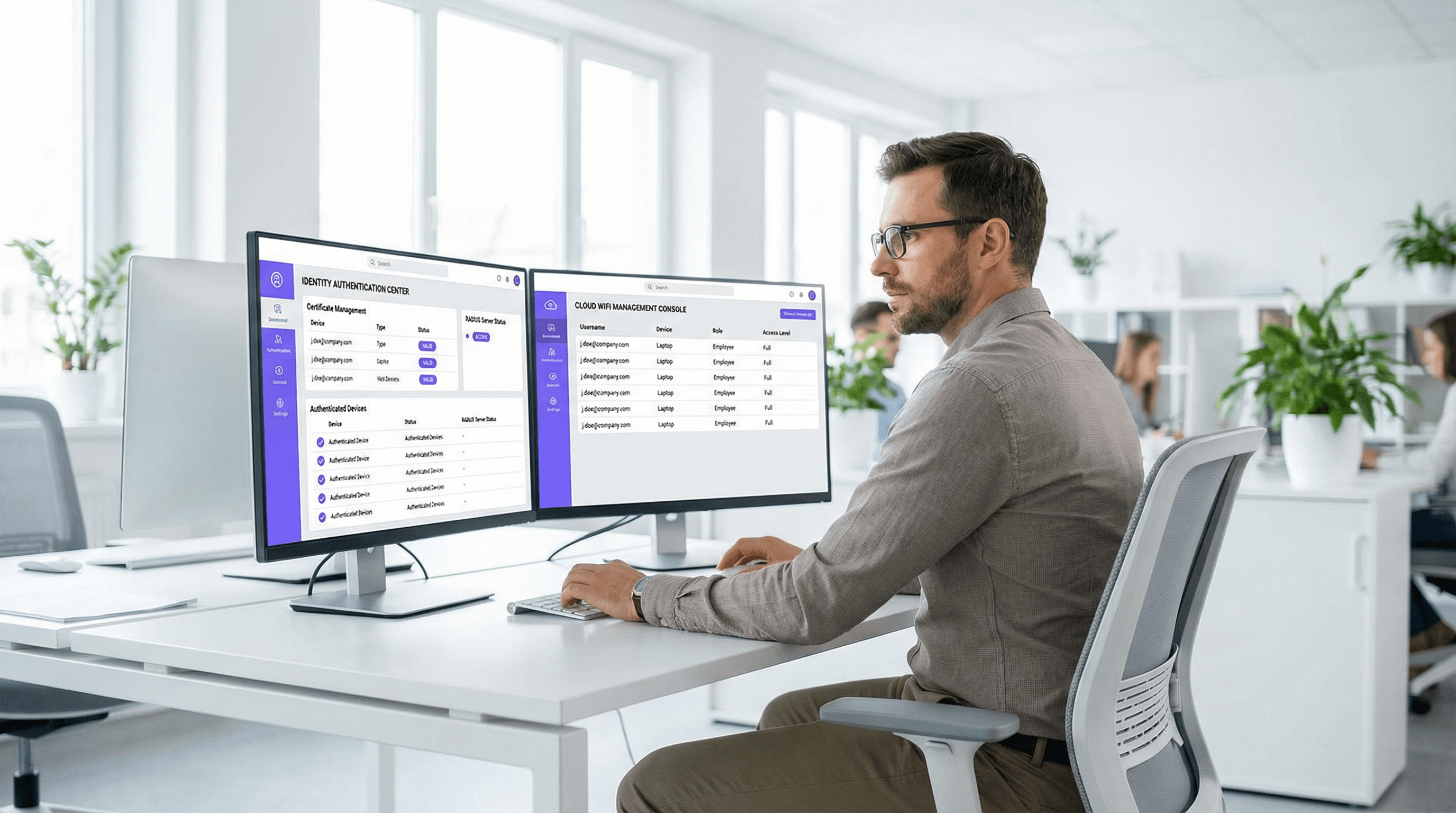

Cloud RADIUS vs. RADIUS On-Premise: Guía de decisión para equipos de TI

Esta guía proporciona a directores de TI, arquitectos de red y equipos de operaciones de recintos un marco definitivo para elegir entre servicios RADIUS alojados en la nube y servidores RADIUS on-premise tradicionales. Abarca la arquitectura técnica, las compensaciones de latencia y confiabilidad, el costo total de propiedad y las consideraciones de cumplimiento para implementaciones en múltiples sitios de hospitalidad, retail y sector público. Al finalizar, los lectores tendrán un modelo de decisión claro alineado con sus restricciones de infraestructura específicas y su nivel de tolerancia al riesgo organizacional.

Onboarding de WiFi BYOD: Gestión de dispositivos no administrados en hoteles y retail

Esta guía de referencia técnica proporciona estrategias prácticas para el onboarding de dispositivos propiedad de los empleados (BYOD) en redes WiFi empresariales en entornos de hospitalidad y retail sin requerir el registro completo en un MDM. Cubre flujos de registro de certificados de autoservicio, autenticación 802.1X y aplicación de políticas para garantizar el acceso seguro de dispositivos no administrados.

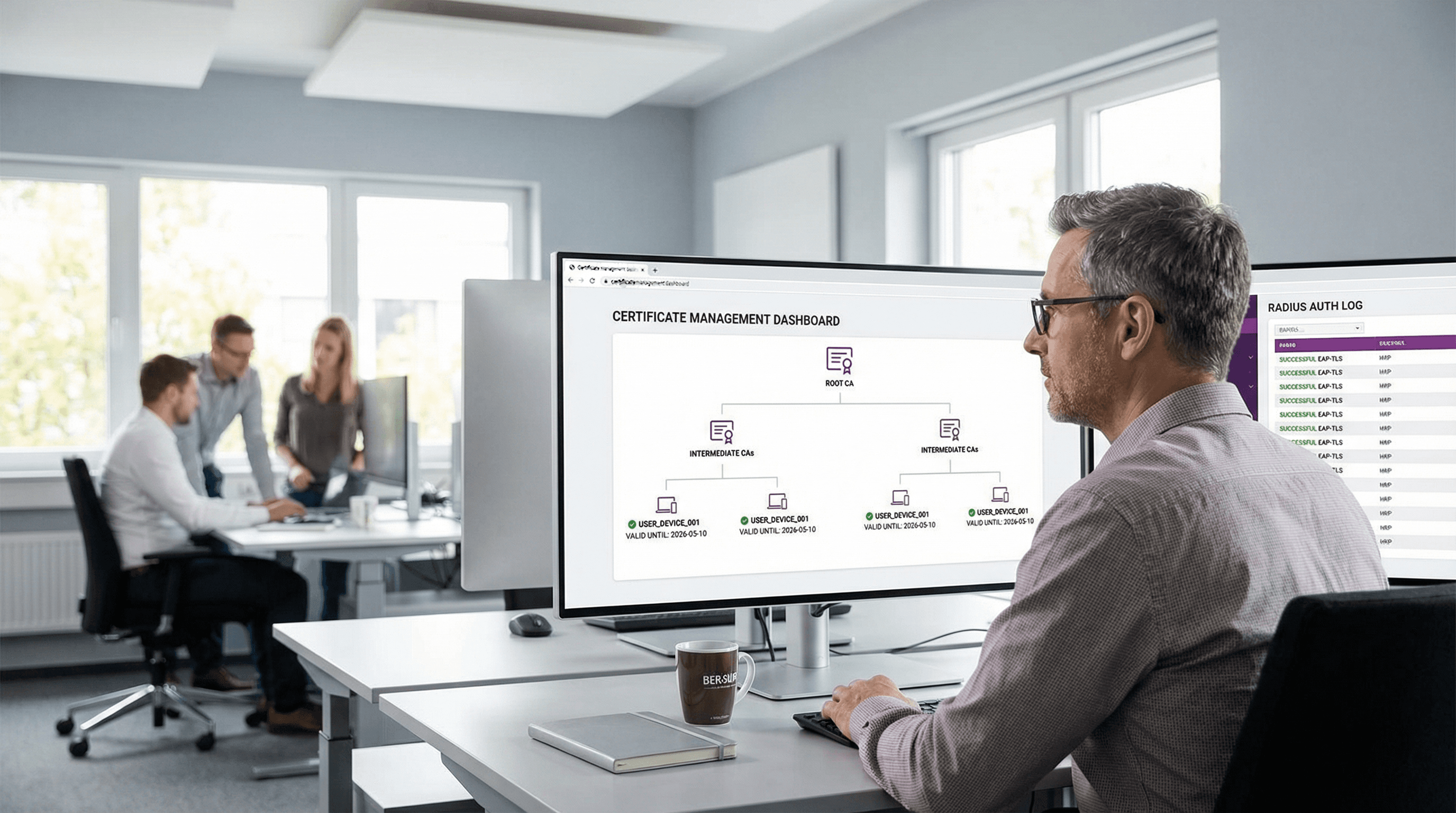

Autenticación EAP-TLS explicada: Seguridad WiFi basada en certificados

EAP-TLS es el estándar de oro para la seguridad WiFi empresarial, sustituyendo la vulnerable autenticación basada en contraseñas por certificados digitales robustos con autenticación mutua. Esta guía ofrece a los gerentes de TI y arquitectos de red un análisis técnico profundo sobre el handshake de EAP-TLS, los requisitos de arquitectura y las estrategias prácticas de implementación para entornos de dispositivos mixtos.

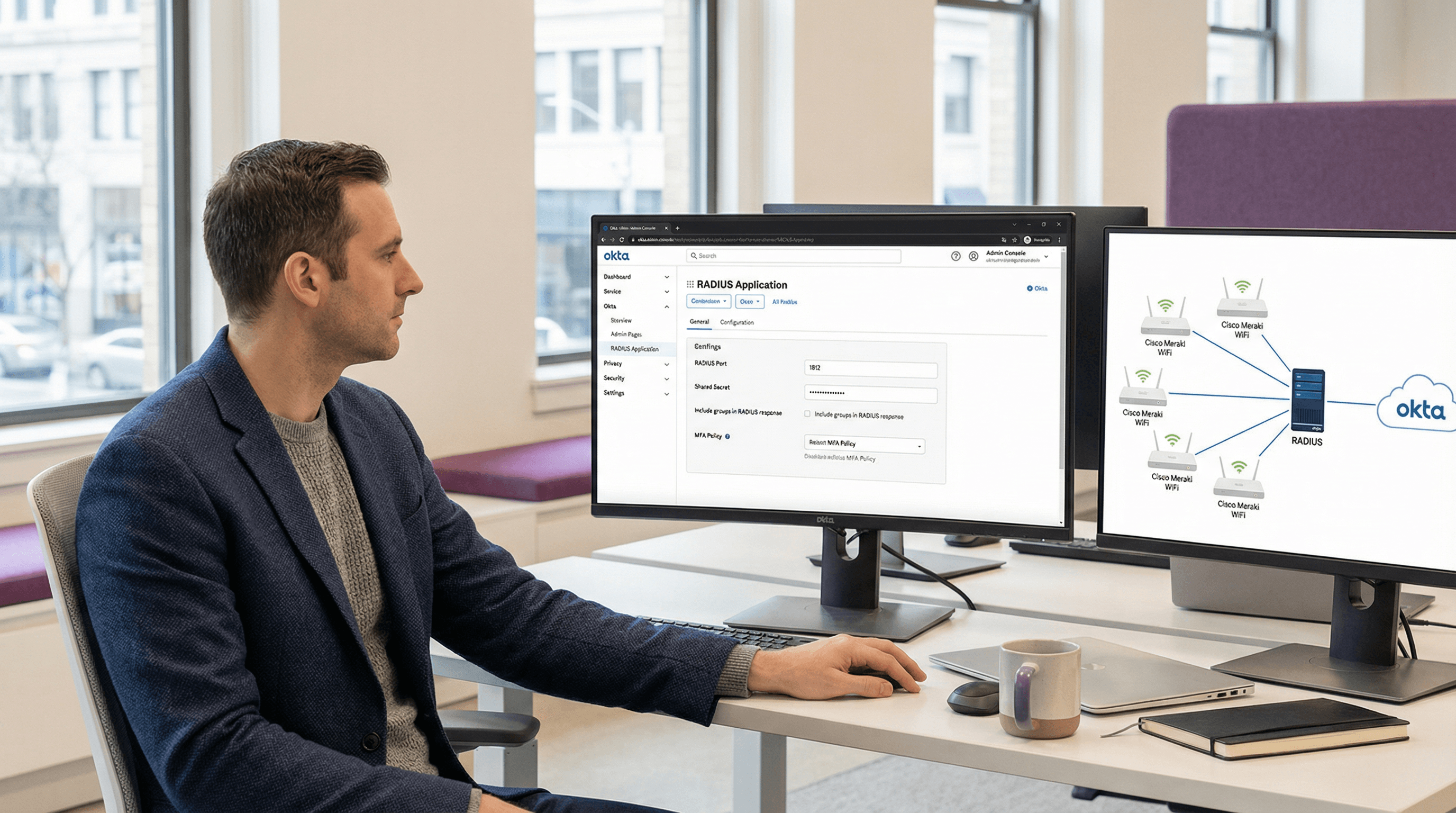

Okta y RADIUS: Extendiendo su proveedor de identidad a la autenticación WiFi

Esta guía proporciona una referencia técnica completa para administradores de TI en organizaciones centradas en Okta que desean extender su proveedor de identidad en la nube a la autenticación WiFi mediante el agente RADIUS de Okta. Cubre la arquitectura de autenticación completa, las compensaciones en la aplicación de MFA, la asignación dinámica de VLAN mediante el mapeo de atributos RADIUS y la decisión crítica entre EAP-TTLS basado en contraseñas y EAP-TLS basado en certificados. Los operadores de recintos y los equipos de TI empresariales encontrarán orientación de implementación práctica, casos de estudio reales de hotelería y retail, y un marco claro para integrar Okta RADIUS junto con soluciones dedicadas de WiFi para invitados.

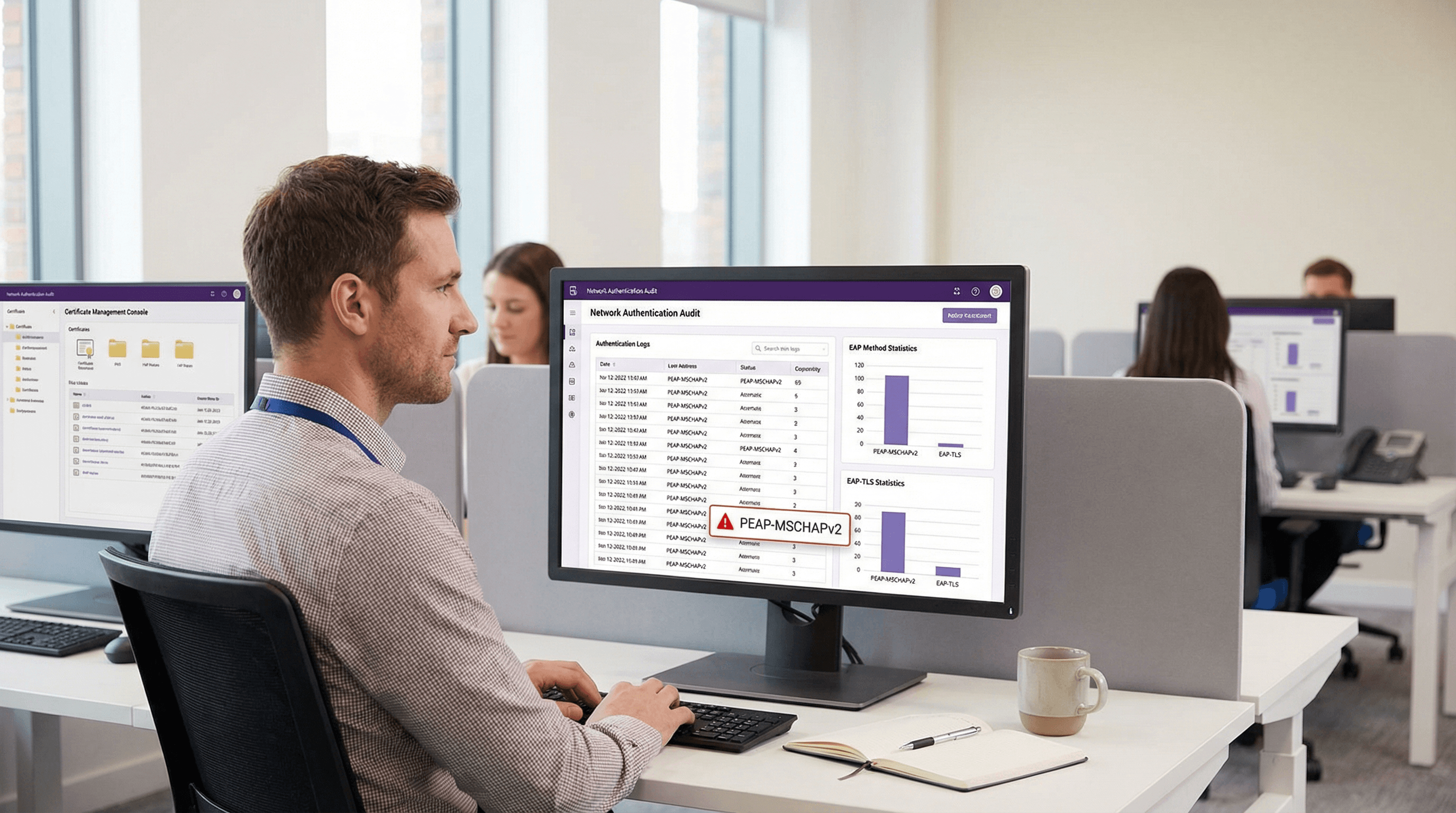

PEAP-MSCHAPv2: Por qué sigue siendo común, por qué es riesgoso y cómo migrar

Una guía de referencia técnica detallada sobre las vulnerabilidades críticas de seguridad de PEAP-MSCHAPv2, incluyendo ataques de "evil twin" y captura de credenciales. Proporciona una hoja de ruta práctica y neutral para que los equipos de TI migren las redes WiFi empresariales a una autenticación EAP-TLS segura basada en certificados.