Pensez au nombre impressionnant d'appareils avec WiFi qui tentent de se connecter à votre réseau chaque jour. C'est comme gérer un carrefour urbain très fréquenté, où chaque personne, véhicule et drone de livraison a besoin de son propre chemin rapide, sécurisé et unique pour arriver à destination. C'est la réalité de votre réseau aujourd'hui.

L'explosion moderne des appareils WiFi

L'époque où l'on s'appuyait sur un simple mot de passe pour l'accès au réseau est révolue. Cette approche ne peut tout simplement plus faire face à la complexité et à l'ampleur de la connectivité des appareils modernes. Le nombre d'appareils se connectant à Internet croît à un rythme phénoménal, et maîtriser ce paysage d'appareils est la première étape vers une gestion plus intelligente.

C'est particulièrement vrai ici au Royaume-Uni, où la pénétration d'Internet devrait atteindre 97,8 % d'ici 2026. Cela signifie que presque tout le monde s'appuie sur une collection de gadgets connectés au WiFi, multipliant ainsi la demande sur chaque réseau.

Catégoriser les appareils dans votre environnement

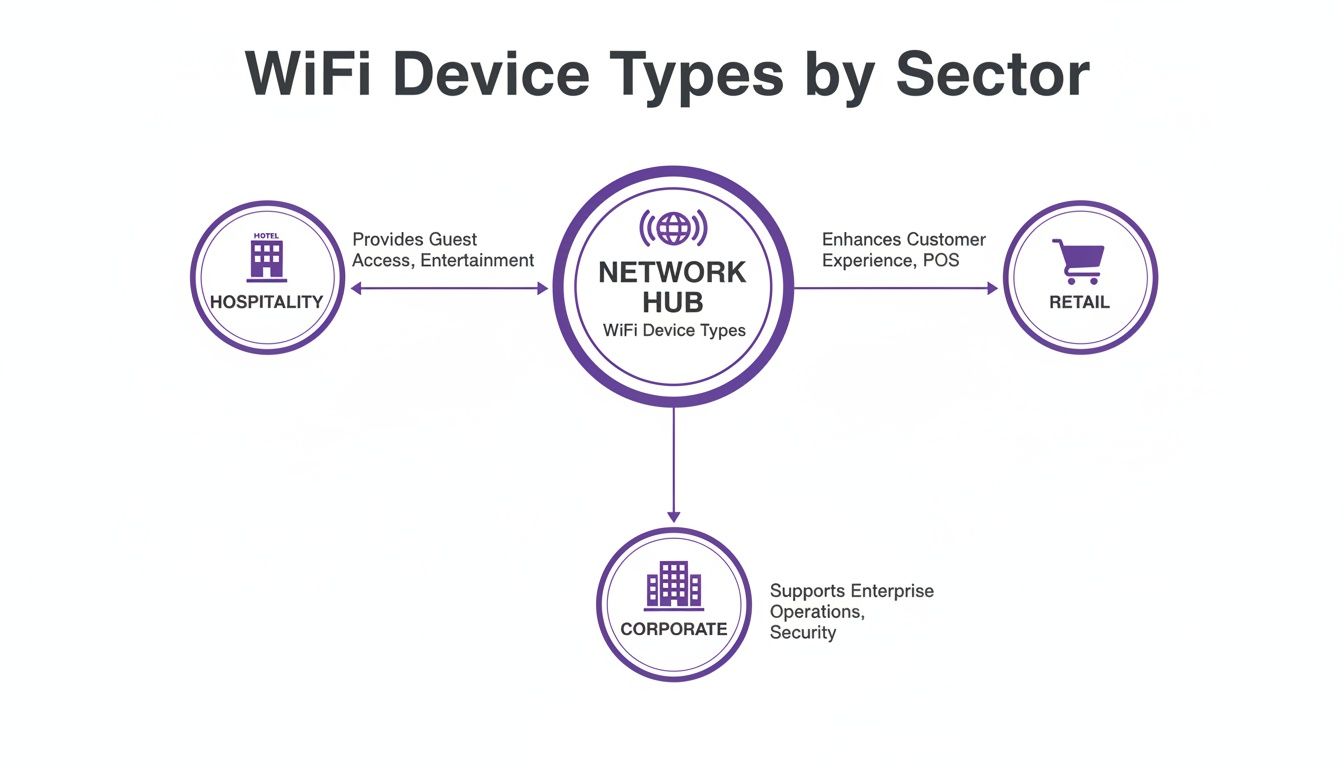

Les appareils qui se connectent à votre WiFi ne sont pas tous identiques ; ils varient énormément d'un secteur à l'autre, chacun apportant son propre ensemble de besoins et de risques de sécurité. Un réseau universel ne suffit tout simplement plus.

Pour comprendre le défi, il est utile de voir comment le paysage des appareils diffère selon les divers environnements professionnels. Chaque secteur possède un mélange unique d'appareils invités, clients et opérationnels, tous en concurrence pour la bande passante et nécessitant différents niveaux de sécurité.

Paysage des appareils WiFi dans les secteurs clés

Ce tableau montre à quel point l'écosystème peut être diversifié. Un smartphone invité compromis dans un hôtel ne devrait jamais se trouver sur le même réseau virtuel que le système de paiement interne.

L'objectif doit évoluer. Au lieu de simplement fournir une connexion, vous devez créer un réseau sécurisé, segmenté et intelligent capable de gérer la charge sans frustrer les utilisateurs ni créer de failles de sécurité.

À mesure que de plus en plus d'appareils rejoignent votre réseau, il est crucial de s'assurer qu'ils disposent tous d'une connexion stable. Bien qu'un matériel avancé comme un système maillé Linksys Velop puisse offrir une couverture plus robuste, c'est la stratégie de gestion et de sécurité sous-jacente qui fait véritablement la différence.

Sans une segmentation adéquate, cet appareil invité compromis pourrait potentiellement trouver un moyen d'accéder aux données sensibles de l'entreprise. C'est pourquoi il est si important de comprendre non seulement combien d'appareils se trouvent sur votre réseau, mais aussi ce qu'ils sont et de quel niveau d'accès ils ont réellement besoin. Si la croissance explosive des appareils connectés vous intéresse, vous pouvez en apprendre davantage sur le nombre d'appareils connectés à Internet dans notre guide détaillé.

Explorer les méthodes modernes d'authentification WiFi

La façon dont nous gérons l'accès pour les appareils compatibles WiFi a beaucoup changé au fil des ans. Vous pouvez comparer cela à l'évolution de la sécurité d'un bâtiment. Au début, c'était une politique de la porte ouverte (pensez aux réseaux ouverts et non sécurisés), qui est ensuite passée à un passe-partout unique que tout le monde devait partager (un mot de passe commun). Aujourd'hui, nous sommes arrivés à quelque chose de beaucoup plus sophistiqué, comme donner à chaque individu sa propre carte d'accès unique.

Cette approche moderne nous emmène bien au-delà du mot de passe partagé, qui reste un point faible majeur pour d'innombrables entreprises. Lorsqu'un seul mot de passe est utilisé pour chaque appareil et invité, une seule faille peut mettre en péril l'ensemble du réseau. Heureusement, les nouvelles méthodes offrent une alternative beaucoup plus sécurisée et conviviale.

Le schéma suivant montre à quel point les réseaux d'aujourd'hui doivent jongler. Que ce soit dans l'hôtellerie, la vente au détail ou un bureau d'entreprise, il y a toujours un mélange diversifié d'appareils nécessitant un accès sur mesure.

Comme vous pouvez le constater, qu'il s'agisse d'un hôtel, d'un magasin ou d'un bureau, le réseau doit prendre en charge un mélange d'appareils publics, du personnel et opérationnels, chacun ayant ses propres exigences en matière de sécurité.

L'essor de Passpoint et OpenRoaming

Imaginez avoir un passeport numérique uniquement pour le WiFi. C'est l'idée centrale derrière Passpoint et OpenRoaming. Au lieu de devoir rechercher manuellement un réseau et saisir un mot de passe, ces technologies permettent à votre appareil de se connecter automatiquement et en toute sécurité à n'importe quel réseau WiFi participant.

Pour un client, cela signifie que son smartphone se connecte de manière fluide et sécurisée dès qu'il entre dans un nouveau magasin, hôtel ou aéroport faisant partie du réseau. Fini les pages de connexion fastidieuses ou la nécessité de demander le code WiFi. La connexion est chiffrée dès le départ, offrant une expérience beaucoup plus sécurisée que votre réseau invité ouvert typique.

Passpoint est la technologie sous-jacente qui permet cet échange sécurisé et automatique entre un appareil et le réseau. OpenRoaming est la fédération qui relie tous ces réseaux à l'échelle mondiale, créant un immense système unifié de points d'accès WiFi de confiance.

Les avantages de l'adoption d'une authentification moderne

Passer à ces nouvelles méthodes apporte des avantages évidents tant pour l'entreprise que pour l'utilisateur final. Les améliorations vont bien au-delà de la simple commodité.

Les principaux avantages incluent :

- Sécurité renforcée : En vous débarrassant des mots de passe partagés, vous éliminez l'une des méthodes d'attaque de réseau les plus courantes. Chaque connexion est chiffrée individuellement.

- Expérience utilisateur améliorée : Les clients et les invités bénéficient d'une connectivité instantanée et sans tracas, ce qui augmente leur satisfaction et les fidélise.

- Efficacité opérationnelle : Les équipes informatiques sont libérées du casse-tête constant de la gestion des tickets d'assistance liés aux mots de passe et peuvent se concentrer sur des tâches plus importantes.

La révolution des appareils WiFi au Royaume-Uni a remodelé des secteurs entiers. Avec 98 % de la population utilisant Internet début 2024, les attentes en matière de connectivité fiable dans les logements locatifs et les grands espaces sont massives. Alors que le haut débit gigabit atteint de plus en plus de zones, les réseaux doivent tout simplement prendre en charge ces écosystèmes d'appareils denses sans aucune friction. Vous pouvez approfondir les données sur l'utilisation et les tendances d'Internet au Royaume-Uni sur Statista.com .

En fin de compte, ces technologies transforment le WiFi d'un simple service public de base en un service fluide et sécurisé. Elles jettent les bases où chaque appareil, du téléphone d'un invité à la tablette d'un membre du personnel, se connecte avec le bon niveau d'accès et de sécurité, le tout automatiquement.

Résoudre les défis de sécurité et de segmentation du réseau

Lorsque vous avez un mélange diversifié d'appareils se connectant tous au même réseau Wi-Fi, vous créez de sérieux risques de sécurité. C'est un peu comme gérer un hôtel. Vous ne donneriez jamais à un client un passe-partout qui ouvre chaque chambre, des placards de service à la suite présidentielle. La même logique s'applique à votre réseau.

C'est précisément pourquoi la segmentation du réseau est si critique. Il s'agit de la pratique consistant à diviser votre réseau en sections plus petites et complètement isolées. Dans notre analogie avec l'hôtel, c'est comme créer des étages séparés et sécurisés avec différentes cartes d'accès : un pour le personnel de l'entreprise, un autre pour les invités publics, et un troisième pour la technologie opérationnelle comme les thermostats intelligents ou les caméras de sécurité.

L'avantage est évident : même si une zone est compromise, la faille ne peut pas se propager aux parties plus sensibles du bâtiment.

Isoler le trafic invité et d'entreprise

L'étape la plus fondamentale que toute entreprise doit franchir est de séparer le trafic invité de ses ressources internes d'entreprise. Un visiteur utilisant votre Wi-Fi public pour consulter ses e-mails ne devrait avoir absolument aucun chemin réseau vers les serveurs financiers ou les bases de données des employés de votre entreprise.

Cette isolation est une mesure de sécurité non négociable. Sans elle, un acteur malveillant — ou même simplement l'ordinateur portable accidentellement compromis d'un invité — pourrait commencer à fouiner sur votre réseau, découvrir des systèmes internes sensibles et tenter de les exploiter. C'est un risque énorme et inutile.

Une segmentation adéquate n'est pas seulement une bonne pratique ; c'est une défense critique. En créant des murs numériques entre différents groupes d'utilisateurs, vous réduisez considérablement votre surface d'attaque et contenez les menaces potentielles avant qu'elles ne puissent causer des dommages généralisés.

Sécuriser les appareils existants et IoT avec iPSK

Mais qu'en est-il de tous les autres appareils qui doivent se connecter ? Pensez à toutes les imprimantes, téléviseurs intelligents, panneaux numériques ou anciens capteurs IoT qui ne peuvent pas gérer des méthodes d'authentification avancées comme Passpoint ou les certificats. Ces appareils s'appuient souvent sur un mot de passe unique et partagé, ce qui en fait un point faible flagrant.

C'est là qu'intervient une solution comme les clés pré-partagées individuelles ( iPSK ). Au lieu d'un seul mot de passe pour tous vos gadgets, iPSK génère un mot de passe unique et individuel pour chaque appareil. Cela vous offre une sécurité de niveau entreprise, mais avec l'expérience utilisateur simple d'un mot de passe de réseau domestique.

Voici comment cela fait la différence :

- Clés uniques : Chaque appareil obtient sa propre clé unique, qui est gérée depuis un tableau de bord central.

- Intégration simple : L'appareil se connecte à l'aide de sa clé unique, tout comme il le ferait sur un réseau Wi-Fi domestique. Aucune configuration complexe n'est nécessaire sur l'appareil lui-même.

- Sécurité chirurgicale : Si un appareil est compromis ou doit être mis hors ligne, il vous suffit de révoquer sa clé spécifique sans affecter les autres appareils du réseau.

Cette approche donne effectivement à chaque appareil existant ou IoT sa propre « clé de porte d'entrée » privée. Cela signifie que vous pouvez intégrer en toute sécurité des milliers d'appareils avec WiFi différents, en vous assurant que même votre équipement le plus ancien ou le plus simple ne devienne pas le maillon faible de votre chaîne de sécurité.

Simplifier l'intégration sécurisée des appareils

Connecter en toute sécurité un nombre croissant d'appareils Wi-Fi, sans que cela ne devienne un cauchemar administratif, est l'un des plus grands défis pour tout gestionnaire de réseau. L'ancienne façon de faire ��� s'appuyer sur des processus lents et manuels et des mots de passe partagés — n'était pas seulement pénible à gérer, mais constituait également un risque de sécurité massif. Heureusement, les approches automatisées modernes ont complètement changé la donne.

Ces systèmes déplacent l'attention des secrets partagés vers un accès basé sur l'identité. L'objectif est de rendre la connexion au Wi-Fi aussi fluide et sécurisée que l'utilisation d'une carte d'accès pour entrer dans votre bureau.

Adopter l'accès basé sur les certificats et le SSO

Deux des outils les plus efficaces pour cela sont l'accès basé sur les certificats et l'authentification unique (SSO). Vous pouvez considérer le SSO comme une carte d'accès numérique universelle. Un employé utilise simplement ses identifiants de travail existants, comme son compte Entra ID ou Google Workspace, et il obtient un accès Wi-Fi instantané et sécurisé sur tous ses appareils. Sans tracas.

Ce processus repose sur des certificats numériques. Au lieu d'un mot de passe, chaque appareil reçoit un certificat unique et chiffré qui agit comme son identifiant numérique. C'est ainsi qu'il prouve au réseau qu'il s'agit d'un appareil de confiance et autorisé.

La véritable percée réside dans la façon dont les plateformes modernes comme Purple automatisent tout cela. Elles peuvent émettre des certificats sécurisés pour chaque utilisateur et appareil sans avoir besoin d'un serveur RADIUS sur site complexe, ce qui constituait un obstacle majeur pour de nombreuses organisations par le passé.

Cette automatisation change la donne. Lorsqu'un nouveau membre de l'équipe arrive, son compte d'entreprise lui donne automatiquement accès au Wi-Fi. Mieux encore, lorsqu'un employé part et que son compte est désactivé, son accès Wi-Fi est instantanément et automatiquement révoqué. Cela comble une faille de sécurité courante où les anciens employés peuvent conserver l'accès au réseau longtemps après avoir quitté le bâtiment.

Répondre aux attentes des utilisateurs modernes

Ce niveau de connectivité sécurisée et fluide n'est plus seulement un atout ; c'est ce que les gens attendent. Les administrateurs réseau dans les secteurs de la vente au détail et de la santé au Royaume-Uni font face à un afflux d'appareils Wi-Fi, tandis que les vitesses d'Internet fixe ont bondi de plus de 30 % rien qu'au cours de la dernière année. Avec le haut débit ultra-rapide atteignant désormais 96,9 % des foyers, les utilisateurs s'attendent à des connexions rapides et sécurisées partout, des événements aux pôles de transport.

Pour les opérateurs de l'hôtellerie, cela signifie qu'il est temps d'abandonner les mots de passe partagés et de passer à des solutions modernes offrant une connectivité chiffrée dès le tout premier paquet. Vous pouvez approfondir ces tendances dans le rapport Digital 2026 UK .

Comparer les approches d'intégration

La différence entre l'ancienne et la nouvelle méthode d'intégration des appareils est le jour et la nuit. Analysons cela :

- Intégration manuelle traditionnelle : C'est là que vous partagez un seul mot de passe WPA/WPA2 avec tout le monde. C'est facile à configurer initialement, mais c'est un champ de mines en matière de sécurité et un casse-tête de gestion. Chaque fois que vous devez changer le mot de passe, vous devez le mettre à jour sur chaque appareil.

- Intégration automatisée basée sur l'identité : Cette approche lie l'accès Wi-Fi directement à l'identité d'un utilisateur. Elle utilise le SSO et les certificats pour offrir aux utilisateurs une expérience sans friction tout en donnant aux équipes informatiques un contrôle strict et une sécurité à toute épreuve.

Cette méthode automatisée ne se contente pas de renforcer la sécurité ; elle simplifie également la façon dont vous gérez les appareils sans interface et existants. Même les gadgets qui ne peuvent pas utiliser de certificats, comme les imprimantes ou les téléviseurs intelligents, peuvent être gérés en toute sécurité. Si vous souhaitez approfondir la sécurisation de ces types d'appareils, vous pouvez consulter notre guide sur ce qu'est l'iPSK et comment il offre une sécurité basée sur l'identité .

En fin de compte, simplifier l'intégration des appareils consiste à rendre la sécurité invisible pour l'utilisateur et sans effort pour l'administrateur.

Intégrer un WiFi avancé à votre réseau existant

Moderniser la façon dont vous gérez les innombrables appareils avec WiFi se connectant à votre réseau ne devrait pas signifier repartir de zéro. De nombreux administrateurs informatiques repoussent les mises à niveau de sécurité cruciales parce qu'ils redoutent le coût et les perturbations d'une refonte matérielle complète. Heureusement, cette façon de penser appartient désormais au passé.

Vous pouvez ajouter une authentification avancée et une bien meilleure expérience utilisateur directement par-dessus votre infrastructure existante. Cela se fait via des plateformes conçues comme une mise à niveau logicielle « plug-and-play », augmentant instantanément les capacités du matériel que vous possédez déjà et auquel vous faites confiance.

Cela signifie que vous pouvez obtenir une sécurité de niveau entreprise et un parcours utilisateur fluide sans les longs délais et les dépenses d'investissement d'un projet informatique majeur. Il s'agit de travailler plus intelligemment, et non pas simplement d'acheter du matériel plus récent et plus coûteux.

Intégration sans friction avec les principaux fournisseurs

Une grande partie de cette approche moderne réside dans une large compatibilité. Les plateformes de réseau basées sur l'identité comme Purple sont indépendantes des fournisseurs, s'intégrant harmonieusement avec les plus grands noms de l'industrie des réseaux.

Cela garantit un déploiement rapide et sans douleur, que votre environnement soit construit sur :

- Cisco Meraki

- HPE Aruba

- Ruckus

- Juniper Mist

- Ubiquiti UniFi

Étant donné que ces intégrations sont basées sur des API et sur le cloud, il n'est pas nécessaire de disposer de serveurs sur site complexes ou de configurations personnalisées fastidieuses. L'ensemble du système peut être déployé et mis en service en quelques semaines, et non en quelques mois. Cela vous permet de résoudre rapidement les défis d'authentification, de sécuriser votre réseau et de commencer à offrir une meilleure expérience à chaque utilisateur et appareil.

Comprendre quelle méthode d'authentification convient à quel appareil est essentiel. Le guide suivant détaille quelles méthodes modernes fonctionnent le mieux pour les différents types d'appareils se connectant à votre réseau, qui peuvent tous être gérés via une plateforme unique et intégrée.

Guide de compatibilité des méthodes d'authentification

En associant la bonne authentification au bon appareil, vous pouvez résoudre des défis spécifiques de sécurité et d'utilisabilité sans créer de casse-tête de gestion. Cette approche sur mesure est la base d'un réseau véritablement moderne et sécurisé.

Transformer la connectivité WiFi en intelligence économique

Un réseau WiFi moderne offre bien plus qu'une simple connexion Internet pour les divers appareils avec WiFi de votre établissement. Lorsque vous le gérez correctement, ce réseau devient un atout commercial puissant. Ce n'est plus seulement un service public ; c'est un outil qui recueille de précieuses données de première partie, stimulant la croissance et vous aidant à créer de meilleures expériences client.

Considérez chaque appareil qui se connecte comme un nouveau point de contact. Chacun vous donne l'occasion de comprendre les comportements, de personnaliser les interactions et, en fin de compte, de générer des revenus. Ce n'est pas seulement de la théorie : cela s'obtient en utilisant des analyses intégrées, des connecteurs CRM et des outils d'automatisation du marketing qui fonctionnent de pair avec votre infrastructure réseau existante.

Débloquer des applications pratiques

La véritable puissance devient évidente lorsque vous voyez comment cela se traduit dans différents secteurs. Les informations que vous recueillez à partir de l'utilisation du WiFi peuvent être directement liées aux résultats de votre organisation.

Voici quelques exemples pratiques :

- Centres commerciaux : Un centre commercial peut analyser les modèles de fréquentation pour voir exactement comment les visiteurs se déplacent dans l'espace. Ces données aident à optimiser l'agencement des magasins, à ajuster les tarifs de location en fonction du trafic et à mesurer correctement l'impact des campagnes marketing.

- Établissements hôteliers : Un hôtel peut identifier instantanément un client fidèle dès qu'il se connecte au WiFi. Cela ouvre la porte à une offre de bienvenue personnalisée envoyée directement sur son appareil, fidélisant ainsi la clientèle et encourageant les visites répétées.

- Établissements de santé : Un hôpital peut utiliser la connexion WiFi pour envoyer automatiquement une enquête de satisfaction sur le téléphone d'un patient peu après sa visite. Cela crée un flux constant de retours précieux pour améliorer les soins aux patients et l'efficacité opérationnelle.

En capturant des données de première partie directement à partir des appareils des utilisateurs, vous dressez un portrait riche et précis de votre public. Cela vous permet d'aller au-delà du marketing générique et de créer des parcours clients véritablement personnalisés qui augmentent les visites et stimulent les revenus.

Cette approche relie la solution technique — fournir le WiFi — directement à des résultats commerciaux mesurables. Pour ceux qui souhaitent approfondir le sujet, vous pouvez en apprendre davantage sur l'importance des analyses WiFi pour votre entreprise dans notre article dédié. Il montre comment chaque appareil connecté peut contribuer à une stratégie plus intelligente et axée sur les données.

Vos questions sur les appareils WiFi, nos réponses

À mesure que les administrateurs réseau et les opérateurs commerciaux commencent à explorer l'authentification WiFi moderne, quelques questions clés reviennent toujours. Abordons certaines des plus courantes.

Comment OpenRoaming rend-il réellement les choses plus sécurisées ?

Le plus grand gain de sécurité avec OpenRoaming est qu'il élimine complètement les mots de passe partagés. Un mot de passe unique et partagé est une faille de sécurité massive qui ne demande qu'à être exploitée : une fois divulgué ou volé, l'ensemble de votre réseau est vulnérable.

OpenRoaming remplace ce modèle obsolète par des identifiants uniques et chiffrés pour chaque appareil. Cela signifie que chaque connexion est sécurisée dès le tout premier paquet de données, fermant efficacement la porte à de nombreuses attaques réseau courantes et gardant tous vos appareils avec WiFi en sécurité.

Voyez les choses ainsi : un mot de passe partagé équivaut à laisser la clé sous le paillasson. OpenRoaming donne à chaque utilisateur autorisé sa propre carte d'accès numérique unique qui ne peut être ni copiée ni partagée.

Qu'en est-il de nos anciens appareils WiFi ? Pouvons-nous toujours les prendre en charge ?

Absolument. Il serait irréaliste de s'attendre à ce que chaque matériel prenne en charge les toutes dernières normes d'authentification. Une solution adéquate et complète doit en tenir compte, et c'est exactement ce pour quoi des technologies comme le PSK individuel (iPSK) sont conçues.

Avec l'iPSK, vous pouvez générer un mot de passe unique pour chacun de vos appareils existants, tels que :

- Imprimantes et scanners

- Téléviseurs intelligents et affichage numérique

- Capteurs IoT et commandes de bâtiment

Cela les intègre dans un environnement géré et sécurisé sans vous obliger à mettre au rebut des équipements plus anciens qui sont encore parfaitement fonctionnels.

L'abandon d'un Captive Portal est-il un projet compliqué ?

Pas du tout. En fait, la transition est conçue pour être remarquablement fluide. Les plateformes modernes basées sur le cloud sont conçues pour s'intégrer directement au matériel réseau que vous possédez déjà auprès de fournisseurs majeurs comme Meraki, Aruba et UniFi.

Comme il n'y a pas de serveurs sur site complexes à installer ou à maintenir, l'ensemble du processus de déploiement est incroyablement rapide. Il s'agit d'être opérationnel en quelques semaines, et non pas les projets de plusieurs mois auxquels vous pourriez être habitué.

Prêt à remplacer vos Captive Portal encombrants et vos mots de passe partagés par une authentification sécurisée et fluide ? Découvrez comment Purple peut moderniser votre réseau en visitant https://www.purple.ai .