Réduire la latence sur les réseaux WiFi haute densité

Ce guide explique comment l'élimination des recherches DNS inutiles pour les domaines de suivi réduit drastiquement la latence sur les réseaux WiFi haute densité. Il fournit des conseils pratiques en matière d'architecture, de mise en œuvre et de retour sur investissement pour les responsables informatiques gérant des environnements de lieux très fréquentés.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Approfondissement Technique

- L'Anatomie d'une Tempête de Requêtes DNS

- Architecture pour la Résolution en Périphérie

- Guide de Mise en Œuvre

- Étape 1 : Audit de Référence

- Étape 2 : Déploiement du Résolveur Local

- Étape 3 : Gestion du DNS sur HTTPS (DoH)

- Bonnes Pratiques

- Dépannage et Atténuation des Risques

- ROI et Impact Commercial

- Podcast : Briefing d'experts

Résumé Exécutif

Pour les CTO et les architectes réseau gérant des environnements haute densité comme les lieux d' Hospitality , les stades et les sites de Retail , la latence est souvent mal diagnostiquée comme un problème purement RF ou de backhaul. Cependant, un pourcentage significatif de la latence perçue sur les réseaux WiFi modernes provient de la couche DNS. Lorsqu'un utilisateur se connecte à votre Guest WiFi , le chargement d'une seule page peut déclencher 20 à 70 requêtes DNS, principalement pour des pixels de suivi tiers, des réseaux publicitaires et des balises de télémétrie. Dans un lieu très fréquenté, cela crée une 'tempête de requêtes DNS' qui engorge les résolveurs locaux et occupe un temps d'antenne précieux.

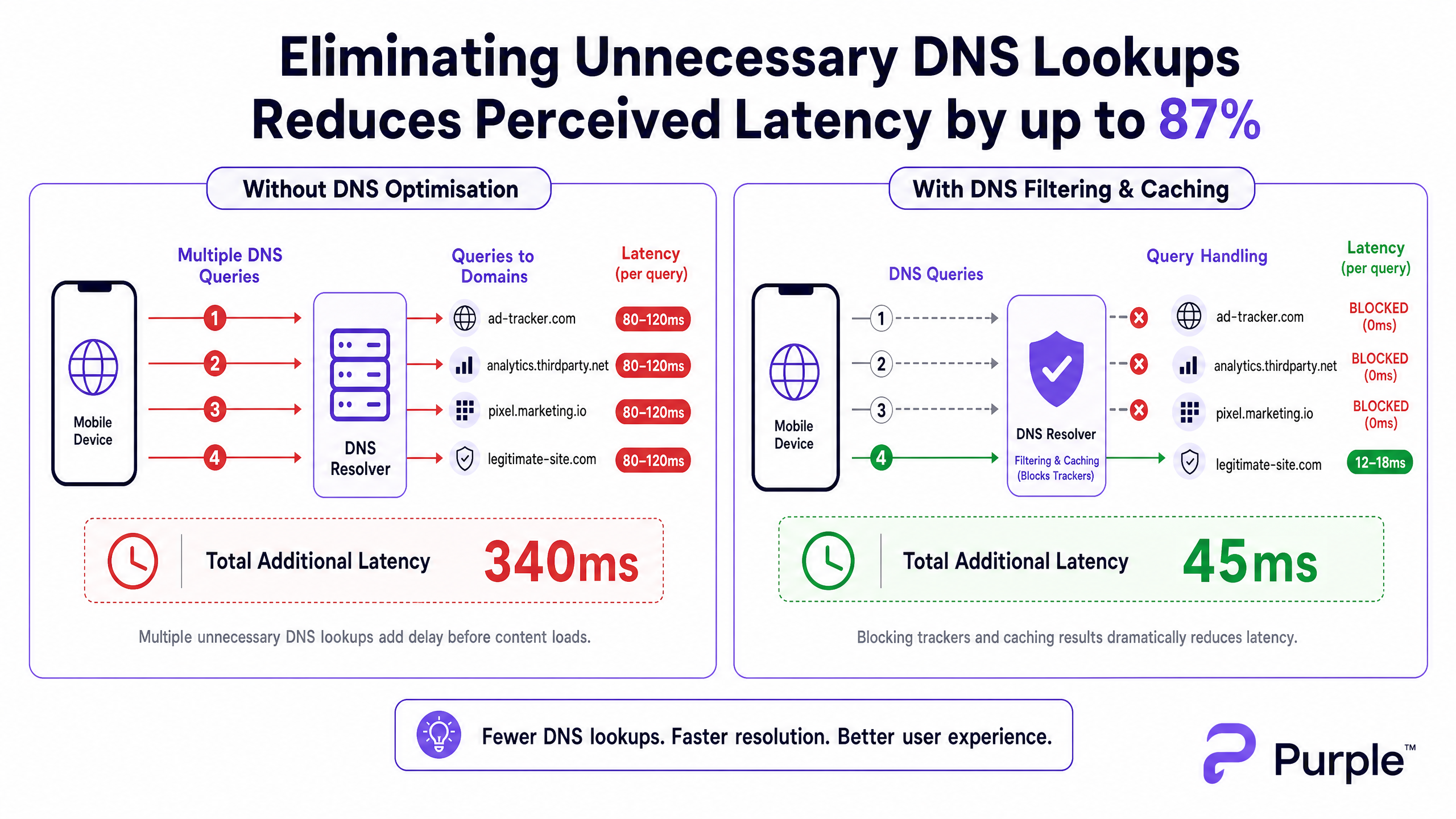

En mettant en œuvre une mise en cache DNS locale agressive et en filtrant les domaines de suivi à la périphérie, les lieux peuvent renvoyer un NXDOMAIN instantané pour les requêtes inutiles. Cette approche élimine l'aller-retour vers l'internet public, réduisant la latence perçue jusqu'à 87 %. Ce guide fournit l'architecture technique et le cadre de mise en œuvre pour déployer un WiFi optimisé par DNS, améliorant l'expérience utilisateur, réduisant les tickets de support et assurant une capture de données WiFi Analytics transparente.

Approfondissement Technique

L'Anatomie d'une Tempête de Requêtes DNS

Dans un déploiement haute densité utilisant le 802.11ax (WiFi 6/6E), les mécanismes d'efficacité comme l'OFDMA et le BSS Colouring sont conçus pour gérer les interférences co-canal et optimiser le temps d'antenne. Cependant, ces mécanismes supposent que le support radio transmet des données utilisateur réelles. Lorsque 3 000 clients dans un hôtel ou 10 000 fans dans un stade tentent de charger des pages web simultanément, le volume considérable de requêtes DNS pour des domaines non essentiels (par exemple, ad-tracker.com, analytics.thirdparty.net) introduit une surcharge massive.

Chaque requête DNS envoyée à un résolveur externe (comme le DNS par défaut d'un FAI ou le 8.8.8.8 de Google) entraîne un temps d'aller-retour de 80 à 150 ms sur un réseau congestionné. Si une page nécessite 15 recherches de domaines de suivi avant de rendre le contenu, l'utilisateur subit plus d'une seconde de délai 'invisible'. Ce n'est pas un problème de débit ; c'est un goulot d'étranglement transactionnel.

Architecture pour la Résolution en Périphérie

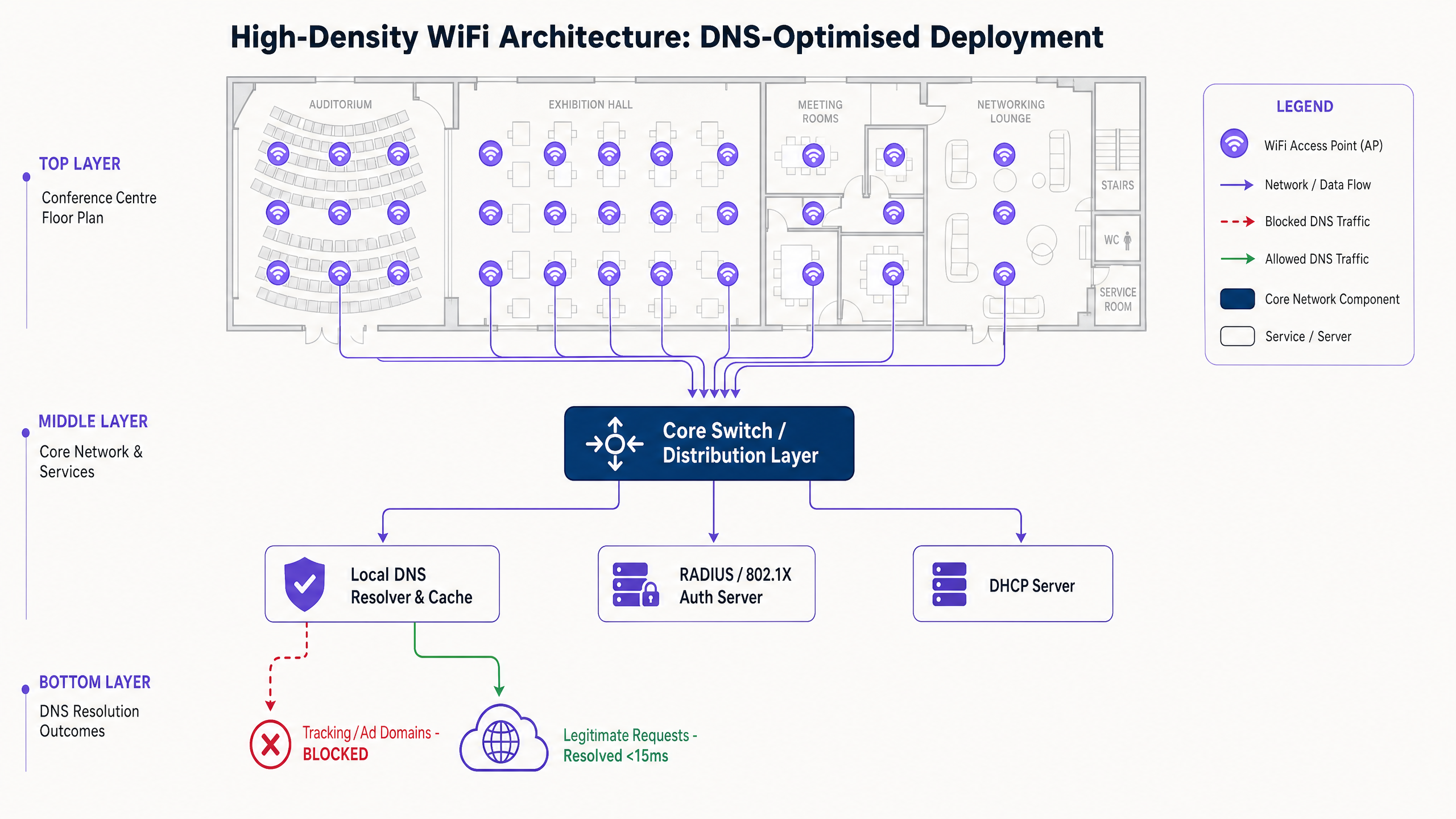

Pour atténuer cela, l'architecture doit déplacer la résolution vers la périphérie du réseau. Le déploiement d'un résolveur DNS local avec un cache TTL agressif garantit que les domaines légitimes et fréquemment demandés sont résolus en moins de 5 ms.

Il est crucial que ce résolveur intègre une liste de blocage organisée (par exemple, le mode entreprise de Pi-hole, Cisco Umbrella) pour abandonner les requêtes pour les domaines de suivi connus. Le renvoi d'un NXDOMAIN instantané libère l'opportunité de transmission (TXOP) sur le support sans fil, permettant aux données de charge utile réelles de circuler plus rapidement.

Guide de Mise en Œuvre

Étape 1 : Audit de Référence

Avant de modifier le chemin DNS, établissez une référence. Instrumentez votre résolveur existant ou déployez un tap passif pour capturer les journaux de requêtes pendant une période de pointe. Identifiez les 50 domaines les plus interrogés ; généralement, 30 à 50 % seront des services de suivi ou de télémétrie.

Étape 2 : Déploiement du Résolveur Local

Déployez un résolveur sur site ou hébergé en périphérie. Configurez des zones faisant autorité pour les ressources internes (split DNS) et appliquez une liste de blocage conservatrice. Évitez les listes agressives au début pour éviter de casser des applications légitimes.

Étape 3 : Gestion du DNS sur HTTPS (DoH)

Les systèmes d'exploitation modernes contournent de plus en plus les résolveurs locaux en utilisant le DoH. Pour garder le contrôle, interceptez le trafic DoH au niveau du pare-feu en bloquant le TCP/UDP 443 sortant vers les fournisseurs DoH connus, en les redirigeant vers votre résolveur DoH géré. Pour des implications plus approfondies, consultez notre guide sur DNS Over HTTPS (DoH) : Implications pour le filtrage WiFi public .

Bonnes Pratiques

- Listes de Blocage Itératives : Mettez à jour les listes de blocage chaque semaine via des flux automatisés, mais maintenez un processus de liste blanche à réponse rapide pour les faux positifs.

- Alignement de la Conformité : Documentez le filtrage DNS dans les conditions de service de votre Captive Portal. Cela s'aligne avec le GDPR en réduisant activement la collecte de données par des tiers.

- Segmentation VLAN : Testez les nouvelles listes de blocage sur un VLAN de staging ou un sous-ensemble spécifique de points d'accès avant un déploiement à l'échelle du site.

Dépannage et Atténuation des Risques

- Dysfonctionnement d'Application : Le mode de défaillance le plus courant est le dysfonctionnement d'une application légitime parce qu'une dépendance a été bloquée. Surveillez les taux de pic de

NXDOMAIN; une augmentation soudaine indique généralement un faux positif. - Échecs de Contournement DoH : Si la latence reste élevée malgré le filtrage local, vérifiez les journaux du pare-feu pour le DNS chiffré contournant vos règles d'interception.

- Empoisonnement du Cache : Assurez-vous que votre résolveur local est renforcé contre les attaques par empoisonnement du cache, en particulier dans les déploiements publics de Transport ou de Healthcare .

ROI et Impact Commercial

La réduction de la latence grâce à l'optimisation DNS a un impact direct sur le résultat net. Pour un hôtel, des chargements de Captive Portal plus rapides et une navigation réactive sont directement corrélés à des scores TripAdvisor plus élevés. Pour un environnement de vente au détail, cela assure une intégration transparente avec des outils comme les initiatives Purple Appoints Iain Fox as VP Growth – Public Sector to Drive Digital Inclusion and Smart City Innovation ou des services basés sur la localisation comme le Purple Launches Offline Maps Mode for Seamless, Secure Navigation to WiFi Hotspots .

En traitant le DNS comme une couche d'infrastructure critique plutôt que comme une réflexion après coup, les lieux peuvent tirer le maximum de performances de leur matériel RF existant investissements.

Podcast : Briefing d'experts

Écoutez notre consultant senior détailler les mécanismes et les stratégies de mise en œuvre pour l'optimisation DNS dans les lieux à forte densité.

Définitions clés

DNS Query Storm

A massive, simultaneous spike in domain name resolution requests, typically occurring when hundreds of devices connect and load tracking-heavy web pages simultaneously.

Common in stadiums and hotels during peak ingress times, causing perceived network failure even when bandwidth is available.

NXDOMAIN

A DNS response code indicating that the requested domain name does not exist.

Used strategically in DNS filtering to instantly terminate requests for known tracking domains, saving latency and airtime.

DNS over HTTPS (DoH)

A protocol for performing remote Domain Name System resolution via the HTTPS protocol, encrypting the data between the DoH client and the DoH-based DNS resolver.

While good for consumer privacy, DoH can bypass corporate network controls and filtering, requiring specific firewall interception strategies.

TTL Cache (Time to Live)

A mechanism where a local DNS resolver stores the IP address of a recently resolved domain for a specified period, serving subsequent requests instantly without querying the authoritative server.

Crucial for reducing latency for legitimate, highly trafficked domains (e.g., google.com, netflix.com) in a venue.

Airtime Overhead

The proportion of wireless transmission capacity consumed by management frames, control frames, and transactional protocols (like DNS) rather than actual user payload data.

Reducing unnecessary DNS queries directly reduces airtime overhead, improving the efficiency of the entire AP cluster.

Split DNS

An implementation where different DNS responses are provided depending on the source IP address of the request, often used to resolve internal hostnames differently from external ones.

Necessary when a venue hosts local services (like a captive portal or local media server) that should not be resolved via the public internet.

BSS Colouring

A spatial reuse technique in 802.11ax (WiFi 6) that assigns a 'colour' (a number) to each Basic Service Set, allowing APs on the same channel to differentiate between their own traffic and overlapping network traffic.

A key RF optimisation feature that works best when the network isn't bogged down by unnecessary transactional overhead like excessive DNS lookups.

Passive DNS Tap

A method of monitoring DNS traffic by copying packets from a switch port (SPAN port) without interfering with the actual flow of traffic.

Used during the initial audit phase to understand query volume and identify the top tracking domains before implementing filtering.

Exemples concrets

A 500-room resort hotel experiences severe 'slow WiFi' complaints during the 4:00 PM to 6:00 PM check-in window, despite having upgraded to WiFi 6 access points last year. Backhaul utilisation is only at 40%.

- Deploy a local caching DNS resolver (e.g., Unbound) on the guest VLAN. 2. Implement a conservative tracking domain blocklist. 3. Configure the DHCP server to assign the local resolver's IP to all guest clients. 4. Implement firewall rules blocking outbound port 53 to force all DNS traffic through the local resolver.

A large conference centre needs to implement DNS filtering to improve latency but is concerned about modern smartphones bypassing the local resolver using DNS over HTTPS (DoH).

- Identify the IP ranges of major public DoH providers (Cloudflare, Google, Quad9). 2. Create firewall rules blocking outbound TCP port 443 to these specific IP ranges. 3. Deploy a local DoH-capable resolver. 4. Use network policy (e.g., DHCP Option 6) to direct clients to the managed DoH resolver.

Questions d'entraînement

Q1. You are managing a stadium WiFi network. During halftime, users report slow loading times. Dashboard metrics show AP CPU utilisation is low, and backhaul bandwidth is at 30% capacity. What is the most likely cause, and what is the immediate mitigation?

Conseil : Consider the transactional volume that occurs when 15,000 people open their phones simultaneously.

Voir la réponse type

The most likely cause is a DNS query storm overwhelming the local resolver or upstream ISP resolver. The immediate mitigation is to verify the local resolver's cache hit rate and ensure that a blocklist for high-volume tracking domains is active, instantly returning NXDOMAIN to reduce the query load.

Q2. A retail chain implements local DNS filtering to block tracking domains. A week later, the marketing team complains that their new in-store analytics app is failing to load on the guest WiFi. How do you resolve this while maintaining latency benefits?

Conseil : Filtering is not a set-and-forget configuration.

Voir la réponse type

Review the DNS query logs for the specific devices or timeframes when the app failed. Identify the blocked domain that the app depends on (a false positive). Add this specific domain to the resolver's whitelist, ensuring the app functions while the rest of the tracking domains remain blocked.

Q3. You deploy a local DNS resolver with aggressive caching and filtering in a public sector building. However, packet captures show a significant volume of DNS traffic still leaving the network on port 443. What is happening, and how do you enforce local policy?

Conseil : Modern browsers use encrypted protocols to bypass standard port 53 DNS.

Voir la réponse type

Devices are using DNS over HTTPS (DoH) to bypass the local resolver. To enforce policy, you must configure the firewall to block outbound TCP/UDP port 443 traffic destined for known public DoH provider IP ranges (e.g., Cloudflare, Google), forcing devices to fall back to the DHCP-provided local resolver.