क्या अस्पताल का WiFi सुरक्षित है? मरीजों और आगंतुकों को क्या जानना चाहिए

यह व्यापक तकनीकी संदर्भ मार्गदर्शिका अस्पताल के गेस्ट WiFi नेटवर्क की सुरक्षा वास्तुकला की जांच करती है। यह IT प्रबंधकों और स्थल संचालकों को नेटवर्क सेगमेंटेशन, एन्क्रिप्शन मानकों और अनुपालन ढाँचों पर ध्यान केंद्रित करते हुए कार्रवाई योग्य कार्यान्वयन रणनीतियाँ प्रदान करती है, ताकि नैदानिक संचालन से समझौता किए बिना रोगी डेटा सुरक्षित रहे।

🎧 इस गाइड को सुनें

ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण: नेटवर्क वास्तुकला और सेगमेंटेशन

- नैदानिक बनाम गेस्ट अलगाव

- एन्क्रिप्शन मानक

- कार्यान्वयन मार्गदर्शिका: रोगी अनुभव को सुरक्षित करना

- Captive Portal की भूमिका

- क्लाइंट आइसोलेशन और रोग AP न्यूनीकरण

- स्वास्थ्य सेवा IT टीमों के लिए सर्वोत्तम अभ्यास

- समस्या निवारण और जोखिम न्यूनीकरण

- ROI और व्यावसायिक प्रभाव

- संदर्भ

कार्यकारी सारांश

स्वास्थ्य सेवा क्षेत्र में IT प्रबंधकों और CTOs के लिए, यह प्रश्न कि "क्या अस्पताल का WiFi सुरक्षित है?" केवल रोगी की सुविधा का मामला नहीं है; यह एक महत्वपूर्ण अनुपालन और जोखिम न्यूनीकरण अनिवार्यता है। मरीजों और आगंतुकों के लिए अस्पतालों में मुफ्त WiFi प्रदान करना अब एक मानक अपेक्षा है, लेकिन यदि इसे सही ढंग से डिज़ाइन नहीं किया गया तो यह महत्वपूर्ण हमले की सतहें प्रस्तुत करता है। यह मार्गदर्शिका रोगी WiFi वातावरण को सुरक्षित करने के लिए आवश्यक तकनीकी नियंत्रणों का विवरण देती है, यह सुनिश्चित करती है कि गेस्ट एक्सेस नैदानिक नेटवर्क से सख्ती से अलग रहे। हम IEEE 802.1X, WPA3 और सुरक्षित Captive Portal के परिनियोजन का पता लगाएंगे, यह प्रदर्शित करते हुए कि Purple जैसे एंटरप्राइज़ प्लेटफ़ॉर्म Guest WiFi जोखिम को कैसे कम करते हैं, साथ ही एक सहज उपयोगकर्ता अनुभव प्रदान करते हैं। इन मानकों को लागू करके, स्वास्थ्य सेवा प्रदाता आत्मविश्वास से हाँ कह सकते हैं जब उनसे पूछा जाता है कि क्या अस्पताल का WiFi उपयोग करना सुरक्षित है।

तकनीकी गहन-विश्लेषण: नेटवर्क वास्तुकला और सेगमेंटेशन

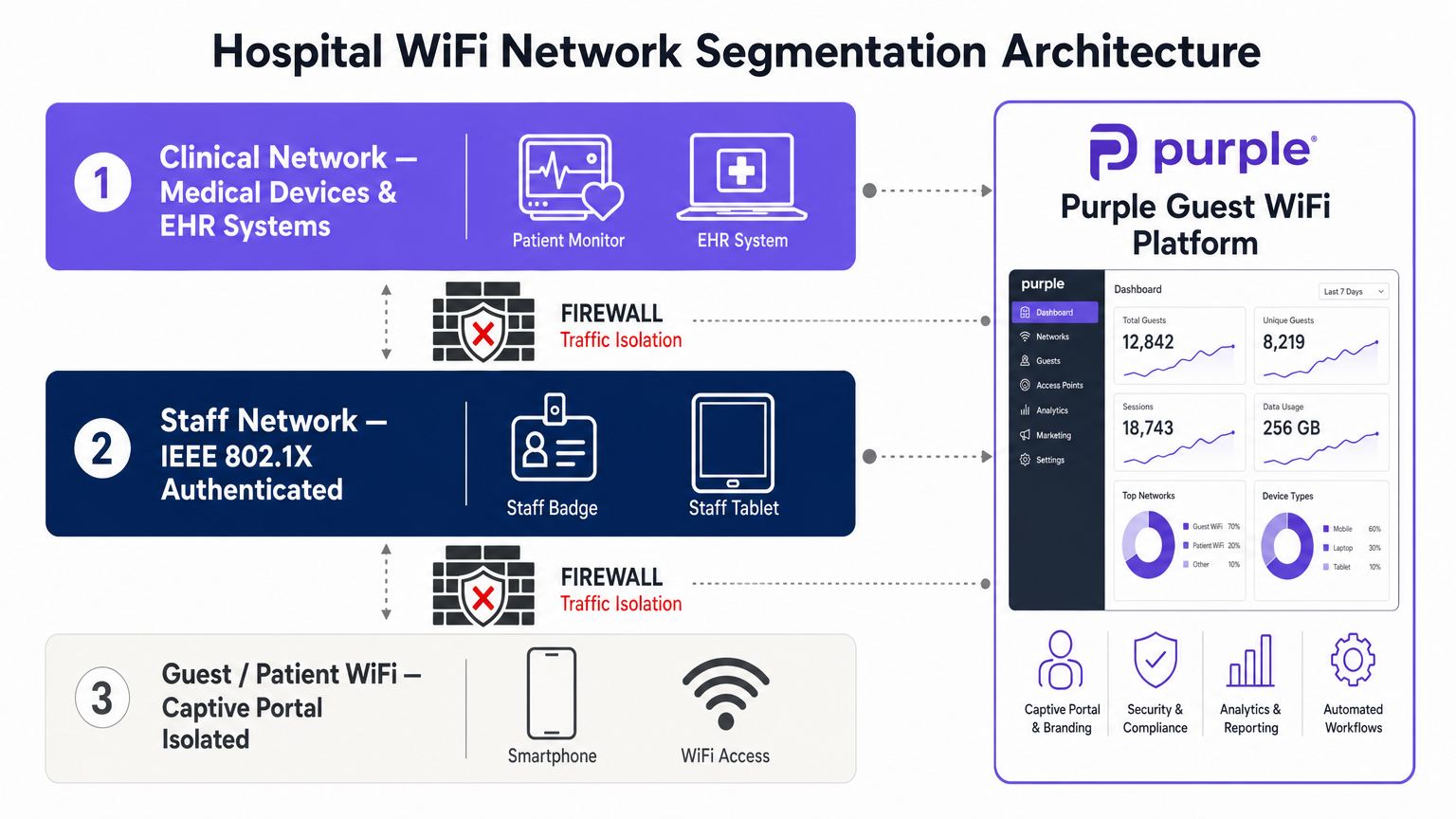

सुरक्षित अस्पताल WiFi की नींव कठोर नेटवर्क सेगमेंटेशन है। स्वास्थ्य सेवा सेटिंग में एक फ्लैट नेटवर्क वास्तुकला एक विनाशकारी भेद्यता है।

नैदानिक बनाम गेस्ट अलगाव

गेस्ट ट्रैफ़िक को अलग-अलग वर्चुअल लोकल एरिया नेटवर्क (VLANs) का उपयोग करके नैदानिक प्रणालियों (EHR, कनेक्टेड मेडिकल डिवाइस, स्टाफ संचार) से तार्किक रूप से अलग किया जाना चाहिए। रोगी WiFi नेटवर्क को ट्रैफ़िक को सीधे इंटरनेट गेटवे पर रूट करने के लिए कॉन्फ़िगर किया जाना चाहिए, आंतरिक रूटिंग तालिकाओं को पूरी तरह से बायपास करते हुए। फ़ायरवॉल को सख्त एक्सेस कंट्रोल लिस्ट (ACLs) लागू करनी चाहिए जो गेस्ट VLAN से नैदानिक VLANs तक किसी भी इनग्रेस ट्रैफ़िक को अस्वीकार करती है।

एन्क्रिप्शन मानक

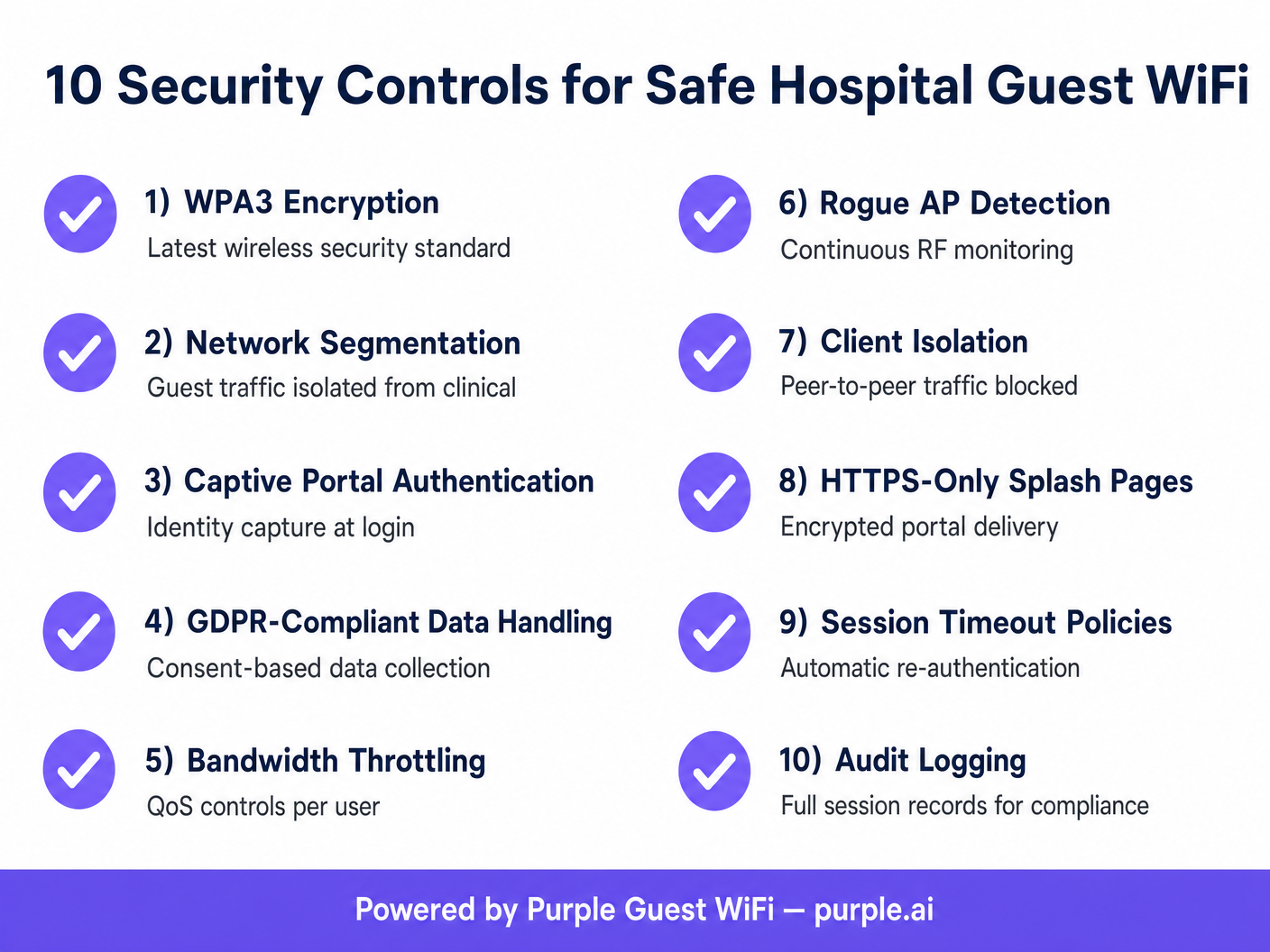

ऐतिहासिक रूप से, खुले गेस्ट नेटवर्क ने कोई ओवर-द-एयर एन्क्रिप्शन प्रदान नहीं किया। WPA3 (Wi-Fi Protected Access 3) और Opportunistic Wireless Encryption (OWE) को अपनाने से इस परिदृश्य में बदलाव आया है। WPA3 उन नेटवर्कों पर भी व्यक्तिगत डेटा एन्क्रिप्शन प्रदान करता है जिनके लिए पूर्व-साझा कुंजी की आवश्यकता नहीं होती है, जिससे निष्क्रिय छिपकर सुनने का जोखिम काफी कम हो जाता है। इसके अलावा, Passpoint (Hotspot 2.0) का एकीकरण सहज, एन्क्रिप्टेड रोमिंग की अनुमति देता है। Purple Connect लाइसेंस के तहत OpenRoaming जैसी सेवाओं के लिए एक मुफ्त पहचान प्रदाता के रूप में कार्य करता है, जो सुरक्षित, प्रोफ़ाइल-आधारित प्रमाणीकरण को सक्षम बनाता है जो पारंपरिक पासवर्ड के घर्षण को समाप्त करता है जबकि एंटरप्राइज़-ग्रेड सुरक्षा बनाए रखता है।

कार्यान्वयन मार्गदर्शिका: रोगी अनुभव को सुरक्षित करना

अस्पतालों में सुरक्षित WiFi तैनात करने के लिए पहचान प्रबंधन और खतरे को कम करने के लिए एक व्यवस्थित दृष्टिकोण की आवश्यकता होती है।

Captive Portal की भूमिका

Captive Portal गेस्ट नेटवर्क नीतियों के लिए प्राथमिक प्रवर्तन बिंदु है। यह केवल एक ब्रांडिंग अभ्यास नहीं है; यह एक अनुपालन तंत्र है। WiFi Analytics प्लेटफ़ॉर्म के माध्यम से Captive Portal तैनात करते समय, IT टीमों को यह सुनिश्चित करना चाहिए कि यह क्रेडेंशियल अवरोधन को रोकने के लिए केवल HTTPS डिलीवरी लागू करता है। एक्सेस प्रदान करने से पहले पोर्टल को GDPR या स्थानीय गोपनीयता नियमों के अनुसार उपयोगकर्ता की सहमति भी प्राप्त करनी चाहिए।

क्लाइंट आइसोलेशन और रोग AP न्यूनीकरण

उपयोगकर्ताओं को पार्श्व हमलों से बचाने के लिए, गेस्ट SSID पर क्लाइंट आइसोलेशन (जिसे AP आइसोलेशन भी कहा जाता है) सक्षम किया जाना चाहिए। यह एक ही एक्सेस पॉइंट से जुड़े उपकरणों को एक-दूसरे के साथ सीधे संचार करने से रोकता है, जिससे पीयर-टू-पीयर खतरों को बेअसर किया जा सकता है। इसके अतिरिक्त, रोग एक्सेस पॉइंट का पता लगाने और उन्हें नियंत्रित करने के लिए निरंतर RF निगरानी की आवश्यकता होती है। यदि कोई दुर्भावनापूर्ण अभिनेता अस्पताल के SSID को स्पूफ करके "ईविल ट्विन" हमले का प्रयास करता है, तो वायरलेस घुसपैठ रोकथाम प्रणाली (WIPS) को रोग AP से कनेक्ट करने का प्रयास करने वाले क्लाइंट को स्वचालित रूप से डी-प्रमाणीकृत करना होगा।

स्वास्थ्य सेवा IT टीमों के लिए सर्वोत्तम अभ्यास

- DNS फ़िल्टरिंग लागू करें: DNS स्तर पर ज्ञात दुर्भावनापूर्ण डोमेन, फ़िशिंग साइटों और अनुपयुक्त सामग्री तक पहुंच को ब्लॉक करें। यह नेटवर्क को मैलवेयर से बचाता है और देयता को सीमित करता है।

- सेवा की गुणवत्ता (QoS) लागू करें: नेटवर्क संतृप्ति को रोकने के लिए प्रति उपयोगकर्ता बैंडविड्थ थ्रॉटलिंग लागू करें। हाई-डेफिनिशन वीडियो स्ट्रीम करने वाले एक उपयोगकर्ता को पूरे रोगी WiFi नेटवर्क के प्रदर्शन को खराब नहीं करना चाहिए।

- सेशन प्रबंधन: आक्रामक सेशन टाइमआउट नीतियों को कॉन्फ़िगर करें। बासी सेशन को साफ़ करने और सक्रिय उपकरणों का एक सटीक ऑडिट लॉग बनाए रखने के लिए उपयोगकर्ताओं को दैनिक रूप से पुनः प्रमाणित करने की आवश्यकता होती है।

- नियमित ऑडिटिंग: तिमाही वायरलेस पैठ परीक्षण करें और VLAN अलगाव बरकरार रहे यह सुनिश्चित करने के लिए फ़ायरवॉल नियमों की समीक्षा करें।

जटिल वातावरण में सुरक्षित परिनियोजन पर अधिक जानकारी के लिए, हमारे व्यापक WiFi in Hospitals: A Guide to Secure Clinical Networks की समीक्षा करें।

समस्या निवारण और जोखिम न्यूनीकरण

अस्पताल के गेस्ट नेटवर्क में सामान्य विफलता मोड अक्सर गलत कॉन्फ़िगर किए गए VLANs या अपर्याप्त पोर्टल सुरक्षा से उत्पन्न होते हैं।

- विफलता मोड: DHCP समाप्त होना: गेस्ट नेटवर्क में अक्सर उच्च टर्न होता है। यदि DHCP लीज का समय बहुत लंबा है, तो IP पूल समाप्त हो जाएगा, जिससे नए कनेक्शन रुक जाएंगे। न्यूनीकरण: गेस्ट सबनेट के लिए DHCP लीज का समय 1-2 घंटे निर्धारित करें।

- विफलता मोड: Captive Portal बाईपास: उन्नत उपयोगकर्ता DNS टनलिंग का उपयोग करके Captive Portal को बायपास करने का प्रयास कर सकते हैं। न्यूनीकरण: गेस्ट VLAN से सभी आउटबाउंड DNS अनुरोधों को ब्लॉक करें, सिवाय उन लोगों के जो अनुमोदित, फ़िल्टर्ड DNS सर्वर पर निर्देशित हैं।

इसी तरह की चुनौतियाँ अक्सर अन्य उच्च-फुटफॉल वाले वातावरण में देखी जाती हैं; तुलनात्मक दृष्टिकोण के लिए, Is Café and Coffee Shop WiFi Safe? पर हमारी मार्गदर्शिका देखें।

ROI और व्यावसायिक प्रभाव

सुरक्षित अस्पताल WiFi परिनियोजन के लिए निवेश पर प्रतिफलका माप जोखिम न्यूनीकरण और परिचालन दक्षता में किया जाता है। एक असुरक्षित अतिथि नेटवर्क से उत्पन्न होने वाले उल्लंघन के परिणामस्वरूप लाखों डॉलर का जुर्माना, प्रतिष्ठा को नुकसान और बाधित नैदानिक परिचालन हो सकता है। एक मजबूत, खंडित वास्तुकला को लागू करके, अस्पताल कनेक्टिविटी समस्याओं से संबंधित हेल्पडेस्क टिकटों को कम करते हैं और रोगी संतुष्टि स्कोर में सुधार करते हैं। सुरक्षित, अनुपालनशील Captive Portal के माध्यम से कैप्चर किया गया डेटा आगंतुक प्रवाह और ठहरने के समय पर मूल्यवान विश्लेषण भी प्रदान करता है, जो परिचालन योजना और संसाधन आवंटन में सहायता करता है।

संदर्भ

[1] IEEE Standards Association। "IEEE 802.1X-2020 - स्थानीय और महानगरीय क्षेत्र नेटवर्क के लिए IEEE मानक--पोर्ट-आधारित नेटवर्क एक्सेस कंट्रोल।" https://standards.ieee.org/ieee/802.1X/7342/ [2] Wi-Fi Alliance। "सुरक्षा: WPA3।" https://www.wi-fi.org/discover-wi-fi/security

मुख्य शब्द और परिभाषाएं

Network Segmentation

The practice of splitting a computer network into subnetworks to improve performance and security.

Critical in hospitals to ensure patient WiFi traffic cannot access clinical EHR systems or medical devices.

Client Isolation

A wireless network security feature that prevents devices connected to the same access point from communicating with each other.

Used on guest networks to prevent lateral attacks and peer-to-peer malware spread.

WPA3

The latest generation of Wi-Fi security, providing robust authentication and individualized data encryption.

Replaces WPA2 to offer better protection against brute-force dictionary attacks on wireless networks.

Captive Portal

A web page that a user of a public-access network is obliged to view and interact with before access is granted.

Used by IT teams to enforce terms of service, capture identity data, and ensure regulatory compliance.

Rogue Access Point

A wireless access point that has been installed on a secure network without explicit authorization from a local network administrator.

A major threat vector; IT teams use WIPS to detect and contain these devices to prevent data interception.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs.

The fundamental technology used to isolate guest traffic from the clinical network.

OpenRoaming

A roaming federation service that enables an automatic and secure Wi-Fi experience.

Allows patients to connect securely without passwords, using profile-based authentication.

DNS Filtering

The process of using the Domain Name System to block malicious websites and filter out harmful or inappropriate content.

Implemented on guest networks to protect users from malware and the hospital from liability.

केस स्टडीज

A 400-bed regional hospital needs to deploy patient WiFi across all wards and waiting areas. The IT director is concerned about patients inadvertently downloading malware that could spread to other devices on the guest network. How should the network be configured to mitigate this risk?

- Deploy a dedicated Guest SSID mapped to an isolated VLAN. 2. Enable Client Isolation (AP Isolation) on the wireless LAN controller for the Guest SSID to block peer-to-peer communication. 3. Implement DNS-level content filtering to block known malware and phishing domains. 4. Configure the firewall to only allow HTTP (80) and HTTPS (443) traffic outbound from the guest VLAN, blocking all other ports.

During a routine audit, the network team discovers that visitors in the cafeteria are experiencing extremely slow WiFi speeds. Investigation reveals a small number of users are streaming 4K video, saturating the access points. What is the technical solution?

Implement Quality of Service (QoS) and bandwidth throttling on the Guest SSID. Configure a per-user bandwidth limit (e.g., 5 Mbps down / 2 Mbps up) within the wireless controller or via the Purple Guest WiFi platform's policy engine.

परिदृश्य विश्लेषण

Q1. A hospital IT director is planning a network upgrade and wants to implement OpenRoaming for patient WiFi to improve security and user experience. What is the primary benefit of this approach compared to a traditional open network with a captive portal?

💡 संकेत:Consider how the over-the-air connection is secured before the user even reaches the portal.

अनुशंसित दृष्टिकोण दिखाएं

OpenRoaming provides automatic, profile-based authentication and encrypts the over-the-air connection (typically via Passpoint/802.1X), whereas a traditional open network transmits data in plaintext until the user authenticates at the portal (and even then, only HTTPS traffic is secure). This eliminates the risk of passive eavesdropping on the wireless link.

Q2. During a penetration test, the security team successfully accesses the hospital's IP-based security cameras from the patient WiFi network. What architectural failure does this indicate, and how should it be resolved?

💡 संकेत:Think about how different types of traffic should be separated logically.

अनुशंसित दृष्टिकोण दिखाएं

This indicates a failure in network segmentation. The patient WiFi and the security cameras are likely on the same VLAN, or the firewall ACLs between their respective VLANs are misconfigured. The resolution is to place the guest WiFi on a dedicated VLAN and implement strict firewall rules that deny all traffic from the guest VLAN to any internal IP ranges, routing guest traffic exclusively to the internet.

Q3. A venue operations director notices that the captive portal is generating warnings in modern web browsers stating the connection is 'Not Secure'. Why is this happening, and what is the technical remediation?

💡 संकेत:Consider the protocol used to serve the captive portal page.

अनुशंसित दृष्टिकोण दिखाएं

The captive portal is likely being served over unencrypted HTTP rather than HTTPS. Modern browsers flag HTTP login pages as insecure. The remediation is to install a valid SSL/TLS certificate on the wireless controller or the external captive portal server (like Purple's platform) and force all portal traffic over HTTPS (port 443).