Ist Krankenhaus-WiFi sicher? Was Patienten und Besucher wissen sollten

Dieser umfassende technische Leitfaden untersucht die Sicherheitsarchitektur von Gast-WiFi-Netzwerken in Krankenhäusern. Er bietet IT-Managern und Betreibern von Einrichtungen umsetzbare Implementierungsstrategien, die sich auf Netzwerksegmentierung, Verschlüsselungsstandards und Compliance-Frameworks konzentrieren, um sicherzustellen, dass Patientendaten geschützt bleiben, ohne den klinischen Betrieb zu beeinträchtigen.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung

- Technischer Einblick: Netzwerkarchitektur und Segmentierung

- Isolation von klinischen und Gastnetzwerken

- Verschlüsselungsstandards

- Implementierungsleitfaden: Sicherung des Patientenerlebnisses

- Die Rolle des Captive Portal

- Client-Isolation und Abwehr von Rogue APs

- Best Practices für IT-Teams im Gesundheitswesen

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

- Referenzen

Zusammenfassung

Für IT-Manager und CTOs im Gesundheitswesen ist die Frage „Ist Krankenhaus-WiFi sicher?“ nicht nur eine Frage des Patientenkomforts; es ist eine kritische Notwendigkeit für Compliance und Risikominderung. Die Bereitstellung von kostenlosem WiFi in Krankenhäusern für Patienten und Besucher ist heute eine Standarderwartung, birgt jedoch erhebliche Angriffsflächen, wenn es nicht korrekt architektonisch gestaltet wird. Dieser Leitfaden beschreibt die technischen Kontrollen, die erforderlich sind, um Patienten-WiFi-Umgebungen zu sichern und sicherzustellen, dass der Gastzugang streng von klinischen Netzwerken isoliert bleibt. Wir werden die Bereitstellung von IEEE 802.1X, WPA3 und sicheren Captive Portals untersuchen und demonstrieren, wie Unternehmensplattformen wie Purple's Guest WiFi Risiken mindern und gleichzeitig ein nahtloses Benutzererlebnis bieten. Durch die Implementierung dieser Standards können Gesundheitsdienstleister zuversichtlich mit Ja antworten, wenn sie gefragt werden, ob die Nutzung von Krankenhaus-WiFi sicher ist.

Technischer Einblick: Netzwerkarchitektur und Segmentierung

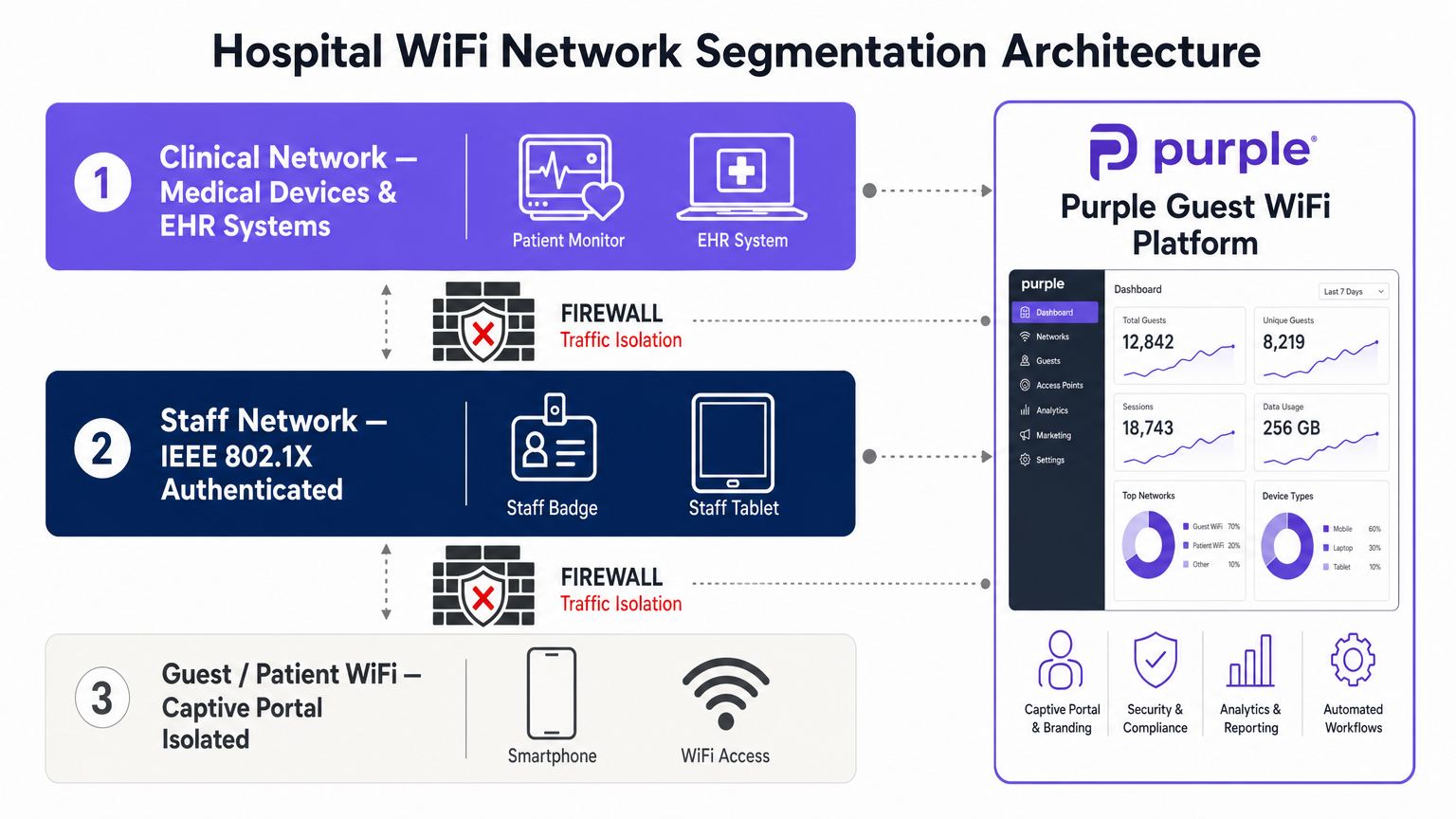

Die Grundlage eines sicheren Krankenhaus-WiFi ist eine rigorose Netzwerksegmentierung. Eine flache Netzwerkarchitektur stellt in einer Gesundheitseinrichtung eine katastrophale Schwachstelle dar.

Isolation von klinischen und Gastnetzwerken

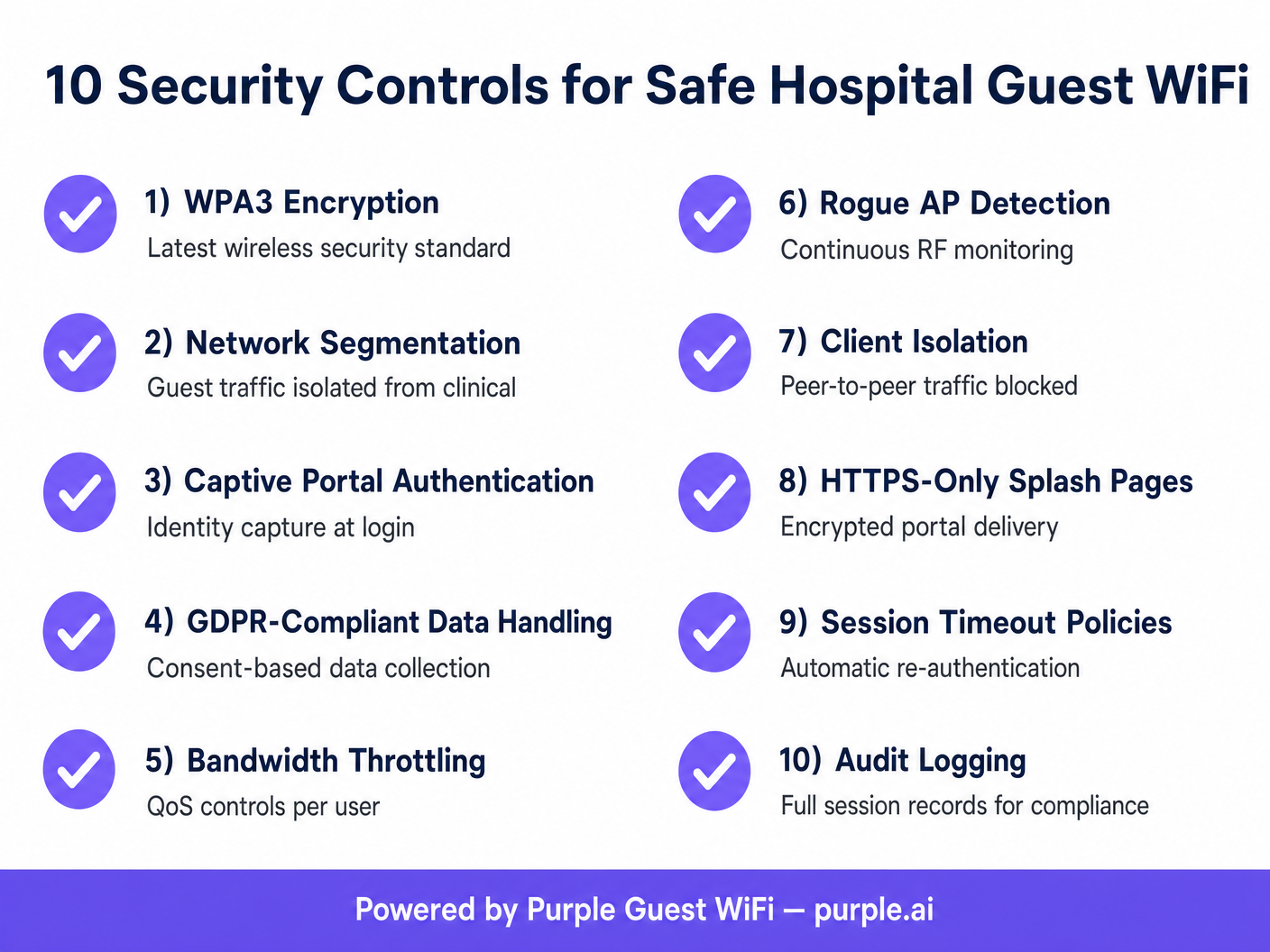

Der Gastverkehr muss logisch von klinischen Systemen (EHR, vernetzte medizinische Geräte, Mitarbeiterkommunikation) unter Verwendung separater Virtual Local Area Networks (VLANs) getrennt werden. Das Patienten-WiFi-Netzwerk sollte so konfiguriert werden, dass der Datenverkehr direkt zum Internet-Gateway geleitet wird, wodurch interne Routing-Tabellen vollständig umgangen werden. Firewalls müssen strenge Access Control Lists (ACLs) durchsetzen, die jeglichen eingehenden Datenverkehr vom Gast-VLAN zu den klinischen VLANs verweigern.

Verschlüsselungsstandards

Historisch gesehen boten offene Gastnetzwerke keine Over-the-Air-Verschlüsselung. Die Einführung von WPA3 (Wi-Fi Protected Access 3) und Opportunistic Wireless Encryption (OWE) hat diese Landschaft verändert. WPA3 bietet eine individualisierte Datenverschlüsselung auch in Netzwerken, die keinen vorab geteilten Schlüssel erfordern, wodurch das Risiko des passiven Abhörens erheblich reduziert wird. Darüber hinaus ermöglicht die Integration von Passpoint (Hotspot 2.0) ein nahtloses, verschlüsseltes Roaming. Purple fungiert als kostenloser Identitätsanbieter für Dienste wie OpenRoaming unter der Connect-Lizenz und ermöglicht eine sichere, profilbasierte Authentifizierung, die die Reibung traditioneller Passwörter eliminiert und gleichzeitig Sicherheit auf Unternehmensniveau gewährleistet.

Implementierungsleitfaden: Sicherung des Patientenerlebnisses

Die Bereitstellung von sicherem WiFi in Krankenhäusern erfordert einen systematischen Ansatz für Identitätsmanagement und Bedrohungsabwehr.

Die Rolle des Captive Portal

Das Captive Portal ist der primäre Durchsetzungspunkt für Gastnetzwerkrichtlinien. Es ist nicht nur eine Branding-Übung; es ist ein Compliance-Mechanismus. Bei der Bereitstellung eines Captive Portal über eine WiFi Analytics -Plattform müssen IT-Teams sicherstellen, dass es nur HTTPS-Übertragung erzwingt, um das Abfangen von Anmeldeinformationen zu verhindern. Das Portal muss außerdem die Zustimmung des Benutzers gemäß GDPR oder lokalen Datenschutzbestimmungen einholen, bevor der Zugriff gewährt wird.

Client-Isolation und Abwehr von Rogue APs

Um Benutzer vor lateralen Angriffen zu schützen, muss die Client Isolation (auch bekannt als AP Isolation) auf der Gast-SSID aktiviert werden. Dies verhindert, dass Geräte, die mit demselben Access Point verbunden sind, direkt miteinander kommunizieren, wodurch Peer-to-Peer-Bedrohungen neutralisiert werden. Zusätzlich ist eine kontinuierliche HF-Überwachung erforderlich, um Rogue Access Points zu erkennen und einzudämmen. Wenn ein böswilliger Akteur einen „Evil Twin“-Angriff versucht, indem er die SSID des Krankenhauses fälscht, muss das Wireless Intrusion Prevention System (WIPS) Clients, die versuchen, sich mit dem Rogue AP zu verbinden, automatisch deauthentifizieren.

Best Practices für IT-Teams im Gesundheitswesen

- DNS-Filterung implementieren: Den Zugriff auf bekannte bösartige Domains, Phishing-Seiten und unangemessene Inhalte auf DNS-Ebene blockieren. Dies schützt das Netzwerk vor Malware und begrenzt die Haftung.

- Quality of Service (QoS) durchsetzen: Bandbreitenbegrenzung pro Benutzer anwenden, um Netzwerküberlastung zu verhindern. Ein einzelner Benutzer, der hochauflösendes Video streamt, sollte die Leistung des gesamten Patienten-WiFi-Netzwerks nicht beeinträchtigen.

- Sitzungsverwaltung: Aggressive Sitzungs-Timeout-Richtlinien konfigurieren. Benutzer müssen sich täglich neu authentifizieren, um veraltete Sitzungen zu löschen und ein genaues Audit-Protokoll der aktiven Geräte zu führen.

- Regelmäßige Audits: Vierteljährliche drahtlose Penetrationstests durchführen und Firewall-Regeln überprüfen, um sicherzustellen, dass die VLAN-Isolation intakt bleibt.

Für weitere Einblicke in sichere Bereitstellungen in komplexen Umgebungen lesen Sie unseren umfassenden Leitfaden WiFi in Krankenhäusern: Ein Leitfaden für sichere klinische Netzwerke .

Fehlerbehebung & Risikominderung

Häufige Fehlerquellen in Krankenhaus-Gastnetzwerken resultieren oft aus falsch konfigurierten VLANs oder unzureichender Portalsicherheit.

- Fehlermodus: DHCP-Erschöpfung: Gastnetzwerke weisen oft eine hohe Fluktuation auf. Sind die DHCP-Lease-Zeiten zu lang, erschöpft sich der IP-Pool, was neue Verbindungen verhindert. Abhilfe: Setzen Sie die DHCP-Lease-Zeiten für das Gast-Subnetz auf 1-2 Stunden.

- Fehlermodus: Captive Portal-Umgehungen: Fortgeschrittene Benutzer können versuchen, das Captive Portal mittels DNS-Tunneling zu umgehen. Abhilfe: Blockieren Sie alle ausgehenden DNS-Anfragen vom Gast-VLAN, außer denen, die an die genehmigten, gefilterten DNS-Server gerichtet sind.

Ähnliche Herausforderungen treten oft in anderen Umgebungen mit hohem Besucheraufkommen auf; für einen vergleichenden Überblick siehe unseren Leitfaden zu Ist Café- und Coffee Shop WiFi sicher? .

ROI & Geschäftsauswirkungen

Der Return on Investment für eine sichere Krankenhaus-WiFi-BereitstellungDer Nutzen bemisst sich in Risikominderung und operativer Effizienz. Eine Sicherheitsverletzung, die von einem ungesicherten Gastnetzwerk ausgeht, kann zu Geldstrafen in Millionenhöhe, Reputationsschäden und gestörten klinischen Abläufen führen. Durch die Implementierung einer robusten, segmentierten Architektur reduzieren Krankenhäuser Helpdesk-Tickets im Zusammenhang mit Konnektivitätsproblemen und verbessern die Patientenzufriedenheit. Die über sichere, konforme Captive Portals erfassten Daten liefern zudem wertvolle Analysen zu Besucherströmen und Verweildauern, was die operative Planung und Ressourcenallokation unterstützt.

Referenzen

[1] IEEE Standards Association. "IEEE 802.1X-2020 - IEEE Standard for Local and Metropolitan Area Networks--Port-Based Network Access Control." https://standards.ieee.org/ieee/802.1X/7342/ [2] Wi-Fi Alliance. "Security: WPA3." https://www.wi-fi.org/discover-wi-fi/security

Schlüsselbegriffe & Definitionen

Network Segmentation

The practice of splitting a computer network into subnetworks to improve performance and security.

Critical in hospitals to ensure patient WiFi traffic cannot access clinical EHR systems or medical devices.

Client Isolation

A wireless network security feature that prevents devices connected to the same access point from communicating with each other.

Used on guest networks to prevent lateral attacks and peer-to-peer malware spread.

WPA3

The latest generation of Wi-Fi security, providing robust authentication and individualized data encryption.

Replaces WPA2 to offer better protection against brute-force dictionary attacks on wireless networks.

Captive Portal

A web page that a user of a public-access network is obliged to view and interact with before access is granted.

Used by IT teams to enforce terms of service, capture identity data, and ensure regulatory compliance.

Rogue Access Point

A wireless access point that has been installed on a secure network without explicit authorization from a local network administrator.

A major threat vector; IT teams use WIPS to detect and contain these devices to prevent data interception.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs.

The fundamental technology used to isolate guest traffic from the clinical network.

OpenRoaming

A roaming federation service that enables an automatic and secure Wi-Fi experience.

Allows patients to connect securely without passwords, using profile-based authentication.

DNS Filtering

The process of using the Domain Name System to block malicious websites and filter out harmful or inappropriate content.

Implemented on guest networks to protect users from malware and the hospital from liability.

Fallstudien

A 400-bed regional hospital needs to deploy patient WiFi across all wards and waiting areas. The IT director is concerned about patients inadvertently downloading malware that could spread to other devices on the guest network. How should the network be configured to mitigate this risk?

- Deploy a dedicated Guest SSID mapped to an isolated VLAN. 2. Enable Client Isolation (AP Isolation) on the wireless LAN controller for the Guest SSID to block peer-to-peer communication. 3. Implement DNS-level content filtering to block known malware and phishing domains. 4. Configure the firewall to only allow HTTP (80) and HTTPS (443) traffic outbound from the guest VLAN, blocking all other ports.

During a routine audit, the network team discovers that visitors in the cafeteria are experiencing extremely slow WiFi speeds. Investigation reveals a small number of users are streaming 4K video, saturating the access points. What is the technical solution?

Implement Quality of Service (QoS) and bandwidth throttling on the Guest SSID. Configure a per-user bandwidth limit (e.g., 5 Mbps down / 2 Mbps up) within the wireless controller or via the Purple Guest WiFi platform's policy engine.

Szenarioanalyse

Q1. A hospital IT director is planning a network upgrade and wants to implement OpenRoaming for patient WiFi to improve security and user experience. What is the primary benefit of this approach compared to a traditional open network with a captive portal?

💡 Hinweis:Consider how the over-the-air connection is secured before the user even reaches the portal.

Empfohlenen Ansatz anzeigen

OpenRoaming provides automatic, profile-based authentication and encrypts the over-the-air connection (typically via Passpoint/802.1X), whereas a traditional open network transmits data in plaintext until the user authenticates at the portal (and even then, only HTTPS traffic is secure). This eliminates the risk of passive eavesdropping on the wireless link.

Q2. During a penetration test, the security team successfully accesses the hospital's IP-based security cameras from the patient WiFi network. What architectural failure does this indicate, and how should it be resolved?

💡 Hinweis:Think about how different types of traffic should be separated logically.

Empfohlenen Ansatz anzeigen

This indicates a failure in network segmentation. The patient WiFi and the security cameras are likely on the same VLAN, or the firewall ACLs between their respective VLANs are misconfigured. The resolution is to place the guest WiFi on a dedicated VLAN and implement strict firewall rules that deny all traffic from the guest VLAN to any internal IP ranges, routing guest traffic exclusively to the internet.

Q3. A venue operations director notices that the captive portal is generating warnings in modern web browsers stating the connection is 'Not Secure'. Why is this happening, and what is the technical remediation?

💡 Hinweis:Consider the protocol used to serve the captive portal page.

Empfohlenen Ansatz anzeigen

The captive portal is likely being served over unencrypted HTTP rather than HTTPS. Modern browsers flag HTTP login pages as insecure. The remediation is to install a valid SSL/TLS certificate on the wireless controller or the external captive portal server (like Purple's platform) and force all portal traffic over HTTPS (port 443).