Le WiFi hospitalier est-il sûr ? Ce que les patients et les visiteurs doivent savoir

Ce guide de référence technique complet examine l'architecture de sécurité des réseaux WiFi invités des hôpitaux. Il fournit aux responsables informatiques et aux opérateurs de sites des stratégies de mise en œuvre concrètes, axées sur la segmentation du réseau, les normes de chiffrement et les cadres de conformité, afin de garantir la protection des données des patients sans compromettre les opérations cliniques.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement Technique : Architecture Réseau et Segmentation

- Isolation Clinique vs. Invité

- Normes de Chiffrement

- Guide d'Implémentation : Sécuriser l'Expérience Patient

- Le Rôle du Captive Portal

- Isolation Client et Atténuation des AP Malveillants

- Bonnes Pratiques pour les Équipes Informatiques de la Santé

- Dépannage et Atténuation des Risques

- ROI et Impact Commercial

- Références

Résumé Exécutif

Pour les responsables informatiques et les DSI du secteur de la santé, la question « le WiFi hospitalier est-il sûr ? » n'est pas seulement une question de commodité pour les patients ; c'est un impératif critique de conformité et d'atténuation des risques. Fournir un WiFi gratuit dans les hôpitaux pour les patients et les visiteurs est désormais une attente standard, mais cela introduit des surfaces d'attaque significatives si l'architecture n'est pas correcte. Ce guide détaille les contrôles techniques requis pour sécuriser les environnements WiFi des patients, garantissant que l'accès invité reste strictement isolé des réseaux cliniques. Nous explorerons le déploiement de l'IEEE 802.1X, du WPA3 et des Captive Portals sécurisés, démontrant comment les plateformes d'entreprise comme le Guest WiFi de Purple atténuent les risques tout en offrant une expérience utilisateur fluide. En mettant en œuvre ces normes, les prestataires de soins de santé peuvent répondre par l'affirmative en toute confiance lorsqu'on leur demande s'il est sûr d'utiliser le WiFi hospitalier.

Approfondissement Technique : Architecture Réseau et Segmentation

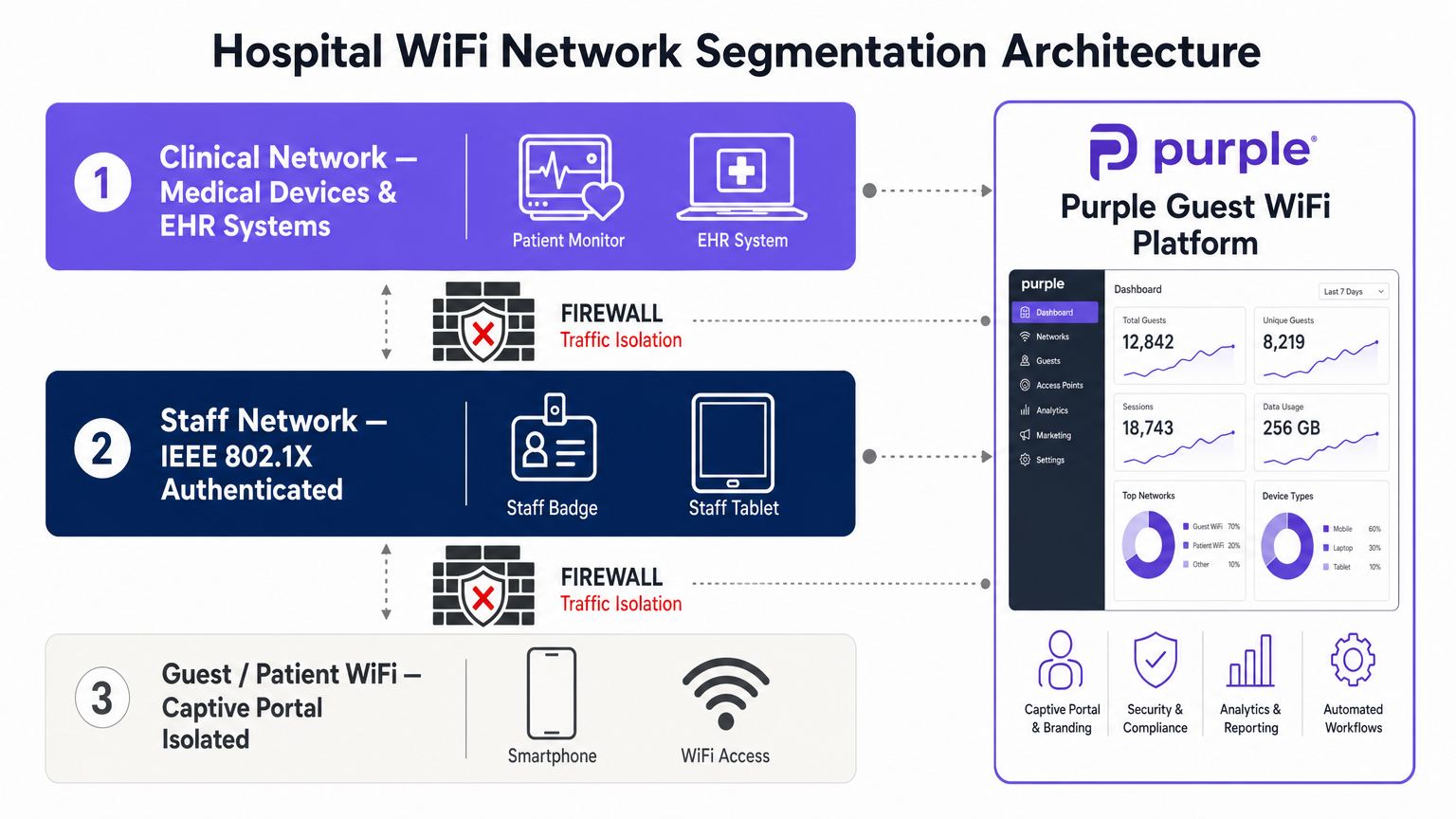

La base d'un WiFi hospitalier sécurisé est une segmentation rigoureuse du réseau. Une architecture réseau plate est une vulnérabilité catastrophique dans un environnement de soins de santé.

Isolation Clinique vs. Invité

Le trafic invité doit être logiquement séparé des systèmes cliniques (DSE, dispositifs médicaux connectés, communications du personnel) à l'aide de réseaux locaux virtuels (VLAN) distincts. Le réseau WiFi des patients doit être configuré pour acheminer le trafic directement vers la passerelle Internet, en contournant entièrement les tables de routage internes. Les pare-feu doivent appliquer des listes de contrôle d'accès (ACL) strictes qui refusent tout trafic entrant du VLAN invité vers les VLAN cliniques.

Normes de Chiffrement

Historiquement, les réseaux invités ouverts ne fournissaient aucun chiffrement en direct. L'adoption du WPA3 (Wi-Fi Protected Access 3) et de l'Opportunistic Wireless Encryption (OWE) a transformé ce paysage. Le WPA3 fournit un chiffrement de données individualisé même sur les réseaux qui ne nécessitent pas de clé pré-partagée, réduisant considérablement le risque d'écoute passive. De plus, l'intégration de Passpoint (Hotspot 2.0) permet une itinérance fluide et chiffrée. Purple agit comme un fournisseur d'identité gratuit pour des services comme OpenRoaming sous la licence Connect, permettant une authentification sécurisée basée sur des profils qui élimine la friction des mots de passe traditionnels tout en maintenant une sécurité de niveau entreprise.

Guide d'Implémentation : Sécuriser l'Expérience Patient

Le déploiement d'un WiFi sécurisé dans les hôpitaux nécessite une approche systématique de la gestion des identités et de l'atténuation des menaces.

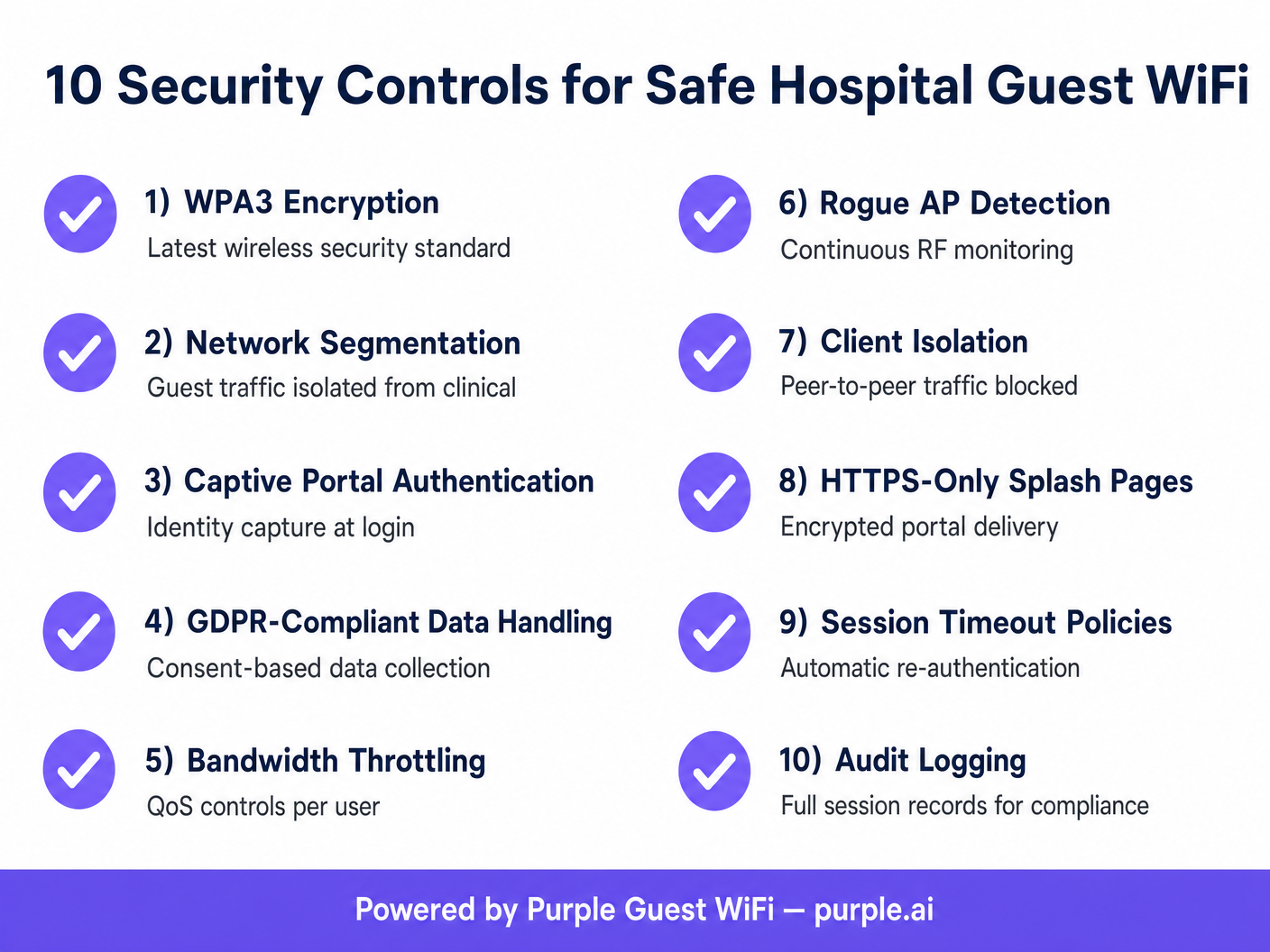

Le Rôle du Captive Portal

Le Captive Portal est le point d'application principal des politiques du réseau invité. Ce n'est pas seulement un exercice de branding ; c'est un mécanisme de conformité. Lors du déploiement d'un Captive Portal via une plateforme de WiFi Analytics , les équipes informatiques doivent s'assurer qu'il impose une livraison HTTPS uniquement pour empêcher l'interception des identifiants. Le portail doit également recueillir le consentement de l'utilisateur conformément au GDPR ou aux réglementations locales en matière de confidentialité avant d'accorder l'accès.

Isolation Client et Atténuation des AP Malveillants

Pour protéger les utilisateurs des attaques latérales, l'isolation client (également connue sous le nom d'isolation AP) doit être activée sur le SSID invité. Cela empêche les appareils connectés au même point d'accès de communiquer directement entre eux, neutralisant ainsi les menaces de pair à pair. De plus, une surveillance RF continue est nécessaire pour détecter et contenir les points d'accès malveillants. Si un acteur malveillant tente une attaque de type « evil twin » en usurpant le SSID de l'hôpital, le système de prévention des intrusions sans fil (WIPS) doit automatiquement désauthentifier les clients tentant de se connecter à l'AP malveillant.

Bonnes Pratiques pour les Équipes Informatiques de la Santé

- Mettre en œuvre le filtrage DNS : Bloquer l'accès aux domaines malveillants connus, aux sites de phishing et au contenu inapproprié au niveau DNS. Cela protège le réseau contre les logiciels malveillants et limite la responsabilité.

- Appliquer la Qualité de Service (QoS) : Appliquer une limitation de bande passante par utilisateur pour éviter la saturation du réseau. Un seul utilisateur diffusant de la vidéo haute définition ne doit pas dégrader les performances de l'ensemble du réseau WiFi des patients.

- Gestion des Sessions : Configurer des politiques de délai d'expiration de session agressives. Exiger des utilisateurs qu'ils se réauthentifient quotidiennement pour effacer les sessions obsolètes et maintenir un journal d'audit précis des appareils actifs.

- Audits Réguliers : Effectuer des tests d'intrusion sans fil trimestriels et réviser les règles de pare-feu pour s'assurer que l'isolation des VLAN reste intacte.

Pour plus d'informations sur les déploiements sécurisés dans des environnements complexes, consultez notre guide complet WiFi dans les hôpitaux : Un guide pour des réseaux cliniques sécurisés .

Dépannage et Atténuation des Risques

Les modes de défaillance courants dans les réseaux invités des hôpitaux proviennent souvent de VLAN mal configurés ou d'une sécurité de portail inadéquate.

- Mode de Défaillance : Épuisement DHCP : Les réseaux invités connaissent souvent un fort renouvellement. Si les durées de bail DHCP sont trop longues, le pool d'adresses IP s'épuisera, empêchant de nouvelles connexions. Atténuation : Définir les durées de bail DHCP pour le sous-réseau invité à 1-2 heures.

- Mode de Défaillance : Contournements du Captive Portal : Les utilisateurs avancés peuvent tenter de contourner le Captive Portal en utilisant le tunneling DNS. Atténuation : Bloquer toutes les requêtes DNS sortantes du VLAN invité, à l'exception de celles dirigées vers les serveurs DNS approuvés et filtrés.

Des défis similaires sont souvent observés dans d'autres environnements à forte affluence ; pour une vue comparative, consultez notre guide sur Le WiFi des cafés et coffee shops est-il sûr ? .

ROI et Impact Commercial

Le retour sur investissement pour un déploiement WiFi hospitalier sécuriséL'investissement se mesure en atténuation des risques et en efficacité opérationnelle. Une violation provenant d'un réseau invité non sécurisé peut entraîner des millions de dollars d'amendes, des atteintes à la réputation et des perturbations des opérations cliniques. En mettant en œuvre une architecture robuste et segmentée, les hôpitaux réduisent les tickets d'assistance liés aux problèmes de connectivité et améliorent les scores de satisfaction des patients. Les données capturées via des Captive Portals sécurisés et conformes fournissent également des analyses précieuses sur le flux de visiteurs et les temps de séjour, aidant à la planification opérationnelle et à l'allocation des ressources.

Références

[1] IEEE Standards Association. "IEEE 802.1X-2020 - Norme IEEE pour les réseaux locaux et métropolitains – Contrôle d'accès réseau basé sur les ports." https://standards.ieee.org/ieee/802.1X/7342/ [2] Wi-Fi Alliance. "Sécurité : WPA3." https://www.wi-fi.org/discover-wi-fi/security

Termes clés et définitions

Network Segmentation

The practice of splitting a computer network into subnetworks to improve performance and security.

Critical in hospitals to ensure patient WiFi traffic cannot access clinical EHR systems or medical devices.

Client Isolation

A wireless network security feature that prevents devices connected to the same access point from communicating with each other.

Used on guest networks to prevent lateral attacks and peer-to-peer malware spread.

WPA3

The latest generation of Wi-Fi security, providing robust authentication and individualized data encryption.

Replaces WPA2 to offer better protection against brute-force dictionary attacks on wireless networks.

Captive Portal

A web page that a user of a public-access network is obliged to view and interact with before access is granted.

Used by IT teams to enforce terms of service, capture identity data, and ensure regulatory compliance.

Rogue Access Point

A wireless access point that has been installed on a secure network without explicit authorization from a local network administrator.

A major threat vector; IT teams use WIPS to detect and contain these devices to prevent data interception.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs.

The fundamental technology used to isolate guest traffic from the clinical network.

OpenRoaming

A roaming federation service that enables an automatic and secure Wi-Fi experience.

Allows patients to connect securely without passwords, using profile-based authentication.

DNS Filtering

The process of using the Domain Name System to block malicious websites and filter out harmful or inappropriate content.

Implemented on guest networks to protect users from malware and the hospital from liability.

Études de cas

A 400-bed regional hospital needs to deploy patient WiFi across all wards and waiting areas. The IT director is concerned about patients inadvertently downloading malware that could spread to other devices on the guest network. How should the network be configured to mitigate this risk?

- Deploy a dedicated Guest SSID mapped to an isolated VLAN. 2. Enable Client Isolation (AP Isolation) on the wireless LAN controller for the Guest SSID to block peer-to-peer communication. 3. Implement DNS-level content filtering to block known malware and phishing domains. 4. Configure the firewall to only allow HTTP (80) and HTTPS (443) traffic outbound from the guest VLAN, blocking all other ports.

During a routine audit, the network team discovers that visitors in the cafeteria are experiencing extremely slow WiFi speeds. Investigation reveals a small number of users are streaming 4K video, saturating the access points. What is the technical solution?

Implement Quality of Service (QoS) and bandwidth throttling on the Guest SSID. Configure a per-user bandwidth limit (e.g., 5 Mbps down / 2 Mbps up) within the wireless controller or via the Purple Guest WiFi platform's policy engine.

Analyse de scénario

Q1. A hospital IT director is planning a network upgrade and wants to implement OpenRoaming for patient WiFi to improve security and user experience. What is the primary benefit of this approach compared to a traditional open network with a captive portal?

💡 Astuce :Consider how the over-the-air connection is secured before the user even reaches the portal.

Afficher l'approche recommandée

OpenRoaming provides automatic, profile-based authentication and encrypts the over-the-air connection (typically via Passpoint/802.1X), whereas a traditional open network transmits data in plaintext until the user authenticates at the portal (and even then, only HTTPS traffic is secure). This eliminates the risk of passive eavesdropping on the wireless link.

Q2. During a penetration test, the security team successfully accesses the hospital's IP-based security cameras from the patient WiFi network. What architectural failure does this indicate, and how should it be resolved?

💡 Astuce :Think about how different types of traffic should be separated logically.

Afficher l'approche recommandée

This indicates a failure in network segmentation. The patient WiFi and the security cameras are likely on the same VLAN, or the firewall ACLs between their respective VLANs are misconfigured. The resolution is to place the guest WiFi on a dedicated VLAN and implement strict firewall rules that deny all traffic from the guest VLAN to any internal IP ranges, routing guest traffic exclusively to the internet.

Q3. A venue operations director notices that the captive portal is generating warnings in modern web browsers stating the connection is 'Not Secure'. Why is this happening, and what is the technical remediation?

💡 Astuce :Consider the protocol used to serve the captive portal page.

Afficher l'approche recommandée

The captive portal is likely being served over unencrypted HTTP rather than HTTPS. Modern browsers flag HTTP login pages as insecure. The remediation is to install a valid SSL/TLS certificate on the wireless controller or the external captive portal server (like Purple's platform) and force all portal traffic over HTTPS (port 443).