Il WiFi Ospedaliero è Sicuro? Cosa Dovrebbero Sapere Pazienti e Visitatori

Questa guida tecnica di riferimento completa esamina l'architettura di sicurezza delle reti WiFi per gli ospiti negli ospedali. Fornisce a manager IT e operatori di strutture strategie di implementazione attuabili, concentrandosi sulla segmentazione della rete, sugli standard di crittografia e sui framework di conformità per garantire che i dati dei pazienti rimangano protetti senza compromettere le operazioni cliniche.

🎧 Ascolta questa guida

Visualizza trascrizione

- Sintesi Esecutiva

- Approfondimento Tecnico: Architettura di Rete e Segmentazione

- Isolamento Clinico vs. Ospite

- Standard di Crittografia

- Guida all'Implementazione: Proteggere l'Esperienza del Paziente

- Il Ruolo del Captive Portal

- Isolamento del Cliente e Mitigazione degli AP Maligni

- Best Practice per i Team IT Sanitari

- Risoluzione dei Problemi e Mitigazione del Rischio

- ROI e Impatto Commerciale

- Riferimenti

Sintesi Esecutiva

Per i responsabili IT e i CTO nel settore sanitario, la domanda "il WiFi ospedaliero è sicuro?" non è solo una questione di comodità per il paziente; è un imperativo critico per la conformità e la mitigazione del rischio. Fornire WiFi gratuito negli ospedali per pazienti e visitatori è ormai un'aspettativa standard, ma introduce significative superfici di attacco se non architettato correttamente. Questa guida descrive in dettaglio i controlli tecnici necessari per proteggere gli ambienti WiFi dei pazienti, garantendo che l'accesso degli ospiti rimanga strettamente isolato dalle reti cliniche. Esploreremo l'implementazione di IEEE 802.1X, WPA3 e Captive Portal sicuri, dimostrando come le piattaforme aziendali come Guest WiFi di Purple mitigano il rischio offrendo al contempo un'esperienza utente senza interruzioni. Implementando questi standard, i fornitori di assistenza sanitaria possono rispondere con fiducia di sì quando viene chiesto se è sicuro utilizzare il WiFi ospedaliero.

Approfondimento Tecnico: Architettura di Rete e Segmentazione

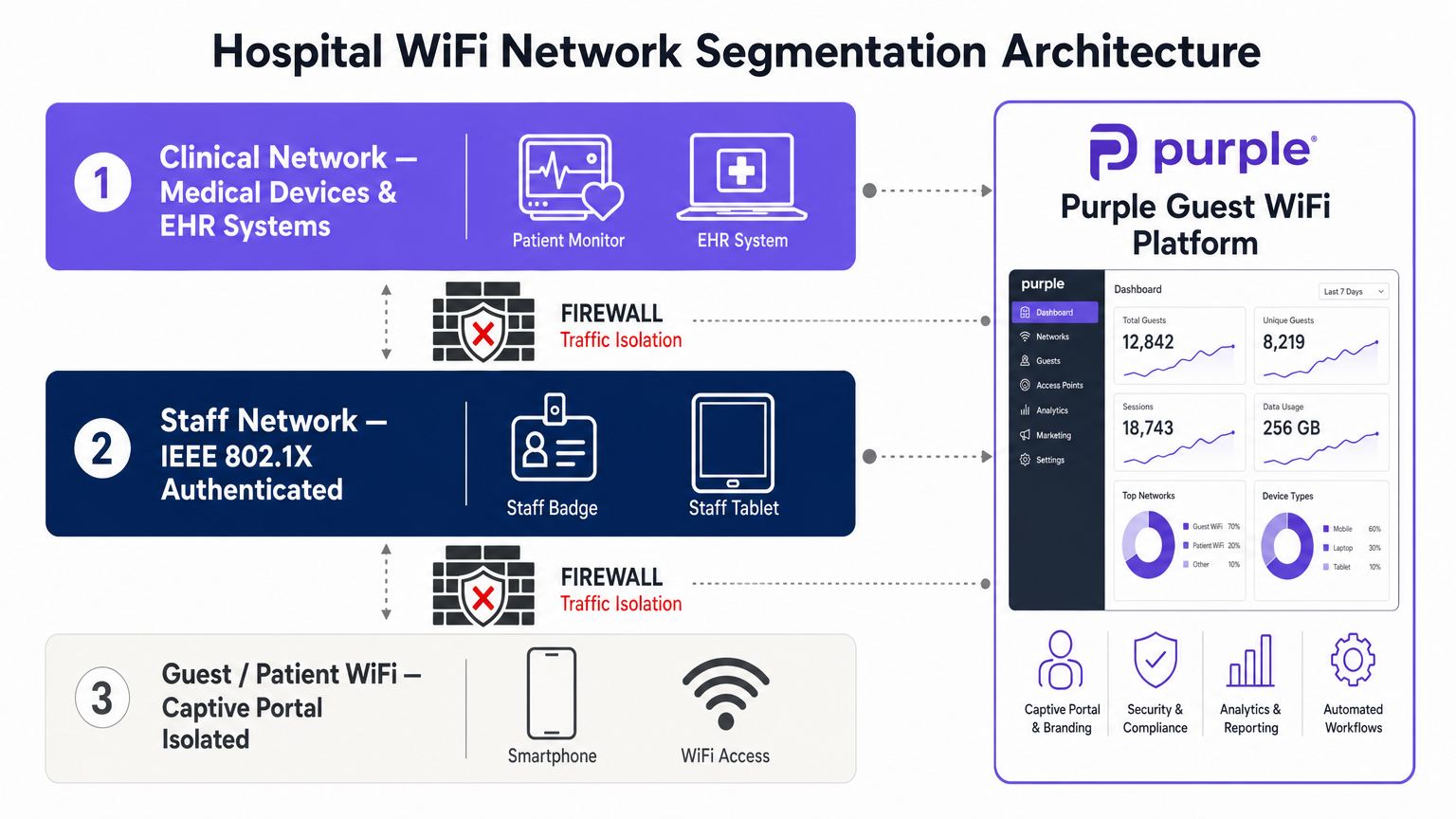

La base di un WiFi ospedaliero sicuro è una rigorosa segmentazione della rete. Un'architettura di rete piatta è una vulnerabilità catastrofica in un contesto sanitario.

Isolamento Clinico vs. Ospite

Il traffico degli ospiti deve essere logicamente separato dai sistemi clinici (EHR, dispositivi medici connessi, comunicazioni del personale) utilizzando Virtual Local Area Network (VLAN) distinte. La rete WiFi del paziente dovrebbe essere configurata per instradare il traffico direttamente al gateway internet, bypassando completamente le tabelle di routing interne. I firewall devono applicare rigide Access Control List (ACL) che negano qualsiasi traffico in ingresso dalla VLAN ospite alle VLAN cliniche.

Standard di Crittografia

Storicamente, le reti ospiti aperte non fornivano alcuna crittografia over-the-air. L'adozione di WPA3 (Wi-Fi Protected Access 3) e Opportunistic Wireless Encryption (OWE) ha trasformato questo panorama. WPA3 fornisce una crittografia dei dati individualizzata anche su reti che non richiedono una chiave pre-condivisa, riducendo significativamente il rischio di intercettazioni passive. Inoltre, l'integrazione di Passpoint (Hotspot 2.0) consente un roaming senza interruzioni e crittografato. Purple funge da fornitore di identità gratuito per servizi come OpenRoaming sotto la licenza Connect, consentendo un'autenticazione sicura basata su profili che elimina l'attrito delle password tradizionali mantenendo al contempo una sicurezza di livello aziendale.

Guida all'Implementazione: Proteggere l'Esperienza del Paziente

L'implementazione di un WiFi sicuro negli ospedali richiede un approccio sistematico alla gestione delle identità e alla mitigazione delle minacce.

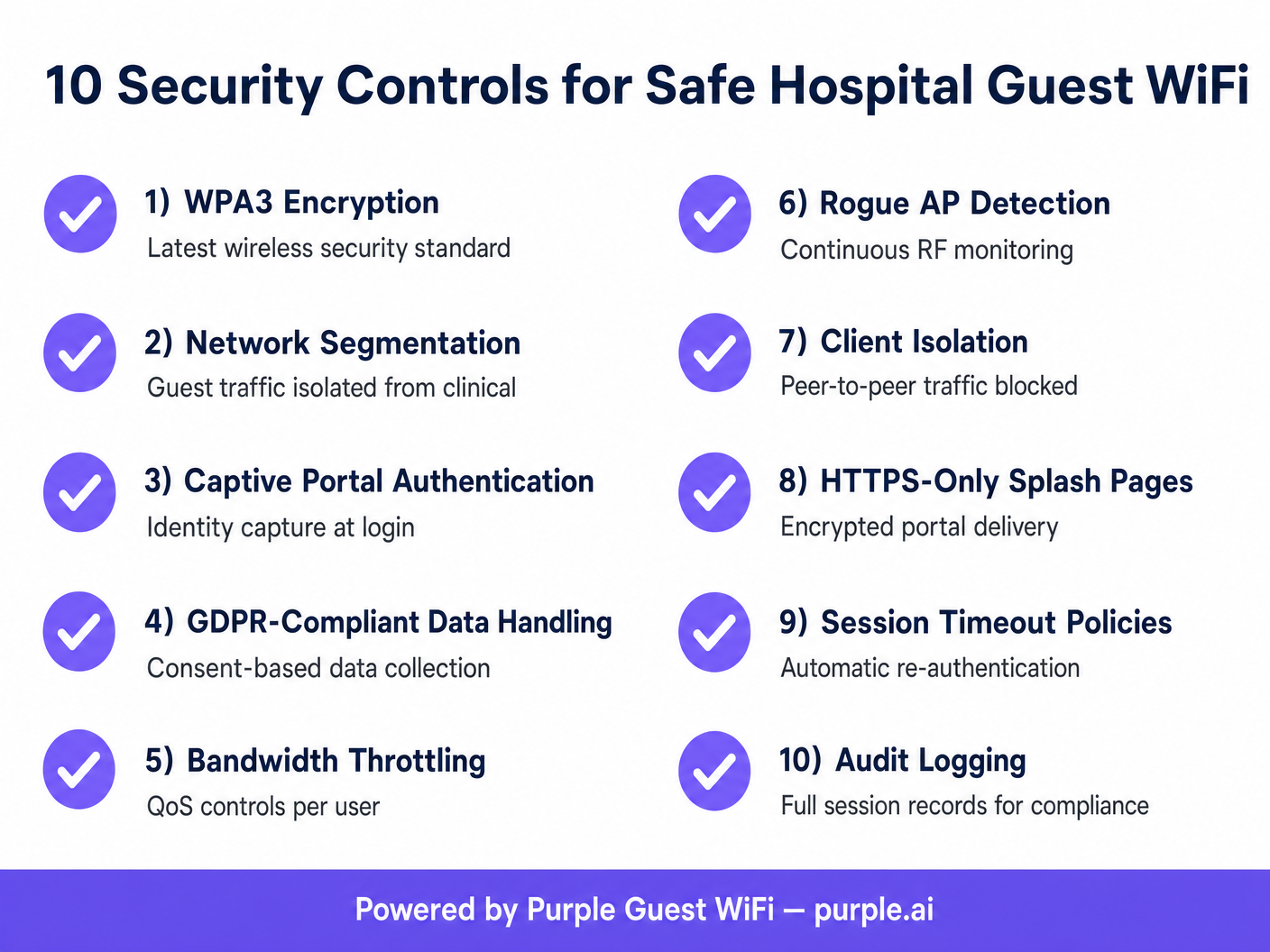

Il Ruolo del Captive Portal

Il Captive Portal è il principale punto di applicazione delle politiche di rete per gli ospiti. Non è solo un esercizio di branding; è un meccanismo di conformità. Quando si implementa un Captive Portal tramite una piattaforma WiFi Analytics , i team IT devono assicurarsi che imponga la consegna solo tramite HTTPS per prevenire l'intercettazione delle credenziali. Il portale deve anche acquisire il consenso dell'utente in conformità con il GDPR o le normative locali sulla privacy prima di concedere l'accesso.

Isolamento del Cliente e Mitigazione degli AP Maligni

Per proteggere gli utenti dagli attacchi laterali, l'Isolamento del Cliente (noto anche come Isolamento AP) deve essere abilitato sull'SSID ospite. Ciò impedisce ai dispositivi connessi allo stesso access point di comunicare direttamente tra loro, neutralizzando le minacce peer-to-peer. Inoltre, è richiesto un monitoraggio RF continuo per rilevare e contenere gli access point maligni. Se un attore malintenzionato tenta un attacco "evil twin" spoofando l'SSID dell'ospedale, il sistema di prevenzione delle intrusioni wireless (WIPS) deve de-autenticare automaticamente i client che tentano di connettersi all'AP maligno.

Best Practice per i Team IT Sanitari

- Implementare il Filtro DNS: Bloccare l'accesso a domini dannosi noti, siti di phishing e contenuti inappropriati a livello DNS. Questo protegge la rete dal malware e limita la responsabilità.

- Applicare la Qualità del Servizio (QoS): Applicare la limitazione della larghezza di banda per utente per prevenire la saturazione della rete. Un singolo utente che trasmette video ad alta definizione non dovrebbe degradare le prestazioni dell'intera rete WiFi del paziente.

- Gestione delle Sessioni: Configurare politiche aggressive di timeout delle sessioni. Richiedere agli utenti di riautenticarsi quotidianamente per cancellare le sessioni inattive e mantenere un registro di audit accurato dei dispositivi attivi.

- Audit Regolari: Condurre test di penetrazione wireless trimestrali e rivedere le regole del firewall per garantire che l'isolamento delle VLAN rimanga intatto.

Per maggiori approfondimenti sulle implementazioni sicure in ambienti complessi, consulta la nostra guida completa WiFi negli Ospedali: Una Guida alle Reti Cliniche Sicure .

Risoluzione dei Problemi e Mitigazione del Rischio

Le modalità di guasto comuni nelle reti ospiti ospedaliere derivano spesso da VLAN mal configurate o da una sicurezza del portale inadeguata.

- Modalità di Guasto: Esaurimento DHCP: Le reti ospiti spesso sperimentano un elevato ricambio. Se i tempi di lease DHCP sono troppo lunghi, il pool di IP si esaurirà, impedendo nuove connessioni. Mitigazione: Impostare i tempi di lease DHCP per la sottorete ospite a 1-2 ore.

- Modalità di Guasto: Bypass del Captive Portal: Gli utenti esperti potrebbero tentare di bypassare il Captive Portal utilizzando il tunneling DNS. Mitigazione: Bloccare tutte le richieste DNS in uscita dalla VLAN ospite eccetto quelle dirette ai server DNS approvati e filtrati.

Sfide simili si riscontrano spesso in altri ambienti ad alto traffico; per una visione comparativa, consulta la nostra guida su Il WiFi di Caffè e Bar è Sicuro? .

ROI e Impatto Commerciale

Il ritorno sull'investimento per un'implementazione WiFi ospedaliera sicuraIl pagamento si misura nella mitigazione del rischio e nell'efficienza operativa. Una violazione originata da una rete guest non protetta può comportare milioni di dollari in multe, danni alla reputazione e interruzioni delle operazioni cliniche. Implementando un'architettura robusta e segmentata, gli ospedali riducono i ticket di assistenza relativi a problemi di connettività e migliorano i punteggi di soddisfazione dei pazienti. I dati acquisiti tramite Captive Portal sicuri e conformi forniscono anche preziose analisi sul flusso di visitatori e sui tempi di permanenza, aiutando nella pianificazione operativa e nell'allocazione delle risorse.

Riferimenti

[1] IEEE Standards Association. "IEEE 802.1X-2020 - Standard IEEE per le reti locali e metropolitane - Controllo dell'accesso alla rete basato su porta." https://standards.ieee.org/ieee/802.1X/7342/ [2] Wi-Fi Alliance. "Sicurezza: WPA3." https://www.wi-fi.org/discover-wi-fi/security

Termini chiave e definizioni

Network Segmentation

The practice of splitting a computer network into subnetworks to improve performance and security.

Critical in hospitals to ensure patient WiFi traffic cannot access clinical EHR systems or medical devices.

Client Isolation

A wireless network security feature that prevents devices connected to the same access point from communicating with each other.

Used on guest networks to prevent lateral attacks and peer-to-peer malware spread.

WPA3

The latest generation of Wi-Fi security, providing robust authentication and individualized data encryption.

Replaces WPA2 to offer better protection against brute-force dictionary attacks on wireless networks.

Captive Portal

A web page that a user of a public-access network is obliged to view and interact with before access is granted.

Used by IT teams to enforce terms of service, capture identity data, and ensure regulatory compliance.

Rogue Access Point

A wireless access point that has been installed on a secure network without explicit authorization from a local network administrator.

A major threat vector; IT teams use WIPS to detect and contain these devices to prevent data interception.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs.

The fundamental technology used to isolate guest traffic from the clinical network.

OpenRoaming

A roaming federation service that enables an automatic and secure Wi-Fi experience.

Allows patients to connect securely without passwords, using profile-based authentication.

DNS Filtering

The process of using the Domain Name System to block malicious websites and filter out harmful or inappropriate content.

Implemented on guest networks to protect users from malware and the hospital from liability.

Casi di studio

A 400-bed regional hospital needs to deploy patient WiFi across all wards and waiting areas. The IT director is concerned about patients inadvertently downloading malware that could spread to other devices on the guest network. How should the network be configured to mitigate this risk?

- Deploy a dedicated Guest SSID mapped to an isolated VLAN. 2. Enable Client Isolation (AP Isolation) on the wireless LAN controller for the Guest SSID to block peer-to-peer communication. 3. Implement DNS-level content filtering to block known malware and phishing domains. 4. Configure the firewall to only allow HTTP (80) and HTTPS (443) traffic outbound from the guest VLAN, blocking all other ports.

During a routine audit, the network team discovers that visitors in the cafeteria are experiencing extremely slow WiFi speeds. Investigation reveals a small number of users are streaming 4K video, saturating the access points. What is the technical solution?

Implement Quality of Service (QoS) and bandwidth throttling on the Guest SSID. Configure a per-user bandwidth limit (e.g., 5 Mbps down / 2 Mbps up) within the wireless controller or via the Purple Guest WiFi platform's policy engine.

Analisi degli scenari

Q1. A hospital IT director is planning a network upgrade and wants to implement OpenRoaming for patient WiFi to improve security and user experience. What is the primary benefit of this approach compared to a traditional open network with a captive portal?

💡 Suggerimento:Consider how the over-the-air connection is secured before the user even reaches the portal.

Mostra l'approccio consigliato

OpenRoaming provides automatic, profile-based authentication and encrypts the over-the-air connection (typically via Passpoint/802.1X), whereas a traditional open network transmits data in plaintext until the user authenticates at the portal (and even then, only HTTPS traffic is secure). This eliminates the risk of passive eavesdropping on the wireless link.

Q2. During a penetration test, the security team successfully accesses the hospital's IP-based security cameras from the patient WiFi network. What architectural failure does this indicate, and how should it be resolved?

💡 Suggerimento:Think about how different types of traffic should be separated logically.

Mostra l'approccio consigliato

This indicates a failure in network segmentation. The patient WiFi and the security cameras are likely on the same VLAN, or the firewall ACLs between their respective VLANs are misconfigured. The resolution is to place the guest WiFi on a dedicated VLAN and implement strict firewall rules that deny all traffic from the guest VLAN to any internal IP ranges, routing guest traffic exclusively to the internet.

Q3. A venue operations director notices that the captive portal is generating warnings in modern web browsers stating the connection is 'Not Secure'. Why is this happening, and what is the technical remediation?

💡 Suggerimento:Consider the protocol used to serve the captive portal page.

Mostra l'approccio consigliato

The captive portal is likely being served over unencrypted HTTP rather than HTTPS. Modern browsers flag HTTP login pages as insecure. The remediation is to install a valid SSL/TLS certificate on the wireless controller or the external captive portal server (like Purple's platform) and force all portal traffic over HTTPS (port 443).