Já se perguntou como redes de grande escala gerenciam quem pode se conectar ao seu Wi-Fi ou VPN? Imagine que sua rede é um clube exclusivo. Um servidor RADIUS é o segurança digital na porta, decidindo quem entra, o que podem acessar e mantendo um registro de sua visita.

RADIUS significa Remote Authentication Dial-In User Service, um nome que mostra sua idade, mas não sua importância nos dias de hoje. Ele fornece uma estrutura centralizada para gerenciar o acesso seguro à rede e é uma peça crucial do quebra-cabeça para muitas empresas.

Entendendo a essência do RADIUS

Em sua essência, um servidor RADIUS é projetado para gerenciar quem se conecta à sua rede. Em vez de configurar meticulosamente senhas e regras de acesso em cada ponto de acesso Wi-Fi, gateway VPN ou switch de rede, você usa uma autoridade central para tomar todas as decisões de segurança.

Pense da seguinte forma: sem o RADIUS, cada ponto de acesso é seu próprio segurança com uma lista de convidados completamente separada. Isso rapidamente se torna um pesadelo de gerenciamento. Com um servidor RADIUS, todos os seguranças se reportam a um único chefe de segurança que possui a lista principal. Essa abordagem é construída em uma estrutura conhecida como AAA.

A estrutura AAA do RADIUS explicada

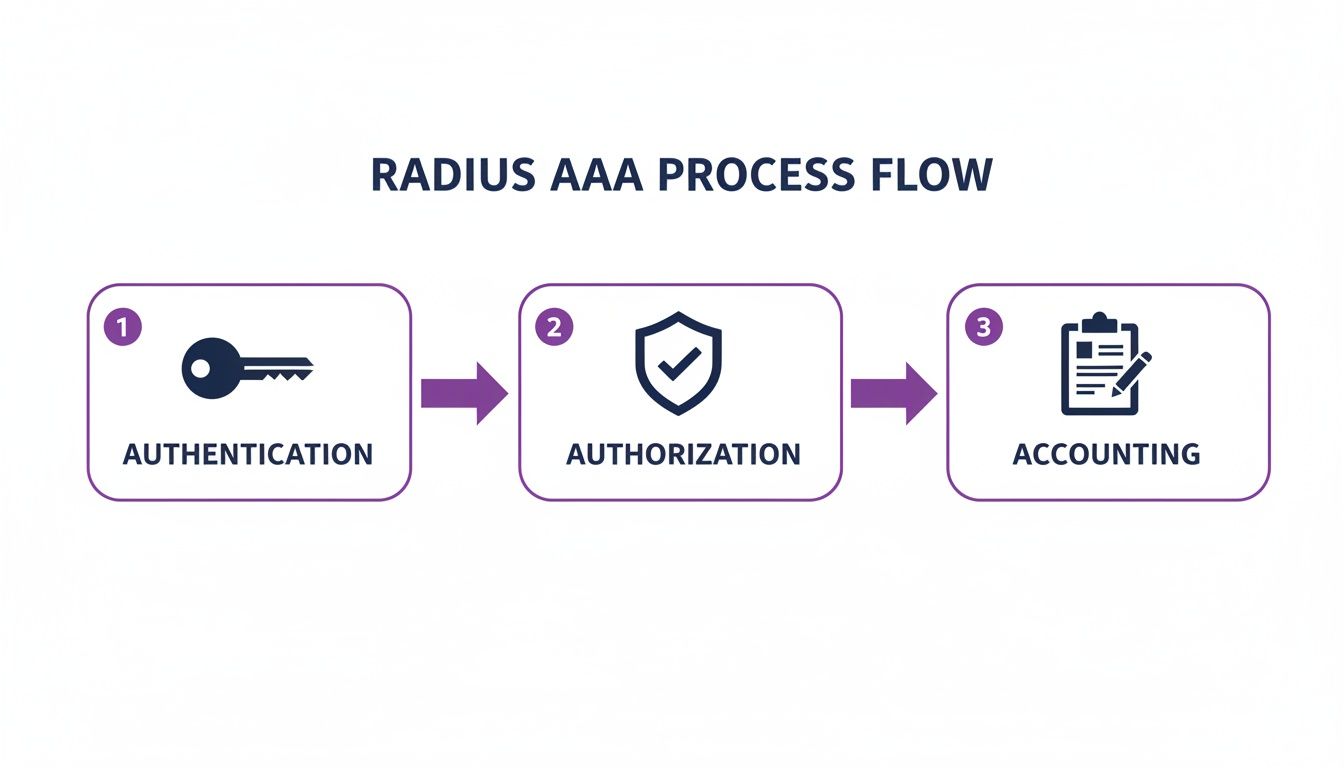

O verdadeiro poder do RADIUS vem de suas três funções principais, frequentemente chamadas de estrutura AAA. Esse acrônimo simples detalha exatamente o que o servidor faz toda vez que alguém tenta se conectar.

A tabela abaixo fornece um resumo rápido do que cada componente faz no processo de autenticação, usando nossa analogia do segurança digital.

Esse modelo AAA é a base da segurança de rede moderna e escalável. Ele garante que o acesso não seja apenas concedido com segurança, mas também gerenciado e monitorado de forma eficaz, oferecendo uma visão completa da atividade da rede a partir de um único ponto central de controle.

Em última análise, entender o que é um servidor RADIUS significa ver seu papel como o guardião central de toda a sua rede. Ele aplica suas regras de segurança de forma consistente para cada usuário e cada dispositivo, todas as vezes.

Como a autenticação RADIUS realmente funciona

Para realmente entender o que um servidor RADIUS faz, você precisa observar a rápida conversa que acontece nos bastidores toda vez que alguém tenta se conectar. Pense nisso como um aperto de mão secreto entre o dispositivo do usuário, o hardware de rede e o servidor RADIUS.

Todo esse processo, desde o usuário digitando sua senha até ficar online, termina em segundos. É uma maneira rápida, segura e centralizada de gerenciar todas as decisões de segurança da sua rede.

Os principais participantes no processo de autenticação

Antes de entrarmos no passo a passo, vamos conhecer os três personagens principais envolvidos em cada autenticação RADIUS. Cada um tem um trabalho muito específico a fazer.

- O Suplicante (Supplicant): É simplesmente o dispositivo do usuário tentando entrar na rede, como um laptop ou um smartphone. É aquele que está suplicando, ou pedindo permissão para entrar.

- O Servidor de Acesso à Rede (NAS): Este é o guardião — o hardware ao qual seu suplicante se conecta primeiro. Pode ser um ponto de acesso Wi-Fi ou um concentrador VPN. Ele não toma a decisão de acesso por si só; em vez disso, atua como um segurança, repassando a solicitação ao servidor RADIUS.

- O Servidor RADIUS: Este é o cérebro de toda a operação. Ele recebe a solicitação do NAS, verifica os detalhes do usuário em seu banco de dados e dá o veredito final: deixá-los entrar ou mantê-los de fora.

O fluxo de comunicação passo a passo

Agora, vamos acompanhar uma única tentativa de conexão do início ao fim. Imagine um usuário tentando se conectar ao Wi-Fi da sua empresa.

- A solicitação de conexão: O usuário encontra a rede Wi-Fi em seu dispositivo e digita seus detalhes de login (como nome de usuário e senha). Seu dispositivo (o suplicante) envia essas informações para o ponto de acesso Wi-Fi mais próximo (o NAS).

- A mensagem Access-Request: O NAS não faz ideia se esses detalhes estão corretos. Portanto, ele agrupa as informações do usuário em uma mensagem RADIUS especial chamada Access-Request e a encaminha para o servidor RADIUS. De forma crítica, a senha é sempre criptografada para que não possa ser interceptada.

- Verificação e decisão: O servidor RADIUS recebe o Access-Request. Primeiro, ele verifica uma chave secreta pré-compartilhada para garantir que a mensagem seja realmente de um NAS confiável e não de um impostor. Em seguida, ele descriptografa a senha e verifica as credenciais em seu diretório de usuários (que pode ser uma lista simples ou um grande provedor de identidade como o Entra ID).

- Se os detalhes estiverem corretos, ele envia de volta uma mensagem Access-Accept ao NAS, que então concede ao usuário acesso à rede.

- Se os detalhes estiverem incorretos, ele envia uma mensagem Access-Reject, e o usuário é bloqueado de se conectar.

Protocolos legados (PAP/CHAP): O Password Authentication Protocol (PAP) é o mais básico do grupo, enviando senhas em texto simples ou com proteção muito fraca. Hoje é visto como uma grande falha de segurança e deve ser evitado a todo custo. O Challenge-Handshake Authentication Protocol (CHAP) é um pequeno avanço, mas ainda não é páreo para métodos de ataque modernos.

Protocolos modernos (EAP): O Extensible Authentication Protocol (EAP) é o padrão atual da indústria para acesso seguro à rede, especialmente via Wi-Fi. O EAP não é apenas um protocolo; é uma estrutura flexível que suporta vários métodos altamente seguros. O EAP-TLS é amplamente considerado o padrão ouro, usando certificados digitais tanto no servidor quanto no dispositivo do cliente para forjar uma conexão confiável e fortemente criptografada. Esta é a tecnologia que impulsiona a robusta autenticação 802.1X.

- Configuração complexa: Cada novo ponto de acesso deve ser configurado manualmente com o endereço IP do servidor RADIUS e o segredo compartilhado.

- Limitações de hardware: Seu servidor pode não ter a capacidade de lidar com o aumento da carga, forçando-o a fazer atualizações de hardware caras.

- Gerenciamento lento de usuários: Integrar um novo funcionário ou, mais criticamente, revogar o acesso de alguém que saiu, pode ser um trabalho manual tedioso que cria atrasos na segurança.

- Gerenciamento radicalmente simplificado: Sem mais hardware para manter ou configurações manuais para aplicar.

- Postura de segurança aprimorada: ZTNA e sincronizações automáticas de diretório reduzem seu risco.

- Experiência de usuário superior: Acesso sem esforço e sem senha para todos.

Esse fluxo direto e seguro é o coração da estrutura AAA do protocolo RADIUS — Autenticação, Autorização e Contabilização.

Como o diagrama mostra, o RADIUS lida com Autenticação (quem é você?), Autorização (o que você tem permissão para fazer?) e Contabilização (o que você fez?). Para muitas empresas, esse processo é iniciado por meio de uma página de login personalizada; você pode aprender mais sobre isso em nosso guia sobre o que é um Captive Portal . Toda essa sequência é o que torna o RADIUS um guardião tão confiável para redes modernas.

Explorando diferentes configurações e protocolos RADIUS

Entender o que um servidor RADIUS faz é o primeiro passo. O próximo, e indiscutivelmente mais crítico, é descobrir como configurá-lo. Nem todas as implantações RADIUS são iguais, e suas escolhas em relação aos protocolos e onde o servidor reside terão um efeito massivo na segurança e no gerenciamento diário da sua rede.

Essas decisões se resumem a quão segura sua autenticação precisa ser e quanto tempo sua equipe de TI pode realisticamente gastar para manter tudo funcionando.

Pense nos protocolos que um servidor RADIUS usa como diferentes tipos de fechaduras em uma porta. Algumas são antigas e fáceis de arrombar, enquanto outras são modernas e quase impenetráveis. Escolher a certa é essencial.

Escolhendo o protocolo de autenticação certo

O protocolo de autenticação é simplesmente o método usado para verificar a identidade de um usuário. Ao longo dos anos, esses métodos evoluíram de perigosamente desatualizados para incrivelmente seguros.

Para qualquer empresa moderna, especialmente aquelas que lidam com dados sensíveis, usar um protocolo forte baseado em EAP é inegociável. É a diferença entre um cadeado frágil e a porta de um cofre de banco para a sua rede. Você pode explorar os benefícios com mais detalhes aprendendo sobre os benefícios da autenticação 802.1X e como ela protege redes corporativas.

Modelos de implantação local (on-premise) vs. nuvem

Além dos protocolos, sua maior decisão é onde seu servidor RADIUS realmente residirá. Você tem dois caminhos principais: um servidor local tradicional que você mesmo gerencia ou uma solução moderna nativa na nuvem. Servidores RADIUS são fundamentais para controlar o acesso à rede em vários ambientes, incluindo aplicações especializadas como o gerenciamento seguro de serviços de hotspot Wi-Fi para convidados .

Um servidor RADIUS local tradicional significa que você é responsável por tudo. Você precisa configurar e manter o hardware do servidor físico ou virtual em seu próprio data center. Isso exige um grande investimento inicial, requer equipe de TI especializada para configuração e aplicação de patches, e necessita de monitoramento constante para mantê-lo online e seguro.

Por outro lado, uma plataforma de autenticação nativa na nuvem como a Purple remove completamente a necessidade de qualquer hardware em seu local. Todo o serviço AAA é gerenciado para você na nuvem, oferecendo muito mais flexibilidade, escalabilidade automática e um gerenciamento incrivelmente simples.

Fazer a escolha certa entre um servidor RADIUS local e uma plataforma nativa na nuvem é uma decisão crítica para qualquer administrador de TI ou proprietário de empresa. A tabela abaixo detalha as principais diferenças para ajudá-lo a ver qual modelo se alinha melhor com seus recursos e objetivos.

RADIUS local vs. Autenticação nativa na nuvem

Em última análise, escolher entre esses modelos geralmente se resume ao que uma empresa prioriza. Embora o RADIUS local ofereça controle direto, ele vem com o grande peso do custo e da complexidade. Para a maioria das empresas hoje, as soluções em nuvem oferecem uma alternativa muito mais ágil, segura e econômica, liberando sua equipe de TI para focar em coisas maiores do que apenas manter os servidores funcionando.

As dores ocultas dos servidores RADIUS tradicionais

Embora um servidor RADIUS seja uma grande melhoria no gerenciamento de senhas de rede individuais, o modelo local tradicional traz suas próprias dores de cabeça sérias. Para muitos administradores de TI, o termo 'RADIUS legado' evoca imagens de noites mal dormidas, tickets de suporte frustrantes e um ciclo constante de manutenção.

Essa é simplesmente a realidade de manter um servidor de autenticação local funcionando. Esses sistemas exigem atenção infinita. Eles precisam de aplicação regular de patches de software, atualizações de sistema operacional e monitoramento de hardware apenas para evitar falhas. Quando algo dá errado — e sempre dá —, a solução de problemas pode se tornar um pesadelo, exigindo conhecimento profundo e especializado que está cada vez mais difícil de encontrar.

O impacto no mundo real do RADIUS legado

Os problemas com o RADIUS local não são apenas aborrecimentos técnicos; eles têm um impacto direto no seu negócio e na experiência dos seus clientes. Imagine o caos quando o Wi-Fi para convidados cai durante o horário de pico de check-in de um hotel porque o servidor RADIUS travou.

Os hóspedes ficam frustrados, a equipe da recepção fica sobrecarregada e a equipe de TI corre para consertar um ponto único de falha complexo. Esse cenário é muito comum.

Uma pesquisa recente no setor de hospitalidade do Reino Unido descobriu que 67% dos operadores nomearam a manutenção do RADIUS como uma das principais dores de cabeça de TI. O tempo de inatividade teve uma média de quatro horas por mês por local, o que impactou diretamente 15% dos check-ins em horários de pico e causou danos reais à reputação. Você pode ler mais sobre os desafios que as empresas do Reino Unido enfrentam com a infraestrutura de rede no ispreview.co.uk .

O problema central é que um servidor RADIUS tradicional atua como um gargalo. É um sistema único e complexo do qual tudo depende, tornando-o frágil e difícil de gerenciar à medida que sua organização cresce.

Por que escalar é tão difícil

Os pontos problemáticos do RADIUS local só pioram à medida que sua empresa se expande. Adicionar um novo escritório ou até mesmo mais usuários a um local existente não é uma tarefa simples. Muitas vezes envolve um processo lento e manual que pode incluir:

Esses fardos operacionais transformam o que deveria ser um ativo de segurança em uma fonte constante de atrito. A alta manutenção, a falta de flexibilidade e a especialização exigida são exatamente os motivos pelos quais tantas organizações agora buscam uma alternativa mais inteligente e confiável para a autenticação de rede.

O futuro da autenticação está na nuvem

As contínuas dores de cabeça de gerenciar um servidor RADIUS local tradicional levaram muitas empresas a buscar uma maneira melhor. Está claro que o futuro da autenticação de rede não se trata de empilhar mais hardware em uma sala de servidores; trata-se de migrar para a nuvem. Plataformas modernas como a Purple mostram um caminho claro para longe dessa configuração desajeitada e de alta manutenção.

Esses serviços removem totalmente a necessidade de um servidor local. Em vez de sua equipe de TI gastar tempo com atualizações de segurança, manutenção e preocupações com capacidade, toda essa responsabilidade passa para um provedor dedicado. Isso libera seus profissionais qualificados para focar em projetos que realmente impulsionam os negócios.

Gerenciamento simplificado e segurança mais forte

As soluções nativas na nuvem trazem um nível revigorante de simplicidade e segurança para a mesa. Elas são construídas sobre ideias poderosas como o Zero Trust Network Access (ZTNA), que funciona com um princípio simples, mas eficaz: "nunca confie, sempre verifique". Cada tentativa de conexão é tratada como uma ameaça potencial até que seja comprovadamente segura.

Essa postura de segurança é apoiada por integrações diretas com os provedores de identidade que você já usa, como Microsoft Entra ID, Okta e Google Workspace. Quando o status de um funcionário muda no diretório principal da sua empresa — digamos, ele sai da empresa —, seu acesso à rede é revogado instantânea e automaticamente. É uma mudança simples que fecha uma enorme lacuna de segurança e oferece ganhos operacionais massivos.

Por exemplo, uma plataforma nativa na nuvem integrada ao Google Workspace reduziu o tempo de provisionamento de usuários de dias para segundos em 300 locais no Reino Unido, enquanto aumentou o tempo de atividade para 99,99%. Com a estimativa de que os conselhos do Reino Unido gastaram £ 450 milhões em infraestrutura RADIUS em 2025, plataformas como a Purple provaram reduzir esses custos em até 75% por meio da autenticação em nuvem. Para ter uma noção melhor das tendências de conectividade no Reino Unido, você pode explorar a pesquisa completa sobre 5G e infraestrutura de rede no juniperresearch.com .

Criando uma melhor experiência para o usuário

Deixando a segurança de lado, as plataformas em nuvem oferecem uma experiência muito melhor para seus usuários. Tecnologias como o OpenRoaming tornam a autenticação sem senha, contínua e segura, uma realidade. Após uma configuração única, os usuários podem se conectar de forma automática e segura em milhares de locais sem nunca mais ver uma tela de login.

Isso cria uma jornada sem atritos tanto para convidados quanto para funcionários, substituindo Captive Portals frustrantes por conectividade criptografada e sem esforço. Para qualquer empresa pronta para modernizar sua rede, a nuvem oferece um conjunto atraente de benefícios:

Essa evolução faz parte de uma mudança mais ampla em direção a soluções de TI mais flexíveis e baseadas em serviços. Você pode aprender mais sobre isso lendo nosso guia sobre Networking as a Service .

Perguntas frequentes sobre o RADIUS

Vamos abordar algumas das perguntas mais comuns que ouvimos sobre o RADIUS e como ele se encaixa no cenário de TI moderno.

O RADIUS ainda é relevante hoje?

Os princípios fundamentais que o RADIUS estabeleceu — Autenticação, Autorização e Contabilização (AAA) — são mais vitais para a segurança da rede do que nunca. Ele definiu o padrão de como controlamos o acesso à rede.

No entanto, o servidor RADIUS local tradicional é uma tecnologia de uma era diferente. Muitas vezes, ele luta para acompanhar as demandas de segurança de hoje e simplesmente carece da agilidade que as empresas modernas precisam. As plataformas nativas na nuvem assumiram a liderança, evoluindo esses princípios AAA originais para oferecer melhor segurança, confiabilidade e um gerenciamento muito mais simples, tudo sem o custo e a complexidade do hardware físico.

Qual é a diferença entre o RADIUS e o Active Directory?

Ajuda pensar neles em termos de funções. O Active Directory (ou um equivalente moderno como o Entra ID) é o diretório principal — é a lista definitiva de quem são seus usuários e o que eles têm permissão para fazer.

Um servidor RADIUS tradicional atua como o guardião. Quando alguém tenta entrar no Wi-Fi, o servidor RADIUS verifica suas credenciais em relação a essa lista principal no Active Directory. Plataformas modernas em nuvem como a Purple, no entanto, integram-se diretamente ao seu provedor de identidade, tornando-se efetivamente o guardião e o verificador de diretório em um só lugar. Isso remove a necessidade de um servidor RADIUS local separado como intermediário.

Posso substituir meu servidor RADIUS sem substituir meu hardware de rede?

Sim, absolutamente. Essa é uma das maiores vantagens de migrar para a nuvem. As plataformas de autenticação modernas são projetadas para serem independentes de hardware.

Elas se integram perfeitamente aos pontos de acesso Wi-Fi e switches que você já possui de fornecedores líderes como Meraki , Aruba e Ruckus . Isso significa que você pode se livrar do custo e das dores de cabeça do seu servidor RADIUS local sem precisar de uma reformulação de rede disruptiva e cara.

Pronto para ir além das limitações do RADIUS legado? Descubra como a Purple oferece autenticação segura e sem senha, com zero hardware e integração perfeita de provedor de identidade. Saiba mais em purple.ai .