নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল সলিউশনকে আপনার কোম্পানির ডিজিটাল প্রবেশদ্বারের সিকিউরিটি পলিসি হিসেবে বিবেচনা করুন, যা সিদ্ধান্ত নেয় কে—এবং কী—ভিতরে প্রবেশ করবে। এগুলো একটি বুদ্ধিমান বাউন্সারের মতো কাজ করে, আপনার নেটওয়ার্কে প্রবেশের অনুমতি দেওয়ার আগে প্রতিটি ব্যবহারকারী এবং ডিভাইস চেক করে। সংবেদনশীল ডেটা সুরক্ষিত রাখার জন্য এটি অত্যন্ত গুরুত্বপূর্ণ।

নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল কী এবং এটি কেন অপরিহার্য?

কল্পনা করুন আপনার বিজনেস নেটওয়ার্ক হলো একটি এক্সক্লুসিভ, মেম্বারস-অনলি ক্লাব, যেখানে বিভিন্ন এলাকার জন্য বিভিন্ন সিকিউরিটি লেভেল রয়েছে। দরজায় কোনো গার্ড না থাকলে যে কেউ ভিতরে ঢুকে পড়তে পারে, সংরক্ষিত রুমে প্রবেশ করতে পারে এবং বড় ধরনের সমস্যা তৈরি করতে পারে। ডিজিটাল দুনিয়ায়, একটি অরক্ষিত নেটওয়ার্ক ঠিক এমনই দেখায়—কোম্পানির ল্যাপটপ, গেস্ট স্মার্টফোন, IoT সেন্সর এবং এমনকি ক্ষতিকারক হ্যাকারদের জন্য একটি উন্মুক্ত জায়গা।

নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল (NAC) হলো আপনার ডিজিটাল "ক্লাব"-এর সেই আধুনিক সিকিউরিটি গার্ড এবং ফ্রন্ট-ডেস্ক কনসিয়ার্জ। এর প্রধান কাজ হলো কে এবং কী আপনার নেটওয়ার্কের সাথে কানেক্ট হতে পারবে, সে বিষয়ে সুস্পষ্ট নিয়ম কার্যকর করা। এটি শুধু দরজায় আইডি কার্ড দেখেই ছেড়ে দেয় না; বরং প্রতিটি অ্যাক্সেস রিকোয়েস্টের জন্য সম্পূর্ণ এবং কঠোর ভেরিফিকেশন সম্পন্ন করে।

নেটওয়ার্ক সলিউশনের বিস্তারিত বিষয়ে যাওয়ার আগে, কার্যকর অ্যাক্সেস কন্ট্রোল -এর সাধারণ নীতিগুলো বোঝা সহায়ক। ঠিক যেমন একটি ফিজিক্যাল সিস্টেম কোনো বিল্ডিংকে সুরক্ষিত করে, তেমনি একটি NAC সলিউশন আপনার ডিজিটাল সম্পদগুলোকে সুরক্ষিত করার জন্য ডিজাইন করা হয়েছে।

অনিয়ন্ত্রিত অ্যাক্সেসের বৃদ্ধি

সাম্প্রতিক বছরগুলোতে শক্তিশালী নেটওয়ার্ক অ্যাক্সেস কন্ট্রোলের প্রয়োজনীয়তা ব্যাপকভাবে বৃদ্ধি পেয়েছে। প্রথাগত নেটওয়ার্ক পেরিমিটার—"ভিতরে" এবং "বাইরে"-এর মাঝের সেই স্পষ্ট রেখাটি—প্রায় অদৃশ্য হয়ে গেছে। আজকের বিজনেস এনভায়রনমেন্ট সম্পূর্ণ ভিন্ন এক বাস্তবতার ওপর দাঁড়িয়ে আছে:

- ব্রিং ইওর ওন ডিভাইস (BYOD): কর্মীরা এখন কাজের জন্য তাদের ব্যক্তিগত ফোন, ট্যাবলেট এবং ল্যাপটপ ব্যবহার করেন। এর ফলে কর্পোরেট নেটওয়ার্কে বিভিন্ন সিকিউরিটি স্ট্যান্ডার্ডের অসংখ্য ডিভাইস প্রবেশ করছে।

- ইন্টারনেট অফ থিংস (IoT)-এর প্রসার: অফিসের থার্মোস্ট্যাট এবং সিকিউরিটি ক্যামেরা থেকে শুরু করে হেলথকেয়ার ও রিটেইলের বিশেষায়িত যন্ত্রপাতি—স্মার্ট ডিভাইস এখন সব জায়গায়। Sygnia-এর একটি সাম্প্রতিক রিপোর্টে তুলে ধরা হয়েছে কীভাবে আক্রমণকারীরা বিশেষভাবে এই সিস্টেমগুলোকে টার্গেট করে, যেগুলোতে প্রায়ই স্ট্যান্ডার্ড সিকিউরিটি মনিটরিংয়ের অভাব থাকে।

- গেস্ট এবং কন্ট্রাক্টর অ্যাক্সেস: ভেন্যু, অফিস এবং হাসপাতালগুলোকে মূল নেটওয়ার্ক ঝুঁকিতে না ফেলেই ভিজিটর এবং কন্ট্রাক্টরদের অস্থায়ী নেটওয়ার্ক অ্যাক্সেস প্রদান করতে হয়।

- জটিল সাইবার থ্রেট: আক্রমণকারীরা এখন একটি দুর্বল সিকিউরিটির ডিভাইস ব্যবহার করে নেটওয়ার্কে প্রবেশ করতে অত্যন্ত দক্ষ হয়ে উঠেছে। একবার ভিতরে প্রবেশ করতে পারলে, তারা হাই-ভ্যালু টার্গেট খুঁজতে নেটওয়ার্কের এক প্রান্ত থেকে অন্য প্রান্তে ছড়িয়ে পড়তে পারে।

একটি NAC সলিউশন ছাড়া, এই কানেকশন পয়েন্টগুলোর প্রতিটিই একটি সম্ভাব্য সিকিউরিটি ব্লাইন্ড স্পট এবং ডেটা ব্রিচের জন্য একটি উন্মুক্ত গেটওয়ে।

একটি NAC সলিউশন আপনার নেটওয়ার্ককে একটি অরক্ষিত উন্মুক্ত জায়গা থেকে একটি নিয়ন্ত্রিত ও সুরক্ষিত পরিবেশে রূপান্তরিত করে। এটি আধুনিক ডিভাইস কানেক্টিভিটির বিশৃঙ্খলা পরিচালনা করার জন্য প্রয়োজনীয় ভিজিবিলিটি এবং কন্ট্রোল প্রদান করে।

একটি সাধারণ ভুল ধারণা হলো শুধু ফায়ারওয়ালই যথেষ্ট। ফায়ারওয়াল ইন্টারনেট থেকে আসা ট্রাফিক ইনস্পেক্ট করতে দারুণ কাজ করলেও, নেটওয়ার্কের ভিতর থেকে তৈরি হওয়া থ্রেটের ক্ষেত্রে এগুলো প্রায়ই সম্পূর্ণ অন্ধ থাকে। যদি কোনো কম্প্রোমাইজড ডিভাইস আগে থেকেই কানেক্টেড থাকে, তবে ফায়ারওয়াল হয়তো তাকে অন্যান্য ইন্টারনাল সিস্টেমে আক্রমণ করা থেকে আটকাতে পারবে না। এখানেই NAC ইন্টারনাল ডিফেন্সের একটি গুরুত্বপূর্ণ লেয়ার প্রদান করে।

NAC কীভাবে কাজ করে তা বুঝতে হলে, এর মূল ফাংশনগুলোকে ভেঙে আলোচনা করা সহায়ক। যখনই কোনো কিছু কানেক্ট করার চেষ্টা করে, তখন একটি আধুনিক NAC সলিউশন এই মৌলিক কাজগুলোই সম্পন্ন করে।

নেটওয়ার্ক অ্যাক্সেস কন্ট্রোলের মূল স্তম্ভ

একটি আধুনিক NAC সলিউশন নেটওয়ার্ক সুরক্ষিত করতে যেসব মৌলিক ফাংশন সম্পন্ন করে, এই টেবিলটি তার সারসংক্ষেপ তুলে ধরে।

| স্তম্ভ | ফাংশন | বাস্তব জগতের উদাহরণ |

|---|---|---|

| অথেনটিকেশন | ব্যবহারকারী বা ডিভাইসের পরিচয় ভেরিফাই করা। | ক্লাবের ডোরম্যানকে আপনার আইডি এবং মেম্বারশিপ কার্ড দেখানো। |

| ডিভাইস পসচার | ডিভাইসের হেলথ এবং সিকিউরিটি কমপ্লায়েন্স চেক করা। | ড্রেস কোড অনুযায়ী ডোরম্যান আপনার পোশাক চেক করা। |

| অথোরাইজেশন | পরিচয় এবং পসচারের ওপর ভিত্তি করে নির্দিষ্ট অ্যাক্সেস রাইট প্রদান করা। | আপনার মেম্বারশিপ কার্ড দিয়ে শুধুমাত্র নির্দিষ্ট ফ্লোরে অ্যাক্সেস পাওয়া। |

মূলত, প্রতিটি কানেকশন প্রচেষ্টার জন্য NAC তিনটি মৌলিক সিকিউরিটি প্রশ্নের উত্তর দেয়:

- আপনি কে? (অথেনটিকেশন)

- আপনি কোন ডিভাইস ব্যবহার করছেন? (ডিভাইস পসচার)

- আপনাকে কী করার অনুমতি দেওয়া হয়েছে? (অথোরাইজেশন)

এই উত্তরগুলোর ওপর ভিত্তি করে পলিসি কার্যকর করার মাধ্যমে, ব্যবসাগুলো নিশ্চিত করতে পারে যে শুধুমাত্র কমপ্লায়েন্ট ডিভাইসসহ বিশ্বস্ত ব্যবহারকারীরাই নির্দিষ্ট নেটওয়ার্ক রিসোর্স অ্যাক্সেস করতে পারবে। এটি অ্যাটাক সারফেস উল্লেখযোগ্যভাবে কমিয়ে দেয় এবং আধুনিক সাইবার সিকিউরিটির ভিত্তি তৈরি করে, বিশেষ করে হসপিটালিটি, রিটেইল এবং হেলথকেয়ারের মতো ইন্ডাস্ট্রিগুলোর জন্য, যারা বিভিন্ন ধরনের ব্যবহারকারী এবং অত্যন্ত সংবেদনশীল ডেটা পরিচালনা করে।

আধুনিক NAC আর্কিটেকচার বোঝা

নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল সলিউশন কীভাবে কাজ করে তা ভালোভাবে বুঝতে হলে, আমাদের পর্দার আড়ালে কী ঘটছে তা দেখতে হবে। একটি NAC সিস্টেমকে একক কোনো বিষয় হিসেবে না ভেবে, একটি সুসমন্বিত টিম হিসেবে বিবেচনা করা ভালো, যেখানে প্রতিটি সদস্যের একটি নির্দিষ্ট কাজ রয়েছে।

এই টিমটি তিনটি মূল কম্পোনেন্ট নিয়ে গঠিত, যা রিয়েল-টাইমে একসাথে কাজ করে এবং কেউ নেটওয়ার্কে প্রবেশ করার আগে আপনার সিকিউরিটি পলিসির বিপরীতে প্রতিটি কানেকশন প্রচেষ্টা যাচাই করে। চলুন দেখে নিই এই সিকিউরিটি লাইন-আপের মূল খেলোয়াড় কারা।

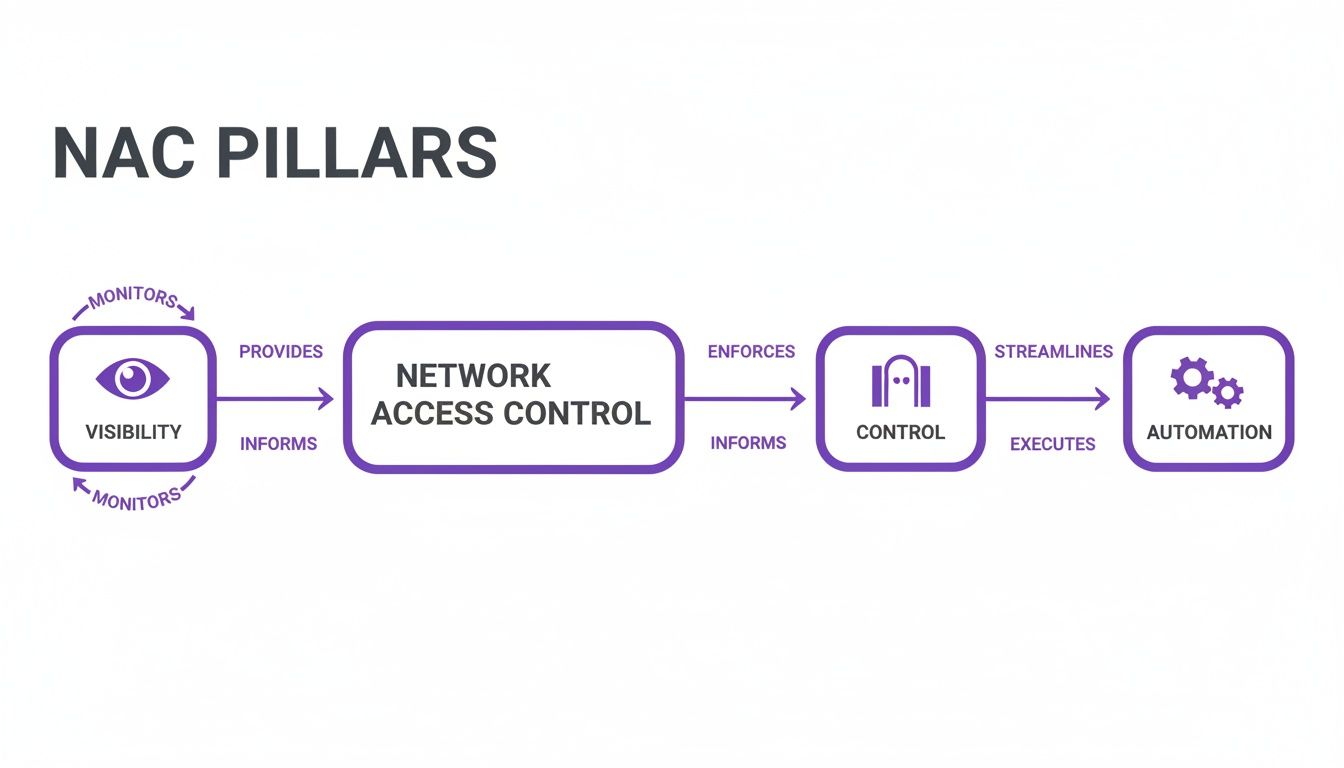

ভিজিবিলিটি, কন্ট্রোল এবং অটোমেশনের স্তম্ভগুলো দেখায় কীভাবে একটি NAC আর্কিটেকচারকে প্রথমে নেটওয়ার্কের সবকিছু দেখতে হয়, তারপর সঠিক নিয়ম প্রয়োগ করতে হয় এবং সবশেষে, পুরো প্রক্রিয়াটি স্বয়ংক্রিয়ভাবে সম্পন্ন করতে হয়।

পলিসি সার্ভার: স্ট্র্যাটেজিক ব্রেইন

প্রতিটি NAC সিস্টেমের কেন্দ্রে থাকে পলিসি সার্ভার। এটি পুরো অপারেশনের স্ট্র্যাটেজিক 'ব্রেইন' বা মস্তিষ্ক। এটি কানেক্ট করার চেষ্টাকারী ডিভাইসগুলোর সাথে সরাসরি কথা বলে না; বরং এটি মাস্টার রুলবুক ধারণ করে—এমন সব পলিসি এবং সেটিংস যা নির্ধারণ করে আপনার নেটওয়ার্কের জন্য "সুরক্ষিত" মানে কী।

যখন কোনো ডিভাইস কানেক্ট করার চেষ্টা করে, তখন এর তথ্য পলিসি সার্ভার-এ পাঠানো হয়। এরপর সার্ভার এর নিয়মগুলো চেক করে: এটি কি পরিচিত ব্যবহারকারী? তাদের ডিভাইস কি আমাদের সিকিউরিটি রিকোয়ারমেন্ট পূরণ করে? তাদের কোন লেভেলের অ্যাক্সেস পাওয়া উচিত? এখানেই সাধারণত Entra ID বা Okta-এর মতো আইডেন্টিটি প্রোভাইডারগুলোর সাথে ইন্টিগ্রেশন কাজে আসে, যা একজন ব্যবহারকারীর পরিচয়কে সরাসরি তাদের অ্যাক্সেস রাইটের সাথে যুক্ত করে।

নেটওয়ার্ক সেন্সর: চোখ এবং কান

এরপর রয়েছে নেটওয়ার্ক সেন্সর, বা এজেন্ট। এগুলোকে আপনার নেটওয়ার্ক জুড়ে থাকা 'চোখ এবং কান' হিসেবে বিবেচনা করুন, যা সবসময় নতুন কানেকশন প্রচেষ্টার জন্য সজাগ থাকে। এদের কাজ হলো যখনই কোনো নতুন ডিভাইস—তা ল্যাপটপ, স্মার্টফোন বা IoT সেন্সর যাই হোক না কেন—প্লাগ ইন করে বা Wi-Fi-এ যুক্ত হওয়ার চেষ্টা করে, তা শনাক্ত করা।

নতুন কোনো ডিভাইস শনাক্ত হওয়ার পর, সেন্সর কিছু প্রাথমিক তথ্য সংগ্রহ করে এবং পলিসি সার্ভার-এ রিপোর্ট করে। এটি অনেকটা অন-গ্রাউন্ড সিকিউরিটি গার্ডের মতো, যে সংরক্ষিত এলাকার কাছে কাউকে দেখতে পেলে নির্দেশনার জন্য রেডিওতে যোগাযোগ করে। এই প্রথম অ্যালার্টটিই পুরো NAC ওয়ার্কফ্লো শুরু করে।

এনফোর্সমেন্ট পয়েন্ট: গেটকিপার

সবশেষে, আমাদের রয়েছে এনফোর্সমেন্ট পয়েন্ট। এগুলো হলো সেই 'গেটকিপার' যারা মূলত পলিসি সার্ভার থেকে আসা কমান্ডগুলো বাস্তবায়ন করে। সবচেয়ে ভালো দিকটি কী? এগুলো সাধারণত আপনার আগে থেকেই থাকা নেটওয়ার্ক ডিভাইস, যেমন:

- ওয়্যারলেস অ্যাক্সেস পয়েন্ট (APs): কে Wi-Fi-এ যুক্ত হতে পারবে তা নিয়ন্ত্রণ করে।

- নেটওয়ার্ক সুইচ: আপনার নেটওয়ার্কে ফিজিক্যালি প্লাগ ইন করা যেকোনো কিছুর অ্যাক্সেস পরিচালনা করে।

- ফায়ারওয়াল এবং গেটওয়ে: সমস্ত নেটওয়ার্ক ট্রাফিকের ওপর বৃহত্তর নিয়ম প্রয়োগ করে।

পলিসি সার্ভার সিদ্ধান্ত নেওয়ার পর, এটি সংশ্লিষ্ট এনফোর্সমেন্ট পয়েন্ট-কে কী করতে হবে তা জানিয়ে দেয়। সেই অ্যাকশনটি হতে পারে সম্পূর্ণ অ্যাক্সেস প্রদান করা, ডিভাইসটিকে একটি সীমিত গেস্ট নেটওয়ার্কে পাঠিয়ে দেওয়া, অথবা এটিকে সম্পূর্ণ ব্লক করে দেওয়া।

একটি আধুনিক NAC সলিউশনের আসল ম্যাজিক হলো এই অংশগুলোকে নির্বিঘ্নে পরিচালনা করার ক্ষমতা। উদাহরণস্বরূপ, একজন ব্যবহারকারী Wi-Fi-এ কানেক্ট করে (এনফোর্সমেন্ট পয়েন্ট), যা পলিসি সার্ভার-কে অ্যালার্ট করে। সার্ভার ব্যবহারকারীর পরিচয় এবং ডিভাইসের হেলথ চেক করে, তারপর AP-কে নির্দেশ দেয় ব্যবহারকারীকে সঠিক ও সুরক্ষিত নেটওয়ার্ক সেগমেন্টে নিয়ে যেতে।

এই আর্কিটেকচারাল মডেলটিই Purple-এর মতো সলিউশনগুলোকে Meraki বা Aruba-এর মতো ভেন্ডরদের থেকে পাওয়া আপনার বিদ্যমান ইনফ্রাস্ট্রাকচারের সাথে কাজ করার সুযোগ দেয়। একটি ব্যয়বহুল "রিপ অ্যান্ড রিপ্লেস" প্রজেক্টের পরিবর্তে, একটি স্মার্ট NAC সলিউশন আপনার কাছে আগে থেকেই থাকা হার্ডওয়্যার ব্যবহার করে, সেগুলোকে আপনার সিকিউরিটি ডিফেন্সের একটি সক্রিয় অংশে পরিণত করে।

এই কমিউনিকেশন সম্ভব করে এমন প্রোটোকলগুলো সম্পর্কে আরও গভীরভাবে জানতে, আপনি নেটওয়ার্ক অথেনটিকেশনে একটি RADIUS সার্ভার কীভাবে কাজ করে সে সম্পর্কে বিস্তারিত জানতে পারেন। এই অ্যাডাপ্টেবিলিটিই শক্তিশালী নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল সলিউশন ডিপ্লয় করাকে বেশিরভাগ ব্যবসার জন্য অনেক বেশি বাস্তবসম্মত এবং সাশ্রয়ী করে তোলে।

লিডিং NAC সলিউশনগুলোর মূল সক্ষমতা

তাহলে, একটি বেসিক নেটওয়ার্ক গেটকিপার এবং একটি শক্তিশালী, আধুনিক সিকিউরিটি প্ল্যাটফর্মের মধ্যে পার্থক্য কী? পুরোনো সিস্টেমগুলো যেখানে শুধুমাত্র সাধারণ অ্যালাউ-অর-ডিনাই নিয়মের ওপর নির্ভরশীল ছিল, সেখানে আজকের লিডিং নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল সলিউশনগুলো ডাইনামিক এবং ইন্টেলিজেন্ট ফিচারে ভরপুর। গ্র্যানুলার, আইডেন্টিটি-ড্রিভেন সিকিউরিটি প্রদান করতে এগুলো সেকেলে শেয়ার্ড পাসওয়ার্ডের ধারণাকে অনেক আগেই ছাড়িয়ে গেছে।

এই অ্যাডভান্সড সক্ষমতাগুলো একসাথে কাজ করে এমন একটি সিকিউরিটি পসচার তৈরি করে যা একই সাথে শক্তিশালী এবং ফ্লেক্সিবল। এটি এমন একটি সিস্টেম তৈরি করার বিষয়, যা অ্যাক্সেস প্রয়োজন এমন প্রতিটি ডিভাইসের সাথে রিয়েল-টাইমে মানিয়ে নিতে পারে—তা কর্পোরেট ল্যাপটপ হোক, গেস্টের স্মার্টফোন হোক বা হাসপাতালের MRI মেশিন হোক। চলুন একটি টপ-টিয়ার NAC সলিউশনের মূল ফিচারগুলো দেখে নিই।

আইডেন্টিটি-বেসড অথেনটিকেশন এবং পাসওয়ার্ডলেস অ্যাক্সেস

যেকোনো NAC-এর প্রথম এবং সবচেয়ে মৌলিক কাজ হলো শক্তিশালী অথেনটিকেশন। এটি এখন আর সহজে শেয়ার করা যায় এমন একটিমাত্র Wi-Fi পাসওয়ার্ডের মধ্যে সীমাবদ্ধ নেই। আধুনিক NAC আইডেন্টিটি-এর ওপর ভিত্তি করে তৈরি, যা শুধু কী কানেক্ট হচ্ছে তা নয়, বরং কে কানেক্ট হচ্ছে তা বের করে।

এর মানে হলো আরও সুরক্ষিত এবং ইউজার-ফ্রেন্ডলি পদ্ধতির দিকে এগিয়ে যাওয়া। অ্যাডভান্সড সলিউশনগুলো বিভিন্ন ধরনের ব্যবহারকারী এবং সিকিউরিটি চাহিদার সাথে মানানসই অথেনটিকেশন অপশনের একটি সম্পূর্ণ তালিকা অফার করে, যেমন:

- পাসওয়ার্ডলেস অ্যাক্সেস: বায়োমেট্রিক্স, পুশ নোটিফিকেশন বা ক্রিপ্টোগ্রাফিক কী ব্যবহার করে, ব্যবহারকারীরা কোনো পাসওয়ার্ড টাইপ না করেই নিরাপদে নেটওয়ার্কে প্রবেশ করতে পারেন। এটি সিকিউরিটি এবং সুবিধা উভয়ের জন্যই একটি বিশাল অর্জন।

- সার্টিফিকেট-বেসড অথেনটিকেশন: কোম্পানির মালিকানাধীন ডিভাইসের ক্ষেত্রে, প্রতিবার কানেক্ট করার সময় ডিভাইসের পরিচয় নীরবে এবং নিরাপদে ভেরিফাই করতে NAC ডিজিটাল সার্টিফিকেট ব্যবহার করতে পারে। এটি কর্মীদের জন্য একটি নির্বিঘ্ন এবং অত্যন্ত সুরক্ষিত অভিজ্ঞতা তৈরি করে।

- SSO ইন্টিগ্রেশন: Entra ID বা Okta-এর মতো আইডেন্টিটি প্রোভাইডারগুলোর সাথে যুক্ত হওয়ার মাধ্যমে, কে কোন অ্যাক্সেস পাবে তার সিঙ্গেল সোর্স অফ ট্রুথ হিসেবে NAC সলিউশনটি প্রতিষ্ঠানের সেন্ট্রাল ইউজার ডিরেক্টরি ব্যবহার করতে পারে।

ডিভাইস পসচার অ্যাসেসমেন্ট

আধুনিক NAC-কে আলাদা করে এমন একটি গুরুত্বপূর্ণ ফিচার হলো ডিভাইস পসচার অ্যাসেসমেন্ট, যাকে প্রায়ই হেলথ চেক বলা হয়। এটিকে গেট দিয়ে কোনো ডিভাইসকে প্রবেশের অনুমতি দেওয়ার আগে একটি সিকিউরিটি স্ক্রিনিং হিসেবে বিবেচনা করুন। কানেক্ট করার চেষ্টাকারী যেকোনো ডিভাইস আপনার ন্যূনতম সিকিউরিটি স্ট্যান্ডার্ড পূরণ করে কিনা তা নিশ্চিত করতে NAC সলিউশন সেটি ইনস্পেক্ট করে।

এই অ্যাসেসমেন্ট সব ধরনের কমপ্লায়েন্স মার্কার চেক করতে পারে:

- অপারেটিং সিস্টেম কি লেটেস্ট সিকিউরিটি প্যাচসহ আপ-টু-ডেট আছে?

- অ্যান্টিভাইরাস সফটওয়্যার কি ইনস্টল করা, চালু এবং আপডেট করা আছে?

- ডিভাইসের ফায়ারওয়াল কি চালু আছে?

- ডিভাইসটিতে কি কোনো অননুমোদিত বা উচ্চ-ঝুঁকিপূর্ণ অ্যাপ ইনস্টল করা আছে?

যদি কোনো ডিভাইস এই পসচার চেক-এ ব্যর্থ হয়, তবে এটি চিরতরে ব্লক হয়ে যায় না। একটি স্মার্ট NAC স্বয়ংক্রিয়ভাবে ডিভাইসটিকে একটি কোয়ারেন্টাইন নেটওয়ার্কে পাঠিয়ে দিতে পারে। এখানে, এটি ব্যবহারকারীকে সমস্যাগুলো সমাধানে সাহায্য করার জন্য প্রয়োজনীয় রিসোর্স প্রদান করতে পারে, যেমন প্রয়োজনীয় সফটওয়্যার আপডেট ডাউনলোডের লিংক। এটি এনফোর্সমেন্টকে স্বয়ংক্রিয় করে এবং আপনার আইটি স্টাফদের ওপর থেকে বিশাল চাপ কমিয়ে দেয়।

ডাইনামিক পলিসি এনফোর্সমেন্ট এবং মাইক্রো-সেগমেন্টেশন

একবার একজন ব্যবহারকারী এবং তাদের ডিভাইস অথেনটিকেট ও যাচাই হয়ে গেলে, NAC-এর পরবর্তী কাজ হলো সঠিক অ্যাক্সেস পলিসি কার্যকর করা। এখানেই মাইক্রো-সেগমেন্টেশন তার আসল রূপ দেখায়। একটি ফ্ল্যাট, ওপেন নেটওয়ার্কের পরিবর্তে যেখানে কোনো থ্রেট দাবানলের মতো ছড়িয়ে পড়তে পারে, NAC ছোট, আইসোলেটেড জোন তৈরি করে।

মাইক্রো-সেগমেন্টেশন হলো একটি গগনচুম্বী ভবনে সুরক্ষিত, শুধুমাত্র কিকার্ড দিয়ে প্রবেশযোগ্য ফ্লোর থাকার মতো। একজন গেস্ট লবি এবং পাবলিক এরিয়াগুলোতে অ্যাক্সেস পেতে পারেন, কিন্তু তাদের কিকার্ড এক্সিকিউটিভ বা সার্ভার রুমের ফ্লোরগুলোতে কাজ করবে না। আক্রমণকারীদের আপনার নেটওয়ার্কের এক প্রান্ত থেকে অন্য প্রান্তে ছড়িয়ে পড়া আটকাতে এই কনটেইনমেন্ট অত্যন্ত গুরুত্বপূর্ণ।

একটি শক্তিশালী NAC সলিউশন ব্যবহারকারী এবং ডিভাইসগুলোকে তাদের রোল, ডিভাইসের ধরন এবং এমনকি লোকেশনের ওপর ভিত্তি করে স্বয়ংক্রিয়ভাবে সঠিক ভার্চুয়াল নেটওয়ার্কে (VLAN) স্থাপন করতে পারে। এর মানে হলো Wi-Fi-এ থাকা একজন গেস্ট রিটেইল স্টোরের সংবেদনশীল পয়েন্ট-অফ-সেল সিস্টেম থাকা নেটওয়ার্ক সেগমেন্ট থেকে সম্পূর্ণ বিচ্ছিন্ন থাকে। আপনি একটি সুরক্ষিত ওয়্যারলেস নেটওয়ার্ক তৈরি করার বিষয়ে আমাদের সম্পূর্ণ গাইডে এই কনসেপ্টগুলো বাস্তবায়নের বিষয়ে আরও গভীরভাবে জানতে পারেন।

এই ধরনের ইন্টিগ্রেটেড সিকিউরিটির চাহিদা হু হু করে বাড়ছে। শুধুমাত্র যুক্তরাজ্যেই, অ্যাক্সেস কন্ট্রোল মার্কেট ২০২৪ সালে ৫২৪.৬ মিলিয়ন মার্কিন ডলারে পৌঁছেছে এবং রিটেইল ও হসপিটালিটির মতো সেক্টরগুলো তাদের সিস্টেম আপগ্রেড করার কারণে ২০৩০ সালের মধ্যে এটি ৮৩০.৭ মিলিয়ন মার্কিন ডলারে পৌঁছাবে বলে ধারণা করা হচ্ছে।

সঠিক NAC ডিপ্লয়মেন্ট মডেল বেছে নেওয়া

ঠিক আছে, আপনি সিদ্ধান্ত নিয়েছেন যে একটি NAC সলিউশনই হলো সামনের দিকে এগিয়ে যাওয়ার পথ। পরবর্তী বড় প্রশ্নটি হলো: আপনি আসলে কীভাবে এটি রোল আউট করবেন? এটি শুধু একটি টেকনিক্যাল সিদ্ধান্ত নয়; এটি একটি স্ট্র্যাটেজিক সিদ্ধান্ত যা সরাসরি আপনার বাজেট, আপনার আইটি টিমের কাজের চাপ এবং আপনার স্কেল করার ক্ষমতাকে প্রভাবিত করবে।

আপনি মূলত তিনটি প্রধান পথের দিকে তাকাচ্ছেন: সবকিছু অন-প্রিমিজেস রাখা, সম্পূর্ণ ক্লাউড-বেসড হওয়া, অথবা হাইব্রিড অ্যাপ্রোচের মাধ্যমে মাঝামাঝি কোনো পথ খুঁজে বের করা। এর কোনো একক সঠিক উত্তর নেই, তবে আপনার প্রতিষ্ঠানের জন্য অবশ্যই একটি সঠিক ফিট রয়েছে। চলুন দেখে নিই প্রতিটি অপশন আপনার ব্যবসার জন্য আসলে কী অর্থ বহন করে।

অন-প্রিমিজেস NAC: প্রথাগত দুর্গ

অন-প্রিমিজেস NAC-কে আপনার নিজের দুর্গ তৈরি করার মতো বিবেচনা করুন। আপনি ইট কিনবেন, কংক্রিট ঢালবেন এবং গার্ড মোতায়েন করবেন। এর মানে হলো আপনার নিজস্ব ডেটা সেন্টারের ঠিক ভিতরে ডেডিকেটেড হার্ডওয়্যার এবং সফটওয়্যার ডিপ্লয় করা। আপনি এর মালিক, আপনি এটি পরিচালনা করেন এবং এর রক্ষণাবেক্ষণের প্রতিটি অংশের জন্য আপনিই দায়ী।

- সম্পূর্ণ কন্ট্রোল: এখানকার সবচেয়ে বড় আকর্ষণ হলো সম্পূর্ণ, গ্র্যানুলার কন্ট্রোল। আপনি যদি এমন কোনো ইন্ডাস্ট্রিতে থাকেন যেখানে কঠোর ডেটা সভারেন্টি নিয়ম বা নির্দিষ্ট কমপ্লায়েন্স ম্যান্ডেট রয়েছে, তবে আপনার সমস্ত ডেটা এবং হার্ডওয়্যার নিজের ছাদের নিচে রাখাটা হয়তো অপরিহার্য হতে পারে।

- উচ্চ প্রাথমিক খরচ: এর উল্টো দিকটি হলো একটি বড় অঙ্কের আপফ্রন্ট ইনভেস্টমেন্ট। আপনি ফিজিক্যাল অ্যাপ্লায়েন্স কিনছেন এবং সফটওয়্যার লাইসেন্সের জন্য অর্থ প্রদান করছেন, যা একটি বড় মূলধনী ব্যয় হতে পারে।

- মেইনটেন্যান্স ওভারহেড: আপনার আইটি টিম সবকিছু—আপডেট, প্যাচিং এবং হার্ডওয়্যার লাইফসাইকেল ম্যানেজ করার জন্য দায়ী থাকে। এর জন্য বিশেষ স্কিল এবং তাদের সময়ের একটি উল্লেখযোগ্য অংশ প্রয়োজন হয়।

এই প্রথাগত পথটি একটি বড়, সিঙ্গেল-সাইট ব্যবসার জন্য কাজ করতে পারে, যাদের একটি সুসজ্জিত সিকিউরিটি টিম এবং আপফ্রন্ট খরচ সামলানোর মতো বাজেট রয়েছে। বেশিরভাগ আধুনিক কোম্পানির জন্য, বিশেষ করে যারা একাধিক লোকেশন পরিচালনা করছে, তাদের ক্ষেত্রে খরচ এবং জটিলতা খুব দ্রুত একটি ডিল-ব্রেকার হয়ে উঠতে পারে।

ক্লাউড-বেসড NAC: আধুনিক অ্যাপ্রোচ

একটি ক্লাউড-বেসড NAC, যা সাধারণত সার্ভিস (SaaS) হিসেবে প্রদান করা হয়, পুরো চিত্রটাই পাল্টে দেয়। আপনার ইনফ্রাস্ট্রাকচার তৈরি এবং রক্ষণাবেক্ষণ করার পরিবর্তে, প্রোভাইডার সবকিছু পরিচালনা করে। অপারেশনের মস্তিষ্ক—পলিসি ইঞ্জিন এবং ম্যানেজমেন্ট কনসোল—সবকিছু ক্লাউডে থাকে।

এটিকে একটি ঝামেলাপূর্ণ, বাড়িতে তৈরি জেনারেটরের বদলে জাতীয় পাওয়ার গ্রিডের সাবস্ক্রিপশন নেওয়ার মতো বিবেচনা করুন। আপনাকে নিজে পাওয়ার স্টেশন রক্ষণাবেক্ষণ না করেই নির্ভরযোগ্য, স্কেলেবল পাওয়ার পাচ্ছেন।

Purple-এর মতো ক্লাউড-নেটিভ সলিউশনগুলো এই বাস্তবতার জন্যই তৈরি। এগুলো অন-সাইট হার্ডওয়্যার কন্ট্রোলারের প্রয়োজনীয়তা দূর করে, যা ম্যানেজমেন্টকে ব্যাপকভাবে সহজ করে তোলে। এটি রিটেইল চেইন বা হোটেল গ্রুপের মতো একাধিক সাইট থাকা ব্যবসাগুলোর জন্য একটি গেম-চেঞ্জার, যা তাদের প্রতিটি লোকেশন জুড়ে নেটওয়ার্ক অ্যাক্সেস পরিচালনা করার জন্য একটি সিঙ্গেল প্যান অফ গ্লাস প্রদান করে।

| ফিচার | অন-প্রিমিজেস NAC | ক্লাউড-বেসড NAC |

|---|---|---|

| প্রাথমিক খরচ | উচ্চ (হার্ডওয়্যার ক্রয়) | নিম্ন (সাবস্ক্রিপশন ফি) |

| স্কেলেবিলিটি | হার্ডওয়্যার দ্বারা সীমাবদ্ধ | প্রায় অসীম |

| মেইনটেন্যান্স | ইন্টারনাল আইটি দ্বারা পরিচালিত | প্রোভাইডার দ্বারা পরিচালিত |

| ডিপ্লয়মেন্ট স্পিড | ধীর (কয়েক সপ্তাহ থেকে মাস) | দ্রুত (কয়েক দিন থেকে সপ্তাহ) |

| যাদের জন্য সেরা | সিঙ্গেল-সাইট, হাই-কন্ট্রোল প্রয়োজন | মাল্টি-সাইট, অ্যাজাইল ব্যবসা |

কিছু ব্যবসা একটি হাইব্রিড মডেল চেষ্টা করে, পলিসি এনফোর্সমেন্ট অন-সাইটে রেখে কিন্তু ক্লাউড থেকে ম্যানেজ করে উভয় জগতের সেরা সুবিধা পাওয়ার লক্ষ্যে। যদিও এটি একটি কার্যকর আপস হতে পারে, তবে এটি প্রায়ই নিজস্ব কিছু জটিলতা নিয়ে আসে, যা আপনাকে দুটি আন্তঃসংযুক্ত সিস্টেম পরিচালনা করতে বাধ্য করে। বেশিরভাগের জন্য, একটি পিওর ক্লাউড সলিউশনের নিছক সরলতা এবং অ্যাজিলিটিই হলো সামনের দিকে এগিয়ে যাওয়ার আরও আকর্ষণীয় উপায়।

ফুল NAC ডিপ্লয়মেন্টের একটি স্ট্র্যাটেজিক পথ

একটি নতুন NAC সিস্টেমে স্যুইচ করার চিন্তা একটি বিশাল কাজ বলে মনে হতে পারে। ভালো খবর হলো, এটি রাতারাতি কোনো বড় পরিবর্তন হতে হবে এমন নয়। একটি ফেজড রোলআউট হলো এটি সম্পন্ন করার সবচেয়ে স্মার্ট উপায়, যা ব্যাঘাত কমায় এবং একটি মসৃণ ট্রানজিশন নিশ্চিত করে। এটি ভিজিবিলিটি থেকে সম্পূর্ণ, অটোমেটেড কন্ট্রোলের দিকে একটি যাত্রা।

এখানে একটি প্রমাণিত মাইগ্রেশন পথ দেওয়া হলো যা আমরা বারবার কাজ করতে দেখি:

- মনিটর-অনলি মোডে শুরু করুন: প্রথম ধাপটি হলো শুধু শোনা। আপনি NAC সলিউশনটিকে সম্পূর্ণ নন-ইন্ট্রুসিভ 'মনিটর-অনলি' মোডে ডিপ্লয় করবেন। এটি আপনার নেটওয়ার্কে নীরবে বসে থাকে, কোনো কিছু ব্লক না করেই প্রতিটি ব্যবহারকারী, ডিভাইস এবং কানেকশন ম্যাপ করে। এটি আপনাকে আপনার নেটওয়ার্কের একটি সম্পূর্ণ, বাস্তব চিত্র এবং আপনার সিকিউরিটি পলিসি তৈরি করার জন্য একটি শক্ত ভিত্তি প্রদান করে।

- লো-রিস্ক গ্রুপের জন্য ফেজড এনফোর্সমেন্ট: একবার আপনার কাছে সেই পরিষ্কার ম্যাপটি চলে এলে, আপনি নিয়মগুলো প্রয়োগ করা শুরু করতে পারেন। একটি লো-রিস্ক গ্রুপ দিয়ে শুরু করুন, যেমন আপনার গেস্ট Wi-Fi নেটওয়ার্ক বা একটি নির্দিষ্ট ডিপার্টমেন্ট যারা স্ট্যান্ডার্ডাইজড ডিভাইস ব্যবহার করে। এই ফেজটি হলো আপনার টেস্টিং গ্রাউন্ড, যা আপনাকে আরও সম্প্রসারণ করার আগে একটি নিয়ন্ত্রিত পরিবেশে পলিসিগুলো পরিমার্জন করতে এবং যেকোনো সমস্যা সমাধান করতে দেয়।

- সম্পূর্ণ নেটওয়ার্ক-ওয়াইড কন্ট্রোলে সম্প্রসারণ: প্রাথমিক ফেজগুলো থেকে প্রাপ্ত আত্মবিশ্বাস এবং ইনসাইট নিয়ে, আপনি এখন ফুল রোলআউটের জন্য প্রস্তুত। আপনি এখন পুরো নেটওয়ার্ক জুড়ে এনফোর্সমেন্ট সম্প্রসারণ করতে পারেন। এই পর্যায়ে, প্রতিটি অ্যাক্সেস রিকোয়েস্ট—তা কোনো কর্মী, গেস্ট বা IoT সেন্সর থেকেই আসুক না কেন—স্বয়ংক্রিয়ভাবে আপনার সিকিউরিটি পলিসির বিপরীতে চেক করা হয়। আপনি সম্পূর্ণ, অটোমেটেড নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল অর্জন করেছেন।

বিভিন্ন ইন্ডাস্ট্রিতে নেটওয়ার্ক অ্যাক্সেস কন্ট্রোলের প্রয়োগ

নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল সলিউশন-এর পেছনের থিওরি এক জিনিস, কিন্তু এর আসল মূল্য তখনই ফুটে ওঠে যখন আপনি দেখেন এগুলো নির্দিষ্ট, বাস্তব জগতের সমস্যা সমাধান করছে। যদিও মূল প্রযুক্তি একই, তবে এটি কীভাবে ব্যবহৃত হয় তা এক ব্যবসা থেকে অন্য ব্যবসায় সম্পূর্ণ ভিন্ন হতে পারে। উদাহরণস্বরূপ, একটি হোটেল যেভাবে তার গেস্ট Wi-Fi সুরক্ষিত করে, তা একটি হাসপাতালের জীবন রক্ষাকারী চিকিৎসা সরঞ্জাম সুরক্ষিত করার পদ্ধতির চেয়ে সম্পূর্ণ আলাদা।

চলুন দেখে নিই কীভাবে কয়েকটি মূল ইন্ডাস্ট্রিতে NAC কাজ করে, যা সিকিউরিটিকে একটি বিমূর্ত ধারণা থেকে একটি ব্যবহারিক, দৈনন্দিন সুবিধায় পরিণত করে।

হসপিটালিটি এবং ভেন্যু

হোটেল, স্টেডিয়াম এবং কনফারেন্স সেন্টারগুলোর জন্য, নির্বিঘ্ন অথচ সুরক্ষিত Wi-Fi অফার করা কাস্টমার এক্সপেরিয়েন্সের একটি বিশাল অংশ। চ্যালেঞ্জটি হলো হাজার হাজার অজানা গেস্ট ডিভাইস পরিচালনা করা এবং একই সাথে এটি নিশ্চিত করা যে তারা যেন ব্যবসা পরিচালনাকারী সুরক্ষিত কর্পোরেট নেটওয়ার্কের কোনো নাগাল না পায়।

এখানেই NAC তার আসল রূপ দেখায়। এটি ভেন্যুগুলোকে তাদের নেটওয়ার্ক ভাগ করতে দেয়, গেস্ট, স্টাফ এবং ব্যাক-অফিস সিস্টেমের জন্য সম্পূর্ণ আলাদা ভার্চুয়াল স্পেস তৈরি করে। গেস্টদের জন্য, Captive Portal শুধু একটি লগইন স্ক্রিনের চেয়ে অনেক বেশি কিছু; এটি একটি শক্তিশালী মার্কেটিং ইঞ্জিন।

একটি সাধারণ ইমেইল বা সোশ্যাল লগইন চাওয়ার মাধ্যমে, ভেন্যুগুলো মূল্যবান ফার্স্ট-পার্টি ডেটা সংগ্রহ করতে পারে। এই ইনসাইট এরপর পার্সোনালাইজড অফার এবং টার্গেটেড মার্কেটিং ক্যাম্পেইন চালাতে সাহায্য করে যা বারবার ভিজিট করতে উৎসাহিত করে—আর এই পুরো সময়ে গেস্টরা ক্রিটিক্যাল অপারেশনাল সিস্টেম থেকে নিরাপদে ফায়ারওয়ালের আড়ালে থাকে।

রিটেইল এনভায়রনমেন্ট

একটি রিটেইল সেটিংয়ে, নেটওয়ার্ক হলো ধ্রুবক অ্যাক্টিভিটির একটি কেন্দ্র। সংবেদনশীল পেমেন্ট তথ্য পরিচালনা করা পয়েন্ট-অফ-সেল (POS) সিস্টেম থেকে শুরু করে ইনভেন্টরি চেকের জন্য ট্যাবলেট ব্যবহার করা স্টাফ—সবকিছুকেই এর সাপোর্ট করতে হয়। এই বৈচিত্র্যময় ইকোসিস্টেমকে সুরক্ষিত করা অত্যন্ত অপরিহার্য।

NAC মাইক্রো-সেগমেন্টেশন কার্যকর করে, POS নেটওয়ার্কের চারপাশে একটি ডিজিটাল দেয়াল তৈরি করে এটিকে অন্যান্য সমস্ত ট্রাফিক থেকে রক্ষা করে। তাই, যদি কোনো স্টাফ মেম্বারের ট্যাবলেট বা কোনো গেস্টের ফোন কম্প্রোমাইজড হয়েও যায়, থ্রেটটি একটি নির্দিষ্ট গণ্ডির মধ্যে আটকে থাকে এবং পেমেন্ট টার্মিনালগুলোতে ছড়িয়ে পড়তে পারে না।

ডেটা সিকিউরিটির ওপর এই তীক্ষ্ণ ফোকাস যুক্তরাজ্যে বিশাল বিনিয়োগকে ত্বরান্বিত করছে। কমার্শিয়াল সেক্টর, যার মধ্যে রিটেইল এবং হসপিটালিটি অন্তর্ভুক্ত, এখন অ্যাক্সেস কন্ট্রোল মার্কেটে নেতৃত্ব দিচ্ছে। ২০২৪ সালে এর মূল্য ছিল ০.৪৪ বিলিয়ন মার্কিন ডলার এবং ব্যবসাগুলো তাদের সম্পদ রক্ষায় দ্বিগুণ জোর দেওয়ায় ২০২৯ সালের মধ্যে এটি ০.৬২ বিলিয়ন মার্কিন ডলারে পৌঁছাবে বলে ধারণা করা হচ্ছে।

হেলথকেয়ার ফ্যাসিলিটি

হেলথকেয়ারের চেয়ে নেটওয়ার্ক সিকিউরিটির ঝুঁকি আর কোথাও এত বেশি নয়। হাসপাতালগুলো হলো কানেক্টেড ডিভাইসের একটি জটিল জাল, যেখানে ইনফিউশন পাম্প এবং পেশেন্ট মনিটরের মতো জীবন রক্ষাকারী ইন্টারনেট অফ মেডিকেল থিংস (IoMT) সরঞ্জাম থেকে শুরু করে ডাক্তারের ট্যাবলেট এবং পাবলিক পেশেন্ট Wi-Fi অন্তর্ভুক্ত থাকে।

রোগীর নিরাপত্তা নিশ্চিত করতে এবং কঠোর রেগুলেটরি স্ট্যান্ডার্ড পূরণের জন্য একটি সলিড NAC সলিউশন অপরিহার্য। এটি কানেক্ট করার চেষ্টাকারী প্রতিটি ডিভাইসকে স্বয়ংক্রিয়ভাবে আইডেন্টিফাই, প্রোফাইলিং এবং সেগমেন্ট করার মাধ্যমে কাজ করে।

- IoMT সিকিউরিটি: মেডিকেল ডিভাইসগুলোকে তাদের নিজস্ব আইসোলেটেড নেটওয়ার্ক সেগমেন্টে রিং-ফেন্স করা হয়, যেখানে তারা শুধুমাত্র অনুমোদিত ক্লিনিক্যাল সিস্টেমের সাথে যোগাযোগ করতে পারে। এটি সাধারণ নেটওয়ার্ক জুড়ে ছড়িয়ে পড়তে পারে এমন ম্যালওয়্যারের টার্গেট হওয়া থেকে তাদের রক্ষা করে।

- রোল-বেসড অ্যাক্সেস: ডাক্তার, নার্স এবং অ্যাডমিন স্টাফদের তাদের কাজের ওপর ভিত্তি করে বিভিন্ন লেভেলের অ্যাক্সেস দেওয়া হয়। একজন ডাক্তারের হয়তো তার ট্যাবলেট থেকে পেশেন্ট রেকর্ড অ্যাক্সেস করার প্রয়োজন হতে পারে, যেখানে একজন ফ্যাসিলিটি ম্যানেজারের ডিভাইস শুধুমাত্র বিল্ডিং ম্যানেজমেন্ট নেটওয়ার্কের মধ্যেই সীমাবদ্ধ থাকে।

- পেশেন্ট এবং ভিজিটর আইসোলেশন: পাবলিক Wi-Fi ব্যবহারকারী গেস্টদের সমস্ত ক্লিনিক্যাল এবং অপারেশনাল ট্রাফিক থেকে সম্পূর্ণ আলাদা রাখা হয়, যা সংবেদনশীল পেশেন্ট ডেটাকে যেকোনো সম্ভাব্য এক্সপোজার থেকে রক্ষা করে।

হেলথকেয়ারের মতো কঠোর নিয়ম থাকা যেকোনো ইন্ডাস্ট্রির জন্য, ডেটা সিকিউরিটি এবং অ্যাক্সেস কন্ট্রোল ম্যান্ডেট পূরণ করা একটি শীর্ষ অগ্রাধিকার। HIPAA কমপ্লায়েন্স আইটি রিকোয়ারমেন্ট মোকাবেলা করাই প্রায়শই একটি আরও উন্নত নেটওয়ার্ক কন্ট্রোল স্ট্র্যাটেজির দিকে এগিয়ে যাওয়ার সূচনা করে। এর একটি বাস্তব উদাহরণ দেখতে, আমাদের https://www.purple.ai/case-studies/sarasota-memorial-hospital চেক করুন।

রেসিডেন্সিয়াল এবং স্টুডেন্ট হাউজিং

স্টুডেন্ট অ্যাকোমোডেশন বা বিল্ড-টু-রেন্ট প্রপার্টির মতো মাল্টি-ট্যানেন্ট বিল্ডিংগুলোতে, বাসিন্দারা এমন একটি ইন্টারনেট অভিজ্ঞতা আশা করেন যা ঠিক বাড়ির মতোই মনে হয়—প্রাইভেট, সুরক্ষিত এবং সহজ। কিন্তু শত শত মানুষকে একটি সিঙ্গেল, শেয়ার্ড নেটওয়ার্কে অ্যাক্সেস দেওয়া একটি বিশাল সিকিউরিটি মাথাব্যথা।

আধুনিক নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল সলিউশনগুলোর কাছে এর একটি চতুর সমাধান রয়েছে: ইন্ডিভিজুয়াল প্রি-শেয়ার্ড কিস ( iPSK )। প্রতিটি বাসিন্দা তাদের নিজস্ব ইউনিক Wi-Fi পাসওয়ার্ড পান, যা তাদের সমস্ত ডিভাইসকে একটি পার্সোনাল, প্রাইভেট নেটওয়ার্ক "বাবল"-এর সাথে কানেক্ট করে। এটি তাদের একটি হোম সেটআপের অত্যন্ত সহজ ব্যবহারযোগ্যতার সাথে একটি এন্টারপ্রাইজ-গ্রেড নেটওয়ার্কের শক্তিশালী সিকিউরিটি প্রদান করে, যা তাদের ডিভাইসগুলোকে প্রতিবেশীদের কাছে দৃশ্যমান হওয়া থেকে বাধা দেয়।

যখন প্রতিষ্ঠানগুলো নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল নিয়ে খোঁজখবর শুরু করে, তখন কয়েকটি সাধারণ এবং অত্যন্ত ব্যবহারিক প্রশ্ন সবসময়ই উঠে আসে। পরিষ্কার, সোজাসাপ্টা উত্তর পাওয়াই হলো আত্মবিশ্বাসী বোধ করার এবং আপনার ব্যবসার জন্য সত্যিই কাজ করে এমন একটি স্ট্র্যাটেজি তৈরি করার চাবিকাঠি।

চলুন আইটি লিডার এবং নেটওয়ার্ক অ্যাডমিনরা যখন একটি নতুন NAC প্ল্যাটফর্ম মূল্যায়ন করেন, তখন তাদের মনে আসা সবচেয়ে সাধারণ কিছু প্রশ্নের উত্তর দেওয়া যাক।

ফায়ারওয়াল থেকে NAC কীভাবে আলাদা?

এটি সহজেই সবচেয়ে সাধারণ প্রশ্নগুলোর মধ্যে একটি, এবং এই পার্থক্যটি বোঝা সত্যিই গুরুত্বপূর্ণ।

ফায়ারওয়ালকে আপনার বিল্ডিংয়ের পেরিমিটারের সিকিউরিটি হিসেবে বিবেচনা করুন। এটি বাইরের দুনিয়া (ইন্টারনেট) থেকে আসা সবকিছু চেক করে, এবং এক্সটার্নাল থ্রেটগুলো আপনার সদর দরজায় পৌঁছানোর আগেই আটকাতে এটি দারুণ কাজ করে।

অন্যদিকে, একটি NAC সলিউশন হলো আপনার বিল্ডিংয়ের ভিতরের সিকিউরিটি গার্ডের মতো। একবার কেউ প্রধান প্রবেশদ্বার পার হয়ে গেলে, গার্ড চেক করে তারা কে এবং তারা কী করার চেষ্টা করছে। কানেক্ট করার পর NAC প্রতিটি ব্যবহারকারী এবং ডিভাইস যাচাই করে, তারা কোন রুমে (বা নেটওয়ার্ক সেগমেন্টে) প্রবেশ করতে পারবে তা নিয়ন্ত্রণ করে। এটি ইন্টারনাল থ্রেটের ওপর ফোকাস করে এবং একজন অনুপ্রবেশকারীকে অবাধে চলাফেরা করতে বাধা দেয়—যা বেশিরভাগ ফায়ারওয়ালের জন্য একটি ব্লাইন্ড স্পট। একটি শক্তিশালী সিকিউরিটি পসচারের জন্য আপনার সত্যিই উভয়েরই প্রয়োজন।

অন্যান্য সিকিউরিটি টুলের সাথে NAC কীভাবে ইন্টিগ্রেট করে?

একটি আধুনিক নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল সলিউশনের বিচ্ছিন্নভাবে কাজ করা উচিত নয়। প্রকৃতপক্ষে, এর আসল শক্তি আসে একটি সেন্ট্রাল এনফোর্সমেন্ট হাব হিসেবে কাজ করার মাধ্যমে যা আপনার বিদ্যমান সিকিউরিটি টুলগুলোকে আরও উন্নত করে। একটি ভালো NAC-এর নিচের বিষয়গুলোর সাথে নির্বিঘ্নে মানিয়ে নেওয়া উচিত:

- আইডেন্টিটি প্রোভাইডার (IdP): Entra ID বা Okta -এর মতো টুলগুলো একজন ব্যবহারকারী কে, তার জন্য "সিঙ্গেল সোর্স অফ ট্রুথ" হয়ে ওঠে। এরপর NAC প্ল্যাটফর্ম এই তথ্য ব্যবহার করে তাদের রোলের ওপর ভিত্তি করে স্বয়ংক্রিয়ভাবে সঠিক অ্যাক্সেস পলিসি প্রয়োগ করে।

- এন্ডপয়েন্ট প্রটেকশন (EDR): অ্যাক্সেস দেওয়ার আগে, ডিভাইসের হেলথ নিশ্চিত করতে NAC ডিভাইসে থাকা একটি EDR এজেন্টের সাথে চেক করতে পারে। অ্যান্টিভাইরাস কি আপ-টু-ডেট আছে? সিকিউরিটি প্যাচগুলো কি ইনস্টল করা আছে? এটি নিশ্চিত করে যে ডিভাইসগুলো কানেক্ট করার আগে আপনার সিকিউরিটি স্ট্যান্ডার্ড পূরণ করে।

- সিকিউরিটি ইনফরমেশন অ্যান্ড ইভেন্ট ম্যানেজমেন্ট (SIEM): NAC আপনার SIEM-এ কনটেক্সচুয়াল ডেটার (কে, কী, কোথায় এবং কখন) একটি ভাণ্ডার পাঠায়। এটি থ্রেট শনাক্ত করার এবং ইনসিডেন্টে রেসপন্স করার ক্ষমতা উল্লেখযোগ্যভাবে উন্নত করে কারণ আপনার নেটওয়ার্কে কী ঘটছে তার একটি অনেক পরিষ্কার চিত্র আপনার কাছে থাকে।

NAC শুধু সিকিউরিটির আরেকটি লেয়ার যোগ করে না; এটি ব্যবহারকারীর পরিচয়, ডিভাইসের হেলথ এবং নেটওয়ার্ক এনফোর্সমেন্টের মধ্যে মিসিং লিংক প্রদান করে আপনার কাছে আগে থেকেই থাকা টুলগুলোর কার্যকারিতা বহুগুণ বাড়িয়ে দেয়।

আমরা কীভাবে এই ইনভেস্টমেন্টের যৌক্তিকতা প্রমাণ করতে পারি?

খরচের যৌক্তিকতা প্রমাণের ক্ষেত্রে, এটি মূলত দুটি বিষয়ের ওপর নির্ভর করে: ঝুঁকি কমানো এবং অপারেশনাল এফিশিয়েন্সি বাড়ানো।

একটি ডেটা ব্রিচের গড় খরচ সবসময়ই বাড়ছে, এবং একটি অরক্ষিত ল্যাপটপ বা কম্প্রোমাইজড গেস্ট ডিভাইসের কারণে ঘটা একটিমাত্র ইনসিডেন্ট আর্থিকভাবে ধ্বংসাত্মক হতে পারে। কোনো ক্ষতি করার আগেই অননুমোদিত অ্যাক্সেস বন্ধ করে NAC সরাসরি এই ঝুঁকি মোকাবেলা করে।

এর পাশাপাশি, আপনার আইটি টিম ম্যানুয়াল কাজে যে সময় ব্যয় করে সে সম্পর্কে চিন্তা করুন। একটি ক্লাউড-বেসড NAC নতুন ডিভাইস অনবোর্ডিং, গেস্ট অ্যাক্সেস ম্যানেজ করা এবং সিকিউরিটি পলিসি কার্যকর করার মতো বিষয়গুলোকে স্বয়ংক্রিয় করে। এটি আপনার টিমকে পুনরাবৃত্তিমূলক, ম্যানুয়াল কাজ থেকে মুক্ত করে যাতে তারা এমন প্রজেক্টগুলোতে ফোকাস করতে পারে যা সত্যিই ব্যবসাকে সামনের দিকে এগিয়ে নিয়ে যায়।

সেকেলে পাসওয়ার্ডের বদলে নির্বিঘ্ন, সুরক্ষিত, আইডেন্টিটি-বেসড নেটওয়ার্কিং ব্যবহার করতে প্রস্তুত? আপনার বিদ্যমান নেটওয়ার্ক ইনফ্রাস্ট্রাকচারের সাথে ইন্টিগ্রেট করে Purple কীভাবে গেস্ট, স্টাফ এবং মাল্টি-ট্যানেন্ট এনভায়রনমেন্টের জন্য জিরো ট্রাস্ট অ্যাক্সেস প্রদান করে তা আবিষ্কার করুন। Purple প্ল্যাটফর্ম এক্সপ্লোর করুন ।