Stellen Sie sich Network Access Control -Lösungen als die Sicherheitsrichtlinie für die digitalen Türen Ihres Unternehmens vor, die entscheidet, wer – und was – hineingelangt. Sie fungieren als intelligenter Türsteher, der jeden einzelnen Benutzer und jedes Gerät überprüft, bevor er Zugang zu Ihrem Netzwerk gewährt. Dies ist absolut entscheidend für den Schutz sensibler Daten.

Was ist Network Access Control und warum ist es unerlässlich?

Stellen Sie sich Ihr Unternehmensnetzwerk als einen exklusiven Club nur für Mitglieder vor, mit unterschiedlichen Sicherheitsstufen für verschiedene Bereiche. Ohne einen Wächter an der Tür könnte jeder einfach hereinspazieren, auf zugangsbeschränkte Räume zugreifen und potenziell großen Schaden anrichten. In der digitalen Welt sieht ein ungeschütztes Netzwerk genau so aus – ein offenes Feld für Firmenlaptops, Gäste-Smartphones, IoT-Sensoren und sogar böswillige Akteure.

Network Access Control (NAC) ist dieser moderne Wachmann und Empfangs-Concierge für Ihren digitalen "Club". Seine Hauptaufgabe besteht darin, klare Regeln darüber durchzusetzen, wer und was sich mit Ihrem Netzwerk verbinden darf. Er wirft nicht nur einen flüchtigen Blick auf einen Ausweis an der Tür; er führt eine vollständige, strenge Überprüfung für jede einzelne Zugriffsanfrage durch.

Bevor wir uns mit den Details von Netzwerklösungen befassen, ist es hilfreich, die allgemeinen Prinzipien einer effektiven Zugangskontrolle zu verstehen. Genau wie ein physisches System ein Gebäude sichert, ist eine NAC-Lösung darauf ausgelegt, Ihre digitalen Assets zu schützen.

Der Anstieg unkontrollierter Zugriffe

Der Bedarf an robuster Network Access Control ist in den letzten Jahren massiv gestiegen. Der traditionelle Netzwerk-Perimeter – diese klare Grenze zwischen "innen" und "außen" – ist fast vollständig verschwunden. Die heutigen Geschäftsumgebungen werden von einer völlig anderen Realität bestimmt:

- Bring Your Own Device (BYOD): Mitarbeiter nutzen heute ihre persönlichen Telefone, Tablets und Laptops für die Arbeit. Dies bringt eine Flut von Geräten mit völlig unterschiedlichen Sicherheitsstandards in das Unternehmensnetzwerk.

- Verbreitung des Internet of Things (IoT): Smarte Geräte sind allgegenwärtig, von Büro-Thermostaten und Sicherheitskameras bis hin zu Spezialmaschinen im Gesundheitswesen und Einzelhandel. Ein aktueller Bericht von Sygnia hat hervorgehoben, wie Angreifer gezielt diese Systeme ins Visier nehmen, denen oft eine standardmäßige Sicherheitsüberwachung fehlt.

- Zugang für Gäste und Dienstleister: Veranstaltungsorte, Büros und Krankenhäuser müssen Besuchern und Dienstleistern temporären Netzwerkzugang bieten, ohne das Kernnetzwerk zu gefährden.

- Raffinierte Cyberbedrohungen: Angreifer sind Meister darin geworden, ein einziges, schlecht gesichertes Gerät auszunutzen, um Fuß zu fassen. Sobald sie drinnen sind, können sie sich lateral durch das Netzwerk bewegen, um nach hochwertigen Zielen zu suchen.

Ohne eine NAC-Lösung ist jeder dieser Verbindungspunkte ein potenzieller blinder Fleck in der Sicherheit und ein offenes Tor für eine Sicherheitsverletzung.

Eine NAC-Lösung verwandelt Ihr Netzwerk von einem anfälligen, offenen Feld in eine kontrollierte, sichere Umgebung. Sie bietet die Transparenz und Kontrolle, die erforderlich sind, um das Chaos der modernen Gerätekonnektivität zu bewältigen.

Ein häufiger Fehler ist der Glaube, dass Firewalls allein ausreichen. Während Firewalls hervorragend darin sind, den Datenverkehr aus dem Internet zu überprüfen, sind sie oft völlig blind gegenüber Bedrohungen, die von innerhalb des Netzwerks ausgehen. Wenn ein kompromittiertes Gerät bereits verbunden ist, hält eine Firewall es möglicherweise nicht davon ab, andere interne Systeme anzugreifen. Hier bietet NAC eine entscheidende Ebene der internen Verteidigung.

Um zu verstehen, wie NAC funktioniert, ist es hilfreich, es in seine Kernfunktionen zu unterteilen. Dies sind die grundlegenden Aufgaben, die eine moderne NAC-Lösung jedes Mal ausführt, wenn etwas versucht, sich zu verbinden.

Die Kernsäulen der Network Access Control

Diese Tabelle fasst die grundlegenden Funktionen zusammen, die eine moderne NAC-Lösung zur Sicherung eines Netzwerks ausführt.

| Säule | Funktion | Analogie aus der realen Welt |

|---|---|---|

| Authentifizierung | Überprüfung der Identität des Benutzers oder Geräts. | Vorzeigen Ihres Ausweises und Ihrer Mitgliedskarte beim Türsteher des Clubs. |

| Gerätestatus (Device Posture) | Überprüfung des Zustands und der Sicherheits-Compliance des Geräts. | Der Türsteher überprüft Ihre Kleidung anhand der Kleiderordnung. |

| Autorisierung | Gewährung spezifischer Zugriffsrechte basierend auf Identität und Status. | Ihre Mitgliedskarte gewährt Ihnen nur Zugang zu bestimmten Etagen. |

Im Wesentlichen beantwortet NAC drei grundlegende Sicherheitsfragen für jeden einzelnen Verbindungsversuch:

- Wer sind Sie? (Authentifizierung)

- Welches Gerät verwenden Sie? (Gerätestatus)

- Was dürfen Sie tun? (Autorisierung)

Durch die Durchsetzung von Richtlinien basierend auf diesen Antworten können Unternehmen sicherstellen, dass nur vertrauenswürdige Benutzer mit konformen Geräten auf bestimmte Netzwerkressourcen zugreifen können. Dies reduziert die Angriffsfläche drastisch und bildet die Grundlage der modernen Cybersicherheit, insbesondere für Branchen wie das Gastgewerbe, den Einzelhandel und das Gesundheitswesen, die vielfältige Benutzertypen und hochsensible Daten verwalten.

Moderne NAC-Architektur verstehen

Um wirklich zu verstehen, wie Network Access Control-Lösungen funktionieren, müssen wir einen Blick hinter die Kulissen werfen. Am besten stellt man sich ein NAC-System nicht als eine einzige Sache vor, sondern als ein gut koordiniertes Team, in dem jedes Mitglied eine bestimmte Aufgabe hat.

Dieses Team besteht aus drei Kernkomponenten, die in Echtzeit zusammenarbeiten und jeden Verbindungsversuch anhand Ihrer Sicherheitsrichtlinien prüfen, bevor jemand in das Netzwerk gelangt. Lassen Sie uns aufschlüsseln, wer die Hauptakteure in diesem Sicherheits-Line-up sind.

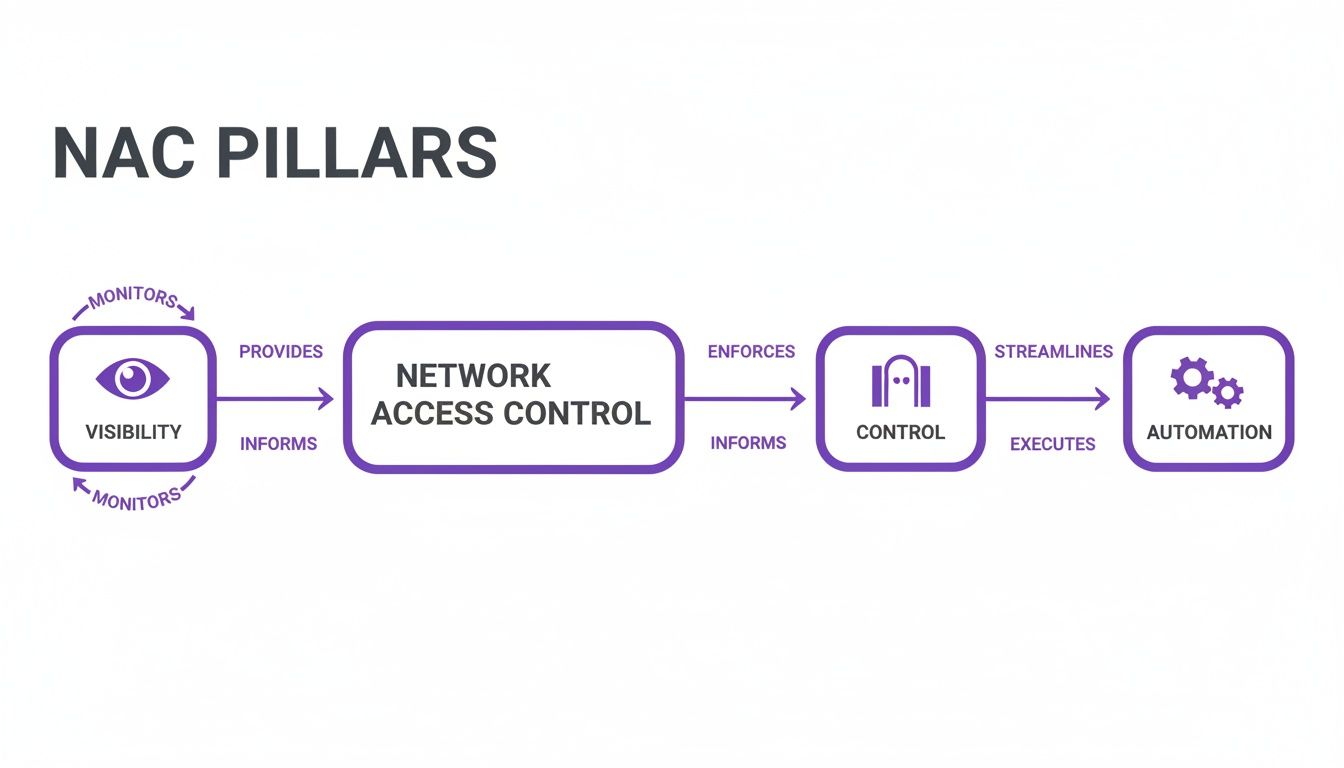

Die Säulen Transparenz, Kontrolle und Automatisierung zeigen, wie eine NAC-Architektur zunächst alles im Netzwerk sehen, dann die richtigen Regeln anwenden und schließlich alles automatisch ausführen muss.

Der Policy-Server: Das strategische Gehirn

Das Herzstück jedes NAC-Systems ist der Policy-Server. Dies ist das strategische 'Gehirn' der gesamten Operation. Er kommuniziert nicht direkt mit den Geräten, die versuchen, sich zu verbinden; stattdessen enthält er das Hauptregelwerk – alle Richtlinien und Einstellungen, die definieren, was "sicher" für Ihr Netzwerk bedeutet.

Wenn ein Gerät versucht, sich zu verbinden, werden Informationen darüber an den Policy-Server gesendet. Der Server prüft dann seine Regeln: Ist dies ein bekannter Benutzer? Entspricht sein Gerät unseren Sicherheitsanforderungen? Welche Zugriffsebene sollte er erhalten? Hier kommen oft Integrationen mit Identitätsanbietern wie Entra ID oder Okta ins Spiel, die die Identität eines Benutzers direkt mit seinen Zugriffsrechten verknüpfen.

Netzwerksensoren: Die Augen und Ohren

Als Nächstes kommen die Netzwerksensoren oder Agenten. Stellen Sie sich diese als die 'Augen und Ohren' vor, die in Ihrem Netzwerk eingesetzt werden und immer auf neue Verbindungsversuche achten. Ihre Aufgabe ist es, zu erkennen, wenn ein neues Gerät – sei es ein Laptop, Smartphone oder IoT-Sensor – angeschlossen wird oder versucht, dem Wi-Fi beizutreten.

Sobald ein neues Gerät erkannt wird, sammelt der Sensor einige erste Informationen und meldet diese an den Policy-Server zurück. Es ist wie ein Wachmann vor Ort, der jemanden in der Nähe eines Sperrgebiets entdeckt und über Funk nach Anweisungen fragt. Diese erste Warnung setzt den gesamten NAC-Workflow in Gang.

Enforcement Points: Die Torwächter

Schließlich haben wir die Enforcement Points (Durchsetzungspunkte). Dies sind die 'Torwächter', die die Befehle des Policy-Servers tatsächlich ausführen. Das Beste daran? Dies sind in der Regel die Netzwerkgeräte, die Sie bereits besitzen, wie zum Beispiel:

- Wireless Access Points (APs): Kontrollieren, wer dem Wi-Fi beitreten darf.

- Netzwerk-Switches: Verwalten den Zugriff für alles, was physisch an Ihr Netzwerk angeschlossen ist.

- Firewalls und Gateways: Wenden umfassendere Regeln auf den gesamten Netzwerkverkehr an.

Nachdem der Policy-Server seine Entscheidung getroffen hat, teilt er dem entsprechenden Enforcement Point mit, was zu tun ist. Diese Aktion kann darin bestehen, vollen Zugriff zu gewähren, das Gerät in ein eingeschränktes Gastnetzwerk umzuleiten oder es vollständig zu blockieren.

Die wahre Magie einer modernen NAC-Lösung ist ihre Fähigkeit, diese Teile nahtlos zu orchestrieren. Zum Beispiel verbindet sich ein Benutzer mit dem Wi-Fi (Enforcement Point), was den Policy-Server alarmiert. Der Server überprüft die Identität des Benutzers und den Gerätestatus und weist den AP dann an, den Benutzer in das richtige, sichere Netzwerksegment zu verschieben.

Dieses Architekturmodell ermöglicht es Lösungen wie Purple, mit Ihrer bestehenden Infrastruktur von Anbietern wie Meraki oder Aruba zusammenzuarbeiten. Anstelle eines kostspieligen "Rip and Replace"-Projekts (Austausch der gesamten Hardware) nutzt eine intelligente NAC-Lösung die Hardware, die Sie bereits haben, und macht sie zu einem aktiven Teil Ihrer Sicherheitsverteidigung.

Für einen tieferen Einblick in die Protokolle, die diese Kommunikation ermöglichen, können Sie alles darüber erfahren, wie ein RADIUS-Server funktioniert bei der Netzwerkauthentifizierung. Diese Anpassungsfähigkeit macht die Bereitstellung leistungsstarker Network Access Control-Lösungen für die meisten Unternehmen zu einer weitaus praktischeren und kostengünstigeren Realität.

Hauptfunktionen führender NAC-Lösungen

Was unterscheidet also einen einfachen Netzwerk-Torwächter von einer leistungsstarken, modernen Sicherheitsplattform? Während es bei älteren Systemen nur um einfache Zulassen-oder-Verweigern-Regeln ging, sind die heute führenden Network Access Control-Lösungen vollgepackt mit dynamischen, intelligenten Funktionen. Sie haben sich weit über veraltete, gemeinsam genutzte Passwörter hinausentwickelt, um granulare, identitätsgesteuerte Sicherheit zu bieten.

Diese fortschrittlichen Funktionen arbeiten alle zusammen und schaffen eine Sicherheitslage, die sowohl stärker als auch flexibler ist. Es geht darum, ein System aufzubauen, das sich in Echtzeit an jedes Gerät anpassen kann, das Zugriff benötigt – vom Firmenlaptop über das Smartphone eines Gastes bis hin zum MRT-Gerät eines Krankenhauses. Lassen Sie uns die Kernfunktionen betrachten, die eine erstklassige NAC-Lösung ausmachen.

Identitätsbasierte Authentifizierung und passwortloser Zugang

Die erste und grundlegendste Aufgabe jeder NAC ist eine robuste Authentifizierung. Hierbei geht es nicht mehr um ein einzelnes, leicht teilbares Wi-Fi-Passwort. Moderne NAC basiert auf Identität und findet heraus, wer sich verbindet, nicht nur was sich verbindet.

Dies bedeutet eine Verlagerung hin zu sichereren und benutzerfreundlicheren Methoden. Fortschrittliche Lösungen bieten ein ganzes Menü an Authentifizierungsoptionen, um verschiedenen Benutzertypen und Sicherheitsanforderungen gerecht zu werden, wie zum Beispiel:

- Passwortloser Zugang: Mithilfe von Biometrie, Push-Benachrichtigungen oder kryptografischen Schlüsseln können Benutzer sicher in das Netzwerk gelangen, ohne jemals ein Passwort eingeben zu müssen. Dies ist ein massiver Gewinn sowohl für die Sicherheit als auch für den Komfort.

- Zertifikatsbasierte Authentifizierung: Für firmeneigene Geräte kann NAC digitale Zertifikate verwenden, um die Identität des Geräts bei jeder Verbindung still und sicher zu überprüfen. Dies schafft ein nahtloses und hochsicheres Erlebnis für die Mitarbeiter.

- SSO-Integration: Die Anbindung an Identitätsanbieter wie Entra ID oder Okta ermöglicht es der NAC-Lösung, das zentrale Benutzerverzeichnis der Organisation als einzige Quelle der Wahrheit (Single Source of Truth) dafür zu nutzen, wer worauf Zugriff erhält.

Bewertung des Gerätestatus (Device Posture Assessment)

Eine entscheidende Funktion, die moderne NAC wirklich auszeichnet, ist die Bewertung des Gerätestatus, oft auch als Health Check bezeichnet. Stellen Sie sich das wie eine Sicherheitsüberprüfung vor, bevor ein Gerät das Tor passieren darf. Die NAC-Lösung inspiziert jedes Gerät, das versucht, sich zu verbinden, um sicherzustellen, dass es Ihren Mindestsicherheitsstandards entspricht.

Diese Bewertung kann auf alle möglichen Compliance-Marker prüfen:

- Ist das Betriebssystem mit den neuesten Sicherheitspatches auf dem aktuellen Stand?

- Ist Antivirensoftware installiert, aktiv und aktualisiert?

- Ist die Firewall des Geräts eingeschaltet?

- Sind auf dem Gerät nicht genehmigte oder hochriskante Apps installiert?

Wenn ein Gerät diese Statusprüfung nicht besteht, wird es nicht einfach für immer blockiert. Eine intelligente NAC kann das Gerät automatisch in ein Quarantänenetzwerk umleiten. Hier kann sie Ressourcen bereitstellen, um dem Benutzer bei der Behebung der Probleme zu helfen, wie z. B. Links zum Herunterladen erforderlicher Software-Updates. Dies automatisiert die Durchsetzung und entlastet Ihr IT-Personal enorm.

Dynamische Richtliniendurchsetzung und Mikrosegmentierung

Sobald ein Benutzer und sein Gerät authentifiziert und überprüft wurden, besteht die nächste Aufgabe der NAC darin, die richtigen Zugriffsrichtlinien durchzusetzen. Hier kommt die Mikrosegmentierung voll zur Geltung. Anstelle eines flachen, offenen Netzwerks, in dem sich eine Bedrohung wie ein Lauffeuer ausbreiten kann, schafft NAC kleinere, isolierte Zonen.

Mikrosegmentierung ist wie das Einrichten sicherer, nur mit Schlüsselkarte zugänglicher Etagen in einem Wolkenkratzer. Ein Gast hat Zugang zur Lobby und zu den öffentlichen Bereichen, aber seine Schlüsselkarte funktioniert nicht für die Vorstands- oder Serverraum-Etagen. Diese Eindämmung ist entscheidend, um Angreifer daran zu hindern, sich lateral durch Ihr Netzwerk zu bewegen.

Eine leistungsstarke NAC-Lösung kann Benutzer und Geräte basierend auf ihrer Rolle, ihrem Gerätetyp und sogar ihrem Standort automatisch im richtigen virtuellen Netzwerk (VLAN) platzieren. Das bedeutet, dass ein Gast im Wi-Fi vollständig von dem Netzwerksegment abgeschottet ist, das sensible Point-of-Sale-Systeme in einem Einzelhandelsgeschäft enthält. Sie können tiefer in die Umsetzung dieser Konzepte in unserem vollständigen Leitfaden zur Erstellung eines sicheren drahtlosen Netzwerks eintauchen.

Die Nachfrage nach dieser Art von integrierter Sicherheit steigt rasant. Allein in Großbritannien erreichte der Markt für Zugangskontrollen im Jahr 2024 524,6 Millionen USD und wird voraussichtlich bis 2030 auf 830,7 Millionen USD ansteigen, angetrieben durch Sektoren wie den Einzelhandel und das Gastgewerbe, die ihre Systeme aufrüsten.

Auswahl des richtigen NAC-Bereitstellungsmodells

Okay, Sie haben entschieden, dass eine NAC-Lösung der richtige Weg ist. Die nächste große Frage lautet: Wie rollen Sie sie tatsächlich aus? Dies ist nicht nur eine technische Entscheidung; es ist eine strategische, die sich direkt auf Ihr Budget, die Arbeitsbelastung Ihres IT-Teams und Ihre Skalierbarkeit auswirkt.

Im Wesentlichen stehen Ihnen drei Hauptwege zur Verfügung: alles On-Premises (lokal) zu belassen, vollständig cloudbasiert zu arbeiten oder mit einem hybriden Ansatz einen Mittelweg zu finden. Es gibt nicht die eine richtige Antwort, aber es gibt definitiv die richtige Lösung für Ihr Unternehmen. Lassen Sie uns untersuchen, was jede Option wirklich für Ihr Unternehmen bedeutet.

On-Premises NAC: Die traditionelle Festung

Stellen Sie sich On-Premises NAC so vor, als würden Sie Ihre eigene Festung bauen. Sie kaufen die Ziegel, gießen den Beton und stationieren die Wachen. Das bedeutet, dass Sie dedizierte Hardware und Software direkt in Ihren eigenen Rechenzentren bereitstellen. Sie besitzen es, Sie verwalten es und Sie sind für jeden Teil seiner Instandhaltung verantwortlich.

- Volle Kontrolle: Der größte Anreiz hierbei ist die vollständige, granulare Kontrolle. Wenn Sie in einer Branche mit strengen Regeln zur Datensouveränität oder spezifischen Compliance-Vorgaben tätig sind, ist es möglicherweise nicht verhandelbar, alle Ihre Daten und Hardware unter dem eigenen Dach zu haben.

- Hohe Anfangskosten: Die Kehrseite ist eine beträchtliche Vorabinvestition. Sie kaufen physische Appliances und zahlen für Softwarelizenzen, was zu erheblichen Investitionsausgaben führen kann.

- Wartungsaufwand: Ihr IT-Team ist für alles verantwortlich – Updates, Patching und die Verwaltung des Hardware-Lebenszyklus. Dies erfordert spezielle Fähigkeiten und einen erheblichen Teil ihrer Zeit.

Dieser traditionelle Weg kann für ein großes Unternehmen an einem einzigen Standort mit einem gut besetzten Sicherheitsteam und dem Budget zur Bewältigung der Vorabkosten funktionieren. Für die meisten modernen Unternehmen, insbesondere für solche, die mehrere Standorte verwalten, können die Kosten und die Komplexität jedoch schnell zu einem K.o.-Kriterium werden.

Cloud-basierte NAC: Der moderne Ansatz

Eine cloudbasierte NAC, die in der Regel als Service (SaaS) bereitgestellt wird, dreht den Spieß komplett um. Anstatt dass Sie die Infrastruktur aufbauen und warten, übernimmt der Anbieter alles. Das Gehirn der Operation – die Policy-Engine und die Management-Konsole – befindet sich vollständig in der Cloud.

Stellen Sie sich das so vor, als würden Sie einen unhandlichen, selbstgebauten Generator gegen ein Abonnement für das nationale Stromnetz eintauschen. Sie erhalten zuverlässigen, skalierbaren Strom, ohne das Kraftwerk selbst warten zu müssen.

Cloud-native Lösungen wie Purple sind für diese Realität gebaut. Sie machen Hardware-Controller vor Ort überflüssig, was die Verwaltung radikal vereinfacht. Dies ist ein Game-Changer für Unternehmen mit vielen Standorten, wie Einzelhandelsketten oder Hotelgruppen, da sie eine zentrale Oberfläche (Single Pane of Glass) erhalten, um den Netzwerkzugang über jeden einzelnen Standort hinweg zu verwalten.

| Funktion | On-Premises NAC | Cloud-basierte NAC |

|---|---|---|

| Anfangskosten | Hoch (Hardwarekauf) | Niedrig (Abonnementgebühr) |

| Skalierbarkeit | Begrenzt durch Hardware | Nahezu unbegrenzt |

| Wartung | Verwaltet durch interne IT | Verwaltet durch den Anbieter |

| Bereitstellungsgeschwindigkeit | Langsam (Wochen bis Monate) | Schnell (Tage bis Wochen) |

| Am besten für | Einzelstandorte, hoher Kontrollbedarf | Mehrere Standorte, agile Unternehmen |

Einige Unternehmen versuchen ein hybrides Modell und streben das Beste aus beiden Welten an, indem sie die Richtliniendurchsetzung vor Ort belassen, sie aber aus der Cloud verwalten. Obwohl dies ein praktikabler Kompromiss sein kann, bringt er oft eigene Komplexitäten mit sich und zwingt Sie, zwei miteinander verbundene Systeme zu verwalten. Für die meisten ist die schiere Einfachheit und Agilität einer reinen Cloud-Lösung der überzeugendere Weg in die Zukunft.

Ein strategischer Weg zur vollständigen NAC-Bereitstellung

Der Gedanke an den Wechsel zu einem neuen NAC-System kann sich wie ein massives Unterfangen anfühlen. Die gute Nachricht ist, dass es kein plötzlicher Wechsel über Nacht sein muss. Ein phasenweiser Rollout ist der intelligenteste Weg, um dies zu erreichen, Störungen zu minimieren und einen reibungslosen Übergang zu gewährleisten. Es ist eine Reise von der Transparenz zur vollständigen, automatisierten Kontrolle.

Hier ist ein bewährter Migrationspfad, der unserer Erfahrung nach immer wieder funktioniert:

- Start im Monitor-Only-Modus: Im ersten Schritt geht es nur ums Zuhören. Sie stellen die NAC-Lösung in einem völlig unaufdringlichen 'Monitor-Only'-Modus bereit. Sie sitzt unauffällig in Ihrem Netzwerk und erfasst jeden Benutzer, jedes Gerät und jede Verbindung, ohne auch nur eine einzige Sache zu blockieren. Dies gibt Ihnen ein vollständiges, reales Bild Ihres Netzwerks und eine solide Basis, auf der Sie Ihre Sicherheitsrichtlinien aufbauen können.

- Phasenweise Durchsetzung für risikoarme Gruppen: Sobald Sie diese klare Übersicht haben, können Sie mit der Anwendung der Regeln beginnen. Beginnen Sie mit einer risikoarmen Gruppe, wie Ihrem Gäste-Wi-Fi-Netzwerk oder einer bestimmten Abteilung, die standardisierte Geräte verwendet. Diese Phase ist Ihr Testgelände, in dem Sie Richtlinien verfeinern und eventuelle Probleme in einer kontrollierten Umgebung beheben können, bevor Sie weiter expandieren.

- Erweiterung auf vollständige netzwerkweite Kontrolle: Mit dem Vertrauen und den Erkenntnissen aus den ersten Phasen sind Sie bereit für den vollständigen Rollout. Sie können nun die Durchsetzung auf das gesamte Netzwerk ausweiten. An diesem Punkt wird jede Zugriffsanfrage – sei es von einem Mitarbeiter, einem Gast oder einem IoT-Sensor – automatisch anhand Ihrer Sicherheitsrichtlinien überprüft. Sie haben eine vollständige, automatisierte Network Access Control erreicht.

Network Access Control in der Praxis branchenübergreifend

Die Theorie hinter Network Access Control-Lösungen ist eine Sache, aber ihr wahrer Wert zeigt sich, wenn man sieht, wie sie spezifische, reale Probleme lösen. Während die Kerntechnologie dieselbe ist, kann ihre Nutzung von einem Unternehmen zum nächsten völlig unterschiedlich aussehen. Die Art und Weise, wie ein Hotel sein Gäste-Wi-Fi sichert, ist beispielsweise Welten davon entfernt, wie ein Krankenhaus seine lebenserhaltenden medizinischen Geräte schützen muss.

Lassen Sie uns ansehen, wie NAC in einigen Schlüsselbranchen eingesetzt wird und Sicherheit von einer abstrakten Idee in einen praktischen, alltäglichen Vorteil verwandelt.

Gastgewerbe und Veranstaltungsorte

Für Hotels, Stadien und Konferenzzentren ist das Angebot eines nahtlosen und dennoch sicheren Wi-Fi ein großer Teil des Kundenerlebnisses. Die Herausforderung besteht darin, Tausende von unbekannten Gästegeräten zu verwalten und gleichzeitig sicherzustellen, dass sie niemals auch nur einen Hauch des sicheren Unternehmensnetzwerks mitbekommen, das den Betrieb am Laufen hält.

Hier kommt NAC voll zur Geltung. Es ermöglicht Veranstaltungsorten, ihr Netzwerk aufzuteilen und völlig separate virtuelle Räume für Gäste, Personal und Back-Office-Systeme zu schaffen. Für Gäste ist das Captive Portal viel mehr als nur ein Anmeldebildschirm; es ist eine leistungsstarke Marketing-Engine.

Durch die Abfrage einer einfachen E-Mail-Adresse oder eines Social Logins können Veranstaltungsorte wertvolle First-Party-Daten sammeln. Diese Erkenntnisse können dann personalisierte Angebote und gezielte Marketingkampagnen vorantreiben, die zu wiederholten Besuchen anregen – und das alles, während die Gäste sicher durch eine Firewall von kritischen Betriebssystemen abgeschottet sind.

Einzelhandelsumgebungen

In einer Einzelhandelsumgebung ist das Netzwerk ein Bienenstock ständiger Aktivität. Es muss alles unterstützen, von Point-of-Sale (POS)-Systemen, die sensible Zahlungsinformationen verarbeiten, bis hin zu Mitarbeitern, die Tablets für Bestandskontrollen verwenden. Die Absicherung dieses vielfältigen Ökosystems ist absolut unerlässlich.

NAC erzwingt Mikrosegmentierung und baut eine digitale Mauer um das POS-Netzwerk, um es vor allem anderen Datenverkehr abzuschirmen. Wenn also das Tablet eines Mitarbeiters oder das Telefon eines Gastes kompromittiert wird, ist die Bedrohung eingegrenzt und kann sich nicht auf die Zahlungsterminals ausbreiten.

Dieser starke Fokus auf Datensicherheit treibt in Großbritannien enorme Investitionen voran. Der gewerbliche Sektor, der Einzelhandel und Gastgewerbe umfasst, führt nun den Markt für Zugangskontrollen an. Er wurde im Jahr 2024 auf 0,44 Milliarden USD geschätzt und wird voraussichtlich bis 2029 0,62 Milliarden USD erreichen, da Unternehmen ihre Bemühungen zum Schutz ihrer Assets verdoppeln.

Gesundheitseinrichtungen

Die Anforderungen an die Netzwerksicherheit sind nirgendwo höher als im Gesundheitswesen. Krankenhäuser sind ein komplexes Netz verbundener Geräte, von lebenskritischen Internet of Medical Things (IoMT)-Geräten wie Infusionspumpen und Patientenmonitoren bis hin zu Tablets von Ärzten und dem öffentlichen Patienten-Wi-Fi.

Eine solide NAC-Lösung ist grundlegend, um die Patientensicherheit zu gewährleisten und strenge regulatorische Standards zu erfüllen. Sie funktioniert, indem sie jedes einzelne Gerät, das versucht, sich zu verbinden, automatisch identifiziert, profiliert und segmentiert.

- IoMT-Sicherheit: Medizinische Geräte werden in ihrem eigenen isolierten Netzwerksegment abgeschirmt, wo sie nur mit autorisierten klinischen Systemen kommunizieren können. Dies verhindert, dass sie zum Ziel von Malware werden, die sich möglicherweise über das allgemeine Netzwerk bewegt.

- Rollenbasierter Zugriff: Ärzte, Pflegepersonal und Verwaltungsmitarbeiter erhalten je nach ihrer Aufgabe unterschiedliche Zugriffsebenen. Ein Arzt muss möglicherweise von seinem Tablet aus auf Patientenakten zugreifen, während das Gerät eines Facility Managers rein auf das Gebäudemanagement-Netzwerk beschränkt ist.

- Isolierung von Patienten und Besuchern: Gäste, die das öffentliche Wi-Fi nutzen, werden vollständig von allem klinischen und operativen Datenverkehr getrennt, wodurch sensible Patientendaten vor jeglicher potenziellen Offenlegung geschützt werden.

Für jede Branche mit strengen Regeln, wie das Gesundheitswesen, hat die Erfüllung von Vorgaben zur Datensicherheit und Zugangskontrolle oberste Priorität. Die Bewältigung der IT-Anforderungen für HIPAA-Compliance ist oft der Auslöser für den Wechsel zu einer fortschrittlicheren Netzwerkkontrollstrategie. Für einen Blick in die Praxis schauen Sie sich unsere Fallstudie an: https://www.purple.ai/case-studies/sarasota-memorial-hospital .

Wohn- und Studentenwohnheime

In Mehrparteiengebäuden wie Studentenunterkünften oder Build-to-Rent-Immobilien erwarten die Bewohner ein Interneterlebnis, das sich genau wie zu Hause anfühlt – privat, sicher und einfach. Aber Hunderten von Menschen Zugang zu einem einzigen, gemeinsam genutzten Netzwerk zu gewähren, ist ein massives Sicherheitsproblem.

Moderne Network Access Control-Lösungen haben dafür eine clevere Lösung: Individual Pre-Shared Keys ( iPSK ). Jeder Bewohner erhält sein eigenes, einzigartiges Wi-Fi-Passwort, das alle seine Geräte mit einer persönlichen, privaten Netzwerk-"Blase" verbindet. Es bietet ihnen die robuste Sicherheit eines Netzwerks auf Unternehmensniveau mit der kinderleichten Bedienbarkeit einer Heimeinrichtung und verhindert, dass ihre Geräte jemals für ihre Nachbarn sichtbar sind.

Wenn Unternehmen beginnen, sich mit Network Access Control zu befassen, tauchen immer einige häufige und sehr praktische Fragen auf. Klare, unkomplizierte Antworten zu erhalten, ist der Schlüssel, um Vertrauen zu fassen und eine Strategie zu entwickeln, die für Ihr Unternehmen tatsächlich funktioniert.

Lassen Sie uns einige der häufigsten Fragen angehen, die IT-Leiter und Netzwerkadministratoren haben, wenn sie eine neue NAC-Plattform abwägen.

Wie unterscheidet sich NAC von einer Firewall?

Dies ist mit Sicherheit eine der häufigsten Fragen, und es ist eine wirklich wichtige Unterscheidung.

Stellen Sie sich eine Firewall als die Sicherheit an der Außengrenze Ihres Gebäudes vor. Sie überprüft alles, was aus der Außenwelt (dem Internet) kommt, und sie ist hervorragend darin, externe Bedrohungen zu stoppen, bevor sie überhaupt Ihre Haustür erreichen.

Eine NAC-Lösung hingegen ist wie der Wachmann innerhalb Ihres Gebäudes. Sobald jemand den Haupteingang passiert hat, überprüft der Wachmann, wer er ist und was er vorhat. NAC prüft jeden Benutzer und jedes Gerät, nachdem sie sich verbunden haben, und kontrolliert, welche Räume (oder Netzwerksegmente) sie betreten dürfen. Sie konzentriert sich auf interne Bedrohungen und verhindert, dass sich ein Eindringling frei bewegen kann – ein blinder Fleck für die meisten Firewalls. Sie benötigen wirklich beides für eine starke Sicherheitslage.

Wie lässt sich NAC in andere Sicherheitstools integrieren?

Eine moderne Network Access Control-Lösung sollte nicht isoliert arbeiten. Tatsächlich liegt ihre wahre Stärke darin, als zentraler Durchsetzungsknotenpunkt zu fungieren, der Ihre bestehenden Sicherheitstools noch besser macht. Eine gute NAC sollte sich nahtlos einfügen in:

- Identity Providers (IdP): Tools wie Entra ID oder Okta werden zur "Single Source of Truth" dafür, wer ein Benutzer ist. Die NAC-Plattform nutzt diese Informationen dann, um basierend auf deren Rolle automatisch die richtigen Zugriffsrichtlinien anzuwenden.

- Endpoint Protection (EDR): Bevor der Zugriff gewährt wird, kann NAC bei einem EDR-Agenten auf einem Gerät nachfragen, um dessen Status zu bestätigen. Ist das Antivirenprogramm auf dem neuesten Stand? Sind die Sicherheitspatches installiert? Dies stellt sicher, dass Geräte Ihre Sicherheitsstandards erfüllen, bevor sie sich verbinden können.

- Security Information and Event Management (SIEM): NAC sendet eine Goldmine an kontextbezogenen Daten (wer, was, wo und wann) an Ihr SIEM. Dies verbessert Ihre Fähigkeit, Bedrohungen zu erkennen und auf Vorfälle zu reagieren, drastisch, da Sie ein viel klareres Bild davon haben, was in Ihrem Netzwerk passiert.

NAC fügt nicht nur eine weitere Sicherheitsebene hinzu; sie vervielfacht die Effektivität der Tools, die Sie bereits haben, indem sie das fehlende Bindeglied zwischen Benutzeridentität, Gerätestatus und Netzwerkdurchsetzung bereitstellt.

Wie können wir die Investition rechtfertigen?

Wenn es darum geht, die Kosten zu rechtfertigen, läuft es wirklich auf zwei Dinge hinaus: Risikominderung und Steigerung der betrieblichen Effizienz.

Die durchschnittlichen Kosten einer Datenschutzverletzung steigen stetig, und ein einziger Vorfall, der durch einen ungesicherten Laptop oder ein kompromittiertes Gästegerät verursacht wird, kann finanziell verheerend sein. NAC geht dieses Risiko direkt an, indem es unbefugten Zugriff stoppt, bevor er Schaden anrichten kann.

Denken Sie darüber hinaus an die Zeit, die Ihr IT-Team mit manuellen Aufgaben verbringt. Eine cloudbasierte NAC automatisiert Dinge wie das Onboarding neuer Geräte, die Verwaltung des Gastzugangs und die Durchsetzung von Sicherheitsrichtlinien. Dies befreit Ihr Team von sich wiederholender, manueller Arbeit, sodass es sich auf Projekte konzentrieren kann, die das Unternehmen tatsächlich voranbringen.

Sind Sie bereit, veraltete Passwörter durch nahtloses, sicheres, identitätsbasiertes Networking zu ersetzen? Entdecken Sie, wie Purple Zero-Trust-Zugriff für Gäste, Mitarbeiter und mandantenfähige Umgebungen bietet, indem es sich in Ihre bestehende Netzwerkinfrastruktur integriert. Entdecken Sie die Purple-Plattform .