Considérez les solutions de contrôle d'accès réseau comme la politique de sécurité des portes d'entrée numériques de votre entreprise, décidant qui — et quoi — peut y pénétrer. Elles agissent comme un vigile intelligent, vérifiant chaque utilisateur et chaque appareil avant d'accorder l'accès à votre réseau. C'est absolument essentiel pour protéger les données sensibles.

Qu'est-ce que le contrôle d'accès réseau et pourquoi est-il essentiel ?

Imaginez que votre réseau d'entreprise soit un club privé exclusif avec différents niveaux de sécurité selon les zones. Sans un garde à l'entrée, n'importe qui pourrait y flâner, accéder à des pièces restreintes et potentiellement causer de gros problèmes. Dans le monde numérique, c'est exactement à cela que ressemble un réseau non protégé : un accès libre pour les ordinateurs portables de l'entreprise, les smartphones des invités, les capteurs IoT et même les acteurs malveillants.

Le contrôle d'accès réseau (NAC) est ce garde de sécurité moderne et ce concierge d'accueil pour votre "club" numérique. Sa mission principale est d'appliquer des règles claires sur qui et quoi peut se connecter à votre réseau. Il ne se contente pas de jeter un coup d'œil à une pièce d'identité à l'entrée ; il effectue une vérification complète et rigoureuse pour chaque demande d'accès.

Avant de plonger dans les spécificités des solutions réseau, il est utile de comprendre les principes généraux de ce qui constitue un contrôle d'accès efficace. Tout comme un système physique sécurise un bâtiment, une solution NAC est conçue pour sécuriser vos actifs numériques.

La montée en puissance des accès non contrôlés

Le besoin d'un contrôle d'accès réseau robuste a considérablement augmenté ces dernières années. Le périmètre réseau traditionnel — cette ligne de démarcation claire entre "l'intérieur" et "l'extérieur" — a pratiquement disparu. Les environnements professionnels d'aujourd'hui sont définis par une réalité totalement différente :

- Bring Your Own Device (BYOD) : Les employés utilisent désormais leurs téléphones, tablettes et ordinateurs portables personnels pour travailler. Cela introduit sur le réseau de l'entreprise un afflux d'appareils aux normes de sécurité très variables.

- Prolifération de l'Internet des objets (IoT) : Les appareils intelligents sont partout, des thermostats de bureau et caméras de sécurité aux machines spécialisées dans la santé et la vente au détail. Un récent rapport de Sygnia a souligné comment les attaquants ciblent spécifiquement ces systèmes, qui manquent souvent d'une surveillance de sécurité standard.

- Accès des invités et des prestataires : Les lieux événementiels, les bureaux et les hôpitaux doivent fournir un accès réseau temporaire aux visiteurs et aux prestataires sans mettre en péril le réseau principal.

- Cybermenaces sophistiquées : Les attaquants sont passés maîtres dans l'art d'exploiter un seul appareil mal sécurisé pour prendre pied. Une fois à l'intérieur, ils peuvent se déplacer latéralement sur le réseau pour traquer des cibles de grande valeur.

Sans une solution NAC, chacun de ces points de connexion est un angle mort de sécurité potentiel et une porte ouverte à une violation.

Une solution NAC transforme votre réseau, d'un espace vulnérable et ouvert à tous, en un environnement gouverné et sécurisé. Elle offre la visibilité et le contrôle nécessaires pour gérer le chaos de la connectivité des appareils modernes.

Une erreur courante consiste à penser que les pare-feu seuls suffisent. Bien que les pare-feu soient excellents pour inspecter le trafic provenant d'Internet, ils sont souvent complètement aveugles aux menaces qui proviennent de l'intérieur du réseau. Si un appareil compromis est déjà connecté, un pare-feu pourrait ne pas l'empêcher d'attaquer d'autres systèmes internes. C'est là que le NAC fournit une couche critique de défense interne.

Pour comprendre le fonctionnement du NAC, il est utile de le décomposer en ses fonctions principales. Ce sont les tâches fondamentales qu'une solution NAC moderne exécute chaque fois que quelque chose tente de se connecter.

Les piliers fondamentaux du contrôle d'accès réseau

Ce tableau résume les fonctions fondamentales qu'une solution NAC moderne exécute pour sécuriser un réseau.

| Pilier | Fonction | Analogie dans le monde réel |

|---|---|---|

| Authentification | Vérification de l'identité de l'utilisateur ou de l'appareil. | Présenter votre pièce d'identité et votre carte de membre au portier du club. |

| Posture de l'appareil | Vérification de l'état de santé et de la conformité de sécurité de l'appareil. | Le portier vérifiant votre tenue par rapport au code vestimentaire. |

| Autorisation | Octroi de droits d'accès spécifiques basés sur l'identité et la posture. | Votre carte de membre ne vous donnant accès qu'à des étages spécifiques. |

En substance, le NAC répond à trois questions de sécurité fondamentales pour chaque tentative de connexion :

- Qui êtes-vous ? (Authentification)

- Quel appareil utilisez-vous ? (Posture de l'appareil)

- Que vous est-il permis de faire ? (Autorisation)

En appliquant des politiques basées sur ces réponses, les entreprises peuvent s'assurer que seuls les utilisateurs de confiance avec des appareils conformes peuvent accéder à des ressources réseau spécifiques. Cela réduit considérablement la surface d'attaque et constitue le fondement de la cybersécurité moderne, en particulier pour des secteurs comme l'hôtellerie, la vente au détail et la santé, qui gèrent divers types d'utilisateurs et des données hautement sensibles.

Comprendre l'architecture NAC moderne

Pour vraiment comprendre comment fonctionnent les solutions de contrôle d'accès réseau, nous devons lever le rideau et voir ce qui se passe en coulisses. Il est préférable de considérer un système NAC non pas comme une entité unique, mais comme une équipe bien coordonnée où chaque membre a une tâche spécifique.

Cette équipe est composée de trois composants principaux qui travaillent ensemble en temps réel, examinant chaque tentative de connexion par rapport à vos politiques de sécurité avant que quiconque n'accède au réseau. Détaillons qui sont les acteurs clés de ce dispositif de sécurité.

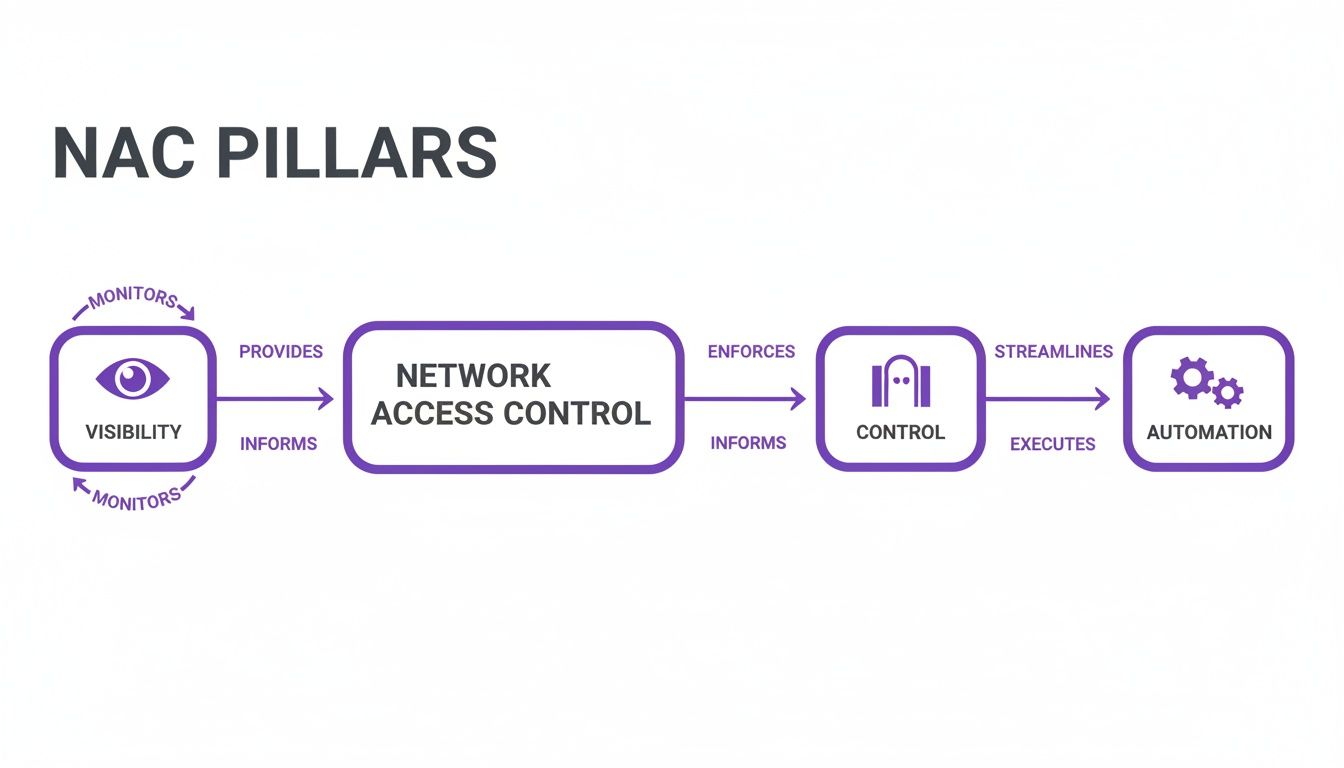

Les piliers de la visibilité, du contrôle et de l'automatisation montrent comment une architecture NAC doit d'abord tout voir sur le réseau, puis appliquer les bonnes règles, et enfin, faire tout cela automatiquement.

Le serveur de politiques : Le cerveau stratégique

Au cœur de chaque système NAC se trouve le serveur de politiques. C'est le 'cerveau' stratégique de toute l'opération. Il ne communique pas directement avec les appareils qui tentent de se connecter ; il détient plutôt le livre de règles principal — toutes les politiques et tous les paramètres qui définissent ce que "sécurisé" signifie pour votre réseau.

Lorsqu'un appareil tente de se connecter, des informations le concernant sont envoyées au serveur de politiques. Le serveur vérifie alors ses règles : S'agit-il d'un utilisateur connu ? Son appareil est-il à la hauteur de nos exigences de sécurité ? Quel niveau d'accès devrait-il obtenir ? C'est souvent là que les intégrations avec des fournisseurs d'identité comme Entra ID ou Okta entrent en jeu, liant directement l'identité d'un utilisateur à ses droits d'accès.

Les capteurs réseau : Les yeux et les oreilles

Viennent ensuite les capteurs réseau, ou agents. Considérez-les comme les 'yeux et les oreilles' déployés sur votre réseau, toujours à l'écoute de nouvelles tentatives de connexion. Leur travail consiste à repérer lorsqu'un nouvel appareil — qu'il s'agisse d'un ordinateur portable, d'un smartphone ou d'un capteur IoT — se branche ou tente de rejoindre le Wi-Fi.

Une fois qu'un nouvel appareil est détecté, le capteur rassemble quelques informations initiales et fait un rapport au serveur de politiques. C'est comme un agent de sécurité sur le terrain qui repère quelqu'un près d'une zone restreinte et demande des instructions par radio. Cette première alerte est ce qui déclenche l'ensemble du flux de travail NAC.

Les points d'application : Les gardiens

Enfin, nous avons les points d'application. Ce sont les 'gardiens' qui exécutent réellement les commandes du serveur de politiques. Le meilleur dans tout ça ? Il s'agit généralement des équipements réseau que vous possédez déjà, tels que :

- Points d'accès sans fil (AP) : Contrôlant qui peut rejoindre le Wi-Fi.

- Commutateurs réseau (Switches) : Gérant l'accès pour tout ce qui est physiquement branché à votre réseau.

- Pare-feu et passerelles : Appliquant des règles plus larges à l'ensemble du trafic réseau.

Après que le serveur de politiques a pris sa décision, il indique au point d'application concerné ce qu'il doit faire. Cette action peut consister à accorder un accès complet, à rediriger l'appareil vers un réseau invité limité, ou à le bloquer complètement.

La véritable magie d'une solution NAC moderne réside dans sa capacité à orchestrer ces éléments de manière transparente. Par exemple, un utilisateur se connecte au Wi-Fi (point d'application), ce qui alerte le serveur de politiques. Le serveur vérifie l'identité de l'utilisateur et l'état de santé de l'appareil, puis indique à l'AP de déplacer l'utilisateur vers le segment réseau correct et sécurisé.

Ce modèle architectural est ce qui permet à des solutions comme Purple de fonctionner avec votre infrastructure existante provenant de fournisseurs comme Meraki ou Aruba. Au lieu d'un projet coûteux de "remplacement total", une solution NAC intelligente utilise le matériel que vous possédez déjà, le transformant en une partie active de votre défense de sécurité.

Pour une plongée plus approfondie dans les protocoles qui rendent cette communication possible, vous pouvez tout apprendre sur le fonctionnement d'un serveur RADIUS dans l'authentification réseau. Cette adaptabilité est ce qui fait du déploiement de puissantes solutions de contrôle d'accès réseau une réalité beaucoup plus pratique et rentable pour la plupart des entreprises.

Capacités clés des principales solutions NAC

Alors, qu'est-ce qui sépare un simple gardien de réseau d'une plateforme de sécurité puissante et moderne ? Alors que les anciens systèmes se résumaient à de simples règles d'autorisation ou de refus, les solutions de contrôle d'accès réseau de pointe d'aujourd'hui regorgent de fonctionnalités dynamiques et intelligentes. Elles ont largement dépassé les mots de passe partagés obsolètes pour offrir une sécurité granulaire, axée sur l'identité.

Ces capacités avancées fonctionnent toutes ensemble, créant une posture de sécurité à la fois plus forte et plus flexible. Il s'agit de construire un système capable de s'adapter en temps réel à chaque appareil nécessitant un accès — d'un ordinateur portable d'entreprise au smartphone d'un invité ou à l'appareil IRM d'un hôpital. Examinons les fonctionnalités de base qui définissent une solution NAC de premier plan.

Authentification basée sur l'identité et accès sans mot de passe

La première tâche, la plus fondamentale de tout NAC, est une authentification robuste. Il ne s'agit plus d'un simple mot de passe Wi-Fi facilement partagé. Le NAC moderne repose sur l'identité, déterminant qui se connecte, et pas seulement ce qui se connecte.

Cela signifie s'orienter vers des méthodes plus sécurisées et plus conviviales. Les solutions avancées offrent tout un menu d'options d'authentification pour répondre aux différents types d'utilisateurs et aux besoins de sécurité, telles que :

- Accès sans mot de passe : En utilisant la biométrie, les notifications push ou les clés cryptographiques, les utilisateurs peuvent accéder au réseau en toute sécurité sans jamais taper de mot de passe. C'est une victoire massive à la fois pour la sécurité et la commodité.

- Authentification basée sur des certificats : Pour les appareils appartenant à l'entreprise, le NAC peut utiliser des certificats numériques pour vérifier silencieusement et en toute sécurité l'identité de l'appareil à chaque connexion. Cela crée une expérience fluide et hautement sécurisée pour le personnel.

- Intégration SSO : La connexion à des fournisseurs d'identité comme Entra ID ou Okta permet à la solution NAC d'utiliser l'annuaire central des utilisateurs de l'organisation comme source unique de vérité pour savoir qui a accès à quoi.

Évaluation de la posture de l'appareil

Une fonctionnalité critique qui distingue vraiment le NAC moderne est l'évaluation de la posture de l'appareil, souvent appelée bilan de santé. Considérez cela comme un contrôle de sécurité avant qu'un appareil ne soit autorisé à franchir la porte. La solution NAC inspecte tout appareil tentant de se connecter pour s'assurer qu'il répond à vos normes de sécurité minimales.

Cette évaluation peut vérifier toutes sortes de marqueurs de conformité :

- Le système d'exploitation est-il à jour avec les derniers correctifs de sécurité ?

- Un logiciel antivirus est-il installé, en cours d'exécution et mis à jour ?

- Le pare-feu de l'appareil est-il activé ?

- L'appareil a-il des applications non approuvées ou à haut risque installées ?

Si un appareil échoue à ce contrôle de posture, il n'est pas simplement bloqué pour toujours. Un NAC intelligent peut automatiquement rediriger l'appareil vers un réseau de quarantaine. Là, il peut fournir des ressources pour aider l'utilisateur à résoudre les problèmes, comme des liens pour télécharger les mises à jour logicielles requises. Cela automatise l'application des règles et soulage considérablement votre personnel informatique.

Application dynamique des politiques et micro-segmentation

Une fois qu'un utilisateur et son appareil ont été authentifiés et vérifiés, la tâche suivante du NAC est d'appliquer les bonnes politiques d'accès. C'est là que la micro-segmentation prend tout son sens. Au lieu d'un réseau plat et ouvert où une menace peut se propager comme une traînée de poudre, le NAC découpe des zones plus petites et isolées.

La micro-segmentation, c'est comme avoir des étages sécurisés, accessibles uniquement par carte magnétique dans un gratte-ciel. Un invité peut accéder au hall et aux espaces publics, mais sa carte ne fonctionnera pas pour les étages de la direction ou de la salle des serveurs. Ce confinement est crucial pour empêcher les attaquants de se déplacer latéralement sur votre réseau.

Une solution NAC puissante peut placer automatiquement les utilisateurs et les appareils dans le réseau virtuel (VLAN) correct en fonction de leur rôle, du type d'appareil et même de leur emplacement. Cela signifie qu'un invité sur le Wi-Fi est complètement isolé du segment réseau contenant les systèmes de point de vente sensibles dans un magasin de détail. Vous pouvez approfondir la mise en œuvre de ces concepts dans notre guide complet sur la création d'un réseau sans fil sécurisé .

La demande pour ce type de sécurité intégrée monte en flèche. Rien qu'au Royaume-Uni, le marché du contrôle d'accès a atteint 524,6 millions USD en 2024 et devrait grimper à 830,7 millions USD d'ici 2030, stimulé par des secteurs comme la vente au détail et l'hôtellerie qui mettent à niveau leurs systèmes.

Choisir le bon modèle de déploiement NAC

D'accord, vous avez décidé qu'une solution NAC est la voie à suivre. La prochaine grande question est : comment allez-vous réellement la déployer ? Ce n'est pas seulement une décision technique ; c'est une décision stratégique qui affectera directement votre budget, la charge de travail de votre équipe informatique et votre capacité à évoluer.

Vous envisagez essentiellement trois voies principales : tout conserver sur site (on-premises), passer entièrement au cloud, ou trouver un juste milieu avec une approche hybride. Il n'y a pas de réponse unique, mais il y a certainement une solution adaptée à votre organisation. Examinons ce que chaque option signifie réellement pour votre entreprise.

NAC sur site : La forteresse traditionnelle

Considérez le NAC sur site comme la construction de votre propre forteresse. Vous achetez les briques, vous coulez le béton et vous postez les gardes. Cela signifie déployer du matériel et des logiciels dédiés directement dans vos propres centres de données. Vous en êtes propriétaire, vous le gérez et vous êtes responsable de chaque aspect de son entretien.

- Contrôle total : Le plus grand attrait ici est un contrôle total et granulaire. Si vous êtes dans un secteur avec des règles strictes de souveraineté des données ou des mandats de conformité spécifiques, avoir toutes vos données et votre matériel sous votre propre toit pourrait être non négociable.

- Coût initial élevé : Le revers de la médaille est un lourd investissement initial. Vous achetez des appliances physiques et payez des licences logicielles, ce qui peut représenter une dépense d'investissement importante.

- Frais de maintenance : Votre équipe informatique est responsable de tout — les mises à jour, les correctifs et la gestion du cycle de vie du matériel. Cela exige des compétences spécialisées et une part importante de leur temps.

Cette voie traditionnelle peut fonctionner pour une grande entreprise sur un seul site avec une équipe de sécurité bien pourvue en personnel et le budget pour gérer les coûts initiaux. Pour la plupart des entreprises modernes, en particulier celles qui jonglent avec plusieurs sites, le coût et la complexité peuvent rapidement devenir rédhibitoires.

NAC basé sur le cloud : L'approche moderne

Un NAC basé sur le cloud, généralement fourni en tant que SaaS, change complètement la donne. Au lieu que vous construisiez et mainteniez l'infrastructure, le fournisseur s'occupe de tout. Les cerveaux de l'opération — le moteur de politiques et la console de gestion — résident tous dans le cloud.

Considérez cela comme l'échange d'un générateur encombrant fabriqué à la maison contre un abonnement au réseau électrique national. Vous obtenez une énergie fiable et évolutive sans avoir à entretenir la centrale électrique vous-même.

Les solutions cloud-native comme Purple sont conçues pour cette réalité. Elles éliminent le besoin de contrôleurs matériels sur site, ce qui simplifie radicalement la gestion. C'est une révolution pour les entreprises comptant de nombreux sites, comme les chaînes de vente au détail ou les groupes hôteliers, en leur offrant une interface unique pour gérer l'accès au réseau sur chaque site.

| Fonctionnalité | NAC sur site | NAC basé sur le cloud |

|---|---|---|

| Coût initial | Élevé (achat de matériel) | Faible (frais d'abonnement) |

| Évolutivité | Limitée par le matériel | Presque illimitée |

| Maintenance | Gérée par l'informatique interne | Gérée par le fournisseur |

| Vitesse de déploiement | Lente (semaines à mois) | Rapide (jours à semaines) |

| Idéal pour | Site unique, besoins de contrôle élevés | Entreprises agiles multi-sites |

Certaines entreprises essaient un modèle hybride, visant le meilleur des deux mondes en gardant l'application des politiques sur site mais en la gérant depuis le cloud. Bien que cela puisse être un compromis viable, cela apporte souvent son propre lot de complexités, vous obligeant à gérer deux systèmes interconnectés. Pour la plupart, la simplicité et l'agilité d'une solution purement cloud constituent la voie la plus convaincante.

Une voie stratégique vers un déploiement NAC complet

L'idée de passer à un nouveau système NAC peut sembler être une entreprise colossale. La bonne nouvelle, c'est qu'il n'est pas nécessaire que ce soit un changement brutal du jour au lendemain. Un déploiement progressif est la façon la plus intelligente de procéder, en minimisant les perturbations et en assurant une transition en douceur. C'est un voyage de la visibilité vers un contrôle complet et automatisé.

Voici un chemin de migration éprouvé que nous voyons fonctionner à maintes reprises :

- Commencez en mode surveillance uniquement : La première étape consiste à écouter. Vous déployez la solution NAC dans un mode 'surveillance uniquement' totalement non intrusif. Elle s'installe discrètement sur votre réseau, cartographiant chaque utilisateur, appareil et connexion sans rien bloquer. Cela vous donne une image complète et réelle de votre réseau et une base solide sur laquelle construire vos politiques de sécurité.

- Application progressive pour les groupes à faible risque : Une fois que vous avez cette carte claire, vous pouvez commencer à appliquer les règles. Commencez par un groupe à faible risque, comme votre réseau Wi-Fi invité ou un département spécifique qui utilise des appareils standardisés. Cette phase est votre terrain d'essai, vous permettant d'affiner les politiques et de résoudre les éventuels problèmes dans un environnement contrôlé avant de vous étendre davantage.

- Extension au contrôle complet à l'échelle du réseau : Avec la confiance et les informations acquises lors des phases initiales, vous êtes prêt pour le déploiement complet. Vous pouvez maintenant étendre l'application des règles à l'ensemble du réseau. À ce stade, chaque demande d'accès — qu'elle provienne d'un employé, d'un invité ou d'un capteur IoT — est automatiquement vérifiée par rapport à vos politiques de sécurité. Vous avez atteint un contrôle d'accès réseau complet et automatisé.

Le contrôle d'accès réseau en action dans tous les secteurs

La théorie derrière les solutions de contrôle d'accès réseau est une chose, mais leur véritable valeur transparaît lorsque vous les voyez résoudre des problèmes spécifiques et concrets. Bien que la technologie de base soit la même, la façon dont elle est utilisée peut sembler complètement différente d'une entreprise à l'autre. La façon dont un hôtel sécurise son Wi-Fi invité, par exemple, est à des années-lumière de la façon dont un hôpital doit protéger ses équipements médicaux de maintien en vie.

Voyons comment le NAC est mis en œuvre dans quelques secteurs clés, transformant la sécurité d'une idée abstraite en un avantage pratique au quotidien.

Hôtellerie et lieux événementiels

Pour les hôtels, les stades et les centres de conférence, offrir un Wi-Fi fluide mais sécurisé est une part énorme de l'expérience client. Le défi consiste à jongler avec des milliers d'appareils invités inconnus tout en s'assurant qu'ils n'aient jamais accès au réseau d'entreprise sécurisé qui fait tourner l'activité.

C'est là que le NAC prend tout son sens. Il permet aux établissements de découper leur réseau, créant des espaces virtuels totalement séparés pour les invités, le personnel et les systèmes de back-office. Pour les invités, le Captive Portal est bien plus qu'un simple écran de connexion ; c'est un puissant moteur marketing.

En demandant un simple e-mail ou une connexion sociale, les établissements peuvent recueillir de précieuses données de première main. Ces informations peuvent ensuite alimenter des offres personnalisées et des campagnes marketing ciblées qui encouragent les visites répétées — tout cela pendant que les invités sont isolés en toute sécurité des systèmes opérationnels critiques par un pare-feu.

Environnements de vente au détail

Dans un environnement de vente au détail, le réseau est une ruche d'activité constante. Il doit tout prendre en charge, des systèmes de point de vente (POS) traitant des informations de paiement sensibles au personnel utilisant des tablettes pour les contrôles d'inventaire. Verrouiller cet écosystème diversifié est absolument essentiel.

Le NAC applique la micro-segmentation, construisant un mur numérique autour du réseau POS pour le protéger de tout autre trafic. Ainsi, si la tablette d'un membre du personnel ou le téléphone d'un invité vient à être compromis, la menace est confinée et ne peut pas se propager aux terminaux de paiement.

Cette attention particulière portée à la sécurité des données stimule d'énormes investissements au Royaume-Uni. Le secteur commercial, qui comprend la vente au détail et l'hôtellerie, domine désormais le marché du contrôle d'accès. Il était évalué à 0,44 milliard USD en 2024 et devrait atteindre 0,62 milliard USD d'ici 2029, les entreprises redoublant d'efforts pour protéger leurs actifs.

Établissements de santé

Les enjeux de la sécurité réseau ne sont jamais aussi élevés que dans le domaine de la santé. Les hôpitaux sont un réseau complexe d'appareils connectés, allant des équipements vitaux de l'Internet des objets médicaux (IoMT) comme les pompes à perfusion et les moniteurs de patients, aux tablettes des médecins et au Wi-Fi public des patients.

Une solution NAC solide est fondamentale pour garantir la sécurité des patients et répondre aux normes réglementaires strictes. Elle fonctionne en identifiant, profilant et segmentant automatiquement chaque appareil qui tente de se connecter.

- Sécurité IoMT : Les appareils médicaux sont confinés dans leur propre segment réseau isolé, où ils ne peuvent communiquer qu'avec les systèmes cliniques autorisés. Cela les empêche de devenir une cible pour les logiciels malveillants qui pourraient circuler sur le réseau général.

- Accès basé sur les rôles : Les médecins, les infirmières et le personnel administratif se voient tous attribuer différents niveaux d'accès en fonction de leur travail. Un médecin peut avoir besoin d'accéder aux dossiers des patients depuis sa tablette, tandis que l'appareil d'un gestionnaire d'installations est strictement limité au réseau de gestion du bâtiment.

- Isolement des patients et des visiteurs : Les invités utilisant le Wi-Fi public sont maintenus complètement séparés de tout trafic clinique et opérationnel, protégeant ainsi les données sensibles des patients de toute exposition potentielle.

Pour tout secteur soumis à des règles strictes, comme la santé, le respect des mandats de sécurité des données et de contrôle d'accès est une priorité absolue. S'attaquer aux exigences informatiques de conformité HIPAA est souvent ce qui déclenche le passage à une stratégie de contrôle réseau plus avancée. Pour un aperçu concret de cela, consultez notre https://www.purple.ai/case-studies/sarasota-memorial-hospital .

Logements résidentiels et étudiants

Dans les bâtiments multi-locataires comme les logements étudiants ou les propriétés destinées à la location, les résidents s'attendent à une expérience Internet qui ressemble à celle de la maison : privée, sécurisée et simple. Mais donner à des centaines de personnes l'accès à un seul réseau partagé est un énorme casse-tête en matière de sécurité.

Les solutions de contrôle d'accès réseau modernes ont une solution astucieuse pour cela : les clés pré-partagées individuelles ( iPSK ). Chaque résident obtient son propre mot de passe Wi-Fi unique, qui connecte tous ses appareils à une "bulle" de réseau personnel et privé. Cela leur offre la sécurité robuste d'un réseau de niveau entreprise avec la simplicité d'utilisation d'une configuration domestique, empêchant leurs appareils d'être jamais visibles par leurs voisins.

Lorsque les organisations commencent à s'intéresser au contrôle d'accès réseau, quelques questions courantes et très pratiques reviennent toujours. Obtenir des réponses claires et directes est la clé pour se sentir en confiance et élaborer une stratégie qui fonctionne réellement pour votre entreprise.

Abordons certaines des questions les plus fréquentes que se posent les responsables informatiques et les administrateurs réseau lorsqu'ils évaluent une nouvelle plateforme NAC.

En quoi le NAC est-il différent d'un pare-feu ?

C'est facilement l'une des questions les plus courantes, et c'est une distinction très importante à faire.

Considérez un pare-feu comme la sécurité sur le périmètre de votre bâtiment. Il vérifie tout ce qui vient du monde extérieur (Internet), et il est excellent pour arrêter les menaces externes avant même qu'elles n'atteignent votre porte d'entrée.

Une solution NAC, en revanche, est comme le garde de sécurité à l'intérieur de votre bâtiment. Une fois que quelqu'un a passé l'entrée principale, le garde vérifie qui il est et ce qu'il essaie de faire. Le NAC examine chaque utilisateur et appareil après leur connexion, contrôlant dans quelles pièces (ou segments réseau) ils sont autorisés à entrer. Il se concentre sur les menaces internes et empêche un intrus de se déplacer librement — un angle mort pour la plupart des pare-feu. Vous avez vraiment besoin des deux pour une posture de sécurité solide.

Comment le NAC s'intègre-t-il aux autres outils de sécurité ?

Une solution moderne de contrôle d'accès réseau ne devrait pas fonctionner en silo. En fait, sa véritable puissance vient de son rôle de centre d'application central qui rend vos outils de sécurité existants encore meilleurs. Un bon NAC devrait s'intégrer parfaitement avec :

- Fournisseurs d'identité (IdP) : Des outils comme Entra ID ou Okta deviennent la "source unique de vérité" pour savoir qui est un utilisateur. La plateforme NAC utilise ensuite ces informations pour appliquer automatiquement les bonnes politiques d'accès en fonction de son rôle.

- Protection des terminaux (EDR) : Avant d'accorder l'accès, le NAC peut vérifier auprès d'un agent EDR sur un appareil pour confirmer son état de santé. L'antivirus est-il à jour ? Les correctifs de sécurité sont-ils installés ? Cela garantit que les appareils répondent à vos normes de sécurité avant de pouvoir se connecter.

- Gestion des informations et des événements de sécurité (SIEM) : Le NAC envoie une mine d'or de données contextuelles (qui, quoi, où et quand) dans votre SIEM. Cela améliore considérablement votre capacité à repérer les menaces et à répondre aux incidents, car vous avez une image beaucoup plus claire de ce qui se passe sur votre réseau.

Le NAC n'ajoute pas simplement une autre couche de sécurité ; il multiplie l'efficacité des outils que vous possédez déjà en fournissant le chaînon manquant entre l'identité de l'utilisateur, la santé de l'appareil et l'application sur le réseau.

Comment pouvons-nous justifier l'investissement ?

Lorsqu'il s'agit de justifier le coût, cela se résume vraiment à deux choses : réduire les risques et stimuler l'efficacité opérationnelle.

Le coût moyen d'une violation de données ne cesse de grimper, et un seul incident causé par un ordinateur portable non sécurisé ou un appareil invité compromis peut être financièrement dévastateur. Le NAC s'attaque directement à ce risque en bloquant les accès non autorisés avant qu'ils ne puissent causer des dommages.

De plus, pensez au temps que votre équipe informatique consacre aux tâches manuelles. Un NAC basé sur le cloud automatise des éléments tels que l'intégration de nouveaux appareils, la gestion de l'accès des invités et l'application des politiques de sécurité. Cela libère votre équipe du travail manuel et répétitif afin qu'elle puisse se concentrer sur des projets qui font réellement avancer l'entreprise.

Prêt à remplacer les mots de passe obsolètes par un réseau fluide, sécurisé et basé sur l'identité ? Découvrez comment Purple offre un accès Zero Trust pour les invités, le personnel et les environnements multi-locataires en s'intégrant à votre infrastructure réseau existante. Explorez la plateforme Purple .